Inhaltsverzeichnis[Ausblenden][Zeigen]

Für eine starke Cybersicherheit ist ein effektives Schwachstellenmanagement erforderlich. Es umfasst die Identifizierung, Bewertung und Behebung von Sicherheitsproblemen in einem Netzwerk, Systemen und Anwendungen einer Organisation.

Durch das proaktive Schließen dieser Lücken trägt das Schwachstellenmanagement dazu bei, künftige Sicherheitsverletzungen und die Ausnutzung von Schwachstellen durch feindliche Akteure zu verhindern.

Dieser Ansatz basiert weitgehend auf Schwachstellenmanagement-Software, die Unternehmen die Instrumente an die Hand gibt, die sie zur Verbesserung und Rationalisierung ihrer Schwachstellenmanagementabläufe benötigen.

Es optimiert den Reparaturprozess, priorisiert Risiken und automatisiert das Scannen von Schwachstellen.

Dieses Programm ermöglicht es Sicherheitsteams, über die neuesten Bedrohungen und Schwachstellen auf dem Laufenden zu bleiben, was schnelle Reaktionen und eine wirksame Risikominderung ermöglicht.

Bei der Bewertung von Schwachstellenmanagement-Software sollten eine Reihe entscheidender Merkmale und Qualitäten berücksichtigt werden.

Da Unternehmen ein System benötigen, das die Größe und Komplexität ihrer Infrastruktur bewältigen kann, ist Skalierbarkeit von entscheidender Bedeutung.

Die Benutzerfreundlichkeit der Software, die es dem Sicherheitspersonal ermöglicht, darin zu navigieren Benutzerschnittstelle Ebenso wichtig ist es, schnell auf wichtige Daten zugreifen zu können. Um detaillierte Schwachstellenberichte bereitzustellen und Abhilfemaßnahmen zu verfolgen, sind robuste Berichtsfunktionen erforderlich.

Ein weiterer wichtiger Aspekt sind die Integrationsmöglichkeiten.

Die Software sollte sich problemlos mit aktuellen Sicherheitstools und -systemen verbinden lassen, um eine effektive Zusammenarbeit und einen effektiven Datenaustausch zu ermöglichen.

Darüber hinaus könnten anpassungsfähige Arbeitsabläufe und Automatisierungstools die Prozesse zur Schwachstellenverwaltung erheblich beschleunigen und den Zeitaufwand verringern, den Sicherheitsexperten dafür aufwenden.

Darüber hinaus ist für ein effizientes Risikomanagement die Fähigkeit, Schwachstellen nach Schweregrad und Ausnutzbarkeit einzustufen, von entscheidender Bedeutung.

Das Programm sollte genaue Ergebnisse zur Schwachstellenbewertung und eine Priorisierung der Abhilfemaßnahmen liefern.

Das Programm muss regelmäßig aktualisiert und vom Hersteller unterstützt werden, um über neue Bedrohungen und Schwachstellen auf dem Laufenden zu bleiben.

Schließlich müssen auch Kostenfaktoren berücksichtigt werden.

Um sicherzustellen, dass die Software eine kostengünstige Lösung bietet, sollten Unternehmen die Preisstruktur mit ihren Ausgabengrenzen und langfristigen Anforderungen vergleichen.

In diesem Artikel werden die 15 wichtigsten Schwachstellenmanagementprogramme untersucht. Lass uns anfangen.

1. Vulnerability Manager Plus

Vulnerability Manager Plus ist eine leistungsstarke Lösung zur Schwachstellenüberwachung und Compliance für mehrere Betriebssysteme und zeichnet sich durch integrierte Korrekturtools aus.

Mit ständiger Transparenz, gründlicher Bewertung und ganzheitlicher Behebung von Bedrohungen und Schwachstellen bietet es eine umfassende End-to-End-Strategie für das Schwachstellenmanagement, die über eine einzige Konsole verfügbar ist.

Unabhängig davon, ob sich Endpunkte im lokalen Netzwerk, in einem DMZ-Netzwerk, an entfernten Standorten oder sogar in Bewegung befinden, können Unternehmen sie mit Vulnerability Manager Plus sicher schützen Der Endpunkt wird ausreichend untersucht, um ungeschützte Regionen zu finden.

Durch den Einsatz angreiferbasierter Analysen können Unternehmen Bereiche, die anfälliger für Ausnutzung sind, effizient priorisieren und so eine schnelle und gezielte Sanierung ermöglichen.

Um eine robuste zu bieten NetzwerkarchitekturDarüber hinaus verringert das Programm die Ausnutzung bereits bestehender Sicherheitslücken und stoppt die Entstehung neuer.

Vulnerability Manager Plus erkennt potenziell gefährliche Software, einschließlich Peer-to-Peer-Programme, End-of-Life-Apps und Remote-Desktop-Sharing, und ermöglicht die sofortige Entfernung von Endpunkten.

Darüber hinaus haben Unternehmen die Freiheit, vorgefertigte, gut getestete Skripte zu verwenden, um ihre Netzwerke vor Zero-Day-Schwachstellen zu schützen, ohne auf Korrekturen warten zu müssen.

AnzeigenPreise

Sie können die Software herunterladen und 30 Tage lang kostenlos testen. Für zusätzliche Preise können Sie das Angebot anfordern.

2. Qualys Schwachstellenmanagement

Qualys Vulnerability Management ist eine cloudbasierte Lösung, die speziell dafür entwickelt wurde, Unternehmen sofortige Einblicke und Reaktionsmöglichkeiten für ihre Sicherheitsarchitektur zu bieten.

Die wichtigsten Assets werden von diesem leistungsstarken Programm zur Priorisierung markiert, das automatisch alle Assets in der Umgebung findet und kategorisiert, einschließlich Geräte, Endpunkte und Systeme.

Qualys VM findet und priorisiert ausnutzbare Schwachstellen effizient, indem es die neuesten Informationen nutzt Bedrohungsanalyse Informationen, sodass sich Unternehmen zunächst auf die Behebung der wichtigsten Bedrohungen konzentrieren können.

Qualys VM beschleunigt den Bereinigungsprozess durch die schnelle Installation der neuesten Schwachstellenkorrekturen, um mithilfe der automatischen Patch-Verteilungsfunktion eine mögliche Ausnutzung zu reduzieren.

Die Lösung kombiniert die Stärke tragbarer Cloud-Agenten, virtueller Scanner und Netzwerkanalysefunktionen und lässt sich problemlos in die Qualys Cloud-Plattform integrieren.

Mithilfe vorgefertigter Orchestrierungsprozesse ermöglicht diese umfassende Methode Unternehmen die Entwicklung eines erfolgreichen Schwachstellenmanagementprogramms.

Darüber hinaus bietet Qualys Threat DB, das Informationen von über 180,000 Schwachstellen und mehr als 25 Bedrohungsquellen integriert, präventive Benachrichtigungen über potenzielle Bedrohungen und liefert Unternehmen wichtige Informationen für proaktive Verteidigungsmaßnahmen.

Mithilfe von Qualys Vulnerability Management können Unternehmen ihre Sicherheitslage verbessern, Verfahren zur Schwachstellenverwaltung automatisieren und möglichen Angriffen einen Schritt voraus sein.

AnzeigenPreise

Sie können eine kostenlose Besichtigung eines Produkts erhalten und bitte dessen Preis erfragen.

3. Tenable.io

Tenable.io Vulnerability Management ist eine risikobasierte Plattform, die Unternehmen ein umfassendes Netzwerkbewusstsein vermittelt und sie in die Lage versetzt, zukünftige Angriffe vorherzusehen und im Falle schwerwiegender Schwachstellen schnell zu handeln.

Es sorgt für umfassende Transparenz, indem es alle Netzwerkressourcen, einschließlich verborgener Schwachstellen in diesen Ressourcen, durch kontinuierliche und ständige Erkennung und Bewertung erkennt.

Die Plattform umfasst integrierte Bedrohungsinformationen, Priorisierung und Echtzeitberichte und gibt Unternehmen die Tools an die Hand, die sie benötigen, um ihr Risikobild zu verstehen und Angriffsvektoren proaktiv zu vereiteln.

Tenable.io, das in der Cloud verwaltet wird und die bekannte Tenable Nessus-Technologie nutzt, bietet einen umfassenden Überblick über Netzwerkressourcen und Schwachstellen und ermöglicht so eine präzise Risikobewertung und Priorisierung von Abhilfemaßnahmen.

Seine Fähigkeiten zur kontinuierlichen Asset-Erkennung und -Bewertung umfassen hochdynamische Cloud- und Remote-Arbeitsressourcen.

Dank umfassender CVE- und Konfigurationsabdeckung können Unternehmen Scanergebnisse schnell erkennen und Gefährdungen identifizieren.

Risikobewertungen und intuitive Dashboard-Visualisierungen bieten schnelle Einblicke zur Risikominderung.

Hochriskante Schwachstellen werden dank der automatisierten Priorisierung, die auf einer Mischung aus Schwachstellendaten, Bedrohungsinformationen und Datenwissenschaft basiert, schnell behoben.

Durch die Verwendung von mehr als 200 Konnektoren zur Automatisierung von Arbeitsabläufen und zur Ergreifung umgehender Maßnahmen ermöglicht Tenable.io Unternehmen darüber hinaus, schnell und effektiv Abhilfemaßnahmen einzuleiten.

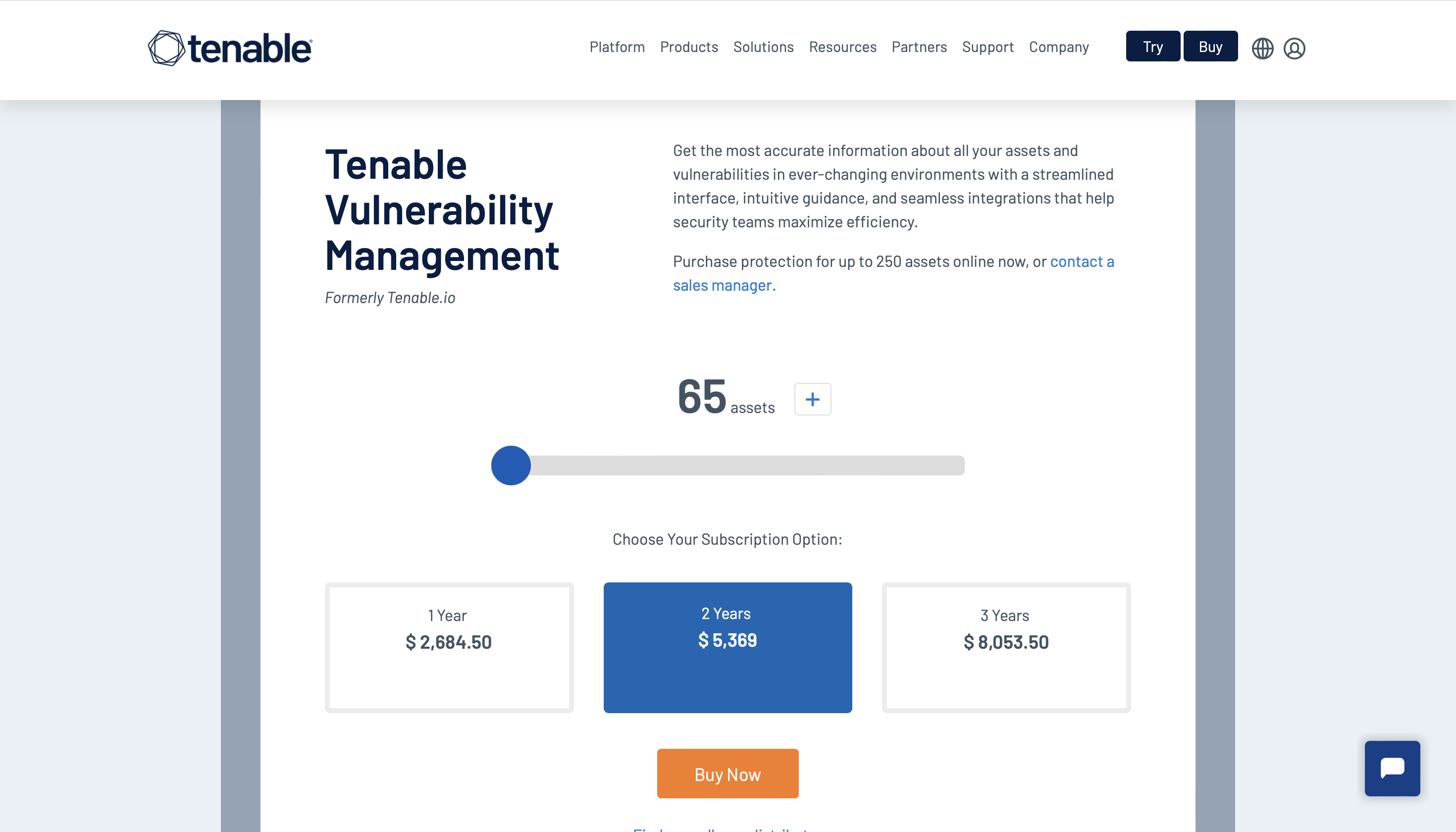

AnzeigenPreise

Sie können das Produkt mit einem 1-Jahres-Abonnement für 2,684.50 $ kaufen.

4. Intruder.io

Intruder.io ist ein bekannter Online-Schwachstellenscanner, der sowohl öffentliche als auch private Scanfunktionen für Websites, Cloud-Dienste, Server und Endpunktgeräte bietet.

Es erkennt mithilfe branchenführender Scan-Engines effizient eine Vielzahl von Schwachstellen, wie z. B. fehlende Patches, falsche Einstellungen, Anwendungsprobleme, unzureichende Verschlüsselung und andere Fehler, die zu Datenschutzverletzungen führen können.

Durch die Bereitstellung einer aktuellen und leicht zugänglichen Momentaufnahme dessen, was Angreifer sehen können, verbessert die kürzlich veröffentlichte Funktion „Network View“ die Sichtbarkeit von Organisationen und ermöglicht es ihnen, möglichen Bedrohungen proaktiv zu begegnen.

Durch die Priorisierung der von Scan-Engines gesammelten Rohdaten bietet Intruder.io eine gründliche und nützliche Perspektive, die effektive und gezielte Abhilfemaßnahmen ermöglicht.

Die Scanfunktionen umfassen Server, auf die sowohl öffentlich als auch privat zugegriffen werden kann, Cloud-Dienste, Websites und Endpunktgeräte.

Intruder.io unterstützt Unternehmen dabei, ihre Abwehrkräfte gegen häufige Angriffsvektoren zu stärken, indem es Schwachstellen wie Fehlkonfigurationen, fehlende Patches, Verschlüsselungsfehler und Anwendungsprobleme (einschließlich SQL-Injection und Cross-Site-Scripting) entdeckt.

Die hochwertigen Berichte der Plattform optimieren Compliance-Audits für Standards wie SOC2, ISO27001 und Cyber Essentials und ermöglichen das einfache Ausfüllen von Kundenfragebögen zur Sicherheit.

Mit Intruder.io können Unternehmen ihre Sicherheitslage verbessern, Schwachstellen effizient beheben und ihre Compliance-Prozesse optimieren.

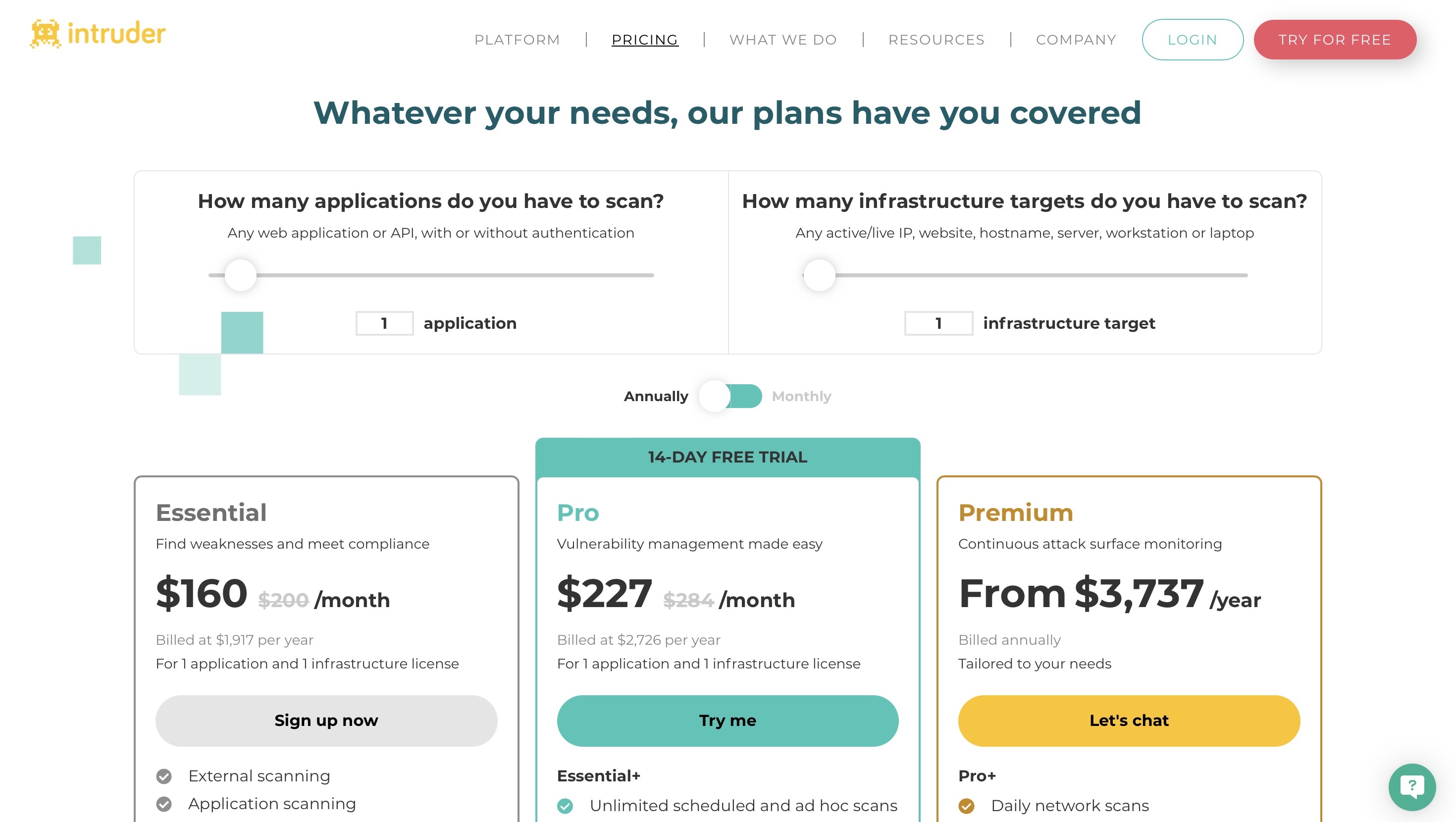

AnzeigenPreise

Der Premium-Preis der Plattform beginnt bei 160 $/Monat (jährliche Abrechnung) für 1 Anwendung und 1 Infrastrukturlizenz.

5. Rapid7 InsightVM

Rapid7 InsightVM ist ein umfassendes Schwachstellenmanagementsystem, das Unternehmen die Möglichkeit gibt, ihre Netzwerke gründlich zu scannen und Gefahren an allen Endpunkten und Geräten vor Ort zu identifizieren.

Es geht über die bloße Erkennung von Schwachstellen hinaus, indem es den IT- und DevOps-Teams Schritt-für-Schritt-Anleitungen für eine effektive Reparatur gibt.

Mithilfe der Echtzeit-Risikotransparenz des Dashboards können Unternehmen ihre Fortschritte überwachen und ihre Stakeholder auf nützliche Weise informieren.

InsightVM priorisiert die gezieltesten Schwachstellen für proaktive Abhilfemaßnahmen und bietet nicht nur Einblick in Schwachstellen, sondern wandelt diese auch in Geschäftsrisiken um.

InsightVM fungiert als gemeinsame Perspektive und gemeinsame Sprache zur Erzielung von Effekten im Schwachstellenmanagement, indem es die Zusammenarbeit und Abstimmung zwischen traditionell getrennten Organisationen fördert.

Es enthält den Insight Agent, einen kompakten Agenten, der Daten für eine Reihe von Rapid7-Produkten sammelt und Echtzeiteinblicke in Netzwerk- und Benutzerrisiken bietet.

Darüber hinaus interagiert InsightVM mühelos mit über 40 Top-Technologien und steigert so die Fähigkeiten des Sicherheits-Stacks eines Unternehmens und den Gesamt-ROI.

InsightVM ermöglicht dank seiner datenreichen Ressourcen und der offenen RESTful-API, dass Schwachstellendaten anderen Tools im Tech-Stack, von SIEMs und Firewalls bis hin zu Ticketing-Systemen, einen Mehrwert bieten.

Rapid7 InsightVM ermöglicht es Unternehmen, Schwachstellen proaktiv zu verwalten, eine bessere Teamarbeit zu fördern und die Effizienz ihres Sicherheitsprogramms zu steigern.

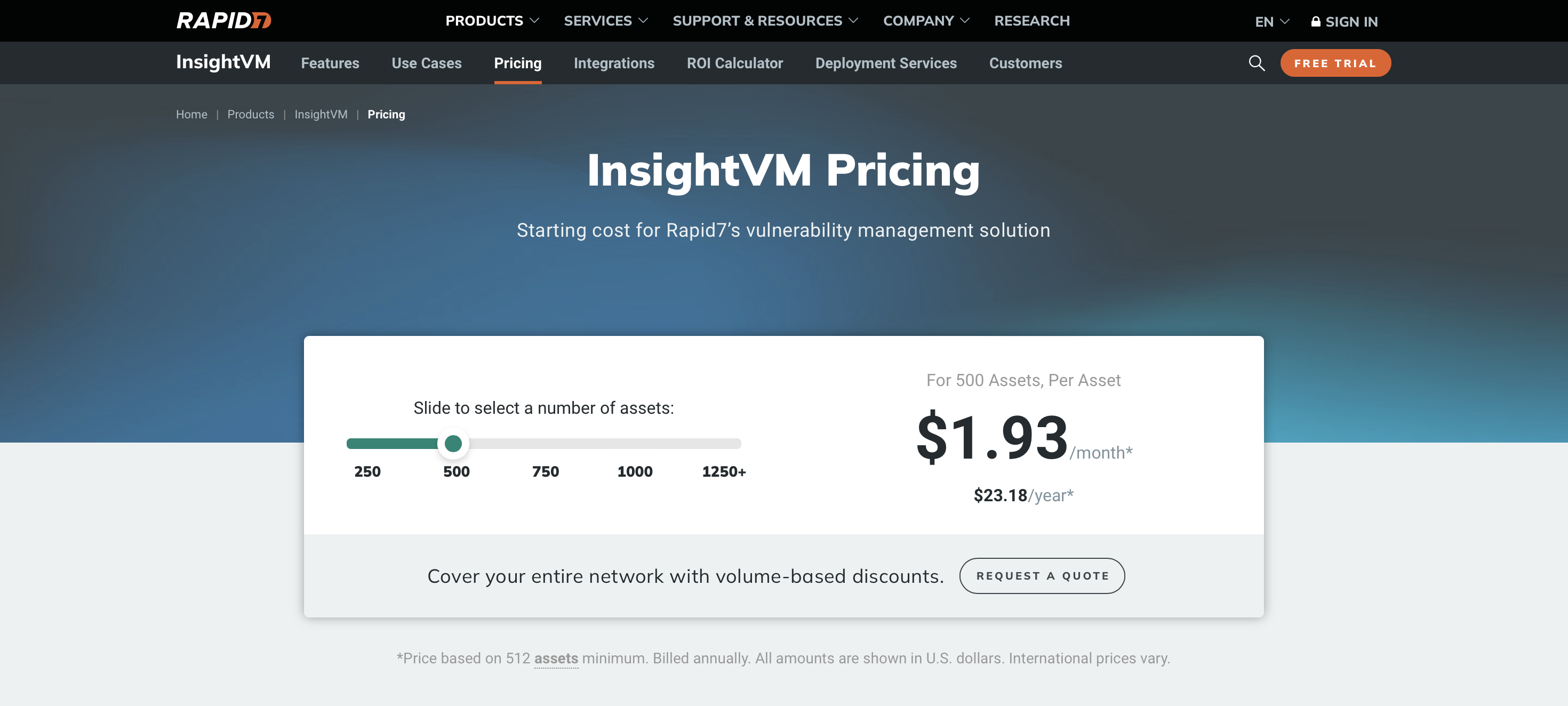

AnzeigenPreise

Sie können das Produkt kostenlos testen. Die Premium-Preise beginnen bei 1.93 $/Monat für 500 Assets.

6. Nutzen Sie

Harness bietet eine Lösung namens Sicherheitstests und Orchestrierung (STO), die Sicherheitstests automatisiert und Fehlalarme erfolgreich verarbeitet.

Diese Lösung fügt sich nahtlos in die Pipeline-Phasen ein und führt Sicherheitsscans durch, um die Bereitstellung sicherer Anwendungen zu gewährleisten und gleichzeitig die Möglichkeit einer fehlerhaften Einrichtung und Sicherheitsprobleme zu reduzieren.

Benutzer können zusätzliche Scans durchführen, ohne den laufenden Betrieb zu beeinträchtigen, und es werden sofortige Korrekturen angeboten.

Für Anwendungstests DevOps- und DevSecOps-Ingenieure fand diese Schwachstellenmanagementlösung wirklich hilfreich.

Einzelne Entwickler, Start-ups und Unternehmen jeder Größe können sowohl die kostenlose als auch die Premium-Version nutzen, die beide angeboten werden.

Harness STO beschleunigt die Bereitstellung sicherer Anwendungen und senkt das Unternehmensrisiko durch die Automatisierung von Sicherheitsscannern in verschiedenen Pipeline-Stufen.

Seine hochentwickelte Scanner-Analyse-Engine analysiert und optimiert die Scanner-Ausgabe, reduziert die Entwicklungszeit und lässt sich in Software Composition Analysis (SCA) und AppSec-Testtools integrieren, um schwache Komponenten zu entfernen.

Mithilfe künstlicher Intelligenz nutzt Harness STO die enorme Menge an Informationen, die von Sicherheitsscannern gesammelt werden, um Schwachstellen einzustufen und Reparaturempfehlungen anzubieten. '

Darüber hinaus garantieren die integrierten Open Policy Agent (OPA)-Regeln von Harness, dass erforderliche Anwendungssicherheitsscans konsistent durchgeführt werden, wodurch das Unternehmensrisiko gesenkt wird. Unternehmen werden durch Harness STO in die Lage versetzt, ihre Anwendungssicherheitsverfahren zu vereinfachen und ihre digitalen Vermögenswerte zu schützen.

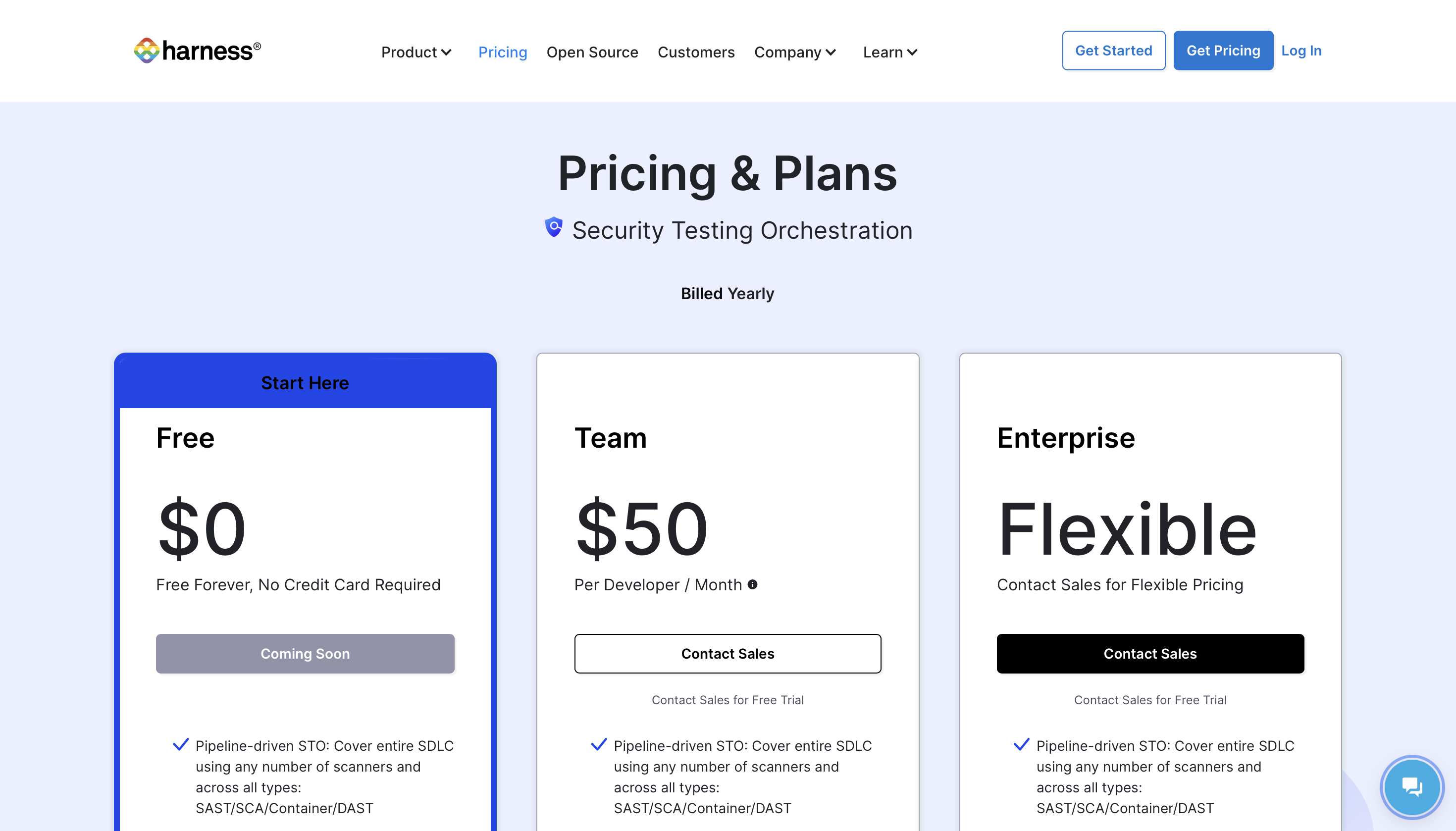

AnzeigenPreise

Sie können es kostenlos nutzen und die Premium-Preise beginnen bei 50 $ pro Entwickler/Monat.

7. Acunetix

Acunetix ist ein leistungsstarkes Tool zum Testen der Anwendungssicherheit, das von Invicti Security entwickelt wurde und kleinen und mittleren Unternehmen auf der ganzen Welt dabei hilft, ihre Internetsicherheit zu verbessern.

Das schnelle Scannen, die umfassenden Ergebnisse und die clevere Automatisierung der Plattform ermöglichen es Sicherheitsteams, Risiken in einer Vielzahl von Online-Apps proaktiv zu reduzieren.

Acunetix kann über 7,000 Schwachstellen finden, indem es die Methoden des dynamischen Anwendungssicherheitstests (DAST) und des interaktiven Anwendungssicherheitstests (IAST) kombiniert, einschließlich der OWASP Top 10 sowie SQL-Injections, XSS, Fehlkonfigurationen, exponierte Datenbanken und Out-of-Band Schwachstellen und mehr.

Das Programm ist in der Lage, blitzschnelle Scans mit Ergebnissen in Echtzeit durchzuführen, sodass bis zu 90 % der Schwachstellen entdeckt werden können, bevor der Scan abgeschlossen ist.

Acunetix ermöglicht das gleichzeitige Scannen verschiedener Einstellungen, priorisiert automatisch Schwachstellen mit hohem Risiko und bietet anpassbare Planungsoptionen für einmalige oder wiederkehrende Scans.

Mit Acunetix können Unternehmen Fehlalarme reduzieren, indem sie sich ausschließlich auf tatsächliche Schwachstellen konzentrieren und entscheidende Zeit sparen.

Das Tool sorgt außerdem für punktgenaue Präzision, indem es genau die Codezeilen identifiziert, die korrigiert werden müssen, was den Entwicklungsprozess beschleunigt.

Darüber hinaus bietet Acunetix ausführliche Behebungsberatung und stattet Entwickler mit dem Wissen aus, das sie benötigen, um Sicherheitsprobleme selbst zu beheben.

Die Anpassungsfähigkeit von Acunetix ermöglicht die Durchführung automatisierter Scans über eine Vielzahl von Frameworks, Sprachen und Technologien hinweg und deckt Single-Page-Anwendungen (SPAs), mit JavaScript und HTML5 erstellte skriptintensive Websites, passwortgeschützte Bereiche, komplexe Pfade und mehrstufige Formulare ab und nicht verlinkte Seiten, die von anderen Scannern häufig übersehen werden.

AnzeigenPreise

Bitte kontaktieren Sie das Team für die Preise.

8. ThreadFix

Das sehr effiziente Schwachstellenmanagement-Tool ThreadFix ermöglicht ein umfassendes Verständnis der Anwendungsrisiken.

Durch den Einsatz von DevOps-Konzepten werden kontinuierliches Schwachstellenscannen sowie eine effiziente Risikoerkennung, -organisation und -priorisierung ermöglicht.

ThreadFix macht das manuelle Mischen von statischen und dynamischen Testergebnissen überflüssig und rationalisiert das Verfahren dank seiner hochmodernen proprietären Hybrid Analysis Mapping (HAM)-Technologie mit effektiven Tools.

Das Programm lässt sich außerdem mühelos mit über 40 anderen Apps und Netzwerkscannern verbinden, was seine Fähigkeit zur Erkennung von Schwachstellen verbessert.

Organisationen, die eine umfassende Überwachung und Berichterstattung über Schwachstellen benötigen, könnten von ThreadFix, einer ausgereiften Lösung, profitieren.

Es glänzt in Bereichen wie der Perimeterkartierung für Online-Anwendungen und bietet entscheidende Transparenz und nützliche Informationen über das Risiko im Zusammenhang mit den externen Webanwendungen einer Organisation.

Darüber hinaus bietet es eine Anwendungsbedrohungsmodellierung, die Unternehmen dabei unterstützt, Schwachstellen über die gesamte Lebensdauer ihrer Anwendungen zu lokalisieren und zu reduzieren.

AnzeigenPreise

Sie können eine Demo anfordern und sich bezüglich der Preise an uns wenden.

9. Stolperdraht IP360

Tripwire IP360 ist ein umfassendes Schwachstellenmanagement-Tool, das Kunden vollständige Netzwerktransparenz in lokalen und Cloud-Umgebungen bietet.

Dank dieses leistungsstarken Tools können Unternehmen mehr über jedes Gerät und jede Software erfahren, aus der ihr Netzwerk besteht, einschließlich Betriebssystemen, Apps und Schwachstellen.

Benutzer können mit Tripwire IP360 Geräte in ihrer gesamten Hybridinfrastruktur schnell finden und profilieren, unabhängig davon, ob sie sich vor Ort, in der Cloud oder in Container-basierten Assets befinden.

Um bisher unentdeckte Vermögenswerte zu finden und eine umfassende Abdeckung sicherzustellen, kombiniert das Programm agentenloses und agentenbasiertes Scannen.

Tripwire IP360 ist ein hochentwickeltes Schwachstellen-Rankingsystem, das Schwachstellen numerisch nach Elementen wie Auswirkung, Einfachheit der Ausnutzung und Alter bewertet.

Mithilfe des Ranking-Ansatzes können Unternehmen ihre Reparaturbemühungen zuerst auf die wichtigsten Schwachstellen konzentrieren.

Das Programm nutzt außerdem modernste Fingerabdrucktechnologien, um Scans an relevante Geräte- und Anwendungstypen anzupassen und so die Effektivität und Genauigkeit zu erhöhen.

Durch seine offenen APIs ermöglicht es eine einfache Verbindung mit anderen Systemen, sodass Kunden das Schwachstellenmanagement mit Helpdesk- und Asset-Management-Programmen kombinieren können.

AnzeigenPreise

Sie können eine Demo anfordern und sich bezüglich der Preise an uns wenden.

10 Kenna Sicherheit

Kenna Security, jetzt Teil von Cisco, ist eine hochmoderne Schwachstellenmanagementsoftware, die Bedrohungsinformationen und Priorisierung nutzt, um Sicherheitsteams bei der erfolgreichen Reduzierung der wichtigsten Geschäftsrisiken zu unterstützen.

Mit Hilfe der Spitzentechnologie von Kenna Security Maschinelles Lernen und Daten Mithilfe unserer wissenschaftlichen Fähigkeiten können Kunden mögliche Angriffspunkte identifizieren, indem sie eine Vielzahl kontrollierter Schwachstellen analysieren, Intelligence-Feeds ausnutzen und Geschäftsdaten nutzen.

Die von Kenna Security verwendete Risikobewertungsmethode, die Schwachstellen von 0 bis 1000 bewertet, ist eines der bemerkenswertesten Merkmale.

Durch die Klassifizierung von Schwachstellen als geringes, mittleres oder hohes Risiko können Unternehmen klar bestimmen, welche Abhilfemaßnahmen Priorität haben sollten.

Unternehmen jeder Größe können Kenna Security nutzen, das die Möglichkeit bietet, Sicherheitsrisiken effizient zu identifizieren und anzugehen.

Mit einer hervorragenden Genauigkeitsrate von bis zu 94 % prognostiziert es sogar die Nutzung von Schwachstellen als Waffe und bietet hilfreiche Einblicke in Schwachstellenschwankungen.

Dank dieser Vorhersagefähigkeiten können Organisationen proaktiv Schwachstellen mit hohem Risiko beheben, bevor kriminelle Akteure sie ausnutzen.

Darüber hinaus bietet Kenna Security Benutzern Zugriff auf über 19 Threat-Intelligence-Streams, sodass sie ein umfassendes Verständnis neuer Bedrohungen, sich ändernder Muster und ihrer eigenen Risikoprofile erhalten.

Die Plattform fördert die Zusammenarbeit zwischen Sicherheits- und IT-Abteilungen, indem sie Daten aus verschiedenen Quellen zu einer einzigen, datenverifizierten Wahrheit zusammenführt, Reibungsverluste beseitigt und die Ressourcenzuweisung optimiert.

AnzeigenPreise

Bitte kontaktieren Sie das Team für die Preise.

11 CrowdStrike Falcon Spotlight

CrowdStrike Falcon Spotlight ist ein leistungsstarkes Schwachstellenmanagementprodukt, das von CrowdStrike Falcon entwickelt wurde und Unternehmen umfangreiche Sichtbarkeits-, Erkennungs- und Verwaltungsfunktionen für den Umgang mit möglichen Schwachstellen und Gefahren bieten soll.

Das Programm findet Netzwerkschwachstellen effizient, indem es KI-Methoden mit einer umfangreichen Datenbank mit Bedrohungsinformationen kombiniert.

Insbesondere wird die Threat-Intelligence-Datenbank ständig mit den neuesten Details zu weltweiten Angriffen aktualisiert, sodass Kunden aufschlussreiche Informationen über potenzielle Gefahren erhalten.

Große Organisationen, die eine Vielzahl von Betriebssystemen in Cloud-Umgebungen verwenden, eignen sich perfekt für Falcon Spotlight.

Die Anwendung nutzt Technologien zur Schwachstellenbewertung, um ein kontinuierliches, automatisiertes Schwachstellenmanagement zu gewährleisten, das Probleme dynamisch und in Echtzeit priorisiert.

Falcon Spotlight stellt außerdem mühelos eine Verbindung zu den aktuellsten Bedrohungsinformationen auf dem Markt her und ermöglicht es Sicherheits- und Schwachstellenmanagementteams, sich ein umfassendes Wissen über häufige Schwachstellen und Gefährdungen (CVEs) sowie Einblicke in Profile und Methoden von Bedrohungsakteuren anzueignen. Durch diese Integration wird eine Zusammenarbeit und eine schnellere Reaktion auf potenzielle Gefahren ermöglicht.

AnzeigenPreise

Sie können eine Demo anfordern und sich bezüglich der Preise an uns wenden.

12 Skybox-Sicherheitssuite

Die Skybox Security Suite zeichnet sich als einziger Anbieter von Lösungen zur Verwaltung des Sicherheitsstatus aus, die umfassende Visualisierungs- und Analysefunktionen für Hybrid-, Multi-Cloud- und OT-Netzwerke bieten.

Durch die Nutzung dieser Suite erhalten Sie einen umfassenden Überblick über Ihre Angriffsfläche und können so proaktive Maßnahmen ergreifen und kluge Entscheidungen treffen.

Mit den Funktionen von Skybox können Sie das Risiko einer Datenschutzverletzung halbieren, was eine enorme Reduzierung bedeutet.

Sie stärken Ihre Abwehrkräfte gegen interne und externe Bedrohungen, indem Sie exponierte Schwachstellen identifizieren, diese so schnell wie möglich beheben und sich um Compliance-Probleme kümmern.

Darüber hinaus können Sie durch eine verbesserte Wartungsplanung und eine schnelle Reaktion auf Bedrohungen die Ausfallzeiten für Anlagen, die für Ihre Mission wichtig sind, um etwa 50 % reduzieren.

Sie können die Effektivität Ihrer Sicherheitsmaßnahmen durch erhöhte Transparenz, automatisierte Arbeitsabläufe und eine verbesserte Priorisierung von Schwachstellen um 30 % steigern und so internes Personal für die Arbeit an höherwertigen Projekten entlasten.

Die hochmodernen Daten- und Intelligenzfunktionen der Suite garantieren ein stetiges Produktivitätswachstum.

Insbesondere hat die Skybox Security Suite bereits mehr als 500 Unternehmen und Regierungsbehörden dabei geholfen, ihre Sicherheitseffektivität zu steigern und einen exponentiellen kommerziellen Wert freizusetzen.

AnzeigenPreise

Bitte kontaktieren Sie das Team für die Preise.

13 Alarmlogik MDR

Alert Logic MDR ist ein sehr zuverlässiges Schwachstellenmanagementprogramm, auf das sich Unternehmen verlassen können.

Es bietet leistungsstarke Funktionen, die sowohl hybride als auch öffentliche Cloud-Systeme abdecken, wichtige Informationen über den Sicherheitsstatus bereitstellen und mögliche Angriffe erkennen, die Unternehmensdaten und den Ruf gefährden könnten.

Unternehmen können von kontinuierlicher Angriffsüberwachung und grenzenlosem Schwachstellenscan profitieren Web-Anwendung Scans und umfassende Berichte über die wichtigsten OWASP-Bedrohungen und bekannten Schwachstellen, auf die Exploits mit Alert Logic MDR abzielen.

Wenn Schwachstellen gefunden werden, bietet die Plattform schnell Reparaturoptionen an, um die Sicherheit des Unternehmens zu stärken.

Kleine und mittlere Unternehmen, die umfassende Kenntnisse im Schwachstellenmanagement wünschen, würden von dieser leistungsstarken MDR-Lösung am meisten profitieren.

Das benutzerfreundliche Dashboard auf der MDR-Plattform von Alert Logic bietet eine konsolidierte Ansicht aller Alarmdaten und professionelle Analysen. Benutzer erhalten in Echtzeit Einblick in Risiken, Schwachstellen, aktive Untersuchungen, Abhilfemaßnahmen, Konfigurationsrisiken und den Compliance-Status.

Mit Alert Logic MDR können Unternehmen möglichen Angriffen einen Schritt voraus sein und gleichzeitig Zugriff auf das Wissen engagierter Sicherheitsmitarbeiter erhalten.

AnzeigenPreise

Bitte kontaktieren Sie das Team für die Preise.

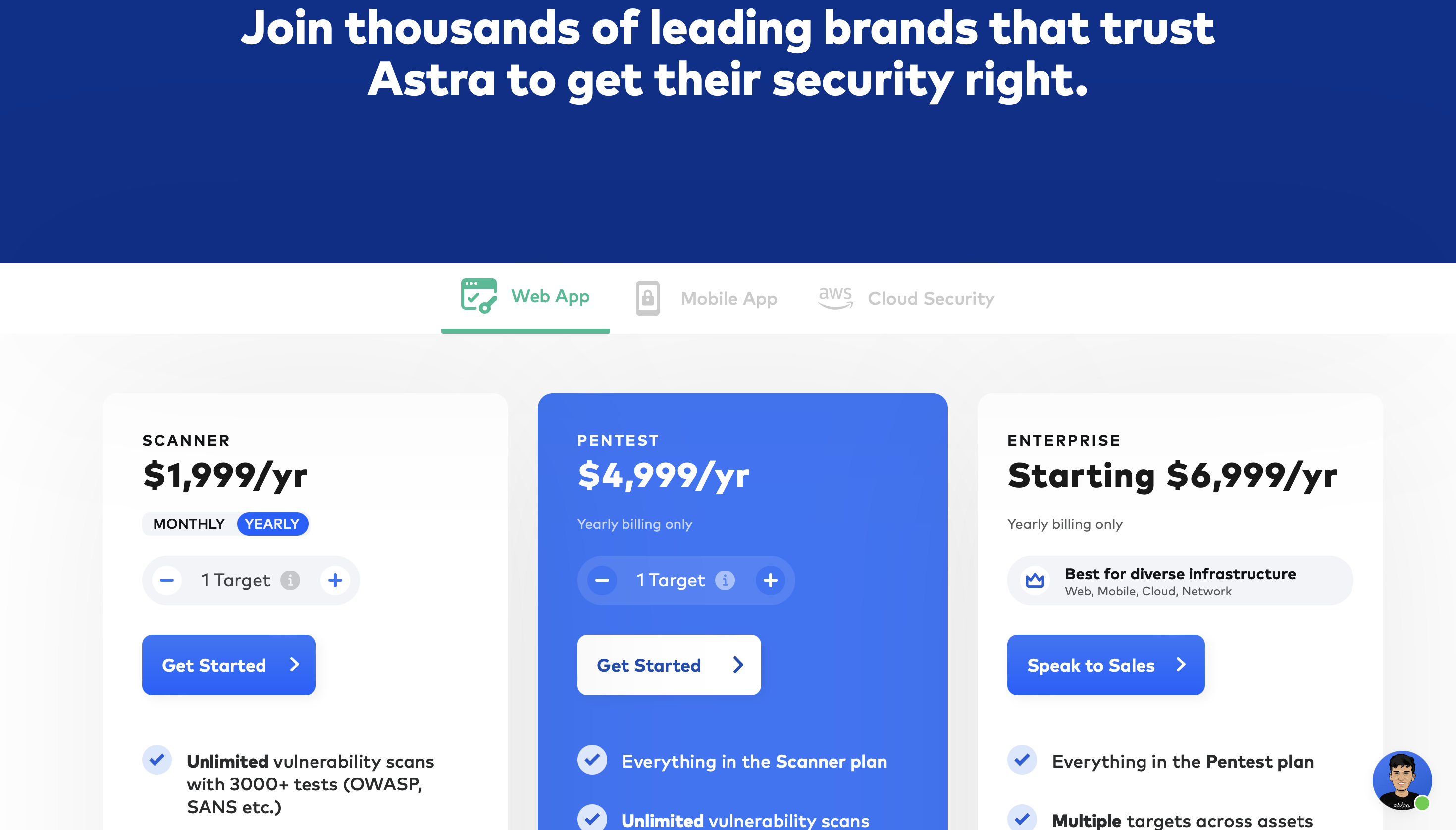

14 Astra-Pentest

Astra Pentest ist ein bekanntes Penetrationstestsystem, das einen automatisierten Schwachstellenscanner bietet und es Unternehmen ermöglicht, gründliche Tests durchzuführen Netzwerk-Sicherheit Auswertungen.

Astra Pentest schützt die Sicherheit und den Schutz von Unternehmensdaten durch automatisierte Schwachstellenscans, die CVEs und die zehn größten OWASP-Bedrohungen umfassen.

Die Plattform zeigt Risikobewertungen und potenzielle Auswirkungen auf die Organisation über ein benutzerfreundliches Dashboard an und ermöglicht so tiefe Einblicke in Schwachstellen.

Es erleichtert die Kommunikation mit Sicherheitsteams, indem es Schwachstellen den Teammitgliedern zuordnet und Empfehlungen für effiziente Abhilfemaßnahmen gibt.

Benutzer des Schwachstellenscanners von Astra können umfassende Bewertungen mit mehr als 2500 Tests durchführen, um jede erdenkliche Sicherheitslücke zu finden, da er auf jahrelangen Sicherheitsinformationen und -daten basiert.

Die Anwendung liefert wichtige Kennzahlen für jede Schwachstelle und ermöglicht es Benutzern, Probleme zu priorisieren, um den höchsten Return on Investment zu erzielen.

Es bietet umfassenden Einblick in den Penetrationstestprozess. Mit seinen ausgeprägten Pentest-Fähigkeiten und jahrelanger Sicherheitsexpertise versetzt Astra Pentest Unternehmen in die Lage, Hacker zu überlisten.

Darüber hinaus fördert Astra die Teamarbeit, indem es Entwicklern die Integration von Sicherheit in CI/CD-Pipelines erleichtert. Gleichzeitig können CXOs den Fortschritt verfolgen, Produktmanager können über Jira zusammenarbeiten und Schwachstellen identifizieren und Tracking-Funktionen über Plattformen wie Slack bereitstellen.

AnzeigenPreise

Der Premium-Preis beginnt bei 1,999 $/Jahr für die Web-App.

15 Automox

Automox ist ein sehr effektives Schwachstellenmanagement-Tool für Unternehmen, die ihre Abläufe optimieren möchten.

Mit Hilfe der cloudnativen Plattform Automox können wichtige Patches, Sicherheitseinstellungen, Software-Upgrades und benutzerdefinierte Skripte über eine Vielzahl von Endpunkten hinweg automatisiert werden, um sicherzustellen, dass Schwachstellen so schnell wie möglich behoben werden.

Seine automatisierten Patching-Regeln sind ein herausragendes Merkmal, da sie es Benutzern ermöglichen, auf einfache Weise Patches für bestimmte Ziele zu schreiben und diese so zu planen, dass sie automatisch ausgeführt werden, sodass die Benutzerunterbrechung so gering wie möglich ist.

Für kleine, mittlere und große Unternehmen, die ihre Linux-, macOS- und Windows-Betriebssysteminstallationen automatisieren und die Compliance über eine einzige cloudnative Plattform verwalten möchten, ist dies die perfekte Option.

Die Verwaltung von Geräten, die Installation von Agents und die Behebung von Schwachstellen werden mit Automox einfacher und effizienter.

Automox beschleunigt IT- und Sicherheitsabläufe durch die Nutzung bereits vorhandener Infrastrukturen und Arbeitsabläufe und ermöglicht Unternehmen so einen effektiveren Betrieb.

Indem Unternehmen sicherstellen, dass ihre Systeme auf dem neuesten Stand, korrekt konfiguriert und vor bekannten Schwachstellen geschützt sind, können sie mit Automox das Risiko von Sicherheitsverletzungen drastisch senken.

AnzeigenPreise

Sie können die Plattform kostenlos testen und die Preise anfragen.

Zusammenfassung

Zusammenfassend lässt sich sagen, dass sich die Fähigkeit eines Unternehmens, Lücken zu erkennen und zu beheben, bevor Angreifer sie ausnutzen können, direkt auf die Sicherheit des Unternehmens auswirkt.

Um dies zu erreichen und Netzwerke sowohl vor internen als auch externen Angriffen zu schützen, ist der Einsatz von Schwachstellenmanagement-Software von entscheidender Bedeutung.

Unternehmen können ihre gesamte Sicherheitsumgebung verbessern, indem sie eine Reihe kostenloser und kostenpflichtiger Optionen anbieten, die ihren besonderen Anforderungen und Budgetbeschränkungen entsprechen.

Die oben genannten Softwarealternativen, die in diesem Beitrag erstmals erwähnt wurden, sind eine ausgezeichnete Wahl für Unternehmen, die nach effizienten Funktionen für das Schwachstellenmanagement suchen.

Die Fähigkeiten und der Wert des Instruments müssen gegen die Kostenbeschränkungen Ihres Unternehmens abgewogen werden.

Wenn Sie diese Überlegungen berücksichtigen, können Sie ein Tool auswählen, das Ihren individuellen Anforderungen entspricht, kontinuierlichen Support und häufige Upgrades bietet und eine sinnvolle Investition in Ihre Sicherheitsinfrastruktur darstellt.

Hinterlassen Sie uns einen Kommentar