Inhaltsverzeichnis[Ausblenden][Zeigen]

Die Cyber-Bedrohungslandschaft für Unternehmen ist vielfältig und entwickelt sich schnell.

Die Schaffung neuer Tools und Methoden, um die von Organisationen eingerichteten Abwehrmaßnahmen zu überwinden, ist eine kontinuierliche Anstrengung der Cyber-Bedrohungsakteure. Ein Unternehmen könnte als Ergebnis des Erfolgs einen Ransomware-Befall, eine Datenschutzverletzung oder ein anderes negatives Sicherheitsproblem erleben.

Indem sie Unternehmen Wissen über die neuesten Angriffskampagnen und Trends in der Cyber-Bedrohungslandschaft vermitteln, können Threat Intelligence einem Unternehmen helfen, Angriffe zu antizipieren und zu vermeiden.

Analysten haben Schwierigkeiten, Bedrohungsdaten manuell zu analysieren und Erkenntnisse schnell genug abzuleiten, um aufgrund der schieren Menge an zugänglichen Daten nützlich zu sein.

Das Verfahren zum Sammeln, Untersuchen und Verteilen von Bedrohungsinformationen wird durch einen TIP automatisiert. Eine Organisation kann sicherstellen, dass ihre Verteidigung die besten verfügbaren Informationen nutzt, indem sie einen TIP einsetzt, um potenzielle Angriffe zu erkennen und zu stoppen.

Threat-Intelligence-Systeme dienen dazu, Daten zu sammeln, Muster zu untersuchen und Ihrem Unternehmen dann nützliche Informationen zu liefern Cybersicherheitsrisiken.

Damit diese Informationen aktuell sind, müssen sie so schnell wie möglich gesammelt werden. Mithilfe dieser präzisen Informationen kann Ihr Unternehmen Gefahren begegnen, bevor sie eskalieren.

In diesem Artikel wird die beste Threat-Intelligence-Plattform untersucht, die in Ihrem Unternehmen eingesetzt werden kann.

Was ist eine Threat-Intelligence-Plattform?

Eine Threat-Intelligence-Plattform ist eine Art Cybersicherheitstool, das beim Auffinden, Sammeln, Aggregieren, Organisieren und Analysieren von Bedrohungsinformationen aus mehreren Online-Quellen, einschließlich Deep Web, Dark Web und Clear Web, hilft.

Mithilfe eines TIP können Sie nützliche Informationen aus verschiedenen Quellen in einer Vielzahl von Formen sammeln und dann modernste Algorithmen und maschinelles Lernen anwenden, um die Daten zu analysieren.

Auf diese Weise können Sie Indications of Compromise (IOCs) finden, die Ihnen helfen können, Angriffe zu stoppen, bevor sie beginnen.

Der faszinierendste Aspekt der hochmodernen TIP-Systeme ist, dass sie auch menschliche Intelligenz einbeziehen, die von Cybersicherheitsexperten erhalten wurde, die sich mit Bedrohungsakteuren verbinden, wo sie Angriffe planen und gestohlene und durchgesickerte Daten handeln.

Sicherheitsteams können anhand der von einem TIP gefundenen und aufgedeckten Daten neue Bedrohungen durch bekannte Malware-Angriffstypen identifizieren und sich auf bevorstehende Angriffe vorbereiten.

Mit diesem Wissen können sie vorbeugende Risikomanagementmaßnahmen und Korrekturmaßnahmen ergreifen, um diese Angriffe von vornherein zu verhindern.

Threat Intelligence-Plattformen

1. IBM Security X-Force

Unternehmen, die nach leistungsstarken Threat-Intelligence-Funktionen suchen, können IBM in Betracht ziehen, da es ein weltweit führender Anbieter von Hardware, Middleware und Software ist.

Mithilfe der Anwendung Threat Intelligence Insights, die Teil des IBM Cloud Pak for Security ist und auch Anwendungen wie den Datenexplorer SOAR umfasst, können Sie Probleme auf einer einzigen benutzerfreundlichen Plattform schnell finden, analysieren, priorisieren und beheben , Risk Manager und Guardium Insights.

Die integrierten Funktionen von IBM Security X-Force sind außerdem vollgepackt mit großartigen Funktionen, wie z. B. einem personalisierten Threat Score, mit dem Sie Risiken priorisieren können, und bin ich betroffen-Suchen, mit denen Sie quellenübergreifend nach Gefahren suchen können.

Darüber hinaus haben Sie Zugriff auf robuste Threat-Intelligence-Feeds, die Bedrohungsaktivitäten und die Gruppenzusammensetzung offenlegen.

Darüber hinaus garantieren End-to-End-Bedrohungsmanagement- und Berichtsfunktionen, dass Sie ein vollständiges Bild Ihrer Bedrohungsumgebung haben und sich in jedem Schritt des Bedrohungslebenszyklus gegen Angriffe verteidigen können.

Wenn Sie nach einer unkomplizierten Plattform mit benutzerfreundlichen End-to-End-Bedrohungsmanagementfunktionen suchen, ist IBM Security X-Force eine wunderbare Wahl, egal ob Sie ein mittelständisches oder großes Unternehmen in jeder Branche sind.

AnzeigenPreise

Bitte kontaktieren Sie den Anbieter für die Preisgestaltung.

2. Autofokus

Die Cloud-basierte Threat-Intelligence-Technologie AutoFocus von Palo Alto Networks kann Ihnen helfen, wichtige Bedrohungen schnell zu identifizieren, sie zu analysieren und geeignete Maßnahmen zu ergreifen, ohne dass zusätzliche IT-Ressourcen erforderlich sind.

Um Ihnen ein umfassendes Bild möglicher Gefahren zu vermitteln, sammelt das Programm Informationen aus einer Vielzahl von Quellen, darunter die Unternehmenswelt, ausländische Spione und Ihr eigenes Netzwerk.

Es bewertet diese Gefahren mit Maschinelles Lernen, und es stellt die Daten auf einer intuitiven Oberfläche bereit.

Eine der besten Funktionen von AutoFocus ist seine Fähigkeit, gründliche Berichte über mögliche Gefahren zu erstellen, die Ihnen dabei helfen können, fundiertere Entscheidungen darüber zu treffen, wie Sie diese reduzieren können. Darüber hinaus kann es von jedem ohne IT-Kenntnisse verwendet werden.

Der Zugang zu den Bedrohungsforschern von Palo Alto Networks ist ein weiterer Vorteil von AutoFocus. Anhand von Indications of Compromise (IOCs) und ausführlichen Threat-Intelligence-Berichten liefern sie weitere Informationen zu möglichen Risiken.

Das Bedrohungsforschungsteam des Palo Alto Network, Unit 42, teilt AutoFocus Informationen über die jüngsten Malware-Angriffe mit.

Sie können den Bedrohungsbericht auf Ihrem Dashboard untersuchen, der Ihnen weitere Einblicke in die Methoden, Techniken und Verfahren (TTP) gibt, die von böswilligen Akteuren verwendet werden.

AnzeigenPreise

Bitte kontaktieren Sie den Anbieter für die Preisgestaltung.

3. Anomaler Bedrohungsstrom

Anomali ist ein Cybersicherheitsunternehmen, das sich darauf konzentriert, Unternehmen auf der ganzen Welt intelligenzgesteuerte XDR-Lösungen anzubieten.

ThreatStream, seine leistungsstarke Threat-Intelligence-Lösung, nutzt Automatisierung, um Bedrohungsdaten schnell und effektiv zu sammeln, zu kuratieren und zu verbreiten, um den Benutzern genaue und nützliche Informationen zu liefern.

Die Vielfalt der kommerziellen Bedrohungsstreams und Tools, die über den Anomali Preferred Partner (APP) Store in das Produkt integriert werden können, zusammen mit seinem maschinellen Lernalgorithmus zur Bewertung von IoCs, der Teams bei der Priorisierung ihrer Reaktion auf Bedrohungen unterstützt, sind das, was Anomali wirklich ausmacht abgesehen von seinen Konkurrenten.

Die ThreatStream-Plattform sammelt Bedrohungsdaten aus einer Vielzahl von Feeds, darunter Hunderte von Open-Source-Intelligence-Feeds, kostenpflichtige Feeds, von Anomali Lab kuratierte Feeds, Informationen aus den Betriebsumgebungen von Kunden usw.

Anschließend nutzt es maschinelles Lernen, um die Daten zu verbessern, Fehlalarme zu eliminieren und IoCs mit Risikobewertungen zu versehen, sodass Sicherheitsteams schnell Prioritäten setzen und auf Informationen reagieren können.

Anomali ThreatStream kann nahtlos in eine Vielzahl von Client-Sicherheitsprodukten integriert werden, einschließlich SIEM, EDR und SOAR. Unternehmen, die nach einem starken Threat-Intelligence-Produkt suchen, das Automatisierung und maschinelles Lernen nutzt, um Bedrohungen zu sammeln, zu analysieren und zu kommunizieren, sollten ThreatStream in Betracht ziehen.

AnzeigenPreise

Bitte kontaktieren Sie den Anbieter für die Preisgestaltung.

4. AlienVault USM

AlienVault USM ist eine umfassende Threat-Intelligence-Plattform, die Organisationen jeder Größe dabei unterstützt, mögliche Sicherheitsprobleme umgehend zu erkennen und darauf zu reagieren.

AlienVault USM integriert eine Reihe wichtiger Funktionen, darunter Asset-Erkennung, Schwachstellenbewertung, Intrusion Detection, Verhaltensüberwachung und Bedrohungsinformationen.

Unternehmen sind daher in der Lage, präventive Maßnahmen zur Abwehr potenzieller Angriffe zu ergreifen, da sie so einen vollständigen Überblick über ihre Sicherheitslage erhalten.

Threat-Intelligence-Fähigkeiten sind eines der herausragenden Merkmale von AlienVault USM. Es sammelt und untersucht Informationen aus einer Vielzahl von Quellen, darunter Open-Source-Informationen, kommerzielle Feeds und interne Sicherheitsaufzeichnungen, um mögliche Gefahren zu finden.

Durch die Korrelation und Priorisierung von Bedrohungen mithilfe ausgefeilter Analysen ermöglicht die Plattform Organisationen, sich zunächst auf die wichtigsten Gefahren zu konzentrieren. Aus Sicherheitsgründen bietet AlienVault USM eine einzelne Glasscheibe an.

Dies bedeutet, dass das Sicherheitspersonal an einem Ort Zugriff auf alle gewünschten Daten hat, einschließlich Bestandsverzeichnisse, Netzwerkaktivitätsprotokolle und Echtzeit-Gefahrenwarnungen. Aus diesem Grund ist es einfach, mögliche Sicherheitsprobleme zu erkennen und schnell zu handeln, um sie zu mindern.

Dank des einheitlichen Bildes der Sicherheitsarchitektur Ihres Unternehmens können Sie Ihre Netzwerke und Geräte lokal oder remote überwachen.

Neben SIEM-Funktionen sind auch Host Intrusion Detection (HIDS), Endpoint Detection and Response (EDR), Network Intrusion Detection (NIDS) und Intrusion Detection für AWS-, Azure- und GCP-Clouds enthalten.

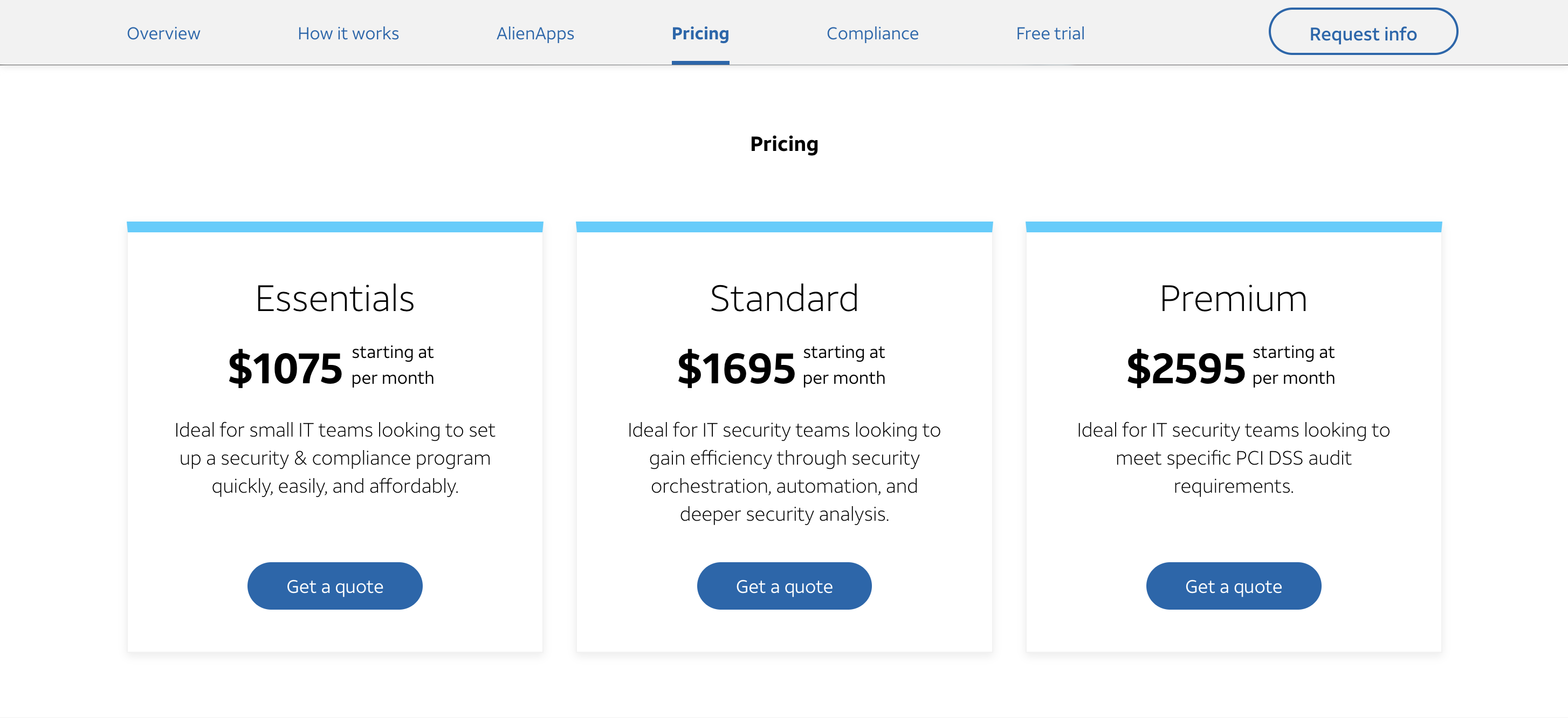

AnzeigenPreise

Die Premium-Preise der Plattform beginnen bei 1075 $ pro Monat.

5. Crowdstrike Falcon Intelligence

Die führende automatisierte Threat-Intelligence-Plattform CrowdStrike Falcon Intelligence unterstützt Unternehmen dabei, möglichen Sicherheitsrisiken immer einen Schritt voraus zu sein. Unternehmen können dank der Kernfunktionen der Plattform mögliche Risiken schnell und effektiv erkennen, bewerten und darauf reagieren.

Die Plattform analysiert riesige Datenmengen aus verschiedenen Quellen, darunter Open-Source-Intelligence, Dark-Web-Überwachung und Malware-Analyse, unter Verwendung modernster Techniken des maschinellen Lernens und künstliche Intelligenz.

Dadurch können Unternehmen potenzielle Gefahren in Echtzeit erkennen und schnell reagieren, um sie zu mindern.

Es verfügt über einen eigenen Live-Feed mit Bedrohungsinformationen. Diese Feeds bieten aktuelle Informationen zu potenziellen Bedrohungen, einschließlich Einzelheiten zu Bedrohungsakteuren, Indications of Compromise (IOCs) und Angriffsstrategien.

Dies hilft Organisationen bei der Festlegung von Reaktionsprioritäten und der Implementierung vorbeugender Sicherheitsmaßnahmen.

Darüber hinaus verfügt es über Berichte und Dashboards, die angepasst werden können. Dadurch kann das Sicherheitspersonal Bedrohungsdaten einfach einsehen und analysieren, wichtige KPIs überwachen und umfassende Berichte erstellen.

AnzeigenPreise

Bitte kontaktieren Sie den Anbieter für die Preisgestaltung.

6. Zerofox

Als Experte für vollständig verwalteten Schutz, Threat Intelligence und Takedown-Services über eine Vielzahl öffentlicher Kanäle im Surface, Deep und Dark Web ist ZeroFox ein Marktführer im Bereich Markenschutz.

Dies wird erreicht, indem genaue Informationen über mögliche Gefahren geliefert und diese mithilfe einer leistungsstarken Kombination aus KI, tiefe Lernen Technologie und sein erfahrenes Team zur Bedrohungssuche.

Die Plattform funktioniert, indem sie Daten über das Dark Web, Marken, Betrug, Malware, Schwachstellen, geopolitische, physische, strategische und Informationen von Drittanbietern sammelt und Petabytes dieser Daten in ihrem „Bedrohungsdatensee“ speichert.

Danach werden diese Daten von KI, maschinellem Lernen und menschlicher Intelligenz untersucht, um relevante und nützliche Bedrohungsinformationen bereitzustellen. Auf diese Weise können Sie unbegrenzte Takedowns und Unterbrechungen durchführen, Warnungen priorisieren und kontextualisieren sowie die Fähigkeiten zur Bedrohungssuche verbessern.

Unternehmen, die nach effektiven Takedown-Services und Markenschutz suchen, wenden sich häufig an ZeroFox. Die Plattform wird mittelständischen bis großen Unternehmen aus allen Branchen empfohlen, die besonders an robustem Markenschutz, erstklassigem Kundenservice und eingehenden, KI- und menschengestützten Analysen interessiert sind.

AnzeigenPreise

Bitte kontaktieren Sie den Anbieter für die Preisgestaltung.

7. SOCRadar

SOCRadar ist ein umfassender Cloud-basierter Threat-Intelligence-Service, der Organisationen dabei unterstützt, mögliche Cyber-Angriffe zu erkennen, zu verhindern und einzudämmen.

Das Deep und Dark Web, Closed-Source-Feeds und Open-Source-Intelligence (OSINT) sind nur einige der Quellen, aus denen SOCRadar Bedrohungsinformationen sammelt und analysiert.

Die Muster und Auffälligkeiten, die auf mögliche Risiken hindeuten, werden mithilfe modernster maschineller Lerntechniken gefunden und identifiziert.

Die automatische Erkennung und Priorisierung von Bedrohungen durch SOCRadar ist eines seiner Hauptmerkmale. Basierend auf der Schwere der Gefahr und ihren möglichen Auswirkungen auf Ihr Unternehmen weist die Plattform jeder Bedrohung eine Risikobewertung zu.

Dies ermöglicht es Sicherheitsteams, ihre Reaktionsbemühungen zu fokussieren und schnell zu reagieren, um Bedrohungen mit hohem Risiko zu neutralisieren. Darüber hinaus bietet SOCRadar ein konfigurierbares Dashboard, in dem Sie Bedrohungsdaten in Echtzeit untersuchen und bewerten können.

Es vermittelt ein umfassendes Bild Ihrer Bedrohungsumgebung und enthält Informationen zu den verschiedenen Bedrohungen, ihrer Herkunft und dem Grad der Gefahr, die sie darstellen.

Die Integrationsfähigkeit von SOCRadar ist ein weiterer wichtiger Aspekt. Um umfassende Threat Intelligence für Ihren gesamten Sicherheits-Stack bereitzustellen, verbindet sich die Plattform mit einer Vielzahl von Sicherheitstechnologien, darunter SIEM, SOAR und Endpoint Detection and Response (EDR)-Lösungen.

AnzeigenPreise

Bitte kontaktieren Sie den Anbieter für die Preisgestaltung.

8. Flashpoint

Die Threat Intelligence Platform von FlashPoint ist absolut etwas, das Sie in Betracht ziehen sollten, wenn Sie nach einer zuverlässigen Methode suchen, um Datendiebstahl und Betrug im Deep und Dark Web zu identifizieren.

Die Plattform bietet Benutzern durch eine Kombination aus automatisierter Datenerfassung, maschinellem Lernen und menschlicher Analyse Zugang zu Deep- und Dark-Web-Intelligenz. Als Anbieter von Business Risk Intelligence (BRI) ist FlashPoint dafür bekannt, qualitativ hochwertige Bedrohungsberichte und -studien bereitzustellen.

Die Fähigkeit von FlashPoint, tiefgreifende Analysen der Daten und des Geschwätzes von Online-Communities, Chat-Diensten, Foren und Schwarzmärkten vorzunehmen, hebt es von anderen Anbietern ab.

Sie sind auch geschickt im Umgang mit gefährlichen Personen und helfen ihren Kunden, ihre gestohlenen Gegenstände zurückzubekommen. Darüber hinaus bietet es ein Analyse-Dashboard, das es einfach macht, technische Informationen, Informationen und automatische Bearbeitung zu erhalten.

Wenn Sie nach einer Plattform suchen, die Ihnen dabei helfen kann, Betrug und gestohlene Daten im Deep und Dark Web zu identifizieren und ein vollständiges Verständnis der Community-Aktivitäten zu erlangen, sollten Sie die Intelligence-Plattform von FlashPoint zweifellos in Betracht ziehen, unabhängig davon, ob Sie im Deep- und Dark-Web tätig sind öffentlichen oder privaten Sektor.

AnzeigenPreise

Bitte kontaktieren Sie den Anbieter für die Preisgestaltung.

9. Digitale Schatten

Als führender Anbieter von digitalen Risikomanagementdiensten ist Digital Shadows auf Markenschutz, Cyber-Bedrohungsinformationen und Datenexposition spezialisiert.

Die verwaltete Lösung SearchLight bietet Kunden Zugriff auf erstklassige technische, taktische, operative und strategische Bedrohungsdaten und unterstützt sie dabei, digitale Risiken zu verwalten, ihre Angriffsfläche zu verringern und ihre Gefährdung durch Bedrohungen zu verwalten.

Kunden können mit der SearchLight-Plattform Ressourcen aufbauen, Bedrohungsinformationen aus vielen Quellen (einschließlich Surface, Deep und Black Web) sammeln, Risiken bewerten und auf Bedrohungen reagieren.

Die Plattform bietet Benutzern auch Zugriff auf die von Digital Shadows verwaltete Threat-Intelligence-Bibliothek, die Berichte, Dark-Web-Daten und Betriebsinformationen aus über 10 Jahren enthält.

Darüber hinaus können Benutzer im Rahmen der ausgefeilten Markenschutzfunktionen verwaltete End-to-End-Takedowns gegen Aufpreis nutzen oder Self-Service-Takedowns durchführen, wenn sie auf Datenlecks oder Identitätswechselversuche aufmerksam werden.

Kleinere Teams in allen Sektoren können stark von SearchLight von Digital Shadows profitieren, das starke Markenschutzfunktionen und Bedrohungsdaten aus einer Vielzahl von Quellen bietet.

AnzeigenPreise

Bitte kontaktieren Sie den Anbieter für die Preisgestaltung.

10 Aufgezeichnete Future Intelligent Platform

Der globale Threat Intelligence Service Recorded Future konzentriert sich darauf, menschliche Erfahrung mit automatisierter, KI-gestützter Datenerfassung zu verschmelzen, um Unternehmen dabei zu unterstützen, Risiken effektiver zu erkennen, zu stören und zu bekämpfen.

Die Plattform bietet unübertroffenen Zugang zu Open-Source-Informationen, einschließlich technischer Quellen und Informationen aus dem Dark Web.

Fachanalysten und „Intelligence Graph“ von Recorded Future zusammenarbeiten Geheimdienstergebnisse zu kuratieren. Der Intelligence Graph aktualisiert regelmäßig Milliarden neuer Entitäten in Echtzeit und kann Gefahrendaten detailliert darstellen, die über 10 Jahre zurückreichen.

Eine Art von Malware und die Schwachstellen, auf die sie abzielt, können beispielsweise über die natürliche Sprachverarbeitungskapazität der Plattform verbunden werden, die relevante, nützliche Informationen liefert.

Die Organisation, SecOpsDie Recorded Future-Plattform besteht aus den Modulen , Bedrohung, Verwundbarkeit, Drittanbieter, Geopolitik, Identität, Kartenbetrug und Angriffsflächenintelligenz.

Es bietet auch zusätzliche Add-Ons für Takedown-Dienste und On-Demand-Analysten. Dieser modulare Aufbau macht es einfach, die Lösung über viele Teams und Verantwortlichkeiten hinweg zu verbinden und jedem Personenkreis die relevanten Informationen für seine Position zur Verfügung zu stellen.

Für größere Unternehmen, die detaillierte Open-Source-Informationen aus einer Vielzahl von Quellen suchen, ist die Recorded Future Intelligence Platform eine fantastische Wahl.

AnzeigenPreise

Bitte kontaktieren Sie den Anbieter für die Preisgestaltung.

Zusammenfassung

Zusammenfassend müssen wir unsere Abwehrmaßnahmen ändern, wenn sich Cyber-Bedrohungen entwickeln. Threat-Intelligence-Lösungen erfüllen diesen Bedarf, indem sie IT-Teams Zugang zum kollektiven Wissen der weltweiten Cybersicherheits-Community verschaffen.

Diese Plattformen aktualisieren ihre Datenfeeds oft mit aktuellen Informationen von Spezialisten und Organisationen aus der ganzen Welt und halten Sie über mögliche Angriffsvarianten auf dem Laufenden, auch wenn Sie sie nicht direkt getroffen haben.

Darüber hinaus können sie sogar dazu beitragen, die schädlichsten Zero-Day-Angriffe vorherzusehen und zu vereiteln, bevor sie Schaden anrichten können, wenn sie mit Sicherheitstechnologien wie SIEM verknüpft werden.

Hinterlassen Sie uns einen Kommentar