Índice analítico[Ocultar][Mostrar]

Requírese unha xestión eficaz da vulnerabilidade para unha forte postura de ciberseguridade. Comprende identificar, avaliar e solucionar problemas de seguridade nunha rede, sistemas e aplicacións dunha organización.

Ao pechar estes buratos de forma proactiva, a xestión da vulnerabilidade contribúe a evitar que futuras infraccións e actores hostís exploten as vulnerabilidades.

Este enfoque depende en gran medida do software de xestión de vulnerabilidades, que proporciona ás empresas os instrumentos que necesitan para mellorar e racionalizar as súas operacións de xestión de vulnerabilidades.

Axiliza o proceso de reparación, prioriza os riscos e automatiza a exploración de vulnerabilidades.

Este programa permite aos equipos de seguridade manterse ao día das últimas ameazas e vulnerabilidades, permitindo respostas rápidas e unha mitigación eficaz dos riscos.

Ao avaliar o software de xestión de vulnerabilidades, débense considerar unha serie de trazos e calidades cruciais.

Dado que as organizacións necesitan un sistema que poida xestionar a escala e a complexidade da súa infraestrutura, a escalabilidade é vital.

A usabilidade do software, que permite ao persoal de seguridade navegar por el interface co usuario e acceder rapidamente a datos esenciais, é igualmente importante. Requírense capacidades sólidas de informes para proporcionar informes de vulnerabilidade detallados e realizar un seguimento das actividades de solución.

As opcións de integración son outra consideración importante.

O software debería poder conectarse facilmente coas ferramentas e sistemas de seguridade actuais para permitir unha colaboración eficaz e o intercambio de datos.

Ademais, os fluxos de traballo adaptables e as ferramentas de automatización poden acelerar significativamente os procesos de xestión de vulnerabilidades e reducir o tempo que dedican os profesionais da seguridade.

Ademais, para unha xestión eficiente do risco, é esencial a capacidade de clasificar as vulnerabilidades segundo a súa gravidade e explotabilidade.

O programa debe proporcionar achados precisos da avaliación da vulnerabilidade e a priorización dos esforzos correctores.

O programa debe obter actualizacións periódicas e soporte de provedores para manterse actualizado coas novas ameazas e vulnerabilidades.

Finalmente, hai que ter en conta os factores de custo.

Para asegurarse de que o software ofrece unha solución rendible, as organizacións deben comparar a estrutura de prezos cos seus límites de gasto e requisitos a longo prazo.

Neste artigo examinaranse os 15 principais programas de xestión de vulnerabilidades. Imos comezar.

1. Xestor de vulnerabilidades Plus

Vulnerability Manager Plus, unha forte solución de seguimento e cumprimento de vulnerabilidades multi-OS, distingue por ter ferramentas de corrección integradas.

Con visibilidade constante, avaliación exhaustiva e reparación integral de ameazas e vulnerabilidades, ofrece unha estratexia completa de xestión de vulnerabilidades de extremo a extremo que está dispoñible desde unha única consola.

Tanto se os puntos finais están situados na rede local, nunha rede DMZ, en lugares remotos ou mesmo cando están en movemento, as organizacións poden protexelos de forma segura con Vulnerability Manager Plus, ofrécelle aos traballadores remotos máis control ao fomentar un ambiente de traballo seguro e garantindo que todos o punto final é examinado adecuadamente para atopar rexións desprotexidas.

As organizacións poden priorizar de forma eficiente as áreas que son máis propensas á explotación mediante a utilización de análises baseadas en atacantes, o que permite unha rehabilitación rápida e enfocada.

Para proporcionar un robusto arquitectura de rede, o programa tamén mitiga a explotación de fallos de seguridade xa existentes e detén a creación doutros novos.

Vulnerability Manager Plus detecta software potencialmente perigoso, incluídos programas peer-to-peer, aplicacións ao final da súa vida útil e uso compartido de escritorio remoto, o que permite a eliminación rápida dos extremos.

Ademais, dá ás organizacións a liberdade de usar scripts prefabricados e ben probados para defender as súas redes contra vulnerabilidades de día cero sen ter que esperar a correccións.

prezos

Podes descargar o software e probalo durante 30 días de balde. Para o seu prezo adicional, pode solicitar a cotización.

2. Xestión de vulnerabilidades Qualys

Qualys Vulnerability Management é unha solución baseada na nube creada especialmente para ofrecer ás organizacións unha visión inmediata e capacidades de resposta para a súa arquitectura de seguridade.

Este potente programa marca os activos máis importantes para a súa priorización, que busca e clasifica automaticamente todos os activos do contorno, incluídos os dispositivos, os puntos finais e os sistemas.

Qualys VM atopa e prioriza de forma eficiente as vulnerabilidades explotables utilizando as máis recentes intelixencia de ameazas información, permitindo ás organizacións concentrarse en corrixir primeiro as ameazas máis importantes.

Qualys VM acelera o proceso de limpeza instalando rapidamente as correccións de vulnerabilidades máis recentes para reducir a posible explotación mediante a súa capacidade de distribución automática de parches.

A solución combina a forza dos axentes de nube portátiles, os escáneres virtuais e as capacidades de análise de rede, integrándose facilmente coa plataforma Qualys Cloud.

Usando procesos de orquestración predefinidos, este método completo permite ás organizacións desenvolver un programa de xestión de vulnerabilidades exitoso.

Ademais, Qualys Threat DB, que integra información de máis de 180,000 vulnerabilidades e máis de 25 fontes de ameazas, ofrece notificacións preventivas sobre posibles ameazas, proporcionando ás organizacións información crucial para accións de defensa proactivas.

As organizacións poden mellorar a súa postura de seguranza, automatizar os procedementos de xestión de vulnerabilidades e manterse á fronte de posibles ataques coa axuda de Qualys Vulnerability Management.

prezos

Podes facer un percorrido gratuíto por un produto e solicitar o seu prezo.

3. Tenable.io

Tenable.io Vulnerability Management é unha plataforma baseada no risco que dá ás empresas unha conciencia total da rede, o que lles permite prever ataques futuros e actuar con rapidez en caso de grandes vulnerabilidades.

Proporciona unha visibilidade completa detectando todos os activos da rede, incluídas as vulnerabilidades ocultas dentro deses activos, mediante o descubrimento e a avaliación continuas e permanentes.

A plataforma inclúe intelixencia integrada de ameazas, priorización e informes en tempo real, o que ofrece ás organizacións as ferramentas que necesitan para comprender a súa imaxe de risco e impedir de forma proactiva os vectores de ataque.

Tenable.io, que se administra na nube e utiliza a coñecida tecnoloxía Tenable Nessus, ofrece unha visión completa dos activos e vulnerabilidades da rede, o que permite unha avaliación precisa de riscos e a priorización das actividades correctivas.

As súas capacidades para a detección e avaliación continuas de activos inclúen activos de traballo remoto e de nube altamente dinámicos.

As organizacións poden recoñecer rapidamente os resultados da exploración e identificar as exposicións grazas á cobertura completa de CVE e configuración.

As clasificacións de risco e as visualizacións intuitivas do panel ofrecen información rápida para reducir o risco.

As vulnerabilidades de alto risco arranxanse rapidamente grazas á priorización automatizada, que está dirixida por unha mestura de datos de vulnerabilidades, intelixencia sobre ameazas e ciencia de datos.

Ao utilizar máis de 200 conectores para automatizar fluxos de traballo e tomar medidas rápidas, Tenable.io permite ademais ás organizacións iniciar medidas correctoras de forma rápida e eficaz.

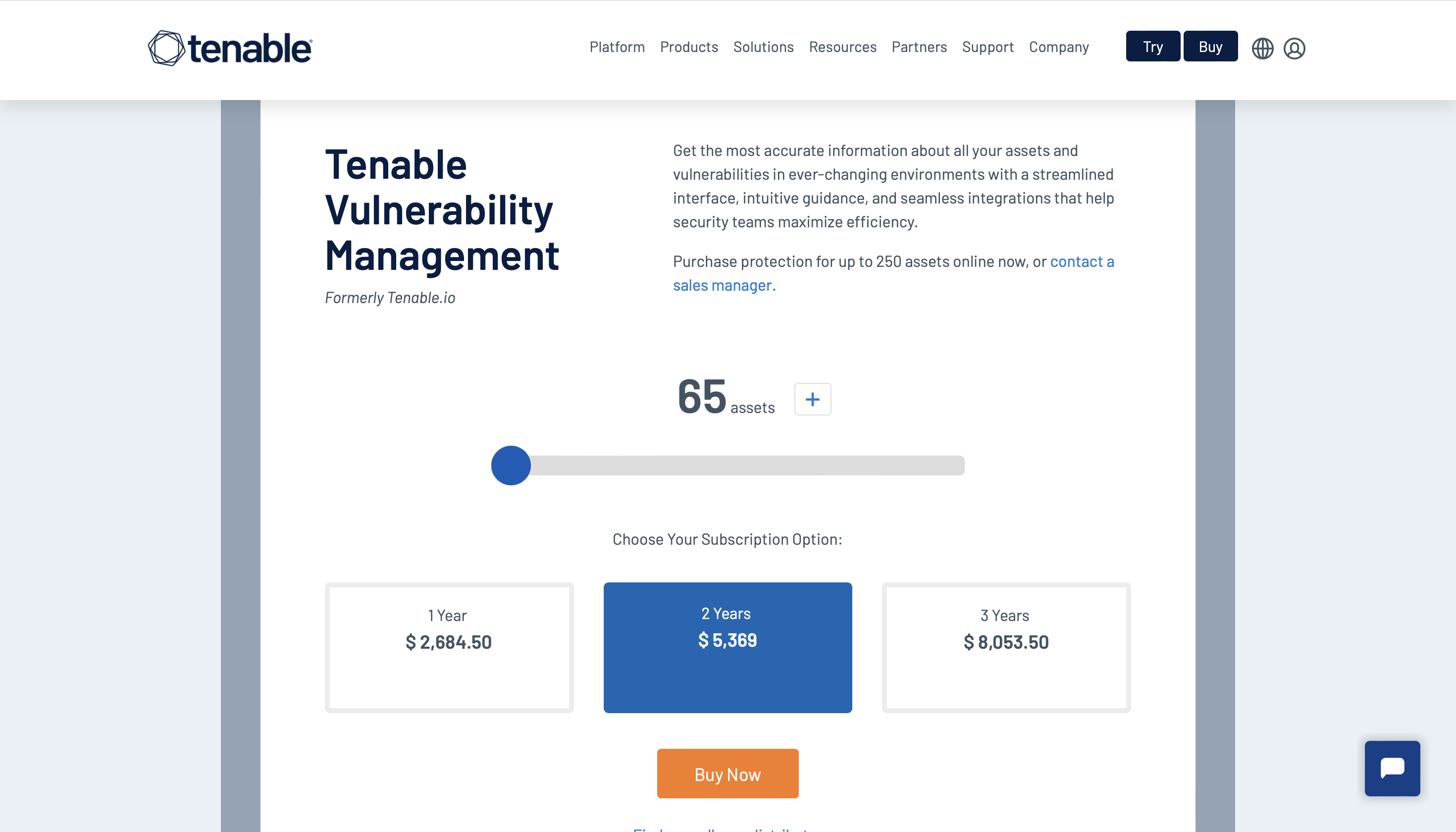

prezos

Podes mercar o produto cunha subscrición dun ano por 1 dólares.

4. Intruso.io

Intruder.io é un coñecido escáner de vulnerabilidades en liña que ofrece capacidades de dixitalización tanto públicas como privadas para sitios web, servizos na nube, servidores e dispositivos finais.

Detecta de forma eficiente unha ampla gama de vulnerabilidades mediante motores de dixitalización líderes no sector, como parches que faltan, configuracións incorrectas, problemas de aplicacións, cifrado insuficiente e outros fallos que poden acabar en violacións de datos.

Ao ofrecer ás organizacións unha instantánea actual do que os atacantes poden ver e do que se pode acceder facilmente, a función Network View, publicada recentemente, mellora a visibilidade e permite ás organizacións abordar posibles ameazas de forma proactiva.

Priorizando os datos brutos recollidos dos motores de dixitalización, Intruder.io presenta unha perspectiva completa e útil, que permite operacións de mitigación eficaces e centradas.

As capacidades de dixitalización inclúen servidores accesibles tanto de forma pública como privada, servizos na nube, sitios web e dispositivos de punto final.

Intruder.io axuda ás organizacións a fortalecer as súas defensas contra vectores de ataque frecuentes descubrindo vulnerabilidades como configuracións incorrectas, parches que faltan, fallos de cifrado e problemas de aplicación (incluíndo SQL Injection e Cross-Site Scripting).

Os informes de alta calidade da plataforma simplifican as auditorías de cumprimento de estándares como SOC2, ISO27001 e Cyber Essentials e permiten completar facilmente os cuestionarios de seguridade dos clientes.

As organizacións poden mellorar a súa postura de seguridade, corrixir vulnerabilidades de forma eficiente e axilizar os seus procesos de cumprimento mediante Intruder.io.

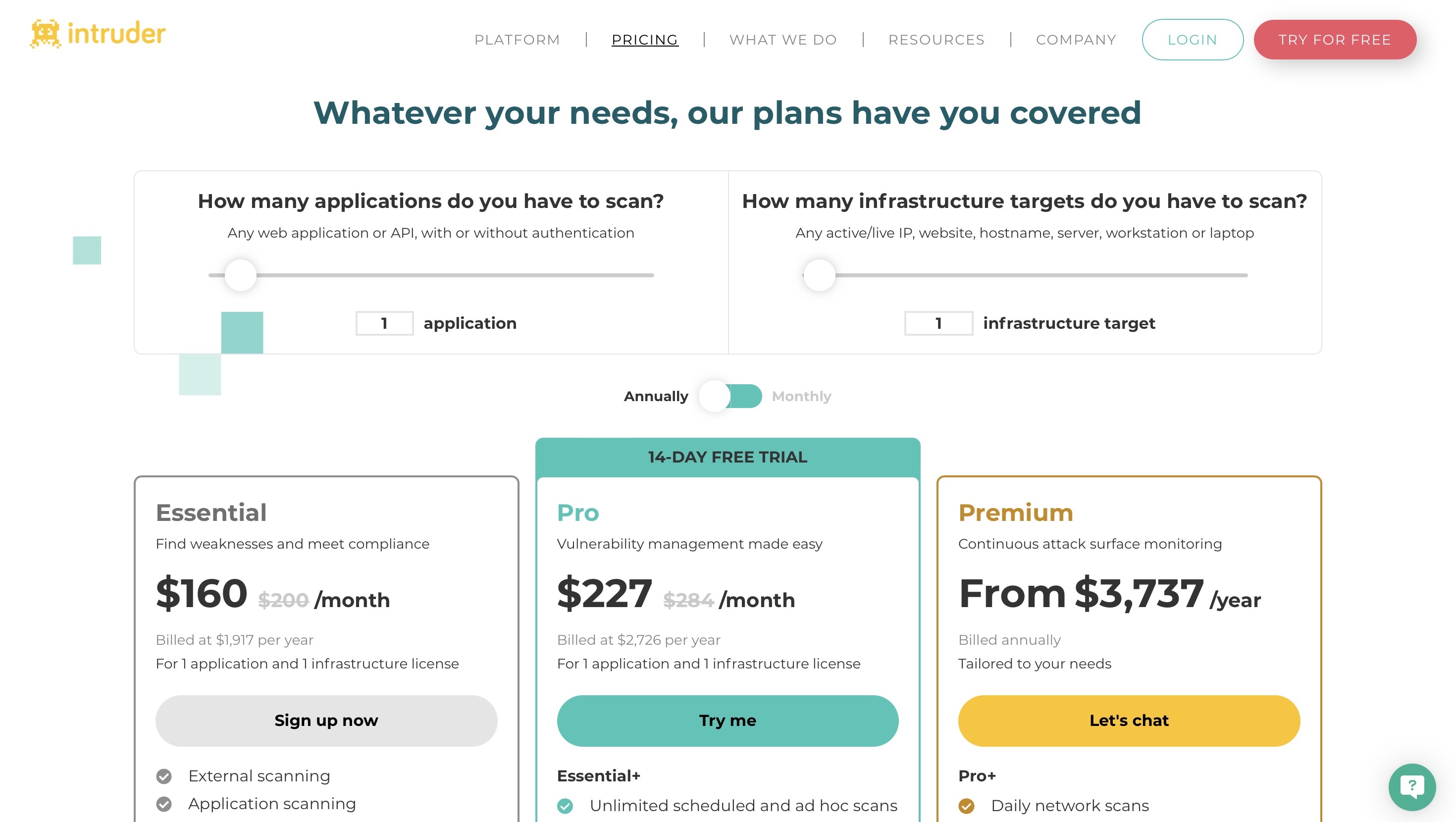

prezos

O prezo premium da plataforma comeza a partir de 160 dólares ao mes (facturado anualmente) para 1 aplicación e 1 licenza de infraestrutura.

5. Rapid7 InsightVM

Rapid7 InsightVM é un sistema completo de xestión de vulnerabilidades que ofrece ás empresas a posibilidade de analizar a fondo as súas redes e identificar os perigos en todos os puntos finais e equipos locais.

Vai máis alá da mera detección de vulnerabilidades dándolles aos equipos de TI e DevOps instrucións paso a paso para unha reparación eficaz.

Usando a visibilidade do risco en tempo real do panel de control, as organizacións poden supervisar o seu progreso e informar ás súas partes interesadas dunha forma útil.

InsightVM prioriza as vulnerabilidades máis dirixidas aos esforzos de mitigación proactiva e non só proporciona visibilidade ás vulnerabilidades senón que as converte en riscos empresariais.

InsightVM actúa como unha perspectiva compartida e unha linguaxe común para xerar un efecto na xestión da vulnerabilidade, fomentando a cooperación e o aliñamento entre organizacións tradicionalmente segregadas.

Contén o axente Insight, un axente compacto que recolle datos de varios produtos Rapid7 e ofrece información en tempo real sobre o risco do usuario e da rede.

Ademais, InsightVM interactúa sen esforzo con máis de 40 tecnoloxías principais, aumentando as capacidades da pila de seguridade dunha organización e o ROI global.

InsightVM permite que os datos de vulnerabilidade dean valor a outras ferramentas da pila tecnolóxica, desde SIEM e firewalls ata sistemas de ticketing, grazas aos seus recursos ricos en datos e á API RESTful aberta.

Rapid7 InsightVM permite ás empresas xestionar as vulnerabilidades de forma proactiva, fomentar un mellor traballo en equipo e aumentar a eficiencia do seu programa de seguridade.

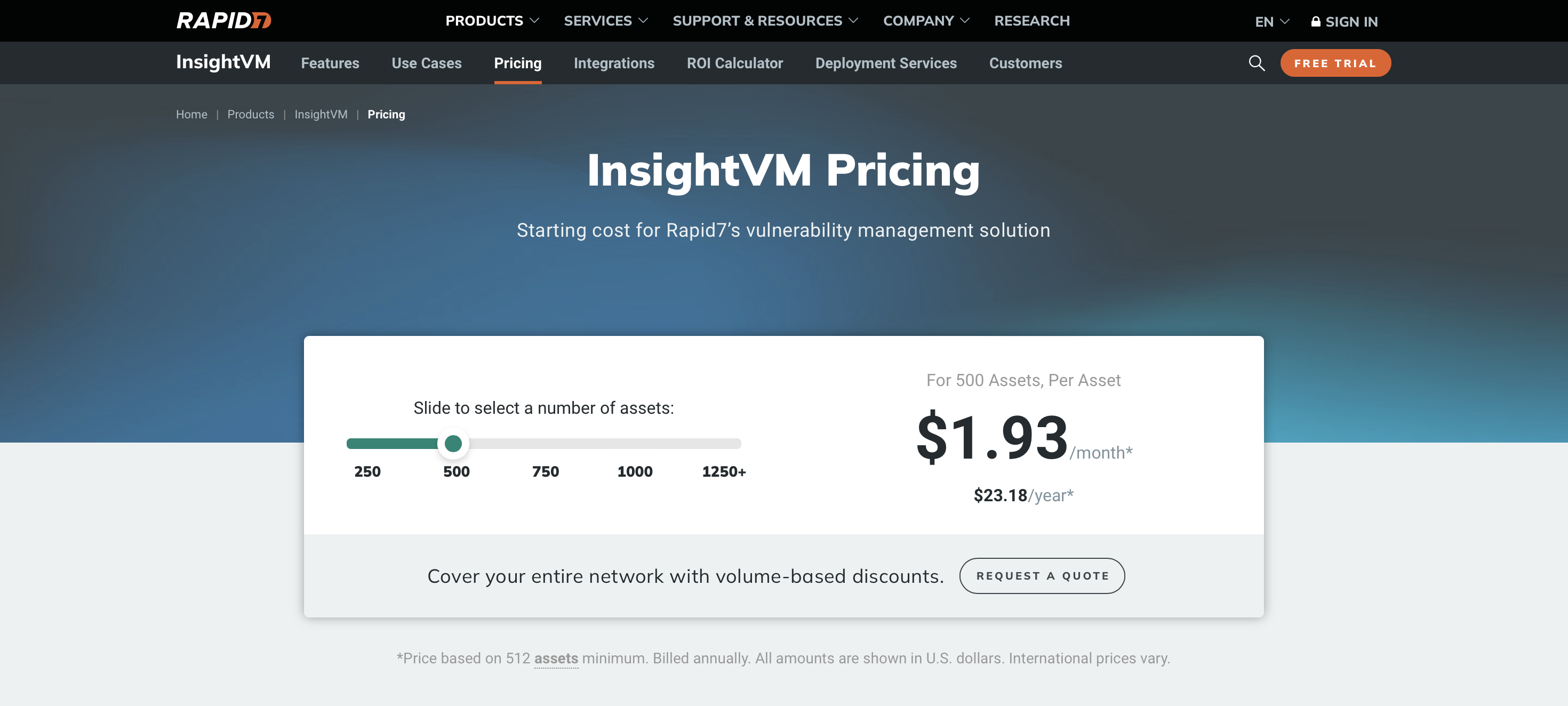

prezos

Podes obter unha proba gratuíta do produto e os prezos premium comezan a partir de 1.93 $ ao mes para 500 activos.

6. Arnés

Harness ofrece unha solución chamada Probas de seguridade e Orquestración (STO) que automatiza as probas de seguridade e xestiona con éxito os falsos positivos.

Esta solución encaixa sen problemas nas fases do pipeline, realizando análises de seguranza para garantir a entrega de aplicacións seguras ao tempo que reduce a posibilidade de problemas de seguridade e de configuración incorrectos.

Os usuarios poden realizar exploracións adicionais sen interferir coas operacións actuais e ofrece correccións inmediatas.

Para probas de aplicación, Enxeñeiros de DevOps e DevSecOps considerou que esta solución de xestión de vulnerabilidades é realmente útil.

Os desenvolvedores individuais, as empresas de nova creación e as empresas de todos os tamaños poden usar as versións gratuíta e premium, que se ofrecen.

Aproveitar STO acelera a entrega de aplicacións seguras e reduce o risco da empresa ao automatizar os escáneres de seguridade en varias etapas do pipeline.

O seu sofisticado motor de análise de escáneres analiza e optimiza a saída do escáner, reducindo o tempo de enxeñaría e integrándose coas ferramentas de análise de composición de software (SCA) e AppSec para eliminar compoñentes débiles.

Usando intelixencia artificial, Harness STO dá sentido á gran cantidade de información que recollen os escáneres de seguridade para clasificar as vulnerabilidades e ofrecer consellos de reparación. '

Ademais, as regras do axente de políticas abertas (OPA) integradas de Harness garanten que as análises de seguranza das aplicacións necesarias se realicen de forma consistente, reducindo o risco corporativo. Harness STO faculta ás organizacións para simplificar os procedementos de seguridade das súas aplicacións e protexer os seus activos dixitais.

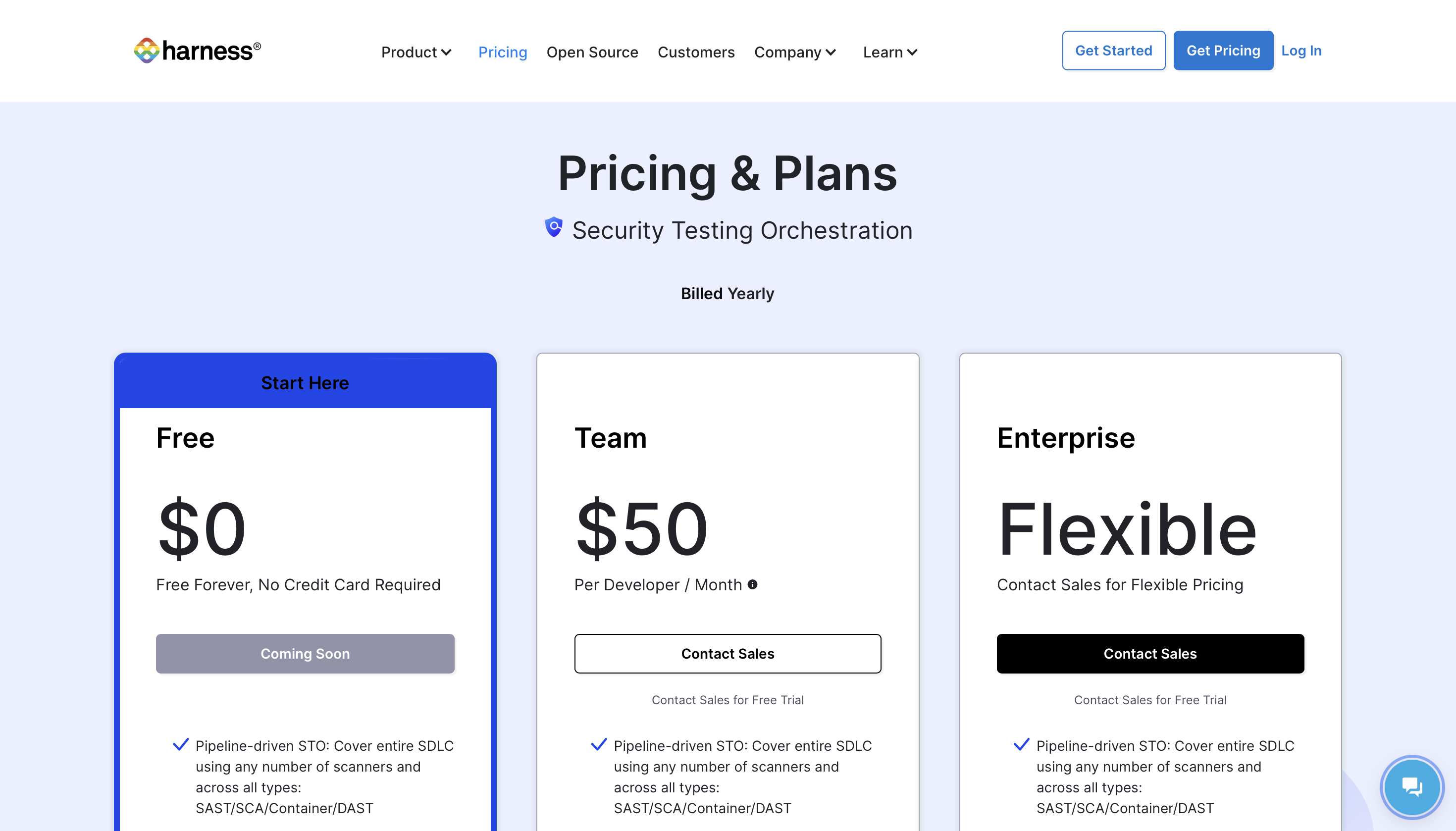

prezos

Podes comezar a usalo de forma gratuíta e os prezos premium comezan a partir de 50 dólares por desenvolvedor ao mes.

7. acunetix

Acunetix é unha potente ferramenta de proba de seguranza de aplicacións creada por Invicti Security que axuda ás pequenas e medianas empresas de todo o mundo a mellorar a súa seguridade en Internet.

A dixitalización rápida da plataforma, os achados completos e a automatización intelixente permiten aos equipos de seguridade reducir de forma proactiva o risco nunha variedade de aplicacións en liña.

Acunetix pode atopar máis de 7,000 vulnerabilidades combinando as metodoloxías de probas dinámicas de seguridade de aplicacións (DAST) e probas de seguranza de aplicacións interactivas (IAST), incluíndo o Top 10 de OWASP, así como inxeccións SQL, XSS, configuracións incorrectas, bases de datos expostas, fóra de banda. vulnerabilidades e moito máis.

O programa é hábil para executar exploracións á velocidade do lóstrego con resultados en tempo real, o que permite descubrir ata o 90% das vulnerabilidades antes de completar a exploración.

Acunetix permite a exploración simultánea de diferentes configuracións, prioriza automaticamente as vulnerabilidades de alto risco e ofrece opcións de programación personalizables para exploracións puntuais ou recorrentes.

As organizacións poden reducir os falsos positivos usando Acunetix, concentrándose exclusivamente en vulnerabilidades reais e aforrando tempo crítico.

A ferramenta tamén ofrece unha precisión precisa ao identificar as liñas de código precisas que deben ser corrixidas, o que acelera o proceso de desenvolvemento.

Ademais, Acunetix ofrece consellos completos de corrección, dotando aos desenvolvedores do coñecemento que necesitan para atender os problemas de seguridade por si mesmos.

A adaptabilidade de Acunetix permítelle realizar análises automatizadas a través dunha variedade de marcos, linguaxes e tecnoloxías, que abarcan aplicacións dunha soa páxina (SPA), sitios web ricos en scripts construídos con JavaScript e HTML5, áreas protexidas con contrasinal, camiños complexos e formularios de varios niveis. , e páxinas sen ligazón que adoitan perder outros escáneres.

prezos

Póñase en contacto co equipo para coñecer o prezo.

8. ThreadFix

A ferramenta de xestión de vulnerabilidades moi eficiente ThreadFix ofrece unha comprensión completa dos riscos das aplicacións.

A exploración continua de vulnerabilidades e a detección, organización e priorización de riscos eficientes son posibles grazas ao emprego de conceptos DevOps.

ThreadFix elimina a necesidade de mesturar manualmente os resultados das probas estáticas e dinámicas e simplifica o procedemento con ferramentas eficaces grazas á súa tecnoloxía patentada de vangarda Hybrid Analysis Mapping (HAM).

O programa tamén interactúa sen esforzo con máis de 40 aplicacións e escáneres de rede, o que mellora a súa capacidade para detectar vulnerabilidades.

As organizacións que necesiten un seguimento e informes exhaustivos de vulnerabilidade poden beneficiarse de ThreadFix, unha solución sofisticada.

Brilla en áreas como a cartografía perimetral para aplicacións en liña, proporcionando visibilidade crucial e información útil sobre o risco relacionado coas aplicacións web externas dunha organización.

Ademais, ofrece modelado de ameazas de aplicacións, axudando ás empresas a localizar e reducir vulnerabilidades durante toda a vida útil das súas aplicacións.

prezos

Podes solicitar unha demostración e póñase en contacto con eles para coñecer o seu prezo.

9. Tripwire IP360

Tripwire IP360 é unha ferramenta de xestión integral de vulnerabilidades que ofrece aos clientes unha visibilidade total da rede en ambientes locais e na nube.

Grazas a esta potente ferramenta, as organizacións poden obter máis información sobre cada dispositivo e software que compoñen a súa rede, incluídos os sistemas operativos, as aplicacións e as vulnerabilidades.

Os usuarios poden atopar e perfilar rapidamente dispositivos en toda a súa infraestrutura híbrida con Tripwire IP360, independentemente de que estean no lugar, na nube ou en contedores.

Para atopar activos non descubertos e garantir unha cobertura completa, o programa combina a dixitalización sen axentes e baseada en axentes.

Tripwire IP360 é un sistema de clasificación de vulnerabilidades moi desenvolvido, que clasifica as vulnerabilidades numéricamente segundo elementos como o efecto, a sinxeleza de explotación e a idade.

Utilizando o seu enfoque de clasificación, as organizacións poden centrar primeiro os esforzos de reparación nas vulnerabilidades máis importantes.

O programa tamén fai uso de tecnoloxías de pegadas dixitais de vangarda para personalizar os escaneos aos tipos de dispositivos e aplicacións pertinentes, aumentando a eficacia e a precisión.

A través das súas API abertas, permite unha fácil conexión con outros sistemas, o que permite aos clientes combinar a xestión de vulnerabilidades con mesa de axuda e programas de xestión de activos.

prezos

Podes solicitar unha demostración e póñase en contacto con eles para coñecer o seu prezo.

10. Seguridade Kenna

Kenna Security, que agora forma parte de Cisco, é un software de xestión de vulnerabilidades de vangarda que utiliza intelixencia de ameazas e priorización para axudar aos equipos de seguridade a reducir con éxito os riscos empresariais máis esenciais.

Coa axuda da vangarda de Kenna Security aprendizaxe automática e datos capacidades científicas, os clientes poden identificar posibles sitios de explotación analizando unha gran variedade de vulnerabilidades controladas, explotar fontes de intelixencia e datos empresariais.

A metodoloxía de puntuación de risco utilizada por Kenna Security, que valora as vulnerabilidades de 0 a 1000, é unha das súas características máis salientables.

Ao clasificar as vulnerabilidades como de risco baixo, medio ou alto, as organizacións poden determinar claramente cales son as accións correctivas que se deben priorizar.

As organizacións de todos os tamaños poden aproveitar Kenna Security, que ofrece a capacidade de identificar e abordar de forma eficiente os riscos de seguridade.

Cunha taxa de precisión sobresaliente de ata o 94 %, incluso prevé o armamento das vulnerabilidades, ofrecendo información útil sobre as flutuacións da vulnerabilidade.

As organizacións poden resolver de forma proactiva vulnerabilidades de alto risco grazas a estas capacidades preditivas antes de que os actores criminais fagan uso delas.

Ademais, Kenna Security ofrece aos usuarios acceso a máis de 19 fluxos de intelixencia sobre ameazas, o que lles proporciona unha comprensión completa das novas ameazas, os patróns cambiantes e os seus propios perfís de risco.

A plataforma fomenta a colaboración entre os departamentos de seguridade e de TI combinando datos de diversas fontes nunha única verdade verificada por datos, eliminando as friccións e optimizando a asignación de recursos.

prezos

Póñase en contacto co equipo para coñecer o prezo.

11. Foco de CrowdStrike Falcon

CrowdStrike Falcon Spotlight é un produto de xestión de vulnerabilidades forte desenvolvido por CrowdStrike Falcon que está destinado a ofrecer ás organizacións unha ampla visibilidade, detección e capacidades de xestión para xestionar posibles vulnerabilidades e perigos.

O programa atopa de forma eficiente as vulnerabilidades da rede combinando métodos de IA cunha base de datos de intelixencia de ameazas substancial.

En particular, a base de datos de intelixencia de ameazas actualízase constantemente cos detalles máis recentes sobre ataques mundiais, o que ofrece aos clientes un coñecemento profundo sobre os posibles perigos.

As grandes organizacións que usan unha variedade de sistemas operativos na configuración da nube son perfectas para Falcon Spotlight.

A aplicación fai uso de tecnoloxías de avaliación de vulnerabilidades para garantir unha xestión continua e automatizada da vulnerabilidade que prioriza de forma dinámica os problemas en tempo real.

Falcon Spotlight tamén se conecta sen esforzo coa intelixencia de ameazas máis actualizada do mercado, o que permite que os equipos de xestión de seguridade e vulnerabilidades adquiran un coñecemento completo das vulnerabilidades e exposicións comúns (CVE), así como coñecementos sobre os perfís e metodoloxías dos actores de ameazas. Esta integración fai posible a colaboración e unha reacción máis rápida ante os perigos potenciais.

prezos

Podes solicitar unha demostración e póñase en contacto con eles para coñecer o seu prezo.

12. Skybox Security Suite

Skybox Security Suite destaca como o único provedor de solucións de xestión de posturas de seguridade que ofrecen capacidades de visualización e análise completas para redes híbridas, multi-nube e OT.

Facer uso desta suite ofrécelle unha visión completa da túa superficie de ataque, o que che permite tomar accións proactivas e tomar decisións acertadas.

Coas capacidades de Skybox, podes reducir á metade as túas posibilidades de violación de datos, o que supón unha gran redución.

Fortalece as súas defensas contra ameazas internas e externas identificando as vulnerabilidades expostas, corrixindoas o máis rápido posible e coidando os problemas de cumprimento.

Ademais, mellorando a planificación do mantemento e respondendo ás ameazas rapidamente, pode reducir o tempo de inactividade dos activos que son esenciais para a súa misión nun 50 %.

Podes aumentar a efectividade das túas operacións de seguridade nun 30 % cunha maior visibilidade, fluxos de traballo automatizados e priorización de vulnerabilidades melloradas, liberando ao persoal interno para traballar en proxectos de maior valor.

As capacidades de información e intelixencia de vangarda da suite garanten un crecemento constante da produtividade.

Notablemente, Skybox Security Suite xa axudou a máis de 500 empresas e axencias gobernamentais a aumentar a súa eficacia de seguridade e liberar un valor comercial exponencial.

prezos

Póñase en contacto co equipo para coñecer o prezo.

13. Lóxica de alerta MDR

Alert Logic MDR é un programa de xestión de vulnerabilidades moi fiable no que as organizacións poden confiar.

Ofrece capacidades fortes que abarcan sistemas de nube híbridos e públicos, asegurando información vital sobre a postura de seguridade e detectando posibles ataques que poidan poñer en perigo os datos e a reputación corporativa.

As empresas poden beneficiarse do seguimento continuo dos ataques, da exploración de vulnerabilidades, sen límites aplicación web dixitalizacións e informes completos sobre as principais ameazas de OWASP e as vulnerabilidades coñecidas dirixidas por exploits con Alert Logic MDR.

Cando se atopan vulnerabilidades, a plataforma ofrece rapidamente opcións de reparación para reforzar a seguridade da organización.

As pequenas e medianas empresas que desexen habilidades completas de xestión de vulnerabilidades beneficiaríanse máis desta potente solución MDR.

O panel de control fácil de usar na plataforma MDR de Alert Logic ofrece unha vista consolidada de todos os datos de alerta e análises profesionais. Os usuarios reciben visibilidade en tempo real sobre riscos, vulnerabilidades, investigacións activas, accións correctivas, exposicións á configuración e estado de cumprimento.

As organizacións poden manterse á fronte dos posibles ataques con Alert Logic MDR mentres acceden ao coñecemento do persoal de seguridade comprometido.

prezos

Póñase en contacto co equipo para coñecer o prezo.

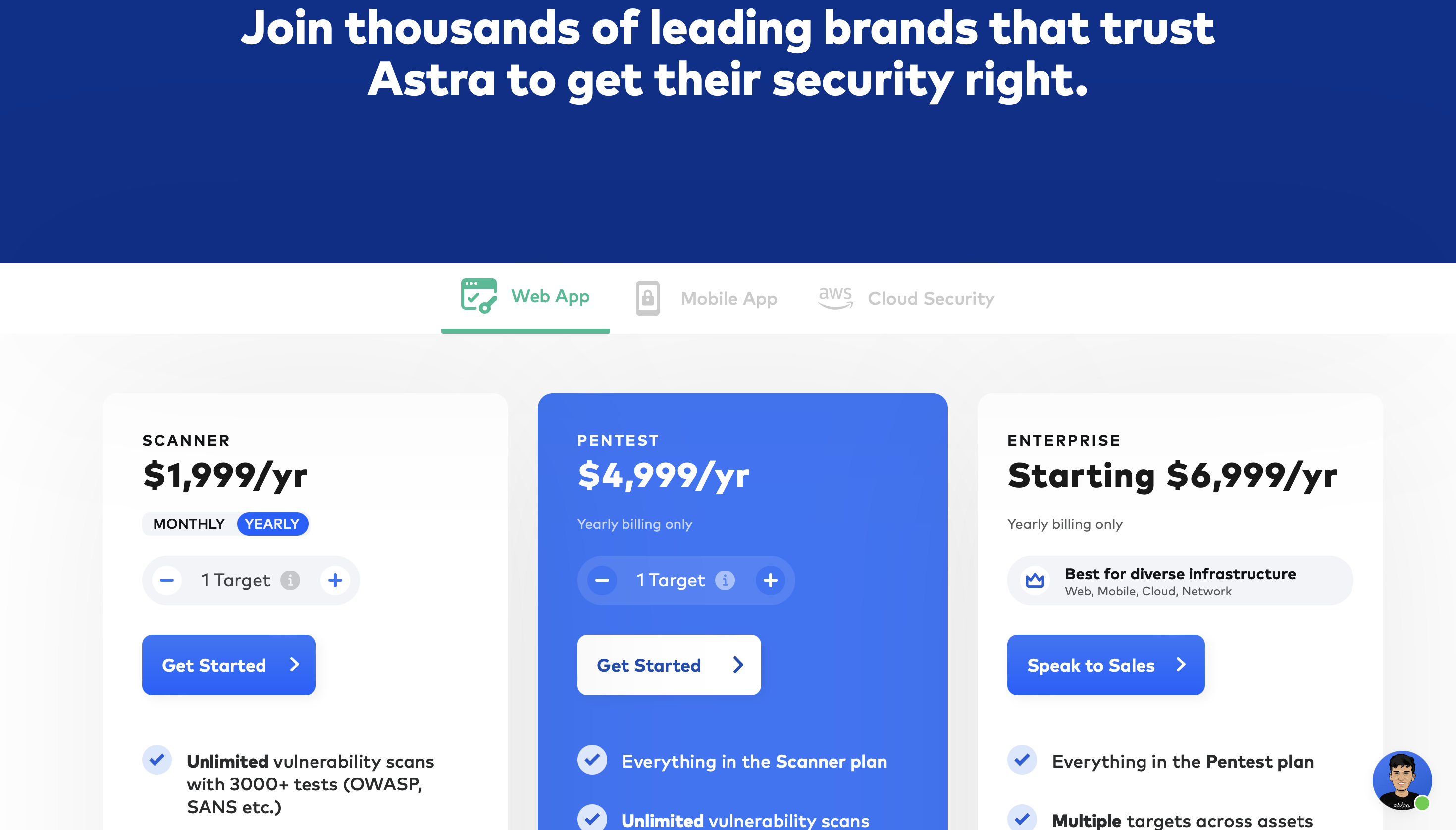

14. Astra Pentest

Astra Pentest é un coñecido sistema de probas de penetración que ofrece un escáner automatizado de vulnerabilidades, que permite ás empresas realizar seguridade de rede avaliacións.

Astra Pentest protexe a seguridade e a protección dos datos da empresa con análises automatizadas de vulnerabilidades que inclúen CVE e as 10 principais ameazas OWASP.

A plataforma mostra as puntuacións de risco e os efectos potenciais sobre a organización a través dun panel de control fácil de usar, que ofrece unha visión profunda das vulnerabilidades.

Facilita a comunicación cos equipos de seguridade asignando vulnerabilidades aos membros do equipo e ofrece recomendacións para remedios eficaces.

Os usuarios do escáner de vulnerabilidades de Astra poden realizar avaliacións exhaustivas con máis de 2500 probas para atopar todos os fallos de seguranza concebibles xa que está apoiado por anos de intelixencia e datos de seguridade.

A aplicación ofrece métricas cruciais para cada vulnerabilidade e permite aos usuarios priorizar os problemas para obter o maior retorno do investimento.

Ofrece unha ampla visibilidade sobre o proceso de proba de penetración. Coas súas fortes habilidades de proba de plumas e anos de experiencia en seguridade, Astra Pentest equipa as empresas para burlar aos hackers.

Ademais, Astra fomenta o traballo en equipo facilitando aos desenvolvedores a integración da seguridade nas canalizacións de CI/CD, ao tempo que permite aos CXO facer un seguimento do progreso, permitindo que os xestores de produtos colaboren e identifiquen vulnerabilidades a través de Jira e proporcione funcións de seguimento a través de plataformas como Slack.

prezos

O prezo premium comeza a partir de 1,999 dólares ao ano para a aplicación web.

15. Automox

Automox é unha ferramenta de xestión de vulnerabilidades moi eficaz para as organizacións que buscan optimizar os seus procedementos.

Coa axuda da súa plataforma nativa na nube, Automox, os parches cruciais, a configuración de seguranza, as actualizacións de software e os scripts personalizados pódense automatizar nunha variedade de puntos finais, garantindo que as vulnerabilidades se solucionen canto antes.

As súas regras de parches automatizados son unha característica destacada xa que permiten aos usuarios escribir facilmente parches para determinados obxectivos e programalos para que se executen automaticamente, causando a menor cantidade de interrupcións do usuario posible.

Para as organizacións de pequena, mediana e gran escala que buscan automatizar as súas instalacións de sistemas operativos Linux, macOS e Windows e xestionar o cumprimento mediante unha única plataforma nativa da nube, é a opción perfecta.

A xestión de dispositivos, a instalación de axentes e a resolución de vulnerabilidades faise máis sinxela e simplificada con Automox.

Automox acelera as operacións de TI e seguridade mediante o uso de infraestruturas e fluxos de traballo preexistentes, o que permite ás empresas operar de forma máis eficaz.

Ao asegurarse de que os seus sistemas estean actualizados, configurados correctamente e protexidos contra vulnerabilidades coñecidas, as organizacións poden reducir drasticamente o risco de violacións de seguridade usando Automox.

prezos

Podes probar a plataforma de balde e solicitar o seu prezo.

Conclusión

En conclusión, a capacidade dunha empresa para identificar buracos e abordalos antes de que os atacantes poidan explotalos afecta directamente a súa seguridade.

Para iso e protexer as redes de ataques internos e externos, a implantación do software de xestión de vulnerabilidades é fundamental.

As empresas poden mellorar todo o seu entorno de seguridade creando unha serie de opcións gratuítas e de pago que se axusten ás súas necesidades particulares e ás restricións orzamentarias.

As alternativas de software mencionadas anteriormente, que se mencionaron por primeira vez nesta publicación, son excelentes opcións para as empresas que buscan capacidades eficientes de xestión de vulnerabilidades.

As capacidades e o valor do instrumento deben sopesarse coas limitacións de custo da súa organización.

Podes escoller unha ferramenta que satisfaga os teus requisitos exclusivos, ofreza soporte continuo e actualizacións frecuentes e represente un investimento sensato na túa infraestrutura de seguridade tendo en conta estas consideracións.

Deixe unha resposta