Inhoudsopgave[Zich verstoppen][Laten zien]

Effectief beheer van kwetsbaarheden is vereist voor een sterke houding op het gebied van cyberbeveiliging. Het omvat het identificeren, beoordelen en oplossen van beveiligingsproblemen in een netwerk, systemen en applicaties van een organisatie.

Door deze gaten proactief te dichten, helpt kwetsbaarheidsbeheer om te voorkomen dat toekomstige inbreuken en vijandige actoren kwetsbaarheden misbruiken.

Deze benadering is grotendeels afhankelijk van software voor kwetsbaarheidsbeheer, die bedrijven de instrumenten biedt die ze nodig hebben om hun beheer van kwetsbaarheden te verbeteren en te stroomlijnen.

Het stroomlijnt het reparatieproces, geeft prioriteit aan risico's en automatiseert het scannen op kwetsbaarheden.

Met dit programma kunnen beveiligingsteams op de hoogte blijven van de nieuwste bedreigingen en kwetsbaarheden, waardoor snelle reacties en effectieve risicobeperking mogelijk zijn.

Bij het evalueren van software voor kwetsbaarheidsbeheer moet rekening worden gehouden met een aantal cruciale kenmerken en kwaliteiten.

Omdat organisaties een systeem nodig hebben dat de schaal en complexiteit van hun infrastructuur aankan, is schaalbaarheid essentieel.

De bruikbaarheid van de software, waardoor beveiligingspersoneel er doorheen kan navigeren gebruikersinterface en snel toegang krijgen tot essentiële gegevens, is net zo belangrijk. Robuuste rapportagemogelijkheden zijn vereist om diepgaande kwetsbaarheidsrapporten te verstrekken en herstelactiviteiten bij te houden.

De integratiemogelijkheden zijn een andere belangrijke overweging.

De software moet gemakkelijk kunnen worden aangesloten op de huidige beveiligingstools en -systemen om effectieve samenwerking en gegevensuitwisseling mogelijk te maken.

Bovendien kunnen aanpasbare workflows en automatiseringstools de processen voor kwetsbaarheidsbeheer aanzienlijk versnellen en de hoeveelheid tijd die beveiligingsprofessionals eraan besteden verminderen.

Bovendien is het voor efficiënt risicobeheer essentieel om kwetsbaarheden te rangschikken op basis van hun ernst en exploiteerbaarheid.

Nauwkeurige bevindingen van de kwetsbaarheidsbeoordeling en prioritering van herstelmaatregelen moeten door het programma worden verstrekt.

Het programma moet regelmatig worden geüpgraded en ondersteund door leveranciers om op de hoogte te blijven van nieuwe bedreigingen en kwetsbaarheden.

Ten slotte moet rekening worden gehouden met kostenfactoren.

Om ervoor te zorgen dat de software een kosteneffectieve oplossing biedt, moeten organisaties de prijsstructuur vergelijken met hun bestedingslimieten en langetermijnvereisten.

In dit artikel worden de top 15 programma's voor kwetsbaarheidsbeheer onderzocht. Laten we beginnen.

1. Kwetsbaarheid Manager Plus

Vulnerability Manager Plus is een sterke multi-OS kwetsbaarheidsbewakings- en compliance-oplossing en onderscheidt zich door ingebouwde hersteltools.

Met constante zichtbaarheid, grondige beoordeling en holistische reparatie van bedreigingen en kwetsbaarheden, levert het een volledige end-to-end kwetsbaarheidsbeheerstrategie die allemaal beschikbaar is vanaf één enkele console.

Of endpoints zich nu op het lokale netwerk, in een DMZ-netwerk, op afgelegen locaties of zelfs in beweging bevinden, organisaties kunnen ze veilig beschermen met Vulnerability Manager Plus. eindpunt adequaat wordt onderzocht om eventuele onbeschermde regio's te vinden.

Organisaties kunnen efficiënt prioriteit geven aan gebieden die gevoeliger zijn voor misbruik door op aanvallers gebaseerde analyses te gebruiken, waardoor snelle en gerichte rehabilitatie mogelijk wordt.

Om robuust te zijn netwerkarchitectuur, beperkt het programma ook de uitbuiting van reeds bestaande beveiligingsfouten en stopt het met het maken van nieuwe.

Vulnerability Manager Plus detecteert mogelijk gevaarlijke software, waaronder peer-to-peer-programma's, end-of-life-apps en extern delen van desktops, waardoor deze snel van eindpunten kan worden verwijderd.

Bovendien geeft het organisaties de vrijheid om kant-en-klare, goed geteste scripts te gebruiken om hun netwerken te beschermen tegen zero-day kwetsbaarheden zonder te hoeven wachten op fixes.

Prijzen

U kunt de software downloaden en 30 dagen gratis proberen. Voor de meerprijs kunt u de offerte opvragen.

2. Qualys-kwetsbaarheidsbeheer

Qualys Vulnerability Management is een cloudgebaseerde oplossing die speciaal is ontwikkeld om organisaties direct inzicht en responsmogelijkheden te bieden voor hun beveiligingsarchitectuur.

De belangrijkste activa worden gemarkeerd voor prioritering door dit krachtige programma, dat automatisch alle activa binnen de omgeving vindt en categoriseert, inclusief apparaten, eindpunten en systemen.

Qualys VM vindt en prioriteert op efficiënte wijze exploiteerbare kwetsbaarheden door gebruik te maken van de meest recente bedreigingsintelligentie informatie, waardoor organisaties zich kunnen concentreren op het oplossen van de belangrijkste bedreigingen.

Qualys VM versnelt het opschoningsproces door snel de meest recente kwetsbaarheidsoplossingen te installeren om mogelijke misbruik te verminderen met behulp van de automatische patchdistributiefunctie.

De oplossing combineert de kracht van draagbare Cloud Agents, virtuele scanners en mogelijkheden voor netwerkanalyse en is eenvoudig te integreren met het Qualys Cloud Platform.

Met behulp van vooraf gebouwde orkestratieprocessen stelt deze complete methode organisaties in staat een succesvol programma voor kwetsbaarheidsbeheer te ontwikkelen.

Bovendien biedt Qualys Threat DB, dat informatie integreert van meer dan 180,000 kwetsbaarheden en 25+ dreigingsbronnen, preventieve meldingen over potentiële dreigingen, waardoor organisaties cruciale informatie krijgen voor proactieve verdedigingsacties.

Met behulp van Qualys Vulnerability Management kunnen organisaties hun beveiligingshouding verbeteren, procedures voor het beheer van kwetsbaarheden automatiseren en mogelijke aanvallen voorblijven.

Prijzen

U kunt een gratis rondleiding door een product krijgen en de prijs ervan opvragen.

3. houdbaar.io

Tenable.io Vulnerability Management is een risicogebaseerd platform dat bedrijven volledig netwerkbewustzijn geeft, waardoor ze toekomstige aanvallen kunnen voorzien en snel kunnen handelen in het geval van grote kwetsbaarheden.

Het biedt grondige zichtbaarheid door alle netwerkactiva te detecteren, inclusief verborgen kwetsbaarheden binnen die activa, door middel van continue en altijd actieve ontdekking en evaluatie.

Het platform omvat geïntegreerde bedreigingsinformatie, prioritering en realtime rapportage, waardoor organisaties de tools krijgen die ze nodig hebben om hun risicobeeld te begrijpen en aanvalsvectoren proactief te dwarsbomen.

Tenable.io, dat wordt beheerd in de cloud en gebruikmaakt van de bekende Tenable Nessus-technologie, biedt een uitgebreid overzicht van netwerkactiva en kwetsbaarheden, waardoor een nauwkeurige risicobeoordeling en prioritering van herstelactiviteiten mogelijk is.

De mogelijkheden voor continue assetdetectie en -evaluatie omvatten zeer dynamische cloud- en externe arbeidsmiddelen.

Organisaties kunnen snel scanbevindingen herkennen en blootstellingen identificeren dankzij uitgebreide CVE- en configuratiedekking.

Risicoclassificaties en intuïtieve dashboardvisualisaties bieden snelle inzichten voor risicovermindering.

Kwetsbaarheden met een hoog risico worden snel opgelost dankzij geautomatiseerde prioritering, die wordt aangestuurd door een combinatie van kwetsbaarheidsgegevens, bedreigingsinformatie en datawetenschap.

Door gebruik te maken van meer dan 200 connectoren om workflows te automatiseren en snel actie te ondernemen, stelt Tenable.io organisaties verder in staat om snel en effectief herstelmaatregelen te starten.

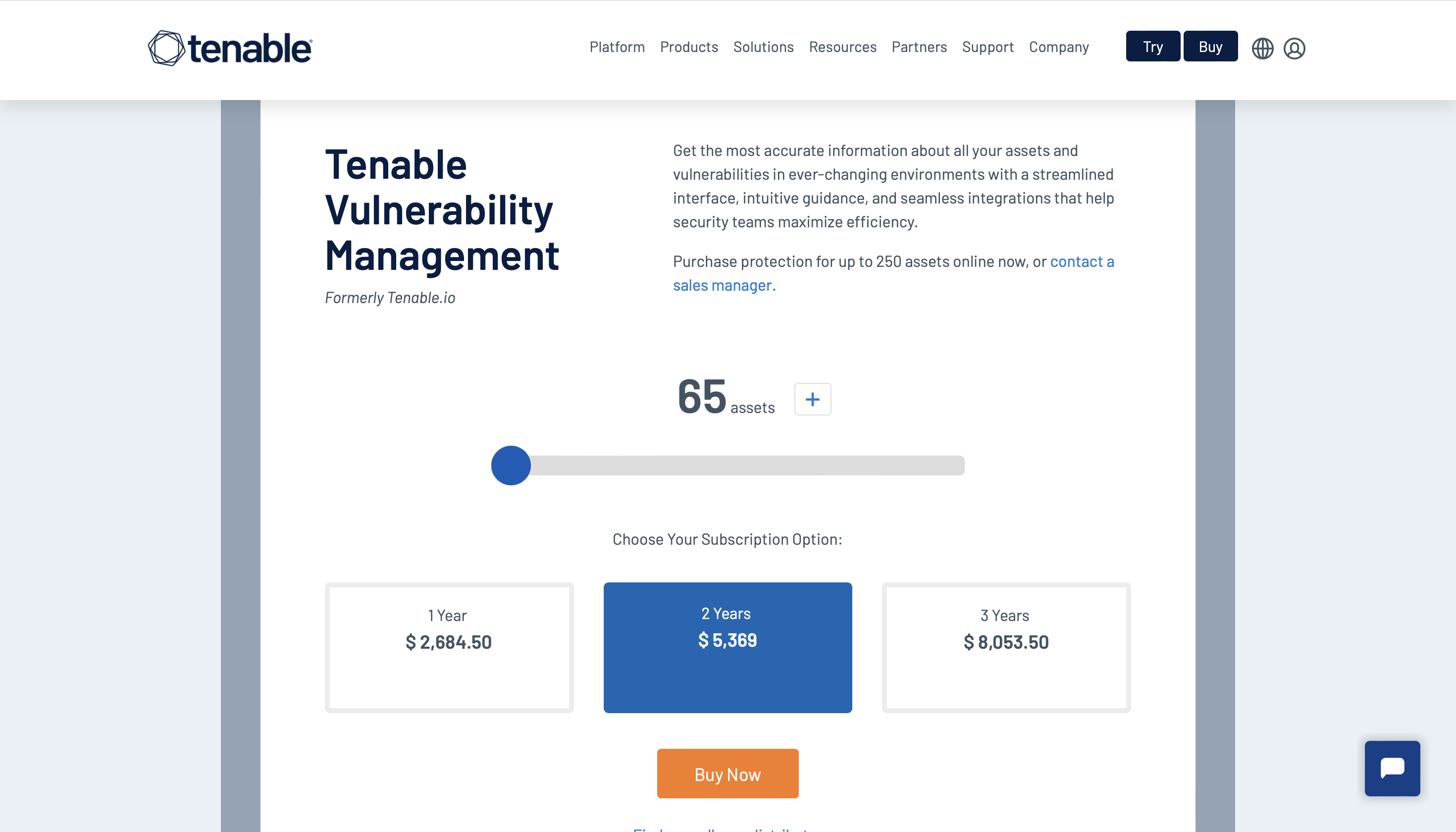

Prijzen

U kunt het product kopen met een abonnement van 1 jaar voor $ 2,684.50.

4. Indringer.io

Intruder.io is een bekende online kwetsbaarheidsscanner die zowel publieke als private scanmogelijkheden biedt voor websites, cloudservices, servers en eindpuntapparaten.

Het detecteert efficiënt een breed scala aan kwetsbaarheden met behulp van toonaangevende scanengines, zoals ontbrekende patches, onjuiste instellingen, toepassingsproblemen, onvoldoende codering en andere fouten die kunnen leiden tot datalekken.

Door organisaties een actueel momentopname te geven van wat aanvallers kunnen zien en gemakkelijk toegankelijk is, verbetert de onlangs uitgebrachte Network View-functie de zichtbaarheid en stelt organisaties in staat om mogelijke bedreigingen proactief aan te pakken.

Door prioriteit te geven aan de onbewerkte gegevens die zijn verzameld van scanengines, biedt Intruder.io een grondig en nuttig perspectief, waardoor effectieve en gerichte mitigatieoperaties mogelijk zijn.

De scanmogelijkheden omvatten servers die zowel openbaar als privé toegankelijk zijn, cloudservices, websites en eindpuntapparaten.

Intruder.io helpt organisaties bij het versterken van hun verdediging tegen frequente aanvalsvectoren door kwetsbaarheden te ontdekken, zoals verkeerde configuraties, ontbrekende patches, coderingsfouten en toepassingsproblemen (waaronder SQL-injectie en Cross-Site Scripting).

De hoogwaardige rapporten van het platform stroomlijnen compliance-audits voor standaarden zoals SOC2, ISO27001 en Cyber Essentials en maken het eenvoudig invullen van vragenlijsten voor klantbeveiliging mogelijk.

Organisaties kunnen hun beveiligingshouding verbeteren, kwetsbaarheden efficiënt oplossen en hun nalevingsprocessen stroomlijnen door Intruder.io te gebruiken.

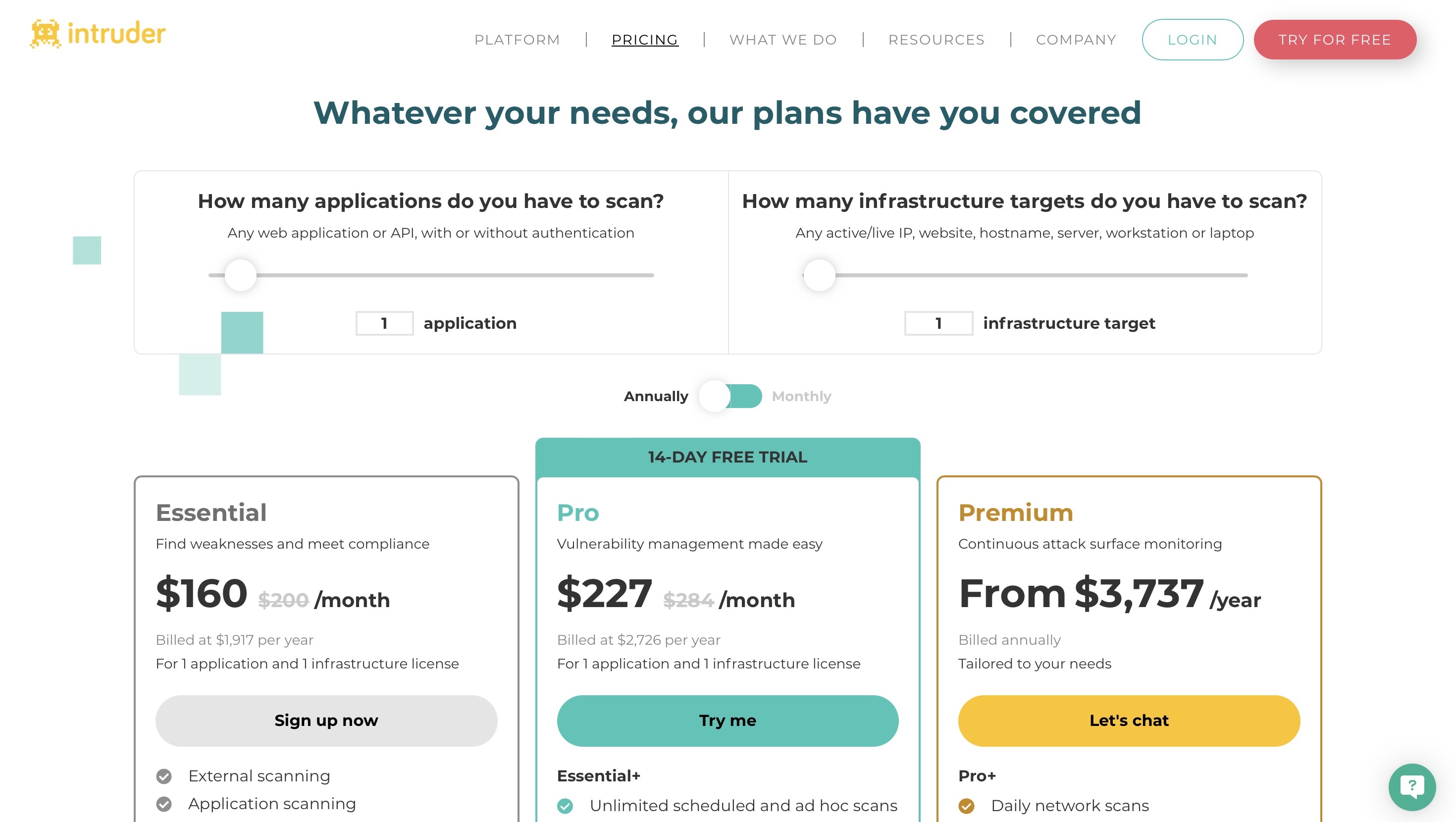

Prijzen

De premium prijzen van het platform beginnen vanaf $ 160/maand (jaarlijks gefactureerd) voor 1 applicatie en 1 infrastructuurlicentie.

5. Rapid7 InsightVM

Rapid7 InsightVM is een grondig beheersysteem voor kwetsbaarheden dat bedrijven de mogelijkheid biedt om hun netwerken grondig te scannen en gevaren op alle eindpunten en on-premise apparatuur te identificeren.

Het gaat verder dan alleen het opsporen van kwetsbaarheden door IT- en DevOps-teams stapsgewijze instructies te geven voor een effectieve reparatie.

Met behulp van de real-time risicozichtbaarheid van het dashboard kunnen organisaties hun voortgang monitoren en hun stakeholders op een handige manier informeren.

InsightVM geeft prioriteit aan de meest gerichte kwetsbaarheden voor proactieve mitigatie-inspanningen en biedt niet alleen inzicht in kwetsbaarheden, maar zet ze ook om in bedrijfsrisico's.

InsightVM fungeert als een gedeeld perspectief en gemeenschappelijke taal voor het genereren van effect in kwetsbaarheidsbeheer door samenwerking en afstemming tussen traditioneel gescheiden organisaties aan te moedigen.

Het bevat de Insight Agent, een compacte agent die gegevens verzamelt voor een aantal Rapid7-producten en real-time inzicht biedt in netwerk- en gebruikersrisico's.

Bovendien communiceert InsightVM moeiteloos met meer dan 40 toptechnologieën, waardoor de beveiligingsstack van een organisatie en de algehele ROI een boost krijgen.

InsightVM stelt kwetsbaarheidsgegevens in staat om waarde te geven aan andere tools in de tech-stack, van SIEM's en firewalls tot ticketingsystemen, dankzij de gegevensrijke bronnen en open RESTful API.

Rapid7 InsightVM stelt bedrijven in staat kwetsbaarheden proactief te beheren, beter teamwerk te bevorderen en de efficiëntie van hun beveiligingsprogramma te vergroten.

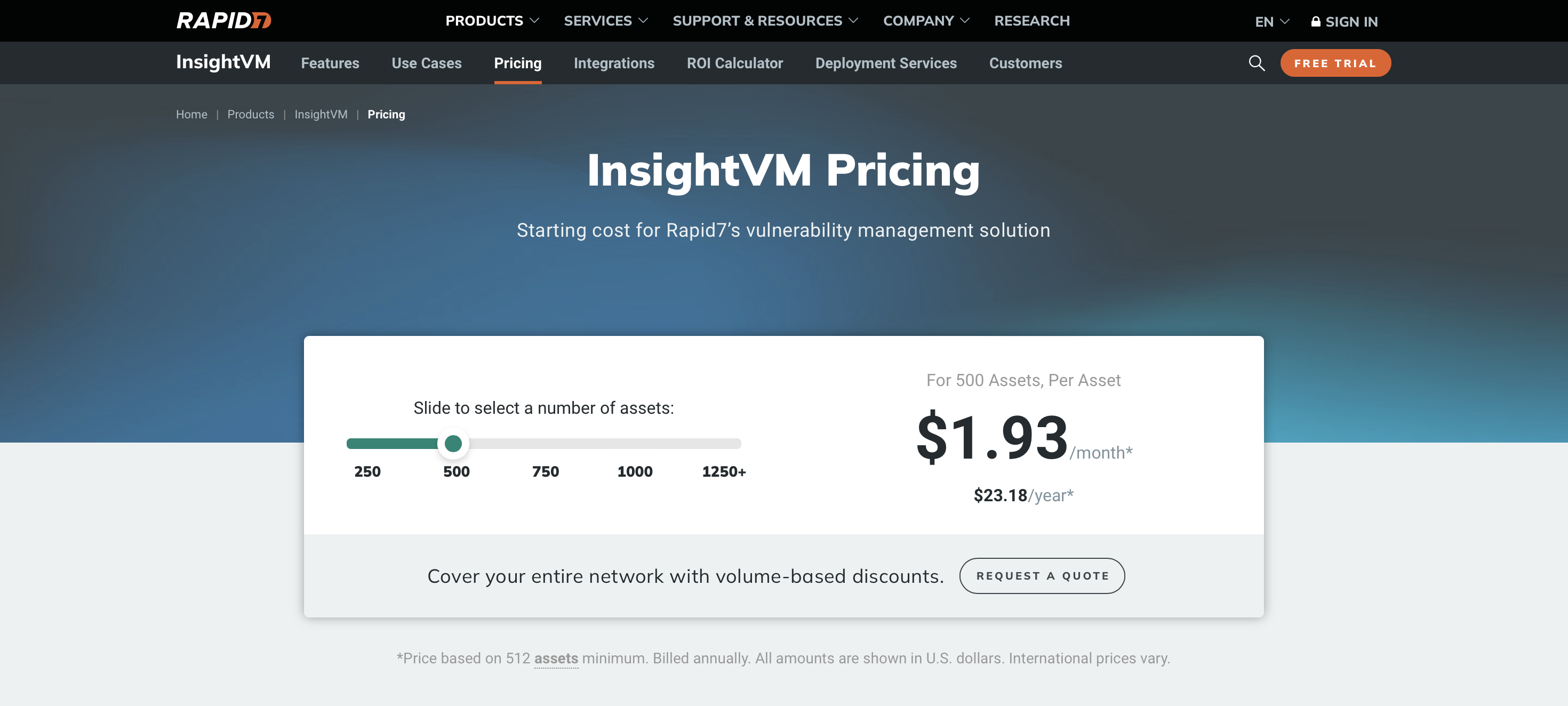

Prijzen

U kunt een gratis proefversie van het product krijgen en premiumprijzen beginnen vanaf $ 1.93 / maand voor 500 activa.

6. Harness

Harness biedt een oplossing genaamd Beveiligingstests en Orchestration (STO) die beveiligingstests automatiseert en valse positieven met succes afhandelt.

Deze oplossing past naadloos in de pijplijnfasen en voert beveiligingsscans uit om de levering van veilige applicaties te verzekeren en tegelijkertijd de kans op onjuiste installatie en beveiligingsproblemen te verminderen.

Gebruikers kunnen aanvullende scans uitvoeren zonder de huidige bewerkingen te verstoren, en het biedt onmiddellijke correcties.

Voor het testen van applicaties, DevOps- en DevSecOps-engineers vond deze oplossing voor kwetsbaarheidsbeheer erg nuttig.

Individuele ontwikkelaars, start-ups en bedrijven van elke omvang kunnen zowel de gratis als de premiumversie gebruiken, die beide worden aangeboden.

Harness STO versnelt de levering van veilige applicaties en verlaagt het bedrijfsrisico door beveiligingsscanners in verschillende pijplijnfasen te automatiseren.

De geavanceerde engine voor scanneranalyse analyseert en optimaliseert de uitvoer van de scanner, vermindert de engineeringtijd en integreert met Software Composition Analysis (SCA) en AppSec-testtools om zwakke componenten te verwijderen.

Met behulp van kunstmatige intelligentie geeft Harness STO inzicht in de enorme hoeveelheid informatie die door beveiligingsscanners wordt verzameld om kwetsbaarheden te rangschikken en reparatieadvies te geven. '

Bovendien garanderen de geïntegreerde Open Policy Agent (OPA)-regels van Harness dat de vereiste applicatiebeveiligingsscans consistent worden uitgevoerd, waardoor het bedrijfsrisico wordt verlaagd. Organisaties worden door Harness STO in staat gesteld om hun applicatiebeveiligingsprocedures te vereenvoudigen en hun digitale activa te beschermen.

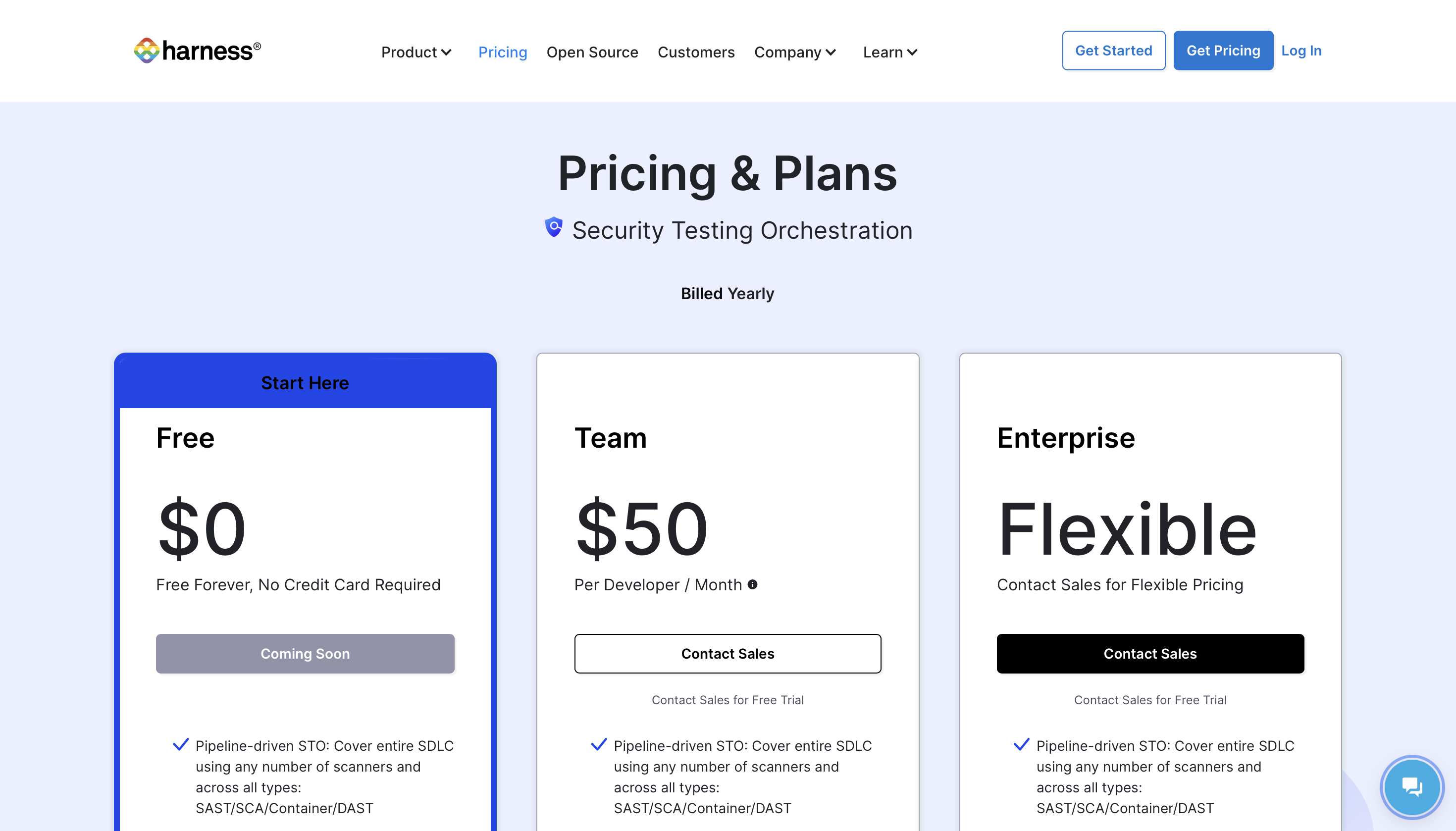

Prijzen

U kunt het gratis gaan gebruiken en premiumprijzen beginnen vanaf $ 50 per ontwikkelaar / maand.

7. Acunetix

Acunetix is een krachtige tool voor het testen van applicatiebeveiliging, gemaakt door Invicti Security, die kleine en middelgrote bedrijven over de hele wereld helpt hun internetbeveiliging te verbeteren.

De snelle scans, uitgebreide bevindingen en slimme automatisering van het platform stellen beveiligingsteams in staat proactief risico's te verminderen in een verscheidenheid aan online apps.

Acunetix kan meer dan 7,000 kwetsbaarheden vinden door de methodologieën van dynamische applicatiebeveiligingstests (DAST) en interactieve applicatiebeveiligingstests (IAST) te combineren, inclusief de OWASP Top 10 evenals SQL-injecties, XSS, verkeerde configuraties, blootgestelde databases, out-of-band kwetsbaarheden en meer.

Het programma is bedreven in het uitvoeren van razendsnelle scans met resultaten in realtime, waardoor tot 90% van de kwetsbaarheden kan worden ontdekt voordat de scan is voltooid.

Acunetix maakt gelijktijdig scannen van verschillende instellingen mogelijk, geeft automatisch prioriteit aan risicovolle kwetsbaarheden en biedt aanpasbare planningsopties voor eenmalige of terugkerende scans.

Organisaties kunnen valse positieven verminderen met behulp van Acunetix, zich uitsluitend concentreren op echte kwetsbaarheden en kritieke tijd besparen.

De tool geeft ook uiterste precisie door de precieze regels code te identificeren die moeten worden gerepareerd, wat het ontwikkelingsproces versnelt.

Bovendien biedt Acunetix grondig hersteladvies, waardoor ontwikkelaars de kennis krijgen die ze nodig hebben om zelf beveiligingsproblemen op te lossen.

Het aanpassingsvermogen van Acunetix stelt het in staat om geautomatiseerde scans uit te voeren in een verscheidenheid aan frameworks, talen en technologieën, waaronder single-page applications (SPA's), script-zware websites gebouwd met JavaScript en HTML5, met een wachtwoord beveiligde gebieden, complexe paden, formulieren met meerdere niveaus , en niet-gekoppelde pagina's die vaak door andere scanners worden overgeslagen.

Prijzen

Neem contact op met het team voor de prijs.

8. DraadFix

De zeer efficiënte tool voor beheer van kwetsbaarheden, ThreadFix, biedt een uitgebreid inzicht in applicatierisico's.

Continu scannen op kwetsbaarheden en efficiënte risicodetectie, organisatie en prioritering worden mogelijk gemaakt door gebruik te maken van DevOps-concepten.

ThreadFix maakt een handmatige vermenging van statische en dynamische testresultaten overbodig en stroomlijnt de procedure met effectieve tools dankzij de geavanceerde eigen Hybrid Analysis Mapping (HAM)-technologie.

Het programma werkt ook moeiteloos samen met meer dan 40 andere apps en netwerkscanners, waardoor het beter in staat is om kwetsbaarheden op te sporen.

Organisaties die een grondige monitoring en rapportage van kwetsbaarheden nodig hebben, kunnen baat hebben bij ThreadFix, een geavanceerde oplossing.

Het blinkt uit op gebieden als perimeter mapping voor online applicaties, en biedt cruciale zichtbaarheid en nuttige informatie over de risico's die verband houden met de externe webapplicaties van een organisatie.

Daarnaast biedt het applicatiedreigingsmodellering, waarmee bedrijven worden geholpen bij het lokaliseren en verminderen van kwetsbaarheden gedurende de hele levensduur van hun applicaties.

Prijzen

U kunt een demo aanvragen en neem contact met hen op voor de prijzen.

9. TripWire IP360

Tripwire IP360 is een allesomvattende tool voor beheer van kwetsbaarheden die klanten volledig inzicht geeft in het netwerk in lokale en cloudomgevingen.

Organisaties kunnen dankzij deze krachtige tool meer te weten komen over elk apparaat en stuk software waaruit hun netwerk bestaat, inclusief besturingssystemen, apps en kwetsbaarheden.

Gebruikers kunnen met Tripwire IP360 snel apparaten vinden en profileren in hun hybride infrastructuur, ongeacht of ze zich ter plaatse, in de cloud of in containers bevinden.

Om voorheen onontdekte bedrijfsmiddelen te vinden en een grondige dekking te garanderen, combineert het programma agentloos en agentgebaseerd scannen.

Tripwire IP360 is een hoogontwikkeld systeem voor het classificeren van kwetsbaarheden, dat kwetsbaarheden numeriek beoordeelt op basis van elementen zoals effect, eenvoud van misbruik en leeftijd.

Door gebruik te maken van de rankingbenadering kunnen organisaties de reparatie-inspanningen eerst richten op de belangrijkste kwetsbaarheden.

Het programma maakt ook gebruik van geavanceerde vingerafdruktechnologieën om scans aan te passen aan relevante apparaat- en applicatietypes, waardoor de effectiviteit en nauwkeurigheid toenemen.

Via de open API's maakt het een gemakkelijke verbinding met andere systemen mogelijk, waardoor klanten kwetsbaarheidsbeheer kunnen combineren met helpdesk- en activabeheerprogramma's.

Prijzen

U kunt een demo aanvragen en neem contact met hen op voor de prijzen.

10. Kenna-beveiliging

Kenna Security, dat nu onderdeel is van Cisco, is geavanceerde software voor kwetsbaarheidsbeheer die gebruikmaakt van bedreigingsinformatie en prioritering om beveiligingsteams te helpen de meest essentiële zakelijke risico's met succes te verkleinen.

Met de hulp van Kenna Security's cutting-edge machinaal leren en gegevens wetenschappelijke mogelijkheden kunnen klanten mogelijke locaties van uitbuiting identificeren door een breed scala aan gecontroleerde kwetsbaarheden te analyseren, intelligentiefeeds en bedrijfsgegevens te exploiteren.

De methodologie voor het scoren van risico's die wordt gebruikt door Kenna Security, die kwetsbaarheden beoordeelt van 0 tot 1000, is een van de meest opvallende kenmerken.

Door kwetsbaarheden te classificeren als laag, gemiddeld of hoog risico, kunnen organisaties duidelijk bepalen welke herstelmaatregelen prioriteit moeten krijgen.

Organisaties van elke omvang kunnen gebruikmaken van Kenna Security, dat de mogelijkheid biedt om beveiligingsrisico's efficiënt te identificeren en aan te pakken.

Met een uitstekende nauwkeurigheid van maximaal 94% voorspelt het zelfs de bewapening van kwetsbaarheden en biedt het nuttige inzichten met betrekking tot kwetsbaarheidsfluctuaties.

Dankzij deze voorspellende mogelijkheden kunnen organisaties proactief risicovolle kwetsbaarheden oplossen voordat criminelen er gebruik van maken.

Bovendien biedt Kenna Security gebruikers toegang tot meer dan 19 informatiestromen over bedreigingen, waardoor ze een grondig inzicht krijgen in nieuwe bedreigingen, veranderende patronen en hun eigen risicoprofielen.

Het platform stimuleert samenwerking tussen beveiligings- en IT-afdelingen door gegevens uit verschillende bronnen te combineren tot één enkele, door gegevens geverifieerde waarheid, waardoor wrijving wordt weggenomen en de toewijzing van middelen wordt geoptimaliseerd.

Prijzen

Neem contact op met het team voor de prijs.

11. CrowdStrike Falcon-schijnwerper

CrowdStrike Falcon Spotlight is een sterk kwetsbaarheidsbeheerproduct ontwikkeld door CrowdStrike Falcon dat bedoeld is om organisaties uitgebreide zichtbaarheid, detectie en beheermogelijkheden te bieden om mogelijke kwetsbaarheden en gevaren aan te pakken.

Het programma vindt efficiënt netwerkkwetsbaarheden door AI-methoden te combineren met een substantiële database met bedreigingsinformatie.

De database met informatie over bedreigingen wordt met name voortdurend bijgewerkt met de meest recente details over wereldwijde aanvallen, waardoor klanten inzicht krijgen in potentiële gevaren.

Grote organisaties die verschillende besturingssystemen in cloudomgevingen gebruiken, passen perfect bij Falcon Spotlight.

De applicatie maakt gebruik van kwetsbaarheidsbeoordelingstechnologieën om continu, geautomatiseerd kwetsbaarheidsbeheer te garanderen dat problemen in realtime dynamisch prioriteert.

Falcon Spotlight maakt ook moeiteloos verbinding met de meest up-to-date bedreigingsinformatie op de markt, waardoor beveiligings- en kwetsbaarheidsbeheerteams een grondige kennis kunnen verwerven van veelvoorkomende kwetsbaarheden en blootstellingen (CVE's), evenals inzichten in profielen en methodologieën van bedreigingsactoren. Door deze integratie wordt samenwerking en een snellere reactie op mogelijke gevaren mogelijk gemaakt.

Prijzen

U kunt een demo aanvragen en neem contact met hen op voor de prijzen.

12. Skybox-beveiligingssuite

De Skybox Security Suite onderscheidt zich als de enige leverancier van oplossingen voor het beheer van beveiligingshoudingen die grondige visualisatie- en analysemogelijkheden bieden voor hybride, multi-cloud- en OT-netwerken.

Door gebruik te maken van deze suite krijgt u een uitgebreid beeld van uw aanvalsoppervlak, zodat u proactief actie kunt ondernemen en verstandige beslissingen kunt nemen.

Met de mogelijkheden van Skybox kunt u uw kans op een datalek halveren, wat een enorme verkleining is.

U versterkt uw verdediging tegen zowel interne als externe bedreigingen door blootliggende kwetsbaarheden te identificeren, deze zo snel mogelijk te verhelpen en nalevingsproblemen op te lossen.

Door de onderhoudsplanning te verbeteren en snel op bedreigingen te reageren, kunt u bovendien de uitvaltijd voor activa die essentieel zijn voor uw missie met ongeveer 50% verminderen.

U kunt de effectiviteit van uw beveiligingsactiviteiten met 30% verhogen met meer zichtbaarheid, geautomatiseerde workflows en verbeterde prioritering van kwetsbaarheden, waardoor intern personeel wordt vrijgemaakt om aan waardevollere projecten te werken.

De geavanceerde data- en intelligentiemogelijkheden van de suite garanderen een gestage groei van de productiviteit.

Skybox Security Suite heeft met name al meer dan 500 bedrijven en overheidsinstanties geholpen hun beveiligingseffectiviteit te vergroten en exponentiële commerciële waarde te ontketenen.

Prijzen

Neem contact op met het team voor de prijs.

13. Alarmlogica MDR

Alert Logic MDR is een zeer betrouwbaar programma voor kwetsbaarheidsbeheer waarop organisaties kunnen vertrouwen.

Het biedt krachtige mogelijkheden voor zowel hybride als openbare cloudsystemen, waardoor essentiële informatie over de beveiligingsstatus wordt gegarandeerd en mogelijke aanvallen worden opgespoord die bedrijfsgegevens en reputatie in gevaar kunnen brengen.

Bedrijven kunnen profiteren van continue monitoring van aanvallen, scannen op kwetsbaarheden, grenzeloos webapplicatie scans en uitgebreide rapportage over de belangrijkste OWASP-bedreigingen en bekende kwetsbaarheden die het doelwit zijn van exploits met Alert Logic MDR.

Wanneer kwetsbaarheden worden gevonden, biedt het platform snel keuzes voor herstel om de beveiliging van de organisatie te versterken.

Kleine en middelgrote bedrijven die volledige vaardigheden op het gebied van kwetsbaarheidsbeheer willen, zouden het meeste baat hebben bij deze krachtige MDR-oplossing.

Het gebruiksvriendelijke dashboard op het MDR-platform van Alert Logic biedt een geconsolideerd overzicht van alle alertdata en professionele analyses. Gebruikers krijgen real-time inzicht in risico's, kwetsbaarheden, actieve onderzoeken, corrigerende maatregelen, configuratieblootstellingen en nalevingsstatus.

Organisaties kunnen mogelijke aanvallen voorblijven met Alert Logic MDR terwijl ze toegang krijgen tot de kennis van toegewijde beveiligingsmedewerkers.

Prijzen

Neem contact op met het team voor de prijs.

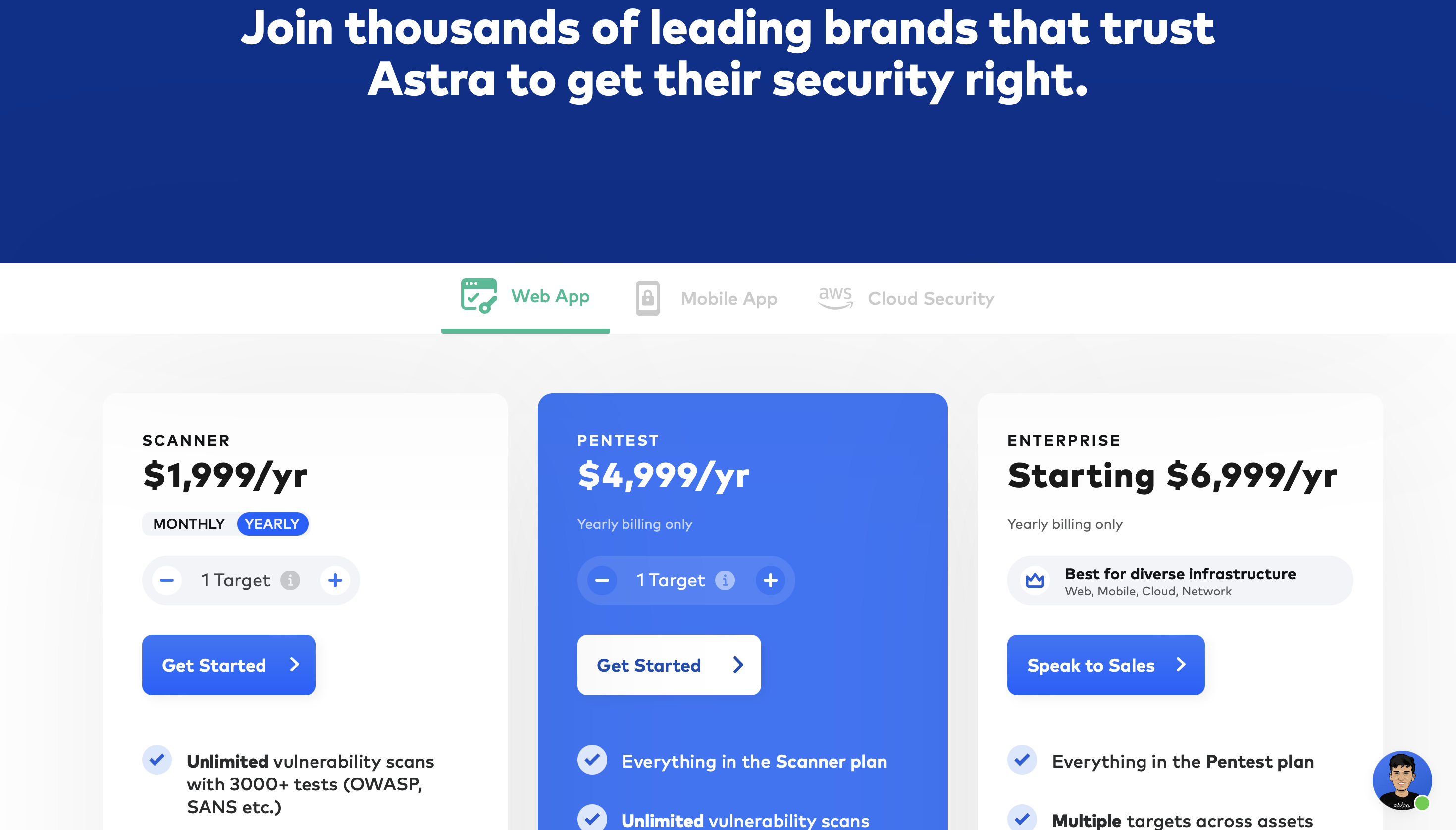

14. Astra Pentest

Astra Pentest is een bekend penetratietestsysteem dat een geautomatiseerde kwetsbaarheidsscanner biedt, waardoor bedrijven grondig kunnen werken netwerk veiligheid evaluaties.

Astra Pentest beschermt de beveiliging en bescherming van bedrijfsgegevens met geautomatiseerde kwetsbaarheidsscans die CVE's en de top 10 OWASP-bedreigingen omvatten.

Het platform toont via een gebruiksvriendelijk dashboard risicoscores en mogelijke effecten op de organisatie en geeft diepgaand inzicht in kwetsbaarheden.

Het vergemakkelijkt de communicatie met beveiligingsteams door kwetsbaarheden toe te wijzen aan teamleden en geeft aanbevelingen voor efficiënte oplossingen.

Gebruikers van Astra's kwetsbaarheidsscanner kunnen uitgebreide beoordelingen uitvoeren met meer dan 2500+ tests om elke denkbare beveiligingsfout te vinden, aangezien deze wordt ondersteund door jarenlange beveiligingsinformatie en -gegevens.

De applicatie levert cruciale statistieken voor elke kwetsbaarheid en stelt gebruikers in staat problemen te prioriteren voor het hoogste investeringsrendement.

Het biedt uitgebreid inzicht in het penetratietestproces. Met zijn sterke vaardigheden op het gebied van pentesten en jarenlange beveiligingsexpertise, stelt Astra Pentest bedrijven in staat om hackers te slim af te zijn.

Bovendien bevordert Astra teamwerk door het voor ontwikkelaars gemakkelijker te maken om beveiliging te integreren in CI/CD-pijplijnen, terwijl het CXO's ook in staat stelt om de voortgang bij te houden, waardoor productmanagers kunnen samenwerken en kwetsbaarheden kunnen identificeren via Jira, en trackingfuncties kunnen bieden via platforms zoals Slack.

Prijzen

De premium prijzen beginnen vanaf $ 1,999/jaar voor de web-app.

15. automox

Automox is een zeer effectieve tool voor kwetsbaarheidsbeheer voor organisaties die hun procedures willen optimaliseren.

Met behulp van het cloud-native platform, Automox, kunnen cruciale patches, beveiligingsinstellingen, software-upgrades en aangepaste scripting allemaal worden geautomatiseerd op verschillende eindpunten, zodat kwetsbaarheden zo snel mogelijk worden verholpen.

De geautomatiseerde patching-regels zijn een opvallende eigenschap, omdat ze gebruikers eenvoudig patches voor bepaalde doelen laten schrijven en deze automatisch laten uitvoeren, waardoor de gebruiker zo min mogelijk wordt onderbroken.

Voor kleine, middelgrote en grote organisaties die hun Linux-, macOS- en Windows OS-installaties willen automatiseren en compliance willen beheren met behulp van een enkel cloud-native platform, is dit de perfecte optie.

Het beheren van apparaten, het installeren van agents en het oplossen van kwetsbaarheden wordt allemaal eenvoudiger en meer gestroomlijnd met Automox.

Automox versnelt IT- en beveiligingsactiviteiten door gebruik te maken van reeds bestaande infrastructuur en workflows, waardoor bedrijven effectiever kunnen werken.

Door ervoor te zorgen dat hun systemen up-to-date, correct geconfigureerd en beveiligd zijn tegen bekende kwetsbaarheden, kunnen organisaties het risico op beveiligingsinbreuken drastisch verlagen met behulp van Automox.

Prijzen

U kunt het platform gratis uitproberen en de prijzen opvragen.

Conclusie

Concluderend, het vermogen van een bedrijf om gaten te identificeren en aan te pakken voordat aanvallers ze kunnen misbruiken, heeft rechtstreeks invloed op de veiligheid van het bedrijf.

Om dit te doen en netwerken te beschermen tegen zowel interne als externe aanvallen, is de implementatie van software voor kwetsbaarheidsbeheer cruciaal.

Bedrijven kunnen hun hele beveiligingsomgeving verbeteren door een aantal gratis en betaalde opties te bieden die passen bij hun specifieke behoeften en budgettaire beperkingen.

De bovengenoemde software-alternatieven, die voor het eerst in dit bericht werden genoemd, zijn uitstekende keuzes voor bedrijven die op zoek zijn naar efficiënte mogelijkheden voor kwetsbaarheidsbeheer.

De mogelijkheden en waarde van het instrument moeten worden afgewogen tegen de kostenbeperkingen van uw organisatie.

U kunt een tool kiezen die aan uw unieke vereisten voldoet, voortdurende ondersteuning en frequente upgrades biedt en een verstandige investering in uw beveiligingsinfrastructuur vertegenwoordigt door rekening te houden met deze overwegingen.

Laat een reactie achter