Table des matières[Cacher][Montrer]

Le paysage des cybermenaces pour les entreprises est varié et se développe rapidement.

La création de nouveaux outils et méthodes pour aller au-delà des défenses mises en place par les organisations est un effort continu des acteurs de la cyber-menace. Une organisation peut être victime d'une infestation de ransomwares, d'une violation de données ou d'un autre problème de sécurité négatif en raison de son succès.

En donnant aux entreprises des informations sur les campagnes d'attaques les plus récentes et les tendances du paysage des cybermenaces, les renseignements sur les menaces peuvent aider une organisation à anticiper et à éviter les attaques.

Les analystes ont du mal à analyser manuellement les données sur les menaces et à obtenir des informations suffisamment rapidement pour être utiles en raison du volume considérable de données accessibles.

La procédure de collecte, d'examen et de diffusion des données de renseignements sur les menaces est automatisée par un TIP. Une organisation peut s'assurer que ses défenses utilisent les meilleures informations disponibles en employant un TIP pour détecter et arrêter les agressions potentielles.

Les systèmes de renseignement sur les menaces sont conçus pour collecter des données, examiner des modèles, puis fournir à votre entreprise des informations utiles sur risques de cybersécurité.

Pour que ces informations soient à jour, elles doivent être recueillies le plus tôt possible. Votre organisation peut faire face aux dangers avant qu'ils ne s'aggravent en utilisant ces renseignements précis.

Cet article examinera la meilleure plate-forme de renseignement sur les menaces pouvant être utilisée au sein de votre entreprise.

Qu'est-ce qu'une plateforme de renseignements sur les menaces ?

Une plateforme de renseignements sur les menaces est une sorte d'outil de cybersécurité qui aide à trouver, rassembler, agréger, organiser et analyser les renseignements sur les menaces provenant de plusieurs sources en ligne, y compris le Web profond, le Web sombre et le Web clair.

À l'aide d'un TIP, vous pouvez collecter des informations utiles à partir de plusieurs sources sous diverses formes, puis appliquer des algorithmes de pointe et l'apprentissage automatique pour analyser les données.

Vous pouvez trouver des indices de compromis (IOC) en faisant cela, ce qui peut vous aider à arrêter les agressions avant qu'elles ne commencent.

L'aspect le plus fascinant des systèmes TIP de pointe est qu'ils intègrent également des renseignements humains obtenus par des experts en cybersécurité qui se connectent aux acteurs de la menace où ils planifient des attaques et échangent des données volées et divulguées.

Les équipes de sécurité peuvent identifier de nouvelles menaces provenant de types d'attaques de logiciels malveillants bien connus à l'aide des données trouvées et révélées par un TIP, ainsi que des préparatifs pour les attaques à venir.

Forts de ces connaissances, ils peuvent prendre des mesures préventives de gestion des risques et des mesures correctives pour empêcher ces agressions de se produire en premier lieu.

Plateformes de renseignement sur les menaces

1. IBM Sécurité X-Force

Les entreprises à la recherche de solides capacités de renseignement sur les menaces peuvent envisager IBM, car il s'agit d'un fournisseur leader de matériel, d'intergiciels et de logiciels à l'échelle mondiale.

Vous pouvez rapidement trouver, analyser, hiérarchiser et résoudre les problèmes sur une seule plate-forme conviviale à l'aide de l'application Threat Intelligence Insights, qui fait partie d'IBM Cloud Pak for Security et comprend également des applications telles que son explorateur de données, SOAR , gestionnaire de risques et informations Guardium.

Les fonctionnalités intégrées d'IBM Security X-Force regorgent également de fonctionnalités impressionnantes, telles qu'un score de menace personnalisé qui vous permet de hiérarchiser les risques et les recherches Suis-je concerné qui vous permettent de parcourir les sources pour trouver des dangers.

De plus, vous aurez accès à de solides flux de renseignements sur les menaces qui révèlent les activités des menaces et la composition du groupe.

De plus, les capacités de gestion des menaces et de création de rapports de bout en bout garantissent que vous disposez d'une image complète de votre environnement de menaces et que vous pouvez vous défendre contre les attaques à n'importe quelle étape du cycle de vie des menaces.

Si vous recherchez une plate-forme simple avec des capacités de gestion des menaces de bout en bout simples à utiliser, IBM Security X-Force est un excellent choix, que vous soyez une entreprise de taille moyenne ou une grande entreprise dans n'importe quel secteur.

Prix

Veuillez contacter le fournisseur pour connaître son prix.

2. Autofocus

La technologie de renseignement sur les menaces basée sur le cloud AutoFocus de Palo Alto Networks peut vous aider à identifier rapidement les menaces importantes, à les analyser et à prendre les mesures appropriées sans avoir besoin de ressources informatiques supplémentaires.

Pour vous fournir une image complète des dangers possibles, le programme rassemble des informations provenant de diverses sources, y compris le monde de l'entreprise, des espions étrangers et votre propre réseau.

Il évalue ces dangers à l'aide de machine learning, et il fournit les données sur une interface intuitive.

L'une des meilleures caractéristiques d'AutoFocus est sa capacité à produire des rapports détaillés sur les dangers possibles, ce qui peut vous aider à prendre des décisions plus éclairées sur la façon de les réduire. De plus, il peut être utilisé par toute personne sans expertise informatique.

L'accès aux chercheurs sur les menaces de Palo Alto Networks est un autre avantage d'AutoFocus. Au moyen d'indications de compromission (IOC) et de rapports approfondis sur les menaces, ils fournissent plus d'informations sur les risques possibles.

L'équipe de recherche sur les menaces de Palo Alto Network, Unité 42, partage des informations avec AutoFocus concernant les attaques de logiciels malveillants les plus récentes.

Vous pouvez consulter le rapport sur les menaces sur votre tableau de bord, qui vous donne un aperçu plus détaillé des méthodes, techniques et procédures (TTP) utilisées par les acteurs malveillants.

Prix

Veuillez contacter le fournisseur pour connaître son prix.

3. Flux de menaces Anomali

Anomali est une société de cybersécurité qui se concentre sur l'offre de solutions XDR basées sur l'intelligence aux entreprises du monde entier.

Sa puissante solution de renseignement sur les menaces, ThreatStream, utilise l'automatisation pour collecter, conserver et diffuser rapidement et efficacement les données sur les menaces, en fournissant aux utilisateurs des informations précises et utiles.

La variété des flux de menaces commerciales et des outils pouvant être intégrés au produit via la boutique Anomali Preferred Partner (APP), ainsi que son algorithme d'apprentissage automatique pour la notation des IoC, qui aide les équipes à hiérarchiser leur réponse aux menaces, sont ce qui a vraiment défini Anomali à part ses concurrents.

La plate-forme ThreatStream rassemble des données sur les menaces à partir d'une variété de flux, tels que des centaines de flux de renseignements open source, des flux payants, des flux sélectionnés par Anomali Lab, des renseignements provenant des environnements opérationnels des clients, etc.

Il utilise ensuite l'apprentissage automatique pour améliorer les données, éliminer les faux positifs et les IoC d'évaluation des risques, permettant aux équipes de sécurité de hiérarchiser rapidement et d'agir en fonction des renseignements.

Anomali ThreatStream peut être intégré de manière transparente à une variété de produits de sécurité client, notamment SIEM, EDR et SOAR. Les organisations à la recherche d'un produit de renseignement sur les menaces puissant qui tire parti de l'automatisation et de l'apprentissage automatique pour collecter, analyser et communiquer les menaces devraient envisager ThreatStream.

Prix

Veuillez contacter le fournisseur pour connaître son prix.

4. AlienVaultUSM

AlienVault USM est une plate-forme complète de renseignement sur les menaces qui aide les organisations de toutes tailles à détecter et à répondre rapidement aux problèmes de sécurité potentiels.

AlienVault USM intègre un certain nombre de fonctions cruciales, notamment la découverte d'actifs, l'évaluation des vulnérabilités, la détection des intrusions, la surveillance comportementale et les renseignements sur les menaces.

Les organisations sont donc en mesure de prendre des mesures préventives pour se défendre contre les attaques potentielles, car cela leur donne une vue complète de leur posture de sécurité.

Les capacités de renseignement sur les menaces sont l'une des principales caractéristiques d'AlienVault USM. Il recueille et examine des informations provenant de diverses sources, y compris des renseignements de source ouverte, des flux commerciaux et des enregistrements de sécurité internes, pour détecter d'éventuels dangers.

En corrélant et en hiérarchisant les menaces à l'aide d'analyses sophistiquées, la plateforme permet aux organisations de se concentrer d'abord sur les dangers les plus importants. Pour des raisons de sécurité, AlienVault USM propose une seule vitre.

Cela signifie que le personnel de sécurité a accès à toutes les données qu'il souhaite en un seul endroit, y compris les inventaires des actifs, les journaux d'activité du réseau et les alertes de danger en temps réel. De ce fait, il est simple de voir les éventuels problèmes de sécurité et d'agir rapidement pour les atténuer.

Vous pouvez surveiller vos réseaux et appareils localement ou à distance grâce à son image unifiée de l'architecture de sécurité de votre entreprise.

Outre les fonctionnalités SIEM, la détection d'intrusion sur l'hôte (HIDS), la détection et la réponse aux points de terminaison (EDR), la détection d'intrusion sur le réseau (NIDS) et la détection d'intrusion pour les clouds AWS, Azure et GCP sont également incluses.

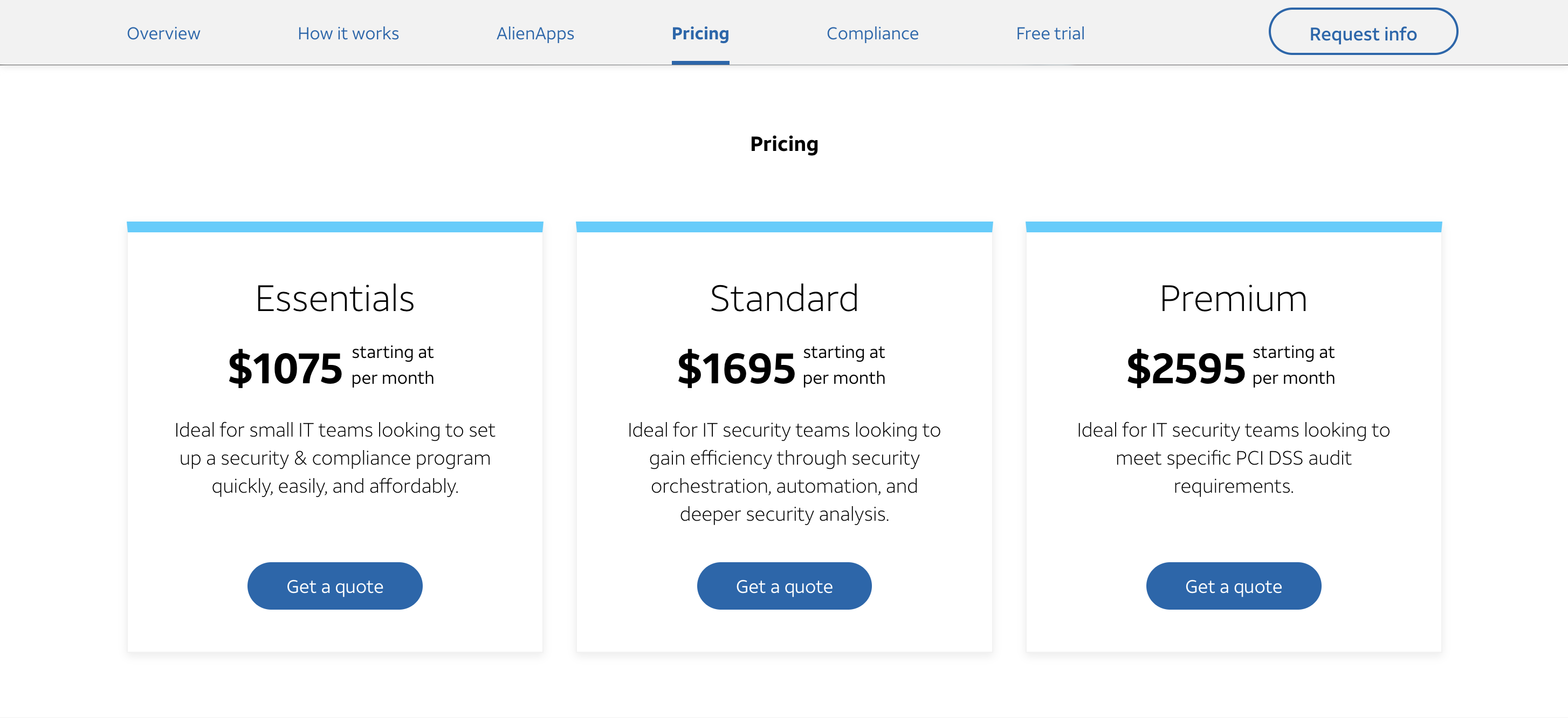

Prix

Le prix premium de la plate-forme commence à partir de 1075 $ par mois.

5. Intelligence du Faucon Crowdstrike

CrowdStrike Falcon Intelligence, la principale plateforme automatisée de renseignement sur les menaces, aide les entreprises à garder une longueur d'avance sur les risques de sécurité potentiels. Les organisations peuvent rapidement et efficacement découvrir, évaluer et répondre aux risques potentiels grâce aux fonctionnalités de base de la plateforme.

La plate-forme analyse d'énormes quantités de données provenant de plusieurs sources, y compris des renseignements open source, la surveillance du dark web et l'analyse des logiciels malveillants, en utilisant des techniques d'apprentissage automatique de pointe et intelligence artificielle.

Cela permet aux entreprises de reconnaître les dangers potentiels en temps réel et de réagir rapidement pour les atténuer.

Il a son propre flux en direct de renseignements sur les menaces. Ces flux offrent des informations actuelles sur les menaces potentielles, y compris des détails sur les acteurs de la menace, des indications de compromission (IOC) et des stratégies d'attaque.

Cela aide les organisations à établir des priorités d'intervention et à mettre en œuvre des mesures de sécurité préventives.

De plus, il dispose de rapports et de tableaux de bord personnalisables. Par conséquent, le personnel de sécurité peut simplement voir et analyser les données sur les menaces, surveiller les KPI importants et fournir des rapports complets.

Prix

Veuillez contacter le fournisseur pour connaître son prix.

6. Zérofox

Expert dans l'offre de services de protection entièrement gérés, de renseignements sur les menaces et de retrait sur une variété de canaux publics sur le Web de surface, profond et sombre, ZeroFox est un leader du marché dans le secteur de la protection des marques.

Ceci est accompli en fournissant des informations précises sur les dangers possibles et en les résolvant automatiquement à l'aide d'une puissante combinaison d'IA, l'apprentissage en profondeur technologie et son équipe qualifiée de chasseur de menaces.

La plate-forme fonctionne en collectant des données sur le Web sombre, les marques, la fraude, les logiciels malveillants, les vulnérabilités, les renseignements géopolitiques, physiques, stratégiques et tiers, et en stockant des pétaoctets de ces données dans son «lac de données sur les menaces».

Après cela, ces données sont examinées par l'IA, l'apprentissage automatique et l'intelligence humaine pour fournir des informations pertinentes et utiles sur les menaces. Cela vous permet d'effectuer des suppressions et des interruptions illimitées, de hiérarchiser et de contextualiser les avertissements, ainsi que d'améliorer les compétences de chasse aux menaces.

Les organisations à la recherche de services de retrait efficaces et de protection des marques se tournent fréquemment vers ZeroFox. La plate-forme est conseillée aux moyennes et grandes entreprises de tous les secteurs qui sont particulièrement intéressées par une protection de marque solide, un service client de premier ordre et des analyses approfondies, basées sur l'IA et l'homme.

Prix

Veuillez contacter le fournisseur pour connaître son prix.

7. SOCRadar

SOCRadar est un service complet de renseignement sur les menaces basé sur le cloud qui aide les organisations à détecter, prévenir et atténuer les cyberattaques possibles.

Le Web profond et sombre, les flux à source fermée et les renseignements à source ouverte (OSINT) ne sont que quelques-unes des sources à partir desquelles SOCRadar recueille et analyse les informations sur les menaces.

Les modèles et les anomalies qui indiquent des risques possibles sont trouvés et identifiés à l'aide de techniques d'apprentissage automatique de pointe.

L'identification et la hiérarchisation automatiques des menaces par SOCRadar sont l'une de ses principales caractéristiques. En fonction de la gravité du danger et de ses effets possibles sur votre organisation, la plateforme attribue à chaque menace un score de risque.

Cela permet aux équipes de sécurité de concentrer leurs efforts de réponse et de réagir rapidement pour neutraliser les menaces à haut risque. De plus, SOCRadar fournit un tableau de bord configurable où vous pouvez examiner et évaluer les données sur les menaces en temps réel.

Il donne une vue d'ensemble de votre environnement de menaces et comprend des informations sur les différentes menaces, leurs origines et le degré de danger qu'elles représentent.

Les compétences d'intégration de SOCRadar sont un autre aspect important. Pour offrir des informations complètes sur les menaces sur l'ensemble de votre pile de sécurité, la plate-forme se connecte à diverses technologies de sécurité, notamment SIEM, SOAR et les solutions de détection et de réponse aux terminaux (EDR).

Prix

Veuillez contacter le fournisseur pour connaître son prix.

8. Point de rupture

La plate-forme Threat Intelligence de FlashPoint est absolument à prendre en considération si vous recherchez une méthode fiable pour identifier le vol de données et la fraude sur le Web profond et sombre.

Sa plate-forme permet aux utilisateurs d'accéder à une intelligence Web profonde et sombre grâce à une combinaison de collecte de données automatisée, d'apprentissage automatique et d'analyse humaine. En tant que fournisseur de Business Risk Intelligence (BRI), FlashPoint a la réputation de fournir des rapports et des études de haute qualité sur les menaces.

La capacité de FlashPoint à entreprendre des analyses approfondies des données et des conversations des communautés en ligne, des services de chat, des forums et des marchés noirs le distingue des autres fournisseurs.

Ils sont également habiles à traiter avec des personnes dangereuses et à aider leurs clients à récupérer leurs objets volés. De plus, il fournit un tableau de bord d'analyse qui simplifie l'obtention d'informations techniques, d'intelligence et d'édition automatique.

Si vous recherchez une plate-forme qui peut vous aider à identifier les fraudes et les données volées sur le Web profond et sombre et à acquérir une compréhension complète de l'activité de la communauté, la plate-forme d'intelligence de FlashPoint est sans aucun doute quelque chose à prendre en considération si vous opérez dans le secteur public ou privé.

Prix

Veuillez contacter le fournisseur pour connaître son prix.

9. Ombres numériques

Fournisseur leader de services de gestion des risques numériques, Digital Shadows est spécialisé dans la protection des marques, les renseignements sur les cybermenaces et l'exposition des données.

Sa solution gérée, SearchLight, offre aux clients un accès à des données techniques, tactiques, opérationnelles et stratégiques de premier ordre tout en les aidant à gérer les risques numériques, à réduire leur surface d'attaque et à gérer leur exposition aux menaces.

Les clients peuvent créer des actifs, recueillir des informations sur les menaces à partir de nombreuses sources (y compris le Web superficiel, profond et noir), évaluer les risques et réagir aux menaces à l'aide de la plate-forme SearchLight.

La plate-forme permet également aux utilisateurs d'accéder à la bibliothèque de renseignements sur les menaces gérée par Digital Shadows, qui contient plus de 10 ans de rapports, de données Web sombres et d'informations opérationnelles.

De plus, les utilisateurs peuvent utiliser des retraits gérés de bout en bout moyennant des frais supplémentaires ou effectuer des retraits en libre-service lorsqu'ils ont connaissance de fuites de données ou de tentatives d'usurpation d'identité dans le cadre des capacités sophistiquées de protection de la marque.

Les petites équipes de tous les secteurs peuvent grandement bénéficier de SearchLight de Digital Shadows, qui offre de solides capacités de protection de la marque et des données sur les menaces provenant de diverses sources.

Prix

Veuillez contacter le fournisseur pour connaître son prix.

10. Future plate-forme intelligente enregistrée

Le service mondial de renseignement sur les menaces Recorded Future se concentre sur la fusion de l'expérience humaine avec la collecte de données automatisée et alimentée par l'IA pour aider les organisations à détecter, perturber et gérer plus efficacement les risques.

La plate-forme offre un accès inégalé à des renseignements open source, y compris des sources techniques et des informations glanées sur le dark web.

Analystes experts et "Intelligence Graph" de Recorded Future travailler ensemble pour organiser les découvertes du renseignement. L'Intelligence Graph met régulièrement à jour des milliards de nouvelles entités en temps réel et peut détailler les données de danger remontant à plus de 10 ans.

Un type de malware et les vulnérabilités qu'il cible, par exemple, peuvent être connectés grâce à la capacité de traitement du langage naturel de la plateforme, qui fournit une intelligence pertinente et utile.

L'organisation, SecOps, menace, vulnérabilité, tiers, géopolitique, identité, fraude à la carte et modules d'intelligence de surface d'attaque constituent la plate-forme Recorded Future.

Il propose également des modules complémentaires supplémentaires pour les services de retrait et les analystes à la demande. Cette conception modulaire permet de connecter facilement la solution à de nombreuses équipes et responsabilités et de donner à chaque groupe de personnes les informations pertinentes pour leur poste.

Pour les grandes entreprises à la recherche de renseignements open source approfondis provenant de diverses sources, la plate-forme Recorded Future Intelligence est un choix fantastique.

Prix

Veuillez contacter le fournisseur pour connaître son prix.

Conclusion

En conclusion, nous devons modifier nos mesures de défense à mesure que les cybermenaces se développent. Les solutions de renseignement sur les menaces répondent à ce besoin en permettant aux équipes informatiques d'accéder à la sagesse collective de la communauté mondiale de la cybersécurité.

Ces plates-formes actualisent souvent leurs flux de données avec des informations à jour provenant de spécialistes et d'organisations du monde entier, vous tenant informé des variations potentielles des attaques, même si vous ne les avez pas directement rencontrées.

De plus, ils peuvent même aider à anticiper et à contrecarrer les attaques zero-day les plus nuisibles avant qu'elles ne puissent causer de dommages lorsqu'elles sont liées à des technologies de sécurité telles que SIEM.

Soyez sympa! Laissez un commentaire