Зміст[Сховати][Показати]

Для надійної кібербезпеки потрібне ефективне управління вразливістю. Він включає виявлення, оцінку та усунення проблем безпеки в мережі, системах і програмах організації.

Проактивно закриваючи ці діри, управління вразливістю допомагає зупинити майбутні порушення та запобігти використанню вразливості ворогами.

Цей підхід значною мірою покладається на програмне забезпечення для керування вразливостями, яке надає підприємствам інструменти, необхідні для вдосконалення та оптимізації операцій із керування вразливостями.

Він спрощує процес відновлення, визначає пріоритетність ризиків і автоматизує сканування вразливостей.

Ця програма дозволяє командам безпеки бути в курсі останніх загроз і вразливостей, забезпечуючи швидке реагування та ефективне зниження ризиків.

Оцінюючи програмне забезпечення для керування вразливістю, слід враховувати низку важливих характеристик і якостей.

Оскільки організаціям потрібна система, яка може впоратися з масштабом і складністю їх інфраструктури, масштабованість є життєво необхідною.

Зручність використання програмного забезпечення, що дозволяє співробітникам служби безпеки орієнтуватися в ньому інтерфейс користувача і швидкий доступ до важливих даних є не менш важливим. Потрібні надійні можливості звітування, щоб надавати докладні звіти про вразливості та відстежувати дії з усунення.

Варіанти інтеграції є ще одним важливим фактором.

Програмне забезпечення повинно мати можливість легко підключатися до сучасних інструментів і систем безпеки, щоб забезпечити ефективну співпрацю та обмін даними.

Крім того, робочі процеси та інструменти автоматизації, що адаптуються, можуть значно пришвидшити процеси керування вразливістю та скоротити кількість часу, який спеціалісти з безпеки витрачають на них.

Крім того, для ефективного управління ризиками необхідна здатність ранжувати вразливості відповідно до їх серйозності та можливості використання.

Програма має надати точні висновки оцінки вразливості та визначення пріоритетності заходів із виправлення.

Програму необхідно регулярно оновлювати та підтримувати від постачальників, щоб бути в курсі нових загроз і вразливостей.

Нарешті, необхідно враховувати фактори вартості.

Щоб переконатися, що програмне забезпечення пропонує економічно ефективне рішення, організації повинні порівняти структуру ціни зі своїми лімітами витрат і довгостроковими вимогами.

У цій статті буде розглянуто 15 найкращих програм для управління вразливістю. Давайте почнемо.

1. Менеджер вразливостей Plus

Потужне рішення для моніторингу вразливостей у кількох ОС і відповідності вимогам Vulnerability Manager Plus має вбудовані інструменти для виправлення.

Завдяки постійному відображенню, ретельному оцінюванню та цілісному виправленню загроз і вразливостей, він забезпечує повну стратегію управління вразливістю, яка доступна з однієї консолі.

Незалежно від того, чи розташовані кінцеві точки в локальній мережі, у мережі DMZ, у віддалених місцях або навіть у русі, організації можуть надійно захистити їх за допомогою Vulnerability Manager Plus, він надає віддаленим працівникам більше контролю, створюючи безпечне робоче середовище та гарантуючи, що кожен кінцева точка належним чином досліджується, щоб знайти будь-які незахищені області.

Організації можуть ефективно визначати пріоритети областей, які більш схильні до експлуатації, використовуючи аналітику на основі зловмисників, що забезпечує швидке та цілеспрямоване відновлення.

Щоб забезпечити надійний архітектура мережі, програма також пом’якшує використання вже наявних недоліків безпеки та припиняє створення нових.

Vulnerability Manager Plus виявляє потенційно небезпечне програмне забезпечення, включно з одноранговими програмами, застарілими програмами та спільним доступом до віддаленого робочого столу, забезпечуючи швидке видалення з кінцевих точок.

Крім того, це дає організаціям свободу використовувати заздалегідь створені, добре перевірені сценарії для захисту своїх мереж від уразливостей нульового дня, не чекаючи виправлень.

Ціни

Ви можете завантажити програмне забезпечення та спробувати його протягом 30 днів безкоштовно. Щоб отримати додаткову ціну, ви можете запитати пропозицію.

2. Управління вразливістю Qualys

Qualys Vulnerability Management — це хмарне рішення, створене спеціально для надання організаціям миттєвого розуміння та можливостей реагування на їхню архітектуру безпеки.

Найважливіші активи позначаються для пріоритетності цією потужною програмою, яка автоматично знаходить і класифікує всі активи в середовищі, включаючи пристрої, кінцеві точки та системи.

Qualys VM ефективно знаходить і визначає пріоритети вразливостей, які можна використовувати, використовуючи найновіші інтелектуальна загроза інформації, що дозволяє організаціям зосередитися на усуненні найважливіших загроз.

Qualys VM прискорює процес очищення, швидко встановлюючи найновіші виправлення вразливостей, щоб зменшити можливе використання за допомогою функції автоматичного розповсюдження виправлень.

Рішення поєднує в собі потужність портативних хмарних агентів, віртуальних сканерів і можливостей аналізу мережі, легко інтегруючись із хмарною платформою Qualys.

Цей комплексний метод дозволяє організаціям розробити успішну програму управління вразливістю, використовуючи попередньо створені процеси оркестровки.

Крім того, Qualys Threat DB, яка об’єднує інформацію про понад 180,000 25 вразливостей і понад XNUMX джерел загроз, забезпечує попереджувальні сповіщення про потенційні загрози, надаючи організаціям важливу інформацію для проактивних захисних дій.

За допомогою Qualys Vulnerability Management організації можуть покращити рівень безпеки, автоматизувати процедури керування вразливістю та випереджати можливі атаки.

Ціни

Ви можете отримати безкоштовну екскурсію по продукту та запитати його ціну.

3. Tenable.io

Tenable.io Vulnerability Management — це платформа, заснована на оцінці ризиків, яка дає компаніям повну обізнаність про мережу, даючи їм змогу передбачати майбутні атаки та швидко діяти у разі виявлення серйозних уразливостей.

Він забезпечує повну видимість, виявляючи всі мережеві активи, включаючи приховані вразливості в цих активах, за допомогою безперервного та постійного виявлення та оцінки.

Платформа включає в себе інтегроване аналізування загроз, визначення пріоритетів і звітування в реальному часі, надаючи організаціям інструменти, необхідні для розуміння картини ризиків і проактивного запобігання векторам атак.

Tenable.io, який адмініструється в хмарі та використовує добре відому технологію Tenable Nessus, надає комплексне уявлення про мережеві активи та вразливості, що дозволяє точно оцінювати ризики та визначати пріоритетність заходів для виправлення.

Його можливості для безперервного виявлення та оцінки активів включають високодинамічну хмару та віддалені робочі ресурси.

Організації можуть швидко розпізнавати результати сканування та ідентифікувати зараження завдяки комплексному охопленню CVE та конфігурації.

Оцінки ризику та інтуїтивно зрозуміла візуалізація інформаційної панелі пропонують швидке уявлення про зниження ризику.

Уразливості з високим рівнем ризику швидко усуваються завдяки автоматизованому визначенню пріоритетів, яке керується поєднанням даних про вразливості, аналізу загроз і аналізу даних.

Використовуючи понад 200 конекторів для автоматизації робочих процесів і вжиття оперативних дій, Tenable.io додатково дозволяє організаціям швидко й ефективно вводити заходи щодо виправлення.

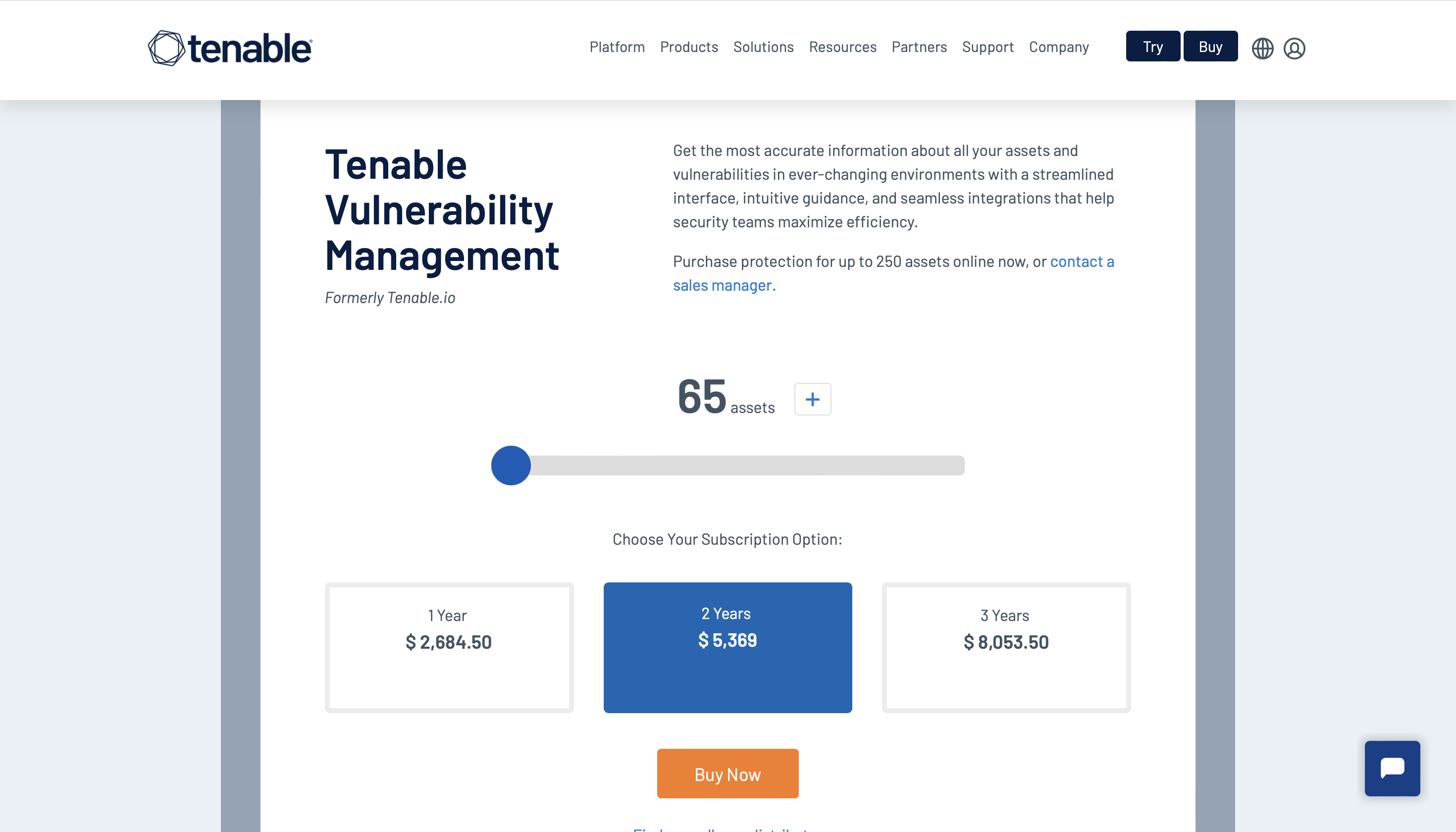

Ціни

Ви можете придбати продукт за 1-річною підпискою за 2,684.50 доларів США.

4. Intruder.io

Intruder.io — відомий онлайн-сканер уразливостей, який надає як публічні, так і приватні можливості сканування веб-сайтів, хмарних служб, серверів і кінцевих пристроїв.

Він ефективно виявляє широкий спектр уразливостей за допомогою провідних галузевих механізмів сканування, таких як відсутні патчі, неправильні налаштування, проблеми з додатками, недостатнє шифрування та інші недоліки, які можуть призвести до витоку даних.

Надаючи організаціям поточний знімок того, що зловмисники можуть бачити та легко доступний, нещодавно випущена функція Network View покращує видимість і дозволяє організаціям завчасно усунути можливі загрози.

Встановлюючи пріоритети необроблених даних, зібраних із механізмів сканування, Intruder.io представляє детальну та корисну перспективу, що дозволяє проводити ефективні та цілеспрямовані операції пом’якшення.

Можливості сканування включають сервери, які доступні як публічно, так і приватно, хмарні служби, веб-сайти та кінцеві пристрої.

Intruder.io допомагає організаціям посилити захист від частих векторів атак, виявляючи такі вразливості, як неправильні конфігурації, відсутні патчі, недоліки шифрування та проблеми з додатками (включно з впровадженням SQL і міжсайтовим сценарієм).

Високоякісні звіти платформи оптимізують аудит відповідності таким стандартам, як SOC2, ISO27001 і Cyber Essentials, і дозволяють легко заповнювати анкети безпеки клієнтів.

За допомогою Intruder.io організації можуть підвищити рівень безпеки, ефективно виправляти вразливості та оптимізувати свої процеси відповідності.

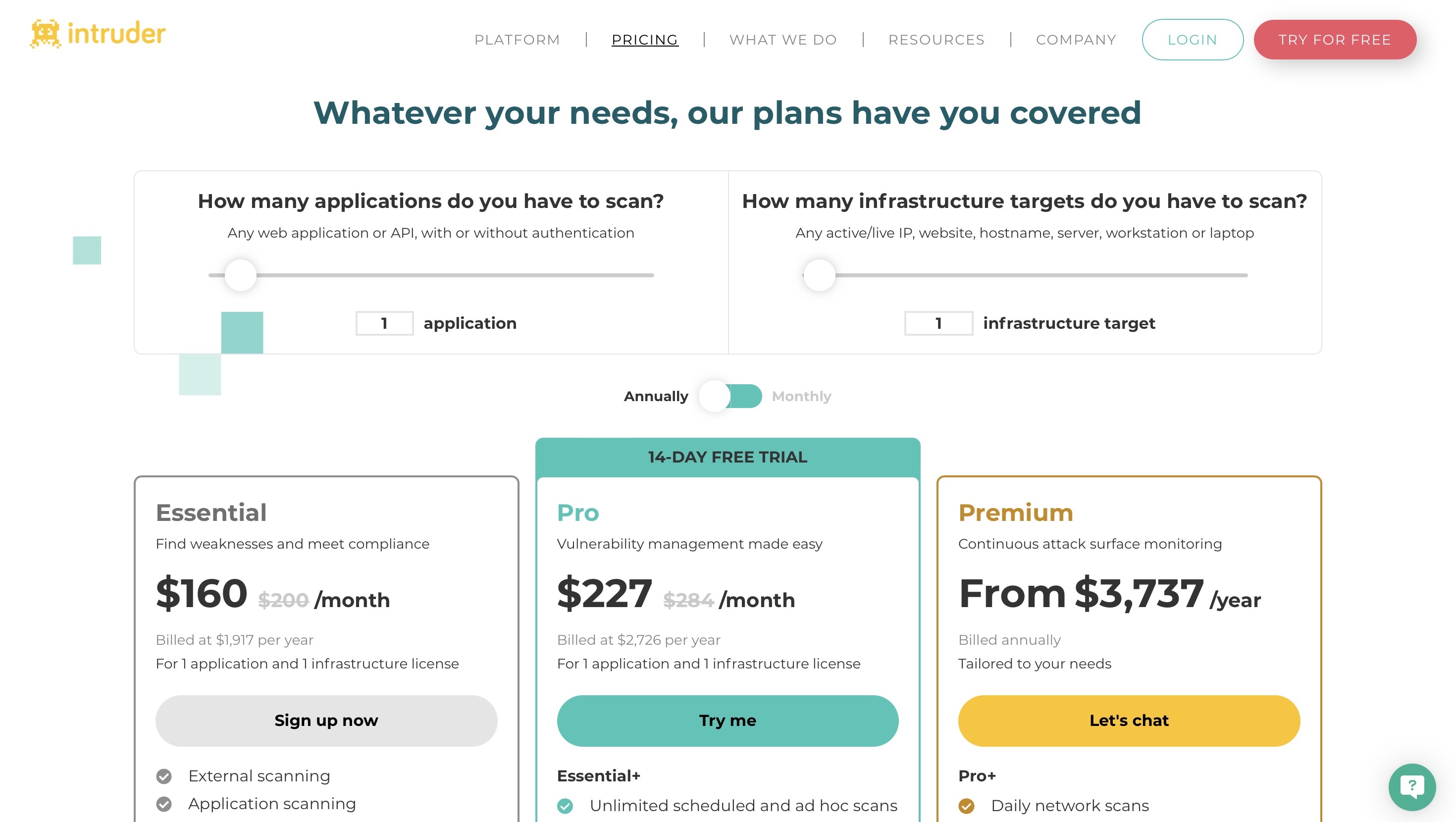

Ціни

Преміальна ціна платформи починається від 160 доларів США на місяць (плата виставляється щорічно) за 1 програму та 1 ліцензію на інфраструктуру.

5. Rapid7 InsightVM

Rapid7 InsightVM — це комплексна система керування вразливими місцями, яка дає компаніям можливість ретельно сканувати свої мережі та виявляти небезпеки на всіх кінцевих точках і локальному обладнанні.

Це виходить за рамки простого виявлення вразливостей, надаючи командам ІТ і DevOps покрокові інструкції для ефективного відновлення.

Використовуючи інформацію про ризики в реальному часі на інформаційній панелі, організації можуть відстежувати свій прогрес і корисно інформувати зацікавлених сторін.

InsightVM надає пріоритет найбільш цілеспрямованим уразливостям для проактивних зусиль із пом’якшення й не лише забезпечує видимість уразливостей, але й перетворює їх на бізнес-ризики.

InsightVM діє як спільна перспектива та спільна мова для досягнення ефекту в управлінні вразливістю, заохочуючи співпрацю та узгодження між традиційно відокремленими організаціями.

Він містить Insight Agent, компактний агент, який збирає дані для ряду продуктів Rapid7 і пропонує розуміння в реальному часі мережевих і користувальницьких ризиків.

Крім того, InsightVM легко взаємодіє з понад 40 найкращими технологіями, підвищуючи можливості стека безпеки організації та загальну рентабельність інвестицій.

InsightVM дозволяє використовувати дані про вразливості для інших інструментів у технологічному стеку, від SIEM і брандмауерів до систем продажу квитків, завдяки багатим на дані ресурсам і відкритому RESTful API.

Rapid7 InsightVM дозволяє компаніям завчасно керувати вразливими місцями, сприяти кращій командній роботі та підвищувати ефективність своєї програми безпеки.

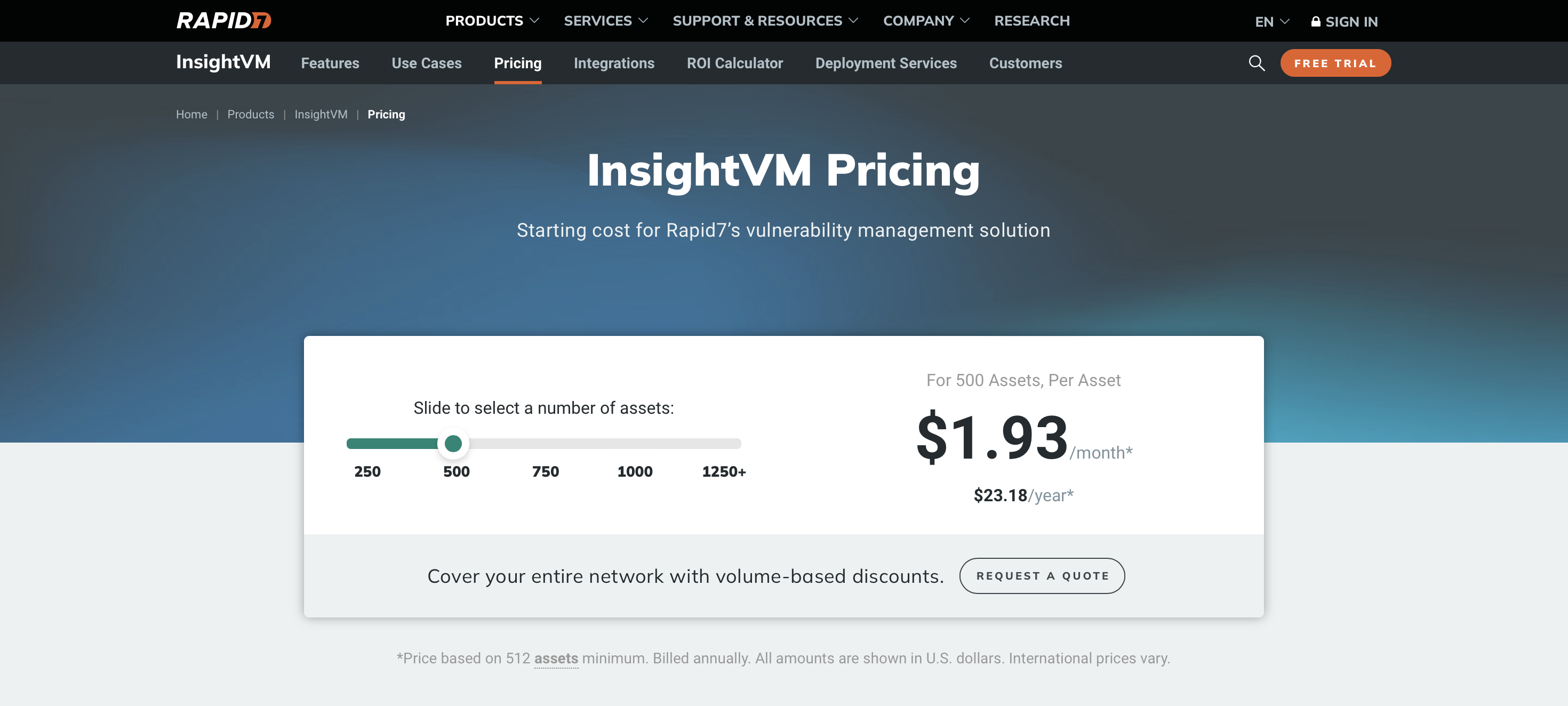

Ціни

Ви можете отримати безкоштовну пробну версію продукту, а преміальна ціна починається від 1.93 доларів США на місяць за 500 активів.

6. Освоювати

Harness пропонує рішення під назвою Тестування безпеки та Orchestration (STO), який автоматизує тестування безпеки та успішно обробляє помилкові спрацьовування.

Це рішення плавно вписується в фази конвеєра, виконуючи сканування безпеки, щоб забезпечити доставку безпечних програм, одночасно зменшуючи ймовірність неправильного налаштування та проблем із безпекою.

Користувачі можуть виконувати додаткові сканування, не втручаючись у поточні операції, і пропонують негайні виправлення.

Для тестування програми, Інженери DevOps і DevSecOps визнали це рішення для керування вразливістю дійсно корисним.

Індивідуальні розробники, стартапи та компанії будь-якого розміру можуть використовувати як безкоштовну, так і преміум-версії, які пропонуються обидві.

Harness STO пришвидшує доставку безпечних програм і знижує ризики компанії завдяки автоматизації сканерів безпеки на різних етапах конвеєра.

Його складний механізм аналізу сканера аналізує та оптимізує результати сканування, скорочуючи час розробки та інтегруючись із інструментами тестування Software Composition Analysis (SCA) та AppSec для видалення слабких компонентів.

Використовуючи штучний інтелект, Harness STO аналізує величезну кількість інформації, зібраної сканерами безпеки, щоб класифікувати вразливості та надавати поради щодо ремонту. '

Крім того, інтегровані правила Harness Open Policy Agent (OPA) гарантують, що необхідні перевірки безпеки додатків виконуються послідовно, знижуючи корпоративний ризик. Harness STO дозволяє організаціям спростити процедури безпеки своїх додатків і захистити свої цифрові активи.

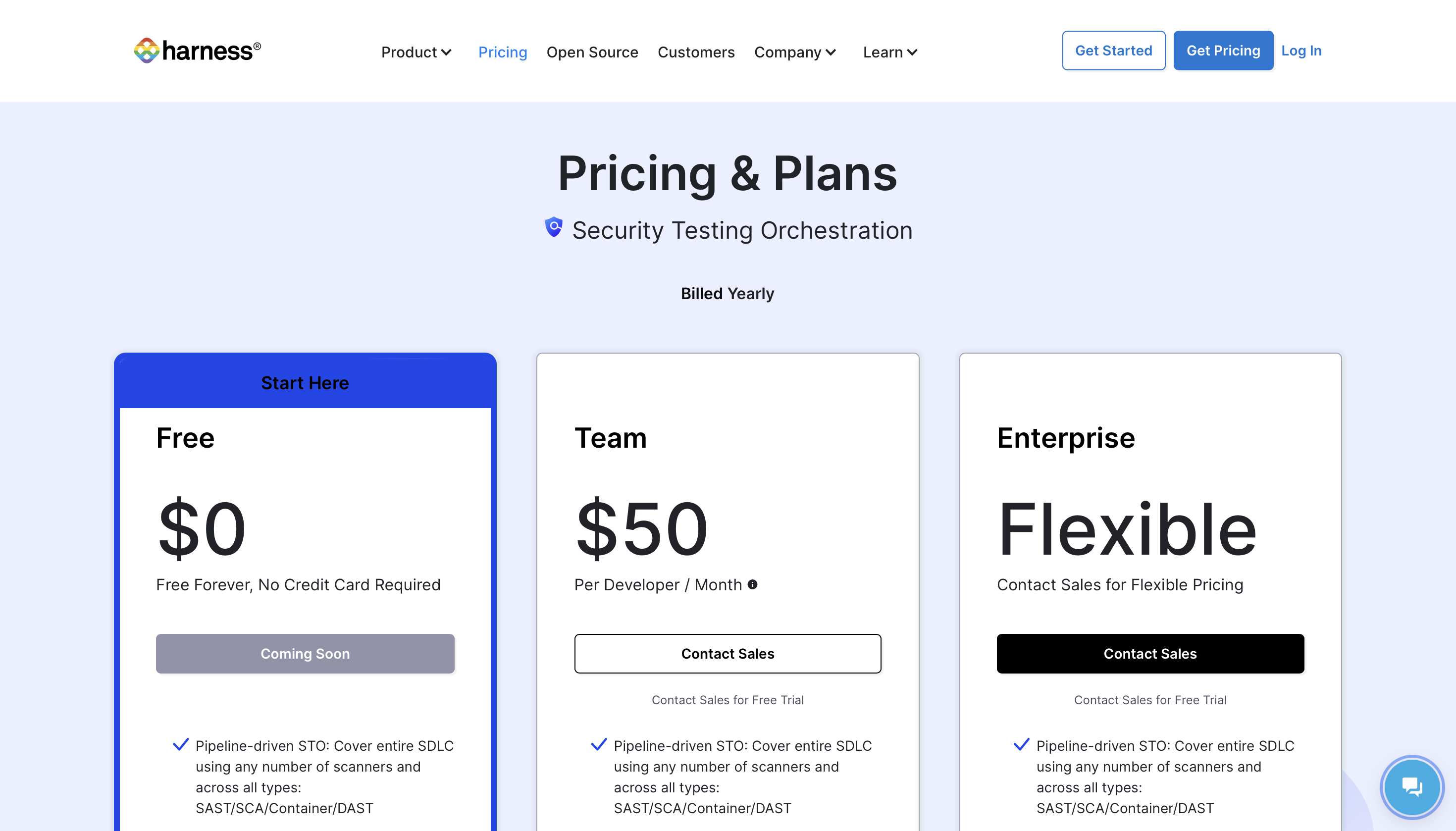

Ціни

Ви можете почати використовувати його безкоштовно, а преміальна ціна починається від 50 доларів США за розробника на місяць.

7. Acunetix

Acunetix — потужний інструмент тестування безпеки додатків, створений компанією Invicti Security, який допомагає малим і середнім підприємствам у всьому світі покращити безпеку в Інтернеті.

Швидке сканування платформи, комплексні висновки та розумна автоматизація дозволяють командам безпеки завчасно знижувати ризики в різноманітних онлайн-додатках.

Acunetix може виявити понад 7,000 уразливостей, поєднуючи методології динамічного тестування безпеки додатків (DAST) та інтерактивного тестування безпеки додатків (IAST), включаючи 10 найкращих OWASP, а також ін’єкції SQL, XSS, неправильні конфігурації, відкриті бази даних, позасмуговий доступ. уразливості та інше.

Програма вправно виконує блискавичне сканування з результатами в реальному часі, дозволяючи виявити до 90% вразливостей до завершення сканування.

Acunetix дозволяє одночасне сканування різних налаштувань, автоматично визначає пріоритети вразливостей із високим ризиком і надає настроювані параметри планування для одноразового або повторного сканування.

Організації можуть зменшити помилкові спрацьовування за допомогою Acunetix, зосереджуючись виключно на реальних вразливостях і заощаджуючи критичний час.

Інструмент також забезпечує високу точність, визначаючи точні рядки коду, які потрібно виправити, що прискорює процес розробки.

Крім того, Acunetix пропонує детальні поради щодо виправлення, озброюючи розробників знаннями, необхідними для самостійного вирішення проблем безпеки.

Адаптивність Acunetix дає змогу запускати автоматичне сканування в різноманітних фреймворках, мовах і технологіях, охоплюючи односторінкові програми (SPA), веб-сайти з великою кількістю скриптів, створені за допомогою JavaScript і HTML5, захищені паролем області, складні шляхи, багаторівневі форми , а також незв’язані сторінки, які часто пропускають інші сканери.

Ціни

Будь ласка, зв'яжіться з командою, щоб дізнатися ціну.

8. ThreadFix

Дуже ефективний інструмент керування вразливістю ThreadFix забезпечує повне розуміння ризиків програми.

Безперервне сканування вразливостей і ефективне виявлення ризиків, організація та встановлення пріоритетів стали можливими завдяки використанню концепцій DevOps.

ThreadFix усуває потребу в ручному змішуванні результатів статичного та динамічного тестування та оптимізує процедуру за допомогою ефективних інструментів завдяки передовій запатентованій технології Hybrid Analysis Mapping (HAM).

Програма також легко взаємодіє з понад 40 іншими програмами та мережевими сканерами, що покращує її здатність виявляти вразливості.

Організації, які потребують ретельного моніторингу вразливостей і звітування, можуть отримати вигоду від ThreadFix, складного рішення.

Він блищить у таких сферах, як відображення периметра для онлайн-додатків, надаючи важливу видимість і корисну інформацію про ризики, пов’язані із зовнішніми веб-додатками організації.

Крім того, він пропонує моделювання загроз додатків, допомагаючи компаніям знаходити та зменшувати вразливості протягом усього терміну служби їхніх додатків.

Ціни

Ви можете надіслати запит на демонстрацію та зв’язатися з ними, щоб дізнатися ціну.

9. Tripwire IP360

Tripwire IP360 — це всеосяжний інструмент керування вразливістю, який надає клієнтам повну видимість мережі в локальних і хмарних середовищах.

Завдяки цьому потужному інструменту організації можуть дізнатися більше про кожен пристрій і частину програмного забезпечення, які складають їхню мережу, включно з операційними системами, програмами та вразливими місцями.

За допомогою Tripwire IP360 користувачі можуть швидко знаходити та профілювати пристрої в усій своїй гібридній інфраструктурі, незалежно від того, чи знаходяться вони на місці, у хмарі чи на основі контейнерів.

Щоб знайти раніше невиявлені активи та забезпечити повне охоплення, програма поєднує сканування без агента та сканування на основі агента.

Tripwire IP360 — це високорозвинена система рейтингу вразливостей, яка оцінює вразливості числово відповідно до таких елементів, як ефект, простота використання та вік.

Використовуючи підхід до ранжирування, організації можуть зосередити зусилля на виправленні в першу чергу на найважливіших уразливостях.

Програма також використовує передові технології зняття відбитків пальців, щоб налаштувати сканування відповідно до типів пристроїв і програм, підвищуючи ефективність і точність.

Завдяки відкритим API він дозволяє легко підключатися до інших систем, дозволяючи клієнтам поєднувати керування вразливістю з довідковою службою та програмами керування активами.

Ціни

Ви можете надіслати запит на демонстрацію та зв’язатися з ними, щоб дізнатися ціну.

10. Кенна Безпека

Kenna Security, яка зараз є частиною Cisco, є передовим програмним забезпеченням для керування вразливістю, яке використовує розвідку про загрози та визначення пріоритетів, щоб допомогти командам безпеки успішно знизити найважливіші бізнес-ризики.

За допомогою передових технологій Kenna Security машинне навчання та дані Завдяки науковим можливостям клієнти можуть ідентифікувати можливі місця використання, аналізуючи широкий спектр контрольованих уразливостей, використовувати канали розвідки та бізнес-дані.

Методологія оцінки ризиків, яку використовує Kenna Security, яка оцінює вразливості від 0 до 1000, є однією з її найбільш помітних особливостей.

Класифікуючи вразливі місця як низький, середній або високий ризик, організації можуть чітко визначити, яким діям для виправлення слід надати пріоритет.

Організації будь-якого розміру можуть використовувати Kenna Security, яка надає можливість ефективно виявляти та усувати ризики безпеки.

З надзвичайним рівнем точності до 94 %, він навіть прогнозує використання вразливостей у вигляді зброї, пропонуючи корисну інформацію щодо коливань уразливості.

Завдяки цим можливостям прогнозування організації можуть активно вирішувати вразливості з високим ризиком, перш ніж ними скористаються злочинці.

Крім того, Kenna Security пропонує користувачам доступ до понад 19 потоків інформації про загрози, даючи їм повне розуміння нових загроз, мінливих моделей і власних профілів ризику.

Платформа заохочує співпрацю між відділами безпеки та ІТ, поєднуючи дані з різних джерел в єдину перевірену правду, усуваючи суперечності та оптимізуючи розподіл ресурсів.

Ціни

Будь ласка, зв'яжіться з командою, щоб дізнатися ціну.

11. CrowdStrike Falcon Spotlight

CrowdStrike Falcon Spotlight — це потужний продукт для керування вразливостями, розроблений CrowdStrike Falcon, який має надати організаціям широкі можливості видимості, виявлення та керування для обробки можливих уразливостей і небезпек.

Програма ефективно знаходить уразливості мережі, поєднуючи методи штучного інтелекту зі значною базою даних аналізу загроз.

Примітно, що база даних аналізу загроз постійно оновлюється найновішими відомостями про атаки по всьому світу, надаючи клієнтам глибокі знання про можливі небезпеки.

Великі організації, які використовують різні операційні системи в хмарних налаштуваннях, ідеально підходять для Falcon Spotlight.

Програма використовує технології оцінки вразливостей, щоб забезпечити безперервне автоматизоване керування вразливістю, яке динамічно визначає пріоритетність проблем у режимі реального часу.

Falcon Spotlight також легко підключається до найновішої інформації про загрози на ринку, дозволяючи командам із безпеки та керування вразливими місцями отримувати досконалі знання про типові вразливості та ризики (CVE), а також аналізувати профілі та методології учасників загроз. Завдяки цій інтеграції стає можливою співпраця та швидша реакція на потенційні небезпеки.

Ціни

Ви можете надіслати запит на демонстрацію та зв’язатися з ними, щоб дізнатися ціну.

12. Пакет безпеки Skybox

Skybox Security Suite виділяється як єдиний постачальник рішень для керування безпекою, які пропонують повні можливості візуалізації та аналізу для гібридних, багатохмарних та OT мереж.

Використання цього набору дає вам повне уявлення про вашу поверхню атаки, дозволяючи вам вживати проактивних дій і приймати мудрі рішення.

Завдяки можливостям Skybox ви можете вдвічі скоротити ймовірність витоку даних, що є величезним скороченням.

Ви зміцнюєте свій захист від внутрішніх і зовнішніх загроз, виявляючи відкриті вразливості, усуваючи їх якомога швидше та піклуючись про проблеми відповідності.

Крім того, покращивши планування технічного обслуговування та швидке реагування на загрози, ви можете скоротити час простою активів, які є важливими для вашої місії, приблизно на 50%.

Ви можете підвищити ефективність своїх операцій безпеки на 30% за допомогою покращеної видимості, автоматизованих робочих процесів і покращеного визначення пріоритетів уразливостей, звільнивши внутрішній персонал для роботи над проектами з більшою вартістю.

Передові дані та інтелектуальні можливості пакету гарантують постійне зростання продуктивності.

Примітно, що Skybox Security Suite вже допоміг більш ніж 500 компаніям і державним установам підвищити ефективність безпеки та розкрити експоненціальну комерційну цінність.

Ціни

Будь ласка, зв'яжіться з командою, щоб дізнатися ціну.

13. Alert Logic MDR

Alert Logic MDR — це дуже надійна програма керування вразливістю, на яку організації можуть покластися.

Він надає потужні можливості, які охоплюють як гібридні, так і загальнодоступні хмарні системи, забезпечуючи важливу інформацію про стан безпеки та виявляючи можливі атаки, які можуть поставити під загрозу корпоративні дані та репутацію.

Компанії можуть отримати вигоду від безперервного моніторингу атак, сканування вразливостей, безмежних можливостей веб-додаток сканування та вичерпні звіти про найпопулярніші загрози OWASP і відомі вразливості, на які спрямовані експлойти, за допомогою Alert Logic MDR.

Коли виявлено вразливі місця, платформа швидко пропонує варіанти для виправлення для посилення безпеки організації.

Малі та середні підприємства, яким потрібні навички управління вразливістю, отримають найбільшу користь від цього потужного рішення MDR.

Зручна інформаційна панель на платформі MDR від Alert Logic пропонує консолідований перегляд усіх даних попереджень і професійного аналізу. Користувачам надається можливість перегляду в реальному часі ризиків, уразливостей, активних розслідувань, заходів з усунення недоліків конфігурації та стану відповідності.

Організації можуть випереджати можливі атаки за допомогою Alert Logic MDR, отримуючи доступ до знань відданого персоналу безпеки.

Ціни

Будь ласка, зв'яжіться з командою, щоб дізнатися ціну.

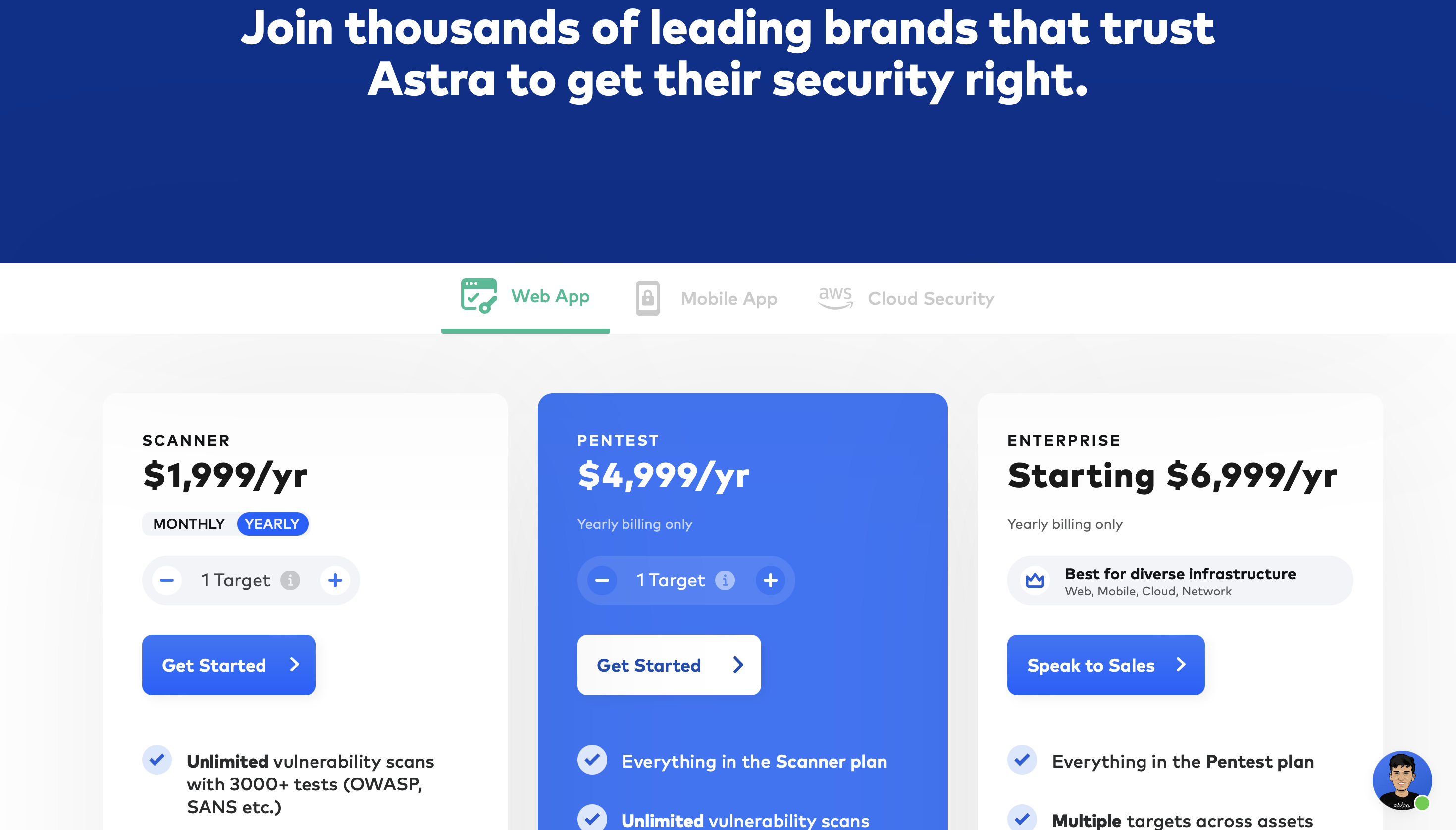

14. Астра Пентест

Astra Pentest — це добре відома система тестування на проникнення, яка надає автоматизований сканер уразливостей, що дозволяє компаніям ретельно мережева безпека оцінки.

Astra Pentest захищає безпеку та захист даних компанії за допомогою автоматичного сканування вразливостей, включаючи CVE та 10 найпоширеніших загроз OWASP.

Платформа показує показники ризику та потенційні наслідки для організації через зручну інформаційну панель, надаючи глибоке розуміння вразливостей.

Він полегшує спілкування з командами безпеки, розподіляючи вразливі місця між членами команди та надаючи рекомендації щодо ефективних засобів захисту.

Користувачі сканера вразливостей Astra можуть проводити вичерпні оцінки за допомогою більш ніж 2500+ тестів, щоб виявити всі можливі недоліки безпеки, оскільки він підтримується роками аналізу безпеки та даних.

Додаток надає важливі показники для кожної вразливості та дозволяє користувачам визначати пріоритети проблем для отримання найвищої рентабельності інвестицій.

Він пропонує широкий огляд процесу тестування на проникнення. Завдяки сильним навичкам тестування пера та багаторічному досвіду безпеки Astra Pentest дає змогу компаніям перехитрити хакерів.

Крім того, Astra сприяє командній роботі, полегшуючи розробникам інтеграцію безпеки в конвеєри CI/CD, а також дає змогу CXO відстежувати прогрес, дозволяючи менеджерам продуктів співпрацювати та виявляти вразливості через Jira, а також надаючи функції відстеження через такі платформи, як Slack.

Ціни

Преміальна ціна веб-програми починається від 1,999 доларів США на рік.

15. Автомокс

Automox — це дуже ефективний інструмент керування вразливістю для організацій, які прагнуть оптимізувати свої процедури.

За допомогою хмарної платформи Automox можна автоматизувати важливі виправлення, налаштування безпеки, оновлення програмного забезпечення та спеціальні сценарії на різних кінцевих точках, гарантуючи якнайшвидше усунення вразливостей.

Його автоматичні правила встановлення виправлень є відмінною функцією, оскільки вони дозволяють користувачам легко писати виправлення для певних цілей і планувати їх автоматичне виконання, спричиняючи найменшу кількість затримок користувача.

Для малих, середніх і великих організацій, які хочуть автоматизувати встановлення ОС Linux, macOS і Windows і керувати відповідністю за допомогою єдиної хмарної платформи, це ідеальний варіант.

Управління пристроями, встановлення агентів і усунення вразливостей стало простішим і оптимізованішим за допомогою Automox.

Automox прискорює ІТ-операції та операції з безпеки, використовуючи вже існуючу інфраструктуру та робочі процеси, що дозволяє підприємствам працювати ефективніше.

Переконавшись, що їхні системи оновлені, правильно налаштовані та захищені від відомих вразливостей, організації можуть значно знизити ризик порушення безпеки за допомогою Automox.

Ціни

Ви можете безкоштовно спробувати платформу та запитати її ціну.

Висновок

Підсумовуючи, здатність компанії виявляти прогалини та виправляти їх до того, як зловмисники зможуть ними скористатися, безпосередньо впливає на рівень безпеки.

Щоб зробити це та захистити мережі як від внутрішніх, так і від зовнішніх атак, розгортання програмного забезпечення для керування вразливостями має вирішальне значення.

Підприємства можуть покращити своє середовище безпеки, створивши низку безкоштовних і платних варіантів, які відповідають їхнім конкретним потребам і бюджетним обмеженням.

Вищезазначені альтернативи програмного забезпечення, які вперше були згадані в цій публікації, є чудовим вибором для компаній, яким потрібні ефективні можливості керування вразливістю.

Можливості та цінність інструменту необхідно порівняти з обмеженнями витрат вашої організації.

Беручи до уваги ці міркування, ви можете вибрати інструмент, який задовольняє ваші унікальні вимоги, забезпечує постійну підтримку та часті оновлення та представляє розумну інвестицію у вашу інфраструктуру безпеки.

залишити коментар