Kazalo[Skrij][Pokaži]

Za močno kibernetsko varnost je potrebno učinkovito upravljanje ranljivosti. Vključuje prepoznavanje, ocenjevanje in odpravljanje varnostnih težav v omrežju, sistemih in aplikacijah organizacije.

S proaktivnim zapiranjem teh lukenj upravljanje ranljivosti pomaga preprečiti prihodnje kršitve in sovražne akterje, da bi izkoristili ranljivosti.

Ta pristop se v veliki meri opira na programsko opremo za upravljanje ranljivosti, ki podjetjem zagotavlja instrumente, ki jih potrebujejo za izboljšanje in racionalizacijo svojih operacij upravljanja ranljivosti.

Poenostavlja postopek popravljanja, daje prednost tveganjem in avtomatizira skeniranje ranljivosti.

Ta program omogoča varnostnim ekipam, da ostanejo na tekočem z najnovejšimi grožnjami in ranljivostmi, kar omogoča hitre odzive in učinkovito zmanjševanje tveganja.

Pri ocenjevanju programske opreme za upravljanje ranljivosti je treba upoštevati številne ključne lastnosti in kvalitete.

Ker organizacije potrebujejo sistem, ki je kos obsegu in kompleksnosti njihove infrastrukture, je razširljivost ključnega pomena.

Uporabnost programske opreme, ki varnostnemu osebju omogoča krmarjenje po njej Uporabniški vmesnik in hiter dostop do bistvenih podatkov, je enako pomembna. Za zagotavljanje poglobljenih poročil o ranljivosti in sledenje dejavnostim odpravljanja napak so potrebne zanesljive zmožnosti poročanja.

Možnosti integracije so nadaljnji pomemben dejavnik.

Programska oprema bi se morala zlahka povezati s trenutnimi varnostnimi orodji in sistemi, da bi omogočila učinkovito sodelovanje in izmenjavo podatkov.

Poleg tega lahko prilagodljivi delovni tokovi in orodja za avtomatizacijo znatno pospešijo procese upravljanja ranljivosti in zmanjšajo količino časa, ki ga varnostni strokovnjaki porabijo zanje.

Poleg tega je za učinkovito obvladovanje tveganja bistvena sposobnost razvrščanja ranljivosti glede na njihovo resnost in možnost izkoriščanja.

Program bi moral zagotoviti natančne ugotovitve ocene ranljivosti in prednostno razvrstitev prizadevanj za odpravo napak.

Program mora prejemati redne nadgradnje in podporo prodajalca, da lahko ostane posodobljen z novimi grožnjami in ranljivostmi.

Na koncu je treba upoštevati še stroškovne dejavnike.

Da zagotovijo, da programska oprema ponuja stroškovno učinkovito rešitev, bi morale organizacije primerjati cenovno strukturo s svojimi omejitvami porabe in dolgoročnimi zahtevami.

V tem članku bomo preučili 15 najboljših programov za upravljanje ranljivosti. Začnimo.

1. Ranljivost Manager Plus

Močna rešitev za spremljanje ranljivosti in skladnost z več operacijskimi sistemi, Vulnerability Manager Plus se odlikuje po tem, da ima vgrajena orodja za odpravo napak.

S stalno vidljivostjo, temeljito oceno in celostnim popravljanjem groženj in ranljivosti zagotavlja celotno strategijo upravljanja ranljivosti od konca do konca, ki je na voljo iz ene same konzole.

Ne glede na to, ali se končne točke nahajajo v lokalnem omrežju, v omrežju DMZ, na oddaljenih lokacijah ali celo v gibanju, jih lahko organizacije varno zaščitijo z Vulnerability Manager Plus, ki daje oddaljenim delavcem več nadzora s spodbujanjem varnega delovnega okolja in zagotavljanjem, da vsak končna točka je ustrezno pregledana, da se odkrijejo nezaščitene regije.

Organizacije lahko učinkovito določijo prednostna področja, ki so bolj nagnjena k izkoriščanju, z uporabo analitike, ki temelji na napadalcih, kar omogoča hitro in osredotočeno sanacijo.

Za zagotovitev robustnega mrežna arhitektura, program tudi omili izkoriščanje že obstoječih varnostnih pomanjkljivosti in prepreči nastajanje novih.

Vulnerability Manager Plus zazna potencialno nevarno programsko opremo, vključno s programi enakovrednih, aplikacijami ob koncu življenjske dobe in skupno rabo oddaljenega namizja, kar omogoča takojšnjo odstranitev iz končnih točk.

Poleg tega daje organizacijam svobodo uporabe vnaprej pripravljenih, dobro preizkušenih skriptov za obrambo svojih omrežij pred ranljivostmi ničelnega dne, ne da bi morali čakati na popravke.

Cenitev

Programsko opremo lahko prenesete in preizkusite 30 dni brezplačno. Za dodatno ceno lahko zahtevate ponudbo.

2. Upravljanje ranljivosti Qualys

Qualys Vulnerability Management je rešitev v oblaku, ki je bila ustvarjena posebej, da bi organizacijam omogočila takojšen vpogled in odzivne zmogljivosti za njihovo varnostno arhitekturo.

Ta močan program, ki samodejno najde in kategorizira vsa sredstva v okolju, vključno z napravami, končnimi točkami in sistemi, označi najpomembnejša sredstva za prednostno razvrščanje.

Qualys VM učinkovito najde in razvrsti ranljivosti, ki jih je mogoče izkoristiti, z uporabo najnovejših obveščevalna nevarnost informacij, kar organizacijam omogoča, da se najprej osredotočijo na odpravljanje najpomembnejših groženj.

Qualys VM pospeši postopek čiščenja s hitro namestitvijo najnovejših popravkov ranljivosti za zmanjšanje možnega izkoriščanja s svojo zmožnostjo samodejne distribucije popravkov.

Rešitev združuje moč prenosnih agentov v oblaku, virtualnih skenerjev in zmogljivosti analize omrežja ter se enostavno integrira s platformo Qualys Cloud Platform.

Ta popolna metoda z uporabo vnaprej izdelanih procesov orkestracije omogoča organizacijam razvoj uspešnega programa za upravljanje ranljivosti.

Poleg tega Qualys Threat DB, ki združuje informacije iz več kot 180,000 ranljivosti in več kot 25 virov groženj, zagotavlja preventivna obvestila o možnih grožnjah, kar daje organizacijam ključne informacije za proaktivne obrambne ukrepe.

Organizacije lahko izboljšajo svojo varnostno držo, avtomatizirajo postopke upravljanja ranljivosti in ostanejo pred možnimi napadi s pomočjo upravljanja ranljivosti Qualys.

Cenitev

Dobite lahko brezplačen ogled izdelka in zahtevajte njegovo ceno.

3. Tenable.io

Tenable.io Vulnerability Management je platforma, ki temelji na tveganju in daje podjetjem popolno ozaveščenost o omrežju ter jim omogoča, da predvidijo prihodnje napade in hitro ukrepajo v primeru večjih ranljivosti.

Zagotavlja temeljito preglednost z odkrivanjem vseh omrežnih sredstev, vključno s skritimi ranljivostmi znotraj teh sredstev, z nenehnim in vedno aktivnim odkrivanjem in ocenjevanjem.

Platforma vključuje integrirano obveščanje o grožnjah, določanje prioritet in poročanje v realnem času, kar daje organizacijam orodja, ki jih potrebujejo za razumevanje njihove slike tveganja in proaktivno preprečevanje vektorjev napadov.

Tenable.io, ki se upravlja v oblaku in uporablja dobro znano tehnologijo Tenable Nessus, zagotavlja celovit pregled nad omrežnimi sredstvi in ranljivostmi, kar omogoča natančno oceno tveganja in prednostno razvrščanje popravnih dejavnosti.

Njegove zmogljivosti za neprekinjeno odkrivanje in vrednotenje sredstev vključujejo zelo dinamičen oblak in delovna sredstva na daljavo.

Organizacije lahko hitro prepoznajo ugotovitve skeniranja in identificirajo izpostavljenosti zahvaljujoč obsežni CVE in konfiguracijski pokritosti.

Ocene tveganja in intuitivne vizualizacije nadzorne plošče ponujajo hitre vpoglede za zmanjšanje tveganja.

Visoko tvegane ranljivosti so hitro odpravljene zahvaljujoč avtomatizirani prednostni razvrstitvi, ki temelji na mešanici podatkov o ranljivostih, obveščanju o grožnjah in znanosti o podatkih.

Z uporabo več kot 200 konektorjev za avtomatizacijo delovnih tokov in hitro ukrepanje Tenable.io dodatno omogoča organizacijam, da hitro in učinkovito začnejo izvajati popravne ukrepe.

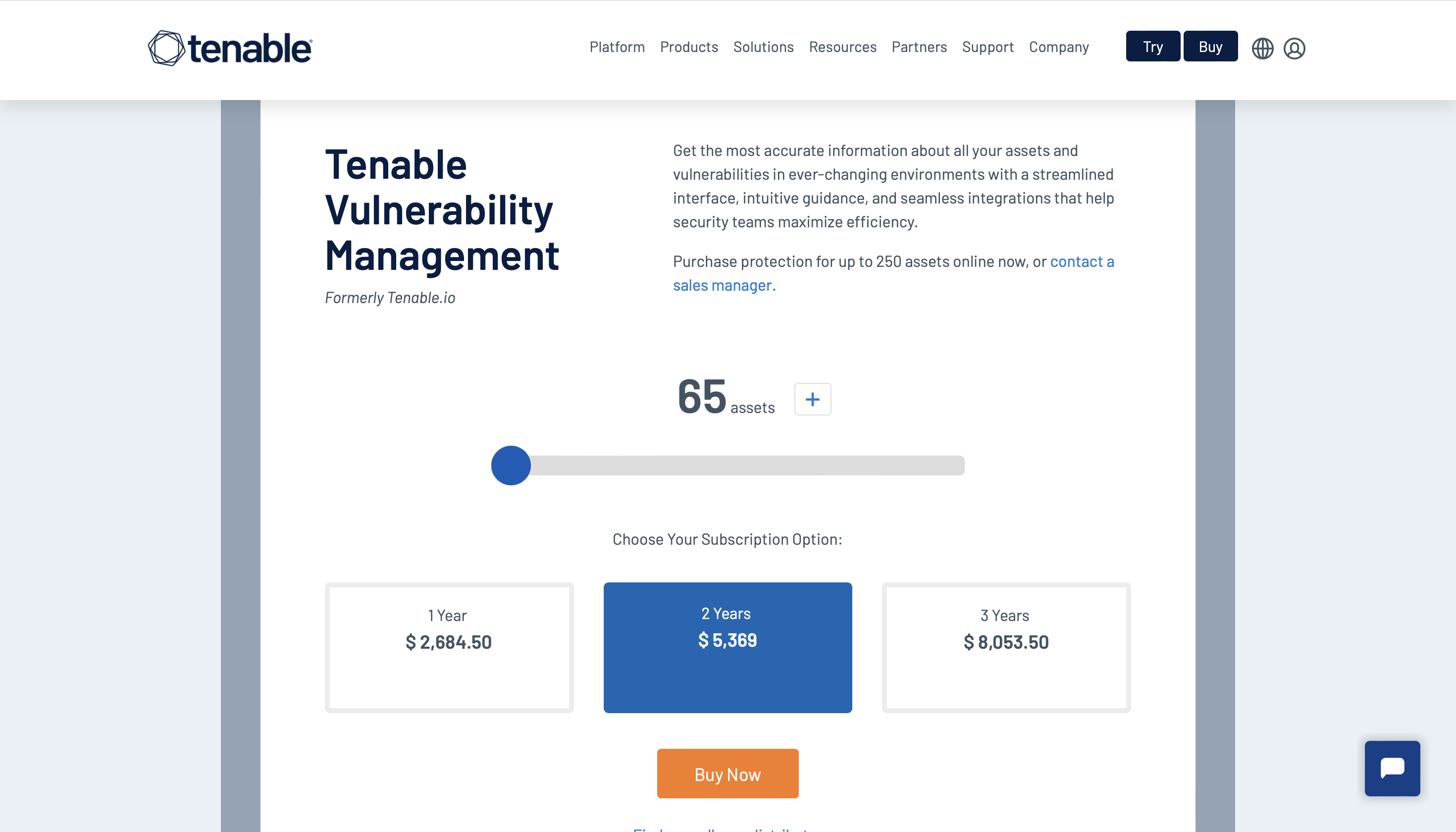

Cenitev

Izdelek lahko kupite z 1-letno naročnino za 2,684.50 USD.

4. Intruder.io

Intruder.io je dobro znan spletni pregledovalnik ranljivosti, ki ponuja tako javne kot zasebne zmožnosti skeniranja spletnih mest, storitev v oblaku, strežnikov in končnih naprav.

Učinkovito zazna široko paleto ranljivosti z uporabo vodilnih mehanizmov za skeniranje v panogi, kot so manjkajoči popravki, nepravilne nastavitve, težave z aplikacijami, nezadostno šifriranje in druge pomanjkljivosti, ki bi lahko povzročile kršitve podatkov.

Nedavno izdana funkcija Network View omogoča organizacijam trenutni posnetek tega, kar napadalci lahko vidijo in je takoj dostopen, izboljša vidljivost in omogoča organizacijam, da proaktivno obravnavajo morebitne grožnje.

Intruder.io daje prednost neobdelanim podatkom, zbranim iz mehanizmov za skeniranje, predstavlja temeljito in uporabno perspektivo, ki omogoča učinkovite in osredotočene operacije ublažitve.

Zmožnosti skeniranja vključujejo strežnike, ki so dostopni tako javno kot zasebno, storitve v oblaku, spletna mesta in naprave končne točke.

Intruder.io pomaga organizacijam pri krepitvi njihove obrambe pred pogostimi vektorji napadov z odkrivanjem ranljivosti, kot so napačne konfiguracije, manjkajoči popravki, napake v šifriranju in težave z aplikacijami (vključno z vstavljanjem SQL in skriptiranjem med spletnimi mesti).

Visokokakovostna poročila platforme poenostavljajo revizije skladnosti za standarde, kot so SOC2, ISO27001 in Cyber Essentials, ter omogočajo enostavno izpolnjevanje varnostnih vprašalnikov strank.

Organizacije lahko izboljšajo svojo varnostno držo, učinkovito odpravijo ranljivosti in poenostavijo svoje postopke skladnosti z uporabo Intruder.io.

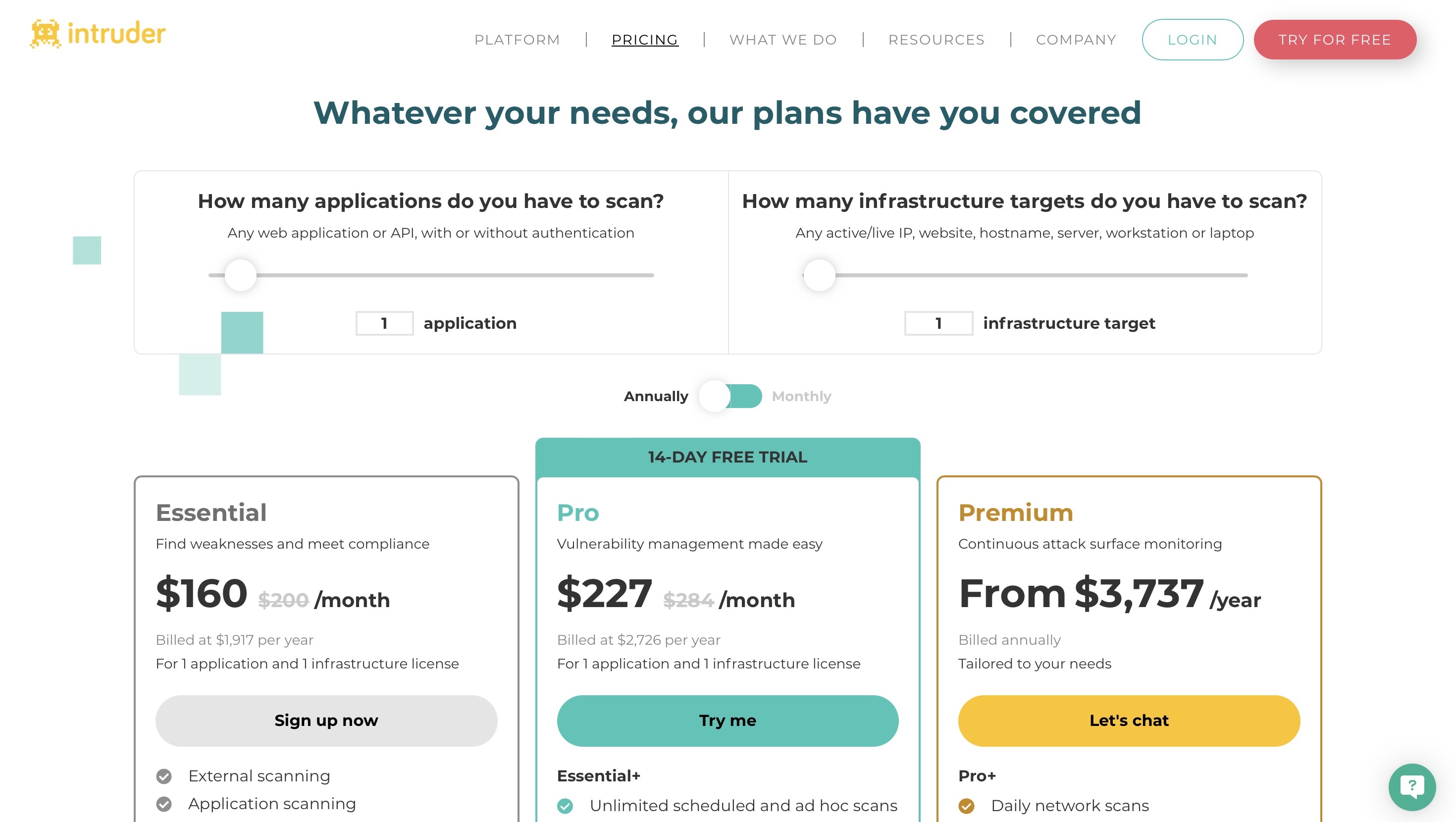

Cenitev

Premijske cene platforme se začnejo pri 160 $/mesec (zaračunano letno) za 1 aplikacijo in 1 infrastrukturno licenco.

5. Rapid7 InsightVM

Rapid7 InsightVM je temeljit sistem za upravljanje ranljivosti, ki podjetjem omogoča temeljito skeniranje omrežij in prepoznavanje nevarnosti v vseh končnih točkah in lokalni opremi.

Presega zgolj odkrivanje ranljivosti, saj ekipam IT in DevOps daje navodila po korakih za učinkovito popravilo.

Z uporabo preglednosti tveganja v realnem času na nadzorni plošči lahko organizacije spremljajo svoj napredek in na uporaben način obveščajo svoje deležnike.

InsightVM daje prednost najbolj ciljno usmerjenim ranljivostim za proaktivna prizadevanja za ublažitev in ne le zagotavlja vpogled v ranljivosti, ampak jih tudi pretvori v poslovna tveganja.

InsightVM deluje kot skupna perspektiva in skupni jezik za ustvarjanje učinka pri upravljanju ranljivosti s spodbujanjem sodelovanja in usklajevanja med tradicionalno ločenimi organizacijami.

Vsebuje Insight Agent, kompaktnega agenta, ki zbira podatke za številne izdelke Rapid7 in ponuja vpogled v tveganje omrežja in uporabnikov v realnem času.

Poleg tega InsightVM brez truda sodeluje z več kot 40 vrhunskimi tehnologijami, kar povečuje zmogljivosti varnostnega sklada organizacije in splošno donosnost naložbe.

InsightVM omogoča, da podatki o ranljivostih dodajo vrednost drugim orodjem v tehnološkem nizu, od SIEM-ov in požarnih zidov do sistemov izdajanja vozovnic, zahvaljujoč virom, bogatim s podatki, in odprtemu API-ju RESTful.

Rapid7 InsightVM podjetjem omogoča proaktivno upravljanje ranljivosti, spodbujanje boljšega timskega dela in povečanje učinkovitosti njihovega varnostnega programa.

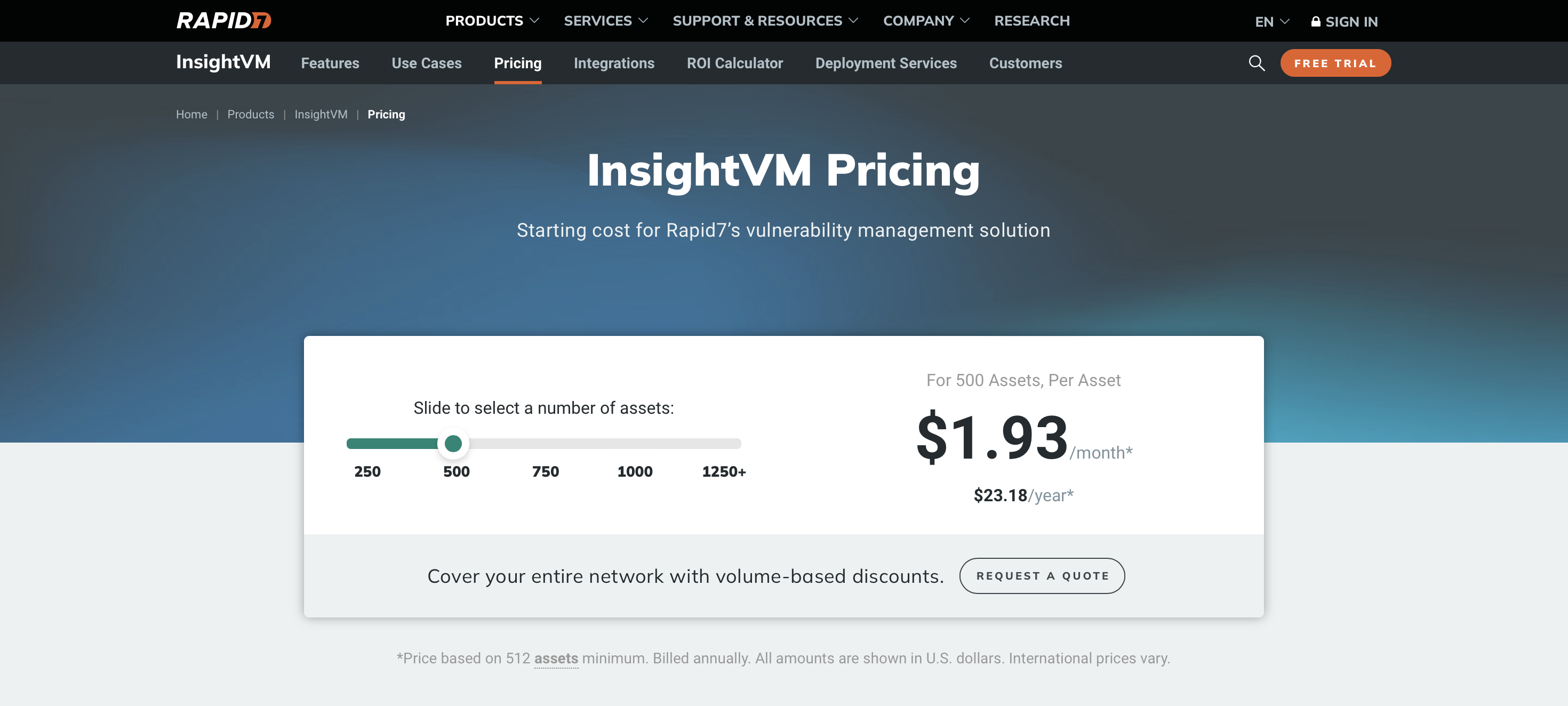

Cenitev

Dobite lahko brezplačen preizkus izdelka, vrhunske cene pa se začnejo pri 1.93 USD/mesec za 500 sredstev.

6. Izkoristite

Harness ponuja rešitev, imenovano Testiranje varnosti in Orchestration (STO), ki avtomatizira varnostno testiranje in uspešno obravnava lažno pozitivne rezultate.

Ta rešitev se gladko prilega fazam cevovoda in izvaja varnostne preglede, da zagotovi dostavo varnih aplikacij, hkrati pa zmanjša možnost napačne nastavitve in varnostnih težav.

Uporabniki lahko izvajajo dodatna skeniranja brez poseganja v trenutne operacije in ponuja takojšnje popravke.

Za testiranje aplikacije, Inženirji DevOps in DevSecOps ugotovil, da je ta rešitev za upravljanje ranljivosti resnično koristna.

Posamezni razvijalci, novoustanovljena podjetja in podjetja vseh velikosti lahko uporabljajo brezplačno in premium različico, ki sta obe na voljo.

Harness STO pospeši dostavo varnih aplikacij in zmanjša tveganje podjetja z avtomatizacijo varnostnih skenerjev na različnih stopnjah cevovoda.

Njegov prefinjen mehanizem za analizo optičnega bralnika analizira in optimizira izhod optičnega bralnika, s čimer zmanjša čas inženiringa in se integrira z orodji za testiranje sestave programske opreme (SCA) in AppSec za odstranjevanje šibkih komponent.

Z uporabo umetne inteligence Harness STO razume ogromno količino informacij, ki jih zberejo varnostni skenerji, da razvrsti ranljivosti in ponudi nasvete za popravilo. '

Poleg tega Harnessova integrirana pravila Open Policy Agent (OPA) zagotavljajo, da se zahtevani varnostni pregledi aplikacij izvajajo dosledno, kar zmanjšuje tveganje podjetja. Harness STO omogoča organizacijam, da poenostavijo varnostne postopke svojih aplikacij in zaščitijo svoja digitalna sredstva.

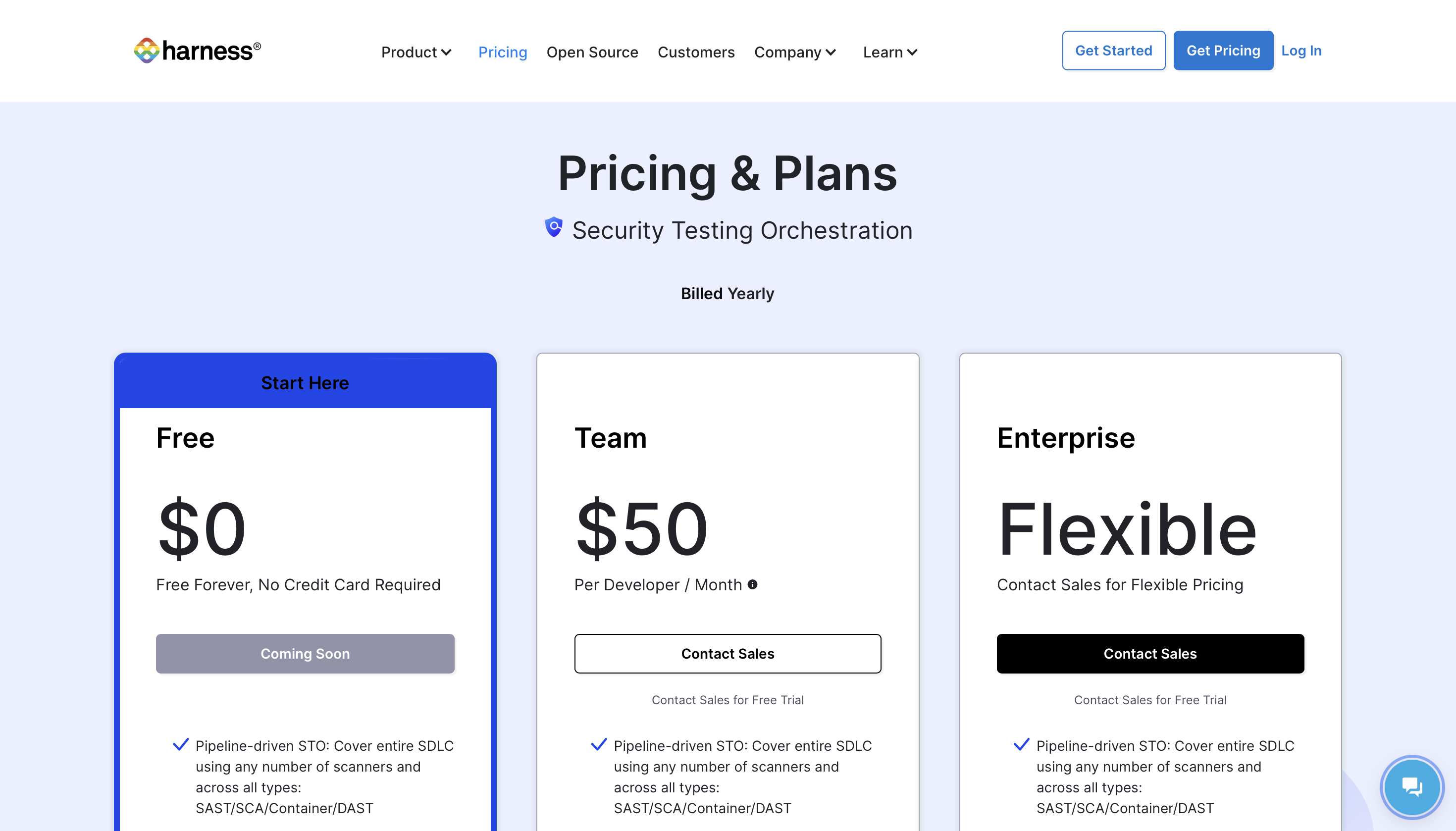

Cenitev

Začnete ga uporabljati brezplačno, vrhunske cene pa se začnejo pri 50 USD na razvijalca/mesec.

7. Acunetix

Acunetix je močno orodje za testiranje varnosti aplikacij, ki ga je ustvaril Invicti Security in pomaga malim in srednje velikim podjetjem po vsem svetu izboljšati njihovo internetno varnost.

Hitro skeniranje platforme, celovite ugotovitve in pametna avtomatizacija omogočajo varnostnim ekipam, da proaktivno zmanjšajo tveganje v različnih spletnih aplikacijah.

Acunetix lahko najde več kot 7,000 ranljivosti s kombiniranjem metodologij dinamičnega testiranja varnosti aplikacij (DAST) in interaktivnega testiranja varnosti aplikacij (IAST), vključno z OWASP Top 10 ter vbrizgavanjem SQL, XSS, napačnimi konfiguracijami, izpostavljenimi bazami podatkov, zunajpasovnim delovanjem. ranljivosti in še več.

Program je usposobljen za izvajanje bliskovito hitrih pregledov z rezultati v realnem času, kar omogoča odkritje do 90 % ranljivosti, preden je skeniranje končano.

Acunetix omogoča hkratno skeniranje različnih nastavitev, samodejno daje prednost ranljivostim z visokim tveganjem in ponuja prilagodljive možnosti razporejanja za enkratne ali ponavljajoče se preglede.

Organizacije lahko z uporabo Acunetixa zmanjšajo lažne pozitivne rezultate, pri čemer se osredotočijo izključno na resnične ranljivosti in prihranijo kritični čas.

Orodje zagotavlja tudi natančno natančnost z identifikacijo natančnih vrstic kode, ki jih je treba popraviti, kar pospeši razvojni proces.

Poleg tega Acunetix ponuja temeljite nasvete za sanacijo in oboroži razvijalce z znanjem, ki ga potrebujejo za samostojno reševanje varnostnih težav.

Prilagodljivost Acunetixa mu omogoča izvajanje samodejnih pregledov v različnih ogrodjih, jezikih in tehnologijah, ki zajemajo enostranske aplikacije (SPA), spletna mesta z veliko skripti, zgrajena z JavaScriptom in HTML5, območja, zaščitena z geslom, zapletene poti, večnivojske obrazce in nepovezane strani, ki jih drugi skenerji pogosto spregledajo.

Cenitev

Za cene se obrnite na ekipo.

8. ThreadFix

Zelo učinkovito orodje za upravljanje ranljivosti ThreadFix zagotavlja celovito razumevanje tveganj aplikacije.

Neprekinjeno skeniranje ranljivosti in učinkovito odkrivanje, organizacija in prednostno razvrščanje tveganj so omogočeni z uporabo konceptov DevOps.

ThreadFix odpravlja potrebo po ročnem mešanju rezultatov statičnega in dinamičnega testiranja in poenostavlja postopek z učinkovitimi orodji zahvaljujoč svoji najsodobnejši lastniški tehnologiji Hybrid Analysis Mapping (HAM).

Program se prav tako zlahka poveže z več kot 40 drugimi aplikacijami in omrežnimi skenerji, kar izboljša njegovo sposobnost odkrivanja ranljivosti.

Organizacije, ki potrebujejo temeljito spremljanje ranljivosti in poročanje, bi lahko imele koristi od ThreadFix, sofisticirane rešitve.

Blesti na področjih, kot je preslikava perimetra za spletne aplikacije, saj zagotavlja ključno vidljivost in koristne informacije o tveganju, povezanem z zunanjimi spletnimi aplikacijami organizacije.

Poleg tega ponuja modeliranje groženj aplikacij, ki podjetjem pomaga pri lociranju in zmanjševanju ranljivosti v celotni življenjski dobi njihovih aplikacij.

Cenitev

Zahtevate lahko demo in se obrnite na njih za ceno.

9. Tripwire IP360

Tripwire IP360 je vseobsegajoče orodje za upravljanje ranljivosti, ki strankam omogoča popolno vidljivost omrežja v lokalnih okoljih in okoljih v oblaku.

Zahvaljujoč temu močnemu orodju lahko organizacije izvedo več o vsaki napravi in delu programske opreme, ki sestavlja njihovo omrežje, vključno z operacijskimi sistemi, aplikacijami in ranljivostmi.

Uporabniki lahko hitro najdejo in profilirajo naprave v svoji hibridni infrastrukturi s Tripwire IP360, ne glede na to, ali so na mestu, v oblaku ali sredstvih, ki temeljijo na vsebnikih.

Za iskanje prej neodkritih sredstev in zagotavljanje popolne pokritosti program združuje skeniranje brez agentov in skeniranje na podlagi agentov.

Tripwire IP360 je visoko razvit sistem za razvrščanje ranljivosti, ki ranljivosti številčno ocenjuje glede na elemente, vključno z učinkom, preprostostjo izkoriščanja in starostjo.

Z uporabo pristopa razvrščanja lahko organizacije osredotočijo prizadevanja za popravilo najprej na najpomembnejše ranljivosti.

Program prav tako uporablja vrhunske tehnologije prstnih odtisov za prilagajanje skeniranja ustreznim vrstam naprav in aplikacij, kar povečuje učinkovitost in natančnost.

Prek svojih odprtih API-jev omogoča preprosto povezavo z drugimi sistemi, kar strankam omogoča kombiniranje upravljanja ranljivosti s službami za pomoč in programi za upravljanje sredstev.

Cenitev

Zahtevate lahko demo in se obrnite na njih za ceno.

10. Kenna varnost

Kenna Security, ki je zdaj del Cisca, je vrhunska programska oprema za upravljanje ranljivosti, ki uporablja obveščanje o grožnjah in določanje prioritet, da pomaga varnostnim ekipam uspešno zmanjšati najnujnejša poslovna tveganja.

S pomočjo najsodobnejšega podjetja Kenna Security strojno učenje in podatki Z znanstvenimi zmožnostmi lahko stranke prepoznajo možna mesta izkoriščanja z analizo najrazličnejših nadzorovanih ranljivosti, izkoriščajo vire obveščevalnih podatkov in poslovne podatke.

Metodologija ocenjevanja tveganja, ki jo uporablja Kenna Security, ki ranljivosti ocenjuje od 0 do 1000, je ena njegovih najbolj opaznih lastnosti.

Z razvrščanjem ranljivosti kot nizko, srednje ali visoko tveganje lahko organizacije jasno določijo, katerim popravnim ukrepom je treba dati prednost.

Organizacije vseh velikosti lahko izkoristijo Kenna Security, ki zagotavlja zmožnost učinkovitega prepoznavanja in obravnavanja varnostnih tveganj.

Z izjemno natančnostjo do 94 % celo napove orožje ranljivosti in ponuja koristne vpoglede v nihanja ranljivosti.

Organizacije lahko proaktivno razrešijo ranljivosti z visokim tveganjem zahvaljujoč tem napovednim zmožnostim, preden jih kriminalci uporabijo.

Poleg tega Kenna Security uporabnikom ponuja dostop do več kot 19 tokov obveščanja o grožnjah, kar jim omogoča temeljito razumevanje novih groženj, spreminjajočih se vzorcev in lastnih profilov tveganja.

Platforma spodbuja sodelovanje med oddelki za varnost in IT z združevanjem podatkov iz različnih virov v eno, s podatki preverjeno resnico, odpravlja trenja in optimizira dodeljevanje virov.

Cenitev

Za cene se obrnite na ekipo.

11. CrowdStrike Falcon V središču pozornosti

CrowdStrike Falcon Spotlight je močan izdelek za upravljanje ranljivosti, ki ga je razvil CrowdStrike Falcon in naj bi organizacijam dal obsežno vidljivost, zaznavanje in zmogljivost upravljanja za obvladovanje morebitnih ranljivosti in nevarnosti.

Program učinkovito najde ranljivosti omrežja s kombiniranjem metod umetne inteligence z obsežno zbirko podatkov o grožnjah.

Predvsem se baza podatkov o grožnjah nenehno posodablja z najnovejšimi podrobnostmi o napadih po vsem svetu, kar strankam daje vpogled v morebitne nevarnosti.

Velike organizacije, ki uporabljajo različne operacijske sisteme v nastavitvah oblaka, se odlično prilegajo Falcon Spotlight.

Aplikacija uporablja tehnologije za ocenjevanje ranljivosti za zagotavljanje neprekinjenega, avtomatiziranega upravljanja ranljivosti, ki dinamično določa prioritete težav v realnem času.

Falcon Spotlight se prav tako zlahka poveže z najsodobnejšim obveščanjem o grožnjah na trgu, kar ekipam za upravljanje varnosti in ranljivosti omogoča pridobitev temeljitega znanja o pogostih ranljivostih in izpostavljenostih (CVE) ter vpogled v profile in metodologije akterjev groženj. Ta integracija omogoča sodelovanje in hitrejšo reakcijo na morebitne nevarnosti.

Cenitev

Zahtevate lahko demo in se obrnite na njih za ceno.

12. Varnostna zbirka Skybox

Skybox Security Suite izstopa kot edini ponudnik rešitev za upravljanje varnostnega položaja, ki ponujajo temeljite zmogljivosti vizualizacije in analize za hibridna omrežja, omrežja z več oblaki in omrežja OT.

Uporaba tega paketa vam omogoča celovit pogled na vašo napadalno površino, kar vam omogoča proaktivno ukrepanje in sprejemanje modrih odločitev.

Z zmožnostmi Skyboxa lahko prepolovite možnost vdora podatkov, kar je veliko zmanjšanje.

Svojo obrambo pred notranjimi in zunanjimi grožnjami okrepite tako, da prepoznate izpostavljene ranljivosti, jih čim hitreje odpravite in poskrbite za težave s skladnostjo.

Poleg tega lahko z izboljšanjem načrtovanja vzdrževanja in hitrim odzivom na grožnje skrajšate čas izpadov sredstev, ki so bistvenega pomena za vaše poslanstvo, za približno 50 %.

Učinkovitost svojih varnostnih operacij lahko povečate za 30 % z večjo vidljivostjo, avtomatiziranimi poteki dela in izboljšanim določanjem prednosti ranljivosti, s čimer sprostite notranje osebje za delo na projektih višje vrednosti.

Vrhunske podatkovne in obveščevalne zmogljivosti zbirke zagotavljajo stalno rast produktivnosti.

Zlasti Skybox Security Suite je že pomagal več kot 500 podjetjem in vladnim agencijam povečati njihovo varnostno učinkovitost in sprostiti eksponentno komercialno vrednost.

Cenitev

Za cene se obrnite na ekipo.

13. Alert Logic MDR

Alert Logic MDR je zelo zanesljiv program za upravljanje ranljivosti, na katerega se organizacije lahko zanesejo.

Zagotavlja močne zmogljivosti, ki pokrivajo tako hibridne kot javne sisteme v oblaku, s čimer zagotavlja ključne informacije o varnostnem položaju in odkrivanje možnih napadov, ki bi lahko ogrozili podatke in ugled podjetja.

Podjetja lahko izkoristijo stalno spremljanje napadov, skeniranje ranljivosti, neomejeno spletne aplikacije skeniranje in izčrpno poročanje o najpogostejših grožnjah OWASP in znanih ranljivostih, na katere ciljajo izkoriščanja z Alert Logic MDR.

Ko se najdejo ranljivosti, platforma hitro ponudi možnosti za popravilo za okrepitev varnosti organizacije.

Mala in srednje velika podjetja, ki želijo popolne veščine upravljanja ranljivosti, bi imela največ koristi od te zmogljive rešitve MDR.

Uporabniku prijazna nadzorna plošča na platformi MDR družbe Alert Logic ponuja konsolidiran pogled na vse podatke o opozorilih in strokovno analizo. Uporabnikom je zagotovljena vpogled v tveganje, ranljivosti, aktivne preiskave, popravne ukrepe, izpostavljenost konfiguracije in stanje skladnosti v realnem času.

Organizacije lahko prehitijo možne napade z Alert Logic MDR, hkrati pa pridobijo dostop do znanja predanega varnostnega osebja.

Cenitev

Za cene se obrnite na ekipo.

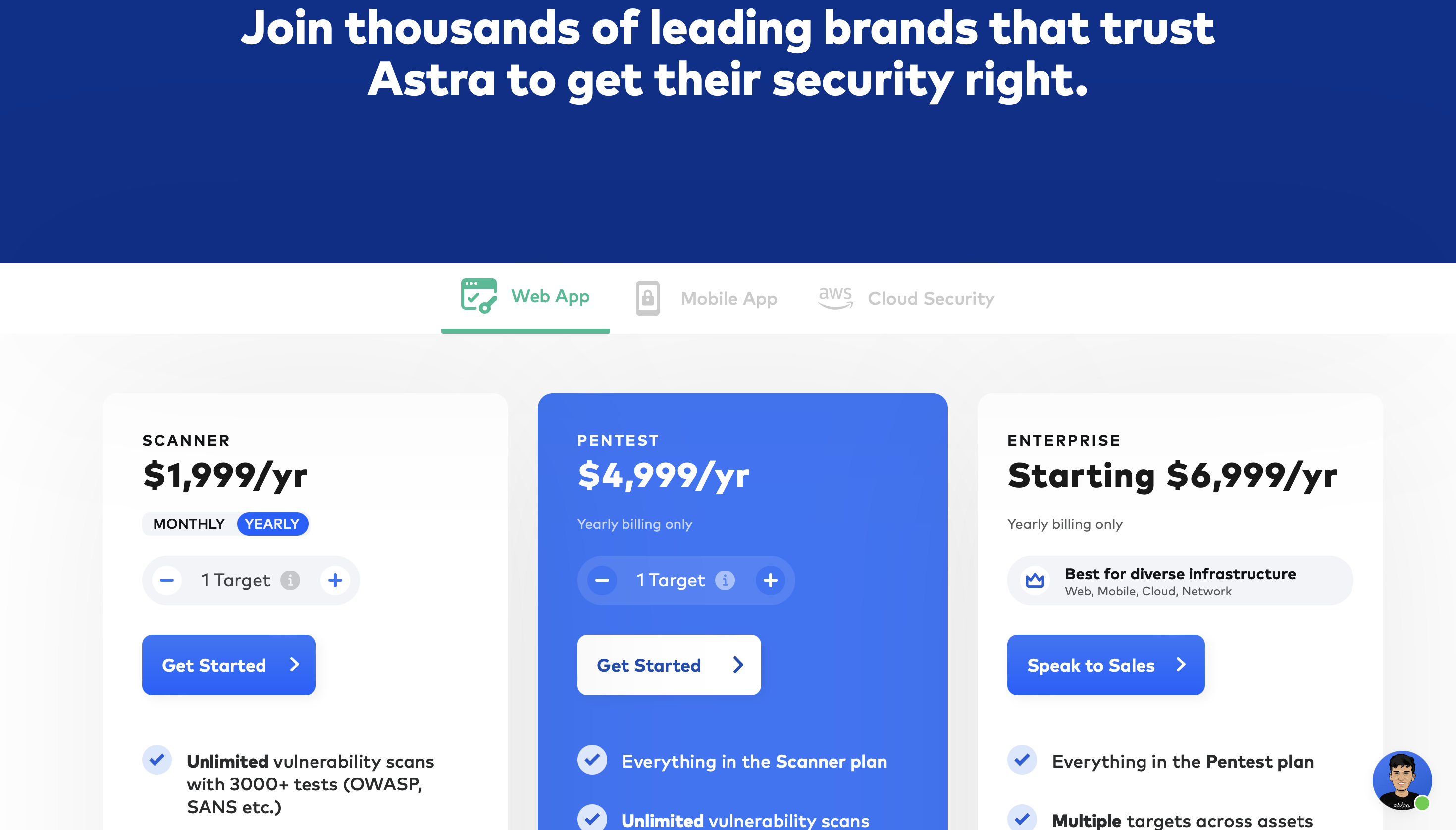

14. Astra Pentest

Astra Pentest je dobro znan sistem za testiranje penetracije, ki ponuja avtomatiziran pregledovalnik ranljivosti, ki podjetjem omogoča temeljito varnost omrežja ocene.

Astra Pentest ščiti varnost in zaščito podatkov podjetja z avtomatiziranimi pregledi ranljivosti, ki vključujejo CVE in 10 najpogostejših groženj OWASP.

Platforma prikazuje ocene tveganja in morebitne učinke na organizacijo prek uporabniku prijazne nadzorne plošče, kar omogoča globok vpogled v ranljivosti.

Omogoča komunikacijo z varnostnimi ekipami z dodeljevanjem ranljivosti članom ekipe in nudi priporočila za učinkovita odpravljanja težav.

Uporabniki Astrinega skenerja ranljivosti lahko izvajajo izčrpne ocene z več kot 2500+ testi, da odkrijejo vsako možno varnostno napako, saj je podprt z leti varnostnih obveščevalnih podatkov in podatkov.

Aplikacija zagotavlja ključne meritve za vsako ranljivost in omogoča uporabnikom, da prednostno razvrstijo težave za najvišjo donosnost naložbe.

Ponuja obsežen vpogled v proces testiranja prodora. S svojimi močnimi veščinami testiranja peresa in dolgoletnim varnostnim znanjem Astra Pentest opremlja podjetja, da prelisičijo hekerje.

Poleg tega Astra spodbuja timsko delo, tako da razvijalcem olajša integracijo varnosti v cevovode CI/CD, hkrati pa CXO-jem omogoča, da spremljajo napredek, produktnim menedžerjem omogoča sodelovanje in odkrivanje ranljivosti prek Jire ter zagotavlja funkcije sledenja prek platform, kot je Slack.

Cenitev

Premijske cene se začnejo pri 1,999 $/leto za spletno aplikacijo.

15. Automox

Automox je zelo učinkovito orodje za upravljanje ranljivosti za organizacije, ki želijo optimizirati svoje postopke.

S pomočjo svoje izvorne platforme v oblaku, Automox, je mogoče ključne popravke, varnostne nastavitve, nadgradnje programske opreme in skripte po meri avtomatizirati v različnih končnih točkah, kar zagotavlja, da so ranljivosti odpravljene v najkrajšem možnem času.

Njegova avtomatizirana pravila popravkov so izjemna funkcija, saj uporabnikom omogočajo enostavno pisanje popravkov za določene cilje in načrtovanje njihovega samodejnega izvajanja, kar povzroči najmanj možnih prekinitev uporabnika.

Za majhne, srednje velike in velike organizacije, ki želijo avtomatizirati svoje namestitve operacijskih sistemov Linux, macOS in Windows ter upravljati skladnost z eno samo platformo v oblaku, je popolna možnost.

Upravljanje naprav, nameščanje agentov in odpravljanje ranljivosti so z Automoxom preprostejši in bolj racionalizirani.

Automox pospešuje IT in varnostne operacije z uporabo že obstoječe infrastrukture in delovnih tokov, kar podjetjem omogoča učinkovitejše delovanje.

Z zagotavljanjem, da so njihovi sistemi posodobljeni, pravilno konfigurirani in zaščiteni pred znanimi ranljivostmi, lahko organizacije drastično zmanjšajo tveganje kršitev varnosti z uporabo Automoxa.

Cenitev

Platformo lahko preizkusite brezplačno in zahtevate njeno ceno.

zaključek

Skratka, sposobnost podjetja, da prepozna luknje in jih odpravi, preden jih lahko napadalci izkoristijo, neposredno vpliva na to, kako varno je podjetje.

Za to in zaščito omrežij pred notranjimi in zunanjimi napadi je ključnega pomena uvedba programske opreme za upravljanje ranljivosti.

Podjetja lahko izboljšajo svoje celotno varnostno okolje tako, da ustvarijo številne brezplačne in plačljive možnosti, ki ustrezajo njihovim posebnim potrebam in proračunskim omejitvam.

Zgoraj omenjene alternative programske opreme, ki so bile prvič omenjene v tej objavi, so odlična izbira za podjetja, ki iščejo učinkovite zmožnosti upravljanja ranljivosti.

Zmogljivosti in vrednost instrumenta je treba pretehtati glede na stroškovne omejitve vaše organizacije.

Izberete lahko orodje, ki izpolnjuje vaše edinstvene zahteve, zagotavlja stalno podporo in pogoste nadgradnje ter predstavlja pametno naložbo v vašo varnostno infrastrukturo, tako da upoštevate te vidike.

Pustite Odgovori