Spis treści[Ukryć][Pokazać]

Skuteczne zarządzanie lukami w zabezpieczeniach jest wymagane, aby zapewnić silną postawę w zakresie cyberbezpieczeństwa. Obejmuje identyfikację, ocenę i rozwiązywanie problemów związanych z bezpieczeństwem w sieci, systemach i aplikacjach organizacji.

Poprzez proaktywne zamykanie tych luk zarządzanie lukami w zabezpieczeniach pomaga zapobiegać przyszłym naruszeniom i wykorzystywaniu luk przez wrogie podmioty.

Podejście to w dużej mierze opiera się na oprogramowaniu do zarządzania lukami w zabezpieczeniach, które zapewnia firmom instrumenty potrzebne do usprawnienia i usprawnienia operacji zarządzania lukami w zabezpieczeniach.

Usprawnia proces naprawy, nadaje priorytet zagrożeniom i automatyzuje skanowanie pod kątem luk w zabezpieczeniach.

Ten program pozwala zespołom ds. bezpieczeństwa być na bieżąco z najnowszymi zagrożeniami i lukami w zabezpieczeniach, umożliwiając szybkie reagowanie i skuteczne ograniczanie ryzyka.

Oceniając oprogramowanie do zarządzania lukami w zabezpieczeniach, należy wziąć pod uwagę szereg kluczowych cech i cech.

Ponieważ organizacje potrzebują systemu, który poradzi sobie ze skalą i złożonością infrastruktury, skalowalność ma kluczowe znaczenie.

Użyteczność oprogramowania, która umożliwia pracownikom ochrony poruszanie się po nim UI i szybki dostęp do niezbędnych danych jest równie ważny. Aby dostarczać szczegółowe raporty o lukach w zabezpieczeniach i śledzić działania zaradcze, wymagane są solidne funkcje raportowania.

Kolejną ważną kwestią są opcje integracji.

Oprogramowanie powinno być w stanie łatwo łączyć się z aktualnymi narzędziami i systemami bezpieczeństwa, aby umożliwić efektywną współpracę i wymianę danych.

Ponadto elastyczne przepływy pracy i narzędzia do automatyzacji mogą znacznie przyspieszyć procesy zarządzania lukami w zabezpieczeniach i skrócić czas, jaki specjaliści ds. bezpieczeństwa spędzają na nich.

Ponadto, dla skutecznego zarządzania ryzykiem, niezbędna jest zdolność do uszeregowania luk w zabezpieczeniach według ich wagi i możliwości wykorzystania.

Program powinien zapewniać dokładne wyniki oceny podatności i ustalanie priorytetów działań naprawczych.

Program musi otrzymywać regularne aktualizacje i wsparcie dostawców, aby być na bieżąco z nowymi zagrożeniami i lukami w zabezpieczeniach.

Na koniec należy wziąć pod uwagę czynniki kosztowe.

Aby upewnić się, że oprogramowanie oferuje opłacalne rozwiązanie, organizacje powinny porównać strukturę cen ze swoimi limitami wydatków i długoterminowymi wymaganiami.

W tym artykule omówimy 15 najlepszych programów do zarządzania lukami w zabezpieczeniach. Zaczynajmy.

1. Menedżer luk w zabezpieczeniach Plus

Silne rozwiązanie do monitorowania luk w zabezpieczeniach i zgodności z wieloma systemami operacyjnymi, Vulnerability Manager Plus wyróżnia się wbudowanymi narzędziami naprawczymi.

Dzięki stałej widoczności, dokładnej ocenie i całościowej naprawie zagrożeń i luk w zabezpieczeniach zapewnia całą kompleksową strategię zarządzania lukami w zabezpieczeniach, która jest dostępna z poziomu jednej konsoli.

Niezależnie od tego, czy punkty końcowe znajdują się w sieci lokalnej, w sieci DMZ, w odległych lokalizacjach, czy nawet w ruchu, organizacje mogą je bezpiecznie chronić za pomocą Vulnerability Manager Plus, który zapewnia pracownikom zdalnym większą kontrolę, tworząc bezpieczne środowisko pracy i zapewniając, że każdy punkt końcowy jest odpowiednio zbadany, aby znaleźć niechronione regiony.

Organizacje mogą skutecznie ustalać priorytety dla obszarów, które są bardziej podatne na wykorzystanie, wykorzystując analizy oparte na atakujących, umożliwiając szybką i ukierunkowaną odbudowę.

Aby zapewnić solidność architektura sieci, program ogranicza również wykorzystywanie już istniejących luk w zabezpieczeniach i zatrzymuje tworzenie nowych.

Vulnerability Manager Plus wykrywa potencjalnie niebezpieczne oprogramowanie, w tym programy peer-to-peer, aplikacje wycofane z eksploatacji i udostępnianie pulpitu zdalnego, umożliwiając szybkie usunięcie z punktów końcowych.

Ponadto daje organizacjom swobodę korzystania z gotowych, dobrze przetestowanych skryptów do obrony sieci przed lukami dnia zerowego bez konieczności czekania na poprawki.

Cennik

Możesz pobrać oprogramowanie i wypróbować 30 dni za darmo. Aby uzyskać dodatkową cenę, możesz poprosić o wycenę.

2. Qualys Zarządzanie lukami w zabezpieczeniach

Qualys Vulnerability Management to oparte na chmurze rozwiązanie stworzone specjalnie w celu zapewnienia organizacjom natychmiastowego wglądu i możliwości reagowania na ich architekturę bezpieczeństwa.

Ten potężny program oznacza najważniejsze zasoby do nadania im priorytetu, który automatycznie wyszukuje i kategoryzuje wszystkie zasoby w środowisku, w tym urządzenia, punkty końcowe i systemy.

Qualys VM skutecznie wyszukuje i nadaje priorytety możliwym do wykorzystania lukom, wykorzystując najnowsze inteligencja zagrożeń informacji, pozwalając organizacjom skoncentrować się na usuwaniu najważniejszych zagrożeń w pierwszej kolejności.

Qualys VM przyspiesza proces czyszczenia, szybko instalując najnowsze poprawki luk w zabezpieczeniach, aby ograniczyć możliwe nadużycia dzięki funkcji automatycznej dystrybucji poprawek.

Rozwiązanie łączy w sobie siłę przenośnych agentów Cloud Agent, wirtualnych skanerów i możliwości analizy sieci, łatwo integrując się z Qualys Cloud Platform.

Korzystając z gotowych procesów orkiestracji, ta kompletna metoda umożliwia organizacjom opracowanie skutecznego programu zarządzania lukami w zabezpieczeniach.

Ponadto Qualys Threat DB, która integruje informacje z ponad 180,000 25 luk w zabezpieczeniach i ponad XNUMX źródeł zagrożeń, zapewnia powiadomienia z wyprzedzeniem o potencjalnych zagrożeniach, dostarczając organizacjom kluczowych informacji do proaktywnych działań obronnych.

Organizacje mogą poprawić poziom bezpieczeństwa, zautomatyzować procedury zarządzania lukami w zabezpieczeniach i wyprzedzać możliwe ataki za pomocą Qualys Vulnerability Management.

Cennik

Możesz uzyskać bezpłatną prezentację produktu i poprosić o jego wycenę.

3. Tenable.io

Tenable.io Vulnerability Management to platforma oparta na ryzyku, która zapewnia firmom pełną świadomość sieci, umożliwiając im przewidywanie przyszłych ataków i szybkie działanie w przypadku poważnych luk w zabezpieczeniach.

Zapewnia dokładny wgląd, wykrywając wszystkie zasoby sieciowe, w tym ukryte luki w tych zasobach, poprzez ciągłe i zawsze aktywne wykrywanie i ocenę.

Platforma obejmuje zintegrowaną analizę zagrożeń, ustalanie priorytetów i raportowanie w czasie rzeczywistym, zapewniając organizacjom narzędzia potrzebne do zrozumienia obrazu ryzyka i proaktywnego udaremniania wektorów ataków.

Tenable.io, administrowany w chmurze i wykorzystujący dobrze znaną technologię Tenable Nessus, zapewnia kompleksowy wgląd w zasoby sieciowe i słabe punkty, umożliwiając precyzyjną ocenę ryzyka i ustalenie priorytetów działań naprawczych.

Jego możliwości w zakresie ciągłego wykrywania i oceny zasobów obejmują wysoce dynamiczną chmurę i zasoby pracy zdalnej.

Organizacje mogą szybko rozpoznawać wyniki skanowania i identyfikować narażenia dzięki wszechstronnemu zakresowi CVE i konfiguracji.

Oceny ryzyka i intuicyjne wizualizacje na pulpicie nawigacyjnym zapewniają szybki wgląd w redukcję ryzyka.

Luki wysokiego ryzyka są szybko naprawiane dzięki zautomatyzowanemu ustalaniu priorytetów, które jest oparte na połączeniu danych o lukach w zabezpieczeniach, analizie zagrożeń i analizie danych.

Wykorzystując ponad 200 łączników do automatyzacji przepływów pracy i podejmowania szybkich działań, Tenable.io dodatkowo umożliwia organizacjom szybkie i skuteczne rozpoczęcie działań naprawczych.

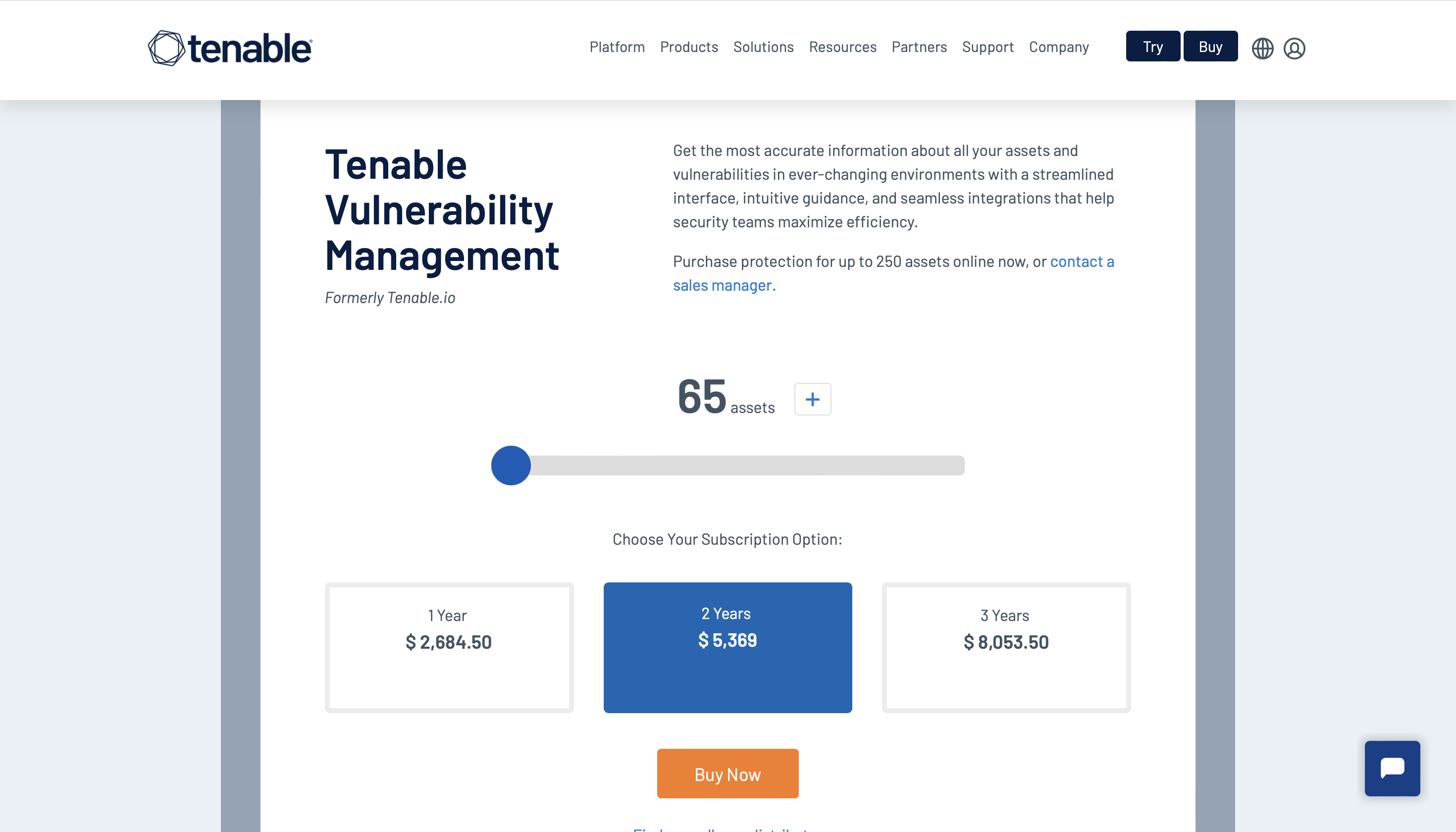

Cennik

Możesz kupić produkt z roczną subskrypcją za 1 USD.

4. intruz.io

Intruder.io to dobrze znany internetowy skaner podatności na zagrożenia, który zapewnia zarówno publiczne, jak i prywatne funkcje skanowania stron internetowych, usług w chmurze, serwerów i urządzeń końcowych.

Skutecznie wykrywa szeroki zakres luk w zabezpieczeniach za pomocą wiodących w branży silników skanujących, takich jak brakujące poprawki, nieprawidłowe ustawienia, problemy z aplikacjami, niewystarczające szyfrowanie i inne wady, które mogą doprowadzić do naruszenia bezpieczeństwa danych.

Udostępniając organizacjom aktualny obraz tego, co atakujący mogą zobaczyć i jest łatwo dostępne, niedawno wydana funkcja Network View poprawia widoczność i umożliwia organizacjom proaktywne reagowanie na możliwe zagrożenia.

Priorytetując surowe dane zebrane z silników skanujących, Intruder.io przedstawia szczegółową i użyteczną perspektywę, umożliwiając skuteczne i ukierunkowane operacje łagodzenia skutków.

Możliwości skanowania obejmują serwery, które są dostępne zarówno publicznie, jak i prywatnie, usługi w chmurze, strony internetowe i urządzenia końcowe.

Intruder.io pomaga organizacjom wzmacniać ich obronę przed częstymi wektorami ataków, wykrywając luki w zabezpieczeniach, takie jak błędne konfiguracje, brakujące poprawki, luki w szyfrowaniu i problemy z aplikacjami (w tym SQL Injection i Cross-Site Scripting).

Wysokiej jakości raporty platformy usprawniają audyty zgodności z normami takimi jak SOC2, ISO27001 i Cyber Essentials oraz umożliwiają łatwe wypełnianie kwestionariuszy bezpieczeństwa klientów.

Organizacje mogą poprawić stan bezpieczeństwa, skutecznie usuwać luki w zabezpieczeniach i usprawniać procesy zapewniania zgodności za pomocą Intruder.io.

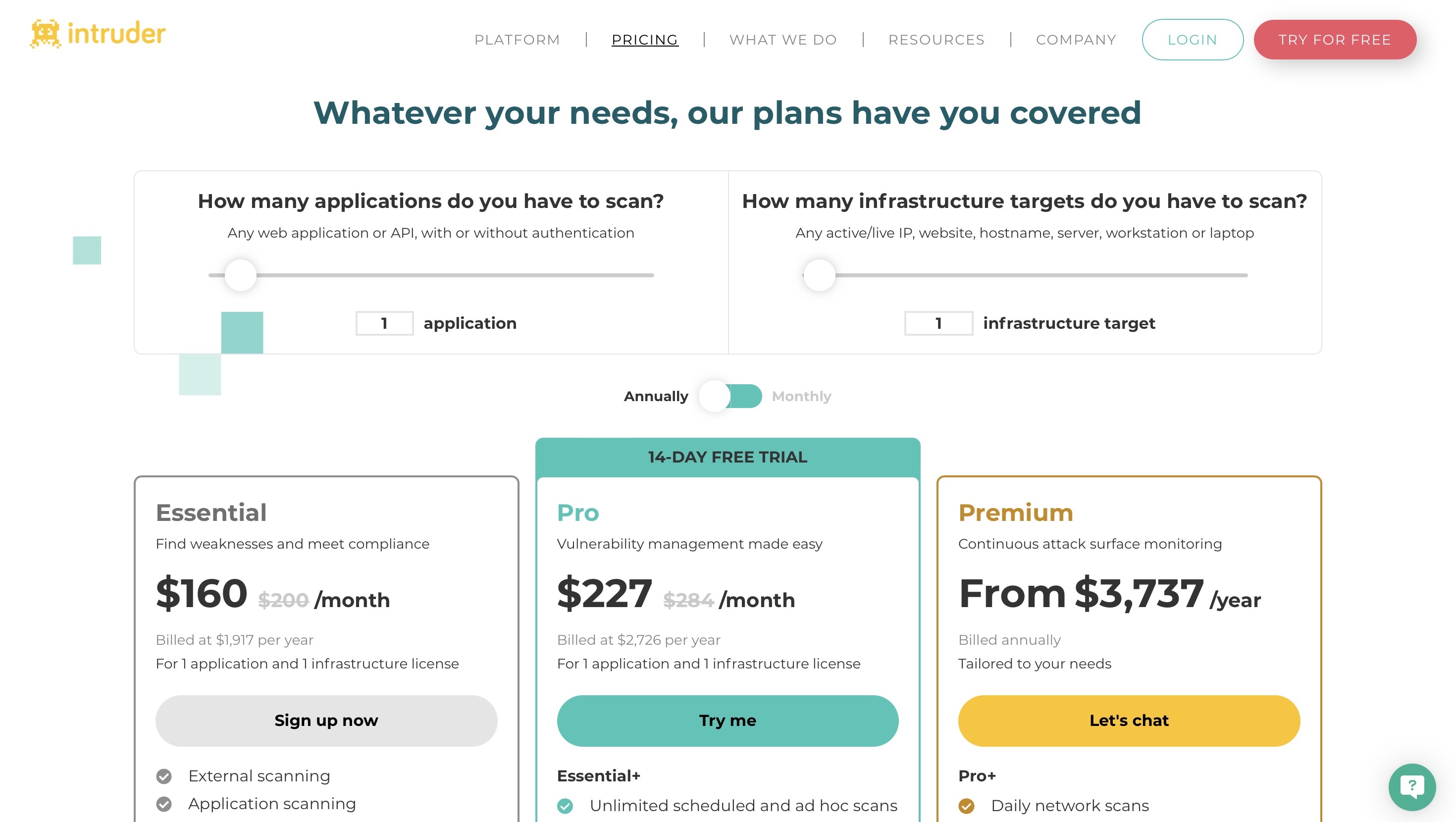

Cennik

Ceny premium platformy zaczynają się od 160 USD miesięcznie (rozliczane rocznie) za 1 aplikację i 1 licencję na infrastrukturę.

5. Rapid7 InsightVM

Rapid7 InsightVM to kompleksowy system zarządzania lukami w zabezpieczeniach, który daje firmom możliwość dokładnego skanowania sieci i identyfikowania zagrożeń we wszystkich punktach końcowych i sprzęcie lokalnym.

Wykracza to poza samo wykrywanie luk w zabezpieczeniach poprzez udzielanie zespołom IT i DevOps instrukcji krok po kroku dotyczących skutecznej naprawy.

Korzystając z widoczności ryzyka na pulpicie nawigacyjnym w czasie rzeczywistym, organizacje mogą monitorować swoje postępy i informować interesariuszy w użyteczny sposób.

InsightVM nadaje priorytet najbardziej ukierunkowanym lukom w proaktywnych działaniach łagodzących i nie tylko zapewnia wgląd w luki w zabezpieczeniach, ale także przekształca je w zagrożenia biznesowe.

InsightVM działa jako wspólna perspektywa i wspólny język do generowania efektów w zarządzaniu podatnościami na zagrożenia poprzez zachęcanie do współpracy i dostosowania w tradycyjnie segregowanych organizacjach.

Zawiera Insight Agent, kompaktowego agenta, który gromadzi dane dla wielu produktów Rapid7 i oferuje wgląd w czasie rzeczywistym w ryzyko związane z siecią i użytkownikami.

Co więcej, InsightVM bezproblemowo współpracuje z ponad 40 najlepszymi technologiami, zwiększając możliwości stosu zabezpieczeń organizacji i ogólny zwrot z inwestycji.

Dzięki bogatym w dane zasobom i otwartemu interfejsowi API RESTful InsightVM umożliwia dostarczanie danych o lukach w zabezpieczeniach innym narzędziom w stosie technologicznym, od SIEM i zapór ogniowych po systemy biletowe.

Rapid7 InsightVM umożliwia firmom proaktywne zarządzanie lukami w zabezpieczeniach, wspieranie lepszej pracy zespołowej i zwiększanie wydajności ich programu bezpieczeństwa.

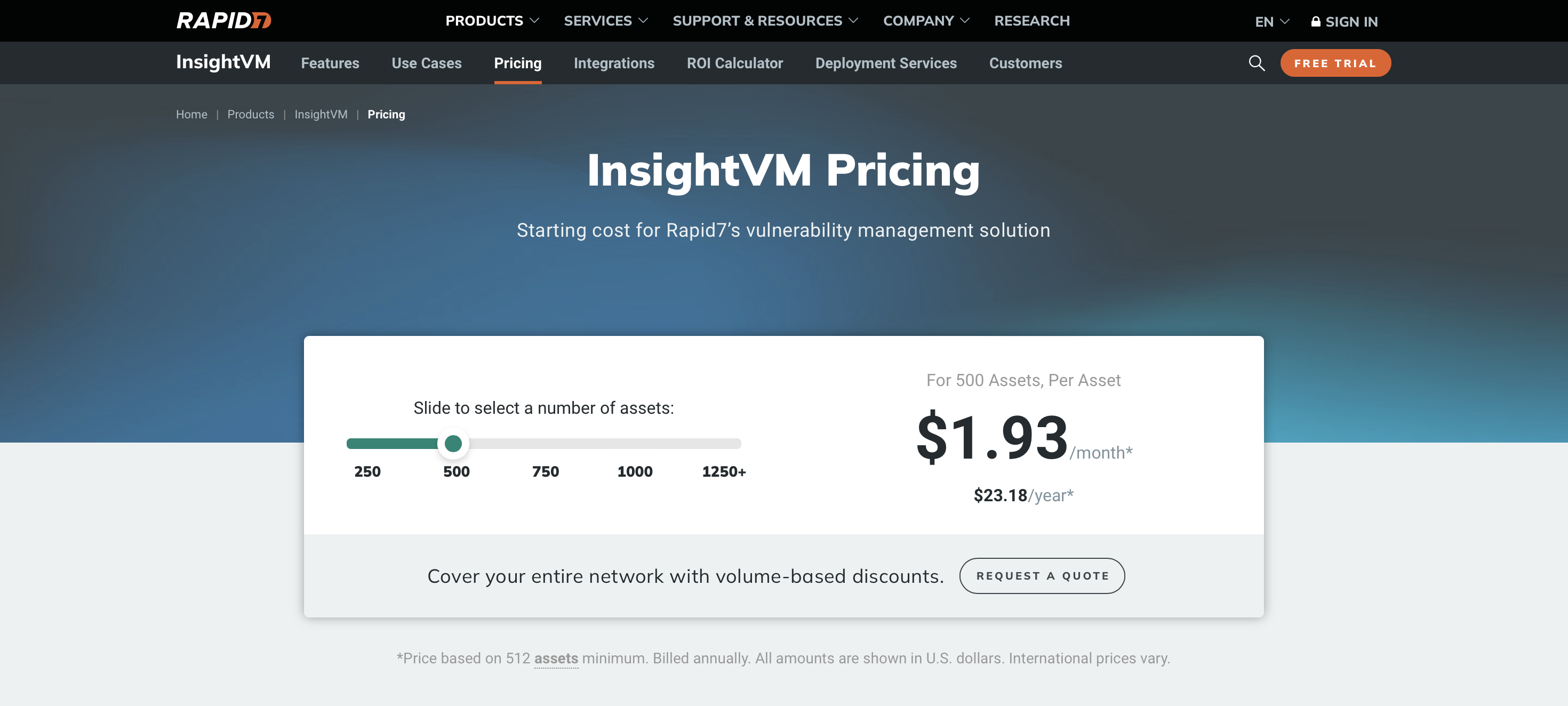

Cennik

Możesz uzyskać bezpłatną wersję próbną produktu, a ceny premium zaczynają się od 1.93 USD miesięcznie za 500 zasobów.

6. Wykorzystaj

Harness zapewnia rozwiązanie tzw Testowanie bezpieczeństwa oraz Orchestration (STO), która automatyzuje testy bezpieczeństwa i skutecznie radzi sobie z fałszywymi alarmami.

To rozwiązanie płynnie wpasowuje się w fazy potoku, przeprowadzając skanowanie bezpieczeństwa, aby zapewnić dostarczanie bezpiecznych aplikacji, jednocześnie zmniejszając możliwość nieprawidłowej konfiguracji i problemów z bezpieczeństwem.

Użytkownicy mogą wykonywać dodatkowe skany bez ingerencji w bieżące operacje i oferuje natychmiastowe poprawki.

Do testowania aplikacji Inżynierowie DevOps i DevSecOps stwierdził, że to rozwiązanie do zarządzania lukami w zabezpieczeniach jest naprawdę pomocne.

Indywidualni programiści, start-upy i firmy różnej wielkości mogą korzystać zarówno z wersji bezpłatnej, jak i premium, które są oferowane.

Harness STO przyspiesza dostarczanie bezpiecznych aplikacji i obniża ryzyko firmy poprzez automatyzację skanerów bezpieczeństwa na różnych etapach potoku.

Zaawansowany mechanizm analizy skanera analizuje i optymalizuje wyniki skanera, skracając czas projektowania i integrując się z narzędziami do analizy składu oprogramowania (SCA) i AppSec w celu usunięcia słabych komponentów.

Wykorzystując sztuczną inteligencję, Harness STO nadaje sens ogromnej ilości informacji gromadzonych przez skanery bezpieczeństwa w celu uszeregowania luk w zabezpieczeniach i zaoferowania porad dotyczących naprawy. '

Dodatkowo, zintegrowane reguły Open Policy Agent (OPA) Harness gwarantują, że wymagane skanowanie bezpieczeństwa aplikacji jest przeprowadzane konsekwentnie, obniżając ryzyko korporacyjne. Dzięki Harness STO organizacje mogą uprościć procedury bezpieczeństwa aplikacji i chronić swoje zasoby cyfrowe.

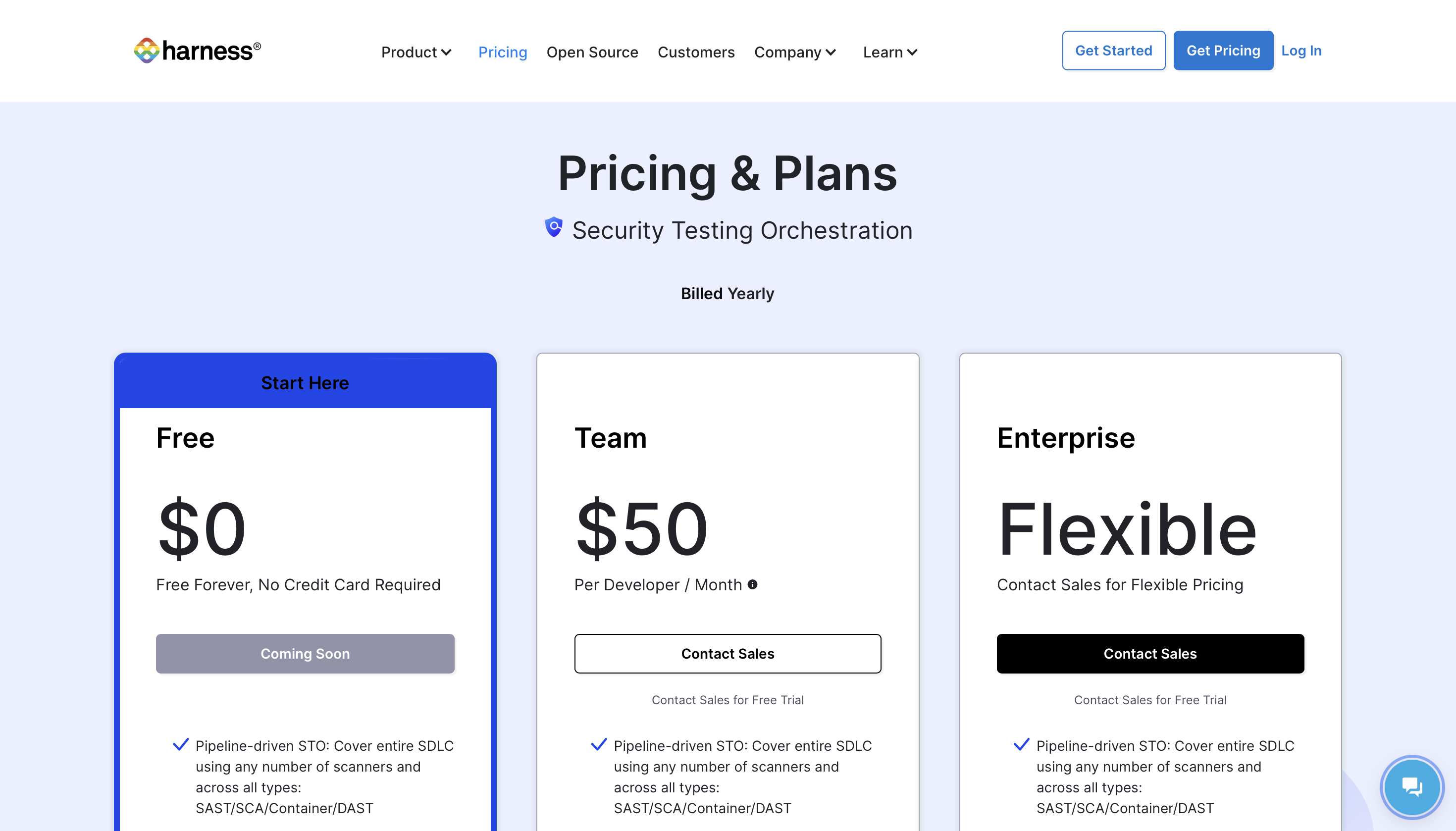

Cennik

Możesz zacząć używać go za darmo, a ceny premium zaczynają się od 50 USD na programistę miesięcznie.

7. Acunetix

Acunetix to potężne narzędzie do testowania bezpieczeństwa aplikacji stworzone przez Invicti Security, które pomaga małym i średnim firmom na całym świecie poprawić bezpieczeństwo w Internecie.

Szybkie skanowanie platformy, kompleksowe wyniki i inteligentna automatyzacja umożliwiają zespołom ds. bezpieczeństwa proaktywne ograniczanie ryzyka w różnych aplikacjach internetowych.

Acunetix może znaleźć ponad 7,000 luk, łącząc metodologie dynamicznego testowania bezpieczeństwa aplikacji (DAST) i interaktywnego testowania bezpieczeństwa aplikacji (IAST), w tym OWASP Top 10, jak również iniekcje SQL, XSS, błędne konfiguracje, odsłonięte bazy danych, out-of-band luki w zabezpieczeniach i nie tylko.

Program potrafi przeprowadzać błyskawiczne skanowanie z wynikami w czasie rzeczywistym, umożliwiając wykrycie do 90% luk w zabezpieczeniach przed zakończeniem skanowania.

Acunetix umożliwia jednoczesne skanowanie różnych ustawień, automatycznie nadaje priorytet lukom wysokiego ryzyka i zapewnia konfigurowalne opcje planowania dla skanowań jednorazowych lub cyklicznych.

Organizacje mogą zmniejszyć liczbę fałszywych alarmów za pomocą Acunetix, koncentrując się wyłącznie na rzeczywistych lukach w zabezpieczeniach i oszczędzając krytyczny czas.

Narzędzie zapewnia również najwyższą precyzję, identyfikując precyzyjne wiersze kodu, które należy poprawić, co przyspiesza proces programowania.

Dodatkowo Acunetix oferuje szczegółowe porady dotyczące napraw, uzbrajając programistów w wiedzę potrzebną do samodzielnego rozwiązywania problemów z bezpieczeństwem.

Możliwość adaptacji Acunetix umożliwia uruchamianie zautomatyzowanych skanów w różnych platformach, językach i technologiach, obejmujących aplikacje jednostronicowe (SPA), strony internetowe z dużą ilością skryptów zbudowane za pomocą JavaScript i HTML5, obszary chronione hasłem, złożone ścieżki, wielopoziomowe formularze i niepołączone strony, które są często pomijane przez inne skanery.

Cennik

W sprawie cen prosimy o kontakt z zespołem.

8. Poprawianie wątków

Bardzo wydajne narzędzie do zarządzania lukami w zabezpieczeniach ThreadFix zapewnia kompleksowe zrozumienie zagrożeń związanych z aplikacjami.

Ciągłe skanowanie podatności na zagrożenia oraz skuteczne wykrywanie, organizowanie i ustalanie priorytetów ryzyka są możliwe dzięki zastosowaniu koncepcji DevOps.

ThreadFix eliminuje potrzebę ręcznego łączenia wyników testów statycznych i dynamicznych oraz usprawnia procedurę dzięki skutecznym narzędziom dzięki najnowocześniejszej, opatentowanej technologii Hybrid Analysis Mapping (HAM).

Program bezproblemowo współpracuje również z ponad 40 innymi aplikacjami i skanerami sieciowymi, co poprawia jego zdolność wykrywania luk w zabezpieczeniach.

Organizacje potrzebujące dokładnego monitorowania i raportowania luk w zabezpieczeniach mogą skorzystać z zaawansowanego rozwiązania ThreadFix.

Doskonale sprawdza się w obszarach takich jak mapowanie granic dla aplikacji internetowych, zapewniając kluczową widoczność i przydatne informacje o ryzyku związanym z zewnętrznymi aplikacjami internetowymi organizacji.

Dodatkowo oferuje modelowanie zagrożeń aplikacji, pomagając firmom w lokalizowaniu i zmniejszaniu luk w zabezpieczeniach przez cały okres życia ich aplikacji.

Cennik

Możesz poprosić o demo i skontaktuj się z nimi w sprawie ceny.

9. Tripwire IP360

Tripwire IP360 to wszechstronne narzędzie do zarządzania lukami w zabezpieczeniach, które zapewnia klientom pełny wgląd w sieć w środowiskach lokalnych i chmurowych.

Organizacje mogą dowiedzieć się więcej o każdym urządzeniu i oprogramowaniu, które tworzą ich sieć, w tym o systemach operacyjnych, aplikacjach i lukach w zabezpieczeniach, dzięki temu potężnemu narzędziu.

Dzięki Tripwire IP360 użytkownicy mogą szybko wyszukiwać i profilować urządzenia w całej swojej infrastrukturze hybrydowej, niezależnie od tego, czy znajdują się one na miejscu, w chmurze czy w zasobach kontenerowych.

Aby znaleźć wcześniej nieodkryte zasoby i zapewnić dokładny zasięg, program łączy skanowanie bezagentowe i oparte na agencie.

Tripwire IP360 to wysoce rozwinięty system rankingu luk w zabezpieczeniach, który ocenia luki numerycznie według elementów, takich jak efekt, prostota wykorzystania i wiek.

Wykorzystując podejście rankingowe, organizacje mogą skoncentrować działania naprawcze w pierwszej kolejności na najważniejszych lukach w zabezpieczeniach.

Program wykorzystuje również najnowocześniejsze technologie pobierania odcisków palców w celu dostosowania skanów do odpowiednich typów urządzeń i aplikacji, zwiększając efektywność i dokładność.

Dzięki otwartym interfejsom API umożliwia łatwe łączenie z innymi systemami, umożliwiając klientom łączenie zarządzania lukami w zabezpieczeniach z pomocą techniczną i programami do zarządzania zasobami.

Cennik

Możesz poprosić o demo i skontaktuj się z nimi w sprawie ceny.

10. Bezpieczeństwo Kenny

Kenna Security, która jest teraz częścią Cisco, to najnowocześniejsze oprogramowanie do zarządzania lukami w zabezpieczeniach, które wykorzystuje analizę zagrożeń i ustalanie priorytetów, aby pomóc zespołom ds. bezpieczeństwa w skutecznym ograniczaniu najważniejszych zagrożeń biznesowych.

Z pomocą najnowocześniejszej firmy Kenna Security uczenie maszynowe i dane możliwościami naukowymi, klienci mogą identyfikować możliwe miejsca wykorzystania, analizując szeroką gamę kontrolowanych luk w zabezpieczeniach, źródła informacji o wykorzystaniu danych wywiadowczych i dane biznesowe.

Metodologia oceny ryzyka stosowana przez Kenna Security, która ocenia luki w zabezpieczeniach od 0 do 1000, jest jedną z jej najbardziej godnych uwagi cech.

Klasyfikując luki jako niskie, średnie lub wysokie ryzyko, organizacje są w stanie jasno określić, którym działaniom zaradczym należy nadać priorytet.

Organizacje różnej wielkości mogą wykorzystać Kenna Security, która zapewnia możliwość skutecznego identyfikowania zagrożeń bezpieczeństwa i radzenia sobie z nimi.

Dzięki wyjątkowej dokładności do 94% przewiduje nawet wykorzystanie luk w zabezpieczeniach, oferując przydatne informacje dotyczące fluktuacji podatności.

Organizacje mogą proaktywnie usuwać luki w zabezpieczeniach wysokiego ryzyka dzięki tym funkcjom predykcyjnym, zanim wykorzystają je przestępcy.

Ponadto Kenna Security oferuje użytkownikom dostęp do ponad 19 strumieni informacji o zagrożeniach, dając im dogłębne zrozumienie nowych zagrożeń, zmieniających się wzorców i ich własnych profili ryzyka.

Platforma zachęca do współpracy między działami bezpieczeństwa i IT, łącząc dane z różnych źródeł w jedną, zweryfikowaną dane, eliminując tarcia i optymalizując alokację zasobów.

Cennik

W sprawie cen prosimy o kontakt z zespołem.

11. CrowdStrike Falcon w centrum uwagi

CrowdStrike Falcon Spotlight to skuteczny produkt do zarządzania lukami w zabezpieczeniach opracowany przez CrowdStrike Falcon, który ma zapewnić organizacjom szeroki wgląd, wykrywanie i możliwości zarządzania w celu radzenia sobie z możliwymi lukami w zabezpieczeniach i zagrożeniami.

Program skutecznie wyszukuje luki w zabezpieczeniach sieci, łącząc metody sztucznej inteligencji z obszerną bazą danych o zagrożeniach.

Warto zauważyć, że baza danych analizy zagrożeń jest stale aktualizowana o najnowsze szczegóły dotyczące ataków na całym świecie, zapewniając klientom wnikliwą wiedzę na temat potencjalnych zagrożeń.

Duże organizacje korzystające z różnych systemów operacyjnych w ustawieniach chmury idealnie pasują do Falcon Spotlight.

Aplikacja korzysta z technologii oceny podatności, aby zapewnić ciągłe, zautomatyzowane zarządzanie podatnościami, które dynamicznie nadaje priorytety problemom w czasie rzeczywistym.

Falcon Spotlight bezproblemowo łączy się również z najbardziej aktualnymi informacjami o zagrożeniach na rynku, umożliwiając zespołom ds. Dzięki tej integracji możliwa jest współpraca i szybsza reakcja na potencjalne zagrożenia.

Cennik

Możesz poprosić o demo i skontaktuj się z nimi w sprawie ceny.

12. Pakiet bezpieczeństwa Skybox

Skybox Security Suite wyróżnia się jako jedyny dostawca rozwiązań do zarządzania stanem bezpieczeństwa, który oferuje szczegółowe możliwości wizualizacji i analizy dla sieci hybrydowych, wielochmurowych i OT.

Korzystanie z tego pakietu zapewnia kompleksowy wgląd w obszar ataku, umożliwiając podejmowanie proaktywnych działań i podejmowanie mądrych decyzji.

Dzięki możliwościom Skybox możesz zmniejszyć ryzyko naruszenia danych o połowę, co jest ogromną redukcją.

Wzmacniasz swoją obronę przed zagrożeniami zarówno wewnętrznymi, jak i zewnętrznymi, identyfikując odkryte luki w zabezpieczeniach, naprawiając je tak szybko, jak to możliwe, i zajmując się kwestiami zgodności.

Co więcej, usprawniając planowanie konserwacji i szybkie reagowanie na zagrożenia, możesz skrócić przestoje zasobów, które są niezbędne dla Twojej misji, o około 50%.

Możesz zwiększyć skuteczność swoich operacji związanych z bezpieczeństwem o 30% dzięki zwiększonej widoczności, zautomatyzowanym przepływom pracy i ulepszonemu ustalaniu priorytetów podatności na zagrożenia, uwalniając personel wewnętrzny do pracy nad projektami o wyższej wartości.

Najnowocześniejsze możliwości danych i inteligencji pakietu gwarantują stały wzrost produktywności.

Warto zauważyć, że Skybox Security Suite pomógł już ponad 500 firmom i agencjom rządowym zwiększyć skuteczność zabezpieczeń i uwolnić wykładniczą wartość komercyjną.

Cennik

W sprawie cen prosimy o kontakt z zespołem.

13. Logika alertu MDR

Alert Logic MDR to bardzo niezawodny program do zarządzania lukami w zabezpieczeniach, na którym organizacje mogą polegać.

Zapewnia silne możliwości, które obejmują zarówno hybrydowe, jak i publiczne systemy chmurowe, zapewniając ważne informacje na temat stanu bezpieczeństwa i wykrywając możliwe ataki, które mogą zagrozić firmowym danym i reputacji.

Firmy mogą korzystać z ciągłego monitorowania ataków, skanowania luk w zabezpieczeniach, bez ograniczeń Aplikacja internetowa skany i obszerne raporty na temat głównych zagrożeń OWASP i znanych luk w zabezpieczeniach, na które ukierunkowane są exploity, za pomocą usługi Alert Logic MDR.

Po znalezieniu luk w zabezpieczeniach platforma szybko oferuje opcje naprawy w celu wzmocnienia bezpieczeństwa organizacji.

Małe i średnie firmy, które chcą mieć pełne umiejętności zarządzania lukami w zabezpieczeniach, odniosą największe korzyści z tego potężnego rozwiązania MDR.

Przyjazny dla użytkownika pulpit nawigacyjny na platformie MDR firmy Alert Logic oferuje skonsolidowany widok wszystkich danych dotyczących alertów i profesjonalną analizę. Użytkownicy mają wgląd w czasie rzeczywistym w ryzyko, luki w zabezpieczeniach, aktywne dochodzenia, działania zaradcze, narażenia na konfigurację i stan zgodności.

Organizacje mogą wyprzedzać możliwe ataki dzięki Alert Logic MDR, uzyskując jednocześnie dostęp do wiedzy zaangażowanego personelu ds. bezpieczeństwa.

Cennik

W sprawie cen prosimy o kontakt z zespołem.

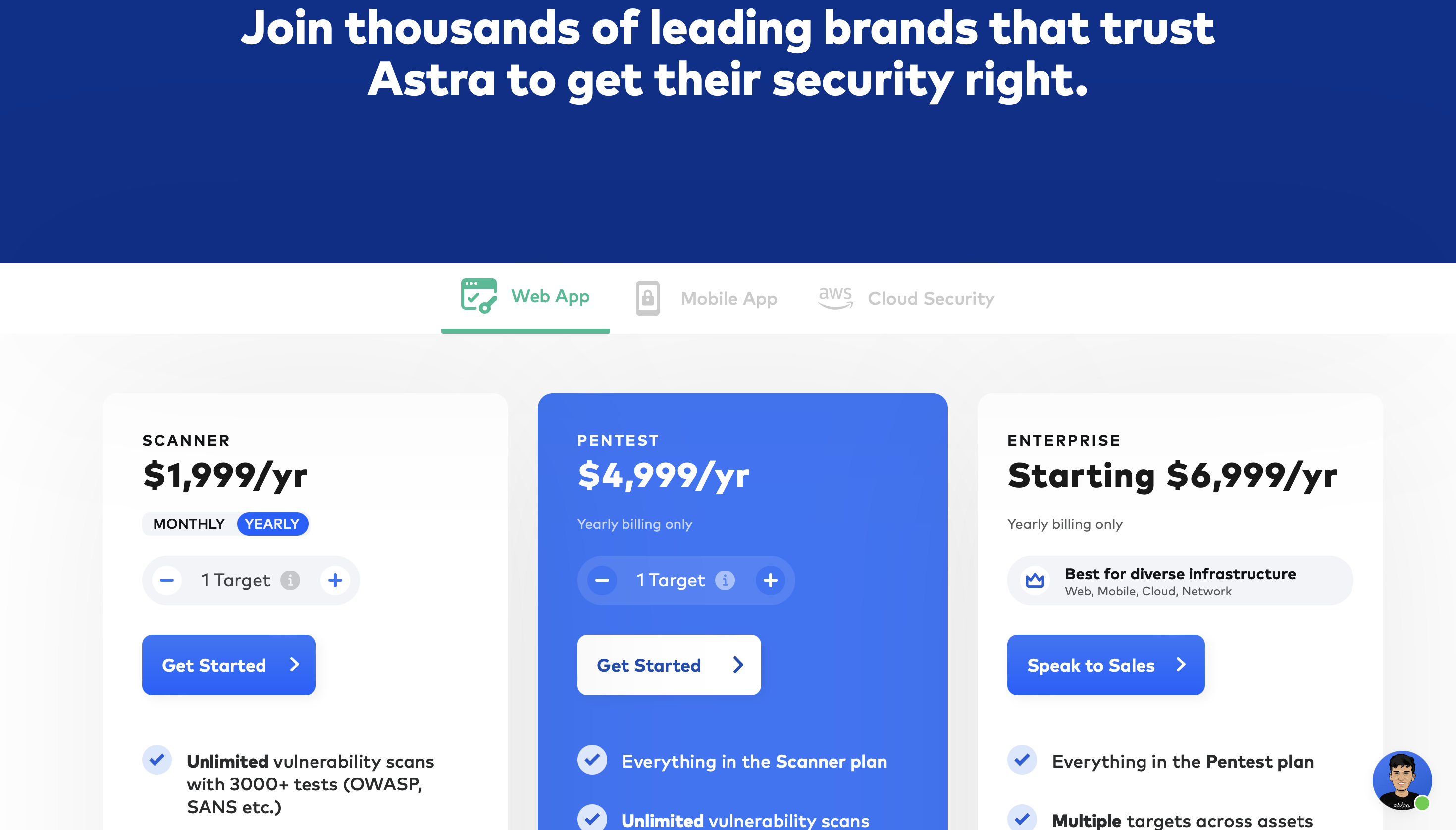

14. Astra Pentest

Astra Pentest to dobrze znany system do testów penetracyjnych, który zapewnia zautomatyzowany skaner podatności na zagrożenia, umożliwiając firmom przeprowadzanie dokładnych testów bezpieczeństwo sieci oceny.

Astra Pentest zapewnia bezpieczeństwo i ochronę danych firmowych dzięki zautomatyzowanemu skanowaniu luk w zabezpieczeniach, które obejmuje CVE i 10 największych zagrożeń OWASP.

Platforma pokazuje oceny ryzyka i potencjalne skutki dla organizacji za pomocą przyjaznego dla użytkownika pulpitu nawigacyjnego, dając głęboki wgląd w luki w zabezpieczeniach.

Ułatwia komunikację z zespołami ds. bezpieczeństwa, przydzielając luki w zabezpieczeniach członkom zespołu i dostarcza zaleceń dotyczących skutecznych środków zaradczych.

Użytkownicy skanera luk w zabezpieczeniach Astry mogą przeprowadzać wyczerpujące oceny z ponad 2500+ testów, aby znaleźć każdą możliwą lukę w zabezpieczeniach, ponieważ jest on wspierany przez lata analizy bezpieczeństwa i danych.

Aplikacja dostarcza kluczowe wskaźniki dla każdej luki w zabezpieczeniach i umożliwia użytkownikom nadawanie priorytetów problemom w celu uzyskania najwyższego zwrotu z inwestycji.

Zapewnia szeroki wgląd w proces testów penetracyjnych. Dzięki silnym umiejętnościom testowania za pomocą pióra i wieloletniemu doświadczeniu w zakresie bezpieczeństwa, Astra Pentest wyposaża firmy w przechytrzenie hakerów.

Ponadto Astra wspiera pracę zespołową, ułatwiając programistom integrację zabezpieczeń z potokami CI/CD, jednocześnie umożliwiając CXO śledzenie postępów, umożliwiając menedżerom produktu współpracę i identyfikację luk w zabezpieczeniach za pośrednictwem Jira oraz udostępniając funkcje śledzenia za pośrednictwem platform takich jak Slack.

Cennik

Ceny premium zaczynają się od 1,999 USD rocznie za aplikację internetową.

15. Automox

Automox to bardzo skuteczne narzędzie do zarządzania podatnościami dla organizacji, które chcą zoptymalizować swoje procedury.

Za pomocą natywnej dla chmury platformy Automox kluczowe poprawki, ustawienia zabezpieczeń, aktualizacje oprogramowania i niestandardowe skrypty można zautomatyzować w różnych punktach końcowych, zapewniając jak najszybsze naprawienie luk w zabezpieczeniach.

Jego zautomatyzowane reguły łatania są wyjątkową cechą, ponieważ pozwalają użytkownikom łatwo pisać łatki dla określonych celów i planować ich automatyczne wykonanie, powodując możliwie najmniej przerw w pracy użytkownika.

Jest to idealna opcja dla małych, średnich i dużych organizacji, które chcą zautomatyzować instalacje systemów Linux, macOS i Windows OS oraz zarządzać zgodnością za pomocą jednej platformy chmurowej.

Zarządzanie urządzeniami, instalowanie agentów i naprawianie luk w zabezpieczeniach jest łatwiejsze i usprawnione dzięki Automox.

Automox przyspiesza operacje IT i bezpieczeństwa, wykorzystując istniejącą infrastrukturę i przepływy pracy, umożliwiając firmom bardziej efektywne działanie.

Zapewniając, że ich systemy są aktualne, prawidłowo skonfigurowane i zabezpieczone przed znanymi lukami w zabezpieczeniach, organizacje mogą drastycznie zmniejszyć ryzyko naruszenia bezpieczeństwa za pomocą Automox.

Cennik

Możesz wypróbować platformę za darmo i poprosić o wycenę.

Wnioski

Podsumowując, zdolność firmy do identyfikowania luk i eliminowania ich, zanim atakujący będą mogli je wykorzystać, bezpośrednio wpływa na poziom bezpieczeństwa.

Aby to zrobić i chronić sieci przed atakami zarówno wewnętrznymi, jak i zewnętrznymi, kluczowe znaczenie ma wdrożenie oprogramowania do zarządzania lukami w zabezpieczeniach.

Firmy mogą udoskonalić całe swoje środowisko bezpieczeństwa, udostępniając szereg bezpłatnych i płatnych opcji, które odpowiadają ich konkretnym potrzebom i ograniczeniom budżetowym.

Wyżej wymienione alternatywy oprogramowania, o których po raz pierwszy wspomniano w tym poście, to doskonały wybór dla firm poszukujących skutecznych możliwości zarządzania lukami w zabezpieczeniach.

Możliwości i wartość instrumentu należy porównać z ograniczeniami kosztowymi organizacji.

Możesz wybrać narzędzie, które spełnia Twoje unikalne wymagania, zapewnia ciągłe wsparcie i częste aktualizacje oraz stanowi rozsądną inwestycję w infrastrukturę bezpieczeństwa, biorąc pod uwagę te kwestie.

Dodaj komentarz