Spis treści[Ukryć][Pokazać]

Wyciek z 2021 roku pokazał listę ponad 50,000 XNUMX numerów telefonów komórkowych, które prawdopodobnie były celem ataków rządów na całym świecie. Wśród tych celów byli członkowie arabskiej rodziny królewskiej, obrońcy praw człowieka, dziennikarze i politycy. Ci bardzo wpływowi ludzie to tylko ułamek tego, co może być jedną z najbardziej rozpowszechnionych operacji spyware w historii.

Później udowodniono, że wiele z tych celów zostało zaatakowanych przez program znany jako Pegasus. Pegasus jest przykładem złośliwego programu znanego jako spyware. Oprogramowanie szpiegujące ma na celu gromadzenie informacji o osobie lub organizacji bez wiedzy użytkownika.

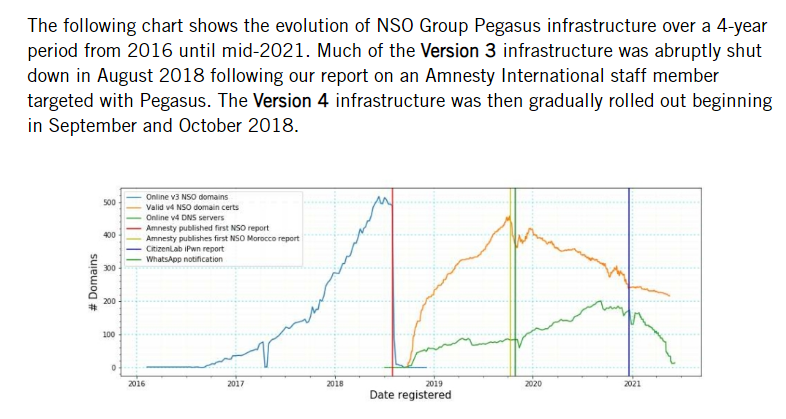

Skąd pochodzi oprogramowanie szpiegowskie Pegasus? Grupa NSO stała się ostatnio znana ze sprzedaży oprogramowania szpiegującego Pegasus rządom na całym świecie. Wtajemniczeni mówią, że zażądaliby od rządów milionów, aby dały im uprawnienia do szpiegowania ich obywateli.

NSO Group to tylko jedna z wielu firm technologicznych w Izraelu, które stały się własnymi dystrybutorami cyfrowej broni. Rzućmy okiem na niepokojącą rzeczywistość kryjącą się za inwigilacją rządową i firmami technologicznymi, które ją umożliwiają.

Co to jest oprogramowanie szpiegujące Pegasus?

Pegasus odnosi się do oprogramowania szpiegującego opracowanego przez izraelską firmę technologiczną NSO Group.

Firma NSO Group została założona w 2010 roku i od tego czasu dostarcza oprogramowanie szpiegujące i inne rodzaje oprogramowania agencjom rządowym na całym świecie.

Pegasus to jedna z ich najpotężniejszych ofert, zdolna do infiltracji telefonów komórkowych bez wiedzy użytkownika. Po raz pierwszy wykryto go w sierpniu 2016 r., kiedy obrońca praw człowieka Ahmed Mansoor otrzymał złośliwy odsyłacz w swoich wiadomościach tekstowych.

Mansoor wysłał link do Citizen Lab, laboratorium w Toronto, które specjalizuje się w bezpieczeństwie internetowym. Okazało się, że link spowodowałby uszkodzenie iPhone'a Mansoora i zainstalowanie złośliwego oprogramowania. Następnie dalsza analiza powiązała kod z ujawnionym projektem Pegasus NSO Group.

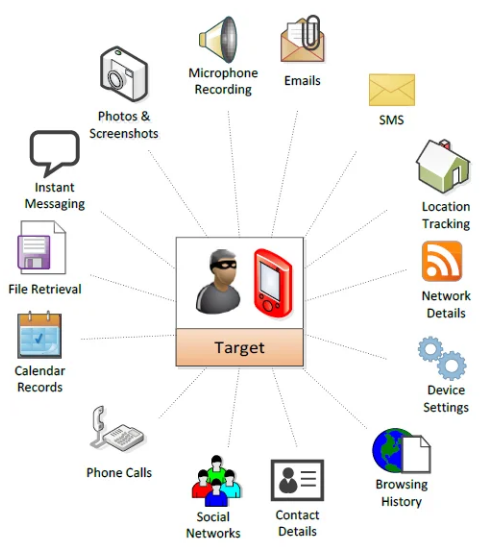

Jakie dane Pegasus może uzyskać od użytkowników?

Pegasus jest w stanie czytać wiadomości tekstowe, śledzić połączenia i zbierać hasła. Oprogramowanie szpiegowskie wykorzystuje również luki w systemie operacyjnym telefonu, aby uzyskać dostęp do mikrofonu i kamery.

Pegasus może nawet kraść informacje z innych aplikacji, takie jak historia przeglądania, e-maile, kalendarze i lista kontaktów użytkownika.

Jak działa oprogramowanie szpiegujące Pegasus?

Oprogramowanie szpiegujące Pegasus zostało wykryte w niektórych wersjach systemu iOS i niektórych urządzeniach z systemem Android.

Zaobserwowano, że oprogramowanie szpiegowskie Pegasus rozprzestrzenia się różnymi metodami. Niektórzy padali ofiarą oprogramowania szpiegującego po kliknięciu adresu URL wysłanego SMS-em lub iMessage.

Inni użytkownicy nabyli oprogramowanie spyware poprzez atak „zero-click” lub bez jakiejkolwiek interakcji użytkownika. Przez pewien czas usługa iMessage firmy Apple miała lukę w zabezpieczeniach, w której nawet samo otrzymanie wiadomości mogło pozwolić na przejęcie urządzenia.

Gdy kopia złośliwego kodu zostanie zainstalowana na urządzeniu ofiary, oprogramowanie szpiegujące będzie próbowało uruchomić procesy w tle, próbując uzyskać uprawnienia administratora. Program spróbuje teraz uzyskać dostęp roota do twojego telefonu. Uzyskanie takiego dostępu oznacza, że niemal wszystkie dane przechowywane w telefonie mogą zostać przesłane z powrotem na zdalny serwer.

Ale jak dokładnie Pegasus dokonuje całkowitego przejęcia twojego telefonu?

Chociaż eksperci wciąż dyskutują o dokładnych metodach stosowanych w Pegasusie, prawdopodobnie opierają się na exploitach dnia zerowego. Exploit dnia zerowego lub luka w zabezpieczeniach to luka w oprogramowaniu, którą atakujący odkryli, zanim dostawca dowiedział się o tym.

NSO Group najprawdopodobniej zatrudnia zespół specjalistów, którzy próbują znaleźć te exploity i dodaje je do Pegasus Suite. Ponieważ różne telefony mają różne luki w zabezpieczeniach, Pegasus prawdopodobnie wykorzystuje kilka exploitów, aby osiągnąć swój cel, jakim jest uzyskanie dostępu administratora do twojego urządzenia.

Laboratorium Bezpieczeństwa Amnesty International opublikowało dokument pt raport który przedstawia ślady kryminalistyczne pozostawione na urządzeniach mobilnych po tym, jak zostały dotknięte przez Pegasusa. Z raportu wynika, że oprogramowanie szpiegowskie wykorzystuje aplikacje takie jak iMessage, Apple Music i Apple Photos jako część łańcucha exploitów w celu wdrożenia Pegasusa na urządzeniach z systemem iOS.

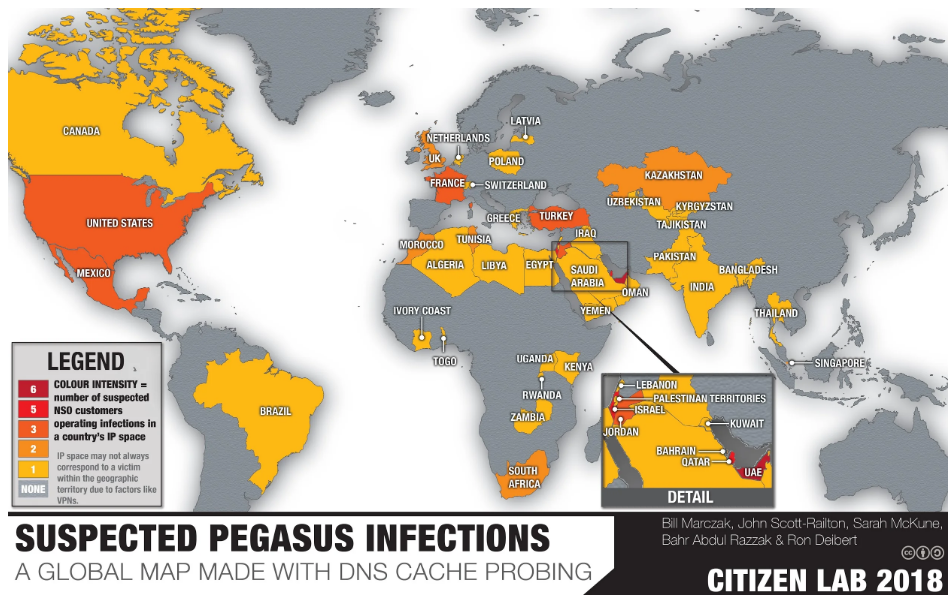

Jakie kraje używały Pegasusa?

A wspólne dochodzenie przeprowadzone w lipcu 2021 r. zidentyfikowało 11 krajów jako klientów NSO, w tym Azerbejdżan, Bahrajn, Węgry, Indie, Arabię Saudyjską i Zjednoczone Emiraty Arabskie. Co najmniej 180 krajów z ponad 20 krajów było celem oprogramowania szpiegującego NSO między 2016 a czerwcem 2021 roku.

To powszechne stosowanie nadzoru rządowego sprawiło, że różne organizacje międzynarodowe krytycznie oceniły rolę Izraela w umożliwieniu NSO Group świadczenia takich usług.

Zarówno Facebook, jak i Apple wszczęły pozwy przeciwko NSO Group. Facebook twierdzi, że Pegasus był używany do przechwytywania komunikacji WhatsApp w Indiach, podczas gdy Apple pozwał NSO Group za atakowanie ich użytkowników.

Jak bronić się przed oprogramowaniem szpiegującym Pegasus

Podczas gdy większość celów oprogramowania szpiegującego Pegasus to znane osobistości, takie jak politycy i dziennikarze, zwykli obywatele nadal mogą być narażeni na działanie oprogramowania szpiegującego Pegasus.

Oto kilka sposobów na obronę przed kontrowersyjnym produktem NSO Group.

Często restartuj swoje urządzenia

Łańcuch infekcji Pegasus opiera się na exploitach dnia zerowego w celu przejęcia kontroli nad urządzeniami. Codzienne ponowne uruchamianie urządzenia może zwiększyć szanse na wykrycie. Atakujący będą również mniej skłonni do utrzymywania się z infekcją.

Nie klikaj linków otrzymanych w wiadomości SMS lub iMessage

Różni klienci Pegasusa nadal polegają na exploitach 1-kliknięciem w celu infekowania urządzeń. Najczęstszym wariantem tego jest infekcja poprzez kliknięcie linków wysyłanych na numer telefonu ofiary. Aby zapobiec infekcji, możesz zamiast tego spróbować otworzyć łącze na komputerze stacjonarnym, a nie na telefonie.

Korzystaj z VPN podczas przeglądania Internetu

Pegasus może wykorzystać atak typu man-in-the-middle, aby zainfekować twoje urządzenie. Korzystanie z wirtualnej sieci prywatnej lub VPN może pomóc w maskowaniu ruchu przed potencjalnymi atakującymi.

Aktualizuj swój telefon

Google i Apple nieustannie aktualizują swoje oprogramowanie, aby łatać luki w zabezpieczeniach. Użytkownicy, którzy chcą być chronieni przed potencjalnymi programami szpiegującymi, powinni zawsze aktualizować swoje urządzenia. Pomaga to zminimalizować liczbę luk, które atakujący może wykorzystać.

Wnioski

NSO nadal zaprzecza jakimkolwiek wykroczeniom związanym z ich usługami, które, jak twierdzą, mają być wykorzystywane przeciwko przestępcom. Mimo to raporty różnych organizacji dowodzą, że klienci rządowi korzystający z Pegasusa byli celem ataków osób niebędących przestępcami.

Istnienie Pegasusa wiąże się z kilkoma kwestiami etycznymi dotyczącymi bezpieczeństwa narodowego i naszego prawa do prywatności. Czy obywatele powinni po prostu zaakceptować rządową inwigilację w imię bezpieczeństwa narodowego? Czy Izrael powinien zostać ukarany za wspieranie tych firm technologicznych?

Inicjatywy takie jak Projekt Pegaz mają nadzieję znaleźć więcej dowodów złośliwej działalności i naciskać na rządy, aby rozprawiły się z tymi problemami związanymi z inwigilacją.

Dodaj komentarz