Spis treści[Ukryć][Pokazać]

W świecie cyfrowym istnieje kilka etapów, w których osoby trzecie mogą uzyskać dostęp do danych klientów lub danych biznesowych. Takich informacji nie da się łatwo usunąć z raportów czy prezentacji użytkowników. W podobny sposób nie można po prostu rozpowszechniać samych danych.

Maskowanie danych to kluczowe rozwiązanie bezpieczeństwa, które zastępuje wyświetlane dane fikcyjnymi danymi, jednocześnie zapewniając bezpieczeństwo prawdziwych danych w tej sytuacji.

Maskowanie danych to praktyka polegająca na zmienianiu wrażliwych danych w taki sposób, aby można je było nadal wykorzystywać zgodnie z ich przeznaczeniem, ale nie można ich używać do identyfikacji konkretnych osób.

Wrażliwe dane, w tym nazwiska, adresy i numery ubezpieczenia społecznego, są zastępowane wiarygodnymi, ale fałszywymi informacjami. W ten sposób, nawet jeśli dane zostaną zhakowane, krytyczne informacje są chronione.

W tym poście przyjrzymy się bliżej 10 najlepszym narzędziom do maskowania danych dostępnym na rynku.

Co to jest maskowanie danych?

Maskowanie danych to technika ukrywania prywatnych informacji poprzez zastępowanie ich fikcyjnymi informacjami, takimi jak numery kart kredytowych, hasła lub inne formy identyfikacji osobistej.

Strategia ta pozwala na wykorzystanie reprezentatywnych danych do opracowywania, testowania lub szkolenia, gwarantując jednocześnie, że wrażliwe dane będą przechowywane poufnie, nawet jeśli zostaną udostępnione innym stronom.

Wrażliwe dane można maskować przy użyciu różnych technik, w tym tokenizacji, zastępowania, szyfrowania i tasowania. Podczas gdy tasowanie zmienia kolejność wartości danych, podstawienie zastępuje rzeczywiste dane wartościami fikcyjnymi.

Z drugiej strony szyfrowanie zaciemnia dane, przekształcając je w tekst zaszyfrowany, który wymaga odkodowania klucza deszyfrującego w celu ujawnienia oryginalnych danych. Tokenizacja polega na zachowaniu oryginalnego formatu wrażliwych danych przy jednoczesnym zastąpieniu losowo generowanych tokenów.

Celem maskowania danych jest stworzenie praktycznego rozwiązania, które nie zawiera poufnych informacji, ale raczej zapewnia duplikat struktury. Gdy rzeczywiste dane nie są potrzebne, jest to szczególnie przydatne w przypadku szkoleń użytkowników, demonstracji produktów i testowania oprogramowania.

Dlaczego maskowanie danych jest tak ważne?

Maskowanie danych jest stosowane przez najmądrzejsze i najbardziej proaktywne organizacje z kilku powodów:

- Wyeliminowanie możliwości utraty danych lub włamania podczas przesyłania danych do chmury.

- Rozwiązywanie ważnych problemów związanych z bezpieczeństwem, takich jak eksfiltracja danych, zagrożenia wewnętrzne, przejęte konta i niezabezpieczone interakcje z systemami zewnętrznymi.

- Uniemożliwianie rywalom odkrywania planów handlowych Twojej firmy, w tym marży zysku, liczby użytkowników i innych czynników.

- Umożliwienie Ci zapobiegania nieautoryzowanemu lub niewłaściwemu wykorzystaniu danych klientów przez pracowników, niezależnych wykonawców lub dostawców.

- Umożliwienie bezpłatnego komercyjnego wykorzystania ukrytych danych przez stażystów, programistów, projektantów, producentów treści i ogół społeczeństwa.

- Oczyszczanie danych wykorzystuje maskowanie danych w celu zastąpienia oryginalnych wartości na nośniku pamięci, podczas gdy standardowe usuwanie plików nadal pozostawia ślady danych.

Narzędzia do maskowania danych

1. Delphix

Delphix to najnowocześniejsze oprogramowanie, które może szybko identyfikować i ukrywać wrażliwe dane z kilku źródeł, w tym relacyjnych baz danych i plików.

Nazwiska klientów, adresy e-mail i numery kart kredytowych nie będą dla Ciebie problemem, ponieważ Delphix może automatycznie wykrywać ponad 30 różnych rodzajów poufnych informacji.

Za pomocą tej aplikacji można maskować szeroką gamę rodzajów danych, w tym dane ustrukturyzowane i nieustrukturyzowane. Delphix stosuje różne metody ukrywania danych, w tym mieszanie, zastępowanie i tasowanie.

Dysponując ponad 50 unikalnymi wyrażeniami profilowania, Delphix zawiera pokaźną bibliotekę gotowych zestawów profili. Uruchamianie algorytmów maskujących nie wymaga od Ciebie bycia ekspertem programistycznym, a Delphix może generować dokładne wartości przy jednoczesnym zachowaniu integralności referencyjnej w Twoich źródłach danych i między nimi.

Oprogramowanie jest również łatwo konfigurowalne, jeśli trzeba opracować nowe algorytmy. Twoje zamaskowane dane będą nadal działać bezbłędnie, umożliwiając korzystanie z nich do celów programistycznych, testowych i analitycznych.

Rozwiązania w zakresie tokenizacji danych i nieodwracalnego maskowania są dostarczane przez Delphix w celu zabezpieczenia prywatności danych, a bezpieczeństwo Twojej firmy musi być zgodne ze standardami i przepisami, takimi jak RODO, HIPAA lub CCPA. Ryzyka można wyeliminować, definiując i wdrażając jednolite procedury maskowania w ustawieniach nieprodukcyjnych.

Cennik

Skontaktuj się ze sprzedawcą, aby uzyskać jego wycenę.

2. Prywatność danych IBM InfoSphere Optim

Rozwiązanie IBM InfoSphere Optim Data Privacy umożliwia użytkownikom zastępowanie wrażliwych danych kontekstowo i realistycznymi (ale fikcyjnymi) danymi na różne sposoby.

Technologia ułatwia przedsiębiorstwom znajdowanie poufnych danych i ukrywanie ich w razie potrzeby w bazach danych, magazynach, chmurze i sytuacjach związanych z dużymi zbiorami danych.

Zarządzanie i maskowanie informacji wrażliwych (danych osobowych i innych danych prywatnych) jest łatwiejsze w kontekstach niezwiązanych z produkcją, w tym podczas programowania, testowania i zapewniania jakości, dzięki IBM InfoSphere Optim Data Privacy.

InfoSphere zapewnia bezpieczeństwo i poufność danych, których wymaga branża BFSI, zwłaszcza w ekosystemie rozwoju/wsparcia wielu dostawców. To doskonałe narzędzie do ochrony prywatności danych i środowiska.

Aby skonfigurować pobieranie danych z produkcyjnych baz danych i metody maskowania, nie jest wymagane żadne kodowanie. Konwersja odbywa się szybciej w bezpiecznym kanale. IBM obiecuje poprawę zgodności danych, zarządzania ryzykiem i wydajności operacyjnej.

Cennik

Skontaktuj się ze sprzedawcą, aby uzyskać jego wycenę.

3. K2View

K2View może być najlepszą opcją dla Ciebie, jeśli szukasz silnego narzędzia do maskowania danych, które może skutecznie chronić Twoje wrażliwe dane.

Ma na celu uproszczenie maskowania danych poprzez ograniczenie kosztów i czasu wdrożenia, a także usunięcie komplikacji na poziomie przedsiębiorstwa dzięki strategii produktów danych.

K2View zapewnia silne bezpieczeństwo danych osobowych i utrzymuje relacyjną spójność zamaskowanych danych poprzez anonimizację wrażliwych danych poszczególnych podmiotów podczas przesyłania.

Ponadto ma pomóc w przestrzeganiu szeregu przepisów dotyczących ochrony danych, takich jak RODO, CCPA/CPRA, HIPAA, LGPD i PCI DSS.

K2View posiada funkcję katalogowania danych i automatycznego wykrywania, która ułatwia mapowanie i klasyfikację wrażliwych danych. Ponadto możesz przeprowadzać wyszukiwanie plików bazy danych i metadanych na poziomie szczegółowym.

Masz swobodę ukrywania swoich danych w sposób najskuteczniejszy dla Twojej firmy dzięki setkom dostępnych gotowych metod maskowania, w tym zastępowaniu, losowaniu, tasowaniu, przełączaniu, usuwaniu i redagowaniu.

Ponadto K2View obsługuje bezproblemową integrację z szeroką gamą technologii lub źródeł danych, niezależnie od tego, czy są one hostowane lokalnie, czy w chmurze. Aby ukryć dane z integralnością referencyjną, możesz połączyć to rozwiązanie z relacyjnymi bazami danych, starszymi systemami, NoSQL, dokumentami XML, kolejkami komunikatów i plikami prostymi.

Cennik

Skontaktuj się ze sprzedawcą, aby uzyskać jego wycenę.

4. Maskowanie i podzbiór danych Oracle

Oracle Data Masking and Subsetting to skuteczne narzędzie, które umożliwia firmom zmniejszenie ryzyka naruszenia danych przy jednoczesnym zachowaniu jakości danych w ustawieniach nieprodukcyjnych. Rozwiązanie obejmuje szereg wbudowanych technik maskowania danych, w tym redagowanie, zastępowanie i szyfrowanie, w celu ukrycia poufnych danych w sposób, który zapewnia ich użyteczność, ale ukrywa ich tożsamość.

Do celów programistycznych, testowych i analitycznych rozwiązanie Oracle Data Masking and Subsetting zapewnia również możliwość tworzenia podzbiorów w celu tworzenia łatwiejszych w zarządzaniu kopii danych produkcyjnych.

Podczas maskowania i tworzenia podzbiorów danych może zachować integralność referencyjną, skomplikowane relacje i zależności. Bazy danych, pliki i aplikacje lokalnie lub w chmurze mogą być używane z rozwiązaniem. Prywatne informacje bazy danych i jej elementy potomne są automatycznie rozpoznawane przez ten program.

Utrzymuje centralną bibliotekę formatów maskowania, która zapewnia gotowe do użycia formularze maskowania i daje użytkownikom wiele możliwości ukrycia dowolnych danych. Aby ukryć dane z różnych przypadków użycia w różnych ustawieniach, Oracle oferuje kompletne techniki transformacji.

Jest odpowiedni dla firm, które muszą przestrzegać przepisów regulujących prywatność danych, takich jak RODO, CCPA/CPRA, HIPAA i inne. Za pomocą tego rozwiązania można ukryć nazwiska, adresy, numery telefonów, adresy e-mail, numery kart kredytowych i informacje o stanie zdrowia.

Cennik

Skontaktuj się ze sprzedawcą, aby uzyskać jego wycenę.

5. Trwałe maskowanie danych Informatica

Informatica Persistent Data Masking to kompleksowe rozwiązanie do maskowania danych, które pozwala firmom bezpiecznie chronić poufne dane, jednocześnie udostępniając je wewnętrznym i zewnętrznym interesariuszom.

Wyrafinowane algorytmy zastosowane w tym rozwiązaniu umożliwiają ochronę poufnych informacji przy użyciu szeregu technik maskowania, takich jak maskowanie z zachowaniem formatu i wartości. Technologia, która może maskować dane w czasie rzeczywistym lub partiami, chroni wrażliwe dane zarówno podczas przesyłania, jak i w trybie wsadowym.

Bazy danych, pliki i komputery mainframe to tylko niektóre z miejsc, w których może ukrywać dane. Użycie tego programu umożliwia ukrywanie danych na kilku platformach, w tym Oracle, IBM DB2, Microsoft SQL Server i innych.

Rozwiązanie jest świetną alternatywą dla przedsiębiorstw przenoszących swoje dane do chmury, ponieważ posiada również możliwości maskowania danych w środowiskach chmurowych. Solidne funkcje raportowania i audytu rozwiązania pozwalają klientom śledzić i sprawdzać wszystkie działania związane z maskowaniem.

Za pomocą raportów generowanych przez rozwiązanie można udowodnić zgodność z różnymi przepisami, takimi jak RODO, HIPAA i PCI-DSS. Ukrywa każdą możliwą do zidentyfikowania informację przed ogromną ilością danych zebranych z wielu źródeł i baz danych, takich jak użytkownicy, lokalizacje, daty urodzenia i role.

Bazy danych, aplikacje i komputery mainframe można szeroko łączyć za pomocą tego rozwiązania. Ponadto zmniejsza możliwość utraty danych lub niewłaściwego wykorzystania danych.

Cennik

Skontaktuj się ze sprzedawcą, aby uzyskać jego wycenę.

6. Tarcza polowa IRI

IRI FieldShield to potężny system maskowania danych, który zapewnia najnowocześniejszą ochronę poufnych danych. Kompleksowy zestaw funkcji i procedur maskowania programu umożliwia użytkownikom szybkie maskowanie danych z różnych źródeł, w tym relacyjnych baz danych, plików płaskich i systemów mainframe. Daje również użytkownikom opcję maskowania danych w chmurze lub lokalnie.

FieldShield automatycznie lokalizuje i kategoryzuje poufne materiały w bazach danych, plikach i innych źródłach przy użyciu nowatorskiej techniki kategoryzacji danych. Po sklasyfikowaniu danych można je ukryć za pomocą szeregu technik, w tym szyfrowania, zastępowania i redagowania.

Ponadto obsługiwane są różne typy danych, w tym alfanumeryczne, numeryczne i Unicode. Zapewnia również, że zamaskowane dane zachowują spójność referencyjną z innymi powiązanymi danymi, zachowując użyteczność danych.

Oferuje również szereg opcji podzbiorów danych, co pozwala na tworzenie mniejszych zestawów danych do testowania i opracowywania.

FieldShield obsługuje również integrację z innymi produktami IRI, takimi jak IRI CoSort i IRI Voracity. Narzędzia te oferują dodatkowe funkcje na jednej platformie, w tym integrację danych, jakość danych i maskowanie danych.

Cennik

Skontaktuj się ze sprzedawcą, aby uzyskać jego wycenę.

6. Maska danych Salesforce

Salesforce Data Mask to zaawansowana technologia maskowania danych, która pomaga firmom zabezpieczyć poufne informacje i przestrzegać różnych przepisów o ochronie danych. Na tej platformie dostępnych jest wiele różnych opcji maskowania, w tym dynamiczne maskowanie danych, statyczne maskowanie danych i selektywne maskowanie danych.

Sales Cloud, Service Cloud i Marketing Cloud wrażliwe dane są rozpoznawane i ukrywane przez Salesforce Data Mask przy użyciu algorytmów uczenia maszynowego.

Technologia oferuje również dokładny pulpit nawigacyjny, który umożliwia klientom przeglądanie zapisów audytu i ich maskowanie postępów. Różne przepisy dotyczące ochrony danych, w tym RODO, CCPA i HIPAA, zawierają również gotowe szablony zgodności.

Salesforce Data Mask działa w połączeniu z innymi produktami Salesforce, takimi jak Shield i Identity, oferując kompletne rozwiązanie do ochrony danych. Ponadto Salesforce Data Mask oferuje wysoki stopień elastyczności konfiguracji i można ją skonfigurować tak, aby spełniała określone wymagania dotyczące ochrony danych różnych organizacji.

Powszechnie używane typy danych, takie jak niestandardowe i standardowe obiekty, pola, załączniki i dokumenty, są obsługiwane w przypadku maskowania. Oferuje również wiele metod maskowania, w tym zastępowanie, redagowanie, tokenizację i szyfrowanie, aby zagwarantować, że dane zostaną skutecznie ukryte przy zachowaniu ich integralności.

Cennik

Skontaktuj się ze sprzedawcą, aby uzyskać jego wycenę.

7. bez zmian

Immuta może być najlepszą opcją w przypadku ograniczeń prywatności i dynamicznego maskowania danych. Modyfikuje dane w czasie zapytania, aby ukryć poufne wartości bez zmiany oryginalnych danych.

W pakiecie do zarządzania bezpieczeństwem i prywatnością można określić politykę kontroli dostępu opartą na atrybutach. Masz możliwość używania kodu lub zwykłego języka podczas pisania zasad.

Ponadto możesz wybierać spośród ponad 60 gotowych zabezpieczeń i kontroli prywatności w celu ochrony poufnych danych. Ograniczenia te mogą być również stosowane dynamicznie w czasie zapytania dla różnych technik maskowania danych, w tym anonimizacji, pseudonimizacji, minimalizacji i zaciemniania.

Dzięki tym dynamicznym zasadom możesz szybko uzyskiwać dostęp do autoryzowanych danych z dowolnego notebooka, narzędzia BI lub środowiska roboczego. Możesz zautomatyzować limity dostępu w Immuta, korzystając z różnych kryteriów, w tym danych demograficznych użytkowników, okien czasowych, danych sąsiednich komórek i danych tabeli referencyjnej.

Przede wszystkim zmniejsza obciążenie inżynieryjne i umożliwia natychmiastowy dostęp do zaszyfrowanych danych. Ponadto oprogramowanie to zmniejsza prawdopodobieństwo naruszenia danych, chroni reputację Twojej firmy, umożliwia bezpieczne udostępnianie danych i zwiększa produktywność zespołu.

Cennik

Skontaktuj się ze sprzedawcą, aby uzyskać jego wycenę.

8. Chainsys DataZense

DataZense to kompleksowe rozwiązanie do maskowania danych stworzone w celu ochrony prywatnych informacji w ustawieniach nieprodukcyjnych, programistycznych i testowych. Dzięki tej technologii firmy mogą z łatwością ukrywać dane PII i PHI, w tym dane kart kredytowych, nazwiska, adresy i dokumentację medyczną.

Może szybko zaoszczędzić czas i zmniejszyć liczbę błędów ludzkich dzięki automatycznemu wykrywaniu i maskowaniu danych. Metody maskowania oferowane przez to narzędzie obejmują tokenizację, szyfrowanie, tasowanie, zastępowanie i maskowanie. Może zachować integralność referencyjną i powiązania danych dzięki gotowym algorytmom.

Dodatkowo umożliwia tworzenie spersonalizowanych reguł i polityk maskowania, gwarantując anonimizację wrażliwych danych zgodnie z Twoimi konkretnymi potrzebami.

Zapewnia również kilka opcji konfiguracji i ścieżki audytu w celu zapewnienia zgodności i nadzoru. Możesz uzyskać dostęp do tej opartej na chmurze platformy w dowolnym miejscu i czasie.

Ponadto obsługuje RODO, CCPA, OIOO i inne przepisy dotyczące prywatności. Platformy Big Data, relacyjne bazy danych, pliki płaskie, usługi w chmurze oraz inne źródła danych i technologie mogą być zintegrowane z dataZense.

Cennik

Skontaktuj się ze sprzedawcą, aby uzyskać jego wycenę.

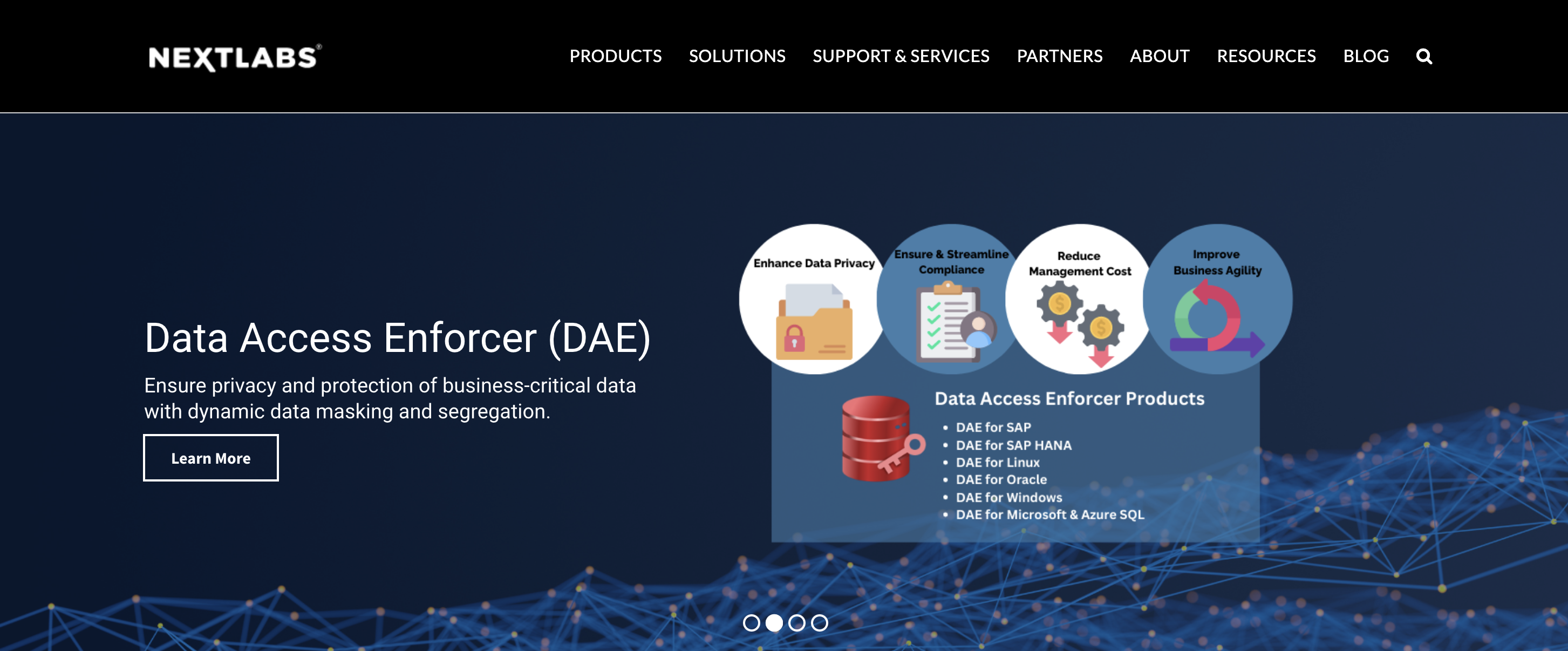

9. NastępneLaboratoria

Maskowanie danych Nextlabs, potężne dane rozwiązanie bezpieczeństwa, umożliwia firmom ochronę poufnych danych przy jednoczesnym przestrzeganiu wymogów prawnych. Wrażliwe składniki danych, które ten program umożliwia użytkownikom identyfikować i ukrywać, obejmują informacje o kartach kredytowych, numery ubezpieczenia społecznego i adresy e-mail, by wymienić tylko kilka.

Zapewnia maskowanie danych nieustrukturyzowanych oprócz danych strukturalnych.

Dzięki Nextlabs Data Masking możesz tworzyć zasady maskowania, których można używać z różnymi źródłami danych, w tym z plikami, bazami danych i programami.

Aby chronić poufne dane, narzędzie wykorzystuje szereg strategii maskowania, w tym szyfrowanie, redagowanie, zastępowanie i tasowanie. Z pomocą Nextlabs Data Masking możesz zarządzać i kontrolować swoje zasady maskowania danych dzięki scentralizowanemu widokowi wszystkich źródeł danych.

System umożliwia audyt i raportowanie zużycia i dostępu do danych.

Produkty do zapobiegania utracie danych (DLP) oraz zarządzania tożsamością i dostępem (IAM), a także inne rozwiązania zabezpieczające są bezproblemowo zintegrowane z maskowaniem danych Nextlabs. Integrując te systemy, organizacje są w stanie opracować dokładny plan bezpieczeństwa danych, który chroni każdą część ich środowiska danych.

Cennik

Skontaktuj się ze sprzedawcą, aby uzyskać jego wycenę.

10 HusHus

Szukasz ukrytego rozwiązania, które pomoże Ci w maskowaniu danych, dzięki czemu będziesz mógł przestrzegać norm regulacyjnych i standardów prywatności publicznej? Hush-Hush to idealna opcja. Masz jednak rozwiązanie Hush-Hush, które pomaga w ukrywaniu danych osobowych.

Korzystając z tego oprogramowania, możesz szybko znaleźć poufne informacje w bazie danych swojej firmy i uporządkować je w kategorie w celu anonimizacji. Hush-Hush jest w pełni zgodny z przepisami RODO, HIPAA/HITECH, CCPA i GLBA, jeśli chodzi o maskowanie danych.

Wykorzystuje komponenty oparte na regułach do dokładnej konfiguracji i bezpiecznej anonimizacji danych, oferując gotowe rozwiązania do ukrywania bezpośrednich i pośrednich tożsamości przy użyciu z góry określonych i uniwersalnych metod.

Hush-Hush jest elastyczny i można go połączyć z natywnym serwerem SQL SSIS, Biztalkiem i kodem wykorzystującym interfejs API, niezależnie od tego, czy działasz lokalnie, czy w chmurze. System tworzy raporty ścieżki audytu w celu weryfikacji zgodności z przepisami RODO, CCPA i HITECH, a Ty możesz zaplanować działania związane z anonimizacją danych lub przeprowadzić je w razie potrzeby.

Cennik

Skontaktuj się ze sprzedawcą, aby uzyskać jego wycenę.

Wnioski

Podsumowując, maskowanie danych jest dla współczesnych firm kluczową metodą zabezpieczania wrażliwych danych przed nieautoryzowanym dostępem. Korzystając z technik maskowania danych, firmy mogą zabezpieczyć swoje ważne dane bez narażania swojej zwykłej działalności.

Firmy mogą wybrać najlepsze rozwiązanie w zależności od swoich unikalnych potrzeb, w tym wymaganego poziomu ochrony danych, rodzajów wykorzystywanych źródeł danych oraz wymogów zgodności z przepisami, dzięki szerokiej gamie alternatyw dostępnych na rynku.

Twój post wyszedł daleko poza to, czego szukałem – narzędzia do anonimizacji danych w pliku PDF…

Moja dzisiejsza interpretacja ustawy LGPD jest taka, że chociaż prawo chroni obywatela, zbyt mocno obciąża służbę publiczną. W tym sensie potrzebne jest dostępne narzędzie (w szerokim tego słowa znaczeniu), gdy instytucje udostępniają wnioskodawcom procesy administracyjne!