Czy jest dowolność w wyborze sprzętu? Dowiedz się, jak RISC-V toruje drogę dla nowego ruchu sprzętu typu open source.

Wielu głównych graczy w branży półprzewodników zachowuje swoje projekty jako własne, a producenci urządzeń muszą płacić opłaty licencyjne, aby z nich korzystać.

Napięcia handlowe między USA, Chinami i Tajwanem stanowią wyzwanie w łańcuchu dostaw półprzewodników. Mniejsi producenci urządzeń również walczą o utrzymanie tych opłat, a bariera wejścia jest znacznie wyższa.

W podobny sposób, w jaki systemy operacyjne typu open source, takie jak Linux, wzmocniły możliwości programistów, nowy otwarty standard może wstrząsnąć sposobem, w jaki projektujemy i tworzymy urządzenia, które rządzą dzisiejszym światem.

W tym przewodniku przyjrzymy się historii architektury RISC, rozważymy zalety i wady tej technologii oraz zagłębimy się w kilka zastosowań RISC-V, które można znaleźć dzisiaj.

Ale najpierw, aby zrozumieć, dlaczego RISC-V jest tak ekscytujący, musimy zrozumieć, jak działają komputery.

Co to jest zestaw instrukcji?

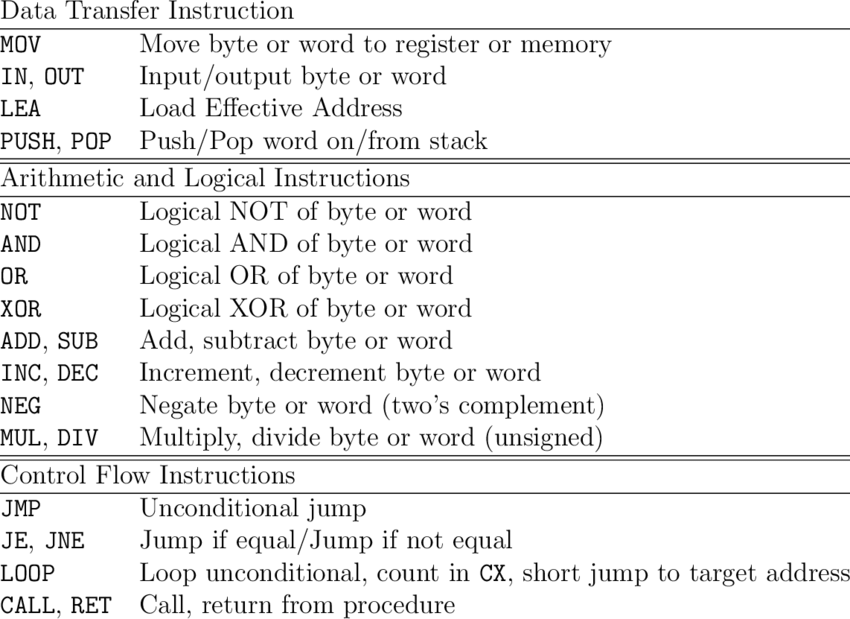

Zestaw instrukcji odnosi się do zestawu operacji, które komputer został zaprojektowany do wykonywania na poziomie maszyny.

Pomyśl o nich jako o najbardziej podstawowych poleceniach, takich jak dodawanie, mnożenie, ładowanie i przechowywanie danych. Architektura zestawu instrukcji jest najważniejszym interfejsem w komputerze, ponieważ dzieli aspekty sprzętowe i programowe.

Zestaw instrukcji procesora mówi nam, co procesor może zrobić, gdy jest ograniczony przez konstrukcję swojego sprzętu.

Jeśli poprosisz procesor, aby dodał dwa bity razem, będzie wiedział dokładnie, co zrobić, ponieważ w sprzęcie jest wbudowane polecenie, które obsługuje tę instrukcję.

Złożone operacje, takie jak ładowanie wideo z YouTube, odtwarzanie gra wideolub wysłanie tweeta wymaga wywołania milionów podstawowych poleceń znajdujących się w zestawie instrukcji procesora.

Popularne architektury zestawów instrukcji (ISA) obejmują architekturę ARM i Intel x86, z których pierwsza jest najszerzej stosowaną architekturą ISA na świecie.

Te ISA zostały opracowane po raz pierwszy kilkadziesiąt lat temu na licencji własnościowej. W tych wcześniejszych latach większość sprzętu i oprogramowania była prawnie zastrzeżona.

Co to jest RYZYKO?

W latach 1970. inżynierowie komputerowi koncentrowali się na zwiększaniu złożoności architektur komputerowych.

Technologia półprzewodników szybko się rozwijała i była w stanie wykonać dużą liczbę instrukcji. Doprowadziło to do powstania rodzaju komputera znanego jako CISC lub złożonego zestawu instrukcji.

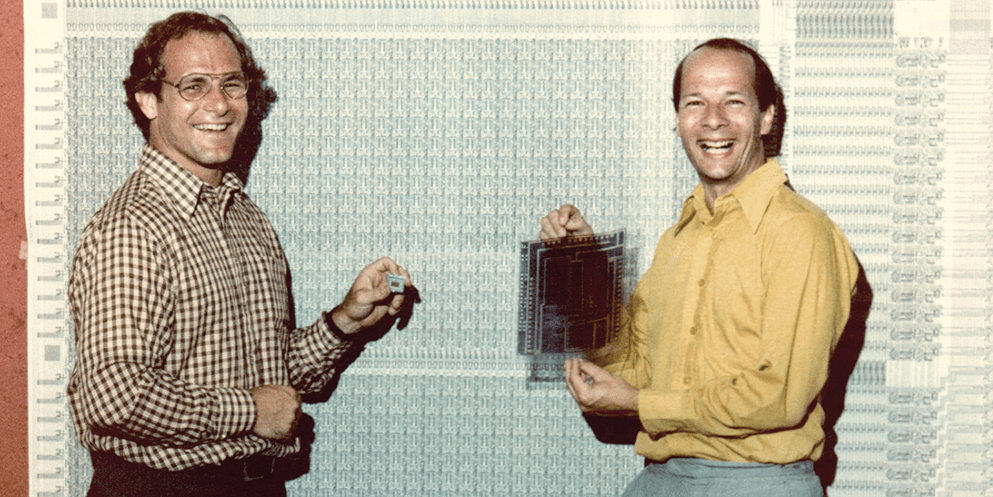

Okazuje się, że wiele instrukcji jest rzadko używanych w praktyce, na przykład w językach komputerowych wysokiego poziomu, takich jak C. David Patterson i Carlo Sequin z University of California w Berkeley uważali, że lepszą wydajność można osiągnąć przy znacznie niższych koszt poprzez uproszczenie procesora.

Zmniejszając stopień złożoności, mogą wykorzystać pozostałą przestrzeń na pamięć. Hipotezę tę nazwano RISC, czyli komputerem ze zredukowanym zestawem instrukcji.

Projekt RISC-I rozpoczął się jako projekt badawczy, którego celem było udowodnienie, że komputer RISC jest wykonalny. Studenci w Berkeley mogli stworzyć projekt, który działał z zaledwie 31 instrukcjami.

Sekcja kontrolna i instruktażowa chipa zajmowała tylko 6% matrycy krzemowej, podczas gdy inne chipy wykorzystywałyby połowę do tego samego celu. Rejestry zostały dodane, aby wypełnić zwolnioną przestrzeń. Rejestry te pozwoliły chipowi pomieścić więcej pamięci roboczej.

Architektura RISC odniosła komercyjny sukces w latach 1980-tych. Jednak wiele żetonów szybko wypadło z łask. Obecnie procesory oparte na ARM są najpopularniejszymi procesorami RISC, ze względu na powszechność nowoczesnych smartfonów, które prawie wyłącznie wykorzystują chipy ARM.

Co to jest RISC-V?

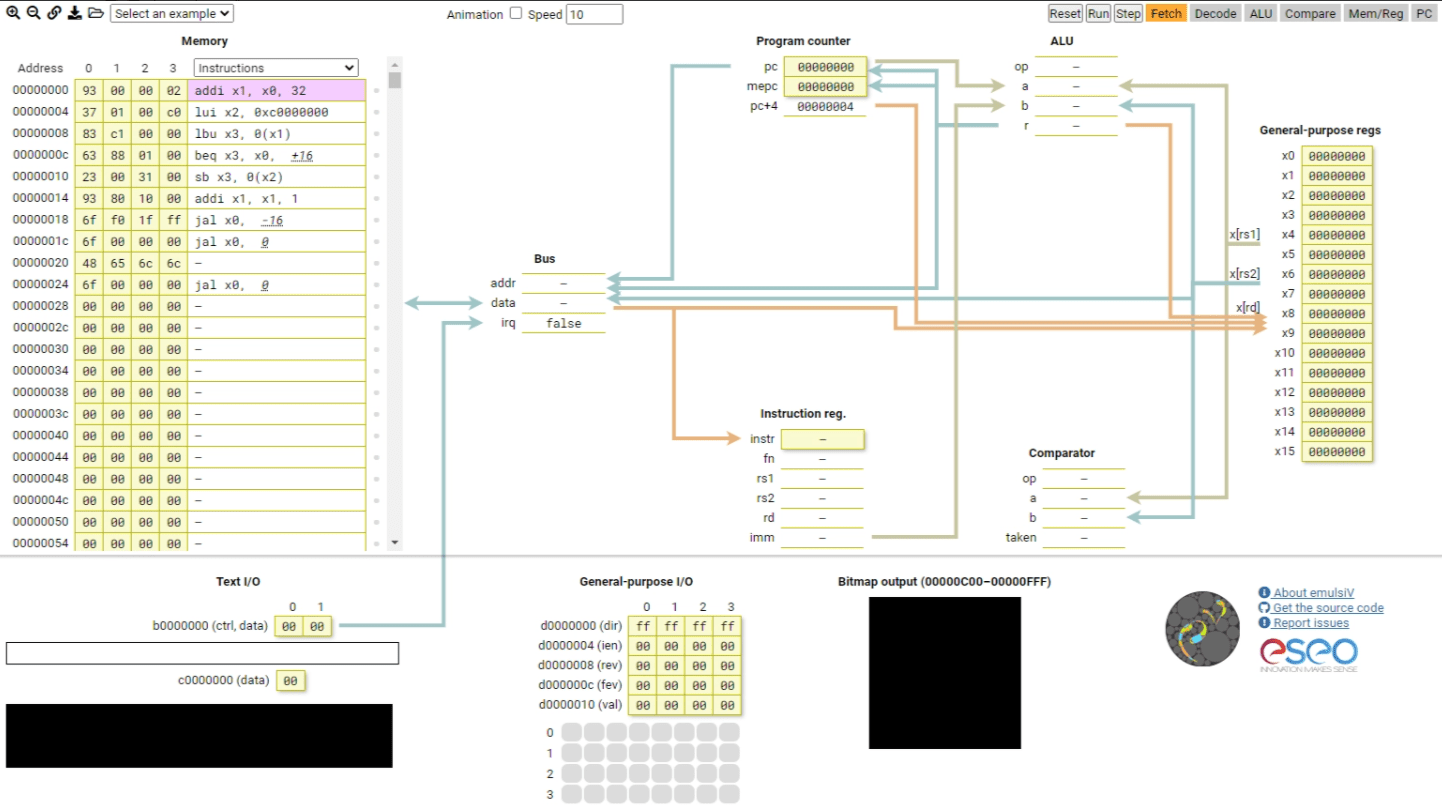

RISC-V odnosi się do konkretnego zestawu instrukcji o otwartym kodzie źródłowym, który ma na celu przestrzeganie zasad RISC. W przeciwieństwie do większości innych projektów ISA, RISC-V ISA nie wymaga żadnych opłat za użytkowanie.

Architektura RISC-V początkowo była projektem badawczym Krste Asanović na UC Berkeley, ale później zaprosiła autorów z całego świata.

Procesor z procesorem RISC ma uproszczony zestaw instrukcji, które trwają tylko jeden cykl zegara. Zamieniają złożoność z większą wydajnością dzięki zastosowaniu architektury typu load-store.

Oznacza to, że instrukcje adresują tylko rejestry, do których dostęp jest znacznie szybszy niż w pamięci głównej.

RISC-V obsługuje również wydajną strukturę potokową, która umożliwia równoległe wykonywanie wielu instrukcji.

Ponieważ RISC-V jest standardem otwartym, każdy może używać zestawu instrukcji do własnych produktów, co może doprowadzić do rewolucji w przestrzeni sprzętowej open source.

Podstawowe dane

- Zestaw prostych instrukcji – Brak złożonej listy instrukcji umożliwia szybsze wykonywanie instrukcji i ułatwia potokowanie wielu instrukcji.

- Modułowość – RISC-V ma małą standardową podstawę ISA i jest dostarczany z różnymi standardowymi rozszerzeniami. Dzięki temu użytkownicy mogą wybierać tylko te części, których potrzebują, budując własne chipy RISC-V.

- Rozciągliwość – Konkretne funkcje można dodać do głównego ISA poprzez rozszerzenia. Umożliwia to użytkownikom tworzenie własnych niestandardowych instrukcji w razie potrzeby.

- IP o otwartym kodzie źródłowym – RISC-V to otwarty standard, co oznacza, że każdy, kto chce korzystać z tych projektów, może to zrobić bez martwienia się o opłaty licencyjne.

- Architektura magazynu ładunków – Pamięć ma priorytet nad złożonością za pomocą rejestrów.

ZALETY

- RISC-V to otwarty standard, co oznacza, że każdy może zbudować własne chipy.

- Warstwowa i rozszerzalna konstrukcja umożliwia innowacyjność. Każdy może zaimplementować zestaw instrukcji i tworzyć niestandardowe rozszerzenia dla niestandardowych procesorów.

- RISC-V jest rozszerzalny. Zawsze możesz dodać nowe funkcje do zestawu instrukcji.

- Ponieważ RISC-V jest oprogramowaniem typu open source, każdy może uczestniczyć w poszukiwaniu błędów.

- RISC-V umożliwia przyspieszony cykl rozwoju. Nie ma potrzeby obsługi opłat licencyjnych.

Wady

- Zdecentralizowany charakter utrudnia wydawanie poprawek i aktualizacji.

- Istnieje możliwość rozdrobnienia rynku. Ponieważ każdy może zaprojektować własne chipy RISC-V, wyzwaniem będzie upewnienie się, że rynek RISC-V może nie mieć tej samej stałej jakości, bezpieczeństwa lub interoperacyjności.

- Nie ma gwarancji adopcji. Inwestowanie w technologię RISC-V może przynieść odwrotny skutek, jeśli nadal będą otrzymywać tylko niewielki procent udziału w rynku.

- W tej chwili RISC-V nadal ma ograniczone wsparcie sprzętowe.

- Inną kwestią jest gęstość kodu. Biorąc pod uwagę określony program, skompilowany zestaw instrukcji RISC zwykle wymaga więcej bajtów niż w przypadku skompilowania do CISC. Dzieje się tak, ponieważ wykonanie pojedynczego polecenia CISC może wymagać kilku instrukcji RISC.

Aktualne zastosowania RISC-V

RISC-V jest idealny do aplikacji wbudowanych. Są to przypadki użycia, które wymagają oprogramowania umieszczonego na stałe wewnątrz urządzenia w celu wykonania określonego zestawu instrukcji.

Pomyśl o urządzeniach w ekosystemie Internetu rzeczy lub w aplikacjach motoryzacyjnych i kontrolerach komputerowych.

Oto kilka aplikacji dla architektury RISC-V, które można znaleźć dzisiaj.

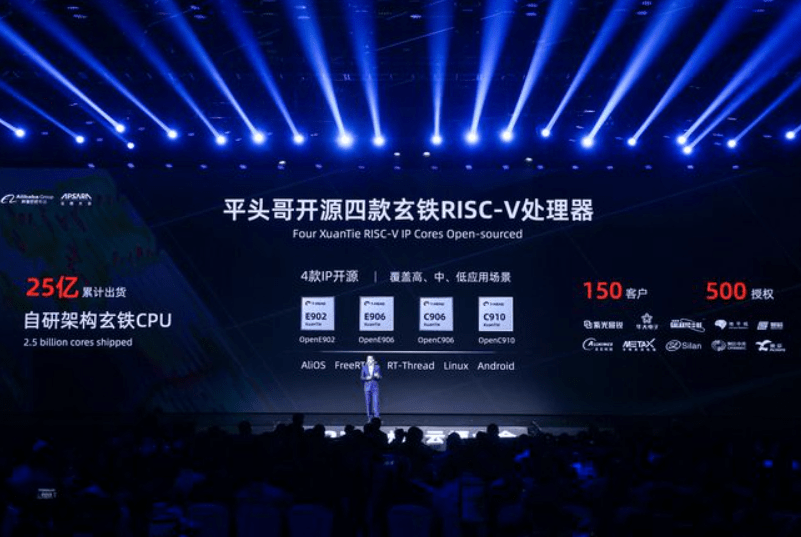

Alibaba

Jest prawdopodobne, że napięcia między Stanami Zjednoczonymi a Chinami dotyczące IP dały chińskim firmom technologicznym powód do przejścia na open-source.

W październiku 2021 r. Alibaba Cloud Intelligence ogłosił że będą używać procesorów RISC-V typu open source w swojej architekturze.

Będą one pierwszym na świecie pełnym stosem open source procesory serii.

„RISC-V jest obecnie bardzo atrakcyjny, ponieważ jako alternatywa dla zamkniętych i kosztownych ISA, otwarty i bezpłatny ISA RISC-V przyspiesza innowacyjność procesorów dzięki współpracy w ramach otwartego standardu”, powiedział Yu Pu, szef produktu w T-Head. , firma zajmująca się półprzewodnikami i spółka zależna należąca w całości do Alibaba.

SiFive

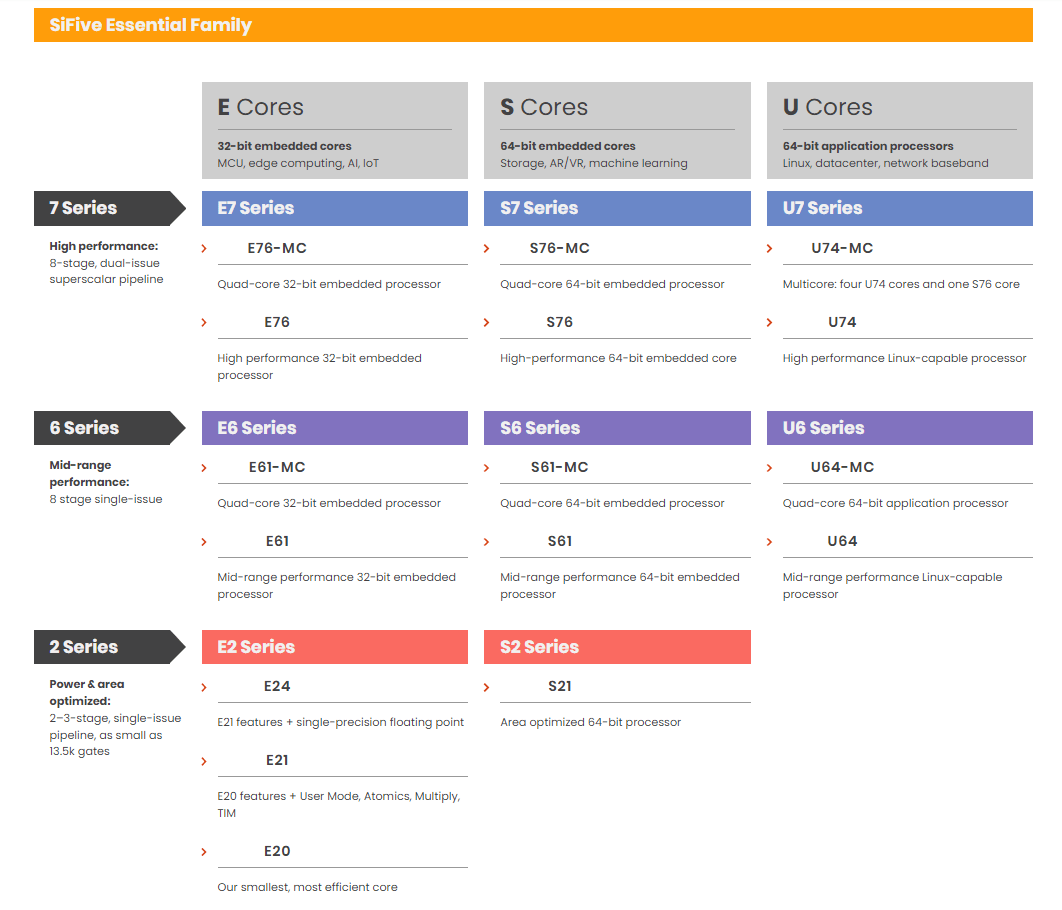

SiFive to firma zajmująca się półprzewodnikami założona w 2015 roku przez Krste Asanović, Yunsup Lee i Andrew Watermana, trzech naukowców z Uniwersytetu Kalifornijskiego w Berkeley.

Byli w stanie stworzyć pierwsze chipy, które zaimplementowały RISC-V ISA. Od tego czasu byli w stanie współpracować z ponad 100 firmami, aby ulepszyć swoje urządzenia za pomocą chipów RISC-V.

Ich rdzenie SiFive są najbardziej krzemowymi rozwiązaniami RISC‑V na świecie.

SiHive oferuje nawet zestaw do kodowania RISC-V oparty na BBC Doctor Who, który ma uczyć dzieci programowania i technologii IoT.

Ten produkt jest obiecujący w architekturze RISC-V, która wkrótce trafi na rynek urządzeń konsumenckich.

Cloud Computing

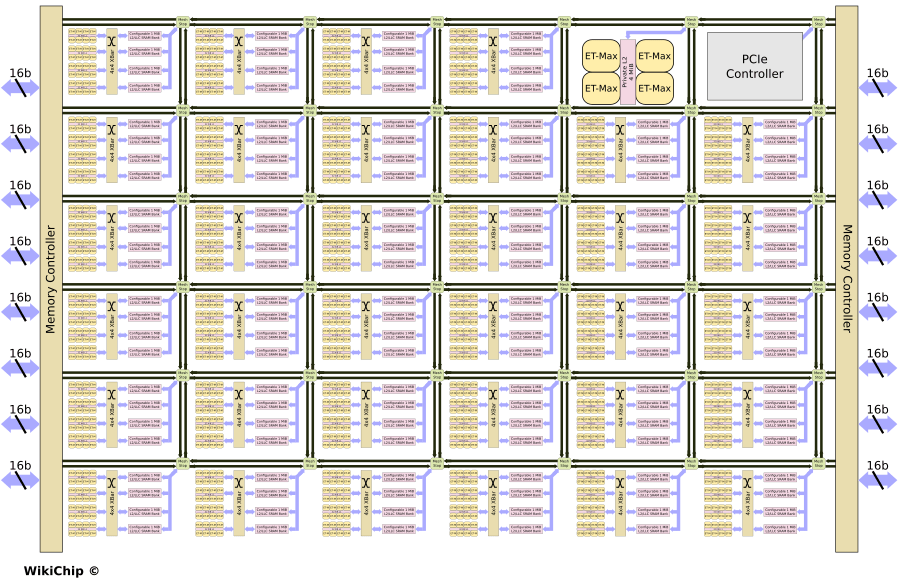

Do zasilania chmury można również wykorzystać architekturę RISC-V. Niektóre firmy już celują obciążenia centrum danych jako kolejne możliwe zastosowanie RISC-V.

Sieci High Performance Computing (HPC) już używają RISC-V do przetwarzania danych w tranzycie.

Ponieważ produkcja serwerów zajmuje więcej czasu niż produktów wbudowanych, minie trochę czasu, zanim zobaczymy całe serwery działające na RISC-V.

Wnioski

Sposób, w jaki wchodzimy w interakcję z Internetem, opiera się na solidnym fundamencie otwartych standardów. Urządzenia, których używamy, mogą również być zgodne z otwartymi standardami, takimi jak konstrukcja USB lub sposób, w jaki urządzenia łączą się ze sobą przez Wi-Fi i Bluetooth.

Dzięki tym otwartym standardom wszystkie nasze urządzenia i aplikacje stają się bardziej funkcjonalne i interoperacyjne.

Otwarte standardy, takie jak RISC-V, będą miały wpływ na sposób projektowania naszych urządzeń.

Umożliwi każdemu tworzenie tego, co chce, bez konieczności ograniczania się do własności intelektualnej. RISC-V jest utrzymywany przez aktywną społeczność programistów, która jest przejrzysta i ma charakter współpracy.

Przyszłość sprzętu, którego używamy w naszych urządzeniach, nie jest już decydowana za zamkniętymi drzwiami, ale jest ustalana na otwartej przestrzeni, aby każdy mógł wziąć w niej udział.

Udostępnij ten artykuł, jeśli uznasz go za wnikliwy. Nie przegap najnowszych wiadomości dotyczących AI, ML i przyszłych technologii, subskrybując nasz Tygodnik!

Dodaj komentarz