Բառը[Թաքցնել][Ցուցադրում]

2021-ին տեղի ունեցած արտահոսքը ցույց տվեց ավելի քան 50,000 բջջային հեռախոսահամարների ցանկ, որոնք, ենթադրաբար, թիրախ են դարձել ամբողջ աշխարհի կառավարությունների կողմից: Այդ թիրախների թվում էին արաբական թագավորական ընտանիքի անդամներ, իրավապաշտպաններ, լրագրողներ և քաղաքական գործիչներ: Այս շատ ազդեցիկ մարդիկ ընդամենը մի մասն են այն ամենի, ինչը կարող է լինել պատմության մեջ ամենատարածված լրտեսող ծրագրերից մեկը:

Հետագայում ապացուցվեց, որ այդ թիրախներից շատերը հարձակման են ենթարկվել Պեգաս անունով հայտնի ծրագրի կողմից: Pegasus-ը վնասակար ծրագրի օրինակ է, որը հայտնի է որպես լրտեսող ծրագրեր: Լրտեսող ծրագրերը նպատակ ունեն տեղեկություններ հավաքել անձի կամ կազմակերպության մասին՝ առանց օգտագործողի իմացության:

Որտեղի՞ց է հայտնվել Pegasus-ի այս լրտեսող ծրագիրը: NSO Group-ը վերջերս հայտնի է դարձել իր Pegasus լրտեսող ծրագրերը աշխարհի կառավարություններին վաճառելու համար: Ներսիսները ասում են, որ իրենք կառավարություններից միլիոններ կգանձեն՝ իրենց քաղաքացիներին լրտեսելու լիազորություն տալու համար:

NSO Group-ը Իսրայելի բազմաթիվ տեխնոլոգիական ընկերություններից մեկն է, որոնք դարձել են իրենց սեփական թվային զենքի դիլերները: Եկեք նայենք կառավարության հսկողության հետևում գտնվող անհանգիստ իրականությանը և տեխնոլոգիական ընկերություններին, որոնք դա հնարավոր են դարձնում:

Ի՞նչ է Pegasus լրտեսող ծրագիրը:

Pegasus-ը վերաբերում է որոշակի լրտեսող ծրագրերին, որոնք մշակվել են իսրայելական NSO Group տեխնոլոգիական ընկերության կողմից:

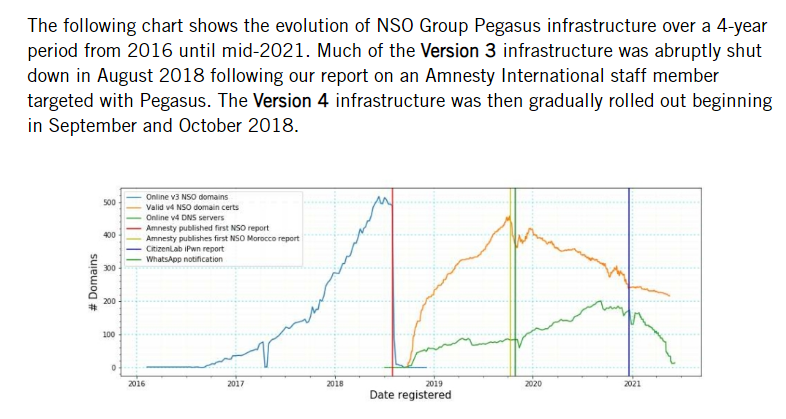

NSO Group ընկերությունը հիմնադրվել է 2010 թվականին և այն ժամանակից ի վեր տրամադրել է լրտեսող ծրագրեր և այլ տեսակի ծրագրային ապահովում ամբողջ աշխարհի պետական կառույցներին:

Pegasus-ը նրանց ամենահզոր առաջարկներից մեկն է, որն ունակ է ներթափանցել բջջային հեռախոսներ առանց օգտատիրոջ իմացության: Այն առաջին անգամ հայտնաբերվել է 2016 թվականի օգոստոսին, երբ մարդու իրավունքների պաշտպան Ահմեդ Մանսուրը վնասակար հղում է ստացել իր տեքստային հաղորդագրություններում:

Մանսուրը հղումն ուղարկել է Citizen Lab-ին՝ Տորոնտոյում գտնվող լաբորատորիա, որը մասնագիտացած է ինտերնետի անվտանգության ոլորտում: Նրանք պարզել են, որ հղումը ջեյլբրեյք կկատարի Մանսուրի iPhone-ը և կտեղադրեր վնասակար ծրագրեր: Այնուհետև հետագա վերլուծությունը ծածկագիրը կապեց NSO Group-ի արտահոսած Pegasus նախագծի հետ:

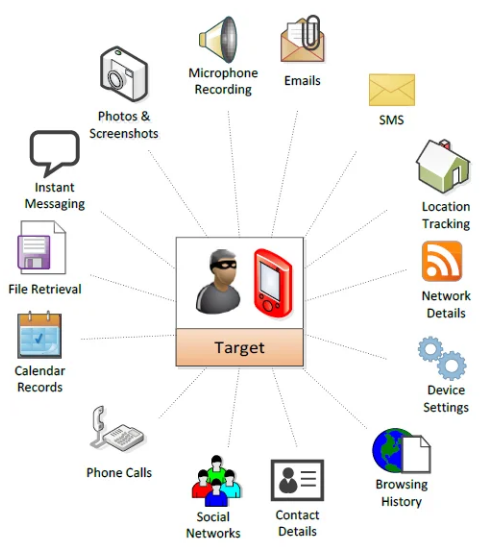

Ինչպիսի՞ տվյալներ կարող է ստանալ Pegasus-ը օգտատերերից:

Pegasus-ը կարող է կարդալ տեքստային հաղորդագրություններ, հետևել զանգերին և հավաքել գաղտնաբառեր: Լրտեսող ծրագիրը նաև օգտագործում է հեռախոսի օպերացիոն համակարգի խոցելիությունը՝ միկրոֆոն և տեսախցիկ մուտք գործելու համար:

Pegasus-ը կարող է նույնիսկ տեղեկություններ գողանալ այլ հավելվածներից, ինչպիսիք են զննարկման պատմությունը, էլ. նամակները, օրացույցները և օգտվողի կոնտակտների ցանկը:

Ինչպե՞ս է աշխատում Pegasus լրտեսող ծրագիրը:

Pegasus լրտեսող ծրագրերը հայտնաբերվել են iOS-ի որոշ տարբերակներում և որոշ Android սարքերում:

Դիտարկվել է, որ Pegasus լրտեսող ծրագիրը տարածվում է տարբեր մեթոդներով: Ոմանք լրտեսող ծրագրերի զոհ են դարձել SMS-ի կամ iMessage-ի միջոցով ուղարկված URL-ի վրա սեղմելուց հետո:

Մյուս օգտատերերը լրտեսող ծրագրերը ձեռք են բերել «զրոյական սեղմումով» հարձակման միջոցով կամ առանց օգտատիրոջ որևէ փոխազդեցության: Որոշ ժամանակ Apple-ի iMessage ծառայությունն ուներ խոցելիություն, որտեղ նույնիսկ հաղորդագրություն ստանալը կարող էր թույլ տալ, որ ձեր սարքը վտանգի ենթարկվի:

Երբ վնասաբեր կոդի պատճենը տեղադրվի զոհի սարքում, լրտեսող ծրագիրը կփորձի գործարկել ֆոնային գործընթացները, որոնք փորձում են ստանալ արմատային թույլտվություն: Ծրագիրն այժմ կփորձի ստանալ արմատային մուտք դեպի ձեր հեռախոսը: Նման մուտքի ձեռքբերումը նշանակում է, որ ձեր հեռախոսում պահվող գրեթե ցանկացած տվյալ կարող է հետ ուղարկվել հեռավոր սերվեր:

Բայց ինչպե՞ս է Pegasus-ն իրականացնում ձեր հեռախոսի ամբողջական տիրույթը:

Մինչ փորձագետները դեռ քննարկում են Pegasus-ում կիրառվող ճշգրիտ մեթոդները, հավանական է, որ նրանք ապավինեն զրոյական օրվա շահագործումներին: Զրոյական օրվա շահագործումը կամ խոցելիությունը ծրագրային ապահովման թերություն է, որը հարձակվողները հայտնաբերել են նախքան վաճառողը տեղյակ է եղել դրա մասին:

NSO Group-ը, ամենայն հավանականությամբ, վարձում է մասնագետների թիմ, որը փորձում է գտնել այդ սխրանքները և ավելացնում դրանք Pegasus Suite-ում: Քանի որ տարբեր հեռախոսներ ունեն տարբեր խոցելիություններ, Pegasus-ը, ամենայն հավանականությամբ, օգտագործում է մի քանի շահագործում, որպեսզի հասնի ձեր սարքի արմատային հասանելիություն ստանալու իր նպատակին:

Amnesty International-ի անվտանգության լաբորատորիան հրապարակել է ա հաշվետվություն որը ուրվագծում է դատաբժշկական հետքերը, որոնք մնացել են շարժական սարքերի վրա, երբ դրանք ենթարկվել են Pegasus-ի ազդեցությանը: Զեկույցը ցույց է տալիս, որ լրտեսող ծրագիրն օգտագործում է այնպիսի հավելվածներ, ինչպիսիք են iMessage-ը, Apple Music-ը և Apple Photos-ը՝ որպես շահագործման շղթայի մաս՝ Pegasus-ը iOS սարքերում տեղակայելու համար:

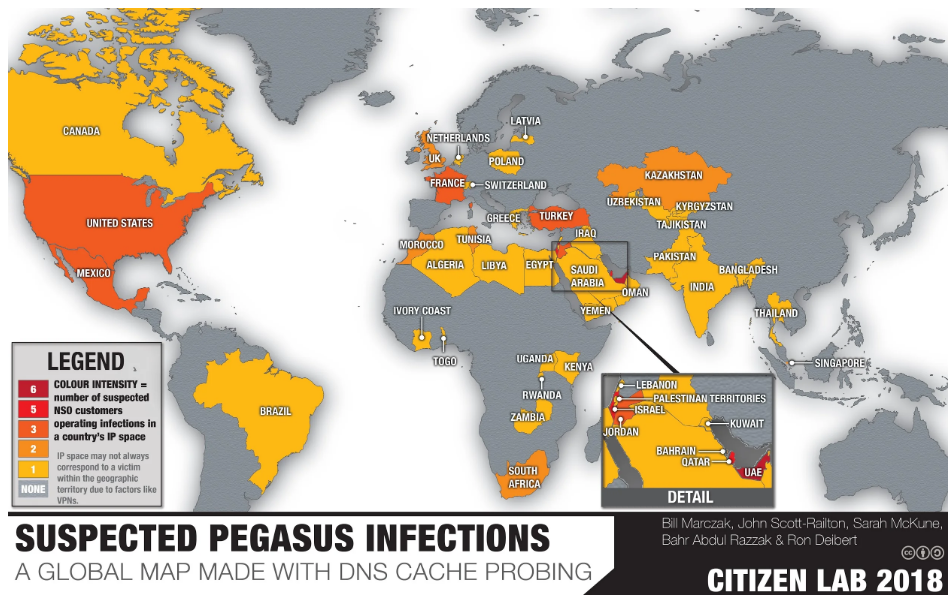

Ո՞ր երկրներն են օգտագործել Pegasus-ը:

A համատեղ հետաքննություն 2021 թվականի հուլիսին անցկացվել է 11 երկիր՝ որպես NSO հաճախորդ, այդ թվում՝ Ադրբեջանը, Բահրեյնը, Հունգարիան, Հնդկաստանը, Սաուդյան Արաբիան և Արաբական Միացյալ Էմիրությունները: Առնվազն 180 երկիր ավելի քան 20 երկրներից 2016-ից մինչև 2021-ի հունիս ընկած ժամանակահատվածում եղել են NSO լրտեսող ծրագրերի թիրախ:

Կառավարության հսկողության այս համատարած օգտագործումը տարբեր միջազգային կազմակերպություններին քննադատել է Իսրայելի դերը NSO Group-ին նման ծառայություններ մատուցելու թույլտվություն տալու հարցում:

Թե՛ Facebook-ը, և թե՛ Apple-ը հայցեր են հարուցել NSO Group-ի դեմ։ Facebook-ը պնդում է, որ Pegasus-ն օգտագործվել է Հնդկաստանում WhatsApp-ի հաղորդակցությունները գաղտնալսելու համար, մինչդեռ Apple-ը դատի է տվել NSO Group-ին՝ իրենց օգտատերերին թիրախավորելու համար:

Ինչպես պաշտպանվել Pegasus լրտեսող ծրագրերից

Թեև Pegasus լրտեսող ծրագրերի թիրախների մեծ մասը հանդիսանում են բարձրաստիճան դեմքեր, ինչպիսիք են քաղաքական գործիչները և լրագրողները, սովորական քաղաքացիները դեռ կարող են հայտնվել Pegasus լրտեսող ծրագրերի վտանգի տակ:

Ահա մի քանի եղանակներ, որոնցով կարող եք պաշտպանվել NSO Group-ի հակասական արտադրանքից:

Հաճախակի վերագործարկեք ձեր սարքերը

Pegasus վարակի շղթան հիմնված է զրոյական օրվա շահագործման վրա՝ սարքերը կառավարելու համար: Ամեն օր սարքի վերագործարկումը կարող է մեծացնել հայտնաբերման հնարավորությունները: Հարձակվողները նույնպես ավելի քիչ հավանական է, որ պահպանվեն վարակի հետ:

Մի սեղմեք SMS-ի կամ iMessage-ի միջոցով ստացված հղումների վրա

Pegasus-ի տարբեր հաճախորդներ սարքերը վարակելու համար դեռևս հիմնվում են 1 սեղմումով շահագործումների վրա: Դրա ամենատարածված տարբերակը տուժողի հեռախոսահամարին ուղարկված հղումների վրա սեղմելուց վարակն է: Վարակումը կանխելու համար դուք կարող եք փորձել բացել հղումը ոչ թե ձեր հեռախոսի, այլ աշխատասեղանի համակարգչի վրա:

Ինտերնետ զննարկելիս օգտագործեք VPN

Pegasus-ը կարող է օգտագործել միջին մարդու հարձակումը՝ ձեր սարքը վարակելու համար: Վիրտուալ մասնավոր ցանցի կամ VPN-ի օգտագործումը կարող է օգնել քողարկել ձեր տրաֆիկը պոտենցիալ հարձակվողներից:

Պահպանեք ձեր հեռախոսը թարմացված

Google-ը և Apple-ը շարունակաբար թարմացնում են իրենց ծրագրակազմը՝ շտկելու շահագործումները: Օգտատերերը, ովքեր ցանկանում են պաշտպանվել հնարավոր լրտեսող ծրագրերից, պետք է միշտ թարմացնեն իրենց սարքերը: Սա օգնում է նվազագույնի հասցնել այն խոցելիության քանակը, որը հարձակվողը կարող է օգտագործել:

Եզրափակում

NSO-ն դեռևս հերքում է իր ծառայությունների հետ կապված որևէ խախտում, որը, ըստ նրանց, նախատեսված է հանցագործների դեմ օգտագործելու համար: Չնայած դրան, տարբեր կազմակերպությունների զեկույցներն ապացուցում են, որ Pegasus-ի միջոցով պետական պատվիրատուների թիրախում են հայտնվել ոչ հանցավոր անձինք:

Pegasus-ի գոյությունը առաջ է բերում մի քանի էթիկական խնդիրներ՝ կապված ազգային անվտանգության և գաղտնիության մեր իրավունքի հետ: Արդյո՞ք քաղաքացիները պետք է պարզապես ընդունեն պետական հսկողությունը հանուն ազգային անվտանգության: Արդյո՞ք Իսրայելը պետք է պատժամիջոցների ենթարկվի այս տեխնոլոգիական ընկերություններին աջակցելու համար:

Նախաձեռնություններ, ինչպիսիք են Պեգասուս նախագիծ հուսով եմ գտնել չարամիտ գործունեության ավելի շատ ապացույցներ և մղել կառավարություններին՝ ճնշելու այս հսկողության խնդիրները:

Թողնել գրառում