A nagy nyelvi modellek térnyerése megmutatta, hogy az algoritmusok manapság több mint képesek utánozni az emberi online viselkedést.

A tanulmány 2023 márciusából kiderült, hogy a résztvevők nem tudták pontosan megkülönböztetni az emberi és a mesterséges intelligencia szövegét. A kutatók attól tartanak, hogy ezeket a modelleket rosszindulatú cselekmények eszközeként használhatják.

A vállalatok hasonlóak microsoft védőkorlátokat építettek be mesterséges intelligenciájukba, hogy megakadályozzák azokat félretájékoztatásra és más típusú sémákra. Azonban sok ilyen generatív modell nyílt forráskódú vagy kiszivárgott, így bárki használhatja ezeket a modelleket saját hasznára.

Egyre nehezebb bebizonyítani, hogy bármely felhasználó, akivel kapcsolatba lép az interneten, bot. A közösségi média platformok, mint pl Reddit és a Tiktok már elhelyeztek olyan közösségi szabályokat, amelyek korlátozzák az AI-tartalom benyújtását.

Ahogy életünk egyre inkább az online interakciókra támaszkodik, fontos, hogy ezek az online platformok olyan protokollokat hozzanak létre, amelyek bizonyítják, hogy egy fiókot ember üzemeltet.

Ebben a cikkben elmagyarázzuk az ilyen protokollokkal szemben támasztott követelményeket, és megvizsgáljuk a Web3-alkalmazások által kifejlesztett fejlesztéseket a személyiség bizonyításának problémájának megoldására.

Mi a Személyiség bizonyítása?

Személyiség igazolása vagy a PoP egy olyan protokoll, amely lehetővé teszi a hálózat számára, hogy ellenőrizze, hogy egy adott esemény mögött valódi ember áll-e.

A decentralizált rendszerek PoP-mechanizmusokat alkalmazhatnak, hogy megakadályozzák a rosszindulatú tevékenységek előfordulását.

Mi történik, ha a decentralizált hálózat nincs mód az emberiség igazolására?

Az egyik legnehezebb Web3 kihívás az, hogy megtaláljuk a módját, hogy megakadályozzuk a Sybil támadás. Ez a fajta fenyegetés akkor fordul elő, ha a felhasználó megtalálja a módját több fiók használatának, hogy tisztességtelen előnyhöz jusson egy platformon vagy hálózaton.

Például egy támadó több hamis fiókot hozhat létre egy olyan platformon, mint a Twitter vagy a Facebook. Miután nagyszámú fiókhoz hozzáfér, a támadó felhasználhatja hatókörét dezinformáció terjesztésére vagy a közvélemény manipulálására.

Azokban a hálózatokban, ahol minden felhasználó szavazhat, a támadó több hamis identitást is létrehozhat az eredmények manipulálására.

A személyi hovatartozás igazolására szolgáló protokollok megakadályozhatják a Sybil támadásokat azáltal, hogy megkövetelik az egyénektől, hogy bizonyítsák, hogy valódi emberek, mielőtt engedélyeznék számukra a hálózatban való részvételt.

Az AI-modellek veszélye a jelenlegi PoP-módszereken

Lehet, hogy már találkozott a PoP olyan alapvető formájával, amely olyan botészlelő szolgáltatásokkal rendelkezik, mint például a recaptcha. A webhelyek hozzáadják ezeket a teszteket annak biztosítására, hogy a szolgáltatást használó személy tényleges ember-e. Gyakran olyan teszt elvégzésére van szükség, amelyet az ember elég könnyen megoldhat, de a számítógépek számára sokkal nehezebb.

Például egy általános recaptcha teszt arra kéri a felhasználót, hogy válassza ki a rács összes olyan négyzetét, amelyen van híd, stoptábla vagy lépcső.

Mivel azonban az AI-modellek egyre fejlettebbek a képfelismerés terén, az ilyen típusú tesztek lassan elavulnak. Ezeknek a teszteknek van egy kritikus korlátjuk is: a teszt megoldása nem bizonyítja, hogy Ön egyedi felhasználó.

A megfelelő és biztonságos PoP protokollnak módot kell adni arra, hogy megbízhatóan igazolja, hogy egy profil egy tényleges felhasználóhoz tartozik, és hogy a felhasználó nem tud több fiókot létrehozni magának.

A következő részben alaposabban megvizsgáljuk a személyiségi bizonyítási mechanizmusok főbb követelményeit, és azt, hogy ezek a jellemzők hogyan segíthetik a globális decentralizált identitás felállítását.

A személyi igazolvány követelményei

Íme néhány kulcsfontosságú tulajdonsága egy ideális személyi bizonyítási protokollnak.

- A protokollnak értéket kell adnia magánélet. A PoP-mechanizmusnak képesnek kell lennie arra, hogy a felhasználó névtelenségét megőrizze

- A PoP protokollnak is kell lennie ellenáll a csalásnak. A felhasználók nem hozhatnak létre több profilt ugyanazon a platformon.

- Ahhoz, hogy egy PoP protokoll elérje a globális adaptációt, magának a hálózatnak kell lennie skálázható és a decentralizált.

Mielőtt megvizsgálnánk a PoP-protokollok néhány ígéretes megvalósítását, amelyek célja a fenti tulajdonságok mindegyikének elérése, vessünk egy pillantást néhány legnépszerűbb személyi bizonyítási módszer árnyoldalára.

Először is vessünk egy pillantást a Turing-teszt megközelítésére. Biztosan találkozott már ilyen tesztekkel, ha valaha is meg kellett oldania a captcha-t online.

Észrevetted már, hogy ezek a tesztek egyre bonyolultabb megoldást jelentenek? A mesterséges intelligencia eléri azt a pontot, ahol a kihívás-válasz tesztek, például a kép megértése már triviális feladatnak számít. A rosszindulatú szereplők olyan szolgáltatásokat is használhatnak, amelyek emberi felhasználókból álló csapatra támaszkodnak, akiket a tesztek nagyarányú megoldására bíztak.

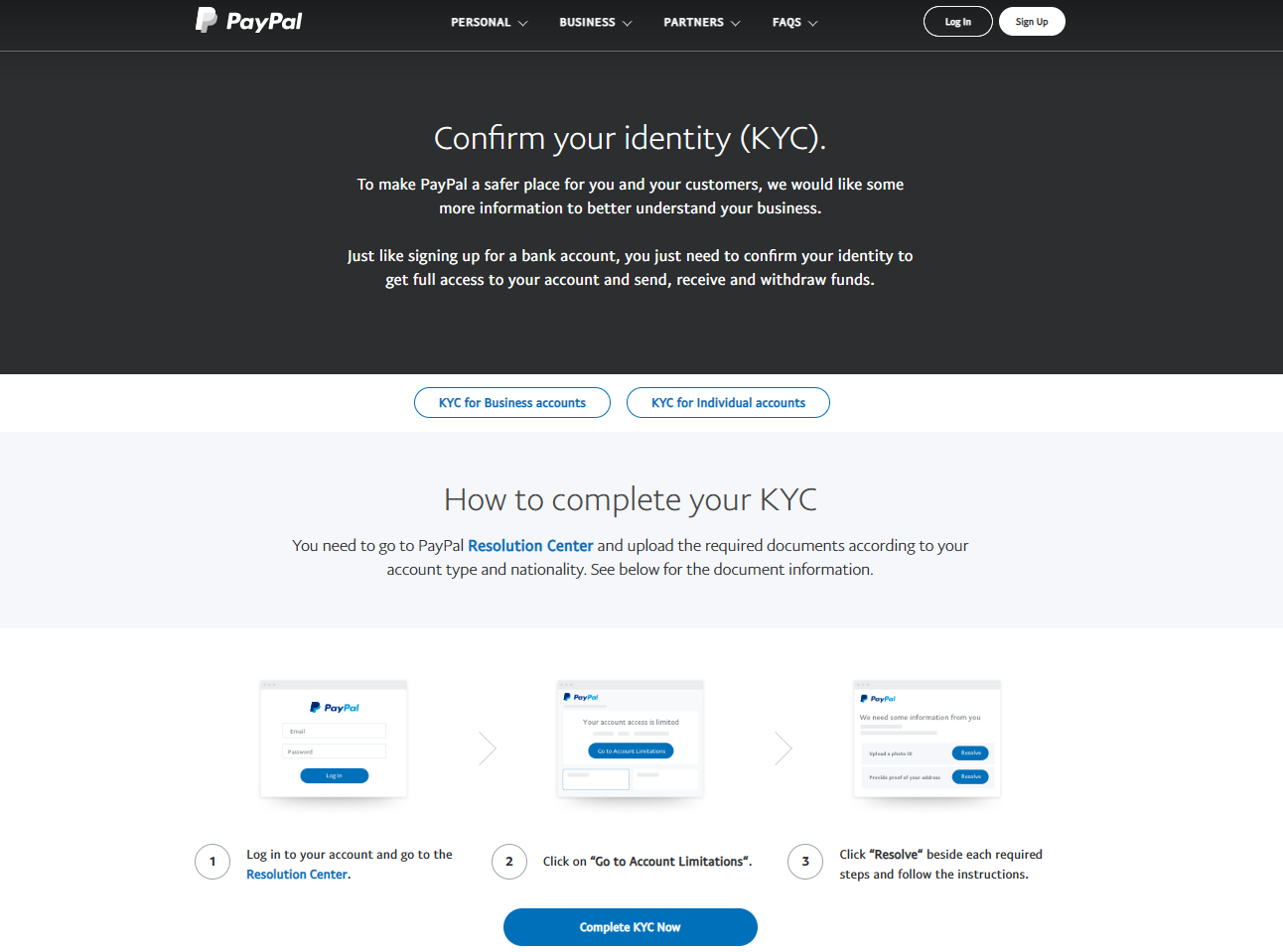

Egy másik elterjedt PoP megközelítés a személyazonosság-ellenőrzés. A legtöbb pénzintézet a KYC (Know-Your-Customer) szabvány valamilyen formáját követi csalárd vagy rosszindulatú tevékenységek kezelése a platformjukon.

Tegyük fel, hogy új számlát szeretne létrehozni a helyi banknál. A bank általában valamilyen állami személyazonosító okmány bemutatását kéri. A közösségi média platformok, mint például a Facebook és a Twitter, szintén használnak egyfajta személyazonosság-ellenőrzést. Ezek a platformok arra kérik a felhasználókat, hogy igazolják mobiltelefonszámukat vagy e-mail-címüket, nehogy egyetlen felhasználó több tucat fiókot hozzon létre a platformjukon.

Bár ez a módszer segít elriasztani a rosszindulatú szereplőket, még mindig sok módja van e korlátok megkerülésére. Például egy rosszindulatú szereplő olyan technikákat alkalmazhat, mint az SMS-hamisítás, hogy nagyszámú fiókhoz férhessen hozzá.

Ezenkívül a KYC azonosítást nehéz globálisan megvalósítani, mivel nem minden személy rendelkezik azonosítóval. Még ha egy személynek is volt azonosítója, egy központi szerv továbbra is tárolja és ellenőrzi ezeket a nyilvántartásokat.

A személyiség bizonyításának lehetséges módjai

A bizalom hálója

A személyesség igazolására szolgáló bizalomháló megközelítés a személyazonosság-ellenőrzés decentralizált módszere.

Ebben a megközelítésben a felhasználók létrehozzák és kezelik saját digitális identitásukat úgy, hogy digitális tanúsítványokat hoznak létre egy nyilvános platformon. A felhasználók ezután megvárják, amíg ezeket a tanúsítványokat a közösségben megbízható és ellenőrzött személyek ellenőrizni fogják. Ez a folyamat egy „bizalom hálót” hoz létre, amely garantálja az egyén identitását.

Minél többen írnak alá egy felhasználói tanúsítványt, annál megbízhatóbb és ellenőrzöttebb lesz a személyazonossága. Ez egy bizalmi hálózatot hoz létre, amely segíthet az egyén személyazonosságának online ellenőrzésében.

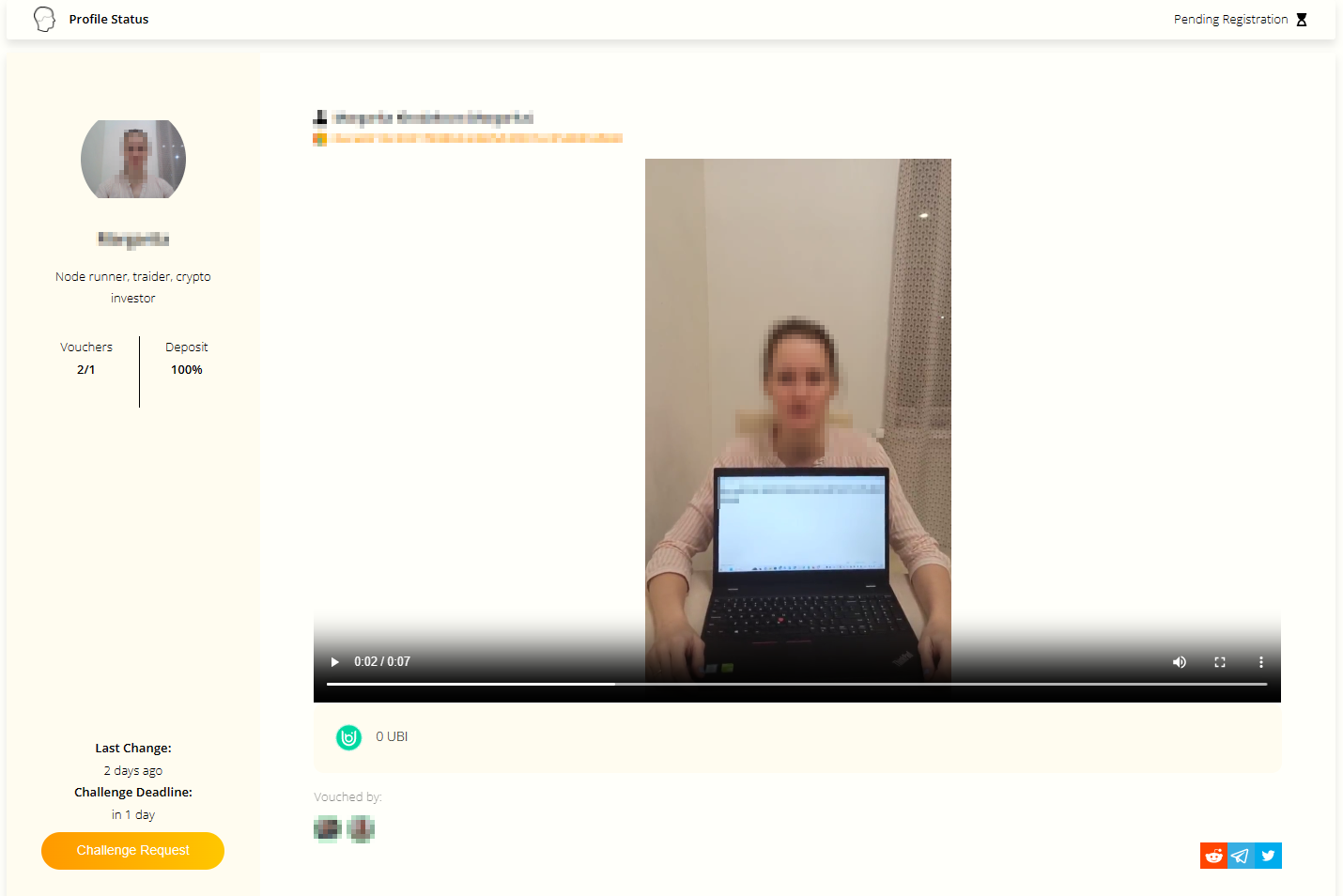

Olyan projektek, mint Emberiség bizonyítéka összpontosítson a bizalom hálójának kialakítására a Web3 számára. A felhasználóknak fel kell tölteniük egy videót, amelyen egy Ethereum-cím jól látható egy eszközön vagy papírlapon. A felhasználónak kis számú tokent kell letétbe helyeznie, amelyeket vissza kell küldeni, amint egy regisztrált felhasználó garantálja az Ön személyazonosságát.

Biometria

A biometria egy olyan hitelesítési módszer, amely az egyén egyedi biológiai jellemzőire támaszkodik a személyazonosság ellenőrzéséhez. Mivel ezeket a jellemzőket nem lehet elveszíteni vagy elfelejteni, a biometrikus adatok megbízható módszerként használhatók a személyi hovatartozás bizonyítására.

Számos biometrikus módszer létezik, amelyek végrehajtása különböző nehézségi fokú.

Ujjlenyomat biometrikus adatok magában foglalja az egyén egyedi ujjlenyomatmintáinak felhasználását személyazonosságának igazolására. Az ujjlenyomat-biometrikus adatok széles körben elfogadottak a személyi hovatartozás igazolására szolgáló kényelmes módszerként kormányzati és üzleti környezetben.

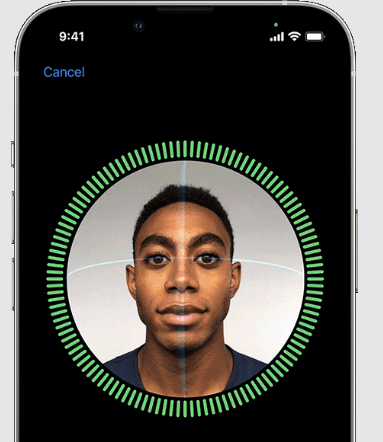

A felhasználók személyazonosságukat a használatával is ellenőrizhetik arcbiometrikus adatok. A platformok arcfelismerő technológiát használhatnak, hogy a felhasználó arcát a kormány által kibocsátott személyazonosító okmányhoz vagy más dokumentumhoz igazítsák. Az Apple Face ID rendszerének sikere megmutatta, hogy a mobileszközökön használható arcbiometrikus adatok a jelkódok és az ujjlenyomat-biometrikus adatok alternatívájaként.

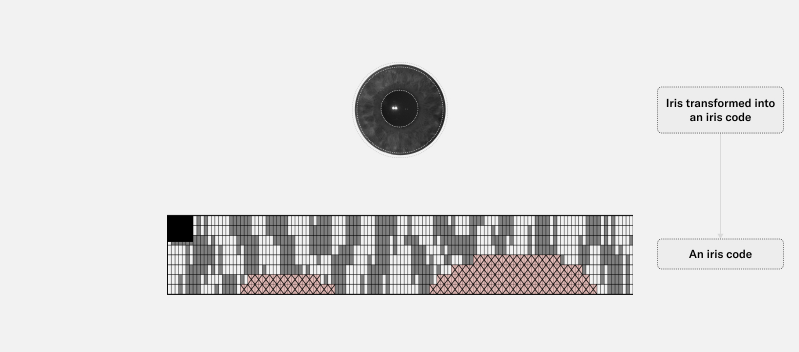

Egy másik lehetséges módszer az írisz biometrikus adatai az egyén íriszében található egyedi minták szkennelésére. A kutatók azzal érvelnek, hogy az írisz biometrikus adatai pontosabbak, mint az arcfelismerés és az ujjlenyomat biometrikus adatok. Az írisz mintái egyedibbek, mint az ujjlenyomatok, és viszonylag lánctalanok maradnak az egyes életkor előrehaladtával.

Az írisz biometrikus adatainak egyik figyelmeztetése az, hogy a felhasználó íriszének szkenneléséhez speciális eszközökre van szükség.

Az adatvédelemre összpontosító digitális identitás platform worldcoin tervezi az „Orb” nevű egyedi hardver használatát. Az eszköz bizonyítékot ad ki a személyiségi hitelességről, amelyet az AI nehezen fog meghamisítani. Az Orb emellett biztonságban tartja a felhasználó adatait azáltal, hogy minden ellenőrzés után törli az összes fényképet.

Következtetés

Mivel a decentralizált alkalmazások egyre több valós felhasználási esetet találnak, a fejlesztőknek olyan módszereket kell integrálniuk, amelyek megakadályozzák, hogy a rosszindulatú szereplők kihasználják a rendszer előnyeit. A személyazonosság igazolására szolgáló mechanizmusok kulcsfontosságúak e platformok biztonságos és megbízható megőrzésében.

A személyi hovatartozás bizonyítására irányuló megközelítésekkel kapcsolatos kutatásoknak arra is összpontosítaniuk kell, hogy a támadók AI segítségével megtévesztik a rendszert. Ha a mesterséges intelligencia képes bármely személy arcát és beszédét utánozni, akkor fennáll annak a veszélye, hogy az online platformokat elárasztják a valódi embernek tűnő, csalárd és rosszindulatú profilok.

Ön szerint mi a legjobb módja annak, hogy megközelítsük a digitális identitás kérdését a mesterséges intelligencia korában?

Hagy egy Válaszol