Índice analítico[Ocultar][Mostrar]

Unha filtración en 2021 mostrou unha lista de máis de 50,000 números de teléfono móbil que se cre que son obxectivos dos gobernos de todo o mundo. Entre estes obxectivos figuraban membros da familia real árabe, activistas dos dereitos humanos, xornalistas e políticos. Estas persoas moi influentes son só unha fracción do que podería ser unha das operacións de spyware máis estendidas da historia.

Máis tarde demostrouse que moitos destes obxectivos foron atacados por un programa coñecido como Pegasus. Pegasus é un exemplo dun tipo de programa malicioso coñecido como spyware. O spyware ten como obxectivo recompilar información sobre unha persoa ou organización sen o coñecemento do usuario.

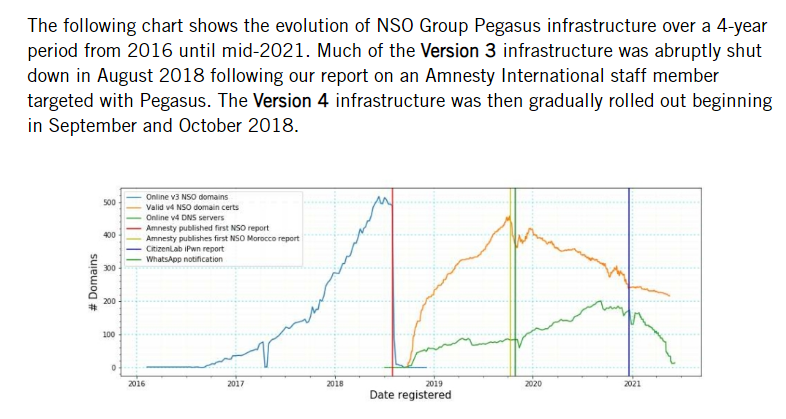

De onde veu este software espía Pegasus? O Grupo NSO fíxose famoso ultimamente por vender o seu software espía Pegasus a gobernos de todo o mundo. Interiores din que cobrarían millóns aos gobernos para que lles dea o poder de espiar aos seus cidadáns.

NSO Group é só unha das moitas empresas tecnolóxicas de Israel que se converteron nos seus propios comerciantes de armas dixitais. Vexamos a inquietante realidade detrás da vixilancia gobernamental e as empresas tecnolóxicas que a fan posible.

Que é o Pegasus Spyware?

Pegasus refírese a certo software espía desenvolvido pola empresa de tecnoloxía israelí NSO Group.

A empresa NSO Group foi fundada en 2010 e desde entón proporcionou spyware e outros tipos de software a axencias gobernamentais de todo o mundo.

Pegasus é unha das súas ofertas máis potentes, capaz de infiltrarse nos teléfonos móbiles sen o coñecemento do usuario. Descubriuse por primeira vez en agosto de 2016 cando o defensor dos dereitos humanos Ahmed Mansoor recibiu unha ligazón maliciosa nas súas mensaxes de texto.

Mansoor enviou a ligazón ao Citizen Lab, un laboratorio de Toronto especializado en seguridade en Internet. Descubriron que a ligazón tería jailbreaked iPhone de Mansoor e instalado software malicioso. Despois, máis análises vincularon o código ao proxecto filtrado Pegasus do Grupo NSO.

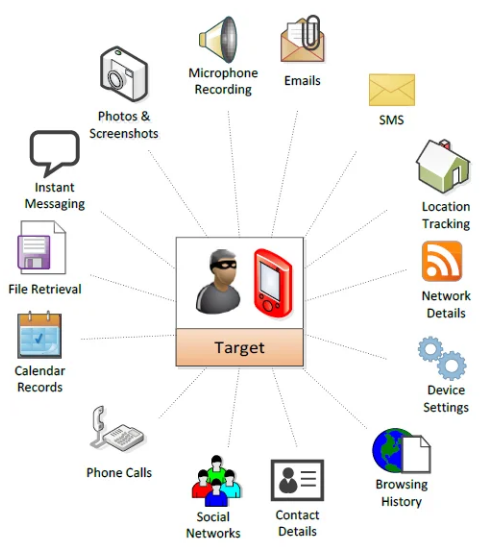

Que tipo de datos pode obter Pegasus dos usuarios?

Pegasus é capaz de ler mensaxes de texto, rastrexar chamadas e recoller contrasinais. O spyware tamén explota vulnerabilidades do sistema operativo do teléfono para acceder ao micrófono e á cámara.

Pegasus pode incluso roubar información doutras aplicacións como o historial de navegación, correos electrónicos, calendarios e a lista de contactos dun usuario.

Como funciona o Pegasus Spyware?

Atopouse software espía Pegasus en certas versións de iOS e nalgúns dispositivos Android.

Observouse que o spyware Pegasus se estende a través de varios métodos. Algúns foron vítimas de spyware despois de facer clic nun URL enviado por SMS ou iMessage.

Outros usuarios contraeron o software espía mediante un ataque de "clic cero" ou sen ningunha interacción do usuario. Durante un tempo, o servizo iMessage de Apple tivo unha vulnerabilidade na que incluso só recibir unha mensaxe podería permitir que o teu dispositivo se vexa comprometido.

Unha vez instalada unha copia do código malicioso no dispositivo da vítima, o spyware tentará executar procesos en segundo plano que tentan obter o permiso de root. O programa agora tentará obter acceso root ao seu teléfono. A obtención deste acceso significa que case todos os datos almacenados no teu teléfono pódense enviar de volta a un servidor remoto.

Pero, como consegue exactamente Pegasus unha toma total do seu teléfono?

Aínda que os expertos aínda están discutindo os métodos exactos utilizados en Pegasus, é probable que dependan de explotacións de día cero. Un exploit ou vulnerabilidade de día cero é un fallo de software que os atacantes descubriron antes de que o vendedor se decatara.

O Grupo NSO probablemente contrate un equipo de especialistas que intente atopar estas fazañas e engádaas á Pegasus Suite. Dado que os distintos teléfonos teñen diferentes vulnerabilidades, é probable que Pegasus use varias explotacións para acadar o seu obxectivo de conseguir acceso root ao teu dispositivo.

O Laboratorio de Seguridade de Amnistía Internacional publicou un denunciar que describe os rastros forenses que deixaron nos dispositivos móbiles despois de ser afectados por Pegasus. O informe mostra que o spyware usa aplicacións como iMessage, Apple Music e Apple Photos como parte dunha cadea de explotación para implementar Pegasus en dispositivos iOS.

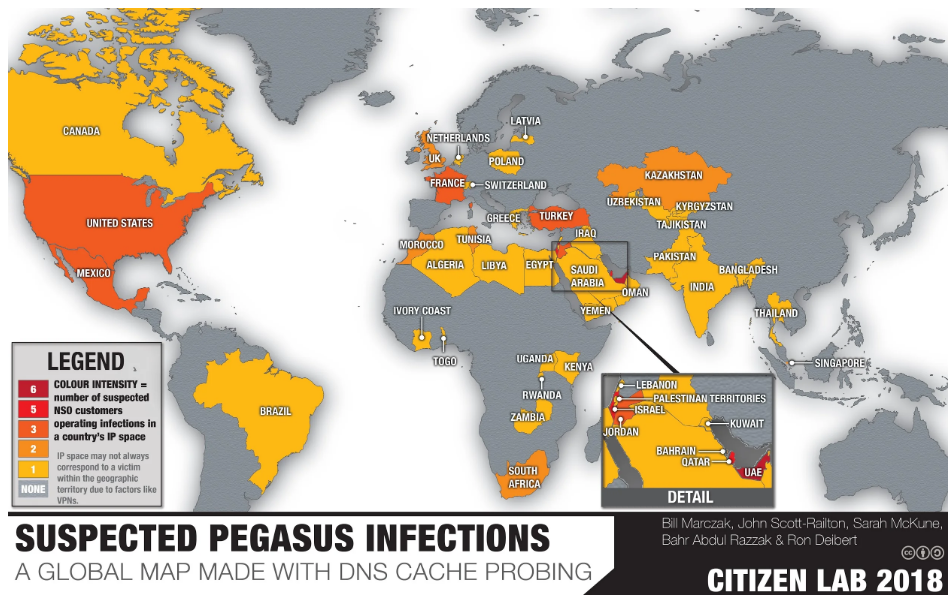

Que países utilizaron Pegasus?

A investigación conxunta realizada en xullo de 2021 identificou a 11 países como clientes de NSO, incluíndo Azerbaiyán, Bahrein, Hungría, India, Arabia Saudita e Emiratos Árabes Unidos. Polo menos 180 países de máis de 20 países foron o obxectivo do software espía de NSO entre 2016 e xuño de 2021.

Este uso xeneralizado da vixilancia gobernamental fixo que varias organizacións internacionais criticasen o papel de Israel ao permitir que NSO Group ofreza tales servizos.

Tanto Facebook como Apple iniciaron demandas contra NSO Group. Facebook afirma que se utilizou Pegasus para interceptar as comunicacións de WhatsApp na India, mentres que Apple demandou a NSO Group por apuntar aos seus usuarios.

Como defenderse contra o software espía Pegasus

Aínda que a maioría dos obxectivos do software espía Pegasus son figuras de alto perfil como políticos e xornalistas, os cidadáns comúns aínda poden estar en risco de sufrir o software espía Pegasus.

Aquí tes algunhas formas de defenderte do controvertido produto do Grupo NSO.

Reinicia os teus dispositivos a miúdo

A cadea de infección de Pegasus depende de exploits de día cero para tomar o control dos dispositivos. Reiniciar un dispositivo diariamente pode aumentar as posibilidades de detección. Os atacantes tamén terán menos probabilidades de persistir coa infección.

Non faga clic nas ligazóns recibidas por SMS ou iMessage

Varios clientes de Pegasus aínda confían en exploits de 1 clic para infectar dispositivos. A variante máis común desta é unha infección ao facer clic nas ligazóns enviadas ao número de teléfono da vítima. Para evitar a infección, pode tentar abrir a ligazón nun ordenador de escritorio, en lugar do teléfono.

Use unha VPN cando navegue por Internet

Pegasus pode explotar un ataque home-in-the-middle para infectar o teu dispositivo. Usar unha rede privada virtual ou VPN pode axudar a enmascarar o teu tráfico de potenciais atacantes.

Mantén o teu teléfono actualizado

Google e Apple actualizan continuamente o seu software para parchear os exploits. Os usuarios que queiran protexerse de posibles ataques de spyware sempre deben actualizar os seus dispositivos. Isto axuda a minimizar o número de vulnerabilidades que un atacante pode explotar.

Conclusión

NSO aínda nega calquera delito cos seus servizos, que afirman que está destinado a ser utilizado contra criminais. A pesar diso, os informes de varias organizacións demostran que individuos non criminais foron obxectivo de clientes do goberno que usan Pegasus.

A existencia de Pegasus suscita varias cuestións éticas relativas á seguridade nacional e ao noso dereito á privacidade. Os cidadáns deberían simplemente aceptar a vixilancia do goberno en nome da seguridade nacional? Debería ser sancionado Israel polo seu apoio a estas empresas tecnolóxicas?

Iniciativas como o Proxecto Pegasus esperamos atopar máis probas de actividade maliciosa e presionar aos gobernos para que repriman estes problemas de vixilancia.

Deixe unha resposta