Índice analítico[Ocultar][Mostrar]

No mundo dixital, hai varias etapas nas que terceiros poden acceder aos datos dos teus clientes ou empresa. Esta información non se pode eliminar facilmente dos informes ou das presentacións dos usuarios. Nunha liña similar, non pode simplemente distribuír os datos en si.

O enmascaramento de datos é unha solución de seguranza vital que substitúe os datos mostrados por datos ficticios mentres mantén seguros os datos verdadeiros nesta situación.

O enmascaramento de datos é a práctica de alterar datos confidenciais de xeito que aínda se poidan utilizar para o propósito previsto, pero non se poden usar para identificar persoas específicas.

Os datos confidenciais, incluídos nomes, enderezos e números de seguridade social, substitúense por información plausible pero falsa. Deste xeito, aínda que se pirateen os datos, a información crítica está protexida.

Nesta publicación, analizaremos de preto as 10 principais ferramentas de enmascaramento de datos dispoñibles no mercado.

Que é o enmascaramento de datos?

O enmascaramento de datos é a técnica de ocultar información privada substituíndoa por información ficticia, como números de tarxetas de crédito, contrasinais ou outras formas de identificación persoal.

Esta estratexia permite o uso de datos representativos para o desenvolvemento, probas ou adestramento ao tempo que garante que os datos confidenciais se manteñan privados mesmo cando se comparten con outras partes.

Os datos confidenciais pódense enmascarar mediante unha variedade de técnicas, incluíndo a tokenización, a substitución, o cifrado e a mestura. Mentres que a mestura reordena os valores dos datos, a substitución substitúe os datos reais por valores ficticios.

Por outra banda, o cifrado oculta os datos converténdoos en texto cifrado que precisa dunha clave de descifrado para ser decodificado para expor os datos orixinais. A tokenización implica manter o formato orixinal dos datos confidenciais mentres se substitúen os tokens xerados aleatoriamente.

O obxectivo do enmascaramento de datos é producir unha solución práctica que non conteña información sensible senón que proporcione un duplicado da estrutura. Cando non son necesarios datos reais, isto é especialmente útil para a formación dos usuarios, as demostracións de produtos e as probas de software.

Por que o enmascaramento de datos é tan esencial?

As organizacións máis intelixentes e proactivas usan o enmascaramento de datos por varias razóns:

- Eliminando a posibilidade de perda ou piratería de datos mentres se cargan datos na nube.

- Abordar problemas de seguranza importantes, como a exfiltración de datos, ameazas internas, contas comprometidas e interaccións non seguras con sistemas externos.

- Evitar que os rivais descubran os plans comerciais da túa empresa, incluíndo as marxes de beneficio, as cantidades de usuarios e outros factores.

- Permítelle evitar o uso non autorizado ou inadecuado dos datos dos clientes por parte dos membros do persoal, contratistas independentes ou provedores.

- Permitir o uso comercial gratuíto de datos disfrazados con internos, desenvolvedores, deseñadores, produtores de contidos e público en xeral.

- A desinfección de datos utiliza o enmascaramento de datos para substituír os valores orixinais nun medio de almacenamento, mentres que a eliminación estándar de ficheiros aínda deixa rastros de datos.

Ferramentas de enmascaramento de datos

1. Delphix

Delphix é un software de última xeración que pode identificar e ocultar rapidamente datos confidenciais de varias fontes, incluíndo bases de datos relacionais e ficheiros.

Os nomes dos clientes, os enderezos de correo electrónico e os números de tarxetas de crédito non lle preocuparán porque Delphix pode detectar automaticamente máis de 30 tipos diferentes de información confidencial.

Usando esta aplicación pódense enmascarar unha gran variedade de tipos de datos, incluíndo datos estruturados e non estruturados. Delphix emprega unha variedade de métodos para ocultar datos, incluíndo hash, substitución e mestura.

Con máis de 50 expresións de perfís únicas, Delphix inclúe unha gran biblioteca de conxuntos de perfís predefinidos. A execución dos algoritmos de enmascaramento non require que sexas un programador experto, e Delphix pode producir valores precisos mantendo a integridade referencial dentro e entre as túas fontes de datos.

O software tamén é simplemente configurable se precisa desenvolver novos algoritmos. Os teus datos enmascarados seguirán funcionando perfectamente, o que lle permitirá utilizalos para o desenvolvemento, as probas e as necesidades analíticas.

Delphix ofrece solucións de tokenización de datos e de enmascaramento irreversible para garantir a privacidade dos datos e a seguridade da súa empresa debe cumprir estándares e leis como GDPR, HIPAA ou CCPA. Os riscos poden eliminarse definindo e implementando procedementos de enmascaramento uniformes en escenarios que non sexan de produción.

prezos

Póñase en contacto co vendedor para coñecer o seu prezo.

2. IBM InfoSphere Optim Data Privacy

A solución IBM InfoSphere Optim Data Privacy permite aos usuarios substituír datos confidenciais por datos contextualmente relevantes e realistas (pero ficticios) de diversas formas.

A tecnoloxía facilita ás empresas atopar datos confidenciais e tapalos segundo sexa necesario en bases de datos, almacéns, nube e situacións de big data.

A xestión e o enmascaramento da información confidencial (PII e outros datos privados) faise máis doado en contextos que non sexan de produción, incluíndo desenvolvemento, probas e garantía de calidade grazas a IBM InfoSphere Optim Data Privacy.

InfoSphere ofrece a seguridade dos datos e a confidencialidade que demanda a industria BFSI, especialmente no ecosistema de desenvolvemento/soporte de varios provedores. É a ferramenta perfecta para protexer a privacidade dos datos e o medio ambiente.

Para configurar a extracción de datos a partir de bases de datos de produción e métodos de enmascaramento, non é necesaria ningunha codificación. A conversión ocorre máis rápido nunha canle segura. IBM promete unha mellora no cumprimento dos datos, na xestión de riscos e no rendemento operativo.

prezos

Póñase en contacto co vendedor para coñecer o seu prezo.

3. K2View

K2View pode ser a mellor opción para vostede se está a buscar unha ferramenta de enmascaramento de datos sólida que poida protexer eficazmente os seus datos sensibles.

Preténdese simplificar o enmascaramento de datos reducindo os custos e o tempo de implantación ao mesmo tempo que elimina as complicacións a nivel empresarial coa súa estratexia de produtos de datos.

K2View ofrece unha gran seguridade para os datos de IPI e mantén a coherencia relacional dos datos enmascarados ao anonimizar os datos de entidades individuais sensibles en tránsito.

Ademais, está feito para axudarche a cumprir unha serie de normas de protección de datos, como o GDPR, CCPA/CPRA, HIPAA, LGPD e PCI DSS.

K2View ten unha capacidade de catalogación de datos e de detección automática que fai que sexa sinxelo mapear e clasificar datos confidenciais. Ademais, pode realizar buscas de metadatos e ficheiros de bases de datos a un nivel granular.

Tes a liberdade de ocultar os teus datos da forma que resulte máis eficaz para a túa empresa grazas aos centos de métodos de enmascaramento listos para usar, que inclúen a substitución, a aleatorización, a mestura, a conmutación, a anulación e a redacción.

Ademais, K2View admite a integración perfecta cunha ampla gama de tecnoloxías ou fontes de datos, xa sexan aloxadas localmente ou na nube. Para ocultar datos con integridade referencial, pode conectar esta solución a bases de datos relacionais, sistemas legados, documentos NoSQL, XML, colas de mensaxes e ficheiros planos.

prezos

Póñase en contacto co vendedor para coñecer o seu prezo.

4. Enmascaramento e subconxunto de datos de Oracle

Oracle Data Masking and Subsetting é unha ferramenta eficaz que permite ás empresas reducir o risco de violacións de datos mantendo a calidade dos datos para as configuracións que non sexan de produción. A solución inclúe unha serie de técnicas de enmascaramento de datos integradas, incluíndo redacción, substitución e codificación, para ocultar os datos sensibles de forma que os manteñan utilizables pero oculta a súa identidade.

Para fins de desenvolvemento, probas e análises, Oracle Data Masking and Subsetting tamén proporciona capacidade de subconxunto para producir copias máis manexables dos datos de produción.

Mentres enmascara e subconfigura os datos, pode preservar a integridade referencial, as relacións complexas e as dependencias. As bases de datos, ficheiros e aplicacións locais ou na nube pódense usar coa solución. Este programa recoñece automaticamente a información privada da base de datos e a súa descendencia.

Mantén unha biblioteca central de formatos de enmascaramento, que ofrece formularios de enmascaramento listos para usar e ofrece aos usuarios moitas alternativas para disimular calquera dato. Para ocultar datos de varios casos de uso en varias configuracións, Oracle ofrece técnicas de transformación completas.

É apropiado para as empresas que teñen que cumprir as leis que regulan a privacidade dos datos, como GDPR, CCPA/CPRA, HIPAA e outros. Os nomes, enderezos, números de teléfono, correos electrónicos, números de tarxetas de crédito e información sanitaria poden ocultarse coa solución.

prezos

Póñase en contacto co vendedor para coñecer o seu prezo.

5. Enmascaramento de datos persistentes de Informática

Informatica Persistent Data Masking é unha solución completa de enmascaramento de datos que permite ás empresas protexer de forma segura os datos confidenciais mentres os comparten con partes interesadas internas e externas.

Os sofisticados algoritmos empregados nesta solución permiten a protección da información confidencial utilizando unha serie de técnicas de enmascaramento, como o enmascaramento de preservación de formato e de valor. A tecnoloxía, que pode enmascarar os datos en tempo real ou por lotes, protexe os datos sensibles tanto durante o tránsito como no modo por lotes.

As bases de datos, os ficheiros e os mainframes son só algúns dos lugares onde pode ocultar datos. O uso deste programa permite ocultar datos en varias plataformas, entre elas Oracle, IBM DB2, Microsoft SQL Server e outras.

A solución é unha excelente alternativa para as empresas que trasladan os seus datos á nube porque tamén ten capacidades de enmascaramento de datos en ambientes de nube. As robustas funcións de informes e auditoría da solución permiten aos clientes realizar un seguimento e comprobar toda a actividade de enmascaramento.

Pódese demostrar que se cumpriron varias normativas, como GDPR, HIPAA e PCI-DSS mediante os informes que xera a solución. Oculta cada información identificable dunha gran cantidade de datos recompilados de moitas fontes e bases de datos, como usuarios, localizacións, datas de nacemento e roles.

As bases de datos, as aplicacións e os mainframes poden estar amplamente vinculados pola solución. Ademais, diminúe a posibilidade de perda ou uso indebido de datos.

prezos

Póñase en contacto co vendedor para coñecer o seu prezo.

6. IRI FieldShield

IRI FieldShield é un poderoso sistema de enmascaramento de datos que ofrece protección de vangarda para datos sensibles. O conxunto completo de funcións e procedementos de enmascaramento do programa permite aos usuarios enmascarar rapidamente os datos dunha variedade de fontes, incluíndo bases de datos relacionais, ficheiros planos e sistemas mainframe. Tamén ofrece aos usuarios a opción de enmascarar datos na nube ou local.

FieldShield localiza e clasifica automaticamente o material sensible en bases de datos, ficheiros e outras fontes mediante unha nova técnica de categorización de datos. Unha vez que os datos están clasificados, pódense ocultar mediante unha serie de técnicas, incluíndo cifrado, substitución e redacción.

Ademais, admite unha gran variedade de tipos de datos, incluíndo alfanuméricos, numéricos e Unicode. Tamén se asegura de que os datos enmascarados manteñan a coherencia referencial con outros datos relacionados, mantendo a utilidade dos datos.

Tamén ofrece unha serie de opcións para a subconxunto de datos, o que permite a produción de conxuntos de datos máis pequenos para probas e desenvolvemento.

FieldShield tamén admite a integración con outros produtos IRI como IRI CoSort e IRI Voracity. Estas ferramentas ofrecen funcións adicionais nunha única plataforma, incluíndo integración de datos, calidade de datos e enmascaramento de datos.

prezos

Póñase en contacto co vendedor para coñecer o seu prezo.

6. Máscara de datos de Salesforce

Salesforce Data Mask é unha poderosa tecnoloxía de enmascaramento de datos que axuda ás empresas a protexer a súa información confidencial e a cumprir as diferentes leis de protección de datos. Nesta plataforma hai dispoñibles unha gran variedade de opcións de enmascaramento, incluíndo o enmascaramento de datos dinámicos, o enmascaramento de datos estáticos e o enmascaramento de datos selectivo.

Salesforce Data Mask recoñece e cobre os datos sensibles de Sales Cloud, Service Cloud e Marketing Cloud mediante algoritmos de aprendizaxe automática.

A tecnoloxía tamén ofrece un panel de control completo que permite aos clientes ver os rexistros de auditoría e o seu progreso de enmascaramento. Varias leis de protección de datos, incluíndo GDPR, CCPA e HIPAA, tamén contén modelos de cumprimento predefinidos.

Salesforce Data Mask funciona en conxunto con outros produtos de Salesforce como Shield e Identity para ofrecer unha solución completa de protección de datos. Ademais, Salesforce Data Mask ofrece un alto grao de flexibilidade de configuración e pódese configurar para satisfacer os requisitos particulares de protección de datos de varias organizacións.

Os tipos de datos moi utilizados como obxectos personalizados e estándar, campos, anexos e documentos son compatibles para o enmascaramento. Tamén ofrece moitos métodos de enmascaramento, incluíndo substitución, redacción, tokenización e cifrado para garantir que os datos se oculten con éxito mantendo a súa integridade.

prezos

Póñase en contacto co vendedor para coñecer o seu prezo.

7. Immuta

Imuta pode ser a mellor opción para restricións de privacidade e enmascaramento de datos dinámicos. Modifica os datos durante o tempo de consulta para ocultar valores sensibles sen alterar os datos orixinais.

Podes especificar unha política de control de acceso baseada en atributos na súa suite de xestión de seguridade e privacidade. Tes a opción de usar código ou linguaxe sinxela ao escribir a linguaxe da política.

Ademais, podes escoller entre máis de 60 controis de seguridade e privacidade predefinidos para protexer os datos confidenciais. Estas restricións tamén se poden aplicar de forma dinámica no momento da consulta para unha variedade de técnicas de enmascaramento de datos, incluíndo a anonimización, a pseudónimo, a minimización e a ofuscación.

Podes acceder rapidamente aos datos autorizados desde calquera notebook, ferramenta de BI ou banco de traballo grazas a estas políticas dinámicas. Podes automatizar os límites de acceso en Immuta mediante unha variedade de criterios, incluíndo datos demográficos dos usuarios, ventás baseadas no tempo, datos de celas veciñas e datos da táboa de referencia.

Por riba de todo, diminúe a carga de enxeñaría e permite o acceso instantáneo a datos cifrados. Ademais, este software reduce a posibilidade de violacións de datos, salvagarda a reputación da súa empresa, permite compartir datos de forma segura e aumenta a produtividade do equipo.

prezos

Póñase en contacto co vendedor para coñecer o seu prezo.

8. Chainsys DataZense

DataZense é unha solución completa de enmascaramento de datos creada para protexer a información privada en configuracións de non produción, desenvolvemento e probas. As empresas poden disimular facilmente os datos de PII e PHI, incluíndo información de tarxetas de crédito, nomes, enderezos e rexistros médicos, con esta tecnoloxía.

Pode aforrar tempo rapidamente e reducir os erros humanos detectando e enmascarando datos automaticamente. Os métodos de enmascaramento que ofrece esta ferramenta inclúen a tokenización, o cifrado, a mestura, a substitución e o enmascaramento. Pode manter a integridade referencial e as conexións de datos grazas aos seus algoritmos listos para usar.

Ademais, permítelle crear regras e políticas de enmascaramento personalizadas, garantindo que os datos confidenciais sexan anónimos de acordo coas súas necesidades particulares.

Tamén ofrece varias opcións de configuración e pistas de auditoría para o cumprimento e a supervisión. Podes acceder a esta plataforma baseada na nube cando e onde queiras.

Ademais, admite o GDPR, CCPA, OIOO e outras normativas de privacidade. As plataformas de datos grandes, bases de datos relacionais, ficheiros planos, servizos na nube e outras fontes de datos e tecnoloxías pódense integrar con dataZense.

prezos

Póñase en contacto co vendedor para coñecer o seu prezo.

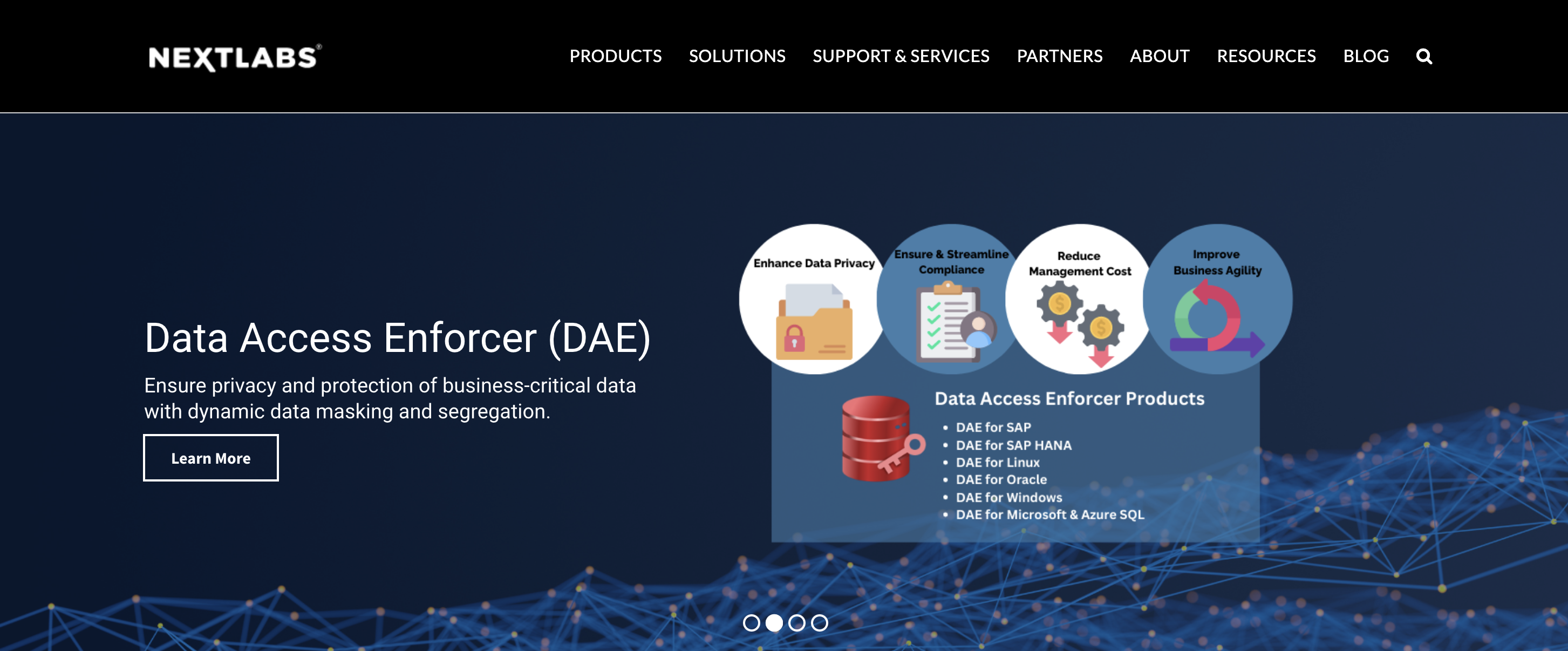

9. NextLabs

Nextlabs Data Masking, un dato poderoso solución de seguridade, permite ás empresas protexer os datos confidenciais ao mesmo tempo que cumpren os requisitos regulamentarios. Os compoñentes de datos confidenciais que este programa permite aos usuarios identificar e ocultar inclúen información de tarxetas de crédito, números de seguridade social e enderezos de correo electrónico, por citar só algúns.

Ofrece enmascaramento de datos non estruturados ademais dos datos estruturados.

Con Nextlabs Data Masking, pode crear políticas de enmascaramento que se poden usar con diversas fontes de datos, incluíndo ficheiros, bases de datos e programas de software.

Para protexer os datos sensibles, a ferramenta utiliza unha serie de estratexias de enmascaramento, incluíndo cifrado, redacción, substitución e mestura. Coa axuda de Nextlabs Data Masking, pode xestionar e controlar as súas políticas de enmascaramento de datos grazas a unha vista centralizada de todas as súas fontes de datos.

O sistema permite a auditoría e informes de consumo e acceso a datos.

Os produtos de prevención de perda de datos (DLP) e de xestión de identidade e acceso (IAM), así como outras solucións de seguridade, están integrados perfectamente con Nextlabs Data Masking. Ao integrar estes sistemas, as organizacións poden desenvolver un plan completo de seguridade de datos que protexa cada parte do seu contorno de datos.

prezos

Póñase en contacto co vendedor para coñecer o seu prezo.

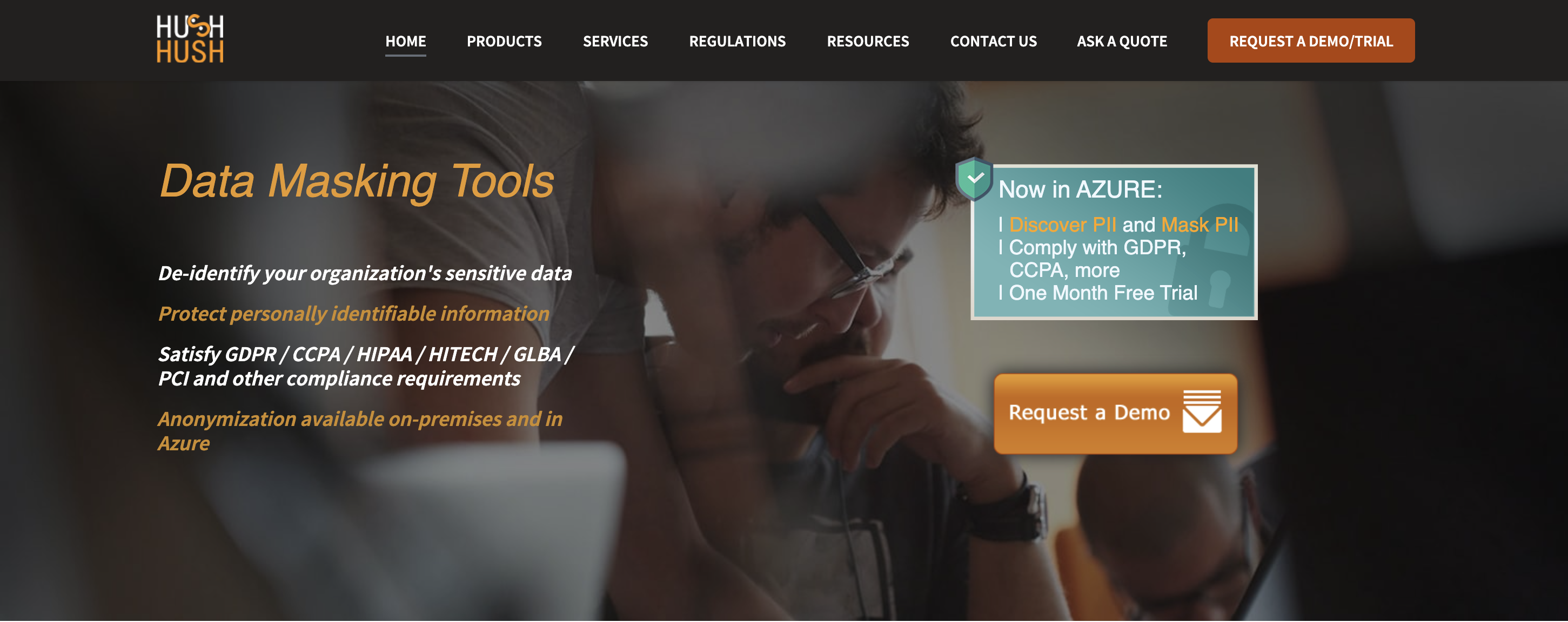

10 HusHus

Buscas unha solución encuberta que che axude co enmascaramento de datos para que poidas cumprir as normas de privacidade pública e regulamentarias? Hush-Hush é a opción ideal. Non obstante, tes unha solución Hush-Hush para axudarche a disfrazar os datos PII.

Usando este software, pode atopar rapidamente información confidencial na base de datos da súa empresa e organizala en categorías para a súa anonimización. Hush-Hush cumpre totalmente coas normativas GDPR, HIPAA/HITECH, CCPA e GLBA cando se trata de enmascarar datos.

Fai uso de compoñentes baseados en regras para unha configuración completa e a anonimización segura de datos, ofrecendo solucións listas para usar para ocultar identidades directas e indirectas mediante métodos predeterminados e universais.

Hush-Hush é flexible e pódese vincular co servidor SQL nativo SSIS, Biztalk e código mediante a API tanto se estás operando na instalación como na nube. O sistema crea informes de pistas de auditoría para verificar o cumprimento da normativa GDPR, CCPA e HITECH, e pode planificar actividades de anonimización de datos ou levalas a cabo segundo sexa necesario.

prezos

Póñase en contacto co vendedor para coñecer o seu prezo.

Conclusión

En resumo, o enmascaramento de datos é un método crucial para que as empresas contemporáneas protexan os datos confidenciais do acceso non autorizado. Usando técnicas de enmascaramento de datos, as empresas poden protexer os seus datos importantes sen comprometer as súas operacións habituais.

As empresas poden escoller a mellor solución dependendo das súas necesidades únicas, incluíndo a cantidade de protección de datos necesaria, os tipos de fontes de datos utilizadas e os requisitos de cumprimento normativo, grazas á ampla gama de alternativas do mercado.

A túa publicación foi moito máis aló do que estaba a buscar: unha ferramenta para anonimizar datos nun ficheiro PDF...

A miña lectura da LGPD hoxe é que, aínda que a lei protexe ao cidadán, lastra demasiado o servizo público. Neste sentido, é necesaria unha ferramenta accesible (no sentido amplo da palabra) cando as institucións poñen a disposición dos solicitantes os procesos administrativos!