Table des matières[Cacher][Montrer]

Nous sommes tous arrivés à un tournant historique intrigant grâce à la révolution numérique.

Avec plusieurs canaux pour faciliter le partage d'informations et les transactions entre les personnes, la communication n'est plus un problème dans le monde moderne.

Essentiellement, le monde numérique évolue progressivement vers une version virtualisée du monde réel.

Le monde numérique, comme le monde physique, utilise des noms d'utilisateurs et des comptes pour établir l'identification. Par conséquent, il est crucial de considérer les méthodes utilisées pour l'identité numérique dans le présent.

L'une des idées les plus récentes en matière d'identification numérique, l'identité auto-souveraine ou SSI, a pris de l'importance ces derniers temps.

Nous examinerons en détail l'identification auto-souveraine dans cet article, y compris ses avantages, son fonctionnement et d'autres aspects.

Alors, qu'est-ce que l'identité auto-souveraine ?

Une approche de l'identification numérique centrée sur l'utilisateur appelée Self-Sovereign Identity (SSI) permet aux particuliers et aux entreprises un contrôle total sur leurs données.

Par conséquent, SSI permet à quiconque de confirmer en toute sécurité son identité (c'est-à-dire qui il est et tout ce qui le concerne) et d'échanger ses données sans effort sans compromettre la sécurité ou la confidentialité.

En d'autres termes, SSI vous donne la possibilité "d'apporter votre propre identité", et cela est vrai pour à peu près n'importe quel type d'informations, y compris vos informations de base (comme le nom, l'âge et l'adresse) ainsi que des détails sur votre vos antécédents scolaires et professionnels, votre couverture santé et assurance, votre compte bancaire et votre situation financière, etc.

De plus, SSI peut être utilisé pour représenter les identités numériques des organisations, des objets et des individus en plus des personnes (IoT).

En fin de compte, SSI garantit un environnement numérique où la communication est simple et sans stress.

Ce n'est que l'étape évolutive suivante dans la gestion des identités, un nouveau paradigme dans lequel nos identités numériques ne sont plus divisées et enfermées dans des silos qui sont sous l'autorité de quelqu'un d'autre mais sont plutôt exclusivement à notre propre disposition pour être échangées en toute sécurité et discrétion.

Pourquoi devriez-vous adopter une identité auto-souveraine ?

Nous assistons depuis plusieurs décennies à un mouvement de numérisation mondial et intersectoriel.

Bien que ce processus ait commencé lentement, il s'est accéléré avec l'introduction des téléphones portables, qui ont mis le monde numérique dans nos poches, et plus dramatiquement avec l'apparition de COVID, qui a poussé le monde à passer des rencontres en personne aux rencontres numériques.

Cependant, ce n'est un secret pour personne qu'Internet a été construit sans couche d'identité, alors que le monde devient de plus en plus numérique, nous sommes confrontés à des défis apparemment insurmontables.

En d'autres termes, si la numérisation offre de nombreux avantages, elle a un coût :

- Problèmes de confidentialité : Nous avons été témoins de scandales liés à la confidentialité et d'une baisse de la confiance dans les agrégateurs de données, car les personnes n'avaient pas le contrôle de leurs données.

- Problèmes de sécurité : les méthodes traditionnelles de protection des données des utilisateurs et d'accès aux services, en particulier l'authentification par mot de passe, se sont révélées inefficaces et ont entraîné d'innombrables violations de données importantes.

- un manque de contrôle des données : peu d'entreprises disposent d'un pouvoir concentré, et elles gèrent avec succès les données et enferment les personnes.

- Problèmes de conformité : étant donné qu'ils doivent stocker et gérer de manière centralisée les données des utilisateurs, les fournisseurs de services en ligne sont soumis à une surveillance gouvernementale.

- expérience utilisateur terrible : les utilisateurs sont obligés de gérer une variété de procédures d'authentification (telles que les mots de passe) et d'endurer des procédures d'identification en ligne prolongées.

SSI propose de surmonter ces problèmes en donnant aux consommateurs la propriété de leurs données et en leur permettant de les partager facilement, de manière anonyme, en toute sécurité et à leurs conditions.

Avantages pour les personnes

SSI permet des connexions numériques sécurisées et sans tracas et donne aux consommateurs la propriété de leurs données :

- Contrôle : Les gens peuvent choisir entièrement la manière dont leurs données sont stockées, accessibles et portables grâce à la conception centrée sur l'utilisateur de SSI.

- Rencontre avec le consommateur : le partage de données avec d'autres est simplifié via SSI. Des expériences simples en un clic sont utilisées à la place des méthodes d'échange de données plus conventionnelles comme les formulaires et les téléchargements.

- Indépendance : Les gens ne sont plus enfermés puisqu'ils ont la portabilité des données et peuvent emporter leurs données avec eux partout où ils vont lorsqu'ils ont le contrôle de leurs données.

- Confidentialité : la confidentialité est garantie par la conception centrée sur l'utilisateur de SSI, la prise en charge de la divulgation sélective et d'autres méthodes de minimisation des données.

- Sécurité : en supprimant les principaux vecteurs d'attaque tels que les mots de passe ou le stockage centralisé des données, SSI réduit le risque de violation ou de fuite de données.

- interactions fiables : rendre potentiellement vérifiable toute forme de données afin de lutter contre la fraude et la fraude, y compris le vol d'identité, est l'un des plus grands avantages de SSI.

Avantages pour l'organisation

SSI permet aux entreprises d'améliorer leurs offres, de rationaliser leurs opérations et de réduire de nombreux risques commerciaux :

- Prévention de la fraude : le spam, le vol d'identité, la falsification de documents et d'autres formes d'activités hostiles peuvent tous être stoppés par les organisations.

- Intégrité des données : les organisations peuvent obtenir des informations fiables sur leurs parties prenantes via SSI, qui sont validées et signées par des parties externes fiables.

- Conformité : grâce à la gestion des données et des autorisations centrée sur l'utilisateur, les organisations respectent automatiquement les règles de confidentialité et de protection des données.

- Sécurité : en supprimant les facteurs de risque tels que les mots de passe et le stockage de données en masse, les organisations peuvent réduire la probabilité de violations de données ou éventuellement les éviter complètement.

- Conversion et satisfaction des parties prenantes : les organisations peuvent fournir à leurs parties prenantes un accès plus pratique à leurs services ou biens, en augmentant les taux de conversion, en réduisant les appels au service d'assistance et en améliorant la satisfaction globale des parties prenantes.

Quel est le mécanisme de l'Identité Auto-Souveraine ?

Vous devez prendre en compte deux points de vue pour conceptualiser SSI et comprendre son fonctionnement.

L'approche fonctionnelle se concentre sur la compréhension des effets de SSI sur ses utilisateurs et le marché, en particulier ce que SSI rend possible (ce qui ne pourrait pas être fait sans SSI).

L'approche technique vise à comprendre les technologies sur lesquelles SSI est basé, ainsi que les qualités de ces technologies qui donnent naissance au fonctionnement de SSI en premier lieu.

Approche fonctionnelle

Avec l'aide de SSI, nous sommes en mesure de simuler l'identité numérique d'une manière similaire à son fonctionnement dans le monde physique, qui est basé sur des cartes d'identité papier et des papiers.

Il n'y a que quelques petits changements.

Par exemple, plutôt que d'être en papier ou en plastique, nos documents d'identification sont désormais des identifiants numériques composés de bits et d'octets, et au lieu d'être conservés dans des portefeuilles en cuir, ils sont conservés dans des portefeuilles numériques sur nos téléphones.

Le fait que ces informations d'identification numériques puissent être validées avec précision par toute personne avec laquelle elles sont échangées, en ligne ou hors ligne, est significatif.

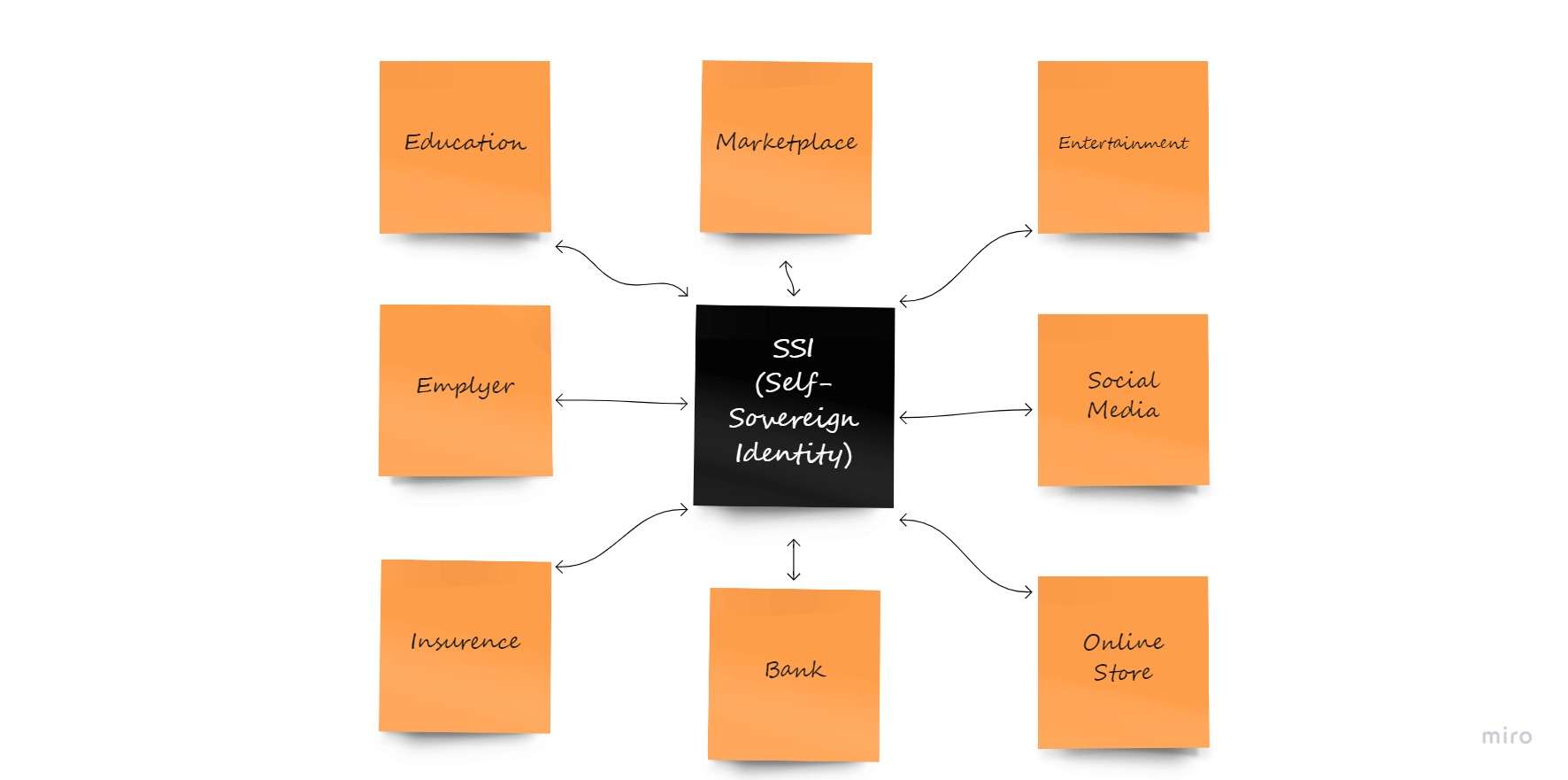

SSI permet des écosystèmes décentralisés où de nombreuses parties peuvent partager et vérifier les données relatives aux identités.

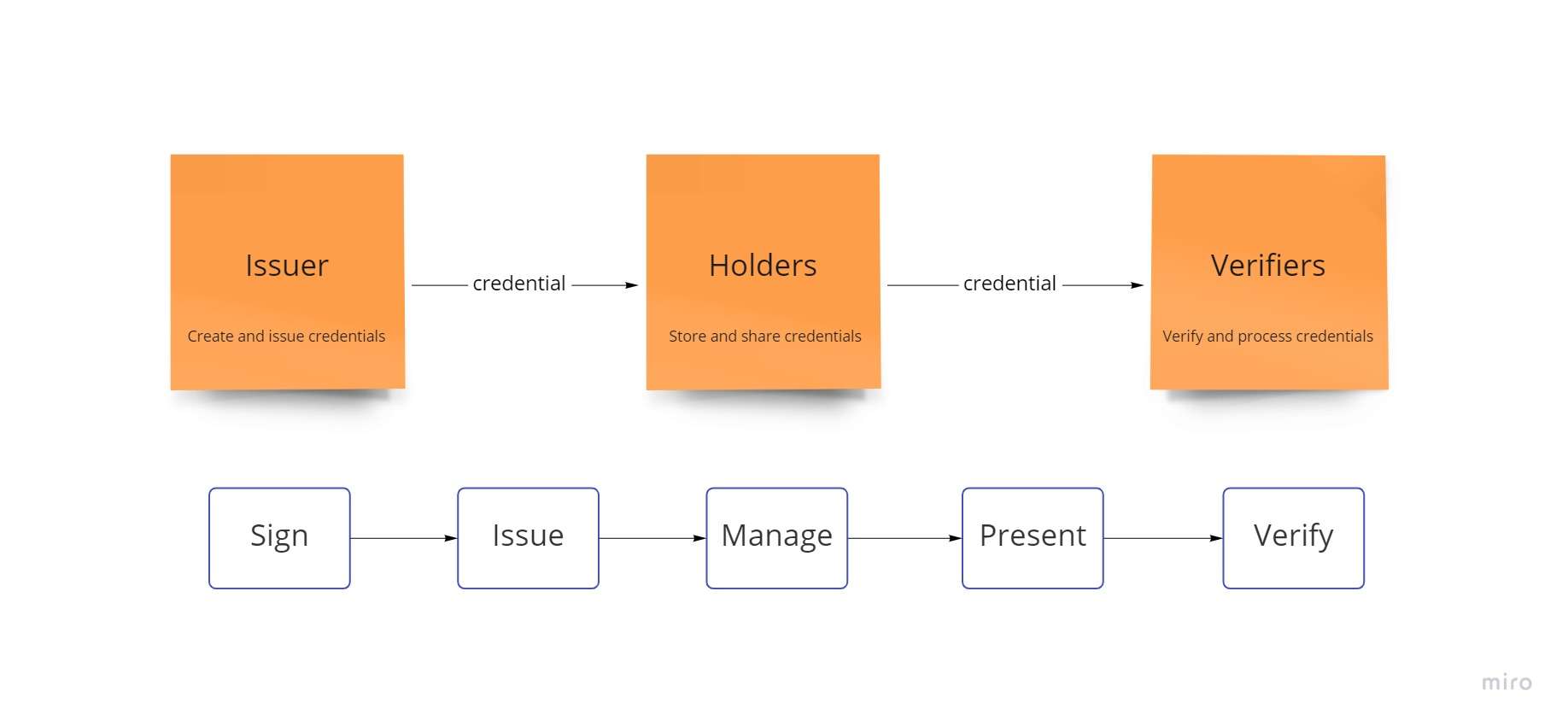

Chaque partie peut jouer trois rôles dans ces écosystèmes, qui ressemblent à des places de marché à trois faces :

- Les émetteurs : parties qui « émettent » des identifiants numériques contenant des données relatives à l'identité à des individus ou à des groupes (appelés « Titulaires »). Ce sont les premières sources de données d'un écosystème SSI. Par exemple, un gouvernement peut fournir des passeports numériques à ses résidents ou les diplômés peuvent obtenir des diplômes numériques des universités.

- Les détenteurs : identifiants numériques délivrés à des personnes ou à des organisations (« émetteurs ») et contenant des informations sur l'émetteur. Les titulaires peuvent créer des identités numériques complètes qui sont sous leur contrôle et qui sont simples à partager avec d'autres en collectant et en conservant ces informations d'identification dans des portefeuilles numériques («vérificateurs»).

- Vérificateurs : les données fournies par des tiers (« Titulaires ») qui sont utilisées par d'autres parties pour fournir des biens et des services peuvent être vérifiées et traitées de manière fiable par ces parties. Souvent, les organisations ou les personnes agissant dans le cadre de leurs fonctions officielles sont les « parties utilisatrices », également appelées « vérificateurs ».

Trois responsabilités sont nécessaires pour les écosystèmes SSI :

Selon le cas d'utilisation, une seule partie peut assumer les rôles d'émetteur, de titulaire et de vérificateur. Par exemple, une université pourrait délivrer des diplômes aux diplômés (émetteur), maintenir ses propres accréditations (titulaire) et demander aux étudiants potentiels leurs dossiers académiques (vérificateur).

Approche technique

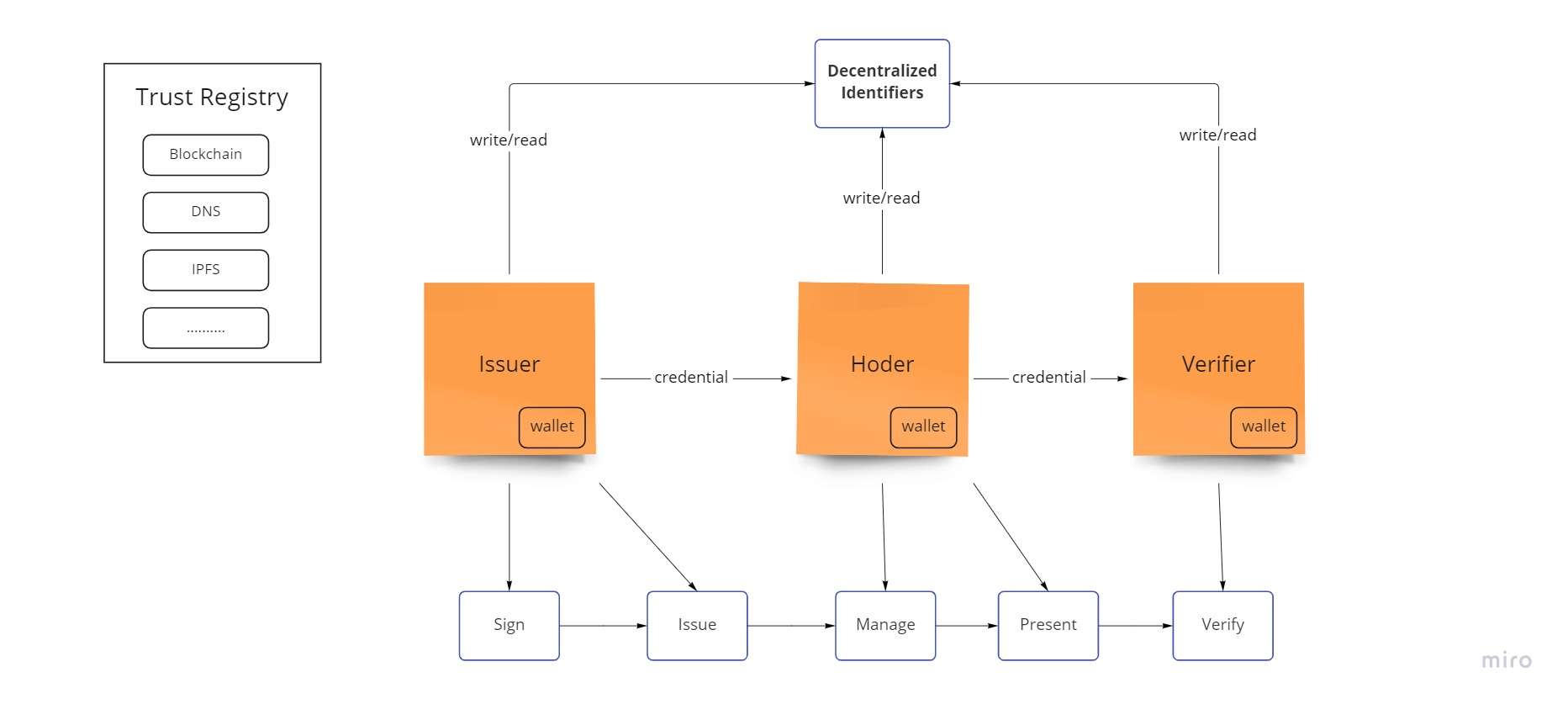

D'un point de vue technologique, comprendre SSI nécessite d'avoir une compréhension de base des concepts suivants :

- Identifiants décentralisés (DID), établissent une infrastructure à clé publique en connectant les clés à des identifiants distinctifs qui permettent aux différentes parties de se localiser et de communiquer entre elles.

- Les registres de confiance peuvent agir comme une source fiable pour le partage d'informations. Autrement dit, ils agissent comme une «couche de confiance» et une «source unique de vérité».

- Les clés cryptographiques activent des fonctionnalités essentielles telles que le cryptage et l'authentification tout en permettant aux utilisateurs de contrôler leurs identités numériques.

- Les portefeuilles, qui permettent l'administration et l'échange de nos identités et données numériques via des applications simples, enregistrent nos clés (contrôle) et VC (données d'identification) et stockent nos données et clés d'identité.

- Credentials You Can Check (VCs) qui sont des pièces d'identité numériques qui peuvent être partagées avec n'importe qui et vérifiées en toute sécurité (validité, intégrité, authenticité et provenance) tout en préservant la confidentialité. Ils ne sont jamais conservés sur une blockchain, ce qui est important pour des raisons de confidentialité et de réglementation.

Les registres de confiance peuvent être créés à l'aide de diverses technologies, telles que les chaînes de blocs (EBSI, Ethereum) ou le service de noms de domaine (DNS). SSI fonctionne même uniquement sur une base peer-to-peer sans aucun registre de confiance (pour des cas d'utilisation spécifiques).

Des variations similaires dans les types de DID, les clés, les preuves, les formats d'informations d'identification, les méthodes d'authentification et les protocoles de partage de données sont possibles.

En conséquence, il existe plusieurs «saveurs» de SSI basées sur les différentes manières dont les différents composants du bâtiment ont été combinés.

Les disparités dans les technologies employées illustrent pourquoi l'interopérabilité a toujours été l'un des problèmes les plus cruciaux de l'industrie et pourquoi l'utilisation de normes ouvertes, telles que celles créées par le W3C, Identité décentralisée Foundation, OpenID Foundation et autres — est essentiel pour choisir les technologies et les fournisseurs.

Les cas d'utilisation

Chaque entreprise et chaque gouvernement devrait valoriser l'identification numérique. Il n'y a pas un domaine ou une industrie qui n'en aurait pas besoin. Les scénarios d'utilisation sont donc illimités.

Les exemples incluent les pièces d'identité formelles nécessaires pour voyager ou KYC ("connaître votre client"), ainsi que les diplômes et certificats nécessaires pour fournir certains services ou informations sociales pour concevoir des expériences plus personnalisées et distinctives.

Avantages

- Les données sont plus confidentielles.

- La méthode est plus efficace.

- Les données qui appartiennent aux utilisateurs sont davantage entre leurs mains.

- Il est plus sécurisé et protège contre les fréquentes violations de données et autres agressions.

- Il n'est pas nécessaire que les utilisateurs s'appuient sur d'autres fournisseurs d'identité qui pourraient commercialiser et tirer profit de vos données.

Inconvénients

- Les utilisateurs sont responsables de leur propre sécurité.

- Il peut être difficile de garder une trace des informations personnelles et des permis.

- Les données de preuve sont souvent désorganisées et facilement fabriquées.

- Il est possible que certains intermédiaires de données ne puissent pas être éliminés.

- Il peut y avoir de nombreuses plates-formes d'identification, qui obligeraient les consommateurs à utiliser diverses applications.

Conclusion

De ce fait, SSI est incontestablement un concept d'avenir car il traite de problématiques qui concernent tous les secteurs et sont universels.

Au fur et à mesure que de plus en plus d'entreprises utilisent SSI, l'acceptation de la technologie se répandra comme une traînée de poudre, entraînant finalement une généralisation du SSI.

Soyez sympa! Laissez un commentaire