Índice del contenido[Esconder][Espectáculo]

Internet ha revolucionado todo lo que nos rodea, desde la educación hasta la atención médica, las interacciones gubernamentales y la comunicación social, que ha tenido la mayor influencia.

Ha transformado la forma en que las personas se conectan entre sí y la forma en que las empresas realizan negocios. A medida que el mundo continúa digitalizándose, los datos digitales de personas y transacciones comerciales generan cantidades masivas de datos.

La explotación correcta de esta información brindará innumerables oportunidades para que las empresas del sector público y privado mejoren los ingresos y funcionen de manera más efectiva en el nuevo mundo digital.

Puede hacerlo sin violar ninguna regulación de derechos de autor o privacidad a través de inteligencia de código abierto (OSINT).

Por ejemplo, información disponible públicamente en sitios web de redes sociales, mensajes en foros de discusión y chats grupales, directorios de sitios web no seguros y cualquier información que se pueda obtener buscando en línea.

Durante la fase de análisis, las herramientas OSINT se emplean para recopilar información sobre su objetivo potencial. Los programas OSINT emplean inteligencia artificial para identificar material sensible en Internet.

Exploremos esto en detalle.

¿Qué es la inteligencia de código abierto?

La recopilación de información de fuentes públicas para su uso en el contexto de la inteligencia se denomina OSINT (Open-Source Intelligence). A partir de hoy, vivimos en el “mundo digital”, y su impacto en nuestras vidas será tanto beneficioso como perjudicial.

La disponibilidad de información variada y la sencillez con la que todos pueden acceder a ella son dos de las ventajas de utilizar Internet. Las desventajas, por otro lado, son explotar el conocimiento y dedicarle un tiempo excesivo.

La información puede tomar varias formas, incluyendo audio, video, imágenes, texto, archivos, etc. La siguiente es una descripción general de alto nivel de las categorías de datos disponibles en Internet:

- Los informes gubernamentales, los presupuestos, las conferencias y los discursos son ejemplos de datos públicos.

- Los sitios web, los blogs, los foros de discusión y las redes sociales son ejemplos de recursos de Internet.

- Las imágenes, el análisis financiero e industrial y las bases de datos son ejemplos de datos comerciales.

- Los periódicos, las revistas, la televisión y la radio son ejemplos de medios de comunicación de masas.

- Los informes técnicos, las patentes, los registros comerciales, los escritos no publicados y los boletines son ejemplos de literatura gris.

¿Por qué necesitamos OSINT?

Una cosa es ser consciente de que la información está disponible. El segundo paso es recopilar información, y el tercer paso es analizarla o extraer inteligencia de ella.

También puede adquirir la información manualmente, aunque esto requerirá un tiempo que podría aprovecharse mejor en las últimas fases.

Las herramientas pueden permitirnos adquirir datos de cientos de sitios en minutos, lo que facilita el paso de recopilación. Suponga que el objetivo es determinar si existe un nombre de usuario y, de ser así, en qué redes sociales aparece.

Un método es iniciar sesión en todas las plataformas de redes sociales (¡apuesto a que no las conoce todas!) y luego probar el nombre de usuario en cada una.

Otro método es usar una aplicación de código abierto que está conectada a más sitios web de los que podemos recordar y verifica la presencia del nombre de usuario en todos ellos al mismo tiempo.

Esto toma sólo unos segundos. Ejecute varias herramientas para recopilar toda la información relacionada con el objetivo que se puede conectar y utilizar posteriormente.

Exploremos algunas de las mejores herramientas de inteligencia de código abierto para diferentes casos de uso.

Herramientas OSINT para Ciberseguridad

1. lámpara

Lampyre es una aplicación premium creada exclusivamente para OSINT. Es especialmente beneficioso para la diligencia debida, la inteligencia de amenazas cibernéticas, la investigación criminal y el análisis financiero. Se puede instalar en su computadora o ejecutar en línea.

Analiza automáticamente más de 100 fuentes de datos generalmente actualizadas, a las que puede acceder a través de aplicaciones de PC o llamadas API si es necesario a través de su solución SaaS, Lighthouse, donde paga por solicitud de API.

El hecho de que Lampyre sea un programa de un solo clic es su principal característica de venta.

Comience con un solo punto de datos, como el número de registro de una empresa, el nombre completo o el número de teléfono, y Lampyre analizará grandes volúmenes de datos para extraer información útil.

Caracteristicas

- Procesamiento de arreglos de big data de una manera conveniente.

- Cortes en datos estadísticos que son simples de usar y evaluar.

- Construyendo numerosos gráficos de conexión y superponiendo todos los hallazgos en un mapa y escala de tiempo.

- El increíble beneficio de ahorrar tiempo en trabajos analíticos.

Para Agencias y Operadores

- Hay más de 100 fuentes de datos que normalmente se actualizan.

- Importación de datos de un archivo en preparación para el trabajo fuera de línea.

- API de Python para los trabajos más difíciles.

- Ha habido más de 100 solicitudes de recopilación y procesamiento de datos.

- Al mismo tiempo, trabajar con datos en un mapa, gráfico y tabla.

- Se puede acceder a los datos con un solo clic, sin necesidad de registro ni tarifas adicionales.

Desventajas

- Curiosamente, Lampyre no parece tener ningún inconveniente, hasta ahora.

Precios

Lampyre tiene un precio razonable.

Puede probar una licencia de demostración de un año antes de comprometerse con la suscripción estándar de $32/mes. También está disponible una versión anual de $313.

La membresía de Lighthouse ofrece precios de SaaS que van desde $ 3.25 a $ 130 por mes, según la cantidad de llamadas realizadas.

2. Maltego

Maltego es una herramienta para la inteligencia del sistema operativo y la informática forense. Permite un análisis de enlaces eficiente a través de la minería de datos interactiva con imágenes ricas.

Realiza investigaciones en línea sobre vínculos entre datos de varias fuentes de Internet. Puede localizar información disponible públicamente y descubrir vínculos entre personas y corporaciones.

Caracteristicas

- Es una tecnología que analiza, recopila y vincula datos con fines de investigación.

- Recopila sin esfuerzo información de una variedad de fuentes públicas.

- A través de una sencilla interfaz de usuario, vincula e integra automáticamente la información en un gráfico.

- Realiza consultas de datos y utiliza el análisis de enlaces para descubrir vínculos entre fuentes.

Para Agencias y Operadores

- La interfaz es bastante compleja, pero es simple de entender.

- Excelente para trazar redes e interacciones complicadas, ya que es muy visible.

- Resalta de forma nativa las conexiones entre los puntos de datos: se pueden agregar más fuentes a través de la API.

Desventajas

- Las empresas más pequeñas pueden encontrar caras las versiones premium.

Precios

El plan comunitario es gratuito para todos junto con sus planes premium que se mencionan a continuación:

- Pro – $999/usuario/año.

- Los precios de los planes Enterprise y Enterprise On-Premise están disponibles previa solicitud. Puedes contactar con el equipo de Maltego para más información.

3. Recon-Ng

Recon-ng es un marco OSINT y de reconocimiento web basado en Python. Puede automatizar el proceso de adquisición de conocimientos investigando extensa y rápidamente el contenido de código abierto en Internet.

Combina datos útiles y los proporciona de forma integrada y fácil de leer.

La utilidad tiene una interfaz de línea de comandos interactiva basada en módulos. Sus componentes autónomos incluyen reconocimiento, informes, importación, explotación y descubrimiento.

Caracteristicas

- Es un conjunto completo de módulos de recopilación de información. Tiene una variedad de módulos que se pueden utilizar para recopilar datos.

- Como es una herramienta gratuita y de código abierto, puede descargarla y usarla de forma gratuita.

- Es uno de los instrumentos más básicos y útiles para realizar reconocimientos.

- Realiza el trabajo de una aplicación web/escáner de sitios web.

- Su consola interactiva tiene muchas características importantes.

- Su interfaz de usuario es bastante similar a metasploitable 1 y metasploitable 2, por lo que es muy fácil de usar.

- Se utiliza para recopilar datos y evaluar la vulnerabilidad de las aplicaciones web.

- Utiliza el motor de búsqueda Shodan para escanear dispositivos IoT.

Para Agencias y Operadores

- Tiene una excelente interfaz de usuario.

- Una de las utilidades OSINT más populares, con una comunidad sólida.

Desventajas

- Se necesita tiempo para comprender completamente y usar todas sus capacidades porque son muy detalladas.

Precios

Es de uso gratuito para todos.

4. ArañaPie

SpiderFoot es un programa de reconocimiento gratuito y de código abierto. Por lo general, se denomina toma de huellas dactilares con la colección OSINT más importante.

Puede enviar consultas a más de 100 fuentes públicas y recopilar datos sobre direcciones IP, nombres de dominio, servidores web, direcciones de correo electrónico y otra información.

Para comenzar a usar SpiderFoot, defina el objetivo y seleccione entre cientos de módulos de huellas dactilares diferentes.

Caracteristicas

- El código fuente es de libre acceso para que cualquiera pueda contribuir y mejorar.

- Está muy bien escrito con respecto al código, lo que permite a los usuarios explorar, comprender y comprender mejor sus características.

- Los usuarios solo pueden establecer objetivos y seleccionar entre los más de 100 módulos que admiten SpiderFoot en la recopilación de datos y la creación del perfil.

- No requiere ninguna instalación o configuración adicional una vez registrado.

- Está disponible en los sistemas operativos Linux y Windows, así como en una versión en la nube.

Para Agencias y Operadores

- La interfaz es simple y básica.

- Consulta muchos recursos públicos: ideal para la recopilación de datos a gran escala.

- Los nuevos módulos proporcionan más fuentes de recopilación de datos.

Desventajas

- Las páginas descritas como "noindex" no aparecerán, lo que proporciona una representación inadecuada de la magnitud total de una superficie de ataque.

Precios

Puede comenzar a usarlo con el plan Hobby, que es gratuito, y también ofrece planes premium que se mencionan a continuación:

- Trabajador independiente: $79 (facturado mensualmente) o $749 (facturado anualmente).

- Negocios: $ 249 (facturado mensualmente) o $ $ 2,399 (facturado anualmente).

- Empresa – Precio a consultar.

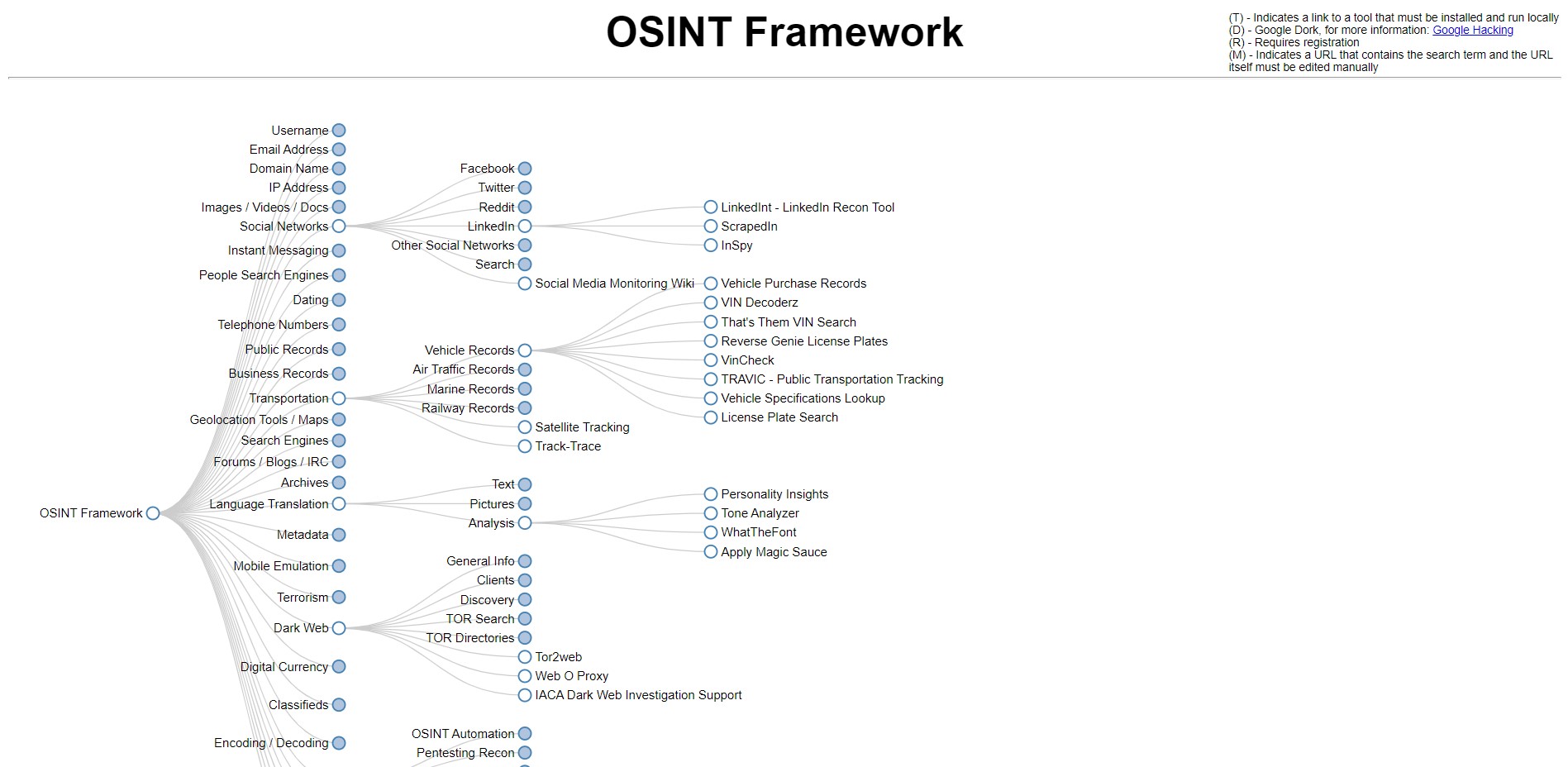

5. Marco OSINT

Si aún no ha encontrado su herramienta OSINT ideal (o si no está en esta lista), OSINT Framework lo guiará en la dirección correcta.

El marco OSINT generalmente no es una pieza de software, sino más bien una colección de herramientas que harán que su trabajo OSINT sea mucho más simple.

OSINT Framework entrega la información en forma de un mapa mental interactivo basado en la web que organiza estéticamente la información. Es popular entre los probadores de penetración y los investigadores de seguridad cibernética que buscan herramientas para ciertas áreas de recopilación y reconocimiento de información.

Con este marco, puede navegar a través de varias herramientas OSINT que están categorizadas.

Caracteristicas

- Las herramientas y los sitios web que aplica para consultar información son en gran parte gratuitos o gratuitos.

- Ofrece una variedad de métodos para recopilar datos sobre cualquier objetivo determinado.

- El marco OSINT es un marco básico basado en la web que utilizan los investigadores y probadores de seguridad para recopilar información y rastros digitales.

- Categoriza las fuentes de inteligencia y se divide en temas y objetivos.

Para Agencias y Operadores

- El marco principal de la comunidad OSINT

- Excelente recurso para descubrir nuevas herramientas de recopilación de datos.

- Las herramientas se pueden ordenar por categoría.

Desventajas

- Puede resultar intimidante para los usuarios novatos que no están familiarizados con OSINT.

Precios

Es de uso gratuito para todos.

Herramientas OSINT para redes sociales

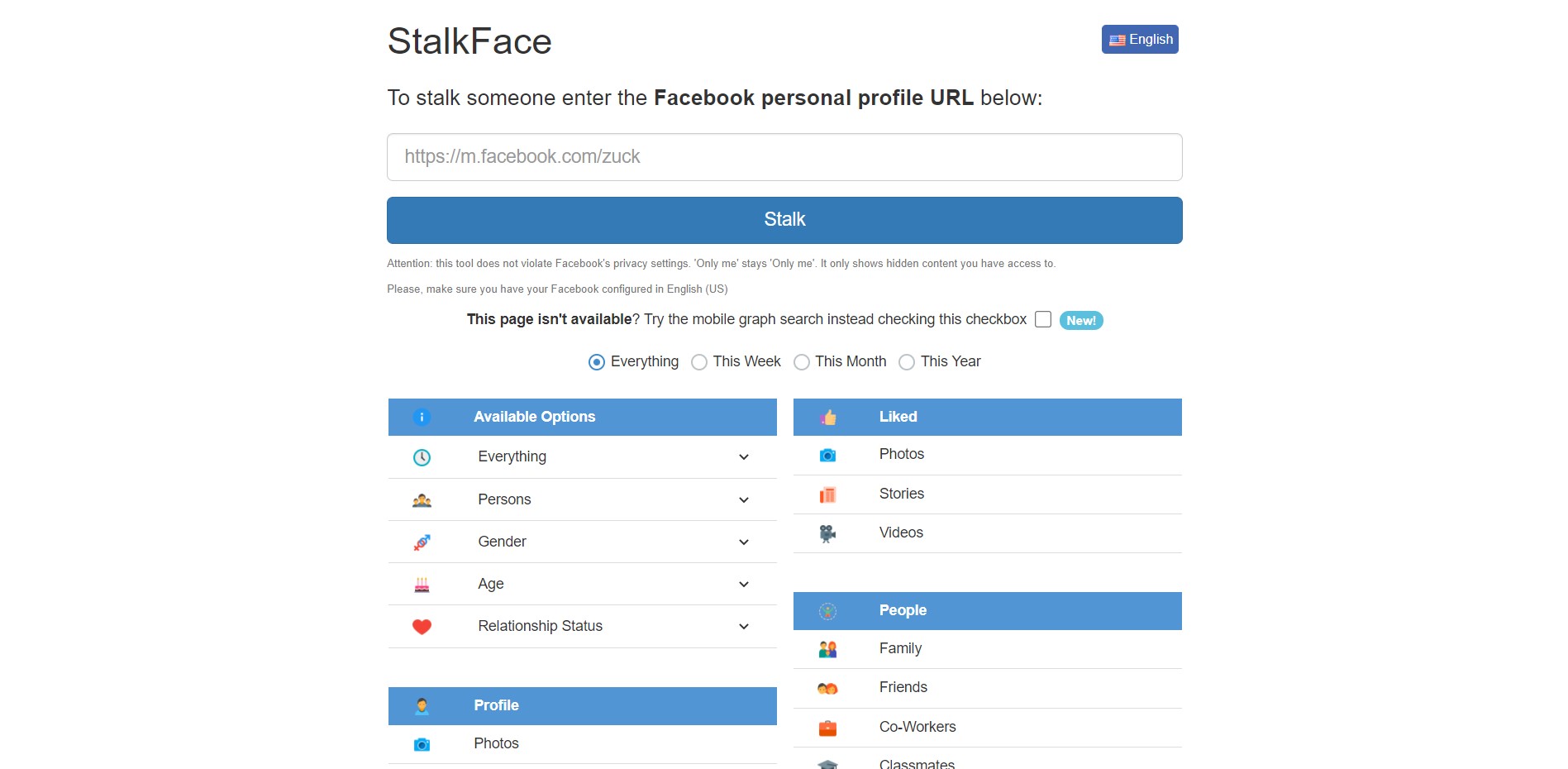

6. Cara de tallo

Facebook es el sitio de redes sociales más conocido, y ahora casi universalmente puede ser utilizado por todos.

StalkFace es una gran herramienta para investigar o “stalkear” un perfil de Facebook. Incluso puede consultar las publicaciones que un usuario comentó o le gustó.

Aprovecha las consultas para ejecutar búsquedas avanzadas que Facebook no nos permite ver mediante la búsqueda estándar.

Al contrario de lo que sugiere el nombre, asegúrese de usarlo solo con fines éticos.

Caracteristicas

Con solo ingresar la URL de Facebook o la URL de la foto de Facebook, puede encontrar:

- Fotos

- Fotos etiquetadas

- Historias que le gustaron

- Fotos que gustan

- Fotos comentadas

- Páginas que le gustan

Para Agencias y Operadores

- La mejor herramienta para explorar un perfil de Facebook.

Desventajas

- No proporciona buenos resultados cuando el perfil es privado para usted.

Precios

Es gratis para que todos lo usen.

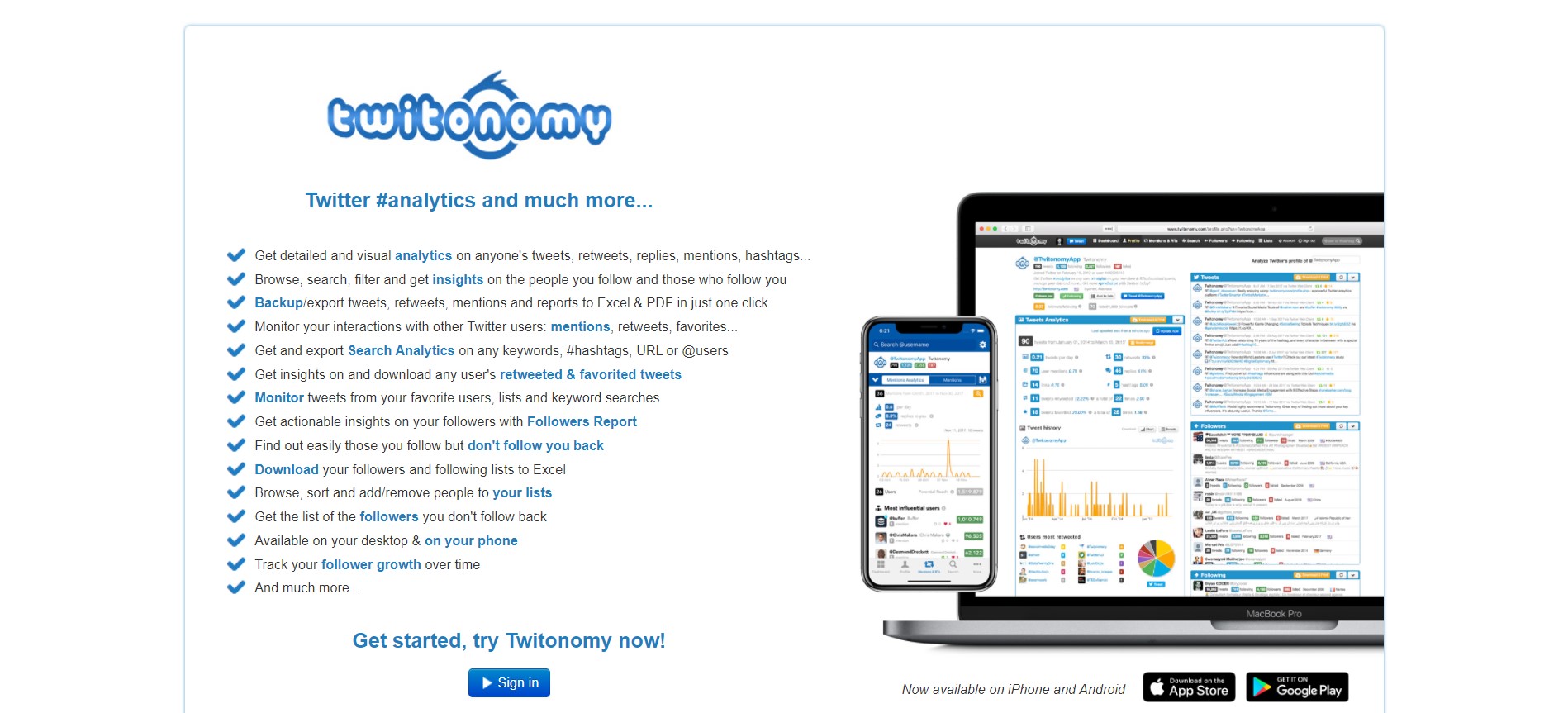

7. Twitonomy

Twitter es otro conocido servicio de noticias y redes sociales que genera alrededor de 350,000 tweets por minuto.

Twitonomy es un programa de análisis de redes sociales basado en la web que brinda a las organizaciones información procesable sobre toda la actividad de su cuenta de Twitter.

Permite a los usuarios realizar un seguimiento de las interacciones con otros usuarios de Twitter a través de me gusta, tweets, retweets y otros medios.

Caracteristicas

- Ofrece datos de rendimiento, un tablero, informes configurables y monitoreo de participación.

- Las métricas visuales están disponibles para tweets, retweets, menciones, respuestas y hashtags.

- Las organizaciones pueden usar el informe de seguidores para obtener información sobre sus seguidores y descubrir una lista de personas que no los siguen.

- Permite a los equipos exportar y hacer copias de seguridad de menciones, retuits, tuits e informes en archivos Excel y PDF.

Para Agencias y Operadores

- Puede capturar y rastrear sus hashtags, menciones, tweets, retweets, comentarios y me gusta, entre otras cosas.

- Usando sus estudios analíticos, genera clientes potenciales y apoya a las marcas en su crecimiento.

- Le permite optimizar su contenido de Twitter y sus técnicas de interacción.

Desventajas

- Proporcione datos analíticos para tweets antiguos también, lo que da como resultado datos incorrectos en los informes.

- Hay menos tipos de informes.

Precios

Proporciona una prueba gratuita y otras tres suscripciones premium que se mencionan a continuación:

- Plan de 1 mes con todas las funciones premium por $20.

- Plan mensual con todas las funciones premium por $19/mes.

- Plan de 1 año con todas las funciones premium por $199.

Herramientas OSINT para motores de búsqueda

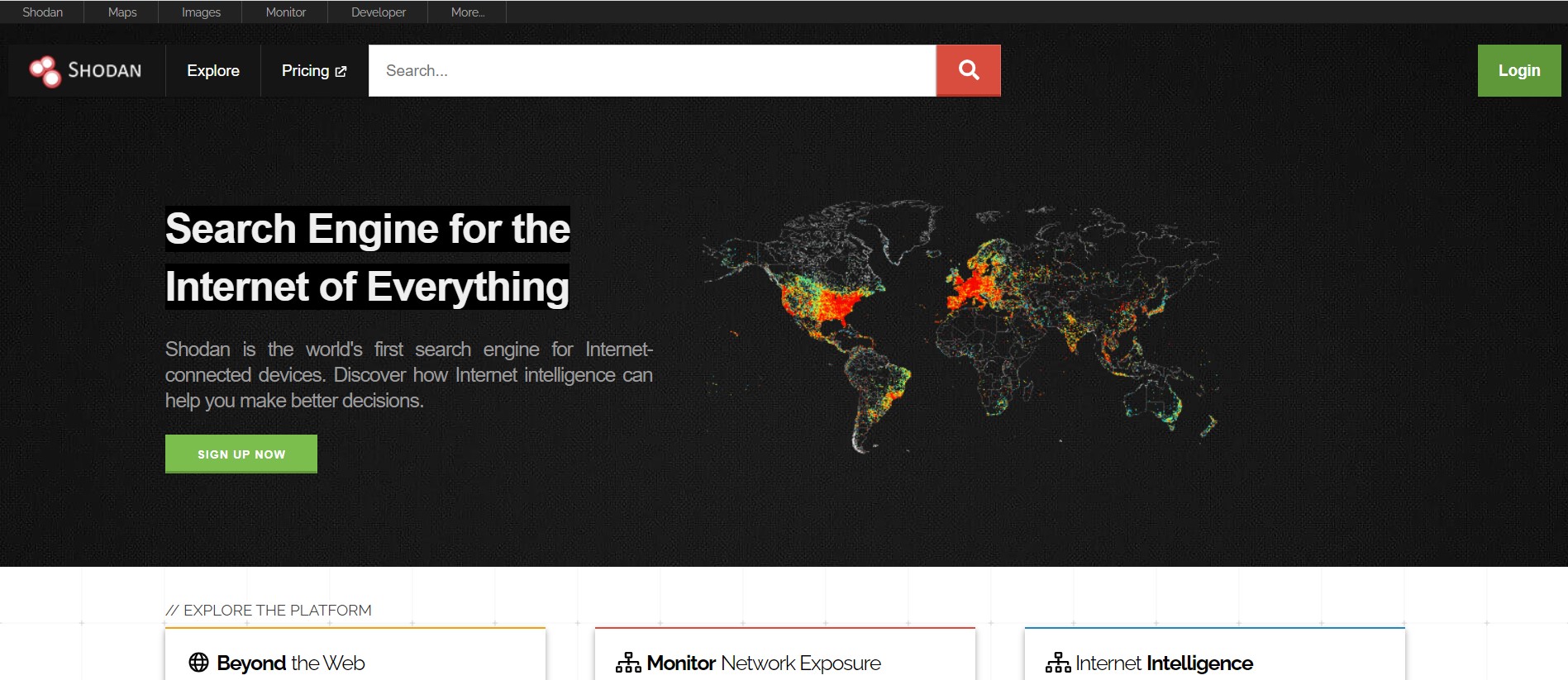

8. Shodan

Shodan fue el primer motor de búsqueda de dispositivos en red, a veces conocidos como dispositivos IoT. Shodan indexa todo lo demás en Internet, mientras que Google solo indexa la web.

Puede detectar cámaras, servidores, enrutadores, vigilancia, semáforos, televisores inteligentes, refrigeradores y automóviles que están conectados a Internet.

Estos dispositivos IoT no siempre se pueden buscar, pero Shodan creó un método para localizar información sobre ellos, incluidos los puertos abiertos y las vulnerabilidades. Es uno de los pocos capaces de localizar tecnologías operativas predominantes en los sistemas de control industrial.

Como resultado, Shodan también es una herramienta clave para la ciberseguridad en la industria.

Caracteristicas

- Ayuda en el monitoreo de la seguridad de la red al realizar un seguimiento de todos los dispositivos conectados a una determinada red.

- Se utiliza para localizar dispositivos IoT, así como a sus principales usuarios.

- Con servidores ubicados en todo el mundo, rastrean Internet las 24 horas del día, los siete días de la semana y brindan la inteligencia más actualizada.

- Shodan proporciona una ventaja competitiva al servir en la ejecución de inteligencia de mercado empírica.

- Permite la integración con otras tecnologías.

Para Agencias y Operadores

- Puede exportar resultados y crear informes desde Shodan.

- Incluso las personas sin conocimientos técnicos encontrarán que es bastante fácil de usar.

- Excelente interfaz de usuario que muestra métricas con un mapa geográfico.

Desventajas

- Es un servicio y, a diferencia de Google, no puedes alterar su funcionamiento interno.

Precios

Ofrece tres planes premium que se mencionan a continuación.

- Trabajador independiente: $ 59 / mes.

- Pequeña empresa: $ 299 / mes.

- Corporativo – $899/mes.

9. Google Dorks

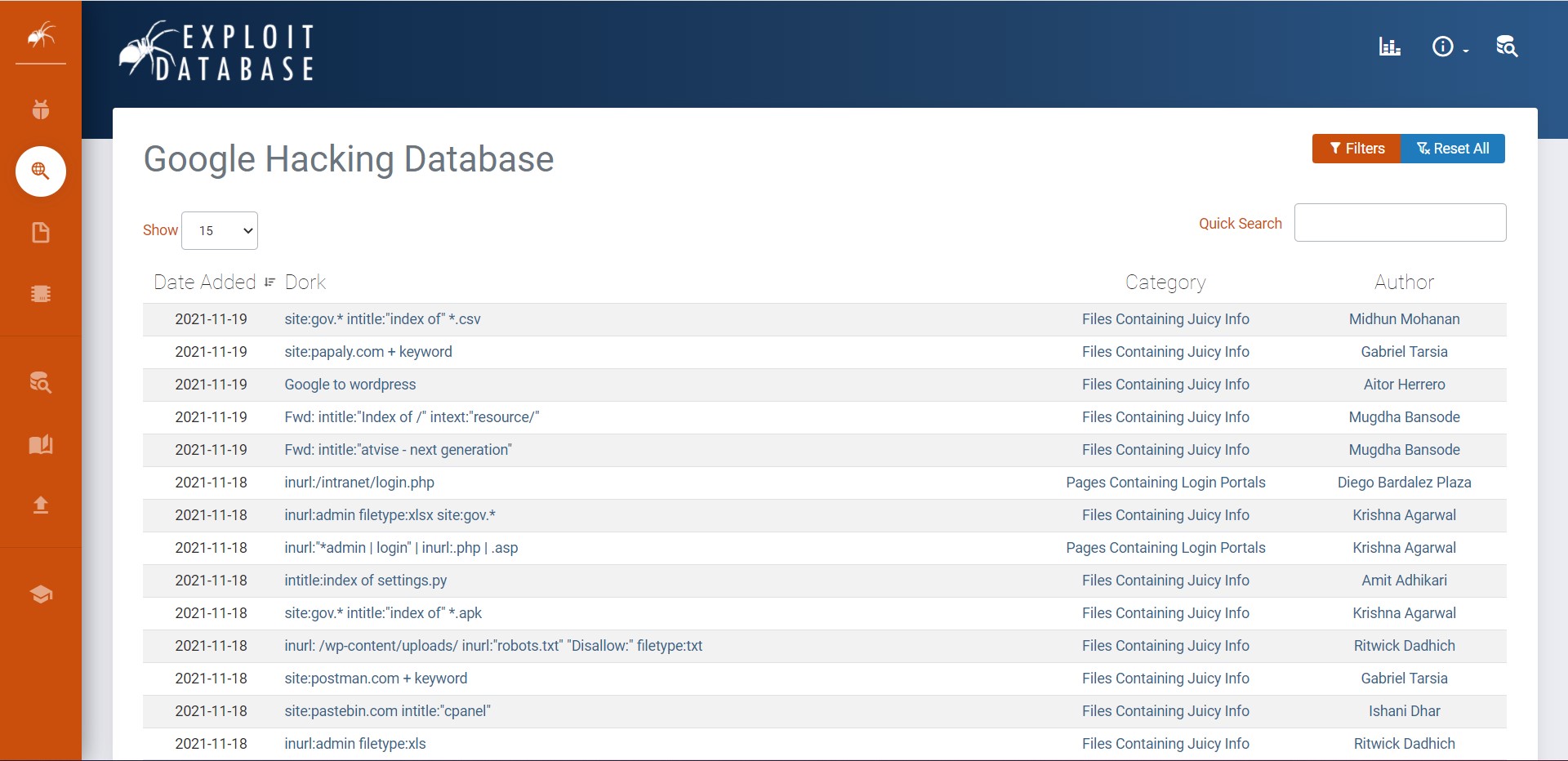

GHDB (Google Hacking Database), a menudo conocida como Google Dorks, es una base de datos de consultas de búsqueda de Google que intenta localizar información disponible públicamente.

Sin darse cuenta, las víctimas colocan información confidencial en Internet, como consolas web sin protección, puertos abiertos, portales de inicio de sesión, carpetas confidenciales, cámaras abiertas, archivos que contienen información de nombre de usuario y cualquier otra cosa que se exponga accidentalmente en Internet.

Todos los días, la comunidad Google Dorks publica una serie de frases de búsqueda sofisticadas de Google.

Caracteristicas

- Se puede usar para el mapeo de redes ya que Simple Dorks encuentra subdominios.

- Google Dorks está disponible para una variedad de herramientas de inteligencia de red de código abierto (OSNITS) y motores de búsqueda.

- Es una herramienta OSINT robusta capaz de recopilar información confidencial.

- Permite a los usuarios profundizar en los archivos de un servidor y obtener datos sobre varios argumentos.

Para Agencias y Operadores

- Apoyado por la gran mayoría de la comunidad científica.

- Siempre se actualiza para reflejar las tendencias de vulnerabilidad más recientes.

- Para encontrar activos vulnerables, se aplican operadores de búsqueda simples.

Desventajas

- Los piratas informáticos pueden usarlo para llevar a cabo actividades ilegales.

Precios

Es gratis para que todos lo usen.

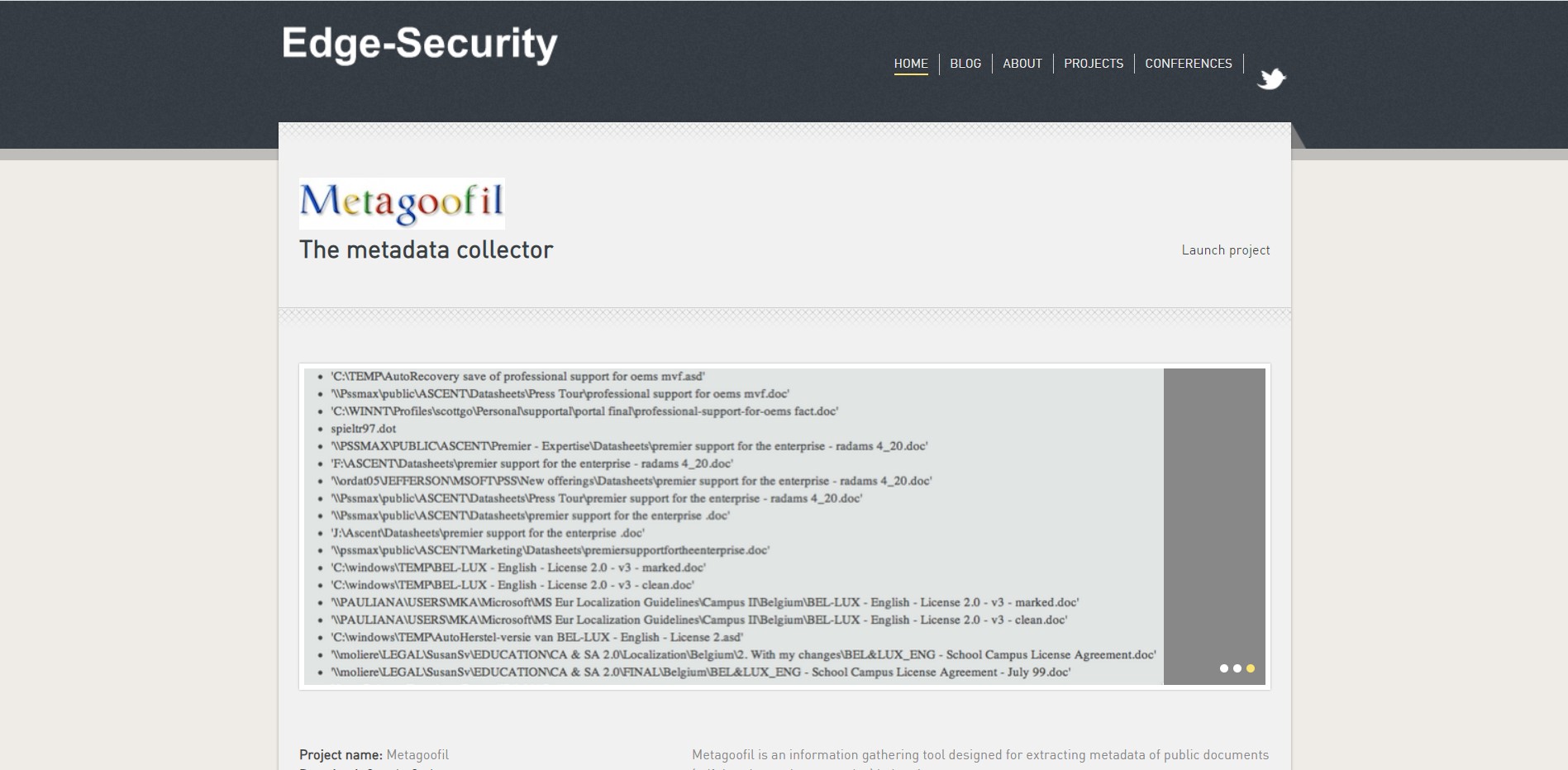

10. metagoofilo

Metagoofil es una colección de metadatos de reconocimiento pasivo gratuita basada en Python. Se utiliza para extraer información de documentos como pdf, doc, xls, ppt, ODP y ods descubiertos en el sitio web del objetivo o en cualquier otro sitio público.

La utilidad localiza los documentos usando Google, luego los descarga a la unidad local y extrae todos los metadatos.

Examina los metadatos de estos documentos y recopila una gran cantidad de datos. Puede localizar información confidencial, como nombres de usuario, identidades reales, versiones de software, correos electrónicos y rutas/servidores.

Caracteristicas

- Permite el reconocimiento de información de ruta, lo que ayuda en el mapeo de redes.

- Busca y extrae datos de archivos locales o archivos en una página web.

- Su repositorio se puede clonar e instalar fácilmente mediante el sitio web de GitHub.

- También puede extraer direcciones MAC de una variedad de documentos.

Para Agencias y Operadores

- Software que es gratuito y de código abierto.

- Los informes se pueden guardar en muchos formatos diferentes, incluido PDF.

- Puede descubrir y descargar documentos de texto públicos dentro de un dominio automáticamente.

- Los filtros se pueden usar para extraer nombres de usuario, correos electrónicos y contraseñas.

Desventajas

- La visualización de datos es bastante básica.

- Los piratas informáticos pueden usar Metagoofil para recopilar nombres de usuario y realizar ataques de fuerza bruta más fáciles.

Precios

Es gratis para que todos lo usen.

11. TinEye

TinEye es una imagen motor de búsqueda que funciona a la inversa.

Puede cargar fotografías para saber dónde se tomaron, dónde se usaron y si existen versiones modificadas; se emplea tecnología de reconocimiento de imágenes en lugar de palabras clave, metadatos o marcas de agua.

El estudio de TinEye indica que encontrará la imagen exacta incluso si se ha reducido, recortado y modificado. Si alguna vez has visto el programa de televisión Catfish, has visto cómo a las personas se les muestran fotografías de personas que no son las personas con las que han estado conversando.

Es un poco aterrador a veces. Sin embargo, vivimos en una era altamente tecnológica en la que las aplicaciones de citas, los chats en vivo y otras formas de contacto son cada vez más populares.

Entonces, si alguna vez te has preguntado si alguien te está enviando fotos falsas o si alguien te está "pegando", echa un vistazo a TinEye.

Caracteristicas

- Búsqueda inversa para averiguar de dónde proviene una imagen u obtener más información al respecto.

- Investigar o rastrear la aparición de una imagen en Internet.

- Identifique las páginas web que usan una imagen que usted generó.

Para Agencias y Operadores

- Es simple enviar una imagen y comenzar una búsqueda.

- Tiene una gran base de datos con más de 41.9 millones de fotografías en el índice.

- Hay varias opciones de filtro disponibles para mejorar el valor de su búsqueda.

Desventajas

- No puedes subir fotografías de forma masiva; en su lugar, debe seleccionar uno a la vez.

- En su búsqueda, ninguna de las funciones gratuitas proporcionará resultados fotográficos similares.

- La edición gratuita no tiene una función de monitoreo automático de fotos.

Precios

Proporciona suscripciones mensuales a partir de $ 300 por mes.

Para la primera búsqueda, las primeras 5000 fotos cuestan $0.12/imagen y las imágenes 5001-100000 cuestan $0.09/imagen.

El monitoreo continuo de las primeras 500000 fotos está disponible por $0.01 por imagen cada mes.

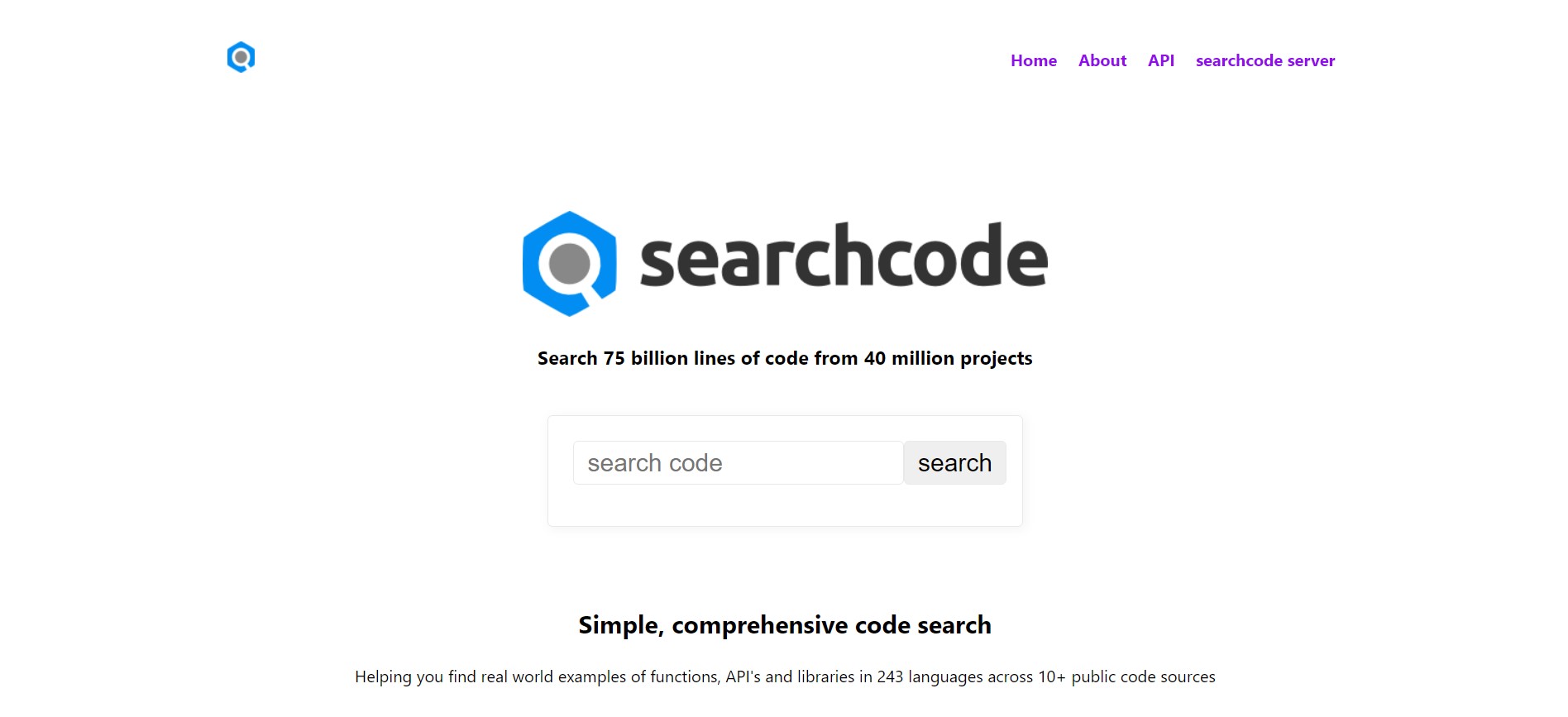

12. Código de búsqueda

Searchcode es un motor de búsqueda único en su tipo que busca inteligencia en el código de fuente abierta. Los desarrolladores pueden usarlo para descubrir problemas con la accesibilidad de información confidencial en el código.

El motor de búsqueda funciona de manera similar a Google, excepto que en lugar de indexar los servidores web, busca información dentro de las líneas de código en aplicaciones activas o en desarrollo.

Un pirata informático puede usar los resultados de la búsqueda para encontrar nombres de usuario, vulnerabilidades o fallas en el código mismo.

Searchcode busca repositorios de código como GitHub, Bitbucket, Google Code, GitLab, CodePlex y otros. También puede filtrar el idioma por su tipo.

Caracteristicas

- Es un motor de búsqueda de código basado en la web que es completamente gratuito.

- Los desarrolladores pueden usar caracteres especiales para buscar.

- Es posible filtrar el código para varios idiomas o repositorios.

- Puede utilizar los resultados de la búsqueda para identificar nombres de usuario o vulnerabilidades en el código.

Para Agencias y Operadores

- Tiene una interfaz de usuario fantástica.

- Puede simplemente identificar puntos de interés de proyectos de código abierto extraídos

- Los filtros simplifican la clasificación por idioma, repositorio o término.

Desventajas

- Tiene una curva de aprendizaje que los nuevos usuarios pueden encontrar difícil.

Precios

Es gratis para que todos lo usen.

Conclusión

OSINT se ha convertido en un componente vital de las organizaciones y gobiernos que ofrecen inteligencia pública y privada. También puede ayudar a las empresas a recopilar inteligencia a partir de información de alta calidad en la base y tomar decisiones sobre ella.

Ya sea que esté realizando un proyecto de investigación, inteligencia de la competencia, evaluación de vulnerabilidades o análisis de amenazas, OSINT puede ayudarlo a obtener acceso a algunos de los mejores datos disponibles en el mundo. Y, la mayor parte de forma gratuita.

Incluso si usted es simplemente una persona preocupada por su privacidad y quiere saber qué información personal se ha filtrado sin darse cuenta, OSINT puede ser útil.

A pesar de su excelente utilidad, las herramientas de inteligencia de código abierto también tienen un lado oscuro, que los piratas informáticos o las personas involucradas en actividades ilegales pueden explotar.

Es mejor tener mucho cuidado al usar tales herramientas y asegurarse de no usarlas para fines ilegales.

Deje un comentario