Indholdsfortegnelse[Skjule][At vise]

Effektiv sårbarhedsstyring er påkrævet for en stærk cybersikkerhedsposition. Det omfatter at identificere, vurdere og rette sikkerhedsproblemer i et netværk, systemer og applikationer i en organisation.

Ved proaktivt at lukke disse huller hjælper sårbarhedshåndtering med at stoppe fremtidige brud og fjendtlige aktører i at udnytte sårbarheder.

Denne tilgang er i høj grad afhængig af sårbarhedsstyringssoftware, som giver virksomheder de instrumenter, de har brug for, for at forbedre og strømline deres sårbarhedshåndteringsoperationer.

Det strømliner reparationsprocessen, prioriterer risici og automatiserer sårbarhedsscanning.

Dette program giver sikkerhedsteams mulighed for at holde sig ajour med de seneste trusler og sårbarheder, hvilket muliggør hurtige reaktioner og effektiv risikoreduktion.

Ved evaluering af software til håndtering af sårbarhed bør en række afgørende træk og kvaliteter tages i betragtning.

Fordi organisationer har brug for et system, der kan håndtere omfanget og kompleksiteten af deres infrastruktur, er skalerbarhed afgørende.

Softwarens anvendelighed, som gør det muligt for sikkerhedspersonalet at navigere i den brugergrænseflade og hurtig adgang til væsentlige data, er lige så vigtigt. Der kræves robuste rapporteringsfunktioner for at levere dybdegående sårbarhedsrapporter og spore afhjælpningsaktiviteter.

Mulighederne for integration er en yderligere vigtig overvejelse.

Softwaren skal let kunne forbindes med nuværende sikkerhedsværktøjer og -systemer for at muliggøre effektivt samarbejde og dataudveksling.

Derudover kan tilpasningsdygtige arbejdsgange og automatiseringsværktøjer fremskynde sårbarhedshåndteringsprocesser betydeligt og reducere mængden af tid, sikkerhedsprofessionelle bruger på dem.

Derudover er kapaciteten til at rangere sårbarheder i forhold til deres alvorlighed og udnyttelighed afgørende for effektiv risikostyring.

Nøjagtige resultater af sårbarhedsvurderinger og prioritering af afhjælpende indsats bør tilvejebringes af programmet.

Programmet skal have regelmæssige opgraderinger og leverandørsupport for at holde sig opdateret med nye trusler og sårbarheder.

Endelig skal omkostningsfaktorer tages i betragtning.

For at sikre, at softwaren tilbyder en omkostningseffektiv løsning, bør organisationer sammenligne prisstrukturen med deres forbrugsgrænser og langsigtede krav.

De 15 bedste programmer til sårbarhedshåndtering vil blive undersøgt i denne artikel. Lad os begynde.

1. Vulnerability Manager Plus

Vulnerability Manager Plus er en stærk multi-OS sårbarhedsovervågning og overholdelsesløsning, som udmærker sig ved at have indbyggede afhjælpningsværktøjer.

Med konstant synlighed, grundig vurdering og holistisk reparation af trusler og sårbarheder leverer den en hel ende-til-ende sårbarhedsstyringsstrategi, der alt sammen er tilgængelig fra en enkelt konsol.

Uanset om endpoints er placeret på det lokale netværk, i et DMZ-netværk, på fjerntliggende steder eller endda når de er i bevægelse, kan organisationer sikkert beskytte dem med Vulnerability Manager Plus, det giver fjernmedarbejdere mere kontrol ved at fremme et sikkert arbejdsmiljø og sikre, at alle endepunktet er tilstrækkeligt undersøgt for at finde eventuelle ubeskyttede områder.

Organisationer kan effektivt prioritere områder, der er mere tilbøjelige til at blive udnyttet, ved at bruge angriberbaserede analyser, hvilket muliggør hurtig og fokuseret rehabilitering.

At give en robust netværk arkitektur, afbøder programmet også udnyttelsen af allerede eksisterende sikkerhedsfejl og stopper oprettelsen af nye.

Vulnerability Manager Plus registrerer potentielt farlig software, herunder peer-to-peer-programmer, udtjente apps og fjernskrivebordsdeling, hvilket muliggør hurtig fjernelse fra slutpunkter.

Derudover giver det organisationer frihed til at bruge præ-lavede, velafprøvede scripts til at forsvare deres netværk mod nul-dages sårbarheder uden at skulle vente på rettelser.

Priser

Du kan downloade softwaren og prøve 30 dage gratis. For yderligere priser kan du anmode om tilbuddet.

2. Qualys sårbarhedsstyring

Qualys Vulnerability Management er en cloud-baseret løsning, der er skabt specielt til at give organisationer øjeblikkelig indsigt og svarmuligheder for deres sikkerhedsarkitektur.

De vigtigste aktiver markeres til prioritering af dette potente program, som automatisk finder og kategoriserer alle aktiver i miljøet, inklusive enheder, slutpunkter og systemer.

Qualys VM finder og prioriterer effektivt sårbarheder, der kan udnyttes, ved at bruge de nyeste trussel intelligens information, hvilket giver organisationer mulighed for at koncentrere sig om at løse de vigtigste trusler først.

Qualys VM fremskynder oprydningsprocessen ved hurtigt at installere de seneste sårbarhedsrettelser for at reducere mulig udnyttelse ved hjælp af dens automatiske patch-distributionskapacitet.

Løsningen kombinerer styrken fra bærbare cloud-agenter, virtuelle scannere og netværksanalysefunktioner, der nemt kan integreres med Qualys Cloud Platform.

Ved at bruge forudbyggede orkestreringsprocesser gør denne komplette metode det muligt for organisationer at udvikle et succesfuldt sårbarhedsstyringsprogram.

Derudover giver Qualys Threat DB, som integrerer information fra over 180,000 sårbarheder og 25+ trusselskilder, forebyggende meddelelser om potentielle trusler, hvilket giver organisationer afgørende information til proaktive forsvarshandlinger.

Organisationer kan forbedre deres sikkerhedsposition, automatisere sårbarhedshåndteringsprocedurer og være på forkant med mulige angreb ved hjælp af Qualys Vulnerability Management.

Priser

Du kan få en gratis rundvisning af et produkt og anmode om dets pris.

3. Tenable.io

Tenable.io Vulnerability Management er en risikobaseret platform, der giver virksomheder total netværksbevidsthed, hvilket giver dem mulighed for at forudse fremtidige angreb og handle hurtigt i tilfælde af større sårbarheder.

Det giver grundig synlighed ved at detektere alle netværksaktiver, inklusive skjulte sårbarheder inde i disse aktiver, gennem kontinuerlig og altid-på opdagelse og evaluering.

Platformen inkluderer integreret trusselsintelligens, prioritering og realtidsrapportering, hvilket giver organisationer de værktøjer, de har brug for til at forstå deres risikobillede og proaktivt modarbejde angrebsvektorer.

Tenable.io, som administreres i skyen og bruger den velkendte Tenable Nessus-teknologi, giver et omfattende overblik over netværksaktiver og sårbarheder, hvilket muliggør præcis risikovurdering og prioritering af afhjælpende aktiviteter.

Dens muligheder for kontinuerlig aktivdetektion og -evaluering omfatter meget dynamiske cloud- og fjernarbejdsaktiver.

Organisationer kan hurtigt genkende scanningsfund og identificere eksponeringer takket være omfattende CVE og konfigurationsdækning.

Risikovurderinger og intuitive dashboardvisualiseringer giver hurtig indsigt i risikoreduktion.

Højrisikosårbarheder rettes hurtigt takket være automatiseret prioritering, som er drevet af en blanding af sårbarhedsdata, trusselsintelligens og datavidenskab.

Ved at bruge mere end 200 connectors til at automatisere arbejdsgange og tage hurtige handlinger, giver Tenable.io yderligere organisationer mulighed for at starte afhjælpende foranstaltninger hurtigt og effektivt.

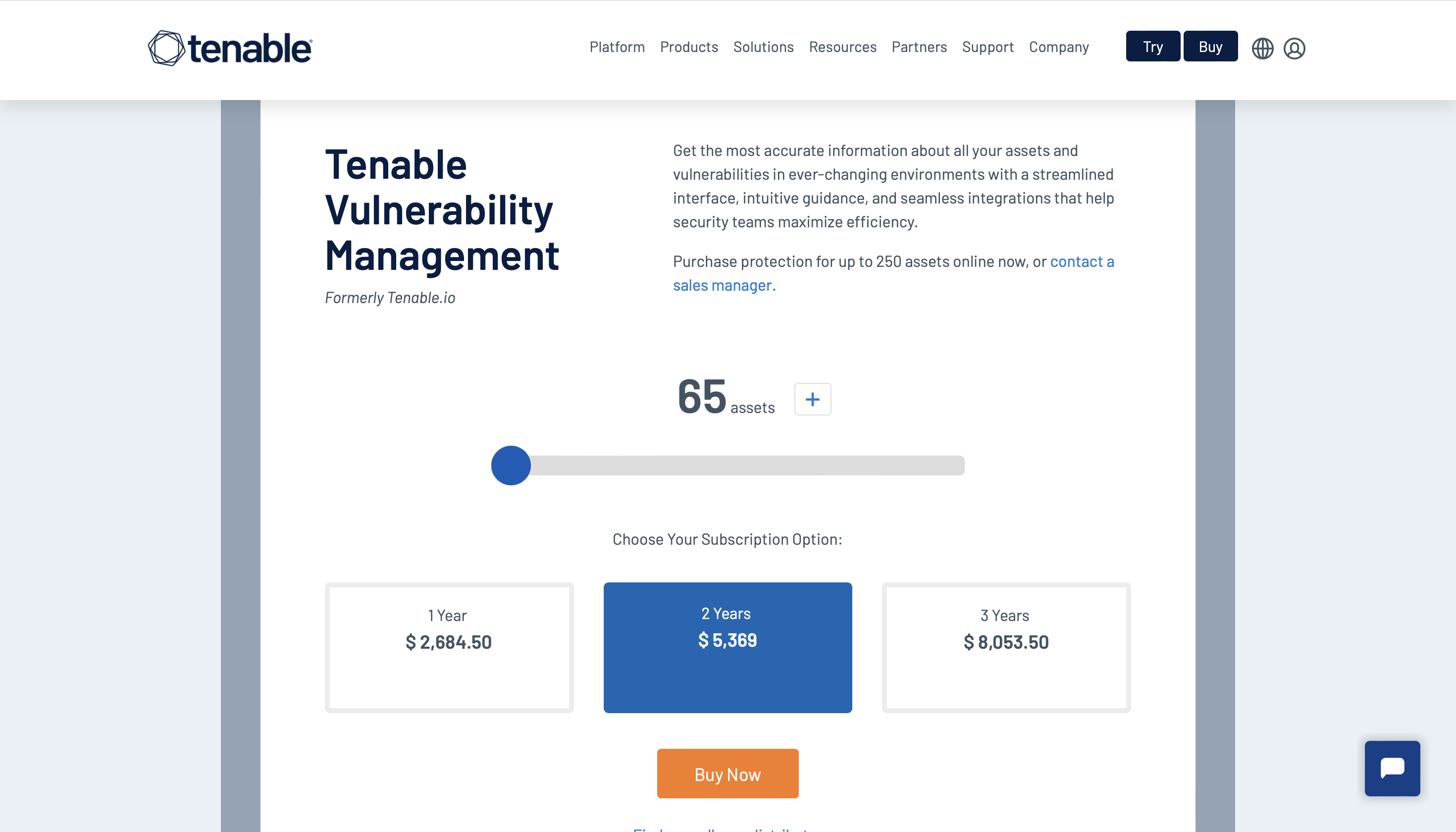

Priser

Du kan købe produktet med et 1-årigt abonnement for $2,684.50.

4. Intruder.io

Intruder.io er en velkendt online sårbarhedsscanner, der giver både offentlige og private scanningsmuligheder for websteder, cloud-tjenester, servere og slutpunktsenheder.

Den registrerer effektivt en lang række sårbarheder ved hjælp af brancheførende scanningsmotorer, såsom manglende patches, forkerte indstillinger, applikationsproblemer, utilstrækkelig kryptering og andre fejl, der kan ende med databrud.

Ved at give organisationer et aktuelt øjebliksbillede af, hvad angribere kan se og er let tilgængeligt, forbedrer den nyligt udgivne Network View-funktion synlighed og gør det muligt for organisationer at adressere mulige trusler proaktivt.

Ved at prioritere de rå data indsamlet fra scanningsmotorer præsenterer Intruder.io et grundigt og nyttigt perspektiv, hvilket muliggør effektive og fokuserede afhjælpningsoperationer.

Scanningsmulighederne omfatter servere, der er tilgængelige både offentligt og privat, cloud-tjenester, websteder og slutpunktsenheder.

Intruder.io hjælper organisationer med at styrke deres forsvar mod hyppige angrebsvektorer ved at opdage sårbarheder såsom fejlkonfigurationer, manglende patches, krypteringsfejl og applikationsproblemer (inklusive SQL Injection og Cross-Site Scripting).

Platformens højkvalitetsrapporter strømliner overholdelsesrevisioner for standarder som SOC2, ISO27001 og Cyber Essentials og muliggør nem udfyldelse af klientsikkerhedsspørgeskemaer.

Organisationer kan forbedre deres sikkerhedsposition, effektivt rette sårbarheder og strømline deres overholdelsesprocesser ved at bruge Intruder.io.

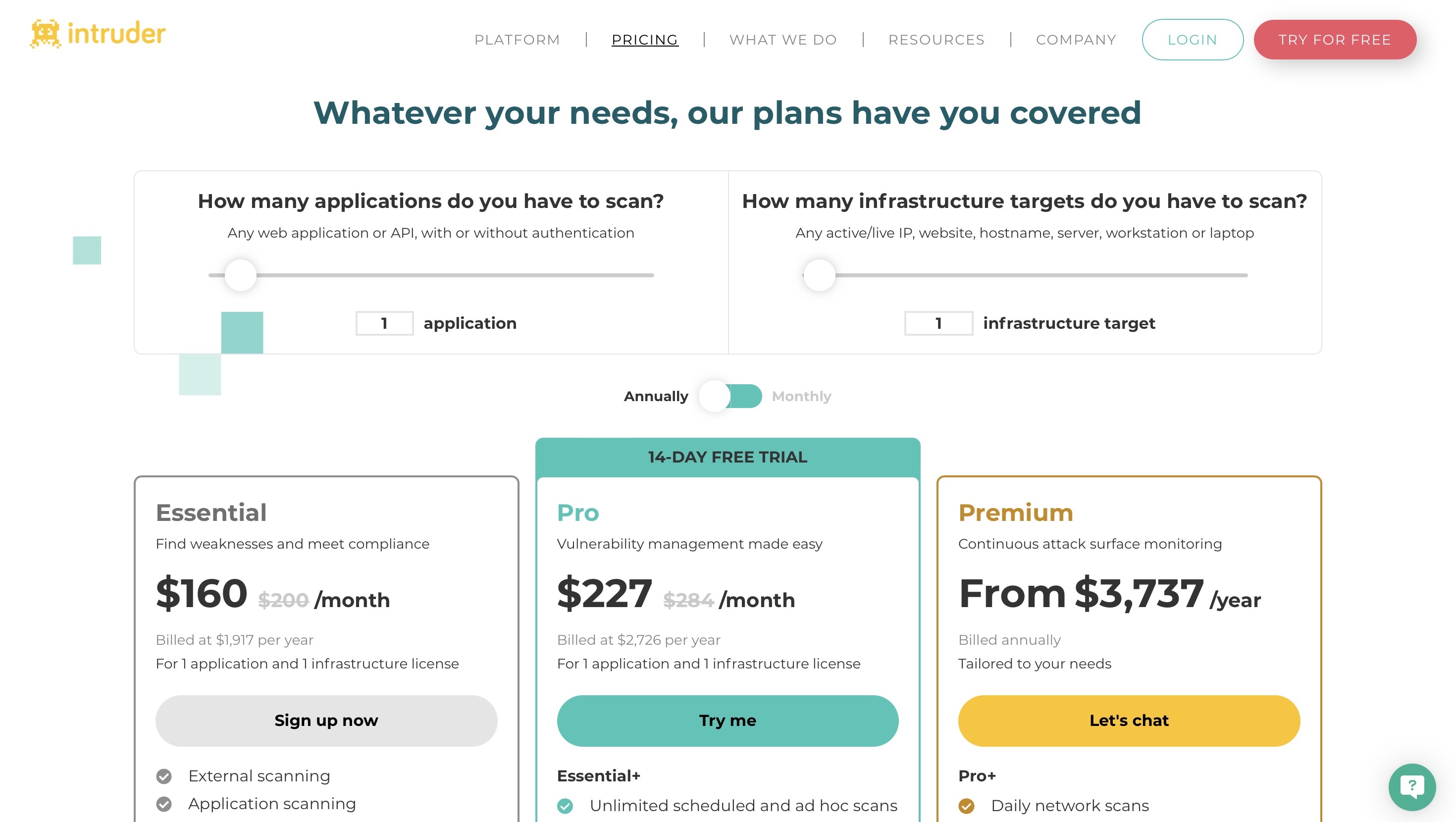

Priser

Premium-priserne for platformen starter fra $160/måned (faktureres årligt) for 1 applikation og 1 infrastrukturlicens.

5. Rapid7 InsightVM

Rapid7 InsightVM er et grundigt sårbarhedsstyringssystem, der giver virksomheder mulighed for grundigt at scanne deres netværk og identificere farer på tværs af alle endpoints og on-premise udstyr.

Det går ud over blot at opdage sårbarheder ved at give IT- og DevOps-teams trinvise instruktioner til en effektiv reparation.

Ved at bruge dashboardets risikosynlighed i realtid kan organisationer overvåge deres fremskridt og informere deres interessenter på en nyttig måde.

InsightVM prioriterer de mest målrettede sårbarheder til proaktiv afbødningsindsats og giver ikke kun synlighed i sårbarheder, men konverterer dem også til forretningsrisici.

InsightVM fungerer som et fælles perspektiv og et fælles sprog til at skabe effekt i sårbarhedshåndtering ved at tilskynde til samarbejde og tilpasning på tværs af traditionelt adskilte organisationer.

Den indeholder Insight Agent, en kompakt agent, der samler data til en række Rapid7-produkter og giver realtidsindsigt i netværks- og brugerrisiko.

Ydermere interagerer InsightVM ubesværet med over 40 topteknologier, hvilket øger en organisations sikkerhedsstaks muligheder og overordnede ROI.

InsightVM gør det muligt for sårbarhedsdata at give værdi til andre værktøjer i teknologistakken, fra SIEM'er og firewalls til billetsystemer, takket være dets datarige ressourcer og åbne RESTful API.

Rapid7 InsightVM gør det muligt for virksomheder at håndtere sårbarheder proaktivt, fremme bedre teamwork og øge effektiviteten af deres sikkerhedsprogram.

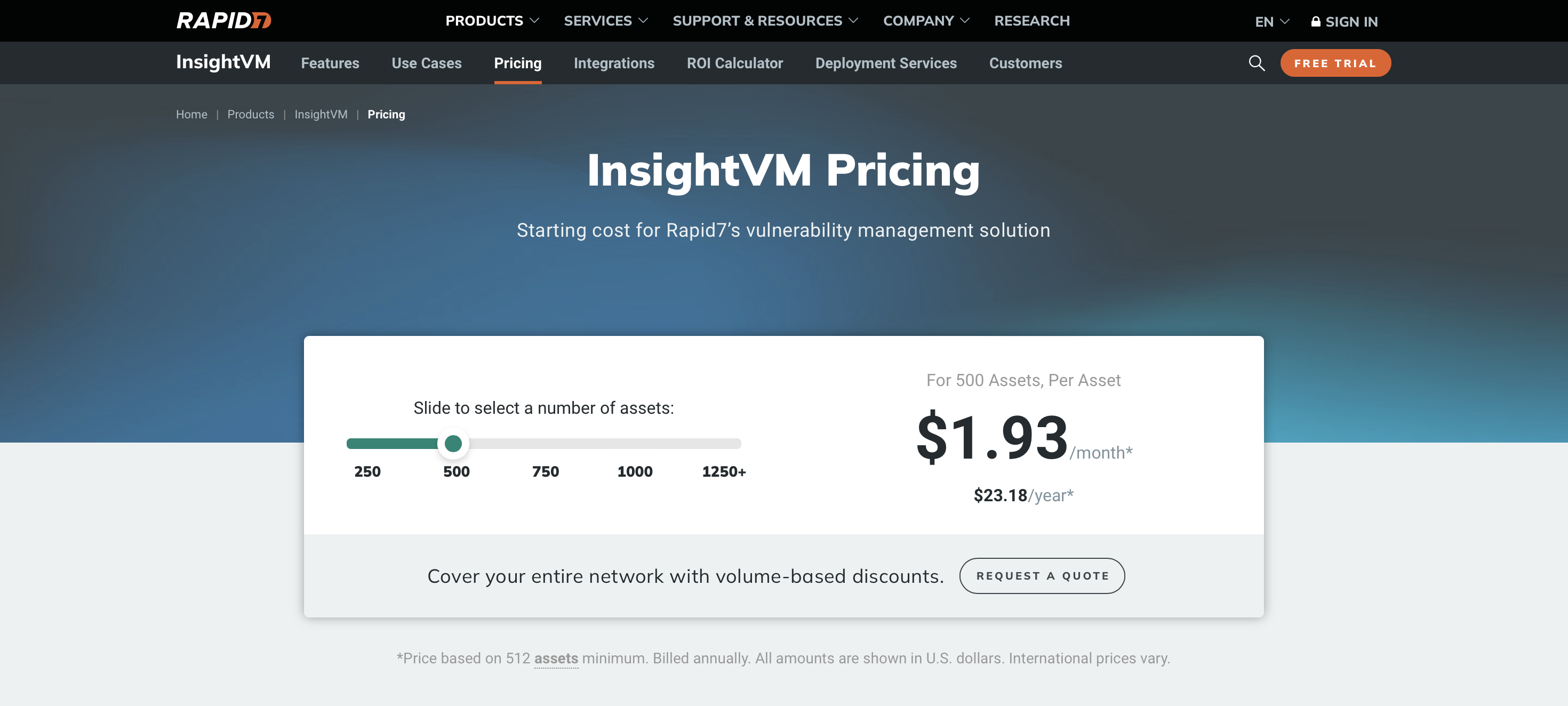

Priser

Du kan få en gratis prøveperiode på produktet og premium-priser starter fra $1.93/måned for 500 aktiver.

6. Seletøj

Sele giver en løsning kaldet Sikkerhedstest og Orchestration (STO), der automatiserer sikkerhedstest og med succes håndterer falske positiver.

Denne løsning passer problemfrit ind i pipeline-faserne og laver sikkerhedsscanninger for at sikre leveringen af sikre applikationer, samtidig med at den reducerer muligheden for forkert opsætning og sikkerhedsproblemer.

Brugere kan udføre yderligere scanninger uden at forstyrre aktuelle operationer, og det giver øjeblikkelige rettelser.

Til applikationstest, DevOps og DevSecOps ingeniører fandt denne sårbarhedshåndteringsløsning virkelig nyttig.

Individuelle udviklere, nystartede virksomheder og virksomheder i alle størrelser kan bruge både gratis- og premiumversionerne, som begge tilbydes.

Harness STO fremskynder leveringen af sikre applikationer og sænker virksomhedens risiko ved at automatisere sikkerhedsscannere på forskellige pipelinestadier.

Dens sofistikerede scanneranalysemotor analyserer og optimerer scannerens output, reducerer konstruktionstiden og integrerer med Software Composition Analysis (SCA) og AppSec-testværktøjer for at fjerne svage komponenter.

Ved at bruge kunstig intelligens giver Harness STO mening med den enorme mængde information, der indsamles af sikkerhedsscannere for at rangere sårbarheder og tilbyde reparationsrådgivning. '

Derudover garanterer Harness's integrerede Open Policy Agent (OPA) regler, at nødvendige applikationssikkerhedsscanninger udføres konsekvent, hvilket reducerer virksomhedens risiko. Organisationer er bemyndiget af Harness STO til at forenkle deres applikationssikkerhedsprocedurer og beskytte deres digitale aktiver.

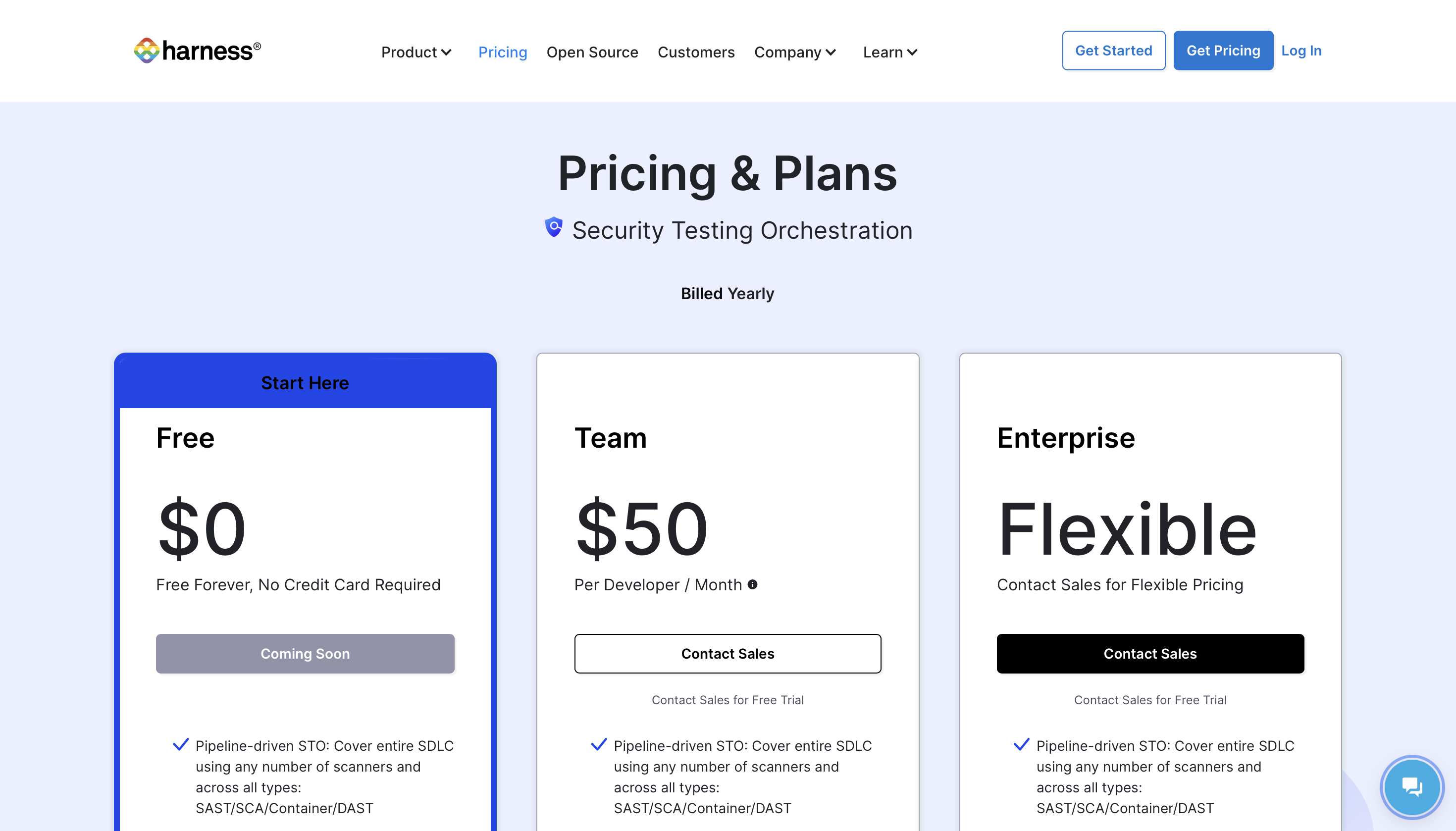

Priser

Du kan begynde at bruge det gratis, og premium-priser starter fra $50 pr. udvikler/måned.

7. Acunetix

Acunetix er et potent applikationssikkerhedstestværktøj skabt af Invicti Security, der hjælper små og mellemstore virksomheder over hele kloden med at forbedre deres internetsikkerhed.

Platformens hurtige scanning, omfattende resultater og smarte automatisering gør det muligt for sikkerhedsteams proaktivt at reducere risikoen på tværs af en række online apps.

Acunetix kan finde over 7,000 sårbarheder ved at kombinere metoderne til dynamisk applikationssikkerhedstest (DAST) og interaktiv applikationssikkerhedstest (IAST), inklusive OWASP Top 10 samt SQL-injektioner, XSS, fejlkonfigurationer, eksponerede databaser, out-of-band sårbarheder og meget mere.

Programmet er dygtig til at køre lynhurtige scanninger med resultater i realtid, så op til 90% af sårbarhederne kan opdages, før scanningen er færdig.

Acunetix tillader samtidig scanning af forskellige indstillinger, prioriterer automatisk højrisikosårbarheder og giver tilpassede planlægningsmuligheder for engangs- eller tilbagevendende scanninger.

Organisationer kan reducere falske positiver ved at bruge Acunetix, udelukkende koncentrere sig om reelle sårbarheder og spare kritisk tid.

Værktøjet giver også præcision ved at identificere de præcise kodelinjer, der skal rettes, hvilket fremskynder udviklingsprocessen.

Derudover tilbyder Acunetix grundig afhjælpningsrådgivning, og bevæbner udviklere med den viden, de har brug for til at tage sig af sikkerhedsproblemer på egen hånd.

Acunetix' tilpasningsevne gør det muligt at køre automatiserede scanninger på tværs af en række rammer, sprog og teknologier, der dækker enkeltsides applikationer (SPA'er), scripttunge websteder bygget med JavaScript og HTML5, adgangskodebeskyttede områder, komplekse stier, formularer på flere niveauer , og ikke-linkede sider, der ofte savnes af andre scannere.

Priser

Kontakt venligst teamet for prisfastsættelse.

8. ThreadFix

Det meget effektive sårbarhedsstyringsværktøj ThreadFix giver en omfattende forståelse af applikationsrisici.

Kontinuerlig sårbarhedsscanning og effektiv risikodetektion, organisering og prioritering er muliggjort ved at anvende DevOps-koncepter.

ThreadFix fjerner behovet for manuel blanding af statiske og dynamiske testresultater og strømliner proceduren med effektive værktøjer takket være dens avancerede proprietære Hybrid Analysis Mapping (HAM) teknologi.

Programmet har også ubesværet grænseflader med over 40 andre apps og netværksscannere, hvilket forbedrer dets kapacitet til at opdage sårbarheder.

Organisationer, der har behov for grundig sårbarhedsovervågning og rapportering, kan drage fordel af ThreadFix, en sofistikeret løsning.

Det skinner i områder som perimeterkortlægning til onlineapplikationer, der giver afgørende synlighed og nyttig information om risikoen forbundet med en organisations eksterne webapplikationer.

Derudover tilbyder det modellering af applikationstrusler, der hjælper virksomheder med at lokalisere og reducere sårbarheder i hele deres applikationers levetid.

Priser

Du kan anmode om en demo og kontakt dem venligst for prisfastsættelse.

9. Tripwire IP360

Tripwire IP360 er et altomfattende sårbarhedsstyringsværktøj, der giver kunder fuld netværkssynlighed på tværs af lokale og cloud-miljøer.

Organisationer kan lære mere om hver enhed og hvert stykke software, der udgør deres netværk, inklusive operativsystemer, apps og sårbarheder, takket være dette potente værktøj.

Brugere kan hurtigt finde og profilere enheder i hele deres hybridinfrastruktur med Tripwire IP360, uanset om de er på stedet, i skyen eller containerbaserede aktiver.

For at finde tidligere uopdagede aktiver og sikre grundig dækning, kombinerer programmet agentløs og agentbaseret scanning.

Tripwire IP360 er et højt udviklet sårbarhedsrangeringssystem, som vurderer sårbarheder numerisk i henhold til elementer, herunder effekt, enkelhed af udnyttelse og alder.

Ved at bruge sin rangeringstilgang er organisationer i stand til at fokusere reparationsindsatsen på de vigtigste sårbarheder først.

Programmet gør også brug af avancerede fingeraftryksteknologier til at tilpasse scanninger til relevante enheds- og applikationstyper, hvilket øger effektiviteten og nøjagtigheden.

Gennem sine åbne API'er tillader den nem forbindelse med andre systemer, hvilket gør det muligt for kunderne at kombinere sårbarhedshåndtering med helpdesk- og aktivstyringsprogrammer.

Priser

Du kan anmode om en demo og kontakt dem venligst for prisfastsættelse.

10. Kenna Sikkerhed

Kenna Security, som nu er en del af Cisco, er en banebrydende sårbarhedsstyringssoftware, der bruger trusselsintelligens og prioritering til at hjælpe sikkerhedsteam med succes med at reducere de vigtigste forretningsrisici.

Med hjælp fra Kenna Securitys banebrydende maskinlæring og data videnskabelige kapaciteter, kan kunder identificere mulige websteder for udnyttelse ved at analysere en lang række kontrollerede sårbarheder, udnytte efterretningsfeeds og forretningsdata.

Risikoscoringsmetoden, der bruges af Kenna Security, som vurderer sårbarheder fra 0 til 1000, er en af dens mest bemærkelsesværdige funktioner.

Ved at klassificere sårbarheder som lav, middel eller høj risiko er organisationer i stand til klart at bestemme, hvilke afhjælpende handlinger der skal prioriteres.

Organisationer af alle størrelser kan udnytte Kenna Security, som giver mulighed for effektivt at identificere og adressere sikkerhedsrisici.

Med en enestående nøjagtighedsrate på op til 94 % forudsiger den endda våbendannelsen af sårbarheder, hvilket giver nyttig indsigt om sårbarhedsudsving.

Organisationer kan proaktivt løse højrisikosårbarheder takket være disse forudsigelsesevner, før kriminelle aktører gør brug af dem.

Derudover tilbyder Kenna Security brugere adgang til over 19 trusselsintelligensstrømme, hvilket giver dem en grundig forståelse af nye trusler, skiftende mønstre og deres egne risikoprofiler.

Platformen tilskynder til samarbejde mellem sikkerheds- og it-afdelinger ved at kombinere data fra forskellige kilder til en enkelt, dataverificeret sandhed, fjerne friktion og optimere ressourceallokering.

Priser

Kontakt venligst teamet for prisfastsættelse.

11. CrowdStrike Falcon Spotlight

CrowdStrike Falcon Spotlight er et stærkt sårbarhedsstyringsprodukt udviklet af CrowdStrike Falcon, der er beregnet til at give organisationer med omfattende synlighed, detektion og administrationskapacitet til at håndtere mulige sårbarheder og farer.

Programmet finder effektivt netværkssårbarheder ved at kombinere AI-metoder med en omfattende trusselsintelligensdatabase.

Navnlig er trusselsintelligensdatabasen konstant opdateret med de seneste detaljer om verdensomspændende angreb, hvilket giver kunderne indsigtsfuld viden om potentielle farer.

Store organisationer, der bruger en række forskellige operativsystemer i cloud-indstillinger, passer perfekt til Falcon Spotlight.

Applikationen gør brug af sårbarhedsvurderingsteknologier for at sikre kontinuerlig, automatiseret sårbarhedsstyring, der dynamisk prioriterer problemer i realtid.

Falcon Spotlight forbinder også ubesværet med den mest opdaterede trusselsintelligens på markedet, hvilket gør det muligt for sikkerheds- og sårbarhedsstyringsteams at tilegne sig en grundig viden om almindelige sårbarheder og eksponeringer (CVE'er) samt indsigt i trusselsaktørprofiler og -metoder. Samarbejde og en hurtigere reaktion på potentielle farer er muliggjort af denne integration.

Priser

Du kan anmode om en demo og kontakt dem venligst for prisfastsættelse.

12. Skybox Security Suite

Skybox Security Suite skiller sig ud som den eneste leverandør af løsninger til sikkerhedsstillingsstyring, der tilbyder grundig visualisering og analysefunktioner til hybrid-, multi-cloud- og OT-netværk.

Brug af denne suite giver dig et omfattende overblik over din angrebsoverflade, så du kan tage proaktiv handling og træffe kloge beslutninger.

Med Skybox's muligheder kan du halvere din chance for et databrud, hvilket er en enorm reduktion.

Du styrker dit forsvar mod både interne og eksterne trusler ved at identificere udsatte sårbarheder, rette dem så hurtigt som muligt og tage hånd om compliance-problemer.

Desuden kan du ved at forbedre vedligeholdelsesplanlægningen og reagere hurtigt på trusler reducere nedetiden for aktiver, der er afgørende for din mission, med omkring 50 %.

Du kan øge effektiviteten af dine sikkerhedsoperationer med 30 % med øget synlighed, automatiserede arbejdsgange og forbedret sårbarhedsprioritering, hvilket frigør internt personale til at arbejde på projekter af højere værdi.

Suitens banebrydende data- og intelligensegenskaber garanterer en konstant vækst i produktiviteten.

Især har Skybox Security Suite allerede hjulpet mere end 500 virksomheder og offentlige myndigheder med at øge deres sikkerhedseffektivitet og frigøre eksponentiel kommerciel værdi.

Priser

Kontakt venligst teamet for prisfastsættelse.

13. Alert Logic MDR

Alert Logic MDR er et meget pålideligt sårbarhedsstyringsprogram, som organisationer kan stole på.

Det giver stærke funktioner, der dækker både hybride og offentlige cloud-systemer, og sikrer vital information om sikkerhedsposition og opdager mulige angreb, der kan bringe virksomhedens data og omdømme i fare.

Virksomheder kan drage fordel af kontinuerlig angrebsovervågning, sårbarhedsscanning, ubegrænset webapplikation scanninger og omfattende rapportering om de bedste OWASP-trusler og kendte sårbarheder, der er målrettet mod udnyttelser med Alert Logic MDR.

Når sårbarheder er fundet, tilbyder platformen hurtigt muligheder for reparation for at styrke den organisatoriske sikkerhed.

Små og mellemstore virksomheder, der ønsker komplette kompetencer til håndtering af sårbarhed, vil have størst gavn af denne potente MDR-løsning.

Det brugervenlige dashboard på MDR-platformen fra Alert Logic tilbyder et konsolideret overblik over alle alarmdata og professionel analyse. Brugere er forsynet med real-time synlighed i risiko, sårbarheder, aktive undersøgelser, afhjælpende handlinger, konfigurationseksponeringer og overholdelsesstatus.

Organisationer kan være på forkant med mulige angreb med Alert Logic MDR, mens de får adgang til viden fra engagerede sikkerhedspersonale.

Priser

Kontakt venligst teamet for prisfastsættelse.

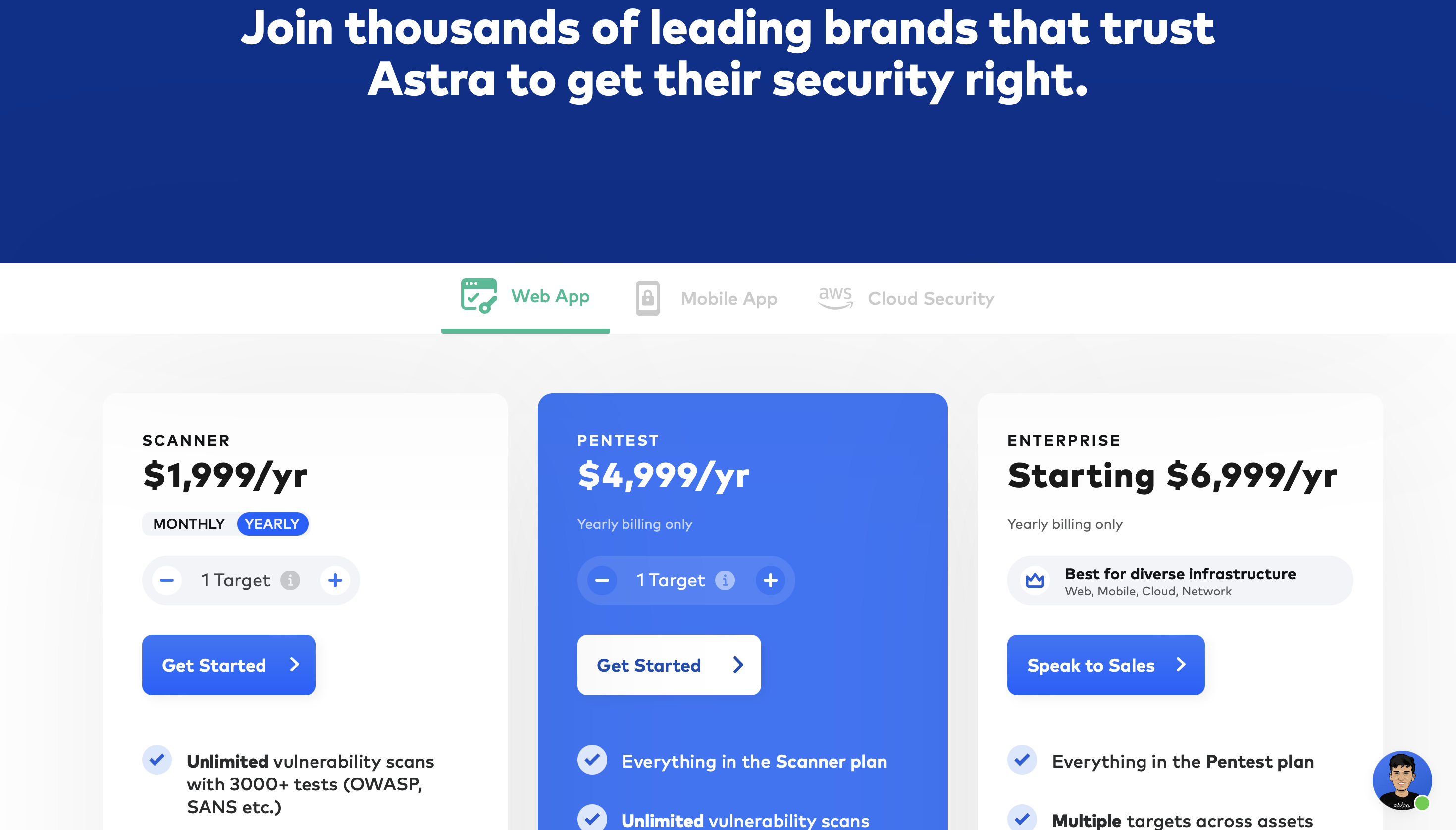

14. Astra Pentest

Astra Pentest er et velkendt penetrationstestsystem, der giver en automatiseret sårbarhedsscanner, der gør det muligt for virksomheder at gøre grundigt netværkssikkerhed evalueringer.

Astra Pentest beskytter sikkerheden og beskyttelsen af virksomhedsdata med automatiserede sårbarhedsscanninger, der inkluderer CVE'er og top 10 OWASP-trusler.

Platformen viser risikoscore og potentielle effekter på organisationen via et brugervenligt dashboard, der giver dyb indsigt i sårbarheder.

Det letter kommunikationen med sikkerhedsteams ved at allokere sårbarheder til teammedlemmer og giver anbefalinger til effektive løsninger.

Brugere af Astras sårbarhedsscanner kan udføre udtømmende vurderinger med mere end 2500+ tests for at finde alle tænkelige sikkerhedsfejl, da den er understøttet af mange års sikkerhedsintelligens og data.

Applikationen leverer afgørende målinger for hver sårbarhed og giver brugerne mulighed for at prioritere problemer for det højeste investeringsafkast.

Det giver omfattende overblik over penetrationstestprocessen. Med sine stærke pennetestevner og mange års sikkerhedsekspertise, ruster Astra Pentest virksomheder til at overliste hackere.

Derudover fremmer Astra teamwork ved at gøre det nemmere for udviklere at integrere sikkerhed i CI/CD-pipelines, samtidig med at det gør det muligt for CXO'er at holde styr på fremskridt, hvilket giver produktchefer mulighed for at samarbejde og identificere sårbarheder gennem Jira, og levere sporingsfunktioner via platforme som Slack.

Priser

Premium-priserne starter fra $1,999/år for webappen.

15. Automox

Automox er et meget effektivt sårbarhedsstyringsværktøj til organisationer, der ønsker at optimere deres procedurer.

Ved hjælp af dens cloud-native platform kan Automox, afgørende patching, sikkerhedsindstillinger, softwareopgraderinger og brugerdefinerede scripts alt sammen automatiseres på tværs af en række endpoints, hvilket sikrer, at sårbarheder rettes så hurtigt som muligt.

Dens automatiserede patching-regler er en iøjnefaldende funktion, da de lader brugere nemt skrive patches til bestemte mål og planlægge dem til at udføre automatisk, hvilket forårsager den mindst mulige mængde af brugerafbrydelser.

For små, mellemstore og store organisationer, der ønsker at automatisere deres Linux-, macOS- og Windows OS-installationer og administrere overholdelse ved hjælp af en enkelt cloud-native platform, er det den perfekte mulighed.

Administration af enheder, installation af agenter og udbedring af sårbarheder er alt sammen gjort nemmere og mere strømlinet med Automox.

Automox fremskynder it- og sikkerhedsdriften ved at bruge allerede eksisterende infrastruktur og arbejdsgange, hvilket giver virksomheder mulighed for at operere mere effektivt.

Ved at sikre, at deres systemer er opdaterede, korrekt konfigurerede og sikre mod kendte sårbarheder, kan organisationer drastisk sænke risikoen for sikkerhedsbrud ved hjælp af Automox.

Priser

Du kan prøve platformen gratis og anmode om dens prissætning.

Konklusion

Som konklusion påvirker en virksomheds evne til at identificere huller og adressere dem, før angribere kan udnytte dem, direkte, hvor sikker den er.

For at gøre dette og beskytte netværk mod både interne og eksterne overgreb, er implementering af software til sårbarhedsstyring afgørende.

Virksomheder kan forbedre hele deres sikkerhedsmiljø ved at lave en række gratis og betalte muligheder, der passer til deres særlige behov og budgetmæssige begrænsninger.

De ovennævnte softwarealternativer, som først blev nævnt i dette indlæg, er fremragende valg for virksomheder, der leder efter effektive sårbarhedsstyringsfunktioner.

Instrumentets muligheder og værdi skal afvejes i forhold til din organisations omkostningsbegrænsninger.

Du kan vælge et værktøj, der opfylder dine unikke krav, giver løbende support og hyppige opgraderinger og repræsenterer en klog investering i din sikkerhedsinfrastruktur ved at tage disse overvejelser i betragtning.

Giv en kommentar