جدول المحتويات[يخفي][يعرض]

مطلوب إدارة فعالة للثغرات الأمنية من أجل وضع قوي للأمن السيبراني. وهو يتألف من تحديد وتقييم وإصلاح المشاكل الأمنية في شبكة وأنظمة وتطبيقات منظمة.

من خلال سد هذه الثغرات بشكل استباقي ، تساعد إدارة الثغرات في منع الانتهاكات المستقبلية والجهات المعادية من استغلال نقاط الضعف.

يعتمد هذا النهج إلى حد كبير على برامج إدارة الثغرات الأمنية ، والتي تزود الشركات بالأدوات التي تحتاجها لتعزيز وتبسيط عمليات إدارة الثغرات الأمنية.

فهو يبسط عملية الإصلاح ، ويعطي الأولوية للمخاطر ، وأتمتة فحص الثغرات الأمنية.

يسمح هذا البرنامج لفرق الأمن بالبقاء على اطلاع دائم بأحدث التهديدات ونقاط الضعف ، مما يتيح الاستجابة السريعة والتخفيف الفعال للمخاطر.

عند تقييم برمجيات إدارة الثغرات ، يجب مراعاة عدد من السمات والصفات الحاسمة.

نظرًا لأن المؤسسات تحتاج إلى نظام يمكنه التعامل مع نطاق وتعقيد بنيتها التحتية ، فإن قابلية التوسع أمر حيوي.

قابلية استخدام البرنامج ، والتي تمكن موظفي الأمن من التنقل فيه واجهة المستخدم والوصول السريع إلى البيانات الأساسية ، لا يقل أهمية. مطلوب قدرات قوية لإعداد التقارير لتقديم تقارير متعمقة عن الثغرات الأمنية وتتبع أنشطة العلاج.

خيارات الاندماج هي اعتبار آخر مهم.

يجب أن يكون البرنامج قادرًا على الاتصال بسهولة بأدوات وأنظمة الأمان الحالية لتمكين التعاون الفعال وتبادل البيانات.

بالإضافة إلى ذلك ، قد تؤدي أدوات سير العمل والأتمتة القابلة للتكيف إلى تسريع عمليات إدارة الثغرات الأمنية بشكل كبير وتقليل مقدار الوقت الذي يقضيه متخصصو الأمن في هذه العمليات.

بالإضافة إلى ذلك ، من أجل الإدارة الفعالة للمخاطر ، فإن القدرة على تصنيف نقاط الضعف وفقًا لشدتها وإمكانية استغلالها أمر ضروري.

يجب أن يقدم البرنامج نتائج دقيقة لتقييم الضعف وترتيب أولويات الجهود العلاجية.

يجب أن يحصل البرنامج على ترقيات منتظمة ودعم البائعين من أجل البقاء محدثًا بالتهديدات الجديدة ونقاط الضعف.

أخيرًا ، يجب أن تؤخذ عوامل التكلفة في الاعتبار.

للتأكد من أن البرنامج يقدم حلاً فعالاً من حيث التكلفة ، يجب على المؤسسات مقارنة هيكل الأسعار بحدود الإنفاق والمتطلبات طويلة الأجل.

سيتم فحص أفضل 15 برنامجًا لإدارة الثغرات الأمنية في هذه المقالة. هيا نبدأ.

1. مدير الضعف

يتميز برنامج Vulnerability Manager Plus ، وهو حل قوي لمراقبة الثغرات الأمنية متعددة أنظمة التشغيل والامتثال ، بامتلاكه أدوات معالجة مدمجة.

من خلال الرؤية المستمرة والتقييم الشامل والإصلاح الشامل للتهديدات ونقاط الضعف ، فإنه يوفر إستراتيجية شاملة لإدارة الثغرات الأمنية والتي تتوفر جميعها من وحدة تحكم واحدة.

سواء كانت نقاط النهاية موجودة على الشبكة المحلية ، أو في شبكة DMZ ، أو في مواقع بعيدة ، أو حتى عندما تكون في حالة حركة ، يمكن للمؤسسات حمايتها بأمان باستخدام برنامج Vulnerability Manager Plus ، فهو يمنح العمال عن بُعد مزيدًا من التحكم من خلال تعزيز بيئة عمل آمنة وضمان أن كل يتم فحص نقطة النهاية بشكل كافٍ للعثور على أي مناطق غير محمية.

يمكن للمنظمات تحديد أولويات المناطق الأكثر عرضة للاستغلال بكفاءة من خلال استخدام التحليلات القائمة على المهاجمين ، مما يتيح إعادة التأهيل السريع والمركّز.

لتقديم قوي هندسة الشبكات، يخفف البرنامج أيضًا من استغلال الثغرات الأمنية الموجودة بالفعل ويوقف إنشاء ثغرات جديدة.

يكتشف برنامج Vulnerability Manager Plus البرامج التي يحتمل أن تكون خطرة ، بما في ذلك برامج نظير إلى نظير ، وتطبيقات نهاية العمر ، ومشاركة سطح المكتب عن بُعد ، مما يتيح الإزالة الفورية من نقاط النهاية.

بالإضافة إلى ذلك ، فإنه يمنح المؤسسات حرية استخدام البرامج النصية المعدة مسبقًا والمختبرة جيدًا للدفاع عن شبكاتها ضد ثغرات يوم الصفر دون الحاجة إلى انتظار الإصلاحات.

التسعير

يمكنك تنزيل البرنامج وتجربة 30 يومًا مجانًا. لتسعيرها الإضافي ، يمكنك طلب عرض الأسعار.

2. إدارة الثغرات الأمنية Qualys

Qualys Vulnerability Management هو حل قائم على السحابة تم إنشاؤه خصيصًا لمنح المؤسسات نظرة ثاقبة وإمكانيات استجابة فورية لبنية الأمان الخاصة بها.

يتم تمييز الأصول الأكثر أهمية لتحديد الأولويات من خلال هذا البرنامج الفعال ، والذي يبحث تلقائيًا عن جميع الأصول ويصنفها داخل البيئة ، بما في ذلك الأجهزة ونقاط النهاية والأنظمة.

تقوم Qualys VM بالعثور على الثغرات القابلة للاستغلال وتحديد أولوياتها بكفاءة من خلال الاستفادة من أحدثها استخبارات التهديد المعلومات ، مما يسمح للمؤسسات بالتركيز على إصلاح أهم التهديدات أولاً.

تعمل Qualys VM على تسريع عملية التنظيف عن طريق التثبيت السريع لأحدث إصلاحات الثغرات الأمنية لتقليل الاستغلال المحتمل باستخدام إمكانية توزيع التصحيح التلقائي.

يجمع الحل بين قوة وكلاء السحابة المحمولة ، والماسحات الضوئية الافتراضية ، وقدرات تحليل الشبكة ، ويتكامل بسهولة مع منصة Qualys Cloud Platform.

باستخدام عمليات تنسيق مسبقة الصنع ، تتيح هذه الطريقة الكاملة للمؤسسات تطوير برنامج ناجح لإدارة الثغرات الأمنية.

علاوة على ذلك ، توفر Qualys Threat DB ، التي تدمج المعلومات من أكثر من 180,000 نقطة ضعف وأكثر من 25 مصدر تهديد ، إخطارات استباقية حول التهديدات المحتملة ، مما يمنح المنظمات معلومات مهمة للإجراءات الدفاعية الاستباقية.

يمكن للمؤسسات تحسين وضعها الأمني ، وأتمتة إجراءات إدارة الثغرات ، والبقاء في طليعة الهجمات المحتملة بمساعدة Qualys Vulnerability Management.

التسعير

يمكنك الحصول على جولة مجانية لأحد المنتجات ويرجى طلب أسعاره.

3. Tenable.io

Tenable.io إدارة الثغرات الأمنية عبارة عن منصة قائمة على المخاطر تمنح الشركات وعيًا شاملاً بالشبكة ، وتمكينها من توقع الهجمات المستقبلية والتصرف بسرعة في حالة وجود نقاط ضعف رئيسية.

إنه يوفر رؤية شاملة من خلال الكشف عن جميع أصول الشبكة ، بما في ذلك نقاط الضعف المخفية داخل تلك الأصول ، من خلال الاكتشاف والتقييم المستمر والدائم.

تتضمن المنصة معلومات متكاملة عن التهديدات وتحديد الأولويات والتقارير في الوقت الفعلي ، مما يمنح المؤسسات الأدوات التي تحتاجها لفهم صورة المخاطر الخاصة بها وإحباط نواقل الهجوم بشكل استباقي.

يوفر Tenable.io ، الذي تتم إدارته في السحابة ويستخدم تقنية Tenable Nessus المعروفة جيدًا ، نظرة شاملة لأصول الشبكة ونقاط الضعف ، مما يتيح تقييمًا دقيقًا للمخاطر وتحديد أولويات الأنشطة العلاجية.

تشمل قدراته على الكشف المستمر عن الأصول وتقييمها أصولًا سحابية ديناميكية للغاية وأصول عمل عن بُعد.

يمكن للمؤسسات التعرف بسرعة على نتائج الفحص وتحديد التعرضات بفضل تغطية شاملة لمواجهة التطرف العنيف والتهيئة.

توفر تصنيفات المخاطر وتصورات لوحة المعلومات البديهية رؤى سريعة للحد من المخاطر.

يتم إصلاح الثغرات عالية الخطورة بسرعة بفضل التحديد الآلي للأولويات ، والذي يحركه مزيج من بيانات الثغرات الأمنية وذكاء التهديدات وعلوم البيانات.

من خلال استخدام أكثر من 200 موصل لأتمتة سير العمل واتخاذ إجراءات سريعة ، يسمح Tenable.io للمؤسسات ببدء الإجراءات العلاجية بسرعة وفعالية.

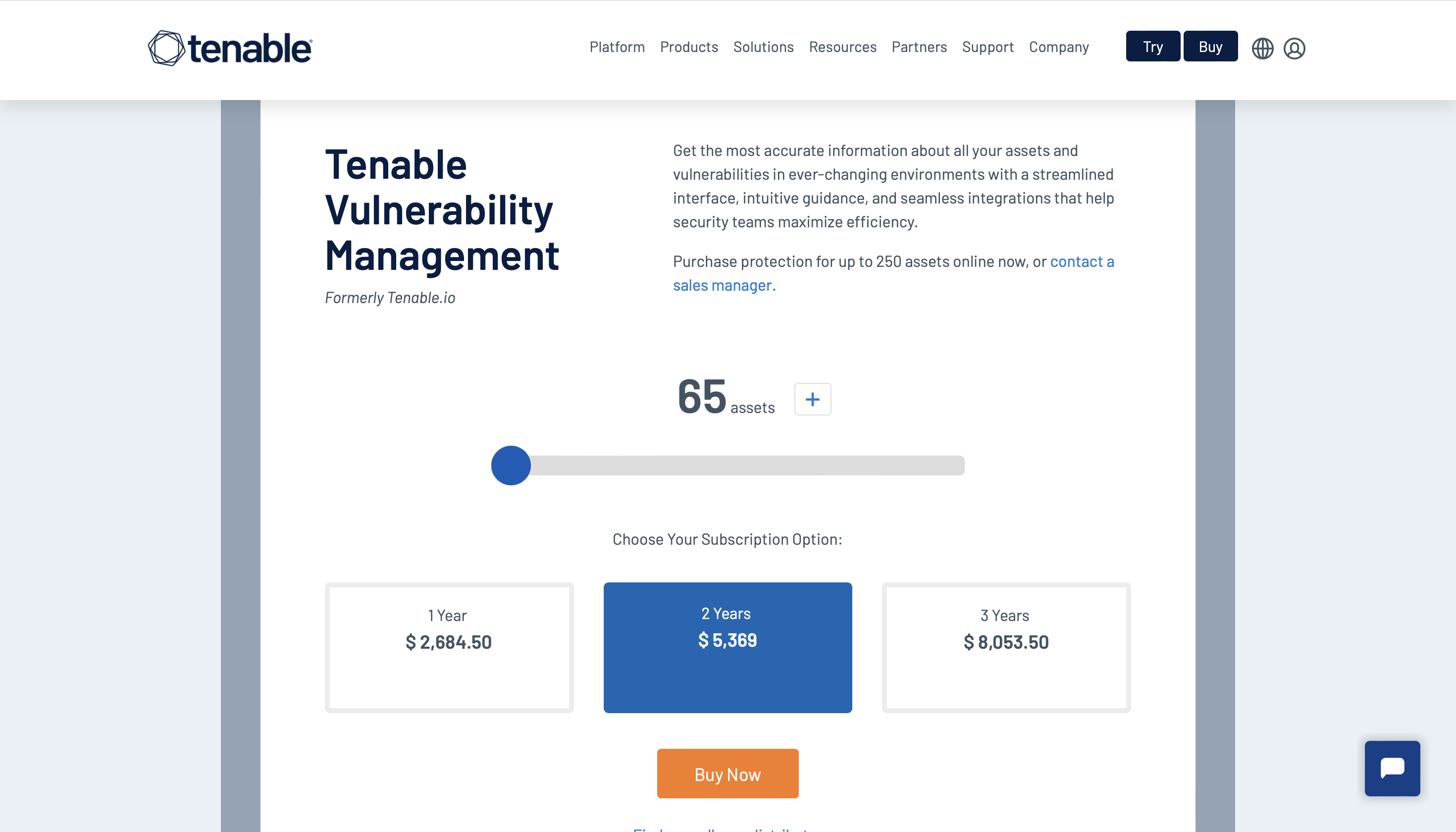

التسعير

يمكنك شراء المنتج باشتراك لمدة عام مقابل 1 دولارًا.

4. Intruder.io

Intruder.io عبارة عن ماسح ضوئي معروف للثغرات الأمنية عبر الإنترنت يوفر إمكانيات مسح عامة وخاصة لمواقع الويب والخدمات السحابية والخوادم وأجهزة نقطة النهاية.

يكتشف بكفاءة مجموعة واسعة من الثغرات الأمنية باستخدام محركات المسح الرائدة في الصناعة ، مثل التصحيحات المفقودة ، والإعدادات غير الصحيحة ، ومشكلات التطبيق ، والتشفير غير الكافي ، والعيوب الأخرى التي يمكن أن تنتهي في خروقات البيانات.

من خلال إعطاء المؤسسات لمحة حالية عما يمكن للمهاجمين رؤيته ويمكن الوصول إليه بسهولة ، تعمل ميزة عرض الشبكة التي تم إصدارها مؤخرًا على تحسين الرؤية وتمكين المؤسسات من معالجة التهديدات المحتملة بشكل استباقي.

تحديد أولويات البيانات الأولية التي تم جمعها من محركات المسح ، يقدم Intruder.io منظورًا شاملاً ومفيدًا ، مما يتيح عمليات التخفيف الفعالة والمركزة.

تتضمن إمكانيات الفحص الخوادم التي يمكن الوصول إليها بشكل عام أو خاص ، والخدمات السحابية ، ومواقع الويب ، وأجهزة نقطة النهاية.

يساعد Intruder.io المؤسسات في تقوية دفاعاتها ضد نواقل الهجوم المتكررة من خلال اكتشاف نقاط الضعف مثل التهيئة الخاطئة والبقع المفقودة وعيوب التشفير ومشكلات التطبيق (بما في ذلك حقن SQL والبرمجة عبر المواقع).

تعمل تقارير النظام الأساسي عالية الجودة على تبسيط عمليات تدقيق الامتثال لمعايير مثل SOC2 و ISO27001 و Cyber Essentials وتمكين إكمال استبيانات أمان العميل بسهولة.

يمكن للمؤسسات تحسين وضعها الأمني ، وإصلاح الثغرات الأمنية بكفاءة ، وتبسيط عمليات الامتثال الخاصة بها باستخدام Intruder.io.

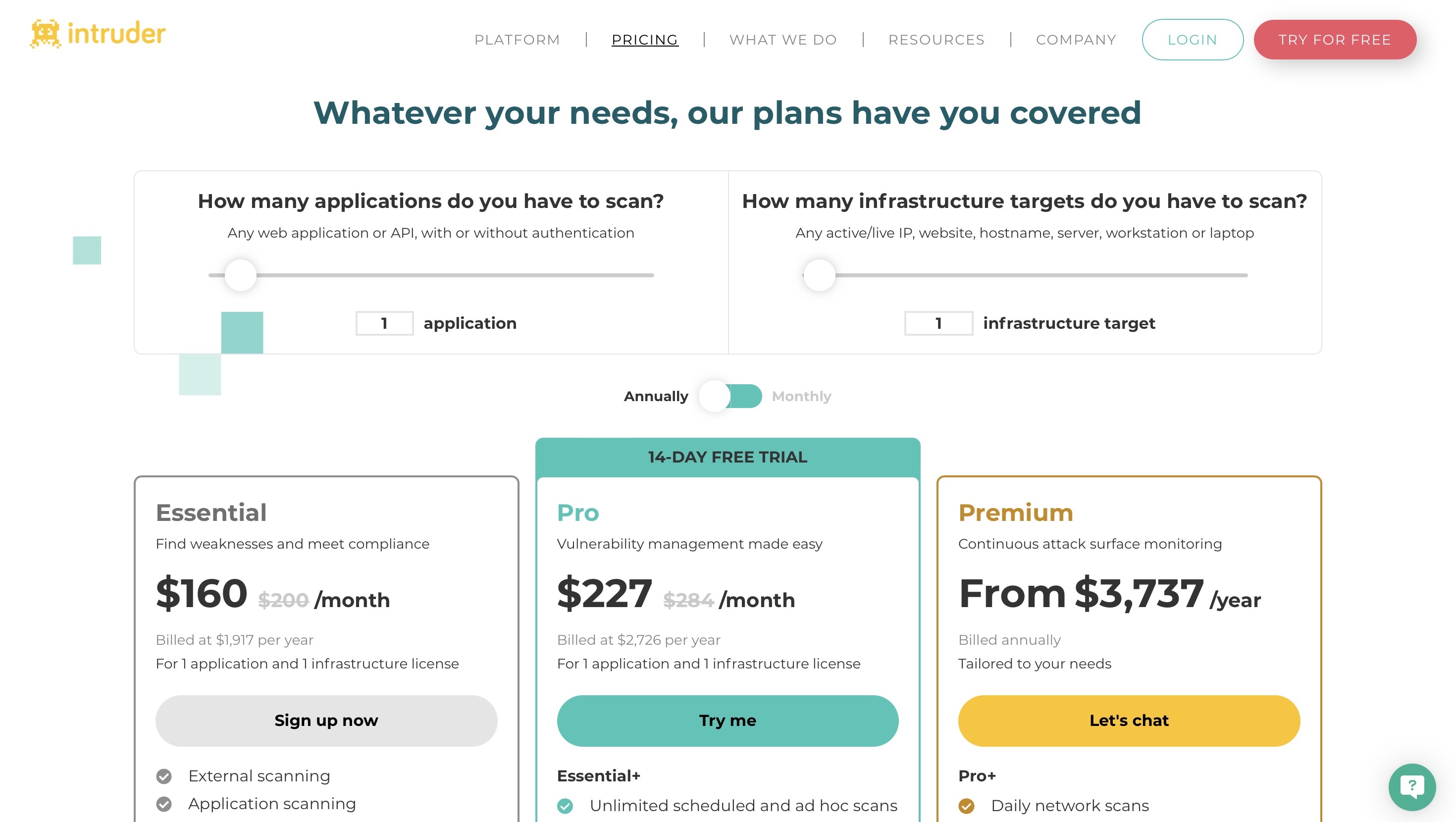

التسعير

يبدأ السعر المميز للمنصة من 160 دولارًا شهريًا (يتم إصدار الفاتورة سنويًا) لتطبيق واحد وترخيص بنية تحتية واحد.

5. برنامج Rapid7 InsightVM

Rapid7 InsightVM هو نظام شامل لإدارة الثغرات الأمنية يمنح الشركات القدرة على مسح شبكاتها بدقة وتحديد المخاطر عبر جميع نقاط النهاية والأجهزة الموجودة في مكان العمل.

إنه يتجاوز مجرد اكتشاف الثغرات الأمنية من خلال إعطاء فرق تكنولوجيا المعلومات و DevOps إرشادات خطوة بخطوة لإصلاح فعال.

باستخدام رؤية المخاطر في الوقت الفعلي للوحة القيادة ، يمكن للمؤسسات مراقبة تقدمهم وإبلاغ أصحاب المصلحة بطريقة مفيدة.

تعطي InsightVM الأولوية للثغرات الأمنية الأكثر استهدافًا لجهود التخفيف الاستباقية ولا توفر رؤية حول نقاط الضعف فحسب ، بل تحولها أيضًا إلى مخاطر تجارية.

تعمل InsightVM كمنظور مشترك ولغة مشتركة لإحداث تأثير في إدارة الثغرات من خلال تشجيع التعاون والمواءمة عبر المنظمات المنفصلة تقليديًا.

يحتوي على Insight Agent ، وهو وكيل مضغوط يجمع البيانات لعدد من منتجات Rapid7 ويقدم نظرة ثاقبة في الوقت الفعلي حول مخاطر الشبكة والمستخدم.

علاوة على ذلك ، تتفاعل InsightVM بسهولة مع أكثر من 40 تقنية من أفضل التقنيات ، مما يعزز قدرات مكدس أمان المؤسسة وعائد الاستثمار الإجمالي.

تمكّن InsightVM بيانات الثغرات الأمنية من إعطاء قيمة للأدوات الأخرى في المكدس التكنولوجي ، من SIEMs والجدران النارية إلى أنظمة التذاكر ، وذلك بفضل مواردها الغنية بالبيانات وفتح RESTful API.

يُمكّن Rapid7 InsightVM الشركات من إدارة الثغرات الأمنية بشكل استباقي ، وتعزيز العمل الجماعي بشكل أفضل ، وتعزيز كفاءة برنامج الأمان الخاص بهم.

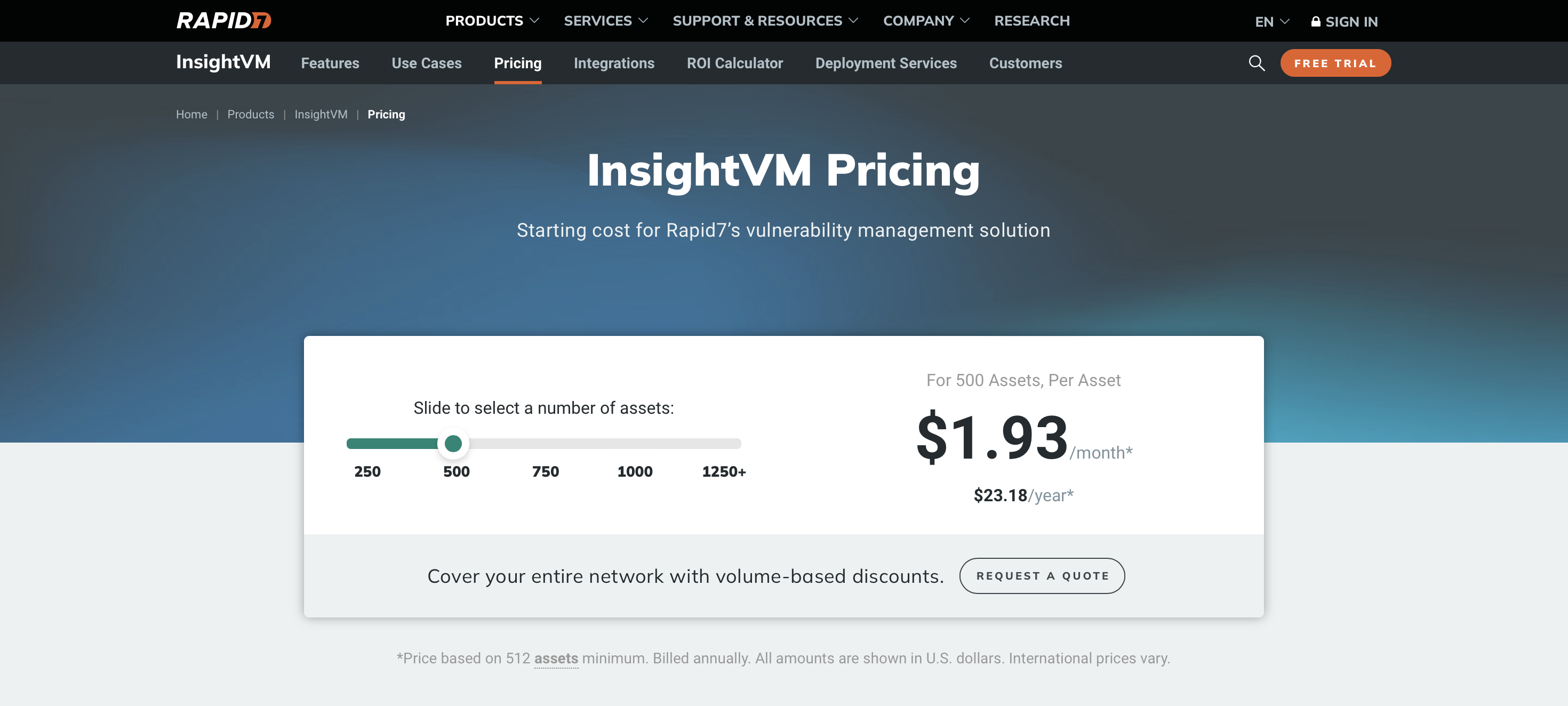

التسعير

يمكنك الحصول على نسخة تجريبية مجانية من المنتج وتبدأ الأسعار المميزة من 1.93 دولارًا شهريًا لـ 500 أصل.

6. تسخير

يوفر تسخير حل يسمى اختبار الأمان و Orchestration (STO) الذي يعمل على أتمتة اختبارات الأمان ويتعامل بنجاح مع الإيجابيات الكاذبة.

يتلاءم هذا الحل بسلاسة مع مراحل خط الأنابيب ، ويقوم بإجراء فحوصات أمنية لضمان تسليم التطبيقات الآمنة مع تقليل احتمالية حدوث مشكلات في الإعداد والأمان بشكل غير صحيح.

يمكن للمستخدمين إجراء عمليات مسح إضافية دون التدخل في العمليات الحالية ، ويقدم تصحيحات فورية.

لاختبار التطبيق ، مهندسو DevOps و DevSecOps وجدت أن حل إدارة الثغرات الأمنية هذا مفيد حقًا.

يمكن للمطورين الأفراد والشركات الناشئة والشركات من جميع الأحجام استخدام كلا الإصدارين المجاني والمتميز اللذين يتم تقديمهما.

يعمل تسخير STO على تسريع تسليم التطبيقات الآمنة وتقليل مخاطر الشركة عن طريق أتمتة الماسحات الضوئية الأمنية في مراحل خطوط الأنابيب المختلفة.

يقوم محرك تحليل الماسح الضوئي المتطور الخاص به بتحليل وتحسين إخراج الماسح الضوئي ، مما يقلل من الوقت الهندسي ويتكامل مع تحليل تكوين البرامج (SCA) وأدوات اختبار AppSec لإزالة المكونات الضعيفة.

باستخدام الذكاء الاصطناعي ، يجعل Harness STO منطقيًا للكم الهائل من المعلومات التي تم جمعها بواسطة الماسحات الضوئية الأمنية لتصنيف نقاط الضعف وتقديم نصائح الإصلاح. "

بالإضافة إلى ذلك ، تضمن قواعد وكيل السياسة المفتوحة (OPA) المتكاملة في Harness تنفيذ عمليات فحص أمان التطبيق المطلوبة باستمرار ، مما يقلل من مخاطر الشركة. يتم تمكين المؤسسات بواسطة Harness STO لتبسيط إجراءات أمان التطبيقات وحماية أصولها الرقمية.

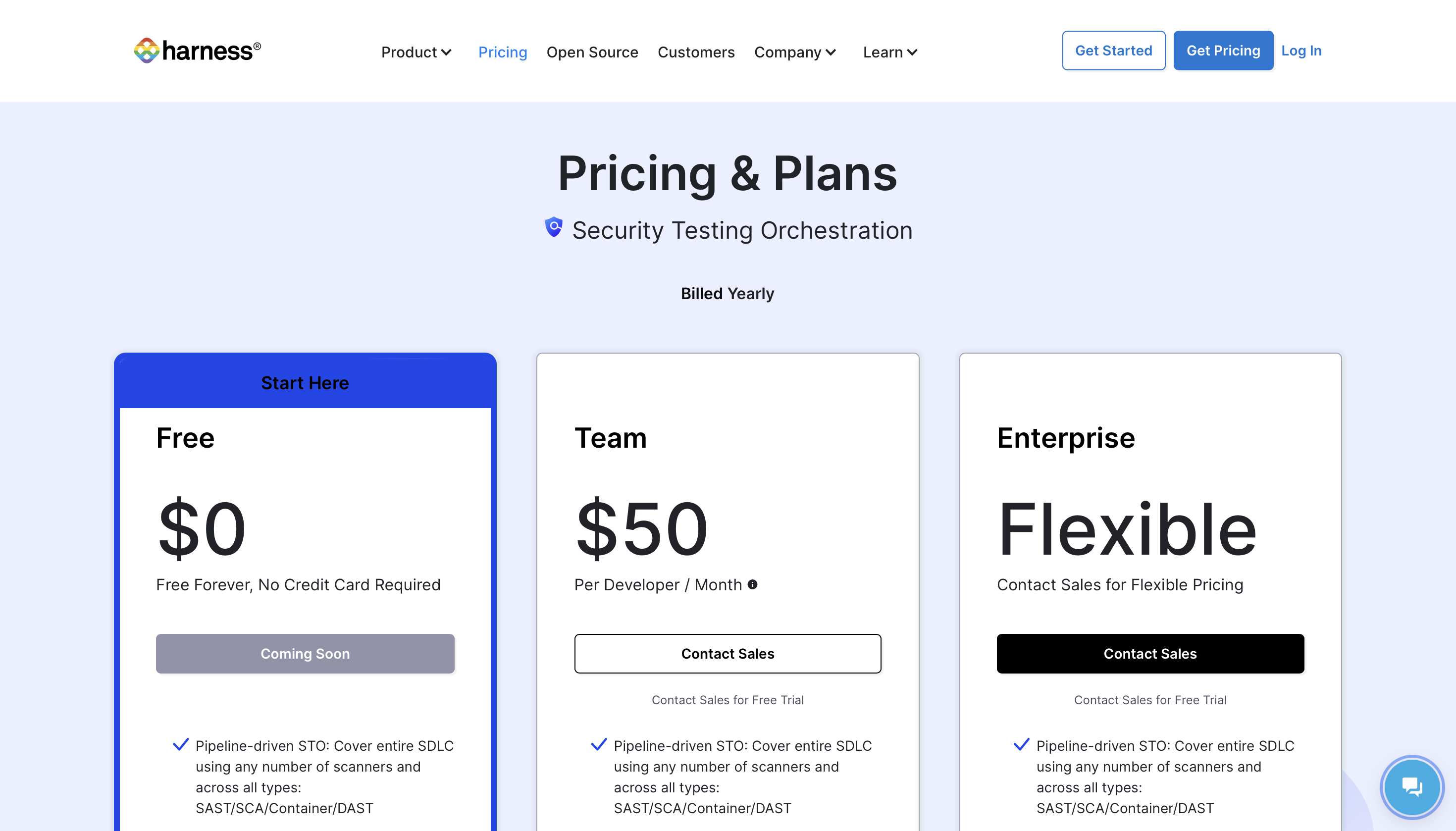

التسعير

يمكنك البدء في استخدامه مجانًا وبأسعار مميزة تبدأ من 50 دولارًا لكل مطور / شهر.

7. Acunetix

Acunetix هي أداة اختبار أمان تطبيق فعالة تم إنشاؤها بواسطة Invicti Security لمساعدة الشركات الصغيرة والمتوسطة الحجم في جميع أنحاء العالم على تحسين أمان الإنترنت.

يمكّن المسح السريع للمنصة والنتائج الشاملة والأتمتة الذكية فرق الأمان من تقليل المخاطر بشكل استباقي عبر مجموعة متنوعة من التطبيقات عبر الإنترنت.

يمكن لـ Acunetix العثور على أكثر من 7,000 نقطة ضعف من خلال الجمع بين منهجيات اختبار أمان التطبيق الديناميكي (DAST) واختبار أمان التطبيق التفاعلي (IAST) ، بما في ذلك OWASP Top 10 بالإضافة إلى حقن SQL و XSS والتكوينات الخاطئة وقواعد البيانات المكشوفة خارج النطاق نقاط الضعف ، وأكثر من ذلك.

البرنامج ماهر في تشغيل عمليات المسح بسرعة البرق مع النتائج في الوقت الفعلي ، مما يسمح باكتشاف ما يصل إلى 90٪ من نقاط الضعف قبل اكتمال الفحص.

يسمح Acunetix بالمسح المتزامن للإعدادات المختلفة ، ويعطي الأولوية تلقائيًا لنقاط الضعف عالية الخطورة ، ويوفر خيارات جدولة قابلة للتخصيص لعمليات الفحص لمرة واحدة أو عمليات الفحص المتكررة.

يمكن للمؤسسات تقليل النتائج الإيجابية الزائفة باستخدام Acunetix ، مع التركيز حصريًا على نقاط الضعف الحقيقية وتوفير الوقت الحرج.

توفر الأداة أيضًا دقة بالغة من خلال تحديد سطور التعليمات البرمجية الدقيقة التي تحتاج إلى إصلاح ، مما يسرع عملية التطوير.

بالإضافة إلى ذلك ، تقدم Acunetix نصائح علاجية شاملة ، وتسليح المطورين بالمعرفة التي يحتاجونها لرعاية مشاكل الأمان بأنفسهم.

تمكّنه قابلية تكييف Acunetix من تشغيل عمليات المسح الآلي عبر مجموعة متنوعة من الأطر واللغات والتقنيات ، والتي تغطي تطبيقات الصفحة الواحدة (SPAs) ، والمواقع ذات البرامج النصية الثقيلة التي تم إنشاؤها باستخدام JavaScript و HTML5 ، والمناطق المحمية بكلمة مرور ، والمسارات المعقدة ، والنماذج متعددة المستويات والصفحات غير المرتبطة التي غالبًا ما تفوتها الماسحات الضوئية الأخرى.

التسعير

يرجى الاتصال بالفريق للتسعير.

8. threadfix.

توفر أداة ThreadFix الفعالة للغاية لإدارة الثغرات فهمًا شاملاً لمخاطر التطبيق.

أصبح الفحص المستمر للثغرات الأمنية والكشف الفعال عن المخاطر وتنظيمها وتحديد الأولويات أمرًا ممكنًا من خلال استخدام مفاهيم DevOps.

تزيل ThreadFix الحاجة إلى المزج اليدوي لنتائج الاختبار الثابتة والديناميكية وتبسط الإجراء بأدوات فعالة بفضل تقنية رسم خرائط التحليل الهجين (HAM) المتطورة.

يتفاعل البرنامج أيضًا بسهولة مع أكثر من 40 تطبيقًا وماسحًا ضوئيًا للشبكة ، مما يحسن قدرته على اكتشاف نقاط الضعف.

قد تستفيد المؤسسات التي تحتاج إلى مراقبة شاملة للثغرات الأمنية والإبلاغ عنها من ThreadFix ، وهو حل متطور.

إنه يضيء في مجالات مثل رسم خرائط المحيط للتطبيقات عبر الإنترنت ، مما يوفر رؤية مهمة ومعلومات مفيدة حول المخاطر المتعلقة بتطبيقات الويب الخارجية للمؤسسة.

بالإضافة إلى ذلك ، فإنه يوفر نمذجة لتهديدات التطبيقات ، ويساعد الشركات في تحديد نقاط الضعف وتقليلها عبر العمر الافتراضي الكامل لتطبيقاتهم.

التسعير

يمكنك طلب عرض توضيحي والرجاء الاتصال بهم لمعرفة أسعاره.

9. تريبواير IP360

يعد Tripwire IP360 أداة شاملة لإدارة الثغرات الأمنية تمنح العملاء رؤية كاملة للشبكة عبر البيئات المحلية والسحابة.

يمكن للمؤسسات معرفة المزيد حول كل جهاز وجزء من البرامج التي تشكل شبكتها ، بما في ذلك أنظمة التشغيل والتطبيقات ونقاط الضعف ، وذلك بفضل هذه الأداة الفعالة.

يمكن للمستخدمين العثور بسرعة على الأجهزة وملفها الشخصي عبر البنية التحتية المختلطة الخاصة بهم باستخدام Tripwire IP360 ، بغض النظر عما إذا كانت موجودة في الموقع أو في السحابة أو أصول قائمة على الحاويات.

للعثور على الأصول غير المكتشفة سابقًا وضمان التغطية الشاملة ، يجمع البرنامج بين المسح الضوئي بدون وكيل والمسح المستند إلى الوكيل.

يعد Tripwire IP360 نظامًا متطورًا لتصنيف الثغرات الأمنية ، والذي يصنف الثغرات عدديًا وفقًا للعناصر بما في ذلك التأثير وبساطة الاستغلال والعمر.

باستخدام نهج التصنيف الخاص بها ، يمكن للمنظمات تركيز جهود الإصلاح على أهم نقاط الضعف أولاً.

يستخدم البرنامج أيضًا تقنيات بصمات الأصابع المتطورة لتخصيص عمليات المسح الضوئي لأنواع الأجهزة والتطبيقات ذات الصلة ، وزيادة الفعالية والدقة.

من خلال واجهات برمجة التطبيقات المفتوحة ، تتيح الاتصال السهل مع الأنظمة الأخرى ، مما يمكّن العملاء من الجمع بين إدارة الثغرات الأمنية وبرامج مكتب المساعدة وإدارة الأصول.

التسعير

يمكنك طلب عرض توضيحي والرجاء الاتصال بهم لمعرفة أسعاره.

10 كينا للأمن

يعد Kenna Security ، الذي أصبح الآن جزءًا من Cisco ، برنامجًا متطورًا لإدارة الثغرات الأمنية يستخدم ذكاء التهديدات وتحديد الأولويات لمساعدة فرق الأمان بنجاح في تقليل مخاطر الأعمال الأكثر أهمية.

بمساعدة متطورة من Kenna Security التعلم الآلي والبيانات القدرات العلمية ، يمكن للعملاء تحديد مواقع الاستغلال المحتملة من خلال تحليل مجموعة واسعة من نقاط الضعف الخاضعة للرقابة واستغلال المعلومات الاستخبارية وبيانات الأعمال.

تعد منهجية تصنيف المخاطر التي تستخدمها Kenna Security ، والتي تصنف نقاط الضعف من 0 إلى 1000 ، واحدة من أبرز ميزاتها.

من خلال تصنيف نقاط الضعف على أنها منخفضة أو متوسطة أو عالية الخطورة ، تكون المنظمات قادرة على تحديد الإجراءات العلاجية التي يجب أن تحظى بالأولوية.

يمكن للمؤسسات من جميع الأحجام الاستفادة من Kenna Security ، والذي يوفر القدرة على تحديد مخاطر الأمان ومعالجتها بكفاءة.

بفضل معدل الدقة المتميز الذي يصل إلى 94٪ ، فإنه يتوقع حتى تسليح نقاط الضعف ، ويقدم رؤى مفيدة فيما يتعلق بتقلبات الثغرات الأمنية.

يمكن للمنظمات حل نقاط الضعف عالية الخطورة بشكل استباقي بفضل هذه القدرات التنبؤية قبل أن يستخدمها الفاعلون الإجراميون.

بالإضافة إلى ذلك ، يوفر Kenna Security للمستخدمين الوصول إلى أكثر من 19 تدفقات استخباراتية للتهديدات ، مما يمنحهم فهمًا شاملاً للتهديدات الجديدة والأنماط المتغيرة وملفات تعريف المخاطر الخاصة بهم.

يشجع النظام الأساسي التعاون بين أقسام الأمن وتكنولوجيا المعلومات من خلال دمج البيانات من مصادر متنوعة في حقيقة واحدة يتم التحقق منها بواسطة البيانات ، وإزالة الاحتكاك وتحسين تخصيص الموارد.

التسعير

يرجى الاتصال بالفريق للتسعير.

11 تسليط الضوء على CrowdStrike Falcon

يعد CrowdStrike Falcon Spotlight منتجًا قويًا لإدارة الثغرات الأمنية تم تطويره بواسطة CrowdStrike Falcon ويهدف إلى منح المؤسسات إمكانات رؤية واكتشاف وإدارة واسعة للتعامل مع نقاط الضعف والمخاطر المحتملة.

يعثر البرنامج بكفاءة على نقاط ضعف الشبكة من خلال الجمع بين أساليب الذكاء الاصطناعي وقاعدة بيانات استخباراتية كبيرة للتهديدات.

والجدير بالذكر أن قاعدة بيانات استخبارات التهديدات يتم تحديثها باستمرار بأحدث التفاصيل حول الهجمات في جميع أنحاء العالم ، مما يمنح العملاء معرفة ثاقبة بالمخاطر المحتملة.

تعتبر المؤسسات الكبيرة التي تستخدم مجموعة متنوعة من أنظمة التشغيل في إعدادات السحابة مناسبة تمامًا لـ Falcon Spotlight.

يستخدم التطبيق تقنيات تقييم الثغرات الأمنية لضمان إدارة الثغرات الأمنية المستمرة والآلية التي تعطي الأولوية للمشكلات بشكل ديناميكي في الوقت الفعلي.

كما تتصل Falcon Spotlight بسهولة بأحدث معلومات التهديدات في السوق ، مما يمكّن فرق إدارة الأمن والضعف من اكتساب معرفة شاملة بنقاط الضعف والتعرض الشائعة (CVEs) بالإضافة إلى رؤى حول ملفات تعريف الجهات الفاعلة في التهديد ومنهجياته. أصبح التعاون والاستجابة السريعة للأخطار المحتملة ممكنًا بفضل هذا التكامل.

التسعير

يمكنك طلب عرض توضيحي والرجاء الاتصال بهم لمعرفة أسعاره.

12 جناح الأمن Skybox

تبرز Skybox Security Suite كمورد وحيد لحلول إدارة الوضع الأمني التي تقدم إمكانات تحليل وتصور شاملة للشبكات الهجينة والمتعددة السحابة وشبكات OT.

يمنحك استخدام هذا الجناح رؤية شاملة لسطح الهجوم ، مما يسمح لك باتخاذ إجراءات استباقية واتخاذ قرارات حكيمة.

بفضل إمكانات Skybox ، يمكنك تقليل فرصتك في اختراق البيانات إلى النصف ، وهو ما يمثل انخفاضًا كبيرًا.

يمكنك تقوية دفاعاتك ضد التهديدات الداخلية والخارجية من خلال تحديد نقاط الضعف المكشوفة وإصلاحها في أسرع وقت ممكن والاهتمام بقضايا الامتثال.

علاوة على ذلك ، من خلال تحسين تخطيط الصيانة والاستجابة للتهديدات بسرعة ، يمكنك تقليل وقت تعطل الأصول الضرورية لمهمتك بحوالي 50٪.

يمكنك زيادة فعالية عمليات الأمان الخاصة بك بنسبة 30٪ مع زيادة الرؤية ، وتدفقات العمل الآلية ، وتحسين أولوية الثغرات الأمنية ، مما يحرر الموظفين الداخليين للعمل في مشاريع ذات قيمة أعلى.

تضمن إمكانات البيانات والذكاء المتطورة للجناح نموًا ثابتًا في الإنتاجية.

والجدير بالذكر أن Skybox Security Suite قد ساعد بالفعل أكثر من 500 شركة ووكالة حكومية على زيادة فعاليتها الأمنية وإطلاق العنان للقيمة التجارية الأسية.

التسعير

يرجى الاتصال بالفريق للتسعير.

13 تنبيه المنطق MDR

Alert Logic MDR هو برنامج لإدارة الثغرات الأمنية يمكن الاعتماد عليه للغاية ويمكن للمؤسسات الاعتماد عليه.

يوفر إمكانات قوية تغطي كل من أنظمة السحابة المختلطة والعامة ، مما يضمن المعلومات الحيوية حول الوضع الأمني واكتشاف الهجمات المحتملة التي قد تعرض بيانات الشركة وسمعتها للخطر.

يمكن للشركات الاستفادة من المراقبة المستمرة للهجوم ، ومسح الثغرات الأمنية ، بلا حدود تطبيق ويب عمليات المسح ، وإعداد تقارير شاملة عن أهم تهديدات OWASP ونقاط الضعف المعروفة التي تستهدفها عمليات الاستغلال باستخدام Alert Logic MDR.

عند العثور على ثغرات أمنية ، تقدم المنصة خيارات للإصلاح بسرعة لتعزيز الأمن التنظيمي.

ستستفيد الشركات الصغيرة والمتوسطة الحجم التي تريد مهارات كاملة في إدارة نقاط الضعف أكثر من حل MDR الفعال هذا.

توفر لوحة القيادة سهلة الاستخدام على منصة MDR من Alert Logic عرضًا موحدًا لجميع بيانات التنبيه والتحليل الاحترافي. يتم تزويد المستخدمين برؤية في الوقت الفعلي للمخاطر ونقاط الضعف والتحقيقات النشطة والإجراءات العلاجية والتعرض للتهيئة وحالة الامتثال.

يمكن للمؤسسات الاستمرار في مواجهة الهجمات المحتملة باستخدام Alert Logic MDR أثناء الوصول إلى معرفة موظفي الأمن الملتزمين.

التسعير

يرجى الاتصال بالفريق للتسعير.

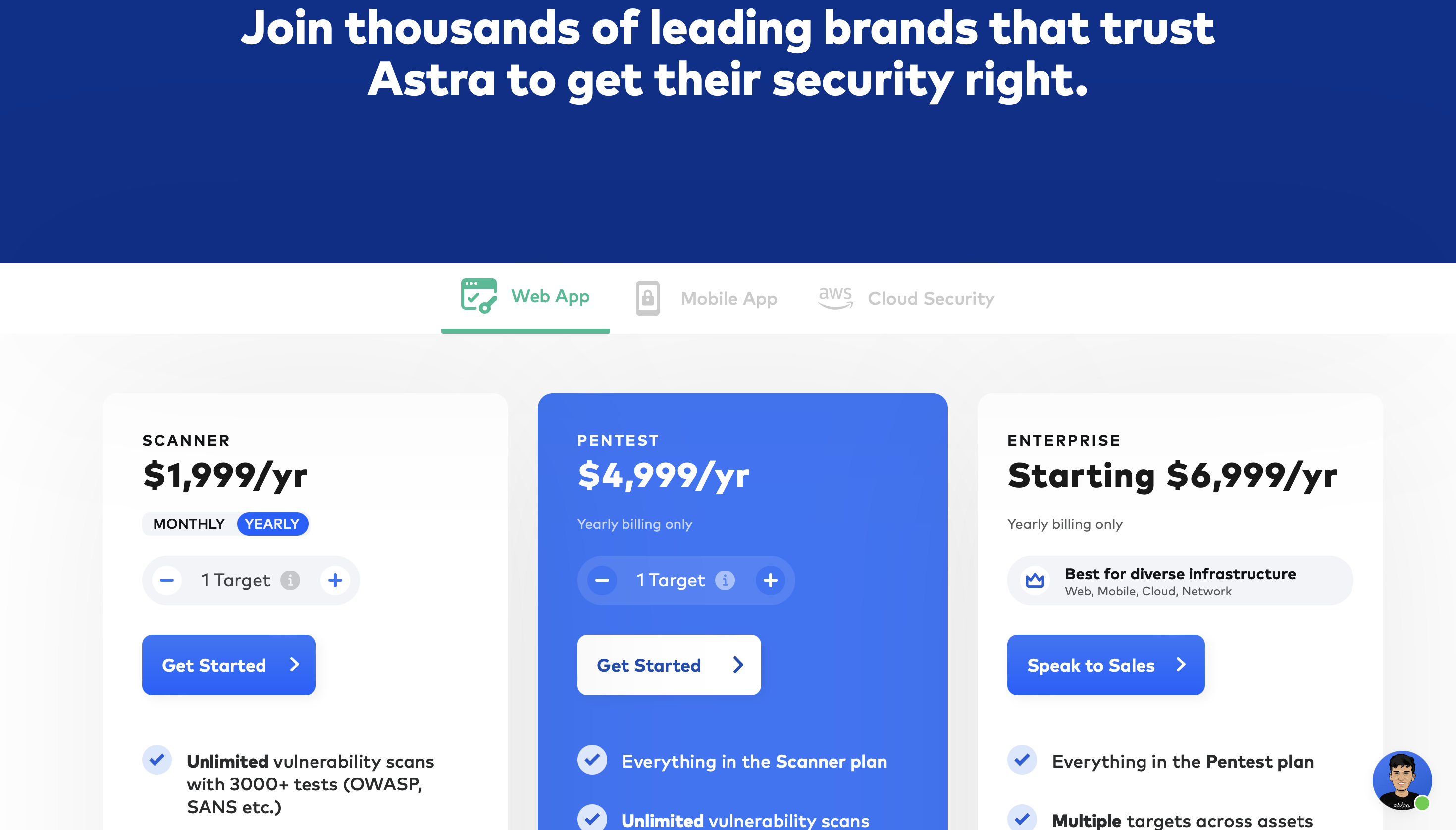

14 أسترا بينتيست

Astra Pentest هو نظام اختبار اختراق معروف يوفر ماسحًا آليًا للثغرات الأمنية ، مما يتيح للشركات القيام بعمل شامل شبكة الأمن التقييمات.

تحمي Astra Pentest أمان وحماية بيانات الشركة من خلال عمليات فحص الثغرات الأمنية التي تتضمن CVEs وأهم 10 تهديدات OWASP.

تُظهر المنصة درجات المخاطر والتأثيرات المحتملة على المؤسسة من خلال لوحة معلومات سهلة الاستخدام ، مما يوفر رؤى عميقة حول نقاط الضعف.

يسهل التواصل مع فرق الأمان من خلال تخصيص نقاط الضعف لأعضاء الفريق ويقدم توصيات لعلاجات فعالة.

يمكن لمستخدمي ماسح الثغرات الأمنية في Astra إجراء تقييمات شاملة مع أكثر من 2500 اختبار للعثور على كل ثغرة أمنية يمكن تصورها نظرًا لأنه مدعوم بسنوات من المعلومات الأمنية والبيانات.

يوفر التطبيق مقاييس مهمة لكل ثغرة أمنية ويسمح للمستخدمين بترتيب المشكلات حسب الأولوية لتحقيق أعلى عائد على الاستثمار.

إنه يوفر رؤية واسعة في عملية اختبار الاختراق. بفضل مهاراتها القوية في اختبار القلم وسنوات من الخبرة الأمنية ، تقوم Astra Pentest بتجهيز الشركات لخداع المتسللين.

بالإضافة إلى ذلك ، تعزز Astra العمل الجماعي من خلال تسهيل قيام المطورين بدمج الأمان في خطوط أنابيب CI / CD ، مع تمكين CXOs أيضًا من متابعة التقدم ، والسماح لمديري المنتجات بالتعاون وتحديد نقاط الضعف من خلال Jira ، وتوفير ميزات التتبع عبر منصات مثل Slack.

التسعير

يبدأ السعر المتميز من 1,999،XNUMX دولارًا سنويًا لتطبيق الويب.

15 أوتوموكس

يعد Automox أداة فعالة للغاية لإدارة الثغرات الأمنية للمؤسسات التي تتطلع إلى تحسين إجراءاتها.

بمساعدة النظام الأساسي السحابي الأصلي ، يمكن أتمتة Automox والتصحيح الهام وإعدادات الأمان وترقيات البرامج والبرمجة النصية المخصصة عبر مجموعة متنوعة من نقاط النهاية ، مما يضمن إصلاح الثغرات الأمنية في أسرع وقت ممكن.

تعد قواعد الترقيع الآلي الخاصة بها ميزة بارزة لأنها تتيح للمستخدمين كتابة التصحيحات بسهولة لأهداف معينة وجدولة تنفيذها تلقائيًا ، مما يتسبب في أقل قدر ممكن من مقاطعة المستخدم.

بالنسبة للمؤسسات الصغيرة والمتوسطة الحجم والكبيرة الحجم التي تتطلع إلى أتمتة عمليات تثبيت أنظمة التشغيل Linux و macOS و Windows الخاصة بها وإدارة الامتثال باستخدام نظام أساسي واحد على السحابة ، فإنها تعد الخيار الأمثل.

أصبحت إدارة الأجهزة ، ووكلاء التثبيت ، وإصلاح الثغرات الأمنية أسهل وأكثر تبسيطًا باستخدام Automox.

تعمل Automox على تسريع عمليات تكنولوجيا المعلومات والأمن من خلال استخدام البنية التحتية الموجودة مسبقًا وتدفقات العمل ، مما يسمح للشركات بالعمل بشكل أكثر فعالية.

من خلال التأكد من أن أنظمتها محدثة ومهيأة بشكل صحيح وآمنة ضد الثغرات الأمنية المعروفة ، يمكن للمؤسسات أن تقلل بشكل كبير من مخاطر الخروقات الأمنية باستخدام Automox.

التسعير

يمكنك تجربة المنصة مجانًا وطلب أسعارها.

وفي الختام

في الختام ، فإن قدرة الشركة على تحديد الثغرات ومعالجتها قبل أن يتمكن المهاجمون من استغلالها تؤثر بشكل مباشر على مدى أمانها.

للقيام بذلك وحماية الشبكات من الهجمات الداخلية والخارجية ، يعد نشر برامج إدارة الثغرات أمرًا بالغ الأهمية.

يمكن للشركات تحسين بيئتها الأمنية بالكامل من خلال إجراء عدد من الخيارات المجانية والمدفوعة التي تناسب احتياجاتهم الخاصة وقيود الميزانية.

تعد بدائل البرامج المذكورة أعلاه ، والتي تم ذكرها لأول مرة في هذا المنشور ، خيارات ممتازة للشركات التي تبحث عن إمكانات فعالة لإدارة الثغرات الأمنية.

يجب الموازنة بين إمكانات الأداة وقيمتها مقابل قيود التكلفة الخاصة بمؤسستك.

يمكنك اختيار أداة تفي بمتطلباتك الفريدة ، وتوفر دعمًا مستمرًا وترقيات متكررة ، وتمثل استثمارًا حكيمًا في البنية التحتية الأمنية الخاصة بك من خلال أخذ هذه الاعتبارات في الاعتبار.

اترك تعليق