Зростання великих мовних моделей показало, що сучасні алгоритми більш ніж здатні імітувати поведінку людини в Інтернеті.

A вчитися від березня 2023 року показало, що учасники не можуть точно розрізнити людський текст від ШІ. Дослідники стурбовані тим, що ці моделі можуть бути використані як інструмент для зловмисних дій.

Компанії люблять Microsoft впровадили огорожі у свій ШІ, щоб запобігти їх використанню для дезінформації та інших типів схем. Однак багато з цих генеративних моделей є відкритими або злилися, що дозволяє будь-кому використовувати ці моделі для власної вигоди.

Все важче довести, що будь-який користувач, з яким ви взаємодієте в Інтернеті, є ботом. Платформи соціальних мереж, такі як Reddit та Tik Tok вже розмістили правила спільноти, які обмежують надсилання вмісту AI.

Оскільки наше життя стає все більш залежним від онлайн-взаємодії, для цих онлайн-платформ важливо встановити протоколи, які можуть довести, що обліковим записом керує людина.

У цій статті ми пояснимо вимоги до такого протоколу та розглянемо вдосконалення, розроблені додатками Web3 для вирішення проблеми підтвердження особи.

Що таке підтвердження особистості?

Доказ особистості або PoP — це тип протоколу, який дозволяє мережі перевіряти, чи за певною подією стоїть справжня людина.

Децентралізовані системи можуть запроваджувати механізми PoP для запобігання зловмисним діям.

Що відбувається, коли a децентралізована мережа бракує способу перевірити людяність?

Однією з найскладніших проблем Web3 є пошук способів запобігти a Напад Сибіли. Цей тип загрози виникає, коли користувач знаходить спосіб використовувати кілька облікових записів, щоб отримати несправедливу перевагу на платформі чи в мережі.

Наприклад, зловмисник може створити кілька підроблених облікових записів на таких платформах, як Twitter або Facebook. Отримавши доступ до великої кількості облікових записів, зловмисник може використовувати їхній доступ для поширення дезінформації або маніпулювання громадською думкою.

Або в мережах, які дозволяють голосувати кожному користувачеві, зловмисник може створити кілька підроблених ідентифікаторів, щоб маніпулювати результатами.

Протоколи підтвердження особистості можуть запобігти атакам Sybil, вимагаючи від людей довести, що вони справжні люди, перш ніж дозволити їм брати участь у мережі.

Загроза моделей ШІ на поточних методах PoP

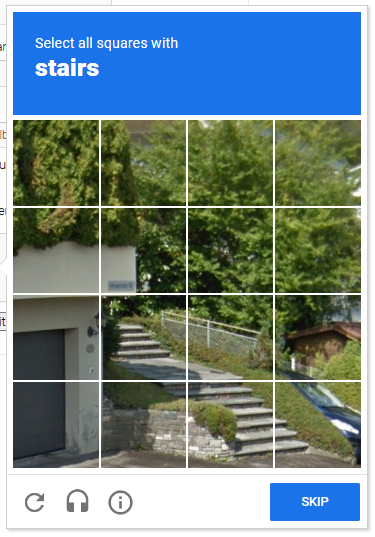

Можливо, ви вже стикалися з основною формою PoP із службами виявлення ботів, такими як recaptcha. Веб-сайти додають ці тести, щоб переконатися, що особа, яка користується послугою, є справжньою людиною. Вони часто вимагають від вас виконання тесту, який досить легко розв’язати людині, але набагато складніше для комп’ютера.

Наприклад, звичайний тест recaptcha попросить користувача вибрати всі квадрати в сітці, які мають міст, знак зупинки або сходи.

Однак, оскільки моделі ШІ стають все більш досконалими у виявленні зображень, ці типи тестів поступово застарівають. Ці тести також мають одне критичне обмеження: виконання тесту не доводить, що ви унікальний користувач.

Належний і безпечний протокол PoP повинен мати спосіб надійного підтвердження того, що профіль належить фактичному користувачеві та що користувач не може створити кілька облікових записів для себе.

У наступному розділі ми глибше розглянемо основні вимоги до механізмів підтвердження особистості та те, як ці характеристики можуть допомогти встановити глобальні децентралізовані ідентичності.

Вимоги до підтвердження особи

Ось деякі ключові властивості ідеального протоколу підтвердження особистості.

- Протокол повинен мати значення недоторканність приватного життя. Механізм PoP повинен мати можливість зберігати анонімність користувача

- Також має бути протокол PoP стійкий до шахрайства. Користувачі не повинні мати можливість створювати кілька профілів на одній платформі.

- Для того, щоб протокол PoP досяг глобальної адаптації, сама мережа повинна бути такою масштабовані та Децентралізований.

Перш ніж ми розглянемо деякі багатообіцяючі реалізації протоколів PoP, які мають на меті досягнення всіх перерахованих вище властивостей, давайте подивимося на недоліки деяких із найпопулярніших методів підтвердження особистості.

Спочатку давайте розглянемо підхід тесту Тьюринга. Ви, безсумнівно, стикалися з одним із цих тестів раніше, якщо вам коли-небудь доводилося вирішувати капчу онлайн.

Ви коли-небудь помічали, що ці тести ускладнюються? Штучний інтелект досягає точки, коли тести на виклик і реакцію, такі як розуміння зображення, тепер стають тривіальним завданням. Зловмисники також можуть використовувати служби, які покладаються на команду людей-користувачів, яким призначено виконувати ці тести в масштабі.

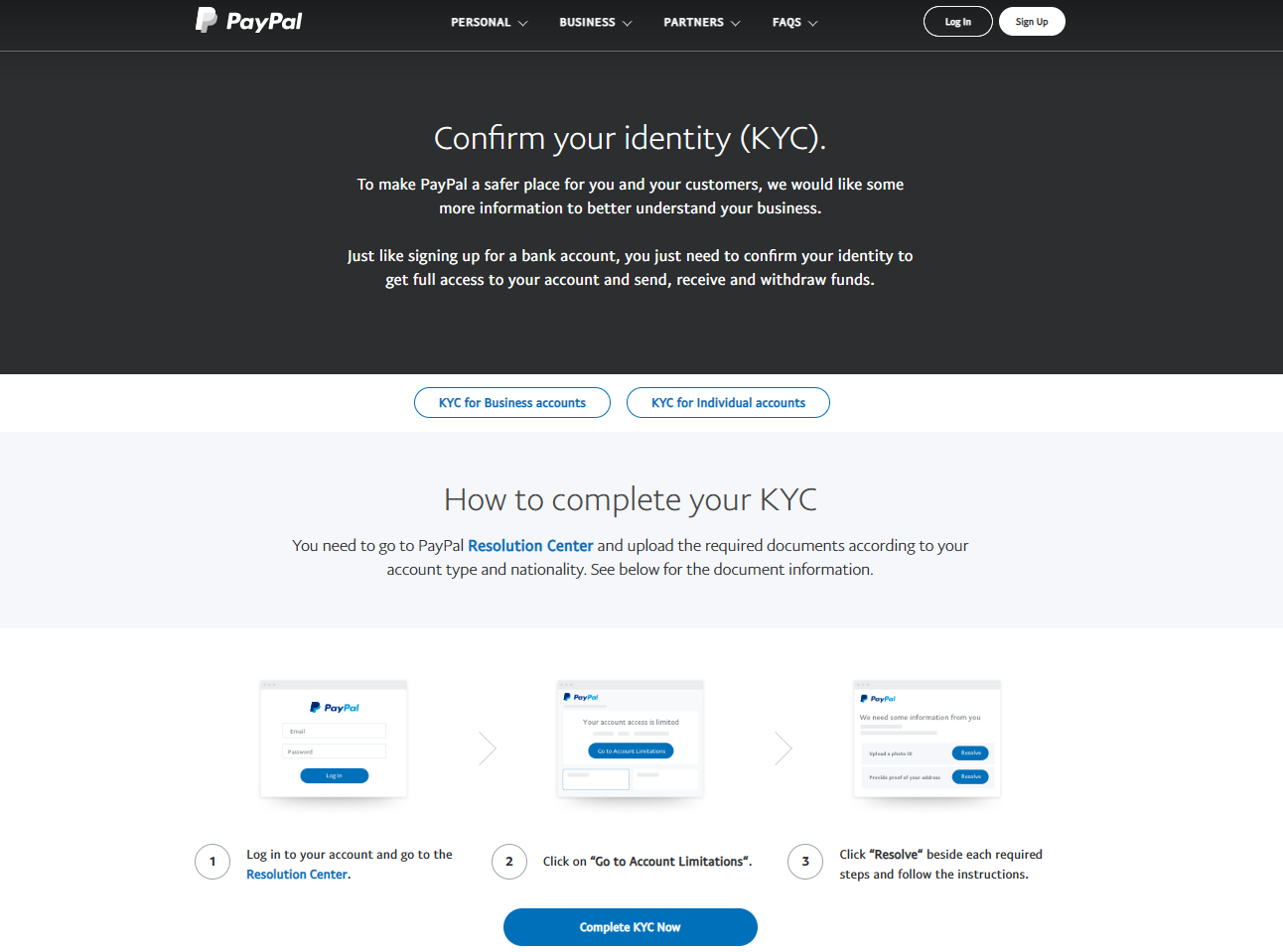

Іншим поширеним підходом до PoP є перевірка особи. Більшість фінансових установ дотримуються певної форми стандарту KYC (Знай свого клієнта). керувати шахрайською або зловмисною діяльністю на своїй платформі.

Припустімо, ви хочете створити новий рахунок у місцевому банку. Банк, як правило, вимагає від вас пред’явити державне посвідчення особи. Соціальні медіа-платформи, такі як Facebook і Twitter, також використовують форму підтвердження особи. Ці платформи просять користувачів підтвердити номер мобільного телефону або електронну пошту, щоб запобігти створенню десятків облікових записів на їхній платформі одним користувачем.

Хоча цей метод допомагає стримувати зловмисників, існує ще багато способів обійти ці обмеження. Наприклад, зловмисник може використовувати такі методи, як підробка SMS, щоб отримати доступ до великої кількості облікових записів.

Крім того, ідентифікацію KYC важко реалізувати в усьому світі, оскільки не кожна особа має ідентифікатор. Навіть якщо особа мала ідентифікатор, централізований орган усе одно зберігає та контролює ці записи.

Можливі підходи до підтвердження особи

Мережа довіри

Підхід мережі довіри для підтвердження особистості є децентралізованим методом перевірки особи.

У цьому підході користувачі створюють власні цифрові ідентифікатори та керують ними, створюючи цифрові сертифікати на публічній платформі. Потім користувачі чекають, поки ці сертифікати будуть перевірені іншими людьми в спільноті, яким довіряють і перевіряються. Цей процес створює «мережу довіри», яка гарантує ідентичність людини.

Чим більше осіб підписують сертифікат користувача, тим більш надійною стає їхня особистість. Це створює мережу довіри, яка може допомогти підтвердити особу в Інтернеті.

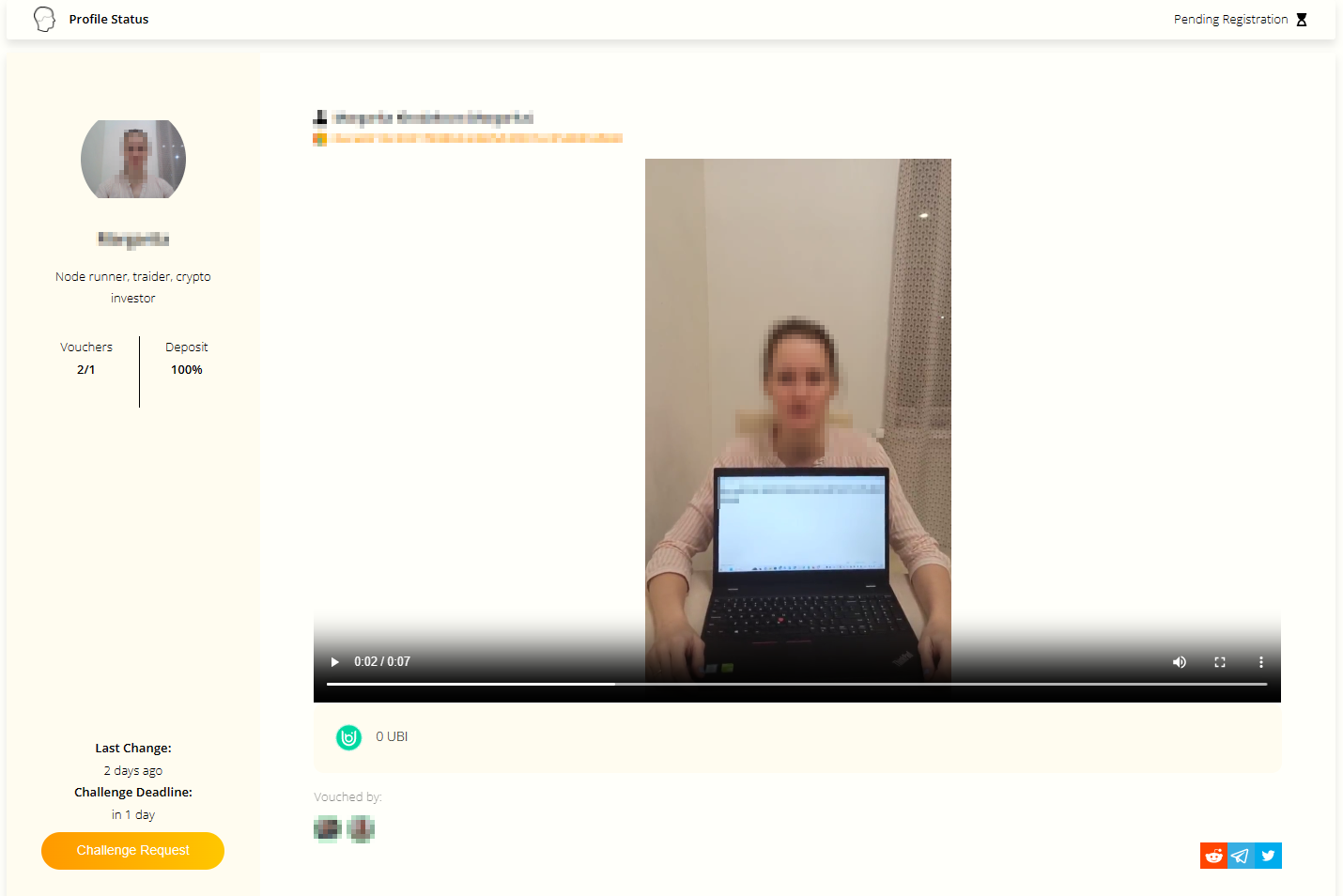

Такі проекти, як Доказ людяності зосередитися на створенні мережі довіри для Web3. Користувачі повинні завантажити відео, де вони розмовляють, з адресою Ethereum, чітко видимою на пристрої або аркуші паперу. Користувач повинен внести невелику кількість токенів, які будуть повернені, коли зареєстрований користувач підтвердить вашу особу.

Біометрія

Біометрія – це метод автентифікації, який спирається на унікальні біологічні характеристики людини для підтвердження особи. Оскільки ці характеристики неможливо втратити або забути, біометричні дані можна використовувати як надійний метод підтвердження особистості.

Існує кілька методів біометрії з різним ступенем складності в реалізації.

Біометрія відбитків пальців передбачає використання унікальних зразків відбитків пальців людини для підтвердження їх особи. Біометрія відбитків пальців широко визнана як зручний метод підтвердження особистості в державних установах і бізнесі.

Користувачі також можуть підтвердити свою особу за допомогою біометрія обличчя. Платформи можуть використовувати технологію розпізнавання обличчя, щоб зіставити обличчя користувача з його офіційним посвідченням особи чи іншим документом. Успіх системи Face ID від Apple показав доцільність біометрії обличчя в мобільних пристроях як альтернативи паролям і біометрії відбитків пальців.

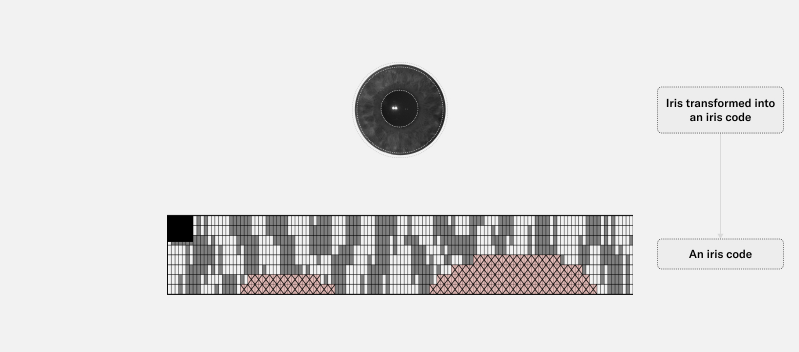

Іншим потенційним методом є використання біометрії райдужної оболонки ока для сканування унікальних візерунків райдужної оболонки ока людини. Дослідники стверджують, що біометрія райдужної оболонки ока більш точна, ніж розпізнавання обличчя та біометрія відбитків пальців. Візерунки райдужної оболонки є більш унікальними, ніж відбитки пальців, і залишаються відносно розкутими з віком.

Одним із недоліків біометрії райдужної оболонки є те, що для сканування райдужної оболонки ока користувача потрібні спеціальні пристрої.

Платформа цифрової ідентифікації, орієнтована на конфіденційність Worldcoin планує використовувати спеціальне обладнання під назвою «Orb». Пристрій видає підтвердження ідентифікаційних даних, які ШІ буде важко підробити. Orb також зберігає інформацію користувача в безпеці, видаляючи всі фотографії після кожної перевірки.

Висновок

Оскільки децентралізовані додатки знаходять більше реальних випадків використання, розробникам необхідно інтегрувати способи запобігання зловмисникам від використання системи. Механізми підтвердження особистості є ключовою частиною безпеки та надійності цих платформ.

Дослідження підходів підтвердження особистості також мають зосередитися на небезпеці використання зловмисниками штучного інтелекту, щоб обдурити систему. Якщо штучний інтелект матиме можливість емулювати обличчя та мову будь-якої людини, онлайн-платформи можуть опинитися під загрозою захоплення шахрайськими та шкідливими профілями, які видають себе за справжніх людей.

Який, на вашу думку, найкращий спосіб підійти до проблеми цифрової ідентифікації в епоху ШІ?

залишити коментар