Conteúdo[Esconder][Mostrar]

A Internet revolucionou tudo ao nosso redor, da educação à saúde, às interações governamentais e à comunicação social, que teve a maior influência.

Ele transformou a forma como os indivíduos se conectam uns com os outros e como as empresas conduzem os negócios. À medida que o mundo continua a se digitalizar, os dados digitais de indivíduos e transações comerciais geram grandes quantidades de dados.

A exploração correta dessas informações proporcionará inúmeras chances para empresas do setor público e privado melhorarem as receitas e funcionarem de forma mais eficaz no novo mundo digital.

Você pode fazer isso sem violar nenhum regulamento de direitos autorais ou privacidade por meio de inteligência de código aberto (OSINT).

Por exemplo, informações publicamente disponíveis em sites de redes sociais, mensagens em fóruns de discussão e bate-papos em grupo, diretórios de sites não seguros e qualquer informação que possa ser obtida pesquisando online.

Durante a fase de análise, as ferramentas OSINT são empregadas para coletar informações sobre seu alvo potencial. Os programas OSINT empregam inteligência artificial para identificar material sensível na Internet.

Vamos explorar isso em detalhes.

O que é inteligência de código aberto?

A coleta de informações de fontes públicas para uso no contexto de inteligência é chamada de OSINT (Open-Source Intelligence). A partir de hoje, vivemos no “mundo digital” e seu impacto em nossas vidas será benéfico e prejudicial.

A disponibilidade de uma variedade de informações e a simplicidade com que podem ser acessadas por todos são duas das vantagens do uso da Internet. As desvantagens, por outro lado, são explorar o conhecimento e dedicar tempo excessivo a ele.

As informações podem assumir várias formas, incluindo áudio, vídeo, imagens, texto, arquivos e assim por diante. A seguir, uma visão geral de alto nível das categorias de dados disponíveis na Internet:

- Relatórios governamentais, orçamentos, conferências e discursos são exemplos de dados públicos.

- Sites, blogs, fóruns de discussão e mídias sociais são exemplos de recursos da Internet.

- Imagens, análises financeiras e industriais e bancos de dados são exemplos de dados comerciais.

- Jornais, revistas, televisão e rádio são exemplos de meios de comunicação de massa.

- Relatórios técnicos, patentes, registros comerciais, escritos inéditos e boletins informativos são exemplos de literatura cinzenta.

Por que precisamos de OSINT?

Uma coisa é estar ciente de que a informação está disponível. O segundo passo é coletar informações e o terceiro passo é analisar ou derivar inteligência a partir delas.

Você também pode adquirir as informações manualmente, embora isso exigirá tempo que poderia ser melhor gasto nas últimas fases.

As ferramentas podem nos permitir adquirir dados de centenas de sites em minutos, facilitando a etapa de coleta. Suponha que o objetivo seja determinar se existe um nome de usuário e, em caso afirmativo, quais redes de redes sociais aparecem.

Um método é fazer login em todas as plataformas de redes sociais (aposto que você não conhece todas elas!) e depois testar o nome de usuário em cada uma delas.

Outro método é usar um aplicativo de código aberto conectado a mais sites do que podemos lembrar e verificar a presença do nome de usuário em todos eles ao mesmo tempo.

Isso leva apenas alguns segundos. Execute várias ferramentas para coletar todas as informações relacionadas ao destino que podem ser conectadas e usadas posteriormente.

Vamos explorar algumas das melhores ferramentas de inteligência de código aberto para diferentes casos de uso.

Ferramentas OSINT para segurança cibernética

1. Lampira

Lampyre é um aplicativo premium criado exclusivamente para OSINT. É especialmente benéfico para due diligence, inteligência de ameaças cibernéticas, investigação criminal e análise financeira. Ele pode ser instalado em seu computador ou executado online.

Ele analisa automaticamente mais de 100 fontes de dados geralmente atualizadas, que você pode acessar por meio de aplicativos de PC ou chamadas de API, se necessário, por meio de sua solução SaaS, Lighthouse, onde você paga por solicitação de API.

O fato de Lampyre ser um programa de um clique é seu principal recurso de venda.

Comece com um único ponto de dados, como o número de registro da empresa, nome completo ou número de telefone, e o Lampyre filtrará grandes volumes de dados para extrair informações úteis.

Funcionalidades

- Processando matrizes de big data de maneira conveniente.

- Cortes em dados estatísticos que são simples de usar e avaliar.

- Construindo inúmeros gráficos de conexão e sobrepondo todos os achados em um mapa e escala de tempo.

- O incrível benefício de economizar tempo em trabalhos analíticos.

Prós

- Existem mais de 100 fontes de dados que geralmente são atualizadas.

- Importando dados de um arquivo em preparação para trabalho offline.

- API Python para os trabalhos mais difíceis.

- Houve mais de 100 solicitações de coleta e processamento de dados.

- Ao mesmo tempo, trabalhando com dados em um mapa, gráfico e tabela.

- Os dados podem ser acessados com um único clique, sem a necessidade de cadastro ou taxas adicionais.

Desvantagens

- Curiosamente, Lampyre não parece ter nenhuma desvantagem, até agora.

Preços

Lampyre tem um preço razoável.

Você pode experimentar uma licença de demonstração de um ano antes de se comprometer com a assinatura padrão de US$ 32/mês. Uma versão anual de $ 313 também está disponível.

A associação do Lighthouse oferece preços de SaaS que variam de US$ 3.25 a US$ 130 por mês, com base na quantidade de chamadas feitas.

2. Maltego

Maltego é uma ferramenta para inteligência de sistema operacional e computação forense. Ele permite a análise eficiente de links por meio de mineração de dados interativa com recursos visuais avançados.

Ele conduz investigações on-line em links entre dados de várias fontes da Internet. Ele pode localizar informações publicamente disponíveis e descobrir ligações entre pessoas e corporações.

Funcionalidades

- É uma tecnologia que analisa, coleta e vincula dados para fins investigativos.

- Ele reúne sem esforço informações de uma variedade de fontes públicas.

- Por meio de uma interface de usuário fácil, ele vincula e integra automaticamente as informações em um gráfico.

- Ele faz consultas de dados e usa análise de links para descobrir ligações entre fontes.

Prós

- A interface é bastante complexa, mas é simples de entender.

- Excelente para traçar redes e interações complicadas, pois é altamente visível.

- Destaca nativamente as conexões entre os pontos de dados – mais fontes podem ser adicionadas por meio da API.

Desvantagens

- Empresas menores podem achar as versões premium caras.

Preços

O plano da comunidade é gratuito para todos, juntamente com seus planos premium mencionados abaixo:

- Pro – $ 999/usuário/ano.

- Os preços dos planos Enterprise e Enterprise On-Premise estão disponíveis mediante solicitação. Você pode entrar em contato com a equipe Maltego para mais informações.

3. Recon-Ng

O Recon-ng é um framework OSINT e de reconhecimento web baseado em Python. Ele pode automatizar o processo de aquisição de conhecimento pesquisando extensivamente e rapidamente conteúdo de código aberto na Internet.

Ele combina dados úteis e os fornece de forma integrada e de fácil leitura.

O utilitário possui uma interface de linha de comando interativa baseada em módulo. Seus componentes autônomos incluem reconhecimento, relatórios, importação, exploração e descoberta.

Funcionalidades

- É um conjunto abrangente de módulos de coleta de informações. Possui uma variedade de módulos que podem ser usados para coletar dados.

- Como é uma ferramenta gratuita e de código aberto, você pode baixá-la e usá-la gratuitamente.

- É um dos instrumentos mais básicos e úteis para a realização de reconhecimento.

- Executa o trabalho de um scanner de aplicativo da Web/site.

- Seu console interativo possui muitos recursos importantes.

- Sua interface de usuário é bastante semelhante ao metasploitable 1 e ao metasploitable 2, tornando-o muito fácil de usar.

- Ele é usado para coletar dados e avaliar a vulnerabilidade de aplicativos da web.

- Ele usa o mecanismo de pesquisa Shodan para escanear dispositivos IoT.

Prós

- Possui uma excelente interface de usuário.

- Um dos utilitários OSINT mais populares, com uma comunidade forte.

Desvantagens

- Leva tempo para entender completamente e usar todos os seus recursos porque eles são muito detalhados.

Preços

É de uso gratuito para todos.

4. Pé de Aranha

SpiderFoot é um programa de reconhecimento gratuito e de código aberto. Geralmente é chamado de impressão digital com a coleção OSINT mais substancial.

Ele pode enviar consultas para mais de 100 fontes públicas e coletar dados sobre endereços IP, nomes de domínio, servidores web, endereços de e-mail e outras informações.

Para começar a usar o SpiderFoot, defina o alvo e selecione entre centenas de diferentes módulos de impressão digital.

Funcionalidades

- O código-fonte é acessível gratuitamente para qualquer pessoa contribuir e melhorar.

- Ele é bem escrito em relação ao código, permitindo que os usuários explorem, compreendam e entendam melhor seus recursos.

- Os usuários só podem definir alvos e selecionar entre os mais de 100 módulos que suportam o SpiderFoot na coleta de dados e na construção do perfil.

- Não requer nenhuma instalação ou configuração extra uma vez registrado.

- Está disponível nos sistemas operacionais Linux e Windows, bem como na versão em nuvem.

Prós

- A interface é simples e básica.

- Consulta muitos recursos públicos — ideal para coleta de dados em grande escala.

- Novos módulos fornecem mais fontes de coleta de dados.

Desvantagens

- As páginas descritas como “noindex” não aparecerão, fornecendo uma representação inadequada da magnitude total de uma superfície de ataque.

Preços

Você pode começar a usá-lo com o plano Hobby, que é gratuito, e também oferece planos premium mencionados abaixo:

- Freelancer – $ 79 (cobrado mensalmente) ou $ 749 (cobrado anualmente).

- Negócios – $ 249 (cobrado mensalmente) ou $ 2,399 (cobrado anualmente).

- Enterprise – Preço sob consulta.

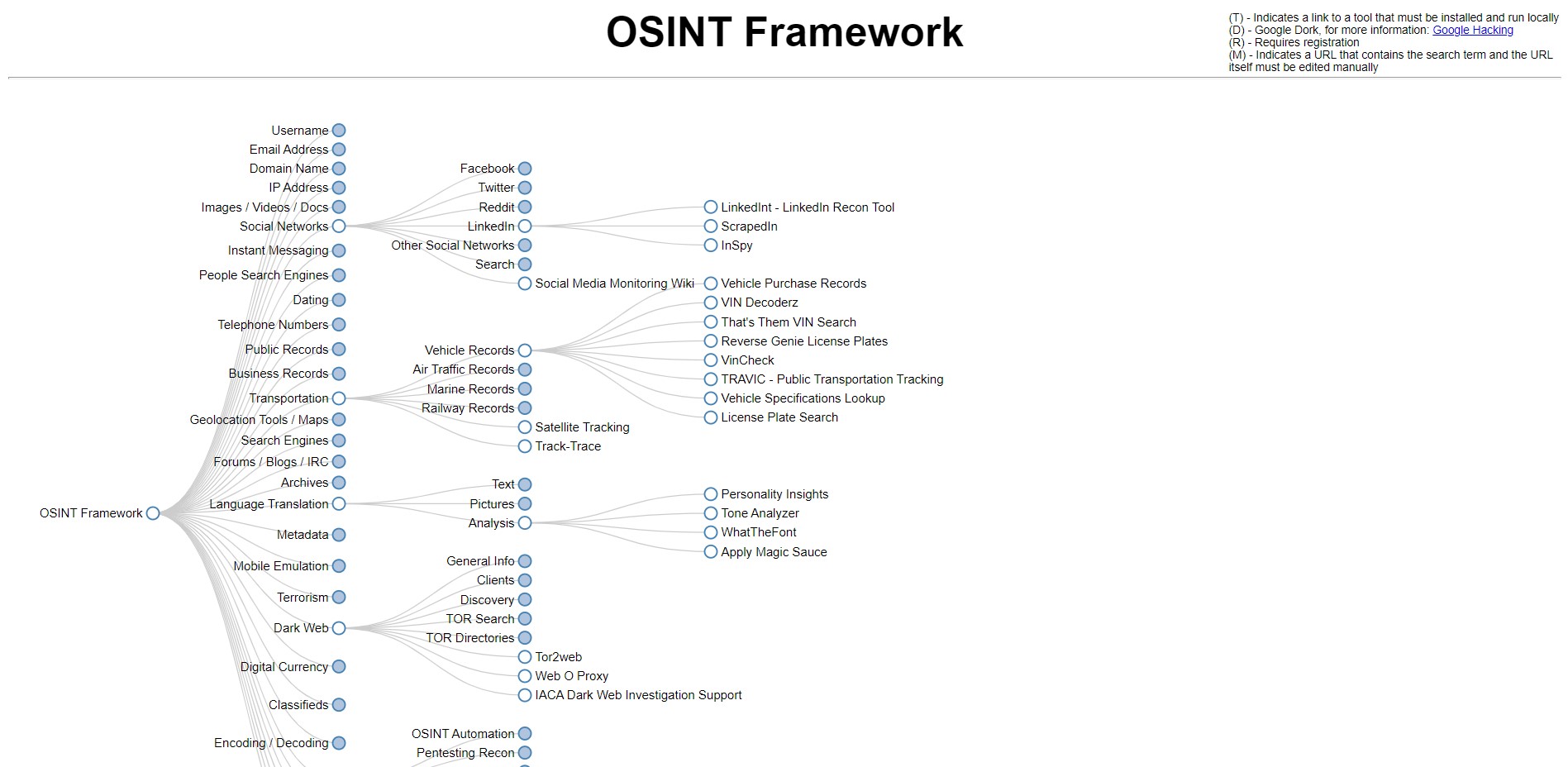

5. Estrutura OSINT

Se você ainda não encontrou sua ferramenta OSINT ideal (ou se não estiver nesta lista), o OSINT Framework irá apontar na direção correta.

A estrutura OSINT geralmente não é um software, mas sim uma coleção de ferramentas que tornarão seu trabalho OSINT muito mais simples.

O OSINT Framework fornece as informações na forma de um mapa mental interativo baseado na web que organiza esteticamente as informações. É popular entre os testadores de penetração e pesquisadores de segurança cibernética que procuram ferramentas para determinadas áreas de coleta e reconhecimento de informações.

Com esta estrutura, você pode navegar por várias ferramentas OSINT que são categorizadas.

Funcionalidades

- As ferramentas e sites que se aplicam às informações de consulta são em grande parte gratuitas ou gratuitas.

- Ele oferece uma variedade de métodos para coletar dados sobre qualquer alvo.

- O OSINT Framework é um framework básico baseado na web usado por pesquisadores e testadores de segurança para coletar rastros e informações digitais.

- Ele categoriza as fontes de inteligência e é dividido em assuntos e objetivos.

Prós

- A estrutura primária da comunidade OSINT

- Excelente recurso para descobrir novas ferramentas de coleta de dados.

- As ferramentas podem ser classificadas por categoria.

Desvantagens

- Pode ser intimidante para usuários iniciantes que não estão familiarizados com o OSINT.

Preços

É de uso gratuito para todos.

Ferramentas OSINT para mídias sociais

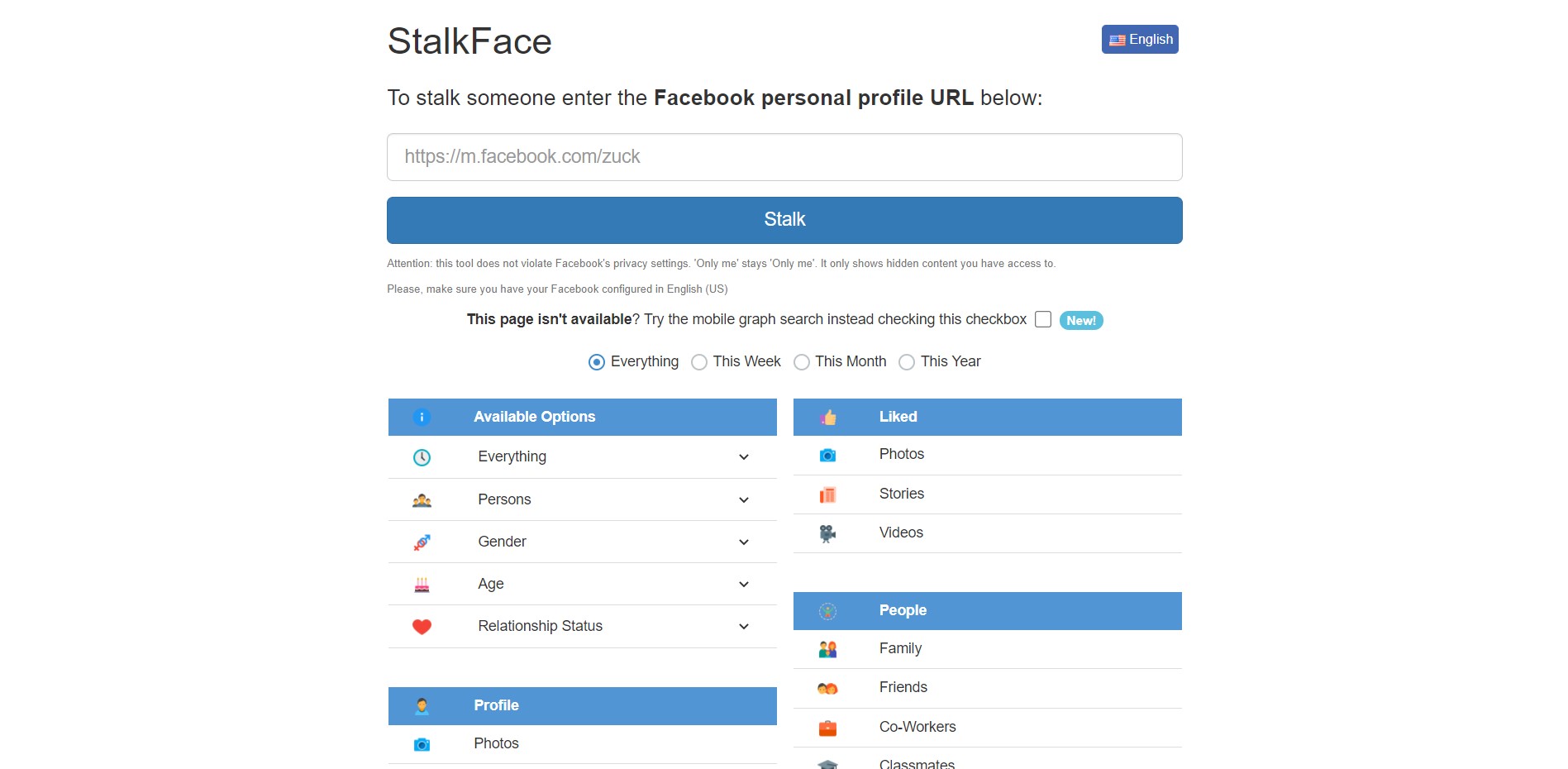

6. Stalkface

O Facebook é o site de mídia social mais conhecido e agora é quase universalmente usado por todos.

O StalkFace é uma ótima ferramenta para investigar ou “perseguir” um perfil do Facebook. Você pode até exibir postagens que foram comentadas ou curtidas por um usuário.

Ele aproveita as consultas para executar pesquisas avançadas que o Facebook não nos permite visualizar usando a pesquisa padrão.

Ao contrário do que o nome sugere, certifique-se de usá-lo apenas para fins éticos.

Funcionalidades

Ao inserir o URL do Facebook ou pelo URL da foto do Facebook, você pode encontrar:

- Fotos

- Fotos marcadas

- Histórias curtidas

- Fotos curtidas

- Fotos comentadas

- Páginas curtidas

Prós

- Melhor ferramenta para explorar um perfil do Facebook.

Desvantagens

- Não fornece bons resultados quando o perfil é privado de você.

Preços

É gratuito para todos usarem.

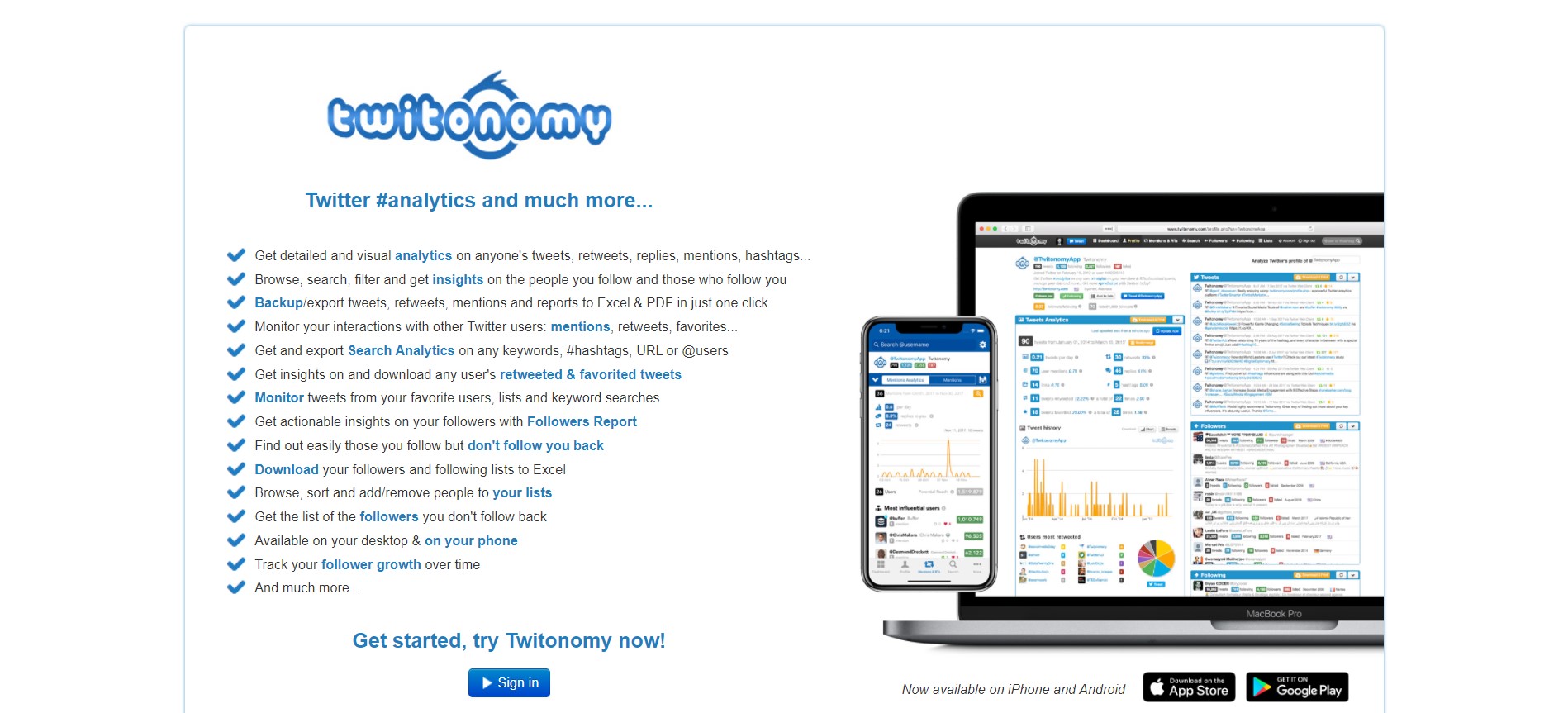

7. Twitonomy

O Twitter é outro conhecido serviço de notícias e redes sociais que gera cerca de 350,000 tweets a cada minuto.

Twitonomy é um programa de análise de mídia social baseado na web que fornece às organizações insights acionáveis sobre todas as atividades de suas contas no Twitter.

Ele permite que os usuários acompanhem as interações com outros usuários do Twitter por meio de curtidas, tweets, retuítes e outros meios.

Funcionalidades

- Ele oferece dados de desempenho, um painel, relatórios configuráveis e monitoramento de engajamento.

- Métricas visuais estão disponíveis para tweets, retuítes, menções, respostas e hashtags.

- As organizações podem usar o relatório de seguidores para obter informações sobre seus seguidores e descobrir uma lista de pessoas que não os seguem de volta.

- Ele permite que as equipes exportem e façam backup de menções, retuítes, tweets e relatórios para arquivos Excel e PDF.

Prós

- Pode capturar e rastrear suas hashtags, menções, tweets, retuítes, comentários e curtidas, entre outras coisas.

- Usando seus estudos analíticos, gera leads e apoia marcas em crescimento.

- Permite otimizar seu conteúdo do Twitter e técnicas de engajamento.

Desvantagens

- Forneça também dados analíticos para tweets antigos, o que resulta em dados incorretos nos relatórios.

- Há menos tipos de relatórios.

Preços

Ele fornece uma avaliação gratuita e três outras assinaturas premium mencionadas abaixo:

- Plano de 1 mês com todos os recursos premium por US $ 20.

- Plano mensal com todos os recursos premium por US$ 19/mês.

- Plano de 1 ano com todos os recursos premium por $ 199.

Ferramentas OSINT para motores de busca

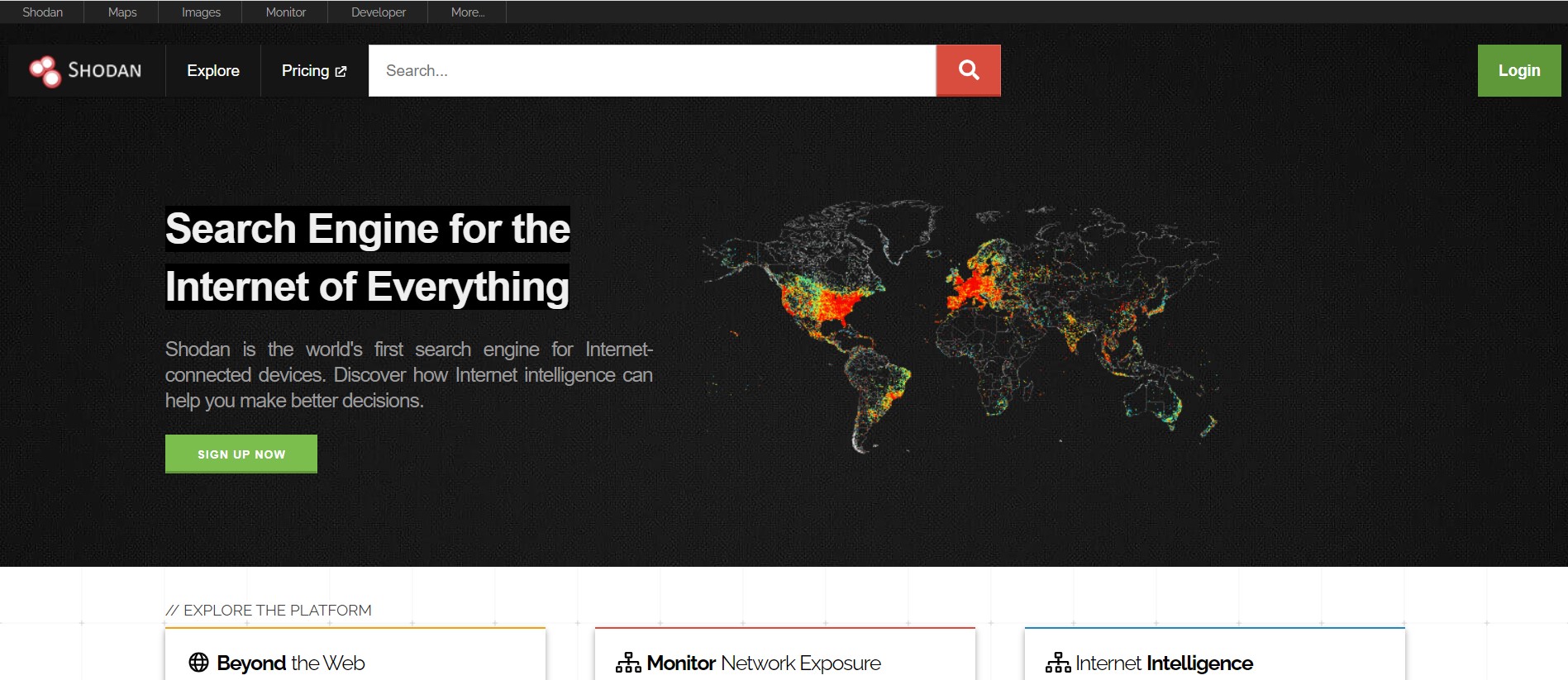

8. Shodan

Shodan foi o primeiro mecanismo de busca para dispositivos em rede, às vezes conhecidos como gadgets de IoT. Shodan indexa todo o resto na Internet, enquanto o Google apenas indexa a web.

Ele pode detectar câmeras, servidores, roteadores, vigilância, semáforos, smart TVs, geladeiras e carros conectados à Internet.

Esses gadgets de IoT nem sempre são pesquisáveis, mas a Shodan criou um método para localizar informações sobre eles, incluindo portas abertas e vulnerabilidades. É um dos poucos capazes de localizar tecnologias operacionais predominantes em sistemas de controle industrial.

Como resultado, o Shodan também é uma ferramenta fundamental para a segurança cibernética no setor.

Funcionalidades

- Ele ajuda no monitoramento da segurança da rede, acompanhando todos os dispositivos conectados a uma determinada rede.

- Ele é usado para localizar dispositivos IoT, bem como seus principais usuários.

- Com servidores localizados em todo o mundo, eles rastreiam a Internet 24 horas por dia, sete dias por semana e fornecem a inteligência mais atualizada.

- A Shodan oferece uma vantagem competitiva ao atuar na execução de inteligência de mercado empírica.

- Permite integração com outras tecnologias.

Prós

- Você pode exportar resultados e criar relatórios no Shodan.

- Mesmo indivíduos não técnicos acharão muito fácil de usar.

- Excelente interface de usuário que mostra métricas com um mapa geográfico.

Desvantagens

- É um serviço e, ao contrário do Google, você não pode mexer em seu funcionamento interno.

Preços

Oferece três planos premium que são mencionados abaixo.

- Freelancer – $ 59/mês.

- Pequenas Empresas – $ 299/mês.

- Corporativo – $ 899/mês.

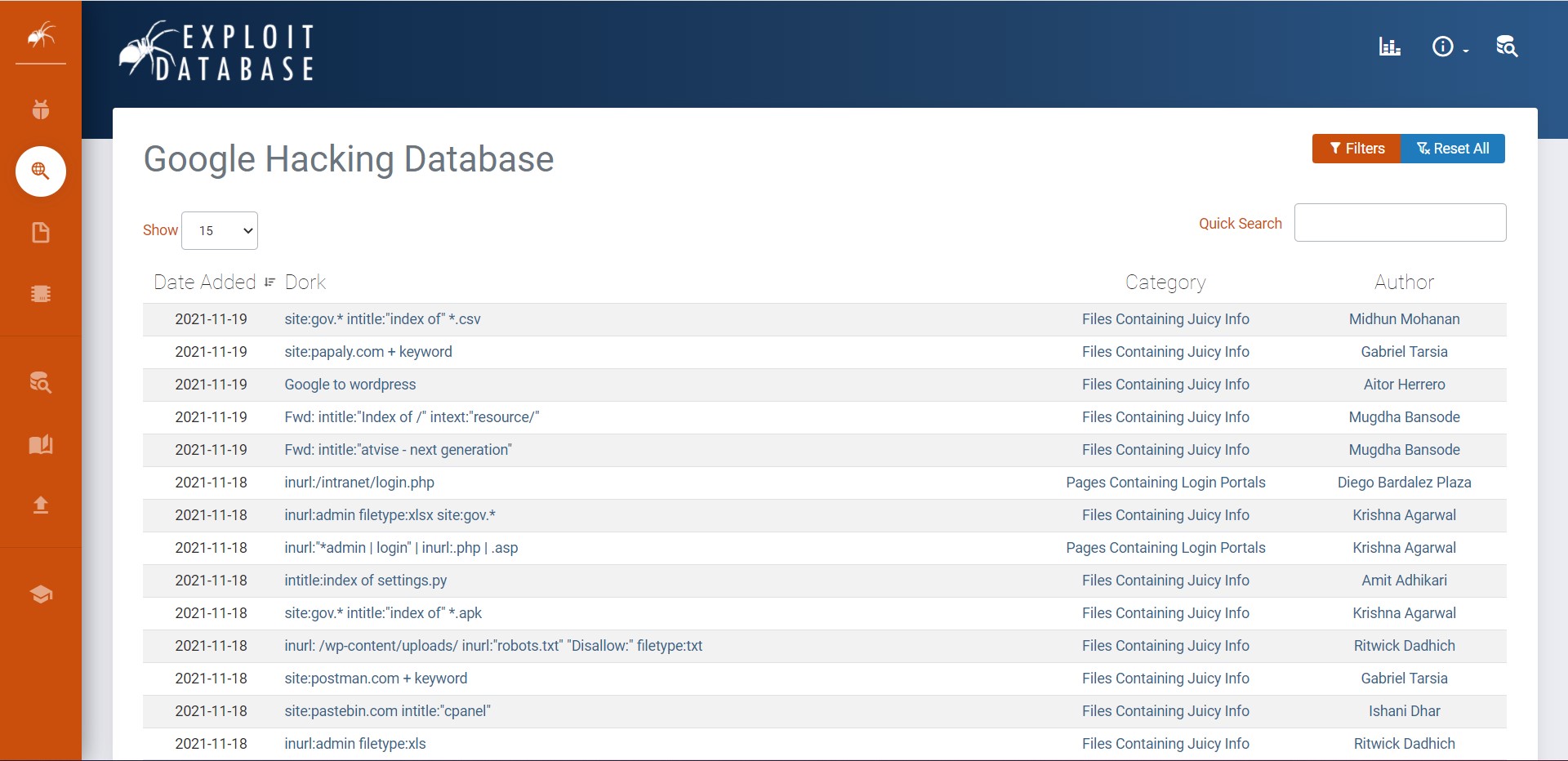

9. Google Dork

O GHDB (Google Hacking Database), também conhecido como Google Dorks, é um banco de dados de consultas de pesquisa do Google que tenta localizar informações publicamente disponíveis.

As vítimas involuntariamente colocam informações confidenciais na Internet, como consoles da Web sem proteção, portas abertas, portais de login, pastas confidenciais, câmeras abertas, arquivos contendo informações de nome de usuário e qualquer outra coisa que seja acidentalmente exposta na Internet.

Todos os dias, a comunidade do Google Dorks lança uma série de frases de pesquisa sofisticadas do Google.

Funcionalidades

- Ele pode ser usado para mapeamento de rede, pois o Simple Dorks encontra subdomínios.

- O Google Dorks é disponibilizado para uma variedade de ferramentas de inteligência de rede de código aberto (OSNITS) e mecanismos de pesquisa.

- É uma ferramenta OSINT robusta capaz de coletar informações confidenciais.

- Ele permite que os usuários se aprofundem nos arquivos de um servidor e obtenham dados sobre vários argumentos.

Prós

- Apoiado pela grande maioria da comunidade científica.

- Está sempre sendo atualizado para refletir as tendências de vulnerabilidade mais recentes.

- Para encontrar ativos vulneráveis, são aplicados operadores de pesquisa simples.

Desvantagens

- Hackers podem usá-lo para realizar atividades ilegais.

Preços

É gratuito para todos usarem.

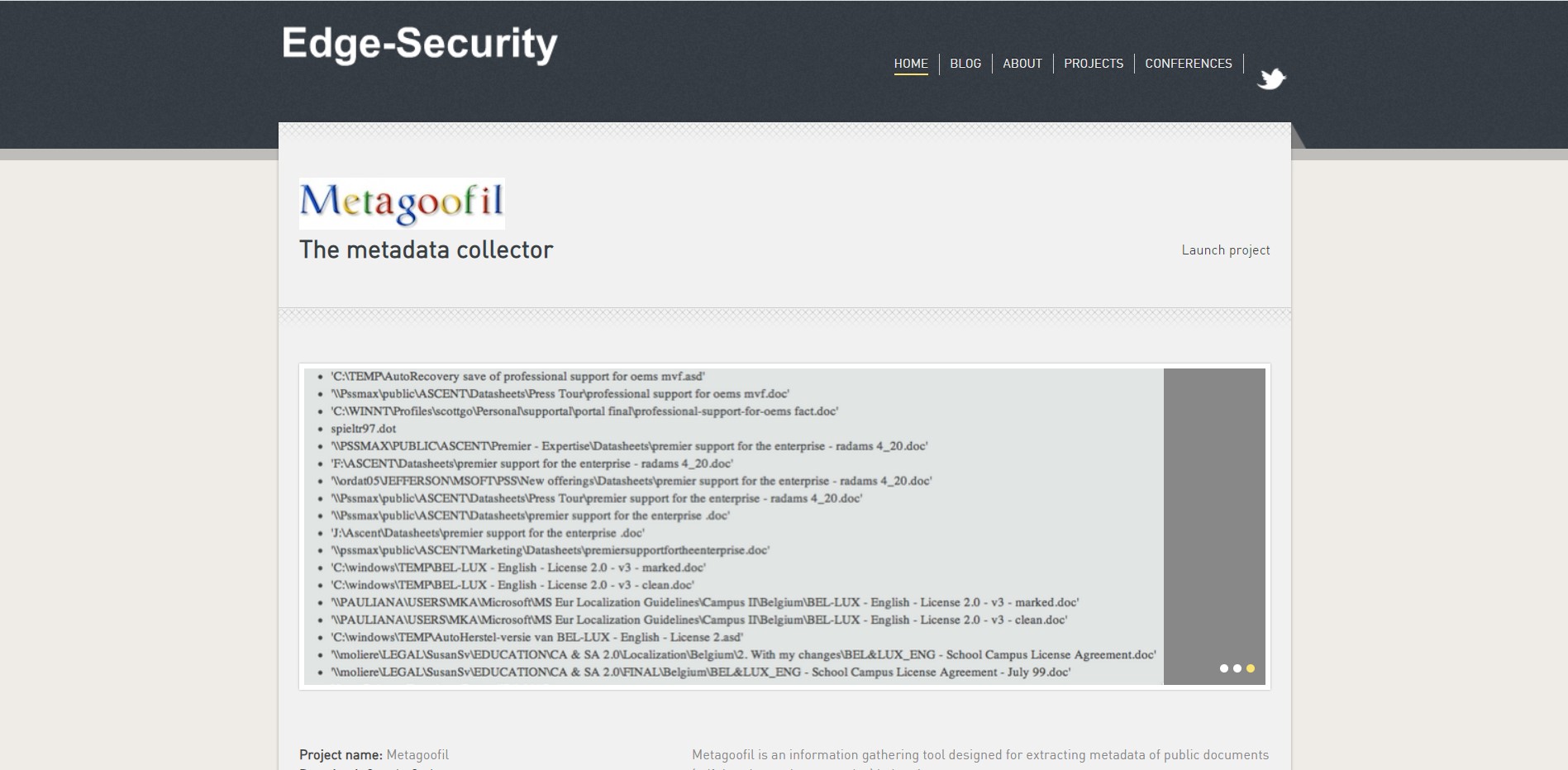

10. metagoofil

Metagoofil é uma coleção de metadados de reconhecimento passivo gratuita baseada em Python. Ele é usado para extrair informações de documentos como pdf, doc, xls, ppt, ODP e ods descobertos no site do alvo ou em qualquer outro site público.

O utilitário localiza os documentos usando o Google, depois os baixa para a unidade local e extrai todos os metadados.

Ele examina os metadados desses documentos e reúne muitos dados. Ele pode localizar informações confidenciais, como nomes de usuário, identidades reais, versões de software, e-mails e caminhos/servidores.

Funcionalidades

- Permite o reconhecimento de informações de caminho, o que auxilia no mapeamento de redes.

- Ele procura e extrai dados de arquivos locais ou arquivos em uma página da web.

- Seu repositório pode ser facilmente clonado e instalado usando o site do GitHub.

- Ele também pode extrair endereços MAC de uma variedade de documentos.

Prós

- Software gratuito e de código aberto.

- Os relatórios podem ser salvos em vários formatos diferentes, incluindo PDF.

- Pode descobrir e baixar documentos de texto públicos dentro de um domínio automaticamente.

- Os filtros podem ser usados para raspar nomes de usuário, e-mails e senhas.

Desvantagens

- A visualização de dados é bastante básica.

- Os hackers podem usar o Metagoofil para coletar nomes de usuário e realizar ataques de força bruta mais fáceis.

Preços

É gratuito para todos usarem.

11. TinEye

TinEye é uma imagem motor de busca que funciona ao contrário.

Você pode fazer upload de fotos para saber onde foram tiradas, onde foram usadas e se existem versões alteradas; a tecnologia de reconhecimento de imagem é empregada em vez de palavras-chave, metadados ou marcas d'água.

O estudo TinEye indica que ele encontrará a imagem exata mesmo que tenha sido encolhida, cortada e modificada. Se você já assistiu ao programa de TV Catfish, você viu como as pessoas viram fotos de pessoas que não são as pessoas com quem estão conversando.

É um pouco assustador às vezes. No entanto, vivemos em uma era altamente tecnológica em que aplicativos de namoro, bate-papos ao vivo e outras formas de contato são cada vez mais populares.

Então, se você já se perguntou se alguém está lhe enviando fotos falsas ou “enganando” você, dê uma olhada no TinEye.

Funcionalidades

- Pesquisa reversa para descobrir de onde vem uma imagem ou saber mais sobre ela.

- Investigue ou rastreie a aparência de uma imagem na Internet.

- Identifique as páginas da web que usam uma imagem que você gerou.

Prós

- É simples enviar uma imagem e iniciar uma pesquisa.

- Possui um grande banco de dados com mais de 41.9 milhões de fotografias no índice.

- Existem várias opções de filtro disponíveis para aumentar o valor da sua pesquisa.

Desvantagens

- Você não pode fazer upload de fotos em massa; em vez disso, você deve selecionar um de cada vez.

- Em sua pesquisa, nenhum dos recursos gratuitos fornecerá resultados de fotos semelhantes.

- A edição gratuita não possui uma função de monitoramento automático de fotos.

Preços

Ele fornece assinaturas mensais a partir de US $ 300 por mês.

Para a primeira pesquisa, as primeiras 5000 fotos custam US$ 0.12/imagem e as imagens 5001-100000 custam US$ 0.09/imagem.

O monitoramento contínuo das primeiras 500000 fotos está disponível por US$ 0.01 por imagem a cada mês.

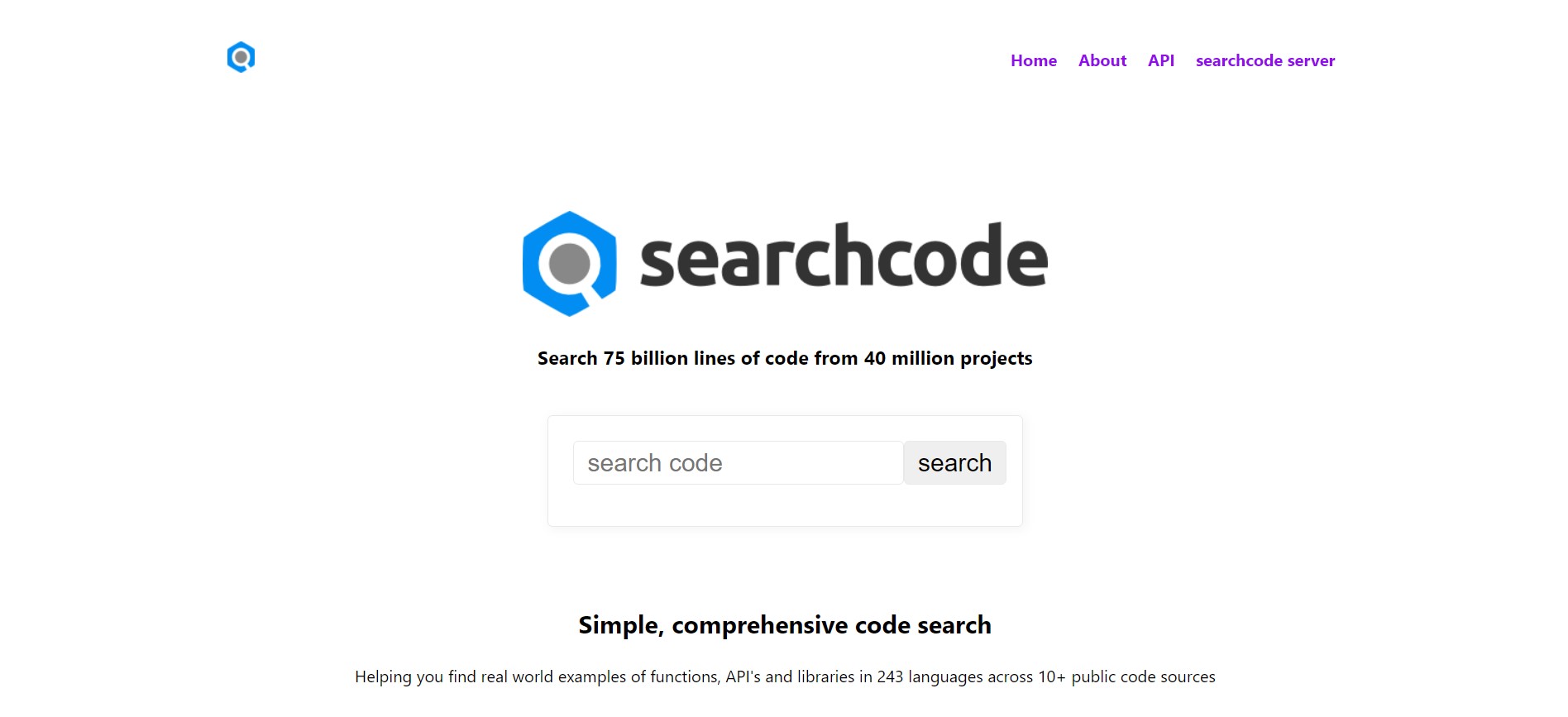

12. Código de pesquisa

Searchcode é um mecanismo de busca único que busca inteligência em código aberto. Os desenvolvedores podem usá-lo para descobrir problemas com a acessibilidade de informações confidenciais no código.

O mecanismo de pesquisa funciona de maneira semelhante ao Google, exceto que, em vez de indexar servidores da Web, ele procura informações dentro das linhas de código em aplicativos ativos ou em aplicativos em desenvolvimento.

Um hacker pode usar os resultados da pesquisa para encontrar nomes de usuário, vulnerabilidades ou falhas no próprio código.

Searchcode pesquisa repositórios de código como GitHub, Bitbucket, Google Code, GitLab, CodePlex e outros. Você também pode filtrar o idioma por seu tipo.

Funcionalidades

- É um mecanismo de busca de código baseado na web que é totalmente gratuito.

- Os desenvolvedores podem usar caracteres especiais para pesquisar.

- É possível filtrar o código para vários idiomas ou repositórios.

- Você pode usar os resultados da pesquisa para identificar nomes de usuário ou vulnerabilidades no código.

Prós

- Tem uma interface de usuário fantástica.

- Pode simplesmente identificar pontos de interesse de projetos de código aberto raspados

- Os filtros simplificam a classificação por idioma, repositório ou termo.

Desvantagens

- Tem uma curva de aprendizado que os novos usuários podem achar difícil.

Preços

É gratuito para todos usarem.

Conclusão

OSINT tornou-se um componente vital de organizações públicas e privadas que oferecem inteligência e governos. Também pode ajudar as empresas a reunir inteligência de informações de alta qualidade para a base e fazer escolhas sobre elas.

Esteja você conduzindo um projeto de pesquisa, inteligência de concorrentes, avaliação de vulnerabilidades ou análise de ameaças, a OSINT pode ajudá-lo a obter acesso a alguns dos melhores dados disponíveis no mundo. E, a maioria de graça.

Mesmo que você seja apenas um indivíduo preocupado com sua privacidade e queira saber quais informações pessoais foram vazadas inadvertidamente, o OSINT pode ser útil.

Apesar de sua excelente utilidade, as ferramentas de inteligência de código aberto também têm um lado sombrio, que hackers ou pessoas envolvidas em atividades ilegais podem explorar.

É melhor ter cuidado extra ao usar essas ferramentas e certifique-se de não usá-las para fins ilegais.

Deixe um comentário