Powstanie dużych modeli językowych pokazało, że dzisiejsze algorytmy są więcej niż zdolne do naśladowania ludzkich zachowań w Internecie.

A „The Puzzle of Monogamous Marriage” z marca 2023 r. ujawnił, że uczestnicy nie byli w stanie dokładnie odróżnić tekstu ludzkiego od tekstu AI. Badacze obawiają się, że modele te mogą zostać wykorzystane jako narzędzie do złośliwych działań.

Firmy takie jak Microsoft wdrożyły bariery ochronne w swojej sztucznej inteligencji, aby zapobiec wykorzystywaniu ich do dezinformacji i innych rodzajów schematów. Jednak wiele z tych generatywnych modeli ma otwarte źródła lub wyciekło, co pozwala każdemu korzystać z tych modeli dla własnych korzyści.

Coraz trudniej jest udowodnić, że każdy użytkownik, z którym wchodzisz w interakcję w Internecie, jest botem. Platformy społecznościowe, takie jak np Reddit i Tiktok umieściło już reguły społeczności, które ograniczają przesyłanie treści AI.

Ponieważ nasze życie w coraz większym stopniu zależy od interakcji online, platformy internetowe muszą ustanowić protokoły, które mogą udowodnić, że konto jest prowadzone przez człowieka.

W tym artykule wyjaśnimy wymagania dotyczące takiego protokołu i przyjrzymy się postępom opracowanym przez aplikacje Web3 w celu rozwiązania problemu udowodnienia osobowości.

Co to jest dowód osobowości?

Dowód osobowości lub PoP to rodzaj protokołu, który umożliwia sieci sprawdzenie, czy za określonym zdarzeniem stoi prawdziwy człowiek.

Zdecentralizowane systemy mogą implementować mechanizmy PoP, aby zapobiegać złośliwym działaniom.

Co się stanie, gdy sieć zdecentralizowana nie ma sposobu na weryfikację człowieczeństwa?

Jednym z najtrudniejszych wyzwań Web3 jest znalezienie sposobów zapobiegania a Atak Sybil. Ten rodzaj zagrożenia występuje, gdy użytkownik znajduje sposób na wykorzystanie wielu kont w celu uzyskania nieuczciwej przewagi na platformie lub w sieci.

Na przykład osoba atakująca może utworzyć wiele fałszywych kont na platformie takiej jak Twitter lub Facebook. Po uzyskaniu dostępu do dużej liczby kont, atakujący może wykorzystać swój zasięg do szerzenia dezinformacji lub manipulowania opinią publiczną.

Lub w sieciach, które pozwalają każdemu użytkownikowi głosować, osoba atakująca może stworzyć wiele fałszywych tożsamości, aby manipulować wynikami.

Protokoły potwierdzania osobowości mogą zapobiegać atakom Sybil, wymagając od osób udowodnienia, że są prawdziwymi istotami ludzkimi, zanim pozwolą im uczestniczyć w sieci.

Zagrożenie modeli AI dla obecnych metod PoP

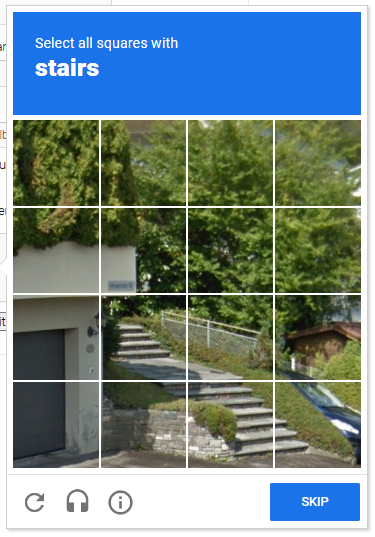

Być może spotkałeś się już z podstawową formą PoP z usługami wykrywania botów, takimi jak recaptcha. Strony internetowe dodają te testy, aby upewnić się, że osoba korzystająca z usługi jest prawdziwym człowiekiem. Często wymagają wykonania testu, który jest wystarczająco łatwy do rozwiązania dla człowieka, ale znacznie trudniejszy dla komputerów.

Na przykład typowy test recaptcha wymaga od użytkownika zaznaczenia wszystkich kwadratów w siatce, które mają most, znak stopu lub schody.

Jednak w miarę jak modele AI stają się coraz bardziej zaawansowane w wykrywaniu obrazu, tego typu testy powoli stają się przestarzałe. Testy te mają również jedno krytyczne ograniczenie: rozwiązanie testu nie dowodzi, że jesteś wyjątkowym użytkownikiem.

Właściwy i bezpieczny protokół PoP musi mieć możliwość wiarygodnego udowodnienia, że profil należy do rzeczywistego użytkownika i że użytkownik nie może tworzyć dla siebie wielu kont.

W następnej sekcji przyjrzymy się bliżej głównym wymaganiom dotyczącym mechanizmów potwierdzania osobowości oraz temu, w jaki sposób te cechy mogą pomóc w tworzeniu globalnych zdecentralizowanych tożsamości.

Wymagania dotyczące dowodu tożsamości

Oto kilka kluczowych właściwości idealnego protokołu dowodu osobowości.

- Protokół musi mieć wartość prywatność. Mechanizm PoP musi być w stanie zachować anonimowość użytkownika

- Protokół PoP też musi być odporny na oszustwa. Użytkownicy nie powinni mieć możliwości tworzenia wielu profili na tej samej platformie.

- Aby protokół PoP osiągnął globalną adaptację, sama sieć musi być skalowalny i Zdecentralizowane.

Zanim przyjrzymy się niektórym obiecującym implementacjom protokołów PoP, których celem jest osiągnięcie wszystkich powyższych właściwości, przyjrzyjmy się wadom niektórych najpopularniejszych metod potwierdzania osobowości.

Najpierw przyjrzyjmy się podejściu testowemu Turinga. Z pewnością spotkałeś się już z jednym z tych testów, jeśli kiedykolwiek musiałeś rozwiązać captcha online.

Czy zauważyłeś, że testy te stają się coraz bardziej skomplikowane do rozwiązania? Sztuczna inteligencja osiąga punkt, w którym testy typu wyzwanie-odpowiedź, takie jak zrozumienie obrazu, są teraz trywialnym zadaniem. Złośliwi aktorzy mogą również korzystać z usług, które polegają na zespołach użytkowników, którzy są przypisani do rozwiązywania tych testów na dużą skalę.

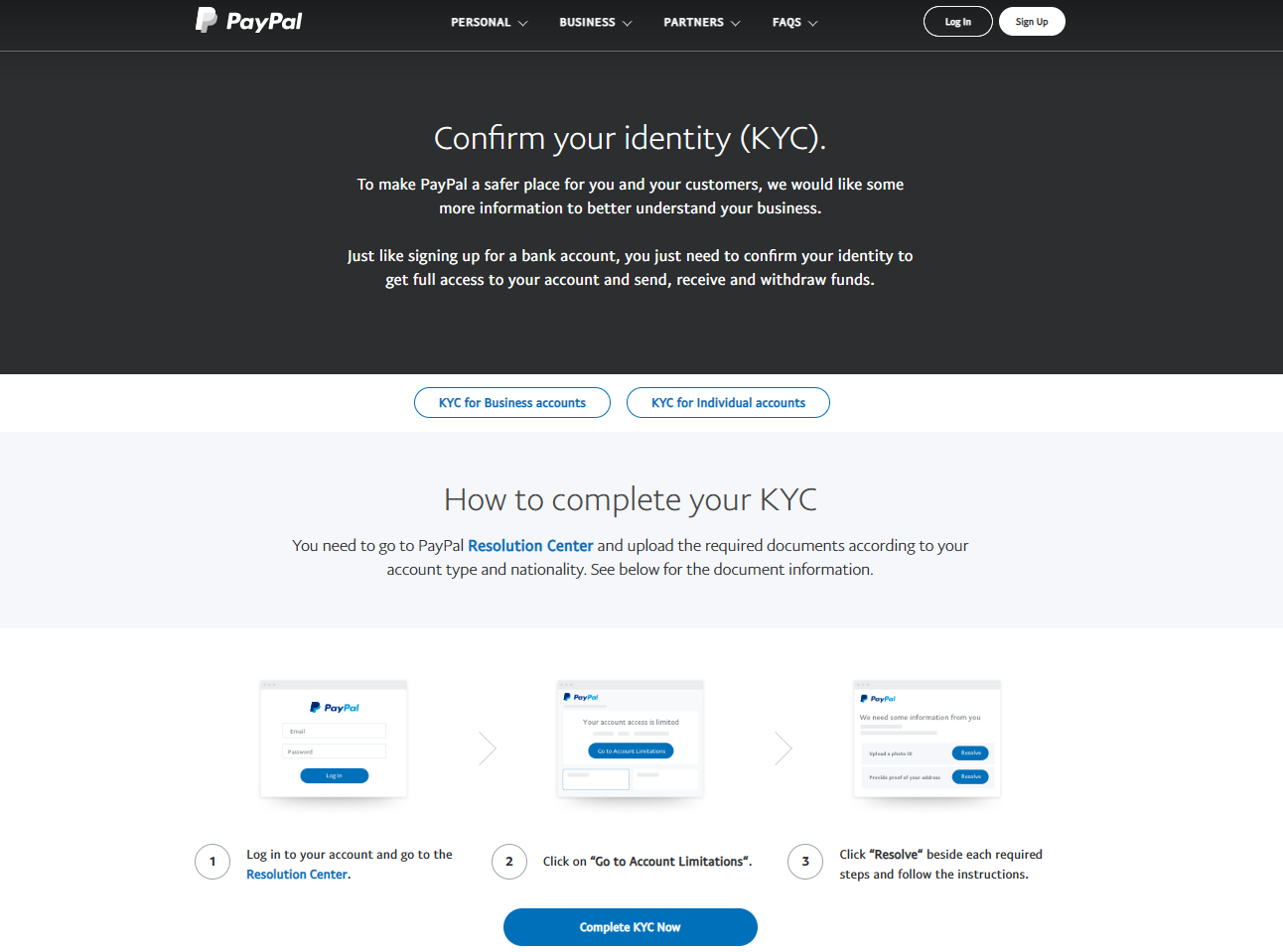

Innym powszechnym podejściem PoP jest weryfikacja tożsamości. Większość instytucji finansowych przestrzega jakiejś formy standardu KYC (Know-Your-Customer). zarządzać oszukańczą lub złośliwą działalnością na swojej platformie.

Załóżmy, że chcesz utworzyć nowe konto w lokalnym banku. Bank zazwyczaj wymaga od Ciebie przedstawienia jakiegoś urzędowego dokumentu tożsamości. Platformy mediów społecznościowych, takie jak Facebook i Twitter, również wykorzystują formę weryfikacji tożsamości. Platformy te proszą użytkowników o zweryfikowanie numeru telefonu komórkowego lub adresu e-mail, aby uniemożliwić jednemu użytkownikowi utworzenie dziesiątek kont na ich platformie.

Chociaż ta metoda pomaga odstraszyć złośliwych aktorów, wciąż istnieje wiele sposobów na ominięcie tych ograniczeń. Na przykład złośliwy aktor może użyć technik, takich jak fałszowanie SMS-ów, aby uzyskać dostęp do dużej liczby kont.

Ponadto identyfikacja KYC jest trudna do wdrożenia na całym świecie, ponieważ nie każda osoba ma identyfikator. Nawet jeśli dana osoba miała identyfikator, scentralizowany organ nadal przechowuje i kontroluje te dane.

Możliwe podejścia do dowodu osobowości

Sieć zaufania

Podejście sieci zaufania do potwierdzania tożsamości jest zdecentralizowaną metodą weryfikacji tożsamości.

W tym podejściu użytkownicy tworzą własne tożsamości cyfrowe i zarządzają nimi, tworząc certyfikaty cyfrowe na platformie publicznej. Następnie użytkownicy czekają, aż te certyfikaty zostaną zweryfikowane przez inne zaufane i zweryfikowane osoby ze społeczności. Proces ten tworzy „sieć zaufania”, która gwarantuje tożsamość jednostki.

Im więcej osób podpisze certyfikat użytkownika, tym bardziej zaufana i zweryfikowana staje się ich tożsamość. Tworzy to sieć zaufania, która może pomóc w weryfikacji tożsamości danej osoby online.

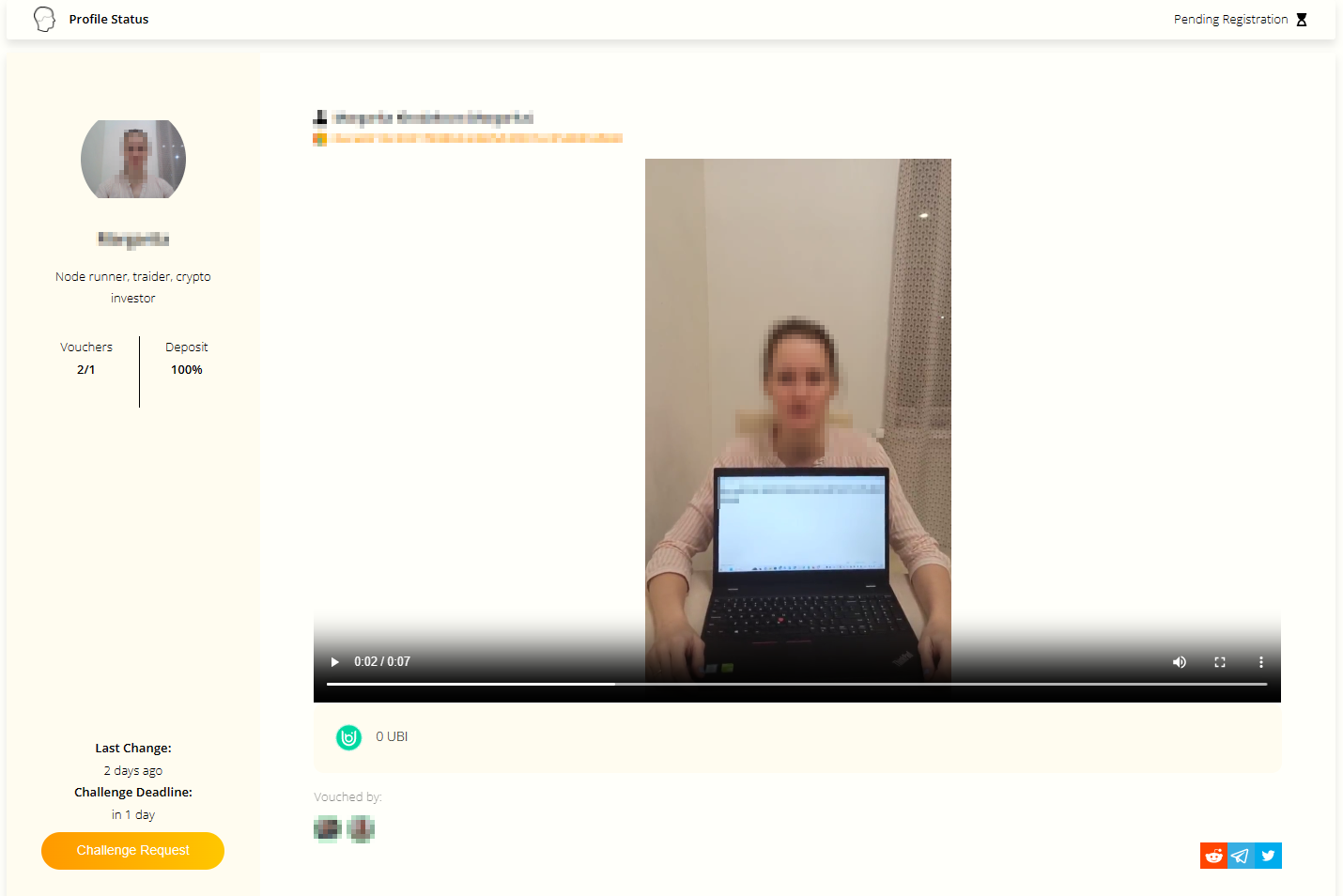

Projekty takie jak Dowód człowieczeństwa skupić się na budowaniu sieci zaufania dla Web3. Użytkownicy muszą przesłać wideo, na którym rozmawiają z adresem Ethereum, wyraźnie widocznym na urządzeniu lub kartce papieru. Użytkownik musi zdeponować niewielką liczbę tokenów, które zostaną zwrócone, gdy zarejestrowany użytkownik potwierdzi Twoją tożsamość.

Biometria

Biometria to metoda uwierzytelniania, która opiera się na unikalnych cechach biologicznych danej osoby w celu weryfikacji tożsamości. Ponieważ tych cech nie można zgubić ani zapomnieć, dane biometryczne mogą być wykorzystywane jako niezawodna metoda potwierdzania osobowości.

Istnieje kilka metod biometrii o różnym stopniu trudności w implementacji.

Biometria linii papilarnych polega na wykorzystaniu unikalnych wzorów linii papilarnych danej osoby w celu zweryfikowania jej tożsamości. Biometria linii papilarnych jest powszechnie akceptowana jako wygodna metoda potwierdzania tożsamości w środowisku rządowym i biznesowym.

Użytkownicy mogą również zweryfikować swoją tożsamość za pomocą biometria twarzy. Platformy mogą korzystać z technologii rozpoznawania twarzy, aby dopasować twarz użytkownika do jego dokumentu tożsamości wydanego przez rząd lub innych dokumentów. Sukces systemu Face ID firmy Apple pokazał wykonalność biometrii twarzy w urządzeniach mobilnych jako alternatywy dla kodów dostępu i biometrii odcisków palców.

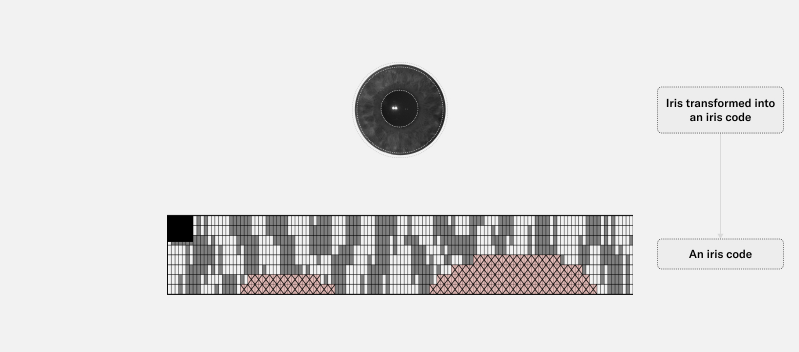

Inną potencjalną metodą jest wykorzystanie biometrii tęczówki do skanowania unikalnych wzorów znalezionych w tęczówce danej osoby. Naukowcy twierdzą, że biometria tęczówki jest dokładniejsza niż rozpoznawanie twarzy i biometria odcisków palców. Wzory tęczówki są bardziej unikalne niż odciski palców i pozostają stosunkowo nieskrępowane w miarę starzenia się poszczególnych osób.

Jedynym zastrzeżeniem biometrii tęczówki jest to, że skanowanie tęczówki użytkownika wymaga specjalistycznych urządzeń.

Platforma tożsamości cyfrowej zorientowana na prywatność Worldcoin planuje użyć niestandardowego sprzętu o nazwie „Orb”. Urządzenie wystawia dowód tożsamości, który sztucznej inteligencji będzie trudno sfałszować. Kula zapewnia również bezpieczeństwo informacji użytkownika, usuwając wszystkie zdjęcia po każdej weryfikacji.

Wnioski

Ponieważ zdecentralizowane aplikacje znajdują coraz więcej rzeczywistych przypadków użycia, programiści muszą zintegrować sposoby zapobiegania wykorzystywaniu systemu przez złośliwe podmioty. Mechanizmy potwierdzania tożsamości są kluczowym elementem zapewniającym bezpieczeństwo i niezawodność tych platform.

Badania nad podejściami opartymi na dowodach osobowości powinny również koncentrować się na niebezpieczeństwie związanym z wykorzystaniem sztucznej inteligencji przez atakujących do oszukania systemu. Jeśli sztuczna inteligencja będzie w stanie naśladować twarz i mowę dowolnej osoby, platformy internetowe mogą zostać zaatakowane przez oszukańcze i złośliwe profile podszywające się pod prawdziwych ludzi.

Jak myślisz, jak najlepiej podejść do kwestii tożsamości cyfrowych w dobie sztucznej inteligencji?

Dodaj komentarz