Spis treści[Ukryć][Pokazać]

Internet zrewolucjonizował wszystko wokół nas, od edukacji po opiekę zdrowotną, interakcje rządowe i komunikację społeczną, która wywarła największy wpływ.

Zmieniło sposób, w jaki jednostki łączą się ze sobą i jak firmy prowadzą działalność. W miarę cyfryzacji świata, dane cyfrowe od osób fizycznych i transakcji biznesowych generują ogromne ilości danych.

Właściwe wykorzystanie tych informacji zapewni niezliczone szanse przedsiębiorstwom z sektora publicznego i prywatnego na zwiększenie przychodów i skuteczniejsze funkcjonowanie w nowym cyfrowym świecie.

Możesz to zrobić bez naruszania jakichkolwiek praw autorskich lub przepisów dotyczących prywatności za pośrednictwem inteligencji open-source (OSINT).

Na przykład publicznie dostępne informacje w serwisach społecznościowych, wiadomości na forach dyskusyjnych i czatach grupowych, niezabezpieczone katalogi stron internetowych oraz wszelkie informacje, które można uzyskać poprzez wyszukiwanie w Internecie.

W fazie analizy, narzędzia OSINT są wykorzystywane do zbierania informacji na temat ich potencjalnego celu. Programy OSINT zatrudniają sztuczna inteligencja do identyfikacji wrażliwych materiałów w Internecie.

Przyjrzyjmy się temu szczegółowo.

Co to jest inteligencja Open Source?

Zbieranie informacji ze źródeł publicznych do wykorzystania w kontekście wywiadu nosi nazwę OSINT (ang. Open Source Intelligence). Na dzień dzisiejszy żyjemy w „cyfrowym świecie”, a jego wpływ na nasze życie będzie zarówno korzystny, jak i szkodliwy.

Dostępność różnorodnych informacji oraz prostota, z jaką mogą być one dostępne dla każdego, to dwie zalety korzystania z Internetu. Z drugiej strony wady to wykorzystywanie wiedzy i poświęcanie jej zbyt wiele czasu.

Informacje mogą przybierać różne formy, w tym audio, wideo, obrazy, tekst, pliki i tak dalej. Poniżej znajduje się ogólny przegląd kategorii danych dostępnych w Internecie:

- Sprawozdania rządowe, budżety, konferencje i przemówienia to przykłady danych publicznych.

- Strony internetowe, blogi, fora dyskusyjne i media społecznościowe to przykłady zasobów internetowych.

- Obrazy, analizy finansowe i przemysłowe oraz bazy danych to przykłady danych komercyjnych.

- Gazety, czasopisma, telewizja i radio to przykłady środków masowego przekazu.

- Raporty techniczne, patenty, rejestry handlowe, niepublikowane pisma i biuletyny to przykłady szarej literatury.

Dlaczego potrzebujemy OSINT?

Jedną rzeczą jest mieć świadomość, że informacje są dostępne. Drugim krokiem jest zbieranie informacji, a trzecim krokiem jest analiza lub uzyskanie z nich informacji wywiadowczych.

Możesz także pozyskiwać informacje ręcznie, choć będzie to wymagało czasu, który można lepiej wykorzystać w późniejszych fazach.

Narzędzia pozwalają nam pozyskać dane z setek witryn w ciągu kilku minut, ułatwiając etap zbierania danych. Załóżmy, że celem jest ustalenie, czy nazwa użytkownika istnieje, a jeśli tak, to w jakich sieciach społecznościowych się pojawia.

Jedną z metod jest zalogowanie się do wszystkich platform społecznościowych (założę się, że nie znasz ich wszystkich!), a następnie przetestowanie nazwy użytkownika na każdej z nich.

Inną metodą jest użycie aplikacji o otwartym kodzie źródłowym, która jest połączona z większą liczbą stron internetowych, niż jesteśmy w stanie sobie przypomnieć, i weryfikuje obecność nazwy użytkownika na wszystkich z nich jednocześnie.

Zajmuje to tylko kilka sekund. Uruchom różne narzędzia, aby zebrać wszystkie informacje dotyczące celu, które można później połączyć i wykorzystać.

Przyjrzyjmy się niektórym z najlepszych narzędzi analitycznych typu open source do różnych zastosowań.

Narzędzia OSINT dla cyberbezpieczeństwa

1. lampion

Lampyre to aplikacja premium stworzona wyłącznie dla OSINT. Jest to szczególnie korzystne w przypadku należytej staranności, analizy zagrożeń cybernetycznych, dochodzeń kryminalnych i analityki finansowej. Można go zainstalować na komputerze lub uruchomić online.

Automatycznie analizuje ponad 100 zwykle aktualizowanych źródeł danych, do których można uzyskać dostęp za pośrednictwem aplikacji komputerowych lub wywołań API, jeśli to konieczne, za pośrednictwem rozwiązania SaaS, Lighthouse, gdzie płacisz za żądanie API.

To, że Lampyre to program typu „one-click”, to jego podstawowa cecha sprzedażowa.

Zacznij od pojedynczego punktu danych, takiego jak numer rejestracyjny firmy, pełne imię i nazwisko lub numer telefonu, a Lampyre przesieje ogromne ilości danych, aby wydobyć przydatne informacje.

Korzyści

- Wygodne przetwarzanie dużych tablic danych.

- Cięcia w danych statystycznych, które są łatwe w użyciu i ocenie.

- Konstruowanie licznych wykresów połączeń i nakładanie wszystkich wyników na mapę i skalę czasową.

- Niesamowita korzyść z zaoszczędzenia czasu na zadaniach analitycznych.

ZALETY

- Istnieje ponad 100 źródeł danych, które są zwykle aktualizowane.

- Importowanie danych z pliku w ramach przygotowań do pracy w trybie offline.

- Python API do najtrudniejszych zadań.

- Otrzymano ponad 100 wniosków o gromadzenie i przetwarzanie danych.

- Jednocześnie praca z danymi na mapie, wykresie i tabeli.

- Dostęp do danych można uzyskać jednym kliknięciem, bez konieczności rejestracji i dodatkowych opłat.

Wady

- Co ciekawe, Lampyre jak na razie nie wydaje się mieć żadnych wad.

Cennik

Lampyre jest w rozsądnej cenie.

Możesz wypróbować roczną licencję demo, zanim zdecydujesz się na standardową subskrypcję 32 USD/miesiąc. Dostępna jest również roczna wersja za 313 USD.

Członkostwo w Lighthouse oferuje ceny SaaS od 3.25 do 130 USD miesięcznie, w zależności od liczby wykonanych połączeń.

2. Maltego

Maltego to narzędzie do analizy systemów operacyjnych i informatyki śledczej. Umożliwia wydajną analizę linków dzięki interaktywnej eksploracji danych z bogatą grafiką.

Prowadzi dochodzenia online w sprawie powiązań między danymi z różnych źródeł internetowych. Może lokalizować publicznie dostępne informacje i odkrywać powiązania między osobami a korporacjami.

Korzyści

- Jest to technologia, która analizuje, zbiera i łączy dane w celach dochodzeniowych.

- Bez wysiłku gromadzi informacje z różnych źródeł publicznych.

- Dzięki prostemu interfejsowi użytkownika automatycznie łączy i integruje informacje na wykresie.

- Wykonuje zapytania o dane i wykorzystuje analizę linków do odkrywania powiązań między źródłami.

ZALETY

- Interfejs jest dość złożony, ale łatwy do zrozumienia.

- Doskonały do tworzenia wykresów skomplikowanych sieci i interakcji, ponieważ jest bardzo widoczny.

- Natywnie podkreśla połączenia między punktami danych – więcej źródeł można dodać za pośrednictwem API.

Wady

- Mniejsze przedsiębiorstwa mogą uznać wersje premium za drogie.

Cennik

Plan społeczności jest bezpłatny dla wszystkich, a jego plany premium są wymienione poniżej:

- Pro – 999 USD/użytkownika/rok.

- Ceny planów Enterprise i Enterprise On-Premise są dostępne na żądanie. Możesz skontaktować się z zespołem Maltego, aby uzyskać więcej informacji.

3. Zwiad-Ng

Recon-ng to oparty na Pythonie system rozpoznawania stron internetowych i framework OSINT. Może zautomatyzować proces zdobywania wiedzy poprzez szeroko zakrojone i szybkie badanie treści open source w Internecie.

Łączy przydatne dane i dostarcza je w zintegrowany i łatwy do odczytania sposób.

Narzędzie posiada interaktywny interfejs wiersza poleceń oparty na module. Jego autonomiczne komponenty obejmują rozpoznanie, raportowanie, import, eksploatację i wykrywanie.

Korzyści

- Jest to kompleksowy zestaw modułów gromadzących informacje. Posiada różnorodne moduły, które można wykorzystać do zbierania danych.

- Ponieważ jest to bezpłatne narzędzie o otwartym kodzie źródłowym, możesz je pobrać i używać za darmo.

- Jest to jeden z najbardziej podstawowych i przydatnych narzędzi do prowadzenia rozpoznania.

- Wykonuje pracę aplikacji internetowej/skanera stron internetowych.

- Jego interaktywna konsola ma wiele ważnych funkcji.

- Jego interfejs użytkownika jest bardzo podobny do metasploitable 1 i metasploitable 2, dzięki czemu jest bardzo łatwy w użyciu.

- Służy do zbierania danych i oceny podatności aplikacji internetowych.

- Wykorzystuje wyszukiwarkę Shodan do skanowania urządzeń IoT.

ZALETY

- Ma doskonały interfejs użytkownika.

- Jedno z najpopularniejszych narzędzi OSINT, z silną społecznością.

Wady

- Pełne zrozumienie i wykorzystanie wszystkich jego możliwości wymaga czasu, ponieważ są one tak szczegółowe.

Cennik

Jest darmowy dla każdego.

4. PająkStopa

SpiderFoot to darmowy program rozpoznawczy o otwartym kodzie źródłowym. Jest to zwykle nazywane odciskiem palca z najbardziej znaczącą kolekcją OSINT.

Może wysyłać zapytania do ponad 100 źródeł publicznych i zbierać dane o adresach IP, nazwach domen, serwerach internetowych, adresach e-mail i innych informacjach.

Aby rozpocząć korzystanie ze SpiderFoot, zdefiniuj cel i wybierz spośród setek różnych modułów odcisków palców.

Korzyści

- Kod źródłowy jest swobodnie dostępny dla każdego, kto może wnieść swój wkład i ulepszyć.

- Jest ładnie napisany pod kątem kodu, umożliwiając użytkownikom lepsze poznawanie, zrozumienie i zrozumienie jego funkcji.

- Użytkownicy mogą jedynie wyznaczać cele i wybierać spośród ponad 100 modułów, które wspierają SpiderFoot w zbieraniu danych i budowaniu profilu.

- Po zarejestrowaniu nie wymaga żadnej instalacji ani dodatkowej konfiguracji.

- Jest dostępny w systemach operacyjnych Linux i Windows, a także w wersji chmurowej.

ZALETY

- Interfejs jest prosty i podstawowy.

- Wysyła zapytania do wielu zasobów publicznych — idealne do gromadzenia danych na dużą skalę.

- Nowe moduły zapewniają więcej źródeł gromadzenia danych.

Wady

- Strony opisane jako „noindex” nie pojawią się, co zapewnia nieodpowiednią reprezentację pełnej wielkości powierzchni ataku.

Cennik

Możesz zacząć korzystać z planu Hobby, który jest darmowy, a także zapewnia plany premium, które są wymienione poniżej:

- Freelancer – 79 USD (rozliczanie miesięczne) lub 749 USD (rozliczanie roczne).

- Biznes – 249 USD (rozliczanie miesięczne) lub 2,399 USD (rozliczanie roczne).

- Przedsiębiorstwo – Cena na zapytanie.

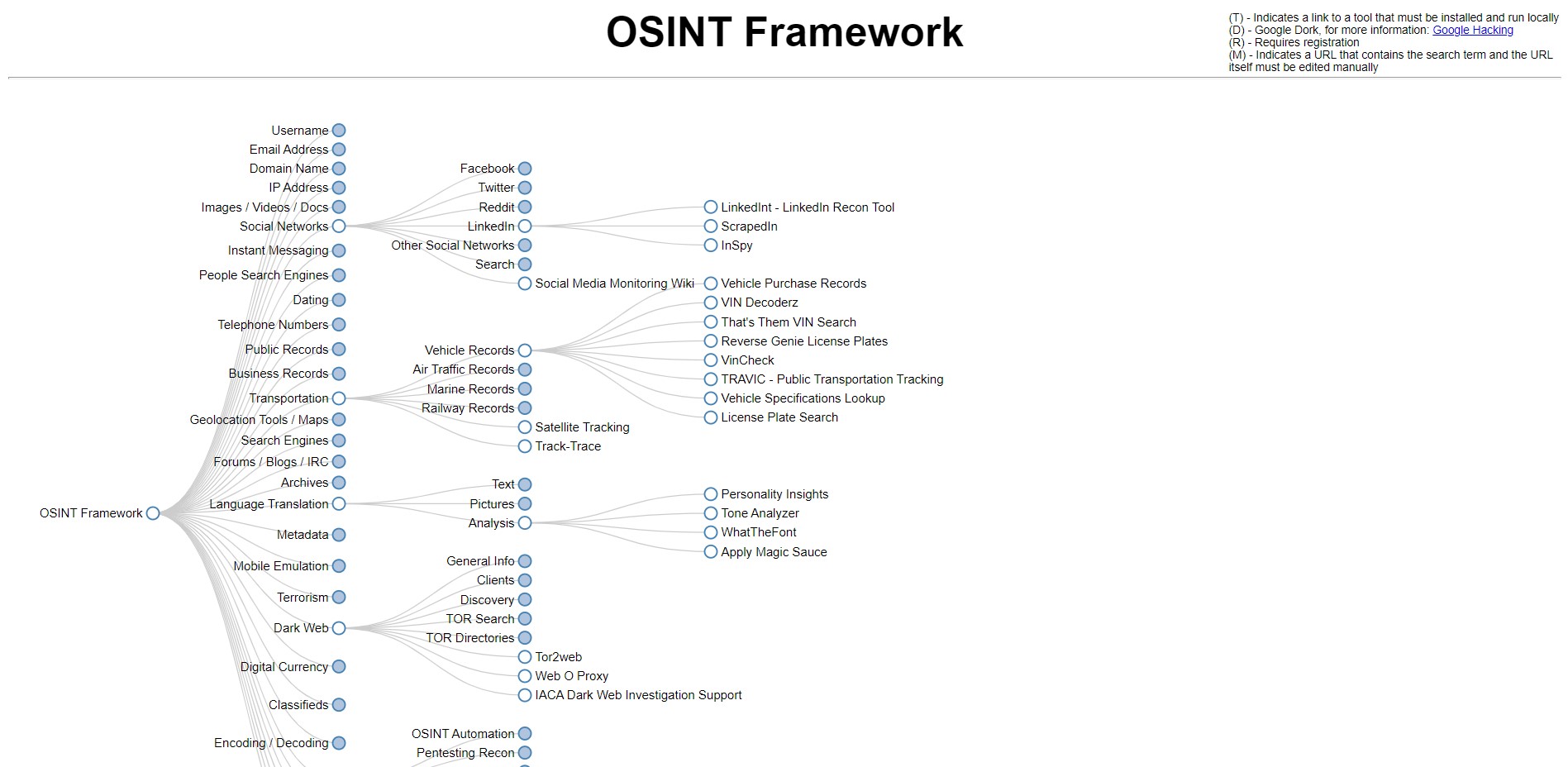

5. OSINT Framework

Jeśli nie znalazłeś jeszcze swojego idealnego narzędzia OSINT (lub nie ma go na tej liście), OSINT Framework wskaże ci właściwy kierunek.

Framework OSINT zwykle nie jest oprogramowaniem, ale raczej zbiorem narzędzi, które znacznie ułatwią pracę w OSINT.

OSINT Framework dostarcza informacje w formie internetowej interaktywnej mapy myśli, która estetycznie porządkuje informacje. Jest popularny wśród testerów penetracji i badaczy cyberbezpieczeństwa poszukujących narzędzi do pewnych obszarów gromadzenia i rozpoznania informacji.

Dzięki tej strukturze możesz poruszać się po kilku narzędziach OSINT, które są podzielone na kategorie.

Korzyści

- Narzędzia i strony internetowe, które stosuje do informacji o zapytaniach, są w dużej mierze bezpłatne lub bezpłatne.

- Oferuje różnorodne metody gromadzenia danych o dowolnym celu.

- OSINT Framework to podstawowa platforma internetowa wykorzystywana przez badaczy bezpieczeństwa i testerów do zbierania cyfrowych śladów i informacji.

- Kategoryzuje źródła danych wywiadowczych i dzieli się na tematy i cele.

ZALETY

- Podstawowa struktura społeczności OSINT

- Doskonałe źródło do odkrywania nowych narzędzi do gromadzenia danych.

- Narzędzia można sortować według kategorii.

Wady

- Może to być onieśmielające dla początkujących użytkowników, którzy nie są zaznajomieni z OSINT.

Cennik

Jest darmowy dla każdego.

Narzędzia OSINT dla mediów społecznościowych

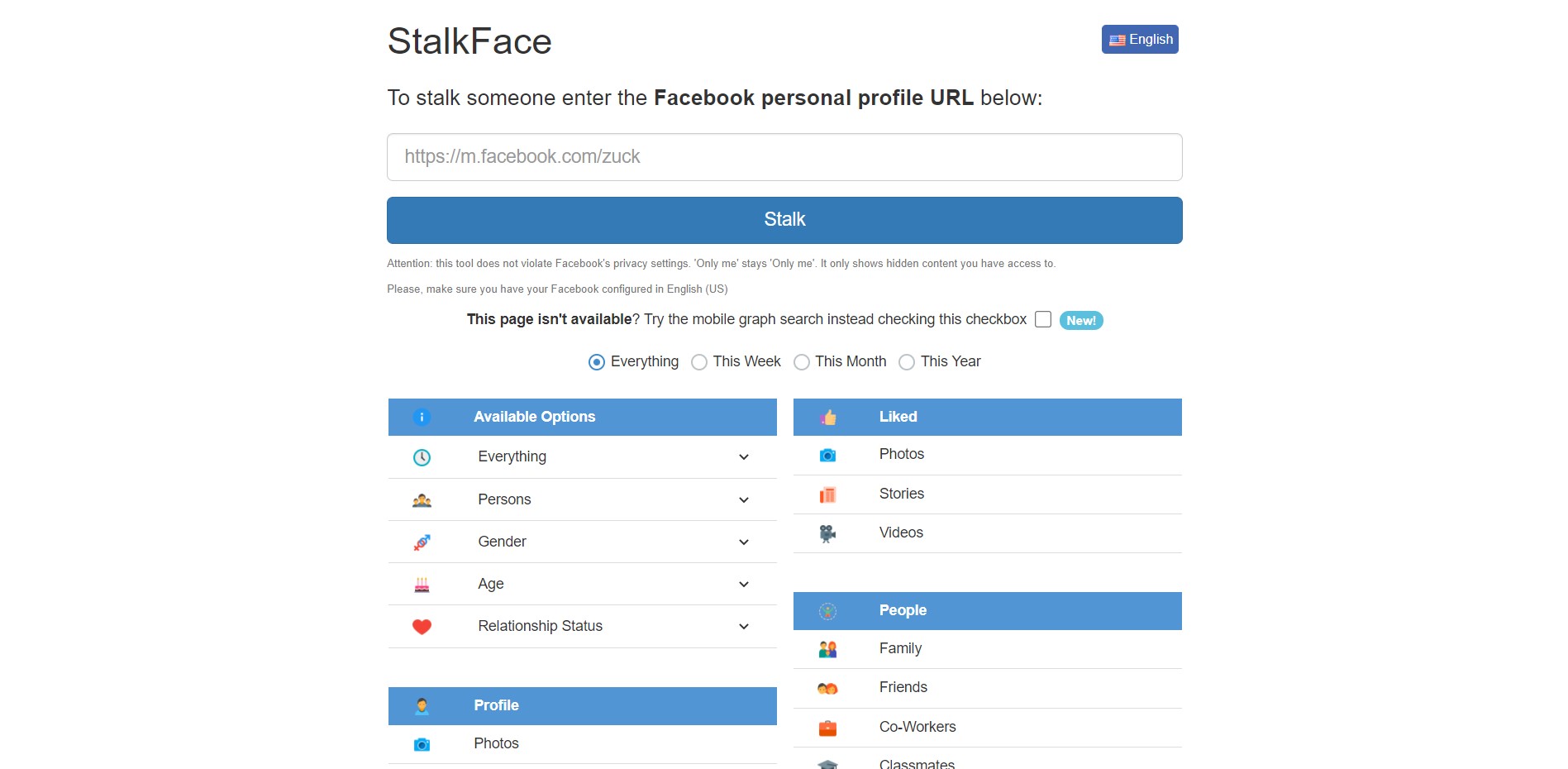

6. StalkTwarz

Facebook jest najbardziej znanym serwisem społecznościowym, a teraz jest prawie uniwersalny i może być używany przez każdego.

StalkFace to świetne narzędzie do badania lub „śledzenia” profilu na Facebooku. Możesz nawet wyświetlać posty, które zostały skomentowane lub polubione przez użytkownika.

Wykorzystuje zapytania do wykonywania zaawansowanych wyszukiwań, których Facebook nie umożliwia nam przeglądania przy użyciu standardowego wyszukiwania.

Wbrew temu, co sugeruje nazwa, używaj jej wyłącznie do celów etycznych.

Korzyści

Wystarczy wpisać adres URL Facebooka lub adres URL zdjęcia z Facebooka, aby znaleźć:

- ZDJĘCIA

- Zdjęcia oznaczone

- Polubione historie

- Lubiane zdjęcia

- Zdjęcia skomentowane

- Polubione strony

ZALETY

- Najlepsze narzędzie do eksploracji profilu na Facebooku.

Wady

- Nie zapewnia dobrych wyników, gdy profil jest od Ciebie prywatny.

Cennik

Jest bezpłatny dla wszystkich.

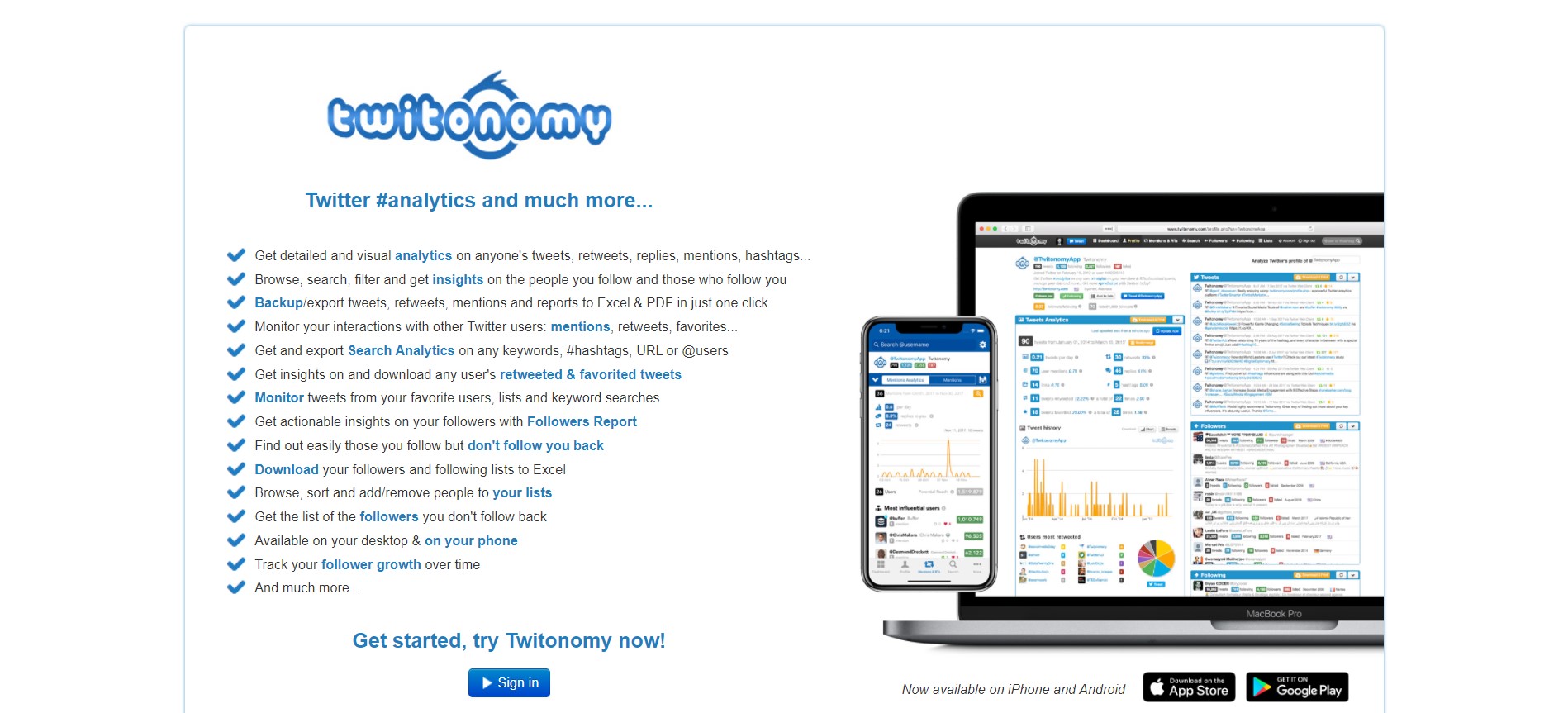

7. Twitonomy

Twitter to kolejny dobrze znany serwis informacyjny i społecznościowy, który co minutę generuje około 350,000 XNUMX tweetów.

Twitonomy to internetowy program do analizy mediów społecznościowych, który zapewnia organizacjom praktyczny wgląd w całą aktywność na ich kontach na Twitterze.

Pozwala użytkownikom śledzić interakcje z innymi użytkownikami Twittera za pomocą polubień, tweetów, retweetów i innych środków.

Korzyści

- Oferuje dane dotyczące wydajności, pulpit nawigacyjny, konfigurowalne raporty i monitorowanie zaangażowania.

- Wskaźniki wizualne są dostępne dla tweetów, retweetów, wzmianek, odpowiedzi i hashtagów.

- Organizacje mogą korzystać z raportu obserwujących, aby uzyskać wgląd w swoich obserwujących i odkryć listę osób, które ich nie obserwują.

- Umożliwia zespołom eksportowanie i tworzenie kopii zapasowych wzmianek, retweetów, tweetów i raportów do plików Excel i PDF.

ZALETY

- Może przechwytywać i śledzić między innymi Twoje hashtagi, wzmianki, tweety, retweety, komentarze i polubienia.

- Wykorzystując swoje opracowania analityczne, generuje leady i wspiera marki w rozwoju.

- Pozwala zoptymalizować zawartość Twittera i techniki zaangażowania.

Wady

- Podaj dane analityczne również dla starych tweetów, co skutkuje nieprawidłowymi danymi w raportach.

- Jest mniej rodzajów raportów.

Cennik

Zapewnia bezpłatną wersję próbną i trzy inne subskrypcje premium, które są wymienione poniżej:

- Abonament na 1 miesiąc ze wszystkimi funkcjami premium za 20 USD.

- Abonament miesięczny ze wszystkimi funkcjami premium za 19 USD/miesiąc.

- Roczny abonament ze wszystkimi funkcjami premium za 1 USD.

Narzędzia OSINT dla wyszukiwarek

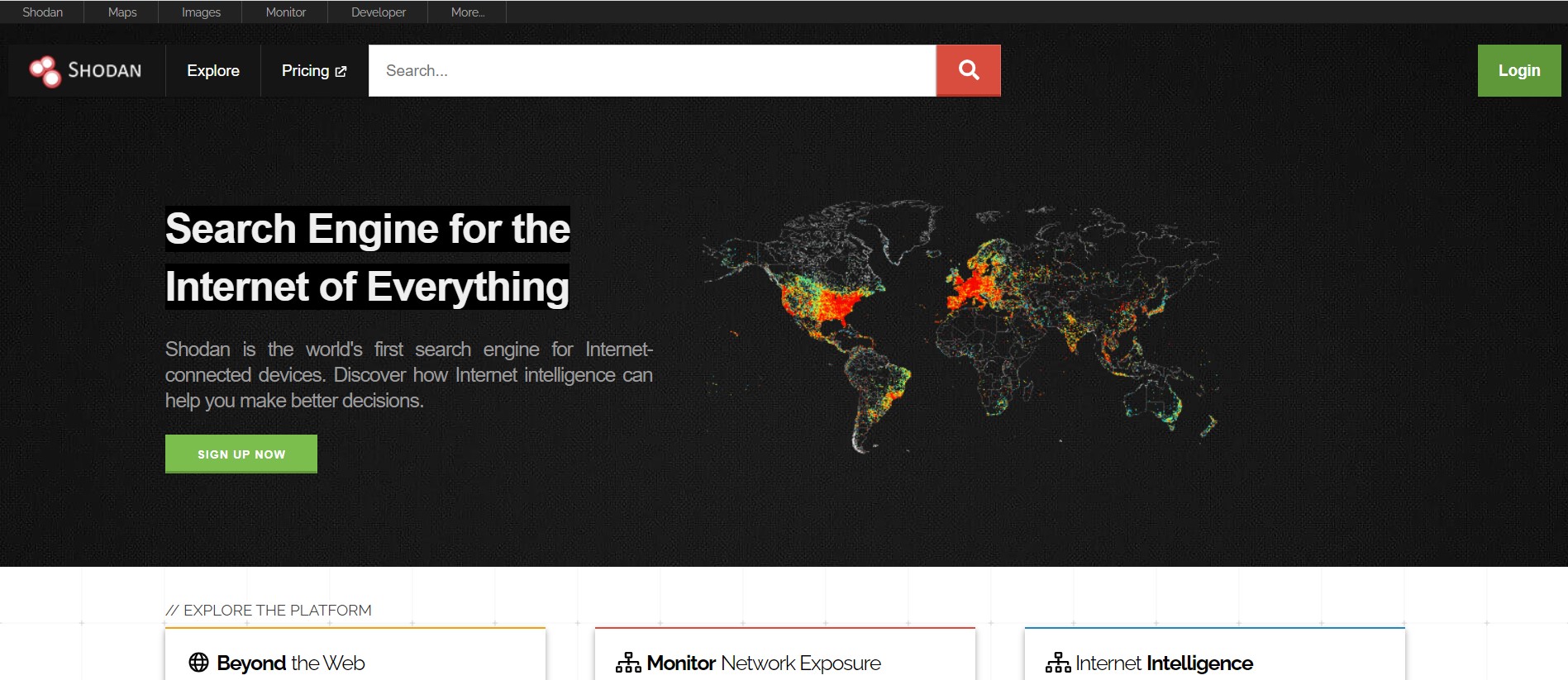

8. Shodan

Shodan był pierwszą wyszukiwarką urządzeń sieciowych, czasami nazywaną gadżetami IoT. Shodan indeksuje wszystko inne w Internecie, podczas gdy Google indeksuje tylko sieć.

Może wykrywać kamery, serwery, routery, monitoring, sygnalizację świetlną, inteligentne telewizory, lodówki i samochody połączone z Internetem.

Te gadżety IoT nie zawsze można przeszukiwać, ale Shodan stworzył metodę lokalizowania informacji na ich temat, w tym otwartych portów i luk w zabezpieczeniach. Jest to jedna z nielicznych, która potrafi zlokalizować technologie operacyjne występujące w przemysłowych systemach sterowania.

W rezultacie Shodan jest również kluczowym narzędziem cyberbezpieczeństwa w branży.

Korzyści

- Pomaga w monitorowaniu bezpieczeństwa sieci, śledząc wszystkie urządzenia podłączone do określonej sieci.

- Służy do lokalizowania urządzeń IoT, a także ich głównych użytkowników.

- Dzięki serwerom rozmieszczonym na całym świecie przemierzają Internet 24 godziny na dobę, siedem dni w tygodniu i dostarczają najbardziej aktualne informacje.

- Shodan zapewnia przewagę konkurencyjną, służąc w realizacji empirycznego wywiadu rynkowego.

- Pozwala na integrację z innymi technologiami.

ZALETY

- Możesz eksportować wyniki i tworzyć raporty z poziomu Shodan.

- Nawet osoby nietechniczne uznają go za dość łatwy w użyciu.

- Doskonały interfejs użytkownika, który pokazuje metryki z mapą geograficzną.

Wady

- Jest to usługa i w przeciwieństwie do Google nie można zadzierać z jej wewnętrznym działaniem.

Cennik

Oferuje trzy plany premium, o których mowa poniżej.

- Freelancer – 59 USD/miesiąc.

- Mała firma – 299 USD/miesiąc.

- Korporacyjny – 899 USD/miesiąc.

9. Google Dorks

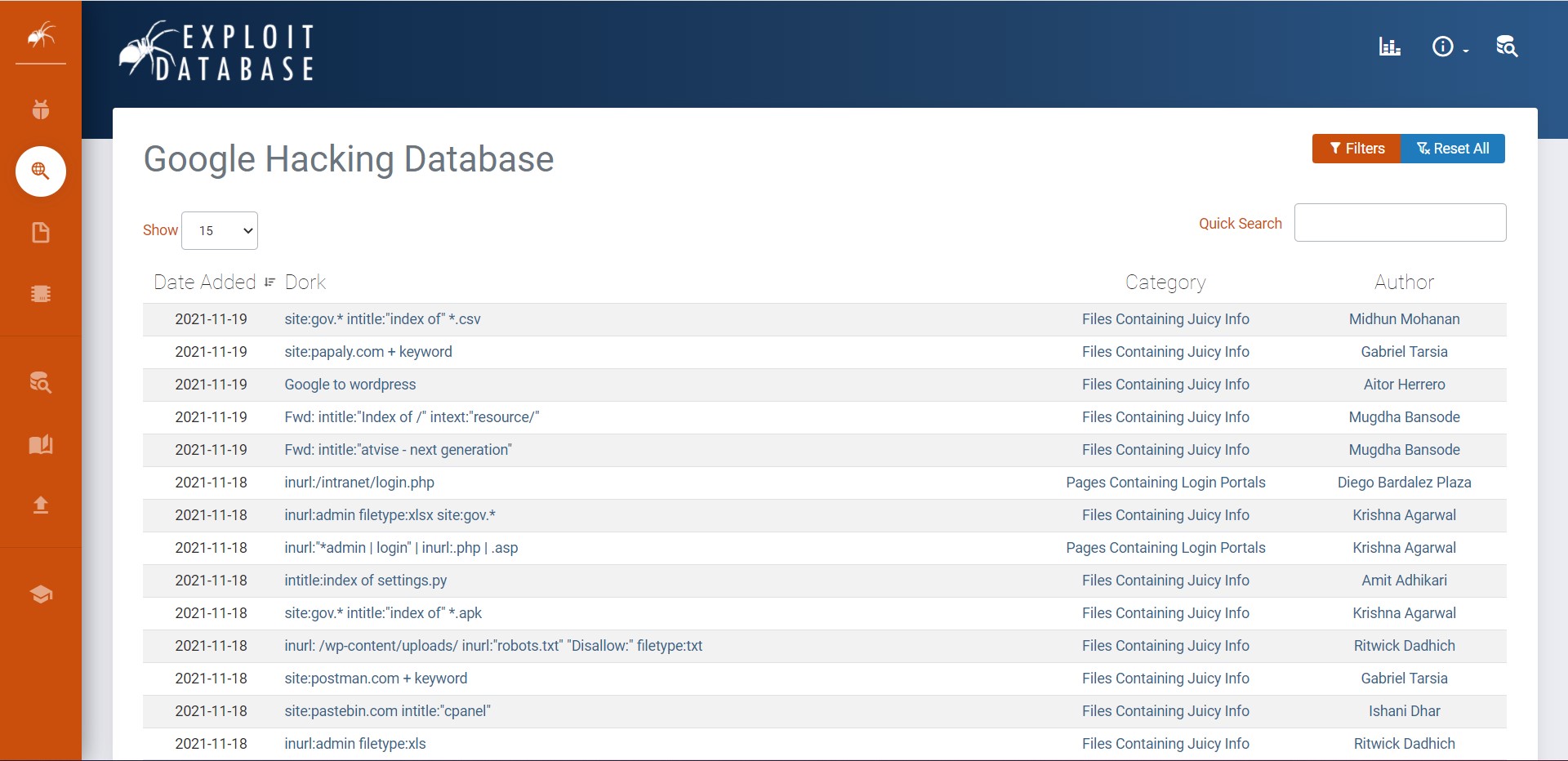

GHDB (Google Hacking Database), często znana jako Google Dorks, to baza zapytań Google, która próbuje zlokalizować publicznie dostępne informacje.

Ofiary nieświadomie umieszczają w Internecie poufne informacje, takie jak niezabezpieczone konsole internetowe, otwarte porty, portale logowania, poufne foldery, otwarte kamery, pliki zawierające informacje o nazwie użytkownika i wszystko inne, co przypadkowo ujawnione w Internecie.

Każdego dnia społeczność Google Dorks publikuje serię wyrafinowanych fraz wyszukiwania Google.

Korzyści

- Może być używany do mapowania sieci, ponieważ Simple Dorks znajduje subdomeny.

- Google Dorks są udostępniane różnym narzędziom Open-Source Network Intelligence Tools (OSNITS) i wyszukiwarkom.

- Jest to solidne narzędzie OSINT zdolne do zbierania poufnych informacji.

- Umożliwia użytkownikom zagłębienie się w archiwach serwera i uzyskanie danych o różnych argumentach.

ZALETY

- Wspierany przez zdecydowaną większość społeczności naukowej.

- Jest zawsze aktualizowany, aby odzwierciedlić najnowsze trendy w zakresie luk w zabezpieczeniach.

- Aby znaleźć wrażliwe zasoby, stosowane są proste operatory wyszukiwania.

Wady

- Hakerzy mogą używać go do prowadzenia nielegalnych działań.

Cennik

Jest bezpłatny dla wszystkich.

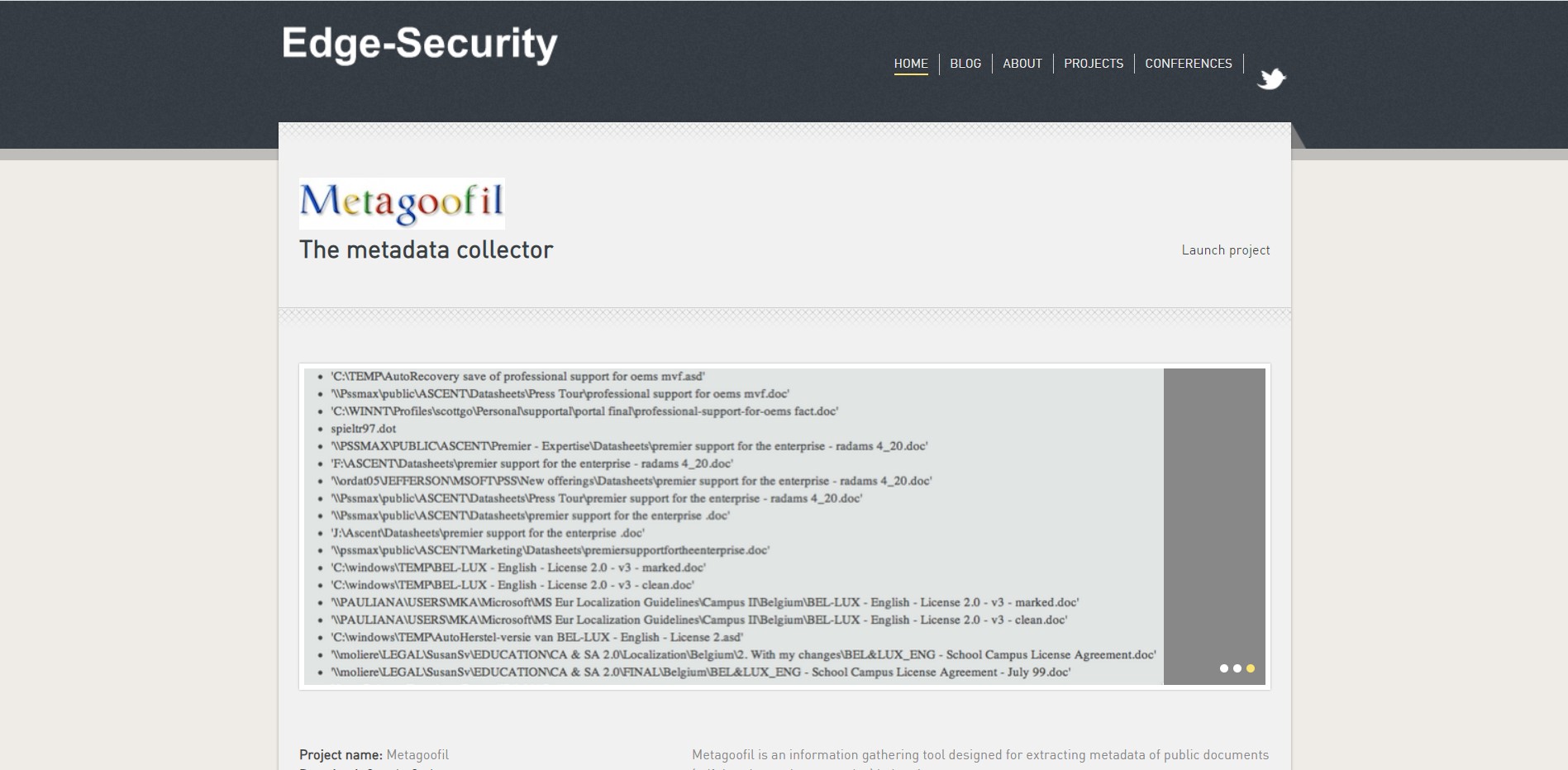

10. Metagoofil

Metagoofil to oparta na Pythonie bezpłatna pasywna kolekcja metadanych recon. Służy do wydobywania informacji z dokumentów, takich jak pdf, doc, xls, ppt, ODP i ods odkrytych na stronie docelowej lub innej publicznej witrynie.

Narzędzie lokalizuje dokumenty za pomocą Google, a następnie pobiera je na dysk lokalny i wyodrębnia wszystkie metadane.

Bada metadane tych dokumentów i gromadzi wiele danych. Może lokalizować poufne informacje, takie jak nazwy użytkowników, rzeczywiste tożsamości, wersje oprogramowania, e-maile i ścieżki/serwery.

Korzyści

- Pozwala na rozpoznanie informacji o ścieżce, co pomaga w mapowaniu sieci.

- Wyszukuje i wyodrębnia dane z plików lokalnych lub plików na stronie internetowej.

- Jego repozytorium można łatwo sklonować i zainstalować za pomocą witryny GitHub.

- Może również wyodrębniać adresy MAC z różnych dokumentów.

ZALETY

- Oprogramowanie, które jest bezpłatne i open-source.

- Raporty można zapisywać w wielu różnych formatach, w tym w formacie PDF.

- Może automatycznie wykrywać i pobierać publiczne dokumenty tekstowe w domenie.

- Filtry mogą być używane do skrobania nazw użytkowników, e-maili i haseł.

Wady

- Wizualizacja danych jest dość podstawowa.

- Hakerzy mogą używać Metagoofil do zbierania nazw użytkowników i podejmowania łatwiejszych ataków brute-force.

Cennik

Jest bezpłatny dla wszystkich.

11. TinEye

TinEye to obraz wyszukiwarka działająca w odwrotnej kolejności.

Możesz przesłać zdjęcia, aby dowiedzieć się, gdzie zostały zrobione, gdzie zostały użyte i czy istnieją zmienione wersje; Technologia rozpoznawania obrazu jest używana zamiast słów kluczowych, metadanych lub znaków wodnych.

Badanie TinEye wskazuje, że znajdzie dokładny obraz, nawet jeśli został zmniejszony, przycięty i zmodyfikowany. Jeśli kiedykolwiek oglądałeś program telewizyjny Catfish, widziałeś, jak ludziom pokazywano zdjęcia ludzi, którzy nie są tymi, z którymi rozmawiali.

Czasami to trochę przerażające. Żyjemy jednak w epoce wysoce technologicznej, w której aplikacje randkowe, czaty na żywo i inne formy kontaktu są coraz bardziej popularne.

Tak więc, jeśli kiedykolwiek zastanawiałeś się, czy ktoś wysyła Ci fałszywe zdjęcia lub „łapie Cię”, sprawdź TinEye.

Korzyści

- Wyszukiwanie do tyłu aby dowiedzieć się, skąd pochodzi zdjęcie lub dowiedzieć się o nim więcej.

- Zbadaj lub śledź wygląd obrazu w Internecie.

- Zidentyfikuj strony internetowe, które używają wygenerowanego przez Ciebie obrazu.

ZALETY

- Przesłanie obrazu i rozpoczęcie wyszukiwania jest proste.

- Posiada dużą bazę danych z ponad 41.9 milionami fotografii w indeksie.

- Dostępnych jest kilka opcji filtrowania, które zwiększają wartość wyszukiwania.

Wady

- Nie można zbiorczo przesyłać zdjęć; zamiast tego należy wybierać pojedynczo.

- Podczas wyszukiwania żadna z bezpłatnych funkcji nie zapewni podobnych wyników wyszukiwania zdjęć.

- Darmowa edycja nie posiada funkcji automatycznego podglądu zdjęć.

Cennik

Zapewnia miesięczne subskrypcje już od 300 USD miesięcznie.

W przypadku pierwszego wyszukiwania pierwsze 5000 zdjęć kosztuje 0.12 USD/obraz, a obrazy 5001-100000 – 0.09 USD/obraz.

Bieżące monitorowanie pierwszych 500000 zdjęć jest dostępne za 0.01 USD za zdjęcie każdego miesiąca.

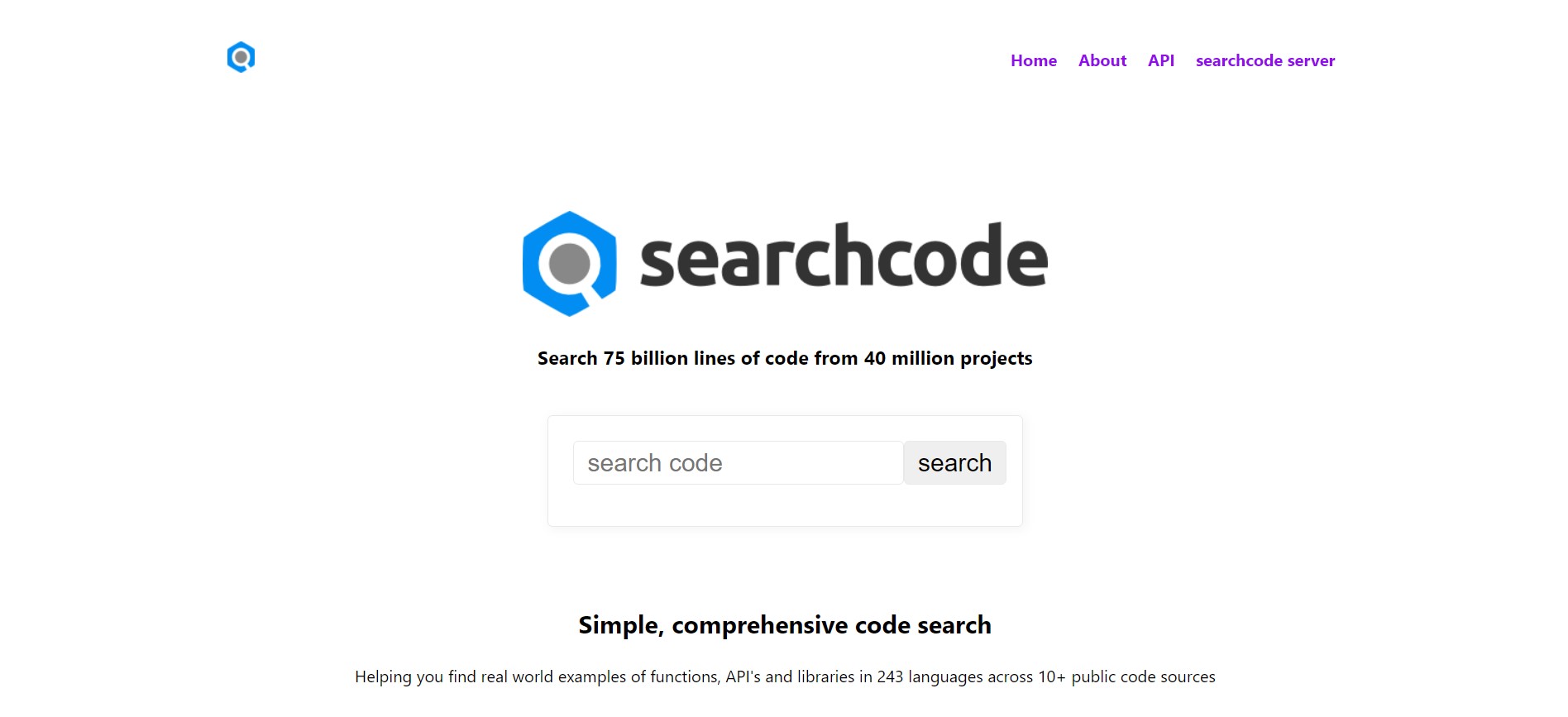

12. Kod wyszukiwania

Searchcode to jedyna w swoim rodzaju wyszukiwarka, która szuka inteligencji w kodzie open source. Deweloperzy mogą go używać do wykrywania problemów z dostępnością poufnych informacji w kodzie.

Wyszukiwarka działa podobnie do Google, z tą różnicą, że zamiast indeksować serwery WWW, wyszukuje informacje w wierszach kodu w aktywnych aplikacjach lub w aplikacjach w fazie rozwoju.

Haker może wykorzystać wyniki wyszukiwania, aby znaleźć nazwy użytkowników, luki lub błędy w samym kodzie.

Searchcode przeszukuje repozytoria kodu, takie jak GitHub, Bitbucket, Google Code, GitLab, CodePlex i inne. Możesz także filtrować język według jego rodzaju.

Korzyści

- Jest to całkowicie darmowa internetowa wyszukiwarka kodu.

- Deweloperzy mogą wyszukiwać za pomocą znaków specjalnych.

- Możliwe jest filtrowanie kodu dla różnych języków lub repozytoriów.

- Możesz użyć wyników wyszukiwania, aby zidentyfikować nazwy użytkowników lub luki w kodzie.

ZALETY

- Posiada fantastyczny interfejs użytkownika.

- Potrafi łatwo zidentyfikować interesujące miejsca ze zdrapanych projektów typu open source

- Filtry ułatwiają sortowanie według języka, repozytorium lub terminu.

Wady

- Ma krzywą uczenia się, która może być trudna dla nowych użytkowników.

Cennik

Jest bezpłatny dla wszystkich.

Wnioski

OSINT stał się istotnym elementem zarówno publicznych, jak i prywatnych organizacji oferujących wywiad i rządów. Może również pomóc firmom zbierać informacje z wysokiej jakości informacji do bazy i dokonywać na jej podstawie wyborów.

Niezależnie od tego, czy prowadzisz projekt badawczy, wywiad dotyczący konkurencji, ocenę podatności na zagrożenia czy analizę zagrożeń, OSINT może pomóc Ci uzyskać dostęp do jednych z najlepszych dostępnych danych na świecie. I w większości za darmo.

Nawet jeśli jesteś po prostu osobą zaniepokojoną swoją prywatnością i chcesz dowiedzieć się, jakie dane osobowe zostały przypadkowo ujawnione, OSINT może być przydatny.

Pomimo doskonałej użyteczności, narzędzia wywiadowcze typu open source mają również ciemną stronę, którą mogą wykorzystać hakerzy lub osoby zaangażowane w nielegalną działalność.

Najlepiej zachować szczególną ostrożność podczas korzystania z takich narzędzi i upewnić się, że nie używasz ich do żadnych nielegalnych celów.

Dodaj komentarz