ບໍ່ຕ້ອງສົງໃສວ່າອິນເຕີເນັດໄດ້ກາຍເປັນອົງປະກອບທີ່ຂາດບໍ່ໄດ້ຂອງຊີວິດທີ່ທັນສະໄຫມ. ທຸກໆນາທີ, ພວກເຮົາສົ່ງອີເມວ 197.6 ລ້ານ, ໃຊ້ 1.6 ລ້ານໂດລາອອນໄລນ໌, ແລະດາວໂຫລດຫຼາຍກວ່າ 415,000 ຄໍາຮ້ອງສະຫມັກເປັນປະຊາກອນ.

ຢ່າງໃດກໍຕາມ, ເຖິງແມ່ນວ່າການນໍາໃຊ້ອິນເຕີເນັດທີ່ເພີ່ມຂຶ້ນຢ່າງຕໍ່ເນື່ອງຂອງພວກເຮົາເຮັດໃຫ້ພວກເຮົາມີທາງເລືອກໃນການສື່ສານ, ການຮຽນຮູ້, ແລະເຕັກໂນໂລຢີທີ່ບໍ່ມີຂອບເຂດ, ມັນຍັງເຮັດໃຫ້ພວກເຮົາມີຄວາມສ່ຽງຫຼາຍຈາກເວັບໄຊທ໌.

ພວກເຮົາໄດ້ລວບລວມຂໍ້ມູນຄວາມປອດໄພອອນໄລນ໌ຫຼ້າສຸດຈາກທົ່ວໂລກເພື່ອຊ່ວຍໃຫ້ທ່ານເຂົ້າໃຈຂອບເຂດແລະຄວາມຮຸນແຮງຂອງຄວາມສ່ຽງທີ່ປະເຊີນຫນ້າກັບບໍລິສັດຂອງທ່ານ. ຕົວເລກເຫຼົ່ານີ້ແມ່ນອີງໃສ່ການສໍາຫຼວດຂອງພາກສ່ວນທີສາມແລະສິ່ງພິມ. ດັ່ງນັ້ນ, ໃຫ້ເລີ່ມຕົ້ນ.

ຄວາມຖີ່ຂອງການໂຈມຕີເວັບແມ່ນຫຍັງ?

ອີງຕາມ ການວິເຄາະທີ່ຜ່ານມາຂອງ Verizon, ການໂຈມຕີຂອງຄໍາຮ້ອງສະຫມັກເວັບໄຊຕ໌ກວມເອົາ 26% ຂອງການລະເມີດທັງຫມົດ, ເຮັດໃຫ້ພວກເຂົາເປັນຮູບແບບການໂຈມຕີເລື້ອຍໆອັນດັບສອງ.

ຢ່າງໃດກໍຕາມ, ໂຄງການບໍ່ແມ່ນແຫຼ່ງຄວາມສ່ຽງດຽວໃນອິນເຕີເນັດ. ການຈະລາຈອນຄົ້ນຫາທົ່ວໂລກເພີ່ມຂຶ້ນຢ່າງຫຼວງຫຼາຍໃນປີ 2020, ມີການເພີ່ມຂຶ້ນເລື້ອຍໆໃນລະຫວ່າງການປິດລ້ອມການລະບາດຂອງ COVID-19.

ໃນປັດຈຸບັນ, ຍ້ອນວ່າໂລກໄດ້ຮັບເອົາການ hangouts virtual ແລະເວທີການຖ່າຍທອດຮູບເງົາສໍາລັບການພັກຜ່ອນ, ເຊັ່ນດຽວກັນກັບເຕັກໂນໂລຢີການປະຊຸມທາງວິດີໂອເພື່ອພົວພັນກັບເພື່ອນຮ່ວມງານຈາກໄລຍະໄກ, ລະດັບສູງຂອງອິນເຕີເນັດທົ່ວໂລກເຫຼົ່ານີ້ບໍ່ມີສັນຍານທີ່ຈະຊ້າລົງ.

ໃນຂະນະທີ່ອິນເຕີເນັດໄດ້ຊ່ວຍໃຫ້ທຸລະກິດຈໍານວນຫຼາຍຮັກສາຜົນຜະລິດຍ້ອນວ່າພວກເຂົາຫັນໄປສູ່ໄລຍະໄກແລະ, ບໍ່ດົນມານີ້, ການເຮັດວຽກແບບປະສົມ, ການເອື່ອຍອີງຂອງພວກເຮົາໄດ້ເຮັດໃຫ້ມັນເປັນເປົ້າຫມາຍທີ່ມີຄຸນຄ່າສໍາລັບຜູ້ໂຈມຕີ, ຜູ້ທີ່ໄດ້ສຸມໃສ່ຄວາມພະຍາຍາມຂອງເຂົາເຈົ້າໃນການຂຸດຄົ້ນຈຸດອ່ອນຂອງເວັບ.

ອີງຕາມ SiteLock, ອີງຕາມການ ການກວດສອບ 7 ລ້ານເວັບໄຊທ໌, ເວັບໄຊທ໌ໃນປັດຈຸບັນຖືກໂຈມຕີໂດຍສະເລ່ຍ 94 ຕໍ່ມື້ແລະຖືກເຂົ້າເຖິງໂດຍ bots ປະມານ 2,608 ເທື່ອໃນແຕ່ລະອາທິດ. cybercriminals ໃຊ້ bots ເຫຼົ່ານີ້ເພື່ອຄົ້ນຫາເວັບໄຊທ໌ສໍາລັບຈຸດອ່ອນແລະປະຕິບັດຮູບແບບການໂຈມຕີແບບງ່າຍໆເຊັ່ນ: ການປະຕິເສດການບໍລິການທີ່ແຈກຢາຍ (DDoS) ແລະການໂຈມຕີທີ່ອ້າງເຖິງຂໍ້ມູນ.

ດ້ວຍ bots ຈໍານວນຫລາຍທີ່ຖືກກ່າວຫາວ່າຊອກຫາຈຸດອ່ອນ, ມັນບໍ່ແປກໃຈ - ເຖິງແມ່ນວ່າບໍ່ຫນ້າພໍໃຈ - ທີ່ປະມານ 12.8 ລ້ານເວັບໄຊທ໌ທົ່ວໂລກຕິດເຊື້ອ malware.

URL ທີ່ອີງໃສ່ແອັບພລິເຄຊັນເວັບ

ສິບປະເທດທີ່ເປັນເຈົ້າພາບສ່ວນໃຫຍ່ຂອງ URL ທີ່ມີຄວາມສ່ຽງສູງ, ອີງຕາມ a ການວິເຄາະທີ່ຜ່ານມາ, ແມ່ນ:

- ອາເມລິກາ

- ລັດເຊຍ

- ເຢຍລະມັນ

- ສິງກະໂປ

- ເກົາຫຼີໃຕ້

- ເດນມາກ

- ຈີນ

- ຍີ່ປຸ່ນ

- ການາດາ

- ປະເທດເນເທີແລນ

Botnets, keyloggers, and monitoring, malware sites, phishing, proxy avoidance and anonymizers, spam, spyware, and adware are among the high-risk URLs categorized in this research.

ຕໍ່ໄປນີ້ແມ່ນປະເພດເວັບໄຊທ໌ສູງສຸດທີ່ເປັນເຈົ້າພາບ URL ທີ່ເປັນອັນຕະລາຍ:

- ຜູ້ໃຫຍ່ (9.43% ເປັນເຈົ້າພາບ URL ທີ່ເປັນອັນຕະລາຍ)

- ຄວາມບັນເທີງ (8.63%)

- ຢາ (7.66%)

- ການຜະລິດ (19.87%)

- Shareware/torrents (11.84%)

- ເຄືອຂ່າຍສັງຄົມ (8.71%)

- ຕົວແກ້ໄຂລິ້ງ URL (5.81%)

- ອື່ນໆ (28.06%)

ສະຖາບັນການເງິນທີ່ຖືກເປົ້າຫມາຍດ້ວຍການໂຈມຕີເວັບ

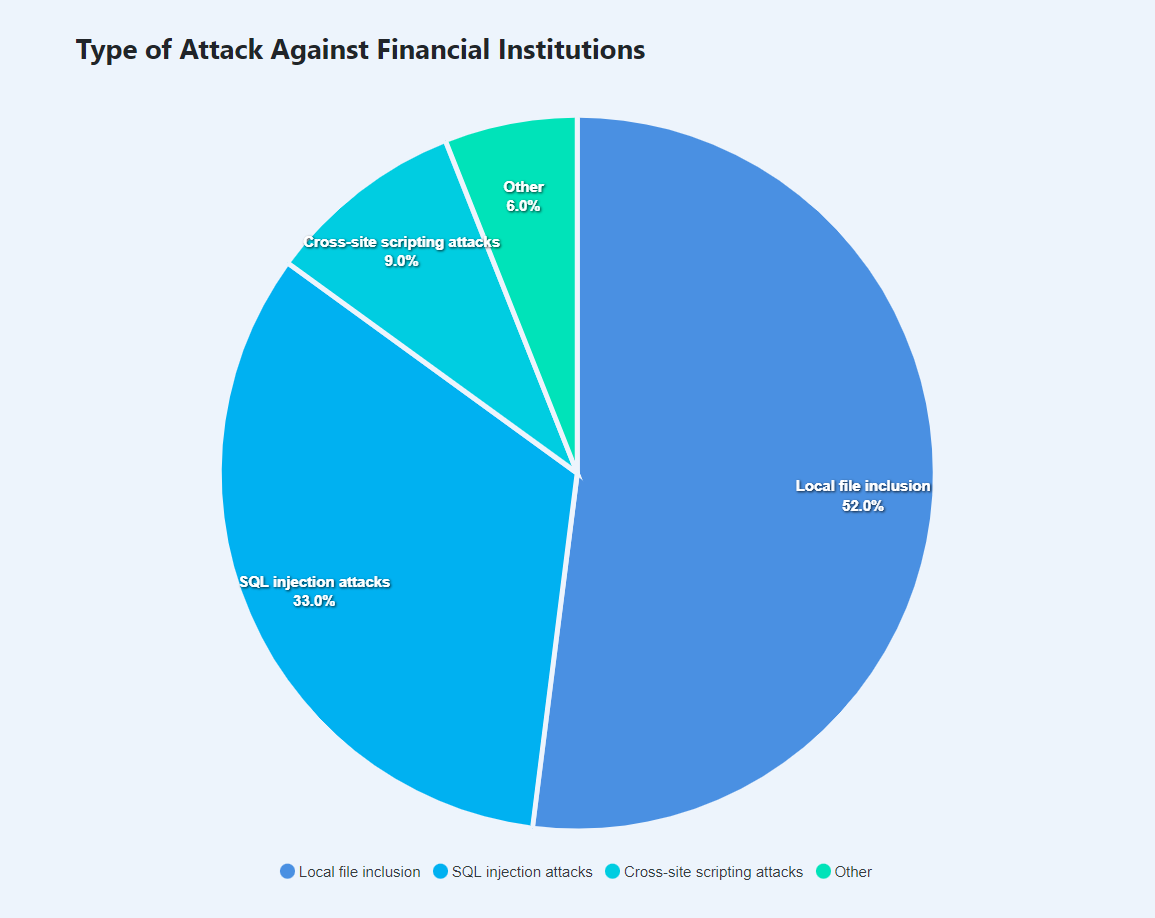

ໃນປີ 2020, ການໂຈມຕີທາງເວັບຫຼາຍກວ່າ 736 ລ້ານຄັ້ງຕໍ່ສະຖາບັນການເງິນໄດ້ຖືກລົງທະບຽນ, ຈາກຈໍານວນການໂຈມຕີທາງເວັບທັງໝົດ 6.3 ຕື້ເທື່ອໃນປີນັ້ນ. ການລວມເອົາໄຟລ໌ທ້ອງຖິ່ນແມ່ນປະເພດທົ່ວໄປທີ່ສຸດຂອງການໂຈມຕີເວັບ, ກວມເອົາ 52 ສ່ວນຮ້ອຍຂອງການໂຈມຕີທັງຫມົດ, ຕິດຕາມດ້ວຍການໂຈມຕີ SQL, ເຊິ່ງກວມເອົາ 33 ສ່ວນຮ້ອຍ. 9 ເປີເຊັນຂອງການໂຈມຕີແມ່ນການຂຽນແບບຂ້າມເວັບໄຊ.

ມາລແວຕາມເວັບ

Malware ແມ່ນມີສ່ວນຮ່ວມໃນຫຼາຍກວ່າ 70% ຂອງການລະເມີດການລ່ວງລະເມີດຂອງລະບົບທັງຫມົດ, ແລະ 32% ຂອງ malware ທັງຫມົດແມ່ນແຜ່ລາມຜ່ານອິນເຕີເນັດ.

ຕໍ່ໄປນີ້ແມ່ນອັນຕະລາຍຕົ້ນຕໍທີ່ຄົ້ນພົບຢູ່ໃນເວັບໄຊທ໌ທີ່ຕິດເຊື້ອ malware:

- ຟິດຊິງ (7%)

- Defacement (6%)

- SEO spam (5%)

- Backdoor (65%)

- ແຮກເກີໄຟລ໌ (48%)

- ຄຳຮ້ອງຂໍການປະເມີນທີ່ເປັນອັນຕະລາຍ (22%)

- ສະຄຣິບ Shell (22%)

- ຫົວສີດ (21%)

- Cryptominer (<1%)

ຟິດຊິງຕາມເວັບ

ນອກເຫນືອຈາກການປະຕິເສດການສອບຖາມທີ່ກ່ຽວຂ້ອງກັບ malware, ເທກໂນໂລຍີຄວາມປອດໄພເວັບຂອງ Akamai ຍັງປ້ອງກັນ 6,258,597 ຄໍາຮ້ອງຂໍທີ່ກ່ຽວຂ້ອງກັບ phishing ແລະສະຫນອງຂໍ້ມູນກ່ຽວກັບປະສົບການ phishing ຂອງຕົນເອງ.

ເວທີ, ການເງິນ, ການບໍລິການທົ່ວໂລກ, ຫ້ອງການ CIO, ພະແນກການຂາຍອອນໄລນ໌ແລະການຕະຫຼາດ, ເຊັ່ນດຽວກັນກັບທີມງານສະຫນັບສະຫນູນ, ສື່ມວນຊົນ, ແລະຜູ້ໃຫ້ບໍລິການ, ເປັນຫນ່ວຍທຸລະກິດທີ່ຂີ້ຕົວະຫຼາຍທີ່ສຸດ, ອີງຕາມການຄົ້ນຄວ້າ. ເຖິງວ່າຈະມີຄວາມຈິງທີ່ວ່າຕົວເລກນີ້ແມ່ນນ້ອຍກວ່າຈໍານວນການສອບຖາມທີ່ກ່ຽວຂ້ອງກັບ malware ທີ່ຖືກປະຕິເສດ, ສະຖິຕິ Google Safe Browsing ເປີດເຜີຍວ່າມີເວັບໄຊທ໌ phishing ຢູ່ໃນອິນເຕີເນັດປະມານ 75 ເທົ່າເນື່ອງຈາກມີເວັບໄຊທ໌ malware.

ນີ້ເນັ້ນຫນັກເຖິງຂະຫນາດຂອງໄພຂົ່ມຂູ່ທີ່ເກີດຈາກ ວິສະວະກໍາສັງຄົມ: ການໂຈມຕີທາງສັງຄົມ, ເຊັ່ນ phishing, ກວມເອົາ 25% ຂອງການລະເມີດທັງຫມົດ. ຜູ້ໃຊ້ Webmail ແລະ Software-as-a-Service (SaaS) ແມ່ນເປົ້າຫມາຍຂອງຄວາມພະຍາຍາມ phishing ຫຼາຍທີ່ສຸດ, ອີງຕາມການສໍາຫຼວດທີ່ຜ່ານມາ, ກວມເອົາ 34.7% ຂອງຄວາມພະຍາຍາມ phishing ທັງຫມົດ.

ຄວາມຖີ່ຂອງການປະນີປະນອມທາງອີເມລ໌ທຸລະກິດ (BEC) ການໂຈມຕີທີ່ເປີດຕົວຜ່ານຜູ້ໃຫ້ບໍລິການ webmail ຟຣີເພີ່ມຂຶ້ນ 11% ໃນປີທີ່ຜ່ານມາ, ຈາກ 61% ເປັນ 72%, ອີງຕາມບົດລາຍງານດຽວກັນ. Gmail ໄດ້ຖືກນໍາໃຊ້ໂດຍຫຼາຍກວ່າເຄິ່ງຫນຶ່ງຂອງຜູ້ທີ່ເປີດຕົວການໂຈມຕີ.

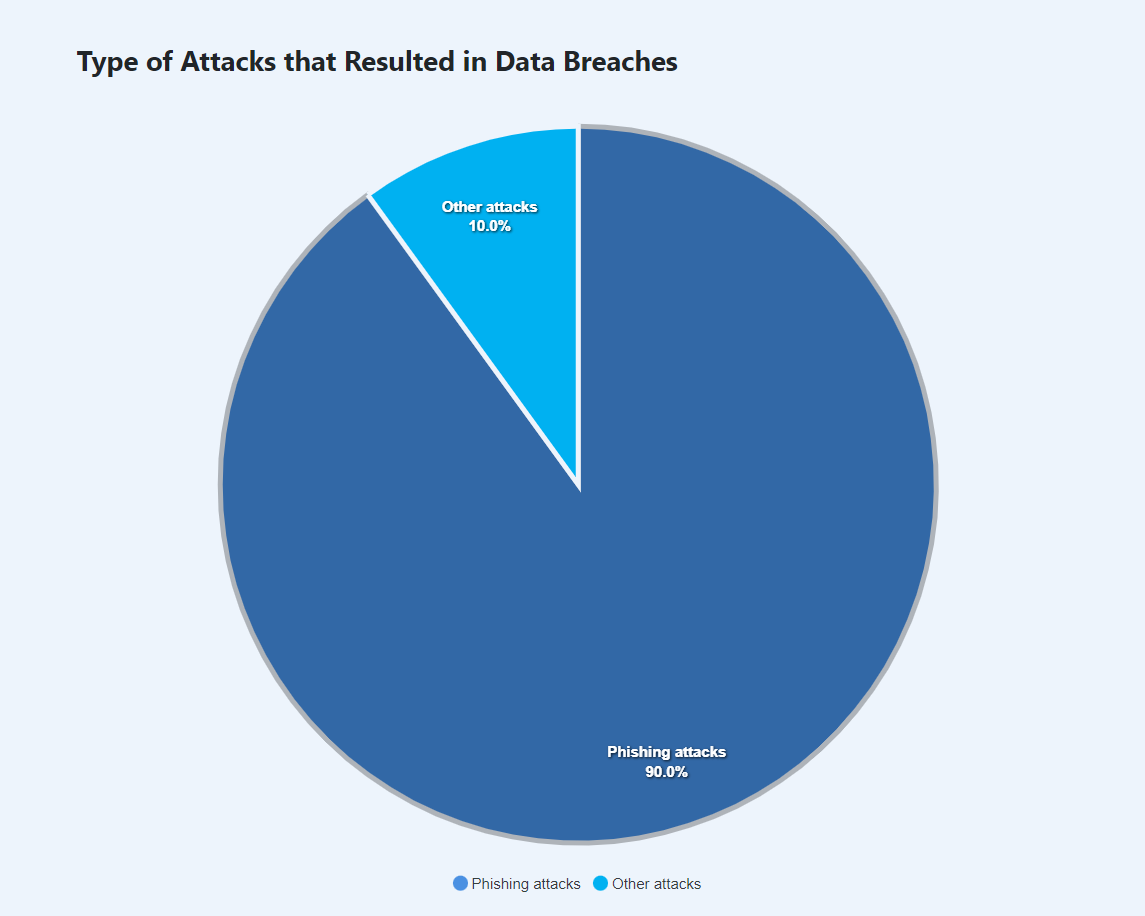

ການລະເມີດຂໍ້ມູນຈາກການໂຈມຕີ phishing

90 ເປີເຊັນຂອງການລະເມີດຂໍ້ມູນແມ່ນເກີດມາຈາກການໂຈມຕີ phishing, ອີງຕາມ Cisco's 2021 Cybersecurity ການຄົ້ນຄວ້າທ່າອ່ຽງໄພຂົ່ມຂູ່. ຜູ້ໃຊ້ແມ່ນການເຊື່ອມໂຍງທີ່ອ່ອນແອທີ່ສຸດໃນລະບົບຕ່ອງໂສ້ຄວາມປອດໄພ, ດັ່ງນັ້ນການໂຈມຕີຈໍານວນຫຼາຍແມ່ນສຸມໃສ່ພວກເຂົາ. ແຮກເກີແນເປົ້າໃສ່ຄວາມຮູ້ສຶກຂອງມະນຸດ ຫຼືຄວາມບໍ່ເສີຍເມີຍເລື້ອຍໆຫຼາຍກວ່າຂໍ້ບົກພ່ອງຂອງລະບົບ, ຕາມທີ່ພິສູດໂດຍຄວາມນິຍົມຂອງວິທີການວິສະວະກໍາສັງຄົມ.

A ຄ່າໃຊ້ຈ່າຍໃນການລະເມີດຂໍ້ມູນ ສະເລ່ຍ 4.24 ລ້ານໂດລາສະຫະລັດ. ຕົວເລກນີ້ສະແດງໃຫ້ເຫັນຄວາມແຕກຕ່າງດ້ານຄ່າໃຊ້ຈ່າຍທີ່ນັບມື້ນັບກວ້າງອອກລະຫວ່າງບໍລິສັດທີ່ໃຊ້ວິທີການຄວາມປອດໄພທີ່ທັນສະໄຫມກວ່າແລະບໍ່ມີ. ນີ້ຫມາຍຄວາມວ່າຄ່າໃຊ້ຈ່າຍຂອງການລະເມີດຂໍ້ມູນແມ່ນຕ່ໍາຢ່າງຫຼວງຫຼາຍສໍາລັບບໍລິສັດທີ່ມີສະຖາປັດຕະຍະກໍາຄວາມປອດໄພຢ່າງເປັນທາງການຢູ່ໃນສະຖານທີ່, ແຕ່ມັນອາດຈະເປັນອັນຕະລາຍສໍາລັບຜູ້ທີ່ບໍ່ເຮັດ.

ອີງຕາມການສໍາຫຼວດດຽວກັນ, ການໂຈມຕີທີ່ຮ້າຍແຮງກວມເອົາ 52 ສ່ວນຮ້ອຍຂອງການລະເມີດ, ແລະການລະເມີດເຫຼົ່ານີ້ມີມູນຄ່າສະເລ່ຍ $4.27 ລ້ານ, ຊຶ່ງຫຼາຍກ່ວາການລະເມີດຂໍ້ມູນປົກກະຕິ. ເນື່ອງຈາກວິທີການ ransomware ແລະ malware ທີ່ຖືກທໍາລາຍທໍາລາຍຂໍ້ມູນ, ພວກມັນມີມູນຄ່າຫຼາຍກ່ວາການໂຈມຕີທີ່ເປັນອັນຕະລາຍປົກກະຕິ. ການໂຈມຕີທີ່ເປັນອັນຕະລາຍທີ່ລຶບ ຫຼືທໍາລາຍຂໍ້ມູນມີມູນຄ່າສະເລ່ຍ $4.52 ລ້ານ, ໃນຂະນະທີ່ການໂຈມຕີ ransomware ມີມູນຄ່າສະເລ່ຍ $4.44 ລ້ານ.

ສະຫຼຸບ

ພື້ນຜິວການໂຈມຕີ ແລະກົນໄກການຫຼຸດຜ່ອນການປ້ອງກັນ web application ຄວາມປອດໄພ. ການປົກປ້ອງຄໍາຮ້ອງສະຫມັກເວັບໄຊຕ໌ດ້ວຍວິທີການດຽວຫຼືຢູ່ໃນຊັ້ນດຽວຂອງ stack ແມ່ນບໍ່ພຽງພໍ. ຊ່ອງໂຫວ່ໃນແພລດຟອມຫຼືໂປໂຕຄອນເຊັ່ນ TCP ຫຼື HTTP ອາດຈະເປັນອັນຕະລາຍຕໍ່ຄວາມປອດໄພຂອງແອັບພລິເຄຊັນ ແລະການມີຢູ່ເປັນການໂຈມຕີຂອງໂປຣແກຣມເອງ.

ເພື່ອບັນລຸເງື່ອນໄຂສະດວກ web application posture ຄວາມປອດໄພ, ເປັນ stack ທັງຫມົດຂອງມາດຕະການຫຼຸດຜ່ອນແມ່ນຕ້ອງການ. ມັນເປັນມູນຄ່າທີ່ສັງເກດວ່າຍຸດທະສາດລວມຈໍາເປັນຕ້ອງມີການປະສານງານໃນທົ່ວເຄືອຂ່າຍ, ຄວາມປອດໄພ, ການດໍາເນີນງານ, ແລະທີມງານພັດທະນານັບຕັ້ງແຕ່ແຕ່ລະຄົນມີຄວາມຮັບຜິດຊອບໃນການປົກປ້ອງຄໍາຮ້ອງສະຫມັກແລະຂໍ້ມູນທີ່ສໍາຄັນຂອງພວກເຂົາ.

ອອກຈາກ Reply ເປັນ