इसमें कोई संदेह नहीं है कि इंटरनेट आधुनिक जीवन का एक अनिवार्य घटक बन गया है। हर मिनट, हम 197.6 मिलियन ईमेल भेजते हैं, 1.6 मिलियन डॉलर ऑनलाइन खर्च करते हैं, और जनसंख्या के रूप में 415,000 से अधिक एप्लिकेशन डाउनलोड करते हैं।

हालाँकि, हालांकि इंटरनेट का हमारा लगातार बढ़ता उपयोग हमें असीमित संचार, सीखने और प्रौद्योगिकी के विकल्प देता है, लेकिन यह हमें वेब-आधारित खतरों की अधिकता के लिए भी उजागर करता है।

हमने आपकी कंपनी के सामने आने वाले जोखिमों के दायरे और गंभीरता को समझने में आपकी मदद करने के लिए दुनिया भर से नवीनतम ऑनलाइन सुरक्षा डेटा संकलित किया है। ये आंकड़े तीसरे पक्ष के सर्वेक्षणों और प्रकाशनों पर आधारित हैं। तो चलो शुरू करते है।

वेब-आधारित हमलों की आवृत्ति क्या है?

के अनुसार वेरिज़ोन का हालिया विश्लेषण, वेब एप्लिकेशन हमलों में सभी उल्लंघनों का 26% हिस्सा होता है, जो उन्हें दूसरा सबसे लगातार हमला पैटर्न बनाता है।

हालांकि, प्रोग्राम इंटरनेट पर जोखिम का एकमात्र स्रोत नहीं हैं। 2020 में वैश्विक खोज ट्रैफ़िक में नाटकीय रूप से वृद्धि हुई, जिसमें अक्सर स्पाइक्स COVID-19 महामारी लॉकडाउन के दौरान होते हैं।

अब, जैसा कि विश्व में अवकाश के लिए वर्चुअल हैंगआउट और मूवी स्ट्रीमिंग प्लेटफॉर्म के साथ-साथ सहकर्मियों के साथ दूर से जुड़ने के लिए वीडियो कॉन्फ्रेंसिंग तकनीकें शामिल हैं, वैश्विक इंटरनेट उपयोग के इन उच्च स्तर में धीमा होने के कोई संकेत नहीं हैं।

जबकि इंटरनेट ने कई व्यवसायों को उत्पादकता बनाए रखने में मदद की है क्योंकि वे दूरस्थ और हाल ही में, हाइब्रिड कार्य में संक्रमण करते हैं, इस पर हमारी निर्भरता ने इसे हमलावरों के लिए एक मूल्यवान लक्ष्य बना दिया है, जिन्होंने वेब कमजोरियों का फायदा उठाने पर अपने प्रयासों को केंद्रित किया है।

साइटलॉक के अनुसार, एक पर आधारित 7 लाख वेबसाइटों की जांच, वेबसाइटों पर अब प्रतिदिन औसतन 94 हमले होते हैं और प्रत्येक सप्ताह लगभग 2,608 बार बॉट्स द्वारा उन तक पहुँचा जाता है। साइबर क्रिमिनल्स इन बॉट्स का उपयोग कमजोरियों के लिए वेबसाइटों की खोज करने के लिए करते हैं और साधारण अटैक पैटर्न जैसे कि डिस्ट्रीब्यूटेड डिनायल ऑफ सर्विस (DDoS) और क्रेडेंशियल-स्टफिंग अटैक को अंजाम देते हैं।

कमजोरियों का पता लगाने के आरोप में इतने सारे बॉट्स के साथ, यह कोई आश्चर्य की बात नहीं है - हालांकि फिर भी अप्रिय - दुनिया भर में अनुमानित 12.8 मिलियन वेबसाइटें मैलवेयर से संक्रमित हैं।

वेब एप्लिकेशन आधारित URL

एक के अनुसार, उच्च-जोखिम वाले URL की मेजबानी करने वाले शीर्ष दस देश हाल ही में विश्लेषण, हैं:

- अमेरिका

- रूस

- जर्मनी

- सिंगापुर

- दक्षिण कोरिया

- डेनमार्क

- चीन

- जापान

- कनाडा

- नीदरलैंड

बॉटनेट, कीलॉगर्स और मॉनिटरिंग, मैलवेयर साइट, फ़िशिंग, प्रॉक्सी अवॉइडेंस और एनोनिमाइज़र, स्पैम, स्पाईवेयर और एडवेयर इस शोध में वर्गीकृत उच्च जोखिम वाले URL में से हैं।

निम्नलिखित शीर्ष साइट श्रेणियां हैं जो दुर्भावनापूर्ण URL होस्ट करती हैं:

- वयस्क (9.43% दुर्भावनापूर्ण URL होस्ट करते हैं)

- मनोरंजन (8.63%)

- चिकित्सा (7.66%)

- विनिर्माण (19.87%)

- शेयरवेयर/टोरेंट (11.84%)

- सोशल नेटवर्किंग (8.71%)

- URL लिंक संशोधक (5.81%)

- अन्य (28.06%)

वेब अटैक के निशाने पर वित्तीय संस्थान

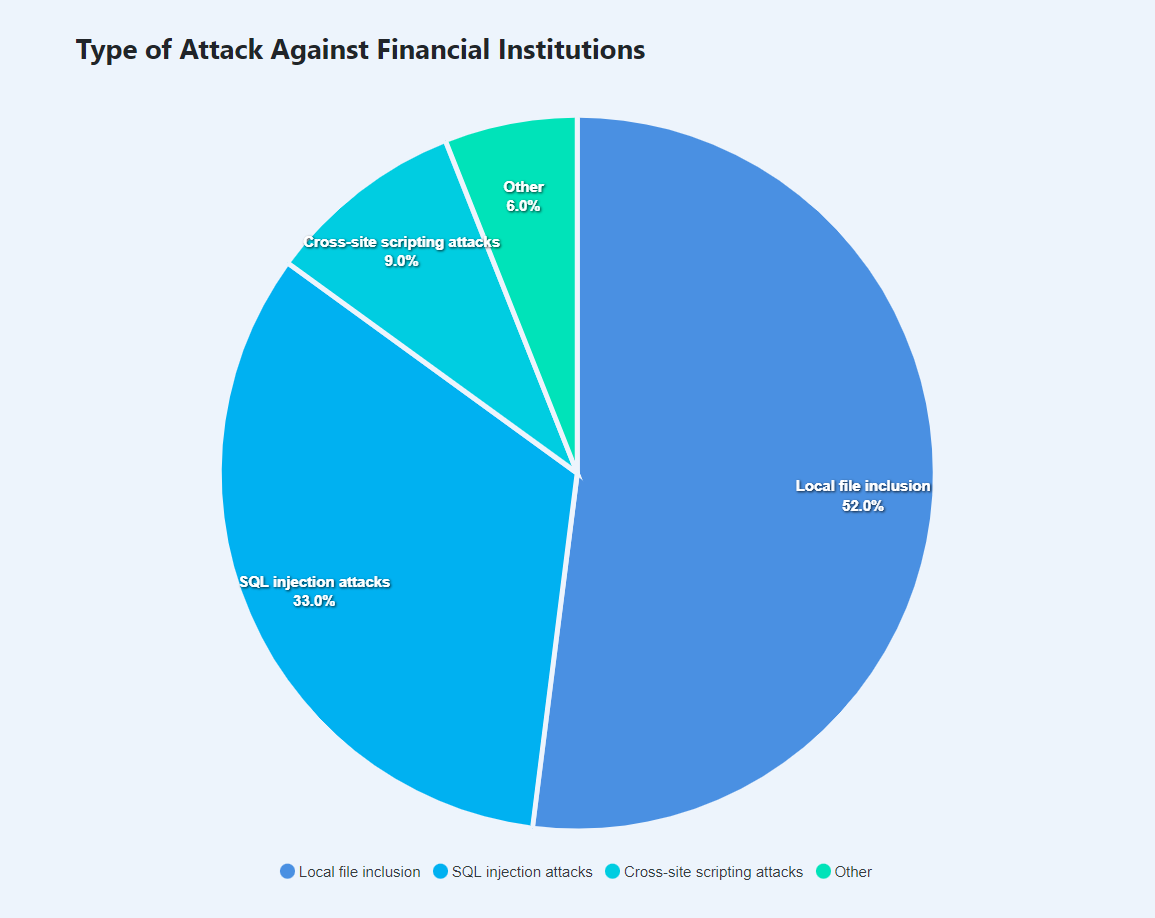

2020 में, वित्तीय संस्थानों के खिलाफ 736 मिलियन से अधिक वेब हमले दर्ज किए गए, उस वर्ष कुल 6.3 बिलियन वेब हमलों में से। स्थानीय फ़ाइल समावेशन सबसे आम प्रकार का वेब हमला था, जिसमें सभी हमलों का 52 प्रतिशत हिस्सा था, इसके बाद SQL इंजेक्शन हमले हुए, जो 33 प्रतिशत के लिए जिम्मेदार थे। 9 प्रतिशत हमले क्रॉस-साइट स्क्रिप्टिंग थे।

वेब-आधारित मैलवेयर

मैलवेयर सभी सिस्टम घुसपैठ उल्लंघनों के 70% से अधिक में शामिल है, और सभी मैलवेयर का 32% इंटरनेट पर फैला हुआ है।

मैलवेयर-संक्रमित वेबसाइटों पर खोजे गए मुख्य खतरे निम्नलिखित हैं:

- फ़िशिंग (7%)

- विकृति (6%)

- एसईओ स्पैम (5%)

- पिछले दरवाजे (65%)

- फ़ाइल हैकर (48%)

- दुर्भावनापूर्ण eval अनुरोध (22%)

- शैल स्क्रिप्ट (22%)

- इंजेक्टर (21%)

- क्रिप्टोमिनर (<1%)

वेब आधारित फ़िशिंग

मैलवेयर से संबंधित पूछताछ को अस्वीकार करने के अलावा, अकामाई की वेब सुरक्षा तकनीक ने 6,258,597 फ़िशिंग-संबंधित अनुरोधों को भी रोका और अपने स्वयं के फ़िशिंग अनुभवों के बारे में जानकारी प्रदान की।

शोध के अनुसार, मंच, वित्त, वैश्विक सेवाएं, सीआईओ कार्यालय, ऑनलाइन बिक्री और विपणन विभाग, साथ ही उनका समर्थन, मीडिया और वाहक दल, सबसे अधिक फ़िशिंग व्यावसायिक इकाइयाँ थीं। इस तथ्य के बावजूद कि यह आंकड़ा अस्वीकृत मैलवेयर से संबंधित पूछताछ की मात्रा से छोटा है, Google सुरक्षित ब्राउज़िंग आँकड़े पता चलता है कि इंटरनेट पर लगभग 75 गुना अधिक फ़िशिंग साइटें हैं जितनी मैलवेयर साइटें हैं।

यह द्वारा उत्पन्न खतरे की भयावहता पर जोर देता है सोशल इंजीनियरिंग: सामाजिक हमले, जैसे फ़िशिंग, सभी उल्लंघनों का 25% हिस्सा हैं। वेबमेल और सॉफ़्टवेयर-एज़-ए-सर्विस (सास) उपयोगकर्ता सबसे फ़िशिंग प्रयासों का लक्ष्य हैं, हाल के एक सर्वेक्षण के अनुसार, सभी फ़िशिंग प्रयासों का 34.7% हिस्सा है।

इसी रिपोर्ट के अनुसार, मुफ्त वेबमेल प्रदाताओं के माध्यम से शुरू किए गए व्यापार ईमेल समझौता (बीईसी) हमलों की आवृत्ति पिछले वर्ष में 11% से बढ़कर 61% से 72% हो गई। हमले करने वालों में आधे से ज्यादा लोगों ने जीमेल का इस्तेमाल किया।

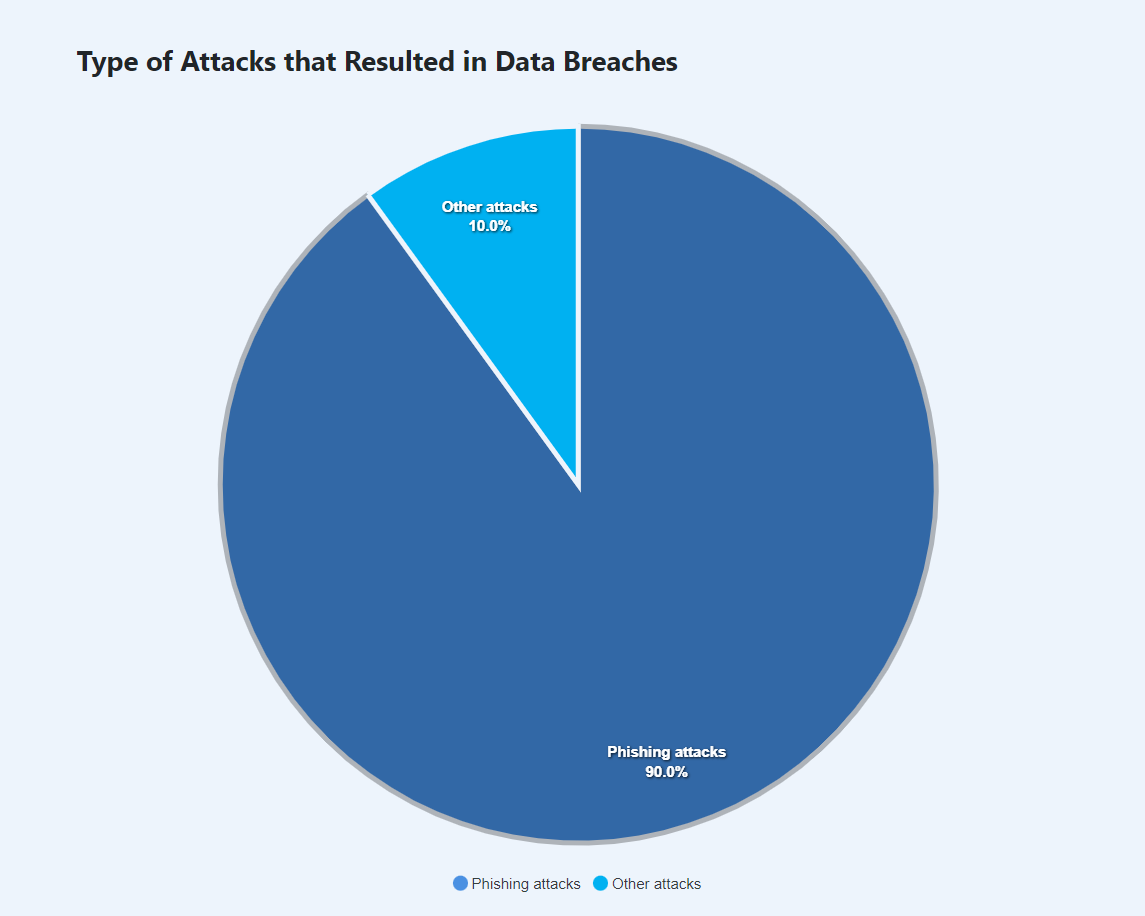

फ़िशिंग हमलों से डेटा का उल्लंघन

सिस्को के 90 साइबर सुरक्षा के अनुसार, 2021 प्रतिशत डेटा उल्लंघनों को फ़िशिंग हमलों द्वारा ट्रिगर किया जाता है खतरा रुझान अनुसंधान. उपयोगकर्ता सुरक्षा श्रृंखला की सबसे कमजोर कड़ी हैं, इसलिए कई हमले उन पर केंद्रित हैं। हैकर्स सिस्टम की खामियों की तुलना में मानवीय भावनाओं या अयोग्यता को अधिक लक्षित करते हैं, जैसा कि सोशल इंजीनियरिंग दृष्टिकोण की लोकप्रियता से पता चलता है।

A डेटा उल्लंघन लागत औसतन 4.24 मिलियन डॉलर। यह संख्या उन फर्मों के बीच लगातार बढ़ती लागत असमानता को दर्शाती है जो अधिक आधुनिक सुरक्षा विधियों का उपयोग करती हैं और जो नहीं करती हैं। इसका तात्पर्य यह है कि डेटा उल्लंघन की लागत उन कंपनियों के लिए काफी कम है जिनके पास औपचारिक सुरक्षा वास्तुकला है, लेकिन यह उन लोगों के लिए विनाशकारी हो सकता है जो नहीं करते हैं।

इसी सर्वेक्षण के अनुसार, उल्लंघनों के 52 प्रतिशत के लिए पुरुषवादी हमले होते हैं, और इन उल्लंघनों की कीमत औसतन $4.27 मिलियन है, जो कि विशिष्ट डेटा उल्लंघन से अधिक है। जिस तरह से रैंसमवेयर और विनाशकारी मैलवेयर हमले डेटा को नष्ट करते हैं, उनकी कीमत सामान्य हानिकारक हमले से अधिक होती है। डेटा को मिटाने या नष्ट करने वाले दुर्भावनापूर्ण हमलों की लागत औसतन $4.52 मिलियन है, जबकि रैंसमवेयर हमलों की लागत औसतन $4.44 मिलियन है।

निष्कर्ष

हमले की सतहों और रक्षात्मक शमन तंत्र का एक ढेर बनाता है वेब आवेदन सुरक्षा। एकल दृष्टिकोण या स्टैक के एकल स्तर पर वेब अनुप्रयोगों की सुरक्षा करना अपर्याप्त है। प्लेटफ़ॉर्म या प्रोटोकॉल जैसे टीसीपी या एचटीटीपी में भेद्यताएं किसी एप्लिकेशन की सुरक्षा और उपलब्धता के लिए उतनी ही हानिकारक हो सकती हैं जितनी कि प्रोग्राम पर ही हमले।

एक अनुकूल प्राप्त करने के लिए वेब आवेदन सुरक्षा मुद्रा, शमन उपायों के एक पूरे ढेर की आवश्यकता है। यह ध्यान देने योग्य है कि एक समग्र रणनीति के लिए नेटवर्क, सुरक्षा, संचालन और विकास टीमों में समन्वय की आवश्यकता होती है क्योंकि प्रत्येक के पास अनुप्रयोगों और उनके महत्वपूर्ण डेटा की सुरक्षा करने की जिम्मेदारी होती है।

एक जवाब लिखें