विषय - सूची[छिपाना][प्रदर्शन]

डिजिटल दुनिया में, ऐसे कई चरण हैं जब तृतीय पक्ष आपके ग्राहक या व्यावसायिक डेटा तक पहुंच सकते हैं। ऐसी जानकारी को रिपोर्ट या उपयोगकर्ता प्रस्तुतियों से आसानी से हटाया नहीं जा सकता। इसी तरह, आप केवल डेटा को ही वितरित नहीं कर सकते।

डेटा मास्किंग एक महत्वपूर्ण सुरक्षा समाधान है जो इस स्थिति में सही डेटा को सुरक्षित रखते हुए दिखाए गए डेटा को काल्पनिक डेटा से बदल देता है।

डेटा मास्किंग संवेदनशील डेटा को बदलने का अभ्यास है जैसे कि इसका अभी भी अपने इच्छित उद्देश्य के लिए उपयोग किया जा सकता है लेकिन विशिष्ट लोगों की पहचान करने के लिए इसका उपयोग नहीं किया जा सकता है।

नाम, पते और सामाजिक सुरक्षा नंबर सहित संवेदनशील डेटा को विश्वसनीय लेकिन झूठी जानकारी से बदल दिया जाता है। इस तरह, अगर डेटा हैक हो भी जाता है, तो महत्वपूर्ण जानकारी सुरक्षित रहती है।

इस पोस्ट में, हम बाजार में उपलब्ध शीर्ष 10 डेटा मास्किंग टूल्स को करीब से देखेंगे।

डेटा मास्किंग क्या है?

डेटा मास्किंग निजी जानकारी को काल्पनिक जानकारी, जैसे क्रेडिट कार्ड नंबर, पासवर्ड या व्यक्तिगत पहचान के अन्य रूपों के साथ प्रतिस्थापित करके छिपाने की तकनीक है।

यह रणनीति विकास, परीक्षण या प्रशिक्षण के लिए प्रतिनिधि डेटा के उपयोग की अनुमति देती है जबकि यह गारंटी देती है कि संवेदनशील डेटा को अन्य पार्टियों के साथ साझा किए जाने पर भी निजी रखा जाता है।

संवेदनशील डेटा को विभिन्न प्रकार की तकनीकों का उपयोग करके मास्क किया जा सकता है, जिसमें टोकननाइज़ेशन, रिप्लेसमेंट, एन्क्रिप्शन और शफलिंग शामिल हैं। जबकि फेरबदल डेटा के मूल्यों को फिर से व्यवस्थित करता है, प्रतिस्थापन वास्तविक डेटा को काल्पनिक मूल्यों से बदल देता है।

दूसरी ओर, एन्क्रिप्शन डेटा को सिफरटेक्स्ट में परिवर्तित करके अस्पष्ट करता है जिसे मूल डेटा को उजागर करने के लिए डिक्रिप्शन कुंजी की आवश्यकता होती है। यादृच्छिक रूप से जेनरेट किए गए टोकन को प्रतिस्थापित करते समय टोकनकरण संवेदनशील डेटा के मूल स्वरूप को बनाए रखने पर जोर देता है।

डेटा मास्किंग का लक्ष्य एक व्यावहारिक समाधान तैयार करना है जिसमें संवेदनशील जानकारी शामिल नहीं है बल्कि संरचना का डुप्लिकेट प्रदान करता है। जब वास्तविक डेटा आवश्यक नहीं होता है, तो यह उपयोगकर्ता प्रशिक्षण, उत्पाद डेमो और सॉफ़्टवेयर परीक्षण के लिए विशेष रूप से सहायक होता है।

डेटा मास्किंग इतना आवश्यक क्यों है?

डेटा मास्किंग का उपयोग सबसे चतुर और सक्रिय संगठनों द्वारा कई कारणों से किया जाता है:

- क्लाउड पर डेटा अपलोड करते समय डेटा हानि या हैकिंग की संभावना को समाप्त करना।

- महत्वपूर्ण सुरक्षा मुद्दों को संबोधित करना, जैसे डेटा की चोरी, अंदरूनी खतरे, समझौता किए गए खाते और बाहरी सिस्टम के साथ असुरक्षित बातचीत।

- प्रतिद्वंद्वियों को अपनी कंपनी की व्यावसायिक योजनाओं की खोज करने से रोकना, जिसमें लाभ मार्जिन, उपयोगकर्ता मात्रा और अन्य कारक शामिल हैं।

- स्टाफ सदस्यों, स्वतंत्र ठेकेदारों, या आपूर्तिकर्ताओं द्वारा क्लाइंट डेटा के अनधिकृत या अनुचित उपयोग को रोकने में आपको सक्षम बनाना।

- इंटर्न, डेवलपर, डिज़ाइनर, सामग्री निर्माता, और आम जनता के साथ छिपे हुए डेटा के मुफ़्त व्यावसायिक उपयोग की अनुमति देना।

- डेटा सैनिटाइज़ेशन स्टोरेज माध्यम पर मूल मानों को बदलने के लिए डेटा मास्किंग का उपयोग करता है, जबकि मानक फ़ाइल विलोपन अभी भी डेटा के निशान छोड़ देता है।

डेटा मास्किंग उपकरण

1. डेल्फ़िक्स

डेल्फ़िक्स अत्याधुनिक सॉफ़्टवेयर है जो रिलेशनल डेटाबेस और फ़ाइलों सहित कई स्रोतों से संवेदनशील डेटा को जल्दी से पहचान और छुपा सकता है।

ग्राहकों के नाम, ईमेल पते और क्रेडिट कार्ड नंबर आपके लिए चिंता का विषय नहीं होंगे क्योंकि डेल्फ़िक्स स्वचालित रूप से 30 से अधिक विभिन्न प्रकार की संवेदनशील सूचनाओं का पता लगा सकता है।

इस एप्लिकेशन का उपयोग करके संरचित और असंरचित डेटा दोनों सहित डेटा प्रकारों की एक विस्तृत विविधता को मास्क किया जा सकता है। Delphix हैशिंग, रिप्लेसमेंट और शफलिंग सहित डेटा को छुपाने के लिए कई तरह के तरीकों का इस्तेमाल करता है।

50 से अधिक अद्वितीय प्रोफाइलिंग अभिव्यक्तियों के साथ, डेल्फ़िक्स में पूर्व-निर्मित प्रोफ़ाइल सेटों का एक बड़ा पुस्तकालय शामिल है। मास्किंग एल्गोरिदम चलाने के लिए आपको एक विशेषज्ञ प्रोग्रामर होने की आवश्यकता नहीं होगी, और डेल्फ़िक्स आपके डेटा स्रोतों के भीतर और उसके भीतर संदर्भित अखंडता को बनाए रखते हुए सटीक मान उत्पन्न कर सकता है।

यदि आपको नए एल्गोरिदम विकसित करने की आवश्यकता है तो सॉफ्टवेयर भी आसानी से कॉन्फ़िगर करने योग्य है। आपका नकाबपोश डेटा त्रुटिपूर्ण रूप से काम करना जारी रखेगा, जिससे आप इसे विकास, परीक्षण और विश्लेषणात्मक आवश्यकताओं के लिए उपयोग कर सकेंगे।

डेटा गोपनीयता और अपरिवर्तनीय मास्किंग समाधान डेल्फ़िक्स द्वारा डेटा गोपनीयता को सुरक्षित करने के लिए प्रदान किए जाते हैं और आपके व्यवसाय की सुरक्षा को GDPR, HIPAA, या CCPA जैसे मानकों और कानूनों का पालन करना चाहिए। गैर-उत्पादन सेटिंग्स में समान मास्किंग प्रक्रियाओं को परिभाषित और कार्यान्वित करके जोखिमों को समाप्त किया जा सकता है।

मूल्य निर्धारण

इसके मूल्य निर्धारण के लिए कृपया विक्रेता से संपर्क करें।

2. आईबीएम इन्फोस्फीयर ऑप्टिमाइज़ डेटा गोपनीयता

IBM InfoSphere Optim Data Privacy Solution उपयोगकर्ताओं को संवेदनशील डेटा को प्रासंगिक रूप से प्रासंगिक और यथार्थवादी (लेकिन काल्पनिक) डेटा के साथ विभिन्न तरीकों से बदलने में सक्षम बनाता है।

प्रौद्योगिकी संवेदनशील डेटा को खोजने और डेटाबेस, गोदामों, क्लाउड और बड़े डेटा स्थितियों में आवश्यक रूप से इसे कवर करने के लिए उद्यमों के लिए इसे सीधा बनाती है।

IBM InfoSphere Optim Data Privacy की बदौलत विकास, परीक्षण और गुणवत्ता आश्वासन सहित गैर-उत्पादन संदर्भों में संवेदनशील जानकारी (PII और अन्य निजी डेटा) का प्रबंधन और मास्किंग आसान हो गया है।

InfoSphere डेटा सुरक्षा और गोपनीयता प्रदान करता है जिसकी BFSI उद्योग मांग करता है, विशेष रूप से बहु-विक्रेता विकास/समर्थन पारिस्थितिकी तंत्र में। यह डेटा गोपनीयता और पर्यावरण की सुरक्षा के लिए एकदम सही उपकरण है।

उत्पादन डेटाबेस और मास्किंग विधियों से डेटा निष्कर्षण स्थापित करने के लिए किसी कोडिंग की आवश्यकता नहीं है। रूपांतरण एक सुरक्षित चैनल में तेजी से होता है। आईबीएम डेटा अनुपालन, जोखिम प्रबंधन और परिचालन प्रदर्शन में सुधार का वादा करता है।

मूल्य निर्धारण

इसके मूल्य निर्धारण के लिए कृपया विक्रेता से संपर्क करें।

3. K2व्यू

K2View आपके लिए सबसे अच्छा विकल्प हो सकता है यदि आप एक मजबूत डेटा मास्किंग टूल की तलाश कर रहे हैं जो आपके संवेदनशील डेटा को प्रभावी ढंग से सुरक्षित कर सके।

इसका उद्देश्य अपनी डेटा उत्पाद रणनीति के साथ उद्यम-स्तर की जटिलताओं को दूर करते हुए परिनियोजन लागत और समय में कटौती करके डेटा मास्किंग को सरल बनाना है।

K2View PII डेटा के लिए कड़ी सुरक्षा प्रदान करता है और ट्रांज़िट में संवेदनशील व्यक्तिगत इकाई डेटा को अज्ञात करके मास्क किए गए डेटा के संबंधपरक सुसंगतता को बनाए रखता है।

इसके अलावा, इसे GDPR, CCPA/CPRA, HIPAA, LGPD, और PCI DSS जैसे कई डेटा सुरक्षा विनियमों का पालन करने में आपकी सहायता करने के लिए बनाया गया है।

K2View में डेटा कैटलॉगिंग और ऑटो-डिस्कवरी क्षमता है जो संवेदनशील डेटा को मैप और वर्गीकृत करना आसान बनाता है। इसके अलावा, आप एक विस्तृत स्तर पर डेटाबेस फ़ाइल और मेटाडेटा खोज कर सकते हैं।

आपके पास अपने डेटा को इस तरह से छुपाने की स्वतंत्रता है जो आपके व्यवसाय के लिए सबसे प्रभावी है, उपलब्ध सैकड़ों आउट-ऑफ-द-बॉक्स मास्किंग विधियों के लिए धन्यवाद, जिसमें प्रतिस्थापन, यादृच्छिककरण, शफलिंग, स्विचिंग, न्यूलिंग-आउट और रिडक्शन शामिल हैं।

इसके अतिरिक्त, K2View प्रौद्योगिकियों या डेटा स्रोतों की एक विस्तृत श्रृंखला के साथ सहज एकीकरण का समर्थन करता है, चाहे वे स्थानीय रूप से या क्लाउड में होस्ट किए गए हों। संदर्भित अखंडता के साथ डेटा छुपाने के लिए, आप इस समाधान को रिलेशनल डेटाबेस, लीगेसी सिस्टम, NoSQL, XML दस्तावेज़, संदेश कतार और फ्लैट फ़ाइलों से जोड़ सकते हैं।

मूल्य निर्धारण

इसके मूल्य निर्धारण के लिए कृपया विक्रेता से संपर्क करें।

4. Oracle डेटा मास्किंग और सबसेटिंग

Oracle डेटा मास्किंग और सबसेटिंग एक प्रभावी उपकरण है जो कंपनियों को गैर-उत्पादन सेटिंग्स के लिए डेटा गुणवत्ता बनाए रखते हुए डेटा उल्लंघनों के जोखिम को कम करने में सक्षम बनाता है। समाधान में कई अंतर्निहित डेटा मास्किंग तकनीकें शामिल हैं, जिनमें संवेदनशील डेटा को इस तरह से छिपाने के लिए रिडक्शन, रिप्लेसमेंट और स्कैम्बलिंग शामिल हैं, जो इसे प्रयोग करने योग्य बनाए रखता है लेकिन इसकी पहचान को अस्पष्ट करता है।

विकास, परीक्षण और विश्लेषणात्मक उद्देश्यों के लिए, Oracle डेटा मास्किंग और सबसेटिंग भी उत्पादन डेटा की अधिक प्रबंधनीय प्रतियां बनाने के लिए सबसेटिंग क्षमता प्रदान करते हैं।

डेटा को मास्किंग और सबसेट करते समय, यह संदर्भित अखंडता, जटिल संबंधों और निर्भरताओं को संरक्षित कर सकता है। ऑन-प्रिमाइसेस या क्लाउड में डेटाबेस, फ़ाइलें और एप्लिकेशन सभी का समाधान के साथ उपयोग किया जा सकता है। इस प्रोग्राम द्वारा डेटाबेस की निजी जानकारी और इसकी संतानों को स्वचालित रूप से पहचाना जाता है।

यह मास्किंग प्रारूपों का एक केंद्रीय पुस्तकालय रखता है, जो तैयार-से-उपयोग मास्किंग फॉर्म प्रदान करता है और उपयोगकर्ताओं को किसी भी डेटा को छिपाने के लिए कई विकल्प देता है। विभिन्न सेटिंग्स के तहत विभिन्न उपयोग मामलों से डेटा छुपाने के लिए, ओरेकल पूर्ण परिवर्तन तकनीक प्रदान करता है।

यह उन व्यवसायों के लिए उपयुक्त है जिन्हें डेटा गोपनीयता को नियंत्रित करने वाले कानूनों का पालन करना पड़ता है, जैसे GDPR, CCPA/CPRA, HIPAA, और अन्य। समाधान के साथ नाम, पता, फोन नंबर, ईमेल, क्रेडिट कार्ड नंबर, और स्वास्थ्य जानकारी सभी को छुपाया जा सकता है।

मूल्य निर्धारण

इसके मूल्य निर्धारण के लिए कृपया विक्रेता से संपर्क करें।

5. इंफॉर्मेटिका परसिस्टेंट डेटा मास्किंग

इंफॉर्मेटिका परसिस्टेंट डेटा मास्किंग एक व्यापक डेटा मास्किंग समाधान है जो व्यवसायों को आंतरिक और बाहरी हितधारकों के साथ साझा करते समय संवेदनशील डेटा को सुरक्षित रूप से सुरक्षित रखने की अनुमति देता है।

इस समाधान में नियोजित परिष्कृत एल्गोरिदम संवेदनशील जानकारी की सुरक्षा को मास्किंग तकनीकों की एक श्रृंखला का उपयोग करने में सक्षम बनाता है, जैसे प्रारूप-संरक्षण और मूल्य-संरक्षण मास्किंग। तकनीक, जो रीयल-टाइम या बैचों में डेटा को मास्क कर सकती है, पारगमन और बैच मोड दोनों के दौरान संवेदनशील डेटा की सुरक्षा करती है।

डेटाबेस, फाइलें और मेनफ्रेम कुछ ऐसे स्थान हैं जहां यह डेटा छुपा सकता है। इस प्रोग्राम का उपयोग Oracle, IBM DB2, Microsoft SQL सर्वर और अन्य सहित कई प्लेटफार्मों पर डेटा को छिपाने में सक्षम बनाता है।

उद्यमों के लिए क्लाउड पर अपना डेटा स्थानांतरित करने के लिए समाधान एक बढ़िया विकल्प है क्योंकि इसमें क्लाउड वातावरण में डेटा मास्किंग क्षमताएं भी हैं। समाधान की मजबूत रिपोर्टिंग और ऑडिटिंग सुविधाएँ ग्राहकों को सभी मास्किंग गतिविधि पर नज़र रखने और जाँच करने देती हैं।

GDPR, HIPAA, और PCI-DSS जैसे विभिन्न विनियमों को उन रिपोर्टों का उपयोग करके सिद्ध किया जा सकता है जो समाधान उत्पन्न करती हैं। यह उपयोगकर्ताओं, स्थानों, जन्मतिथि और भूमिकाओं जैसे कई स्रोतों और डेटाबेस से एकत्र किए गए भारी मात्रा में डेटा से पहचान योग्य जानकारी के हर टुकड़े को छुपाता है।

डेटाबेस, ऐप और मेनफ्रेम सभी को समाधान द्वारा व्यापक रूप से जोड़ा जा सकता है। इसके अलावा, यह डेटा हानि या डेटा के दुरुपयोग की संभावना को कम करता है।

मूल्य निर्धारण

इसके मूल्य निर्धारण के लिए कृपया विक्रेता से संपर्क करें।

6. आईआरआई फील्डशील्ड

आईआरआई फील्डशील्ड एक शक्तिशाली डेटा मास्किंग सिस्टम है जो संवेदनशील डेटा के लिए अत्याधुनिक सुरक्षा प्रदान करता है। कार्यक्रम की सुविधाओं और मास्किंग प्रक्रियाओं का व्यापक सेट उपयोगकर्ताओं को रिलेशनल डेटाबेस, फ्लैट फाइल और मेनफ्रेम सिस्टम सहित कई स्रोतों से डेटा को तेजी से मास्क करने में सक्षम बनाता है। यह उपयोगकर्ताओं को क्लाउड-आधारित या ऑन-प्रिमाइसेस डेटा मास्किंग का विकल्प भी देता है।

फील्डशील्ड स्वचालित रूप से एक उपन्यास डेटा वर्गीकरण तकनीक का उपयोग करके डेटाबेस, फाइलों और अन्य स्रोतों में संवेदनशील सामग्री का पता लगाता है और वर्गीकृत करता है। एक बार डेटा वर्गीकृत हो जाने के बाद, इसे एन्क्रिप्शन, प्रतिस्थापन और रिडक्शन सहित कई तकनीकों का उपयोग करके छुपाया जा सकता है।

इसके अतिरिक्त, अल्फ़ान्यूमेरिक, न्यूमेरिक और यूनिकोड सहित डेटा प्रकारों की एक विस्तृत विविधता समर्थित है। यह यह भी सुनिश्चित करता है कि नकाबपोश डेटा डेटा की उपयोगिता को बनाए रखते हुए अन्य संबंधित डेटा के साथ रेफ़रेंशियल स्थिरता बनाए रखता है।

यह परीक्षण और विकास के लिए छोटे डेटा सेट के उत्पादन की अनुमति देते हुए, डेटा सबसेटिंग के लिए कई विकल्प भी प्रदान करता है।

अन्य IRI उत्पादों जैसे IRI CoSort और IRI Voracity के साथ एकीकरण भी फील्डशील्ड द्वारा समर्थित है। ये उपकरण डेटा एकीकरण, डेटा गुणवत्ता और डेटा मास्किंग सहित एकल प्लेटफ़ॉर्म पर अतिरिक्त सुविधाएँ प्रदान करते हैं।

मूल्य निर्धारण

इसके मूल्य निर्धारण के लिए कृपया विक्रेता से संपर्क करें।

6. सेल्सफोर्स डेटा मास्क

सेल्सफोर्स डेटा मास्क एक शक्तिशाली डेटा मास्किंग तकनीक है जो व्यवसायों को उनकी संवेदनशील जानकारी को सुरक्षित रखने और विभिन्न डेटा सुरक्षा कानूनों का पालन करने में मदद करती है। इस प्लेटफ़ॉर्म पर व्यापक विविधता वाले मास्किंग विकल्प उपलब्ध हैं, जिनमें डायनेमिक डेटा मास्किंग, स्टेटिक डेटा मास्किंग और चयनात्मक डेटा मास्किंग शामिल हैं।

सेल्स क्लाउड, सर्विस क्लाउड और मार्केटिंग क्लाउड सेंसिटिव डेटा को मशीन लर्निंग एल्गोरिदम का उपयोग करके Salesforce डेटा मास्क द्वारा पहचाना और कवर किया जाता है।

तकनीक एक संपूर्ण डैशबोर्ड भी प्रदान करती है जो ग्राहकों को ऑडिट रिकॉर्ड और उनकी मास्किंग प्रगति देखने में सक्षम बनाती है। GDPR, CCPA और HIPAA सहित विभिन्न डेटा सुरक्षा कानूनों में पूर्व-निर्मित अनुपालन टेम्प्लेट भी शामिल हैं।

सेल्सफोर्स डेटा मास्क एक पूर्ण डेटा सुरक्षा समाधान प्रदान करने के लिए शील्ड और आइडेंटिटी जैसे अन्य सेल्सफोर्स उत्पादों के संयोजन के साथ काम करता है। इसके अतिरिक्त, सेल्सफोर्स डेटा मास्क उच्च स्तर की कॉन्फ़िगरेशन लचीलापन प्रदान करता है और विभिन्न संगठनों की डेटा सुरक्षा के लिए विशेष आवश्यकताओं को पूरा करने के लिए स्थापित किया जा सकता है।

व्यापक रूप से उपयोग किए जाने वाले डेटा प्रकार जैसे कस्टम और मानक ऑब्जेक्ट, फ़ील्ड, अटैचमेंट और दस्तावेज़ सभी मास्किंग के लिए समर्थित हैं। यह गारंटी देने के लिए प्रतिस्थापन, रिडक्शन, टोकननाइजेशन और एन्क्रिप्शन सहित कई मास्किंग विधियां भी प्रदान करता है कि इसकी अखंडता को बनाए रखते हुए डेटा सफलतापूर्वक छिपा हुआ है।

मूल्य निर्धारण

इसके मूल्य निर्धारण के लिए कृपया विक्रेता से संपर्क करें।

7. इम्मुटा

गोपनीयता प्रतिबंधों और गतिशील डेटा मास्किंग के लिए इम्मुटा सबसे अच्छा विकल्प हो सकता है। यह मूल डेटा को बदले बिना संवेदनशील मूल्यों को छुपाने के लिए क्वेरी समय के दौरान डेटा को संशोधित करता है।

आप इसकी सुरक्षा और गोपनीयता प्रबंधन सुइट में एक विशेषता-आधारित अभिगम नियंत्रण नीति निर्दिष्ट कर सकते हैं। नीति भाषा लिखते समय आपके पास कोड या सामान्य भाषा का उपयोग करने का विकल्प होता है।

इसके अतिरिक्त, आप संवेदनशील डेटा की सुरक्षा के लिए 60 से अधिक पूर्व-निर्मित सुरक्षा और गोपनीयता नियंत्रणों में से चुन सकते हैं। इन बाधाओं को विभिन्न प्रकार की डेटा मास्किंग तकनीकों के लिए क्वेरी समय पर गतिशील रूप से लागू किया जा सकता है, जिसमें अज्ञातकरण, छद्म नामकरण, न्यूनीकरण और अस्पष्टता शामिल है।

आप इन गतिशील नीतियों की बदौलत किसी भी नोटबुक, बीआई टूल या वर्कबेंच से अधिकृत डेटा तक तेजी से पहुंच सकते हैं। आप उपयोगकर्ता जनसांख्यिकी, समय-आधारित विंडो, पड़ोसी सेल डेटा और संदर्भ तालिका डेटा सहित विभिन्न मानदंडों का उपयोग करके इमुटा पर पहुंच सीमा को स्वचालित कर सकते हैं।

इन सबसे ऊपर, यह इंजीनियरिंग के बोझ को कम करता है और एन्क्रिप्टेड डेटा तक त्वरित पहुंच को सक्षम बनाता है। इसके अतिरिक्त, यह सॉफ़्टवेयर डेटा उल्लंघनों की संभावना को कम करता है, आपकी कंपनी की प्रतिष्ठा की रक्षा करता है, सुरक्षित डेटा साझाकरण सक्षम करता है और टीम उत्पादकता को बढ़ाता है।

मूल्य निर्धारण

इसके मूल्य निर्धारण के लिए कृपया विक्रेता से संपर्क करें।

8. चैनसिस डेटाजेंस

DataZense एक व्यापक डेटा मास्किंग समाधान है जिसे गैर-उत्पादन, विकास और परीक्षण सेटिंग्स में निजी जानकारी की सुरक्षा के लिए बनाया गया है। कंपनियां इस तकनीक से क्रेडिट कार्ड की जानकारी, नाम, पते और मेडिकल रिकॉर्ड सहित PII और PHI डेटा को आसानी से छुपा सकती हैं।

यह स्वचालित रूप से डेटा का पता लगाने और मास्किंग करके समय की बचत कर सकता है और मानवीय गलतियों को कम कर सकता है। इस उपकरण द्वारा प्रस्तावित मास्किंग विधियों में टोकेनाइजेशन, एन्क्रिप्शन, शफलिंग, रिप्लेसमेंट और मास्किंग शामिल हैं। यह अपने आउट-ऑफ़-द-बॉक्स एल्गोरिदम के लिए संदर्भात्मक अखंडता और डेटा लिंकेज को बनाए रख सकता है।

इसके अतिरिक्त, यह आपको वैयक्तिकृत मास्किंग नियम और नीतियां बनाने में सक्षम बनाता है, यह गारंटी देता है कि संवेदनशील डेटा आपकी विशेष आवश्यकताओं के अनुसार अज्ञात है।

यह अनुपालन और निरीक्षण के लिए कई कॉन्फ़िगरेशन विकल्प और ऑडिट ट्रेल्स भी प्रदान करता है। आप इस क्लाउड-आधारित प्लेटफ़ॉर्म को कभी भी और कहीं भी चुन सकते हैं।

इसके अतिरिक्त, यह GDPR, CCPA, OIOO और अन्य गोपनीयता नियमों का समर्थन करता है। बिग डेटा प्लेटफॉर्म, रिलेशनल डेटाबेस, फ्लैट फाइलें, क्लाउड सेवाएं और अन्य डेटा स्रोत और प्रौद्योगिकियां सभी को डेटाज़ेंस के साथ एकीकृत किया जा सकता है।

मूल्य निर्धारण

इसके मूल्य निर्धारण के लिए कृपया विक्रेता से संपर्क करें।

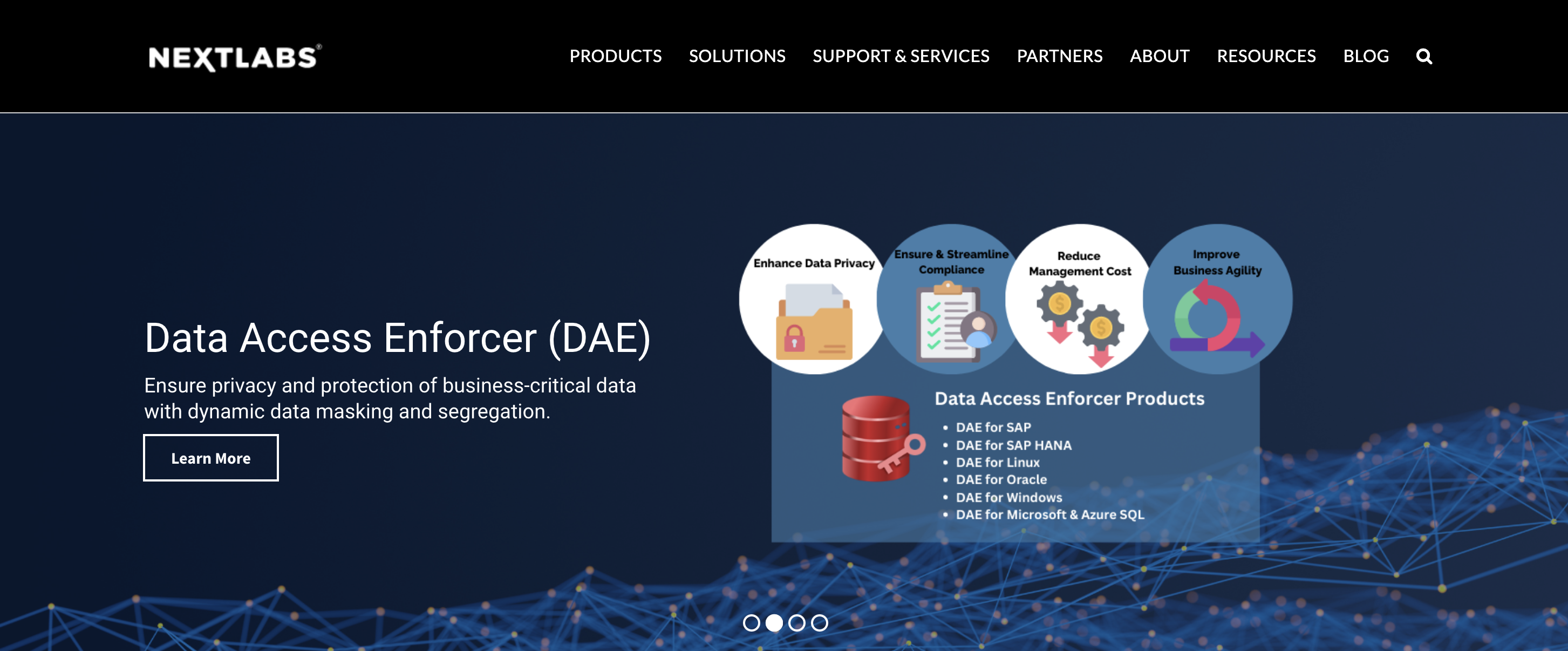

9. अगलालैब्स

नेक्स्टलैब्स डेटा मास्किंग, एक शक्तिशाली डेटा सुरक्षा समाधान, व्यवसायों को नियामक आवश्यकताओं का पालन करते हुए संवेदनशील डेटा को सुरक्षित रखने में सक्षम बनाता है। संवेदनशील डेटा घटक जिन्हें यह प्रोग्राम उपयोगकर्ताओं को पहचानने और छुपाने में सक्षम बनाता है उनमें क्रेडिट कार्ड की जानकारी, सामाजिक सुरक्षा नंबर और ईमेल पते शामिल हैं, बस कुछ ही नाम हैं।

यह संरचित डेटा के अतिरिक्त असंरचित डेटा का मास्किंग प्रदान करता है।

नेक्स्टलैब्स डेटा मास्किंग के साथ, आप मास्किंग नीतियां बना सकते हैं जिनका उपयोग फाइलों, डेटाबेस और सॉफ्टवेयर प्रोग्राम सहित विभिन्न प्रकार के डेटा स्रोतों के साथ किया जा सकता है।

संवेदनशील डेटा की सुरक्षा के लिए, उपकरण एन्क्रिप्शन, रिडक्शन, प्रतिस्थापन और फेरबदल सहित कई प्रकार की मास्किंग रणनीतियों का उपयोग करता है। नेक्स्टलैब्स डेटा मास्किंग की मदद से, आप अपने सभी डेटा स्रोतों के केंद्रीकृत दृश्य के लिए धन्यवाद, अपनी डेटा मास्किंग नीतियों का प्रबंधन और उन पर नज़र रख सकते हैं।

सिस्टम डेटा खपत और पहुंच के ऑडिटिंग और रिपोर्टिंग को सक्षम बनाता है।

डेटा लॉस प्रिवेंशन (DLP) और आइडेंटिटी एंड एक्सेस मैनेजमेंट (IAM) उत्पादों के साथ-साथ अन्य सुरक्षा समाधान, दोनों ही Nextlabs डेटा मास्किंग के साथ समेकित रूप से एकीकृत हैं। इन प्रणालियों को एकीकृत करके, संगठन एक संपूर्ण डेटा सुरक्षा योजना विकसित करने में सक्षम होते हैं जो उनके डेटा वातावरण के प्रत्येक भाग की सुरक्षा करता है।

मूल्य निर्धारण

इसके मूल्य निर्धारण के लिए कृपया विक्रेता से संपर्क करें।

10 पति

डेटा मास्किंग में आपकी सहायता करने के लिए एक गुप्त समाधान खोज रहे हैं ताकि आप विनियामक और सार्वजनिक गोपनीयता मानकों का पालन कर सकें? हश-हश आदर्श विकल्प है। हालाँकि, आपके पास PII डेटा को छिपाने में आपकी सहायता करने के लिए एक चुप-चाप समाधान है।

इस सॉफ़्टवेयर का उपयोग करके, आप अपनी कंपनी के डेटाबेस में तुरंत संवेदनशील जानकारी ढूंढ सकते हैं और इसे गुमनाम करने के लिए श्रेणियों में व्यवस्थित कर सकते हैं। जब डेटा मास्किंग की बात आती है तो हश-हश पूरी तरह से GDPR, HIPAA/HITECH, CCPA और GLBA नियमों का अनुपालन करता है।

यह पूरी तरह से कॉन्फ़िगरेशन और सुरक्षित डेटा गुमनामी के लिए नियम-आधारित घटकों का उपयोग करता है, पूर्व निर्धारित और सार्वभौमिक तरीकों का उपयोग करके प्रत्यक्ष और अप्रत्यक्ष पहचान को छिपाने के लिए तैयार-से-उपयोग समाधान प्रदान करता है।

हश-हश लचीला है और देशी एसक्यूएल सर्वर एसएसआईएस, बिज़टॉक और एपीआई का उपयोग करने वाले कोड से जोड़ा जा सकता है चाहे आप ऑन-प्रिमाइसेस या क्लाउड में काम कर रहे हों। सिस्टम GDPR, CCPA और HITECH के साथ नियामक अनुपालन को सत्यापित करने के लिए ऑडिट ट्रेल रिपोर्ट बनाता है, और आप डेटा गुमनाम गतिविधियों की योजना बना सकते हैं या उन्हें आवश्यकतानुसार ले जा सकते हैं।

मूल्य निर्धारण

इसके मूल्य निर्धारण के लिए कृपया विक्रेता से संपर्क करें।

निष्कर्ष

संक्षेप में, संवेदनशील डेटा को अनधिकृत पहुंच से सुरक्षित रखने के लिए समकालीन फर्मों के लिए डेटा मास्किंग एक महत्वपूर्ण तरीका है। डेटा मास्किंग तकनीकों का उपयोग करके, व्यवसाय अपने नियमित संचालन से समझौता किए बिना अपने महत्वपूर्ण डेटा को सुरक्षित कर सकते हैं।

व्यवसाय अपनी अनूठी जरूरतों के आधार पर सर्वोत्तम समाधान चुन सकते हैं, जिसमें आवश्यक डेटा सुरक्षा की मात्रा, उपयोग किए गए डेटा स्रोतों के प्रकार और विनियामक अनुपालन आवश्यकताएं शामिल हैं, बाजार के विकल्पों की विस्तृत श्रृंखला के लिए धन्यवाद।

आपकी पोस्ट जो मैं खोज रहा था उससे कहीं आगे निकल गई - एक पीडीएफ फ़ाइल में डेटा को अज्ञात करने का एक उपकरण...

एलजीपीडी के बारे में मैंने आज जो पढ़ा वह यह है कि कानून नागरिकों की रक्षा करता है, लेकिन यह सार्वजनिक सेवा पर बहुत अधिक बोझ डालता है। इस अर्थ में, जब संस्थान आवेदकों को प्रशासनिक प्रक्रियाएँ उपलब्ध कराते हैं तो एक सुलभ उपकरण (शब्द के व्यापक अर्थ में) की आवश्यकता होती है!