Il ne fait aucun doute qu'Internet est devenu un élément indispensable de la vie moderne. Chaque minute, nous envoyons 197.6 millions d'e-mails, dépensons 1.6 million de dollars en ligne et téléchargeons plus de 415,000 XNUMX applications en tant que population.

Cependant, bien que notre utilisation sans cesse croissante d'Internet nous offre des options de communication, d'apprentissage et de technologie illimitées, elle nous expose également à une pléthore de dangers liés au Web.

Nous avons compilé les données de sécurité en ligne les plus récentes du monde entier pour vous aider à comprendre l'étendue et la gravité des risques auxquels votre entreprise est confrontée. Ces chiffres sont basés sur des enquêtes et des publications de tiers. Alors, commençons.

Quelle est la fréquence des attaques Web ?

Selon L'analyse récente de Verizon, les attaques d'applications Web représentent 26 % de toutes les violations, ce qui en fait le deuxième modèle d'attaque le plus fréquent.

Cependant, les programmes ne sont pas la seule source de risque sur Internet. Le trafic de recherche mondial a considérablement augmenté en 2020, avec des pics se produisant souvent pendant les blocages de la pandémie de COVID-19.

Aujourd'hui, alors que le monde adopte les lieux de rencontre virtuels et les plateformes de streaming de films pour les loisirs, ainsi que les technologies de visioconférence pour dialoguer avec les collègues à distance, ces niveaux élevés d'utilisation mondiale d'Internet ne montrent aucun signe de ralentissement.

Alors qu'Internet a aidé de nombreuses entreprises à maintenir leur productivité lors de leur transition vers le travail à distance et, plus récemment, le travail hybride, notre confiance en lui en a fait une cible précieuse pour les attaquants, qui ont concentré leurs efforts sur l'exploitation des faiblesses du Web.

Selon SiteLock, basé sur une examen de 7 millions de sites Web, les sites Web sont désormais soumis à une moyenne de 94 agressions par jour et sont consultés par des bots environ 2,608 XNUMX fois par semaine. Les cybercriminels utilisent ces robots pour rechercher des faiblesses sur les sites Web et exécuter des modèles d'attaque simples tels que le déni de service distribué (DDoS) et les attaques de bourrage d'informations d'identification.

Avec autant de bots chargés de trouver des faiblesses, il n'est pas surprenant, mais néanmoins désagréable, qu'environ 12.8 millions de sites Web dans le monde soient infectés par des logiciels malveillants.

URL basées sur les applications Web

Les dix premiers pays hébergeant la majorité des URL à haut risque, selon un analyse récente, sont:

- États-Unis

- Russie

- Allemagne

- Singapour

- Corée du Sud

- Danemark

- Chine

- Japon

- Canada

- Pays-Bas

Les botnets, les enregistreurs de frappe et la surveillance, les sites de logiciels malveillants, le phishing, l'évitement de proxy et les anonymiseurs, les spams, les logiciels espions et les logiciels publicitaires font partie des URL à haut risque classées dans cette recherche.

Voici les principales catégories de sites qui hébergent des URL malveillantes :

- Adulte (9.43 % hébergent une URL malveillante)

- Divertissement (8.63%)

- Médecine (7.66%)

- Fabrication (19.87%)

- Partagiciels/torrents (11.84 %)

- Réseaux sociaux (8.71%)

- Modificateur de lien URL (5.81 %)

- Autre (28.06%)

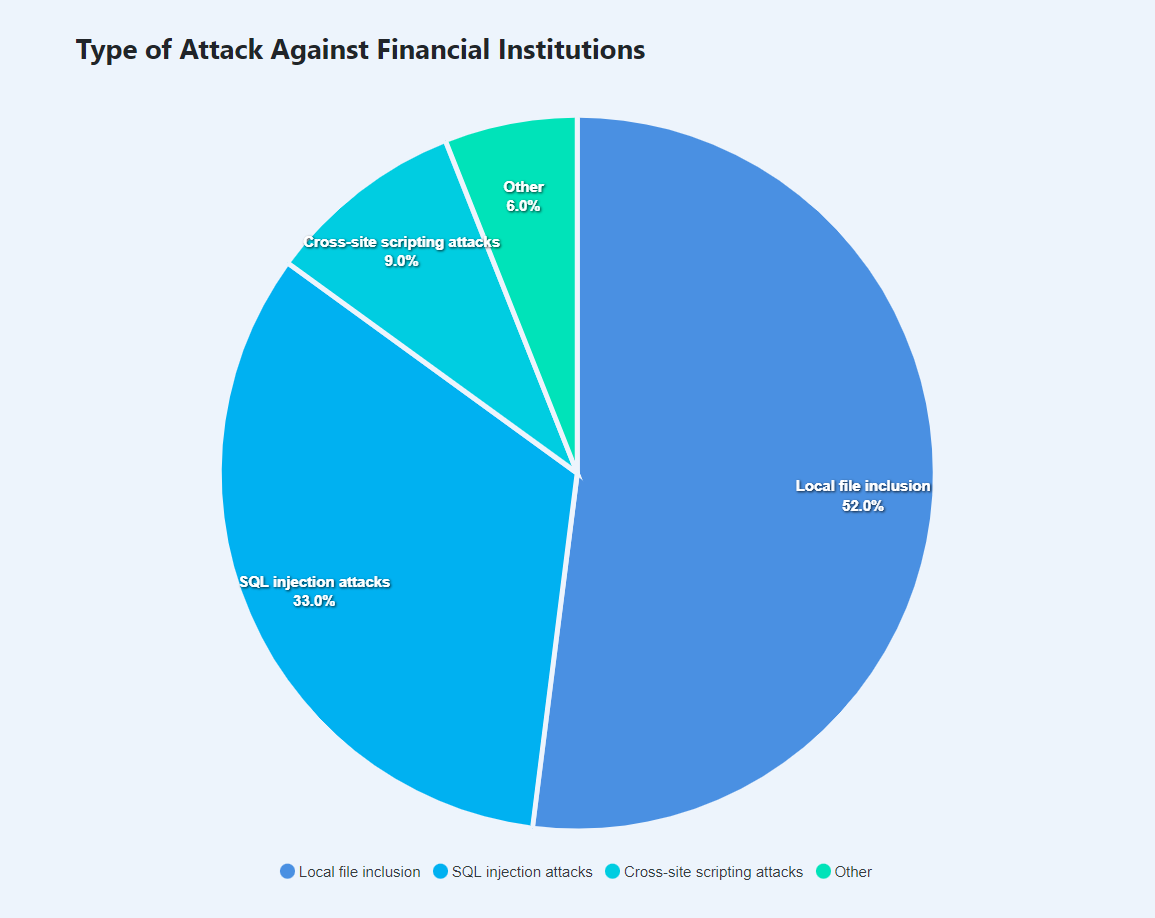

Institution financière ciblée par des attaques Web

En 2020, plus de 736 millions d'attaques Web contre des institutions financières ont été enregistrées, sur un total de 6.3 milliards d'attaques Web cette année-là. L'inclusion de fichiers locaux était le type d'attaque Web le plus courant, représentant 52 % de toutes les attaques, suivie par les attaques par injection SQL, qui représentaient 33 %. 9 % des agressions étaient des scripts intersites.

Logiciels malveillants basés sur le Web

Les logiciels malveillants sont impliqués dans plus de 70 % de toutes les intrusions dans le système et 32 % de tous les logiciels malveillants se propagent sur Internet.

Voici les principaux dangers découverts sur les sites Web infectés par des logiciels malveillants :

- Hameçonnage (7 %)

- Défiguration (6%)

- Spam de référencement (5 %)

- Porte dérobée (65 %)

- Pirate de fichiers (48 %)

- Demande d'évaluation malveillante (22 %)

- Script shell (22%)

- Injecteur (21%)

- Cryptomineur (<1%)

Hameçonnage sur le Web

En plus de rejeter les demandes liées aux logiciels malveillants, la technologie de sécurité Web d'Akamai a également empêché 6,258,597 XNUMX XNUMX demandes liées au phishing et fourni des informations sur leurs propres expériences de phishing.

La plate-forme, la finance, les services mondiaux, le bureau du CIO, les divisions des ventes et du marketing en ligne, ainsi que leurs équipes de support, de médias et de transporteurs, étaient les unités commerciales les plus hameçonnées, selon la recherche. Bien que ce chiffre soit inférieur au nombre de demandes de renseignements liées à des logiciels malveillants rejetées, Statistiques de navigation sécurisée Google révèlent qu'il existe environ 75 fois plus de sites de phishing sur Internet que de sites malveillants.

Cela souligne l'ampleur de la menace posée par ingénierie sociale: Les agressions sociales, telles que le phishing, représentent 25 % de toutes les violations. Les utilisateurs de messagerie Web et de logiciels en tant que service (SaaS) sont les cibles des efforts de phishing les plus importants, selon une enquête récente, représentant 34.7 % de toutes les tentatives de phishing.

Selon le même rapport, la fréquence des attaques de compromission des e-mails professionnels (BEC) lancées par le biais de fournisseurs de messagerie Web gratuits a augmenté de 11 % l'année précédente, passant de 61 % à 72 %. Gmail a été utilisé par plus de la moitié de ceux qui ont lancé des agressions.

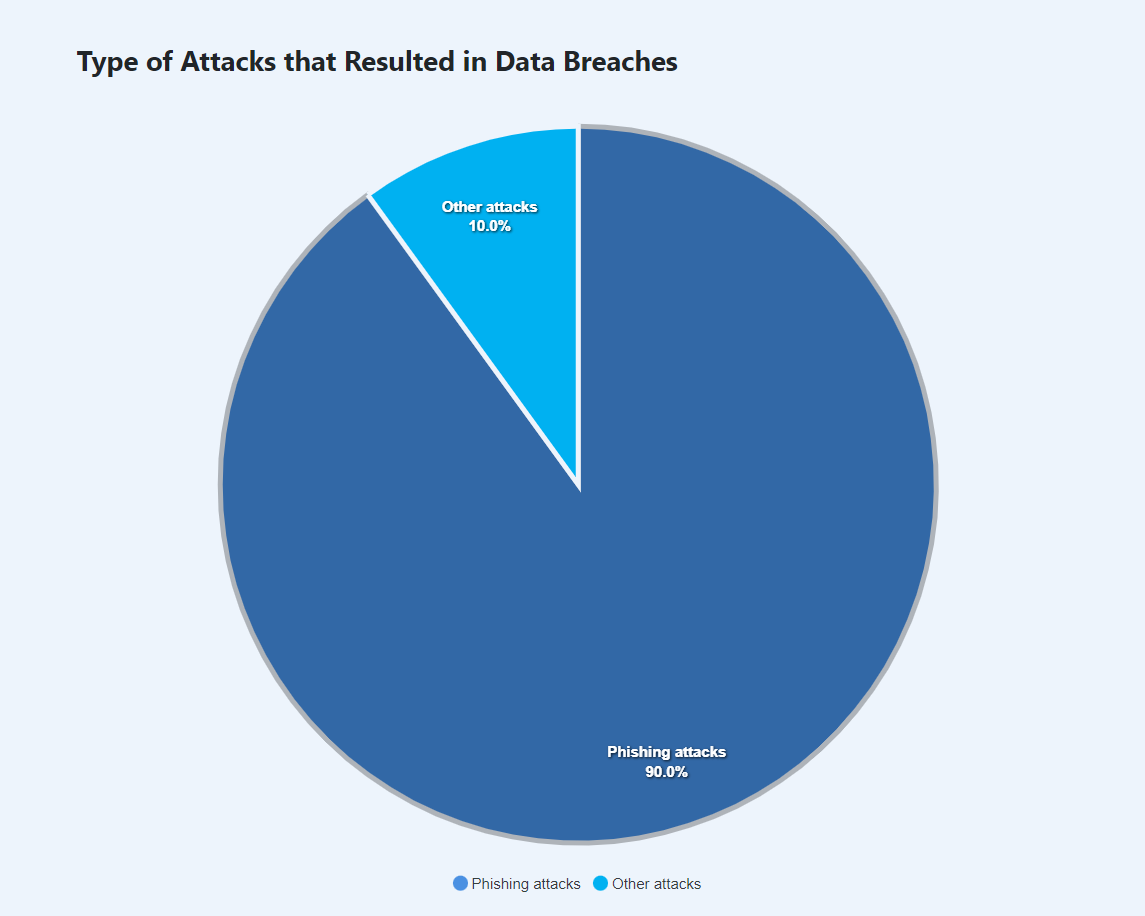

Violations de données dues à des attaques de phishing

90 % des violations de données sont déclenchées par des attaques de phishing, selon le rapport Cybersecurity 2021 de Cisco Recherche sur les tendances des menaces. Les utilisateurs sont le maillon faible de la chaîne de sécurité, c'est pourquoi de nombreuses agressions sont dirigées contre eux. Les pirates informatiques ciblent les émotions humaines ou l'incompétence plus fréquemment que les failles du système, comme en témoigne la popularité des approches d'ingénierie sociale.

A coûts de violation de données une moyenne de 4.24 millions de dollars. Ce chiffre illustre une disparité de coût sans cesse croissante entre les entreprises qui utilisent des méthodes de sécurité plus modernes et celles qui ne le font pas. Cela implique que le coût d'une violation de données est nettement inférieur pour les entreprises qui ont mis en place une architecture de sécurité formelle, mais il peut être désastreux pour celles qui n'en ont pas.

Selon la même enquête, les attaques malveillantes représentent 52 % des violations, et ces violations coûtent en moyenne 4.27 millions de dollars, ce qui est plus que la violation de données typique. En raison de la manière dont les rançongiciels et les attaques de logiciels malveillants destructeurs détruisent les données, ils coûtent plus cher que les attaques nuisibles habituelles. Les attaques malveillantes qui effacent ou détruisent les données coûtent en moyenne 4.52 millions de dollars, tandis que les attaques par ransomware coûtent en moyenne 4.44 millions de dollars.

Conclusion

Une pile de surfaces d'attaque et de mécanismes d'atténuation défensifs constitue application web Sécurité. Protéger les applications Web avec une approche unique ou à un seul niveau de la pile est insuffisant. Les vulnérabilités de la plate-forme ou des protocoles tels que TCP ou HTTP peuvent être tout aussi dommageables pour la sécurité et la disponibilité d'une application que les attaques contre le programme lui-même.

Pour obtenir un résultat favorable application web posture de sécurité, toute une série de mesures d'atténuation est nécessaire. Il convient de noter qu'une stratégie holistique nécessite une coordination entre les équipes de réseau, de sécurité, d'exploitation et de développement, car chacune a une responsabilité à jouer dans la protection des applications et de leurs données cruciales.

Soyez sympa! Laissez un commentaire