Table des matières[Cacher][Montrer]

Internet a révolutionné tout ce qui nous entoure, de l'éducation aux soins de santé en passant par les interactions gouvernementales et la communication sociale, qui a eu la plus grande influence.

Il a transformé la façon dont les individus se connectent les uns aux autres et la façon dont les entreprises mènent leurs activités. Alors que le monde continue de se numériser, les données numériques des particuliers et des transactions commerciales génèrent d'énormes quantités de données.

L'exploitation correcte de ces informations offrira d'innombrables possibilités aux entreprises des secteurs public et privé d'améliorer leurs revenus et de fonctionner plus efficacement dans le nouveau monde numérique.

Vous pouvez le faire sans enfreindre les règles de droit d'auteur ou de confidentialité grâce à l'intelligence open source (OSINT).

Par exemple, les informations accessibles au public sur les sites Web de réseaux sociaux, les messages sur les forums de discussion et les discussions de groupe, les répertoires de sites Web non sécurisés et toute information pouvant être obtenue en effectuant une recherche en ligne.

Pendant la phase d'analyse, les outils OSINT sont utilisés pour recueillir des informations sur leur cible potentielle. Les programmes OSINT emploient intelligence artificielle pour identifier le matériel sensible sur Internet.

Explorons cela en détail.

Qu'est-ce que l'intelligence open source ?

La collecte d'informations provenant de sources publiques à utiliser dans le cadre du renseignement est appelée OSINT (Open-Source Intelligence). À partir d'aujourd'hui, nous vivons dans le « monde numérique » et son impact sur nos vies sera à la fois bénéfique et préjudiciable.

La disponibilité d'une information variée et la simplicité avec laquelle elle peut être accessible à tous sont deux des avantages de l'utilisation d'Internet. Les inconvénients, en revanche, sont d'exploiter les connaissances et d'y consacrer un temps excessif.

L'information peut prendre plusieurs formes, y compris l'audio, la vidéo, les images, le texte, les fichiers, etc. Voici un aperçu de haut niveau des catégories de données disponibles sur Internet :

- Les rapports gouvernementaux, les budgets, les conférences et les discours sont tous des exemples de données publiques.

- Les sites Web, les blogs, les forums de discussion et les médias sociaux sont tous des exemples de ressources Internet.

- L'imagerie, l'analyse financière et industrielle, les bases de données sont autant d'exemples de données commerciales.

- Les journaux, les magazines, la télévision et la radio sont des exemples de médias de masse.

- Les rapports techniques, les brevets, les dossiers commerciaux, les écrits non publiés et les bulletins d'information sont tous des exemples de littérature grise.

Pourquoi avons-nous besoin d'OSINT ?

C'est une chose d'être conscient que l'information est disponible. La deuxième étape consiste à collecter des informations et la troisième étape consiste à les analyser ou à en tirer des informations.

Vous pouvez également acquérir les informations manuellement, bien que cela nécessitera du temps qui pourrait être mieux utilisé dans les dernières phases.

Les outils peuvent nous permettre d'acquérir des données de centaines de sites en quelques minutes, ce qui facilite l'étape de collecte. Supposons que l'objectif est de déterminer si un nom d'utilisateur existe et, le cas échéant, sur quels réseaux sociaux il apparaît.

Une méthode consiste à se connecter à toutes les plateformes de réseaux sociaux (je parie que vous ne les connaissez pas toutes !), puis à tester le nom d'utilisateur sur chacune d'entre elles.

Une autre méthode consiste à utiliser une application open source qui est connectée à plus de sites Web que nous ne pouvons nous souvenir et vérifie la présence du nom d'utilisateur sur chacun d'eux en même temps.

Cela ne prend que quelques secondes. Exécutez divers outils pour collecter toutes les informations liées à la cible qui peuvent être connectées et utilisées par la suite.

Explorons quelques-uns des meilleurs outils de renseignement open source pour différents cas d'utilisation.

Outils OSINT pour la cybersécurité

1. Lampyre

Lampyre est une application premium créée exclusivement pour OSINT. Il est particulièrement avantageux pour la diligence raisonnable, les renseignements sur les cybermenaces, les enquêtes criminelles et l'analyse financière. Il peut être installé sur votre ordinateur ou exécuté en ligne.

Il analyse automatiquement plus de 100 sources de données généralement mises à jour, auxquelles vous pouvez accéder via des applications PC ou des appels API si nécessaire via sa solution SaaS, Lighthouse, où vous payez par requête API.

Le fait que Lampyre soit un programme en un clic est sa principale caractéristique de vente.

Commencez avec un seul point de données, tel qu'un numéro d'enregistrement d'entreprise, un nom complet ou un numéro de téléphone, et Lampyre passera au crible d'énormes volumes de données pour en extraire des informations utiles.

Fonctionnalités:

- Traiter les tableaux de données volumineuses de manière pratique.

- Réduction des données statistiques simples à utiliser et à évaluer.

- Construire de nombreux graphiques de connexion et superposer tous les résultats sur une carte et une échelle de temps.

- L'incroyable avantage de gagner du temps sur les travaux d'analyse.

Avantages

- Il existe plus de 100 sources de données qui sont généralement mises à jour.

- Importation de données à partir d'un fichier en vue d'un travail hors ligne.

- API Python pour les tâches les plus difficiles.

- Il y a eu plus de 100 demandes de collecte et de traitement de données.

- En même temps, travailler avec des données sur une carte, un graphique et un tableau.

- Les données sont accessibles en un seul clic, sans inscription ni frais supplémentaires.

Inconvénients

- Fait intéressant, Lampyre ne semble pas avoir d'inconvénients jusqu'à présent.

Prix

Lampyre est à un prix raisonnable.

Vous pouvez essayer une licence de démonstration d'un an avant de vous engager dans l'abonnement standard de 32 $/mois. Une version annuelle de 313 $ est également disponible.

L'adhésion Lighthouse propose des prix SaaS allant de 3.25 $ à 130 $ par mois, en fonction du nombre d'appels effectués.

2. Maltego

Maltego est un outil d'intelligence du système d'exploitation et d'informatique judiciaire. Il permet une analyse efficace des liens grâce à l'exploration de données interactive avec des visuels riches.

Il mène des enquêtes en ligne sur les liens entre les données provenant de diverses sources Internet. Il peut localiser des informations accessibles au public et découvrir des liens entre des personnes et des entreprises.

Fonctionnalités:

- Il s'agit d'une technologie qui analyse, collecte et relie des données à des fins d'enquête.

- Il recueille sans effort des informations provenant de diverses sources publiques.

- Grâce à une interface utilisateur simple, il relie et intègre automatiquement les informations dans un graphique.

- Il effectue des requêtes de données et utilise l'analyse des liens pour découvrir les liens entre les sources.

Avantages

- L'interface est assez complexe, mais elle est simple à comprendre.

- Excellent pour tracer des réseaux et des interactions complexes car il est très visible.

- Met en évidence nativement les connexions entre les points de données - d'autres sources peuvent être ajoutées via l'API.

Inconvénients

- Les petites entreprises peuvent trouver les versions premium chères.

Prix

Le plan communautaire est gratuit pour tout le monde et ses plans premium sont mentionnés ci-dessous :

- Pro – 999 $/utilisateur/an.

- Les tarifs des forfaits Enterprise et Enterprise On-Premise sont disponibles sur demande. Vous pouvez contacter l'équipe Maltego pour plus d'informations.

3. Reconnaissance

Recon-ng est un framework de reconnaissance Web et OSINT basé sur Python. Il peut automatiser le processus d'acquisition de connaissances en recherchant de manière approfondie et rapide du contenu open source sur Internet.

Il combine des données utiles et les fournit de manière intégrée et facile à lire.

L'utilitaire dispose d'une interface de ligne de commande interactive basée sur des modules. Ses composants autonomes incluent la reconnaissance, la création de rapports, l'importation, l'exploitation et la découverte.

Fonctionnalités:

- Il s'agit d'une suite complète de modules de collecte d'informations. Il a une variété de modules qui peuvent être utilisés pour collecter des données.

- Comme il s'agit d'un outil gratuit et open-source, vous pouvez le télécharger et l'utiliser gratuitement.

- C'est l'un des instruments les plus élémentaires et les plus utiles pour effectuer des reconnaissances.

- Effectue le travail d'un scanner d'application Web/site Web.

- Sa console interactive possède de nombreuses fonctionnalités importantes.

- Son interface utilisateur est assez similaire à metasploitable 1 et metasploitable 2, ce qui le rend très facile à utiliser.

- Il est utilisé pour collecter des données et évaluer la vulnérabilité des applications Web.

- Il utilise le moteur de recherche Shodan pour analyser les appareils IoT.

Avantages

- Il a une excellente interface utilisateur.

- L'un des utilitaires OSINT les plus populaires, avec une forte communauté.

Inconvénients

- Il faut du temps pour bien comprendre et utiliser toutes ses capacités car elles sont si détaillées.

Prix

Son utilisation est gratuite pour tout le monde.

4. AraignéePied

SpiderFoot est un programme de reconnaissance gratuit et open-source. Il est généralement appelé empreinte digitale avec la collection OSINT la plus importante.

Il peut envoyer des requêtes à plus de 100 sources publiques et collecter des données sur les adresses IP, les noms de domaine, les serveurs Web, les adresses e-mail et d'autres informations.

Pour commencer à utiliser SpiderFoot, définissez la cible et sélectionnez parmi des centaines de modules d'empreintes digitales différents.

Fonctionnalités:

- Le code source est librement accessible à tous pour contribuer et améliorer.

- Il est bien écrit en ce qui concerne le code, permettant aux utilisateurs de mieux explorer, comprendre et comprendre ses fonctionnalités.

- Les utilisateurs peuvent uniquement définir des objectifs et sélectionner parmi les plus de 100 modules qui prennent en charge SpiderFoot dans la collecte de données et la création du profil.

- Il ne nécessite aucune installation ou configuration supplémentaire une fois enregistré.

- Il est disponible sur les systèmes d'exploitation Linux et Windows, ainsi qu'en version cloud.

Avantages

- L'interface est simple et basique.

- Interroge de nombreuses ressources publiques - idéal pour la collecte de données à grande échelle.

- De nouveaux modules fournissent davantage de sources de collecte de données.

Inconvénients

- Les pages décrites comme "noindex" n'apparaîtront pas, fournissant une représentation inadéquate de l'ampleur totale d'une surface d'attaque.

Prix

Vous pouvez commencer à l'utiliser avec le plan Hobby, qui est gratuit, et il propose également des plans premium mentionnés ci-dessous :

- Freelancer - 79 $ (facturé mensuellement) ou 749 $ (facturé annuellement).

- Entreprise – 249 $ (facturé mensuellement) ou 2,399 XNUMX $ (facturé annuellement).

- Entreprise – Prix sur demande.

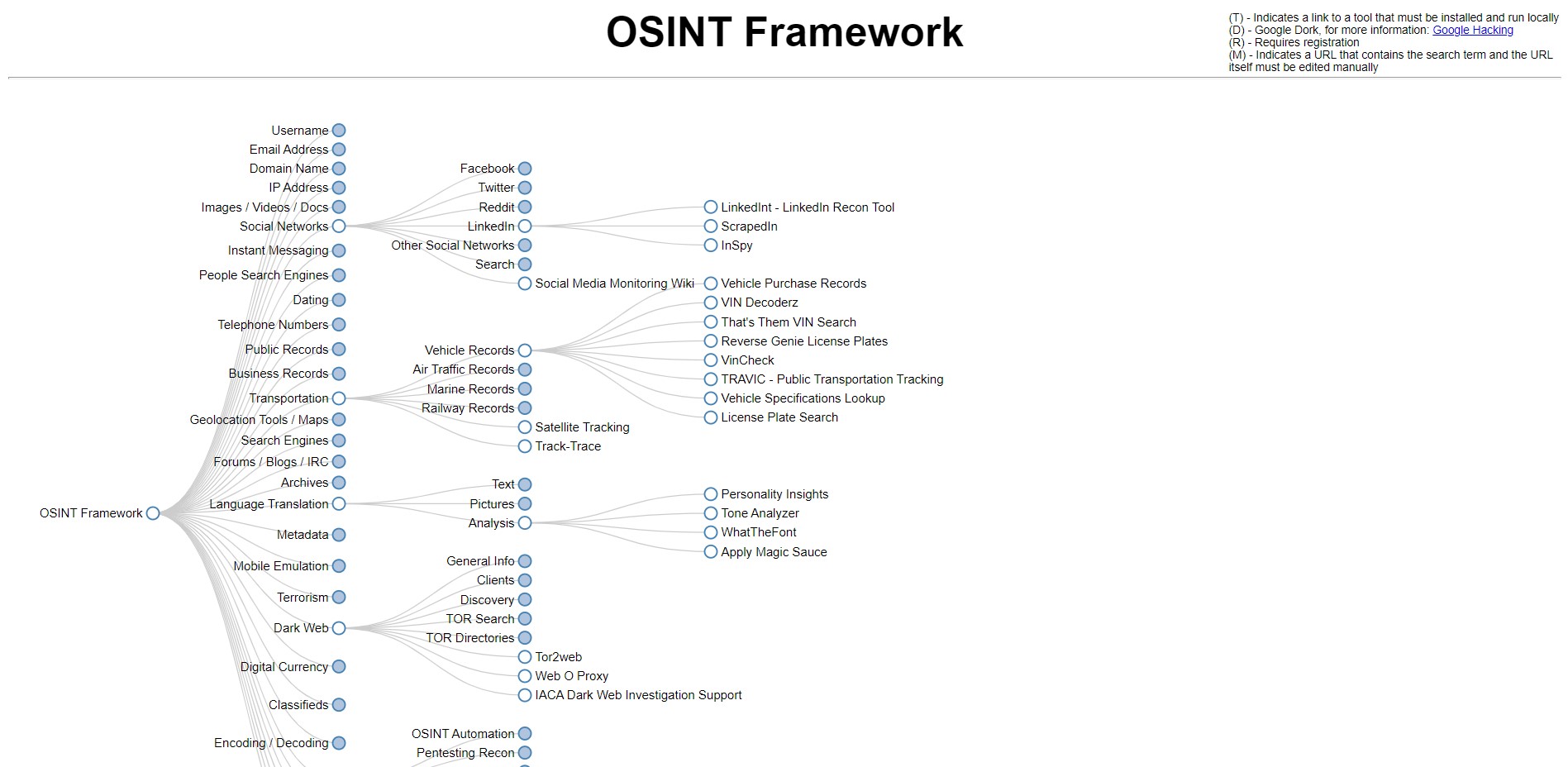

5. Cadre OSINT

Si vous n'avez pas encore trouvé votre outil OSINT idéal (ou s'il ne figure pas sur cette liste), le cadre OSINT vous orientera dans la bonne direction.

Le framework OSINT n'est généralement pas un logiciel, mais plutôt une collection d'outils qui rendront votre travail OSINT beaucoup plus simple.

Le cadre OSINT fournit les informations sous la forme d'une carte mentale interactive basée sur le Web qui organise esthétiquement les informations. Il est populaire parmi les testeurs d'intrusion et les chercheurs en cybersécurité à la recherche d'outils pour certains domaines de collecte et de reconnaissance d'informations.

Avec ce cadre, vous pouvez naviguer à travers plusieurs outils OSINT qui sont classés.

Fonctionnalités:

- Les outils et les sites Web qu'il applique aux informations de requête sont en grande partie gratuits ou gratuits.

- Il offre une variété de méthodes pour collecter des données sur une cible donnée.

- Le cadre OSINT est un cadre Web de base utilisé par les chercheurs et les testeurs en sécurité pour collecter des traces et des informations numériques.

- Il catégorise les sources de renseignement et est divisé en sujets et objectifs.

Avantages

- Le cadre principal de la communauté OSINT

- Excellente ressource pour découvrir de nouveaux outils de collecte de données.

- Les outils peuvent être triés par catégorie.

Inconvénients

- Cela peut être intimidant pour les utilisateurs novices qui ne connaissent pas OSINT.

Prix

Son utilisation est gratuite pour tout le monde.

Outils OSINT pour les médias sociaux

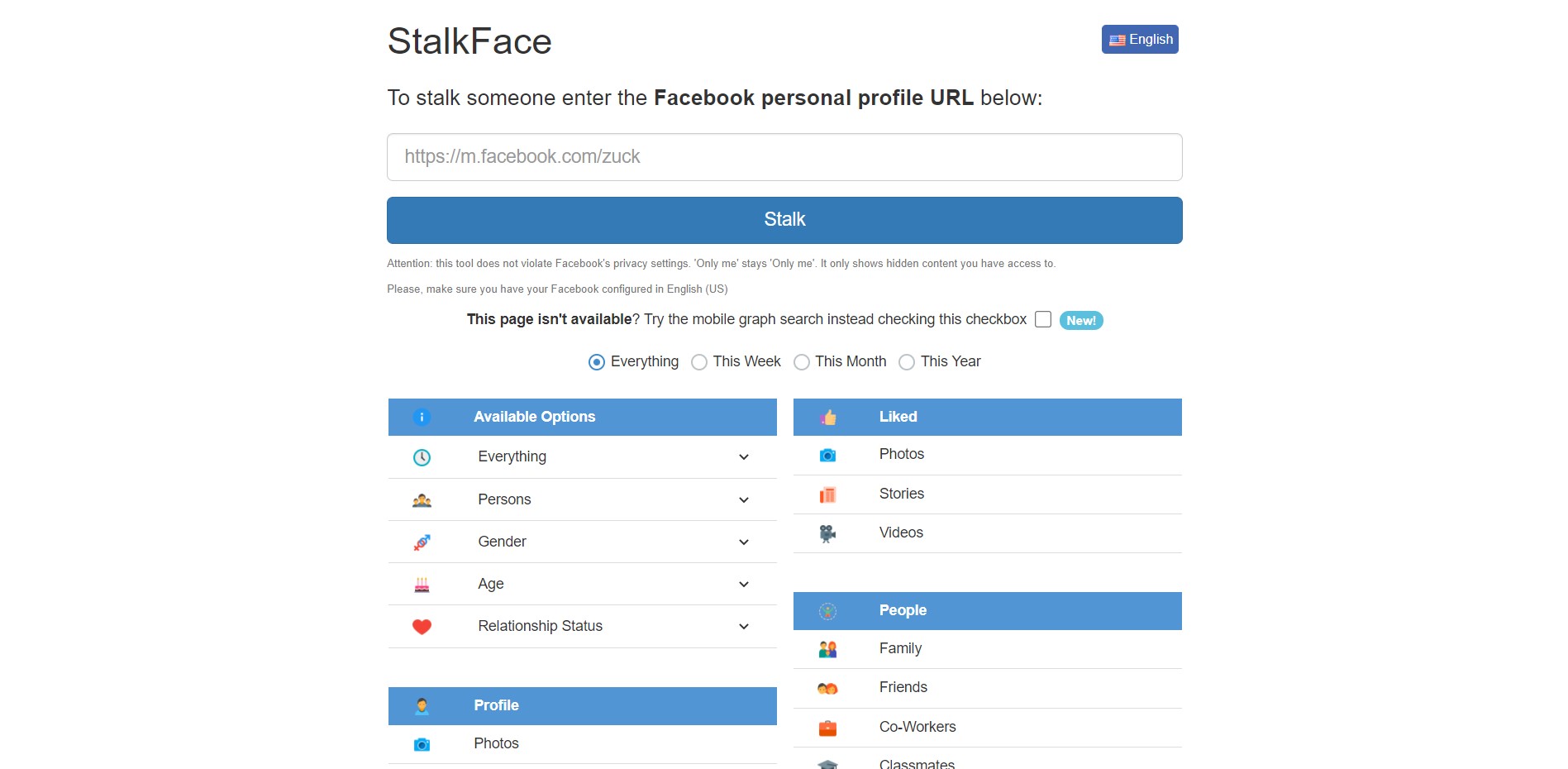

6. TigeVisage

Facebook est le site de médias sociaux le plus connu, et il peut maintenant être utilisé presque universellement par tout le monde.

StalkFace est un excellent outil pour enquêter ou "traquer" un profil Facebook. Vous pouvez même afficher des messages qui ont été commentés ou aimés par un utilisateur.

Il exploite les requêtes pour exécuter des recherches avancées que Facebook ne nous permet pas d'afficher à l'aide de la recherche standard.

Contrairement à ce que son nom l'indique, assurez-vous de ne l'utiliser qu'à des fins éthiques.

Fonctionnalités:

En entrant simplement l'URL Facebook ou par l'URL de la photo Facebook, vous pouvez trouver :

- Photos

- Photos taguées

- Histoires aimées

- Photos aimées

- Photos commentées

- Pages aimées

Avantages

- Meilleur outil pour explorer un profil Facebook.

Inconvénients

- Il ne fournit pas de bons résultats lorsque le profil est privé de vous.

Prix

Il est gratuit pour tout le monde.

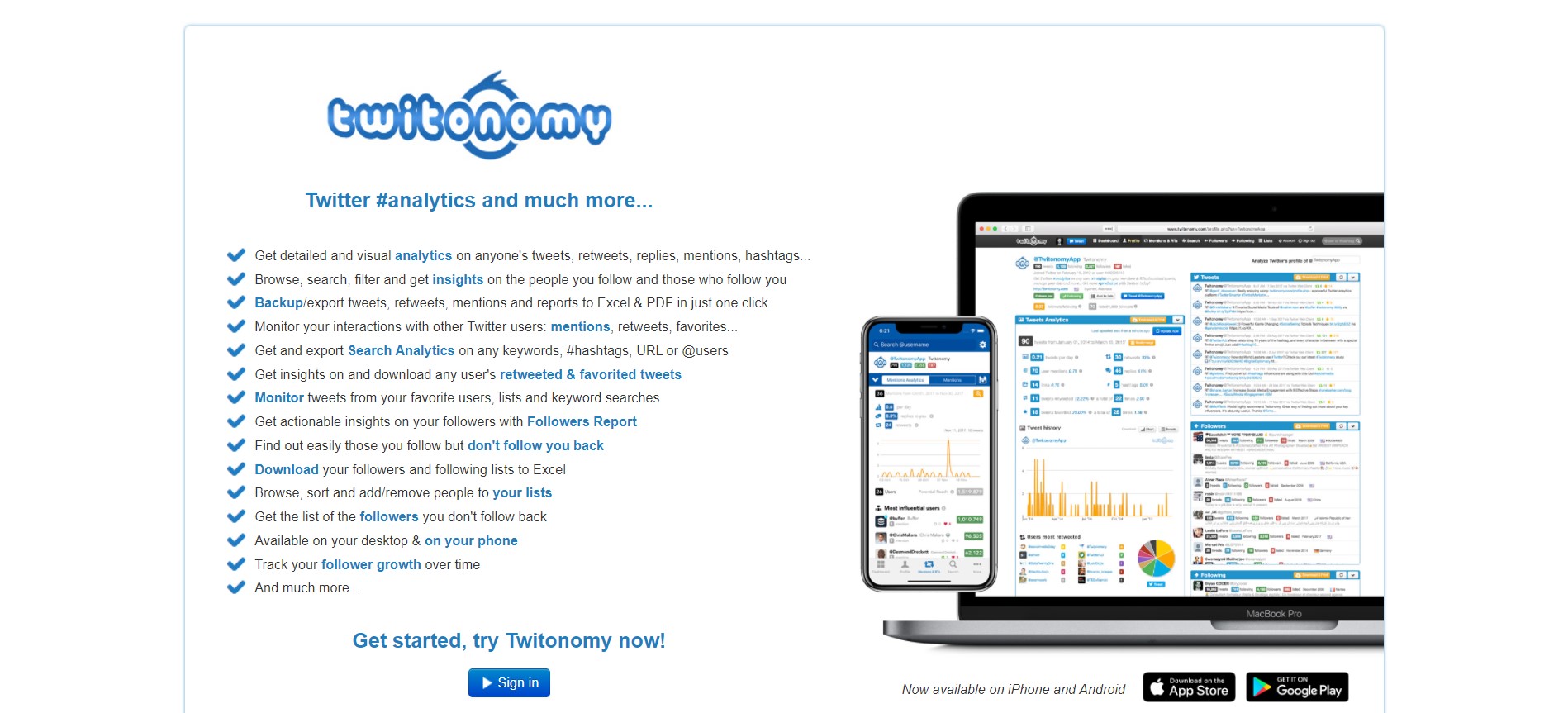

7. Twitonomy

Twitter est un autre service d'information et de réseautage social bien connu qui génère environ 350,000 XNUMX tweets par minute.

Twitonomy est un programme d'analyse des médias sociaux basé sur le Web qui fournit aux organisations des informations exploitables sur l'ensemble de l'activité de leur compte Twitter.

Il permet aux utilisateurs de suivre les interactions avec d'autres utilisateurs de Twitter via des likes, des tweets, des retweets et d'autres moyens.

Fonctionnalités:

- Il offre des données de performance, un tableau de bord, des rapports configurables et un suivi de l'engagement.

- Des mesures visuelles sont disponibles pour les tweets, les retweets, les mentions, les réponses et les hashtags.

- Les organisations peuvent utiliser le rapport sur les abonnés pour obtenir des informations sur leurs abonnés et découvrir une liste de personnes qui ne les suivent pas en retour.

- Il permet aux équipes d'exporter et de sauvegarder des mentions, des retweets, des tweets et des rapports vers des fichiers Excel et PDF.

Avantages

- Peut capturer et suivre vos hashtags, mentions, tweets, retweets, commentaires et likes, entre autres.

- Grâce à ses études analytiques, il génère des leads et accompagne les marques dans leur croissance.

- Vous permet d'optimiser votre contenu Twitter et vos techniques d'engagement.

Inconvénients

- Fournissez également des données d'analyse pour les anciens tweets, ce qui entraîne des données incorrectes dans les rapports.

- Il y a moins de sortes de rapports.

Prix

Il fournit un essai gratuit et trois autres abonnements premium mentionnés ci-dessous :

- Forfait 1 mois avec toutes les fonctionnalités premium pour 20 $.

- Plan mensuel avec toutes les fonctionnalités premium pour 19 $/mois.

- Plan d'un an avec toutes les fonctionnalités premium pour 1 $.

Outils OSINT pour les moteurs de recherche

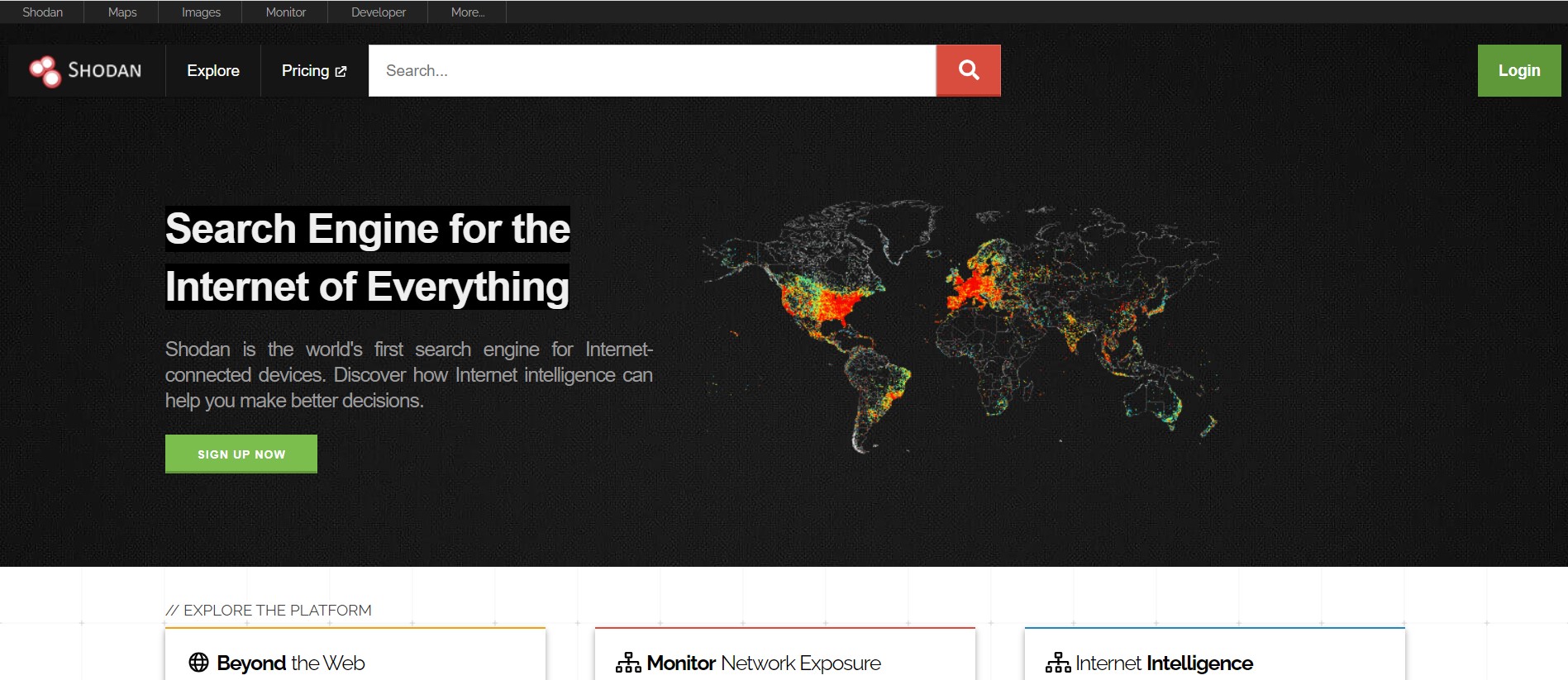

8. Shodan

Shodan a été le premier moteur de recherche pour les appareils en réseau, parfois appelés gadgets IoT. Shodan indexe tout le reste sur Internet, tandis que Google indexe simplement le Web.

Il peut détecter les caméras, les serveurs, les routeurs, la surveillance, les feux de circulation, les téléviseurs intelligents, les réfrigérateurs et les voitures connectés à Internet.

Ces gadgets IoT ne sont pas toujours consultables, mais Shodan a créé une méthode pour localiser des informations à leur sujet, y compris les ports ouverts et les vulnérabilités. C'est l'un des rares capables de localiser les technologies opérationnelles répandues dans les systèmes de contrôle industriels.

En conséquence, Shodan est également un outil clé pour la cybersécurité dans l'industrie.

Fonctionnalités:

- Il facilite la surveillance de la sécurité du réseau en gardant une trace de tous les appareils connectés à un certain réseau.

- Il est utilisé pour localiser les appareils IoT, ainsi que leurs principaux utilisateurs.

- Avec des serveurs placés partout dans le monde, ils parcourent Internet 24 heures sur XNUMX, sept jours sur sept et fournissent les informations les plus récentes.

- Shodan offre un avantage concurrentiel en servant à l'exécution d'informations empiriques sur le marché.

- Il permet une intégration avec d'autres technologies.

Avantages

- Vous pouvez exporter les résultats et créer des rapports depuis Shodan.

- Même les personnes non techniques le trouveront assez facile à utiliser.

- Excellente interface utilisateur qui affiche les métriques avec une carte géographique.

Inconvénients

- C'est un service, et contrairement à Google, vous ne pouvez pas jouer avec son fonctionnement interne.

Prix

Il propose trois plans premium mentionnés ci-dessous.

- Pigiste – 59 $/mois.

- Petite entreprise – 299 $/mois.

- Entreprise – 899 $/mois.

9. Google Dorks

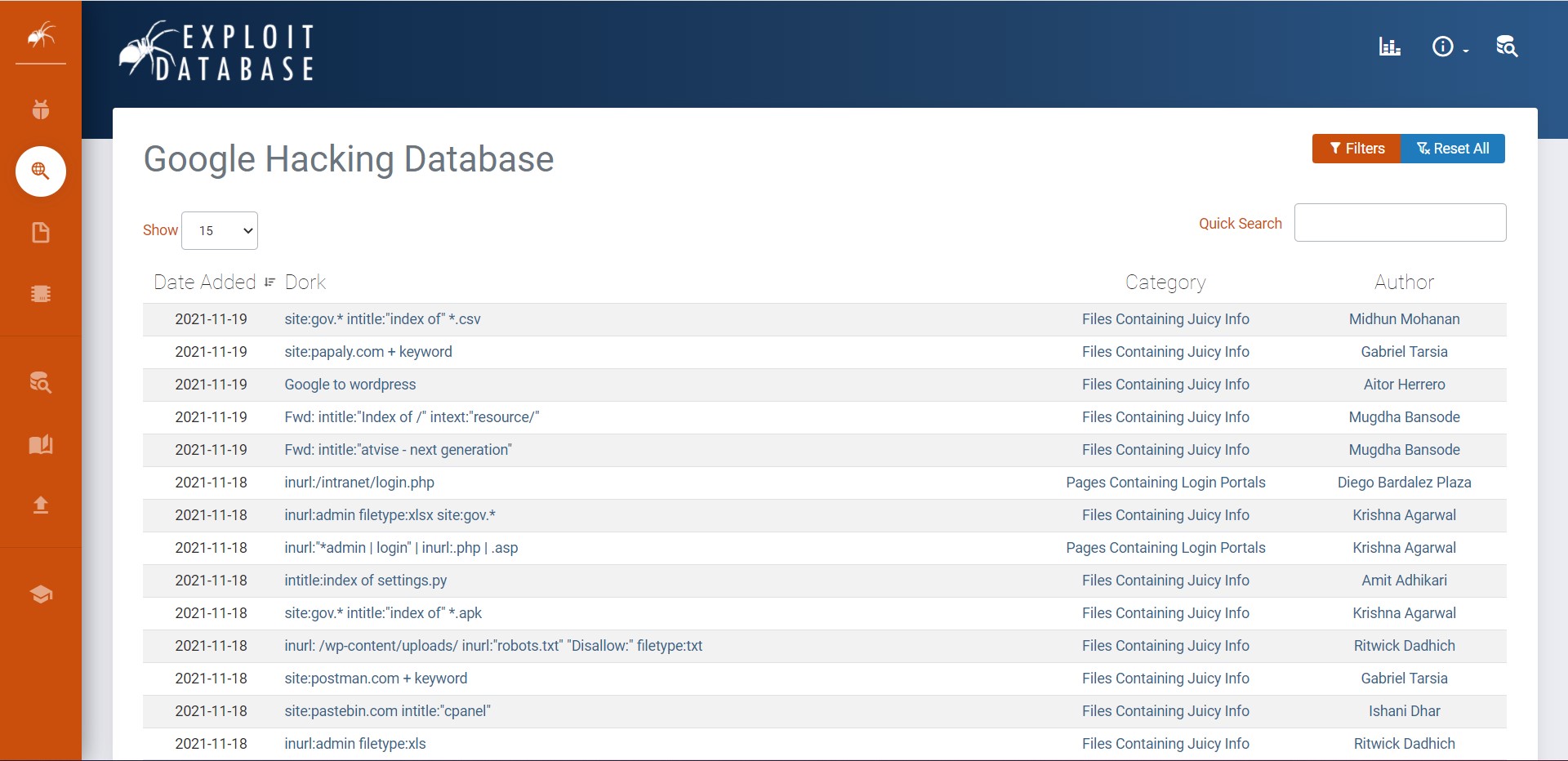

GHDB (Google Hacking Database), souvent connu sous le nom de Google Dorks, est une base de données de requêtes de recherche Google qui tente de localiser des informations accessibles au public.

Les victimes mettent involontairement des informations sensibles sur Internet, telles que des consoles Web sans protection, des ports ouverts, des portails de connexion, des dossiers sensibles, des caméras ouvertes, des fichiers contenant des informations sur le nom d'utilisateur et tout ce qui est accidentellement exposé sur Internet.

Chaque jour, la communauté Google Dorks publie une série de phrases de recherche Google sophistiquées.

Fonctionnalités:

- Il peut être utilisé pour la cartographie du réseau puisque Simple Dorks trouve des sous-domaines.

- Google Dorks est mis à la disposition d'une variété d'outils Open Source Network Intelligence (OSNITS) et de moteurs de recherche.

- Il s'agit d'un outil OSINT robuste capable de collecter des informations sensibles.

- Il permet aux utilisateurs d'approfondir les archives d'un serveur et d'obtenir des données sur divers arguments.

Avantages

- Soutenu par la grande majorité de la communauté scientifique.

- Est toujours mis à jour pour refléter les tendances de vulnérabilité les plus récentes.

- Pour trouver les actifs vulnérables, des opérateurs de recherche simples sont appliqués.

Inconvénients

- Les pirates peuvent l'utiliser pour mener des activités illégales.

Prix

Il est gratuit pour tout le monde.

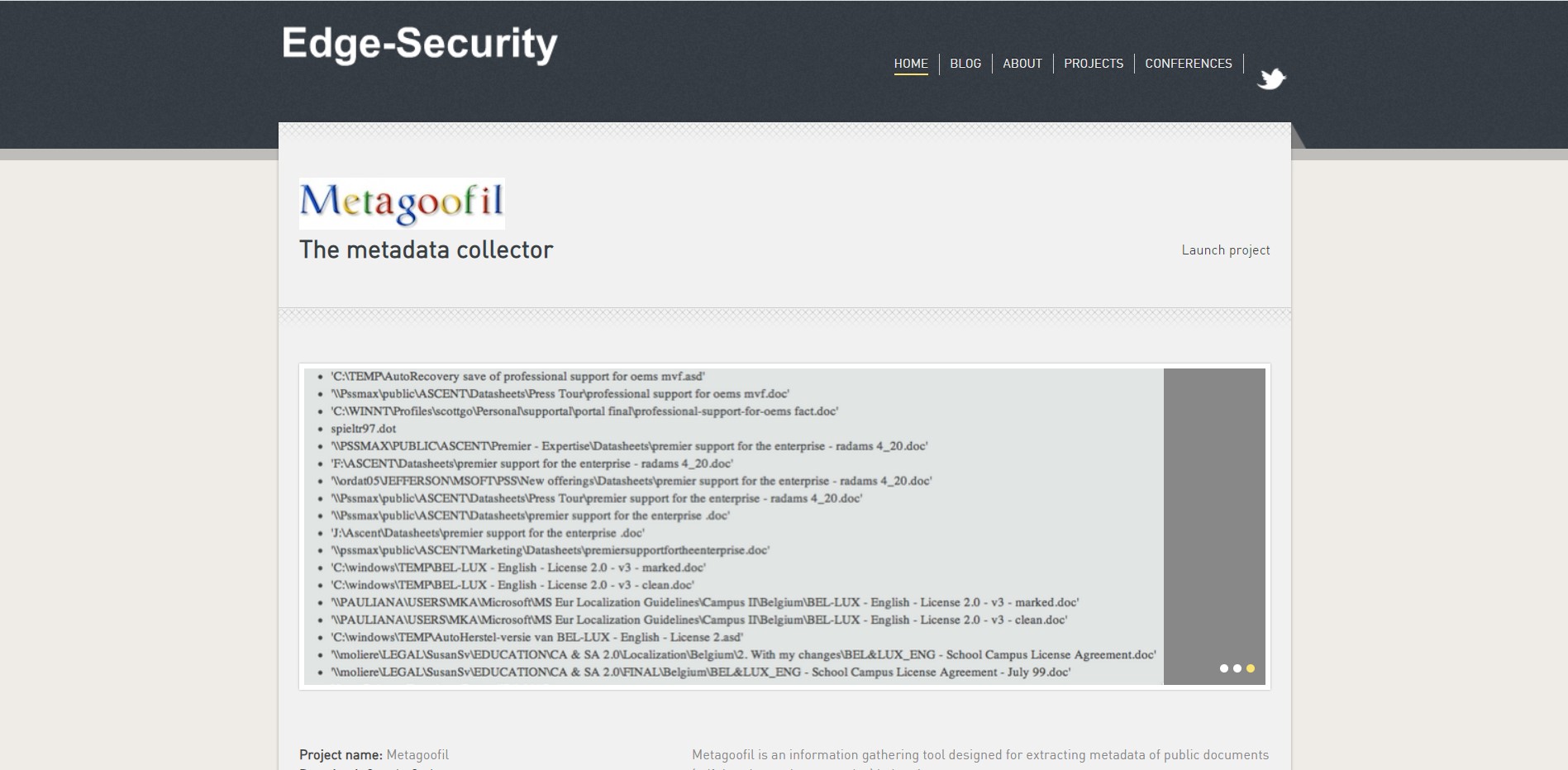

10. Métagoofil

Metagoofil est une collection de métadonnées de reconnaissance passive gratuite basée sur Python. Il est utilisé pour extraire des informations de documents tels que pdf, doc, xls, ppt, ODP et ods découverts sur le site Web de la cible ou sur tout autre site public.

L'utilitaire localise les documents à l'aide de Google, puis les télécharge sur le lecteur local et extrait toutes les métadonnées.

Il examine les métadonnées de ces documents et rassemble beaucoup de données. Il peut localiser des informations sensibles telles que les noms d'utilisateur, les identités réelles, les versions de logiciels, les e-mails et les chemins/serveurs.

Fonctionnalités:

- Il permet la reconnaissance des informations de chemin, ce qui facilite la cartographie des réseaux.

- Il recherche et extrait des données à partir de fichiers locaux ou de fichiers sur une page Web.

- Son référentiel peut être facilement cloné et installé à l'aide du site Web GitHub.

- Il peut également extraire les adresses MAC d'une variété de documents.

Avantages

- Logiciel gratuit et open-source.

- Les rapports peuvent être enregistrés dans de nombreux formats différents, y compris PDF.

- Peut découvrir et télécharger automatiquement des documents texte publics à l'intérieur d'un domaine.

- Les filtres peuvent être utilisés pour supprimer les noms d'utilisateur, les e-mails et les mots de passe.

Inconvénients

- La visualisation des données est assez basique.

- Les pirates peuvent utiliser Metagoofil pour collecter des noms d'utilisateur et entreprendre des attaques par force brute plus faciles.

Prix

Il est gratuit pour tout le monde.

11. TinEye

TinEye est une image moteur de recherche qui fonctionne à l'envers.

Vous pouvez télécharger des photos pour savoir où elles ont été prises, où elles ont été utilisées et s'il existe des versions modifiées ; la technologie de reconnaissance d'images est utilisée plutôt que des mots-clés, des métadonnées ou des filigranes.

L'étude TinEye indique qu'il trouvera l'image exacte même si elle a été réduite, recadrée et modifiée. Si vous avez déjà regardé l'émission télévisée Catfish, vous avez vu comment les gens ont vu des photos de personnes qui ne sont pas les personnes avec lesquelles ils ont conversé.

C'est un peu effrayant parfois. Cependant, nous vivons à une époque hautement technologique dans laquelle les applications de rencontres, les chats en direct et d'autres formes de contact sont de plus en plus populaires.

Donc, si vous vous êtes déjà demandé si quelqu'un vous envoyait de fausses photos ou vous "pêche au chat", consultez TinEye.

Fonctionnalités:

- Recherche inversée pour savoir d'où vient une image ou en savoir plus à son sujet.

- Enquêter ou suivre l'apparition d'une image sur Internet.

- Identifiez les pages Web qui utilisent une image que vous avez générée.

Avantages

- Il est simple de soumettre une image et de commencer une recherche.

- Il possède une grande base de données avec plus de 41.9 millions de photographies dans l'index.

- Plusieurs options de filtrage sont disponibles pour améliorer la valeur de votre recherche.

Inconvénients

- Vous ne pouvez pas télécharger de photos en bloc ; à la place, vous devez en sélectionner un à la fois.

- Dans votre recherche, aucune des fonctionnalités gratuites ne fournira des résultats photo similaires.

- L'édition gratuite n'a pas de fonction de surveillance automatique des photos.

Prix

Il propose des abonnements mensuels à partir de 300 $ par mois.

Pour la première recherche, les 5000 premières photos coûtent 0.12 $/image et les images 5001-100000 coûtent 0.09 $/image.

La surveillance continue des 500000 0.01 premières photos est disponible pour XNUMX $ par image chaque mois.

12. Code de recherche

Searchcode est un moteur de recherche unique en son genre qui recherche l'intelligence dans le code open source. Les développeurs peuvent l'utiliser pour découvrir les problèmes d'accessibilité des informations sensibles dans le code.

Le moteur de recherche fonctionne de la même manière que Google, sauf qu'au lieu d'indexer les serveurs Web, il recherche des informations dans les lignes de code des applications actives ou des applications en développement.

Un pirate peut utiliser les résultats de la recherche pour trouver des noms d'utilisateur, des vulnérabilités ou des défauts dans le code lui-même.

Searchcode recherche des référentiels de code tels que GitHub, Bitbucket, Google Code, GitLab, CodePlex et autres. Vous pouvez également filtrer la langue par son genre.

Fonctionnalités:

- Il s'agit d'un moteur de recherche de code basé sur le Web qui est entièrement gratuit.

- Les développeurs peuvent utiliser des caractères spéciaux pour effectuer une recherche.

- Il est possible de filtrer le code pour différents langages ou référentiels.

- Vous pouvez utiliser les résultats de la recherche pour identifier les noms d'utilisateur ou les vulnérabilités dans le code.

Avantages

- Il a une interface utilisateur fantastique.

- Peut identifier simplement les points d'intérêt à partir de projets open source récupérés

- Les filtres facilitent le tri par langue, référentiel ou terme.

Inconvénients

- Il a une courbe d'apprentissage que les nouveaux utilisateurs peuvent trouver difficile.

Prix

Il est gratuit pour tout le monde.

Conclusion

L'OSINT est devenu un élément essentiel des organisations publiques et privées offrant des services de renseignement et des gouvernements. Cela peut également aider les entreprises à recueillir des informations à partir d'informations de haute qualité sur la base et à faire des choix.

Que vous meniez un projet de recherche, une veille concurrentielle, une évaluation des vulnérabilités ou une analyse des menaces, OSINT peut vous aider à accéder à certaines des meilleures données disponibles au monde. Et, la plupart gratuitement.

Même si vous êtes simplement une personne soucieuse de sa vie privée et que vous souhaitez savoir quelles informations personnelles ont été divulguées par inadvertance, OSINT peut être utile.

Malgré leur excellente utilité, les outils de renseignement open source ont également un côté sombre, que les pirates ou les personnes impliquées dans des activités illégales peuvent exploiter.

Il est préférable d'être très prudent lors de l'utilisation de ces outils et de s'assurer de ne pas les utiliser à des fins illégales.

Soyez sympa! Laissez un commentaire