شکی نیست که اینترنت به یکی از اجزای ضروری زندگی مدرن تبدیل شده است. در هر دقیقه، 197.6 میلیون ایمیل ارسال می کنیم، 1.6 میلیون دلار آنلاین خرج می کنیم و بیش از 415,000 برنامه را به عنوان جمعیت دانلود می کنیم.

با این حال، اگرچه استفاده روزافزون ما از اینترنت گزینه های ارتباط، یادگیری و فناوری بی حد و حصری را در اختیار ما قرار می دهد، اما ما را در معرض خطرات متعدد مبتنی بر وب نیز قرار می دهد.

ما جدیدترین دادههای امنیتی آنلاین را از سراسر جهان گردآوری کردهایم تا به شما در درک دامنه و شدت خطرات پیش روی شرکتتان کمک کنیم. این ارقام بر اساس نظرسنجی ها و انتشارات شخص ثالث است. بنابراین، بیایید شروع کنیم.

دفعات حملات مبتنی بر وب چقدر است؟

مطابق با تحلیل اخیر Verizon، حملات برنامه های وب 26٪ از کل نقض ها را تشکیل می دهند و آنها را به دومین الگوی حمله متداول تبدیل می کنند.

با این حال، برنامه ها تنها منبع خطر در اینترنت نیستند. ترافیک جستجوی جهانی در سال 2020 به طور چشمگیری رشد کرد، به طوری که اغلب در طول قرنطینه های همه گیر COVID-19 افزایش یافت.

اکنون، از آنجایی که جهان از پاتوقهای مجازی و پلتفرمهای پخش فیلم برای اوقات فراغت و همچنین فناوریهای کنفرانس ویدیویی برای برقراری ارتباط با همکاران از راه دور استقبال میکند، این سطوح بالای استفاده از اینترنت جهانی هیچ نشانهای از کاهش سرعت را نشان نمیدهد.

در حالی که اینترنت به بسیاری از کسبوکارها کمک کرده است تا بهرهوری خود را در حین انتقال به کار از راه دور و اخیراً ترکیبی حفظ کنند، اتکای ما به آن، آن را به هدفی ارزشمند برای مهاجمان تبدیل کرده است که تلاشهای خود را بر سوء استفاده از نقاط ضعف وب متمرکز کردهاند.

به گفته SiteLock، بر اساس یک بررسی 7 میلیون وب سایت، وب سایت ها در حال حاضر به طور متوسط در معرض 94 حمله در روز قرار می گیرند و هر هفته حدود 2,608 بار توسط ربات ها قابل دسترسی هستند. مجرمان سایبری از این ربات ها برای جستجوی نقاط ضعف وب سایت ها و اجرای الگوهای حمله ساده مانند انکار سرویس توزیع شده (DDoS) و حملات پر کردن اعتبار استفاده می کنند.

با وجود تعداد زیادی ربات که وظیفه یافتن نقاط ضعف را دارند، تعجب آور نیست – هرچند ناخوشایند – که تخمین زده می شود 12.8 میلیون وب سایت در سراسر جهان به بدافزار آلوده شده باشند.

URL های مبتنی بر برنامه های کاربردی وب

ده کشور برتر میزبان اکثر URL های پرخطر، طبق یک تجزیه و تحلیل اخیر، هستند:

- ایالات متحده

- روسیه

- آلمان

- سنگاپور

- کره جنوبی

- دانمارک

- چین

- ژاپن

- Canada

- هلند

باتنتها، کیلاگرها و نظارت، سایتهای بدافزار، فیشینگ، اجتناب از پروکسی و ناشناسکنندهها، هرزنامهها، جاسوسافزارها و ابزارهای تبلیغاتی مزاحم از جمله URLهای پرخطری هستند که در این تحقیق طبقهبندی شدهاند.

در زیر دسته بندی های برتر سایتی که URL های مخرب را میزبانی می کنند آمده است:

- بزرگسالان (9.43% میزبان یک URL مخرب)

- سرگرمی (8.63%)

- پزشکی (7.66%)

- تولید (19.87%)

- اشتراکافزار/تورنت (11.84%)

- شبکه های اجتماعی (8.71%)

- اصلاح کننده لینک URL (5.81%)

- سایر (28.06٪)

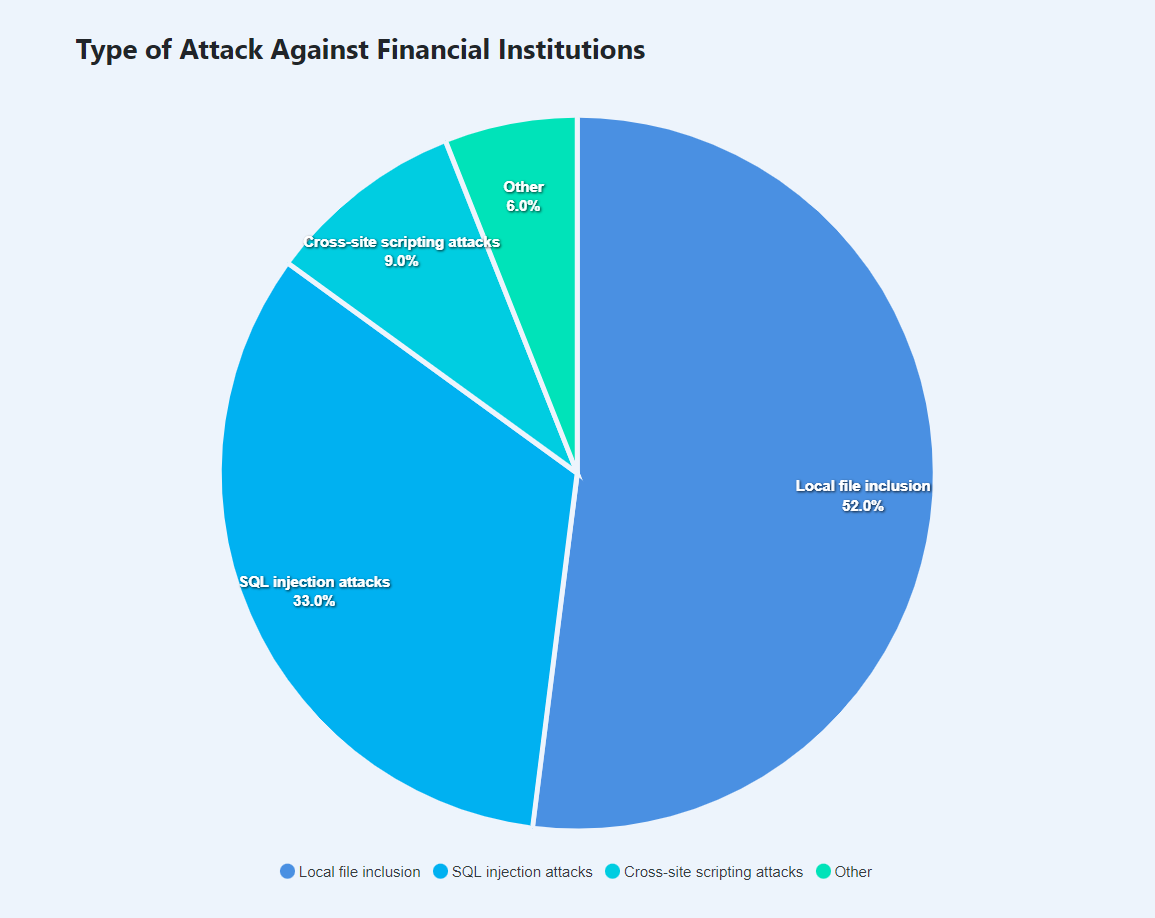

موسسه مالی هدف حملات وب

در سال 2020، بیش از 736 میلیون حمله اینترنتی علیه مؤسسات مالی ثبت شد، از مجموع 6.3 میلیارد حمله وب در آن سال. گنجاندن فایل های محلی رایج ترین نوع حمله وب بود که 52 درصد از حملات را به خود اختصاص داد و پس از آن حملات تزریق SQL که 33 درصد را به خود اختصاص دادند، قرار گرفتند. 9 درصد از حملات، اسکریپت بین سایتی بود.

بدافزار مبتنی بر وب

بدافزارها در بیش از 70 درصد موارد نقض نفوذ سیستم دخیل هستند و 32 درصد از همه بدافزارها از طریق اینترنت پخش می شوند.

خطرات اصلی کشف شده در وب سایت های آلوده به بدافزار به شرح زیر است:

- فیشینگ (7%)

- بدرنگی (6%)

- هرزنامه سئو (5%)

- درب پشتی (65%)

- هکر فایل (48%)

- درخواست ارزیابی مخرب (22%)

- اسکریپت پوسته (22%)

- انژکتور (21%)

- کریپتومینر (<1%)

فیشینگ مبتنی بر وب

علاوه بر رد درخواستهای مربوط به بدافزار، فناوری امنیت وب Akamai همچنین از ۶٬۲۵۸٬۵۹۷ درخواست مرتبط با فیشینگ جلوگیری کرد و اطلاعاتی درباره تجربیات فیشینگ خود ارائه کرد.

بر اساس این تحقیق، پلتفرم، امور مالی، خدمات جهانی، دفتر CIO، بخشهای فروش و بازاریابی آنلاین، و همچنین تیمهای پشتیبانی، رسانه و حامل آنها بیشترین فیششدهترین واحدهای تجاری بودند. علیرغم این واقعیت که این رقم کمتر از میزان درخواست های مربوط به بدافزار رد شده است، آمار مرور ایمن گوگل نشان می دهد که تقریباً 75 برابر تعداد سایت های فیشینگ در اینترنت نسبت به سایت های بدافزار وجود دارد.

این بر بزرگی تهدید ناشی از آن تأکید می کند مهندسی اجتماعی: حملات اجتماعی، مانند فیشینگ، 25 درصد از کل نقض ها را تشکیل می دهند. بر اساس نظرسنجی اخیر، کاربران وبمیل و نرمافزار بهعنوان سرویس (SaaS) هدف بیشترین تلاشهای فیشینگ هستند که 34.7 درصد از کل تلاشهای فیشینگ را شامل میشود.

بر اساس همین گزارش، فراوانی حملات به خطر انداختن ایمیل تجاری (BEC) که از طریق ارائه دهندگان ایمیل رایگان وبسایت راهاندازی شد، 11 درصد در سال قبل از 61 درصد به 72 درصد افزایش یافت. جیمیل توسط بیش از نیمی از کسانی که حملات را راه اندازی کردند، استفاده شد.

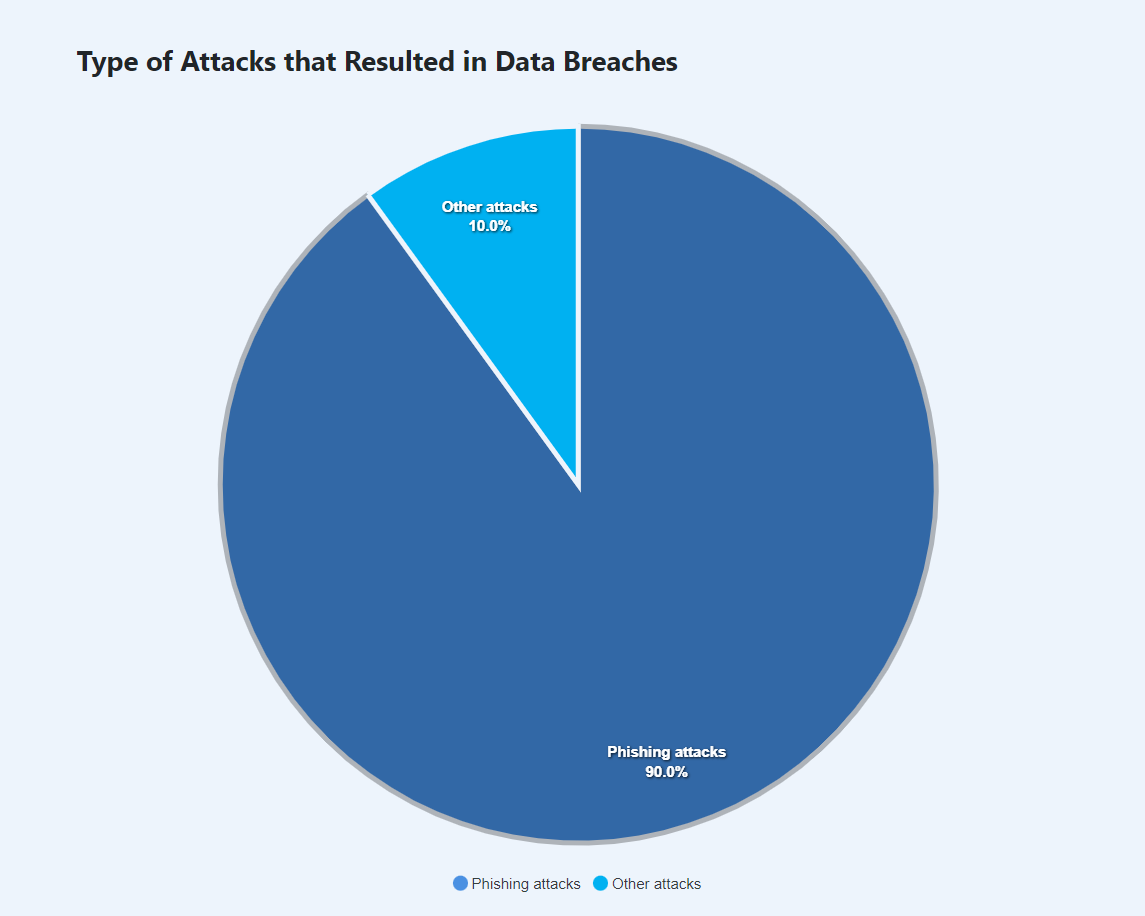

نقض اطلاعات ناشی از حملات فیشینگ

با توجه به امنیت سایبری سال 90 سیسکو، 2021 درصد از موارد نقض اطلاعات توسط حملات فیشینگ ایجاد می شود. تحقیق در مورد روند تهدید. کاربران ضعیف ترین حلقه در زنجیره امنیتی هستند، بنابراین بسیاری از حملات بر روی آنها متمرکز می شود. همانطور که محبوبیت رویکردهای مهندسی اجتماعی نشان می دهد هکرها احساسات یا ناتوانی های انسانی را بیشتر از نقص سیستم مورد هدف قرار می دهند.

A هزینه های نقض داده ها به طور متوسط 4.24 میلیون دلار. این عدد نشان دهنده اختلاف هزینه های فزاینده بین شرکت هایی است که از روش های امنیتی مدرن تر استفاده می کنند و شرکت هایی که این کار را نمی کنند. این نشان میدهد که هزینه نقض دادهها برای شرکتهایی که دارای معماری رسمی امنیتی هستند، بسیار پایینتر است، اما ممکن است برای کسانی که این کار را ندارند فاجعهبار باشد.

بر اساس همین نظرسنجی، حملات بدخواهانه 52 درصد از نقضها را تشکیل میدهند و هزینه این نقضها به طور متوسط 4.27 میلیون دلار است که بیشتر از نقض معمول دادهها است. به دلیل روشی که باج افزارها و حملات مخرب بدافزار داده ها را از بین می برند، هزینه آنها بیشتر از حمله مضر معمول است. هزینه حملات مخربی که دادهها را پاک یا از بین میبرند، 4.52 میلیون دلار است، در حالی که حملات باجافزاری به طور متوسط 4.44 میلیون دلار هزینه دارند.

نتیجه

مجموعه ای از سطوح حمله و مکانیسم های کاهش دفاعی را تشکیل می دهد برنامه های تحت وب امنیت. محافظت از برنامه های کاربردی وب با یک رویکرد واحد یا در یک لایه از پشته کافی نیست. آسیبپذیریها در پلتفرم یا پروتکلهایی مانند TCP یا HTTP میتوانند به اندازه حمله به خود برنامه به امنیت و در دسترس بودن برنامه آسیب بزنند.

برای رسیدن به مطلوب برنامه های تحت وب وضعیت امنیتی، مجموعه کاملی از اقدامات کاهنده مورد نیاز است. شایان ذکر است که یک استراتژی کل نگر مستلزم هماهنگی در سراسر شبکه، امنیت، عملیات، و تیم های توسعه است، زیرا هر یک مسئولیت ایفای نقش در حفاظت از برنامه ها و داده های حیاتی آنها را دارند.

پاسخ دهید