Ne estas dubo, ke la interreto fariĝis nemalhavebla komponanto de la moderna vivo. Ĉiuminute, ni sendas 197.6 milionojn da retpoŝtoj, elspezas 1.6 milionojn da dolaroj interrete kaj elŝutas pli ol 415,000 aplikojn kiel loĝantaro.

Tamen, kvankam nia ĉiam kreskanta uzado de la interreto donas al ni senlimajn komunikadon, lernadon kaj teknologiajn elektojn, ĝi ankaŭ elmontras nin al amaso da ret-bazitaj danĝeroj.

Ni kompilis la plej freŝajn interretajn sekurecajn datumojn el la tuta mondo por helpi vin kompreni la amplekson kaj severecon de la riskoj alfrontantaj vian kompanion. Ĉi tiuj ciferoj baziĝas sur triaj enketoj kaj publikaĵoj. Do, ni komencu.

Kio estas la ofteco de ret-bazitaj atakoj?

Laŭ La lastatempa analizo de Verizon, TTT-aplikaj atakoj respondecas pri 26% de ĉiuj rompoj, igante ilin la dua plej ofta atakpadrono.

Tamen, programoj ne estas la sola fonto de risko en la interreto. Tutmonda serĉtrafiko draste kreskis en 2020, kun pikiloj okazantaj ofte dum COVID-19-pandemia ŝlosado.

Nun, ĉar la terglobo ampleksas virtualajn ripozejojn kaj filmfluajn platformojn por libertempo, same kiel videokonferencajn teknologiojn por kunlabori kun kunlaborantoj malproksime, ĉi tiuj altaj niveloj de tutmonda interreta uzado montras neniujn signojn de malrapidiĝo.

Dum interreto helpis multajn entreprenojn konservi produktivecon dum ili transiras al malproksima kaj, pli lastatempe, hibrida laboro, nia dependeco de ĝi igis ĝin valora celo por atakantoj, kiuj koncentris siajn klopodojn por ekspluatado de interretaj malfortoj.

Laŭ SiteLock, bazita sur an ekzameno de 7 milionoj da retejoj, retejoj nun estas submetitaj al mezumo de 94 atakoj tage kaj estas aliritaj de robotoj ĉirkaŭ 2,608 XNUMX fojojn ĉiusemajne. Ciberkrimuloj uzas ĉi tiujn robotojn por serĉi retejojn por malfortoj kaj efektivigi simplajn atakpadronojn kiel distribua neo de servo (DDoS) kaj akreditplenaj atakoj.

Kun tiom da robotoj akuzitaj je trovado de malfortoj, ne surprizas - kvankam tamen malagrabla - ke ĉirkaŭ 12.8 milionoj da retejoj tutmonde estas infektitaj per malware.

Retaj Aplikoj bazitaj URLoj

La plej bonaj dek landoj gastigas la plimulton de altriskaj URL-oj, laŭ a lastatempa analizo, estas:

- Usono

- Rusio

- Germanio

- Singapuro

- Sudkoreio

- Danio

- Ĉinio

- Japanio

- Kanado

- Nederlando

Botnets, keyloggers, kaj monitorado, malware retejoj, phishing, prokura evitado kaj anonimigiloj, spamo, spionprogramo kaj reklamprogramoj estas inter la altriskaj URL-oj kategoriigitaj en ĉi tiu esplorado.

La jenaj estas la ĉefaj retejo-kategorioj, kiuj gastigas malicajn URL-ojn:

- Plenkreskulo (9.43% gastigas malican URL)

- Distro (8.63%)

- Medicino (7.66%)

- Produktado (19.87%)

- Akcivaro/torentoj (11.84%)

- Sociaj retoj (8.71%)

- URL-ligomodifilo (5.81%)

- Aliaj (28.06%)

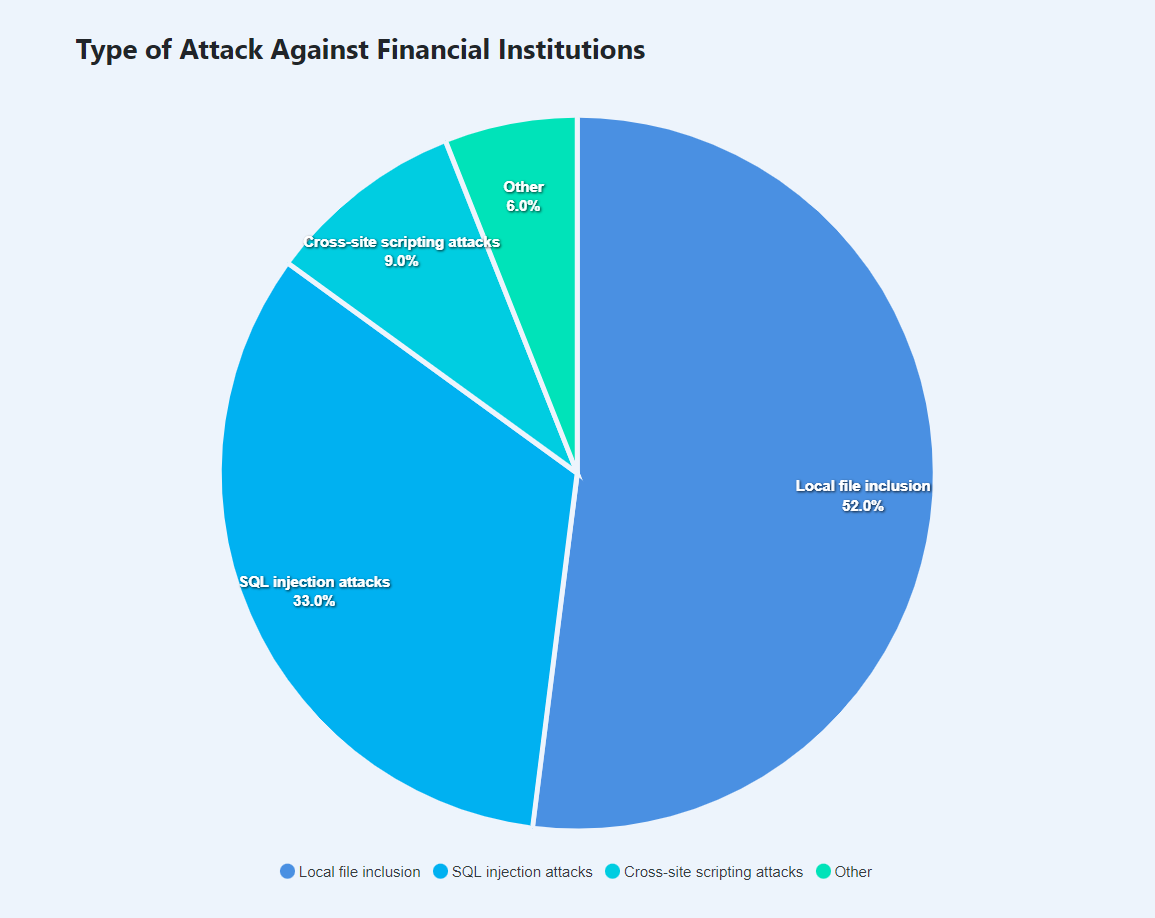

Financa Institucio celita kun Retaj Atakoj

En 2020, pli ol 736 milionoj da retaj atakoj kontraŭ financaj institucioj estis registritaj, el totalo de 6.3 miliardoj da retaj atakoj tiun jaron. Loka dosier-inkludo estis la plej ofta speco de interreta atako, respondecante pri 52 procentoj de ĉiuj atakoj, sekvitaj de SQL-injektaj atakoj, kiuj konsistigis 33 procentojn. 9 procentoj de la atakoj estis trans-eja skribado.

TTT-bazita malware

Malware estas implikita en pli ol 70% de ĉiuj sistemaj entrudrompoj, kaj 32% de ĉiuj malware estas disvastigitaj tra la interreto.

La jenaj estas la ĉefaj danĝeroj malkovritaj en retejoj infektitaj de malware:

- Fiŝkaptado (7%)

- Malbeligado (6%)

- SEO-spamo (5%)

- Malantaŭa pordo (65%)

- Dosierpirato (48%)

- Malica evalpeto (22%)

- Ŝelo-skripto (22%)

- Injektilo (21%)

- Cryptominer (<1%)

Ret-bazita phishing

Aldone al malakcepto de malware-rilataj enketoj, la interreta sekurecteknologio de Akamai ankaŭ malhelpis 6,258,597 phishing-rilatajn petojn kaj disponigis informojn pri siaj propraj phishing spertoj.

La platformo, financo, tutmondaj servoj, CIO-oficejo, interretaj vendoj kaj merkatigsekcioj, same kiel iliaj subtenoj, amaskomunikiloj kaj portantaj teamoj, estis la plej fiŝita komercaj unuoj, laŭ la esplorado. Malgraŭ la fakto, ke ĉi tiu cifero estas pli malgranda ol la kvanto de malware-rilataj enketoj malakceptitaj, Statistiko de Google Safe Browsing malkaŝi, ke ekzistas proksimume 75-oble pli da phishing-ejoj en la interreto ol ekzistas malware-ejoj.

Ĉi tio emfazas la grandecon de la minaco prezentita de socia inĝenierado: Sociaj atakoj, kiel ekzemple phishing, respondecas pri 25% de ĉiuj malobservoj. Uzantoj de Retpoŝto kaj Software-as-a-Service (SaaS) estas la celoj de la plej multaj phishing klopodoj, laŭ lastatempa enketo, okupante 34.7% de ĉiuj phishing provoj.

La ofteco de atakoj de komerca retpoŝta kompromiso (BEC) lanĉitaj per senpagaj retpoŝtaj provizantoj pliiĝis je 11% en la antaŭa jaro, de 61% ĝis 72%, laŭ la sama raporto. Gmail estis utiligita de pli ol duono de tiuj kiuj lanĉis atakojn.

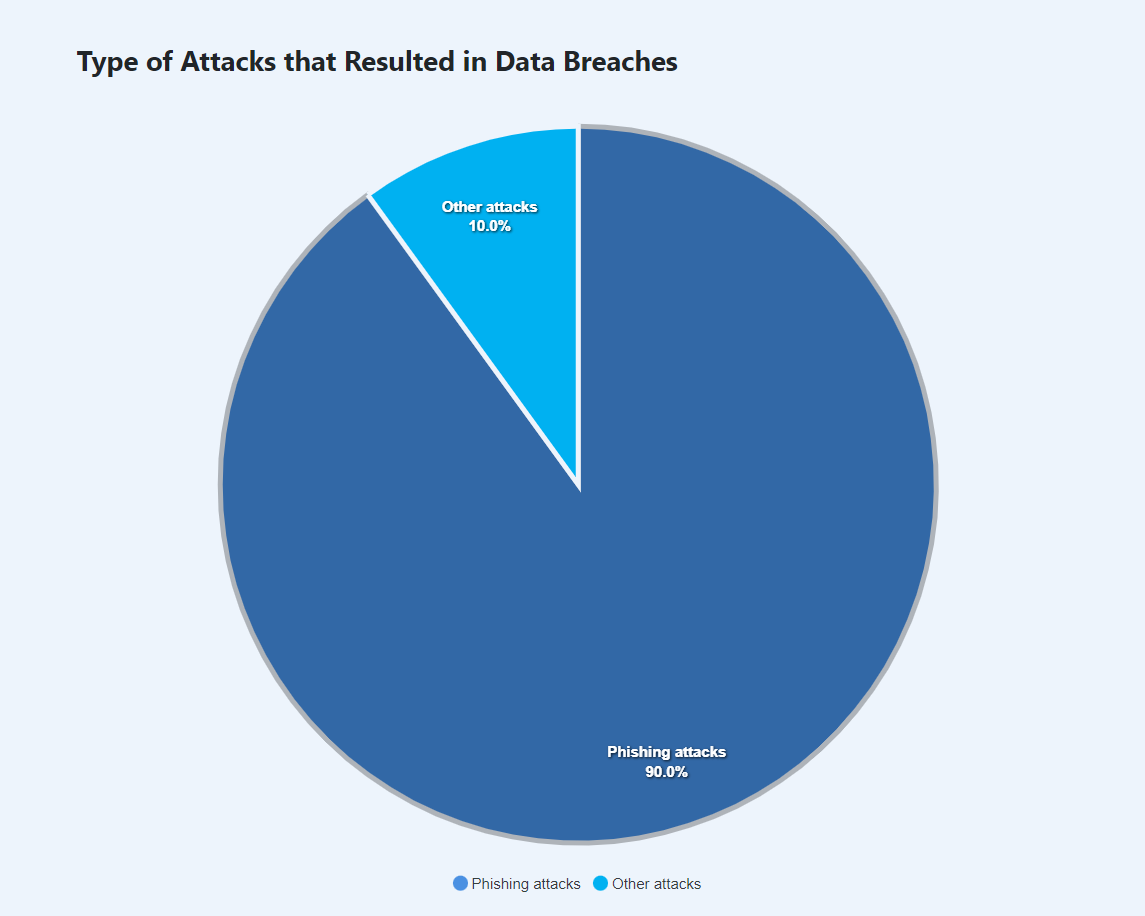

Datum-rompoj de phishing-atakoj

90 procentoj de datumrompoj estas kaŭzitaj de phishing-atakoj, laŭ la Cibersekureco de 2021 de Cisco Esplorado pri Minacaj Tendencoj. Uzantoj estas la plej malforta ligo en la sekureca ĉeno, tiel multaj atakoj estas koncentritaj al ili. Hakistoj celas homajn emociojn aŭ sentaŭgecon pli ofte ol sistemaj difektoj, kiel pruvas la populareco de socia inĝenieristiko.

A kostoj pri rompo de datumoj mezumo de $4.24 milionoj da dolaroj. Ĉi tiu nombro ilustras ĉiam pli grandan kostan diferencon inter firmaoj, kiuj uzas pli modernajn sekurecajn metodojn kaj tiuj, kiuj ne faras. Ĉi tio implicas, ke la kosto de datumrompo estas sufiĉe pli malalta por kompanioj, kiuj havas formalan sekurecan arkitekturon, sed ĝi povas esti katastrofa por tiuj, kiuj ne havas.

Laŭ la sama enketo, malbonvolaj atakoj respondecas pri 52 procentoj de breĉoj, kaj ĉi tiuj breĉoj kostas mezume $ 4.27 milionoj, kio estas pli ol la tipa datumrompo. Pro la maniero kiel ransomware kaj detruaj malware atakoj detruas datumojn, ili kostas pli ol la kutima malutila atako. Malicaj atakoj, kiuj forviŝas aŭ detruas datumojn, kostas mezume $4.52 milionojn, dum ransomware-atakoj kostas mezume $4.44 milionoj.

konkludo

Stako de ataksurfacoj kaj defendaj mildigaj mekanismoj konsistigas TTT-aplikaĵo sekureco. Protekti TTT-aplikaĵojn per ununura aliro aŭ ĉe ununura nivelo de la stako estas nesufiĉa. Vundeblecoj en la platformo aŭ protokoloj kiel TCP aŭ HTTP povas esti same damaĝaj al la sekureco kaj havebleco de aplikaĵo kiel atakoj kontraŭ la programo mem.

Por atingi favoran TTT-aplikaĵo sekureca sinteno, necesas tuta stako da mildigaj mezuroj. Indas noti, ke holisma strategio postulas kunordigon tra la reto, sekureco, operacioj kaj evoluigaj teamoj, ĉar ĉiu havas respondecon ludi en protekti aplikojn kaj iliajn decidajn datumojn.

Lasi Respondon