Inhaltsverzeichnis[Ausblenden][Zeigen]

Das Internet hat alles um uns herum revolutioniert, von der Bildung über das Gesundheitswesen bis hin zu Regierungsinteraktionen und der sozialen Kommunikation, die den größten Einfluss hatte.

Es hat die Art und Weise verändert, wie Einzelpersonen miteinander in Kontakt treten und wie Unternehmen Geschäfte tätigen. Während sich der Globus weiter digitalisiert, erzeugen digitale Daten von Einzelpersonen und Geschäftstransaktionen riesige Datenmengen.

Die korrekte Nutzung dieser Informationen bietet Unternehmen des öffentlichen und privaten Sektors unzählige Möglichkeiten, ihre Einnahmen zu steigern und in der neuen digitalen Welt effektiver zu funktionieren.

Durch Open-Source-Intelligence (OSINT) können Sie dies tun, ohne gegen Urheberrechts- oder Datenschutzbestimmungen zu verstoßen.

Beispielsweise öffentlich verfügbare Informationen auf Websites sozialer Netzwerke, Nachrichten in Diskussionsforen und Gruppenchats, ungesicherte Website-Verzeichnisse und alle Informationen, die durch Online-Suche abgerufen werden können.

Während der Analysephase werden OSINT-Tools eingesetzt, um Informationen über ihr potenzielles Ziel zu sammeln. OSINT-Programme verwenden künstliche Intelligenz sensibles Material im Internet zu identifizieren.

Lassen Sie uns dies im Detail untersuchen.

Was ist Open-Source-Intelligenz?

Die Sammlung von Informationen aus öffentlichen Quellen zur Verwendung im Zusammenhang mit Nachrichtendiensten wird als OSINT (Open-Source Intelligence) bezeichnet. Ab heute leben wir in der „digitalen Welt“, und ihre Auswirkungen auf unser Leben werden sowohl vorteilhaft als auch nachteilig sein.

Die Verfügbarkeit einer Vielzahl von Informationen und die Einfachheit, mit der sie für jedermann zugänglich sind, sind zwei der Vorteile der Nutzung des Internets. Die Nachteile auf der anderen Seite sind die Ausbeutung von Wissen und der übermäßige Zeitaufwand dafür.

Informationen können verschiedene Formen annehmen, darunter Audio, Video, Bilder, Text, Dateien usw. Im Folgenden finden Sie eine grobe Übersicht über die im Internet verfügbaren Datenkategorien:

- Regierungsberichte, Haushalte, Konferenzen und Reden sind Beispiele für öffentliche Daten.

- Websites, Blogs, Diskussionsforen und soziale Medien sind Beispiele für Internetressourcen.

- Bilder, Finanz- und Industrieanalysen sowie Datenbanken sind Beispiele für kommerzielle Daten.

- Zeitungen, Zeitschriften, Fernsehen und Radio sind Beispiele für Massenmedien.

- Technische Berichte, Patente, Handelsunterlagen, unveröffentlichte Schriften und Newsletter sind Beispiele für graue Literatur.

Warum brauchen wir OSINT?

Es ist eine Sache, sich bewusst zu sein, dass Informationen verfügbar sind. Der zweite Schritt besteht darin, Informationen zu sammeln, und der dritte Schritt besteht darin, sie zu analysieren oder Informationen daraus abzuleiten.

Sie können die Informationen auch manuell erfassen, obwohl dies Zeit in Anspruch nimmt, die besser in die letzten Phasen investiert werden könnte.

Mithilfe von Tools können wir innerhalb von Minuten Daten von Hunderten von Websites erfassen, was den Erfassungsschritt vereinfacht. Angenommen, das Ziel besteht darin, festzustellen, ob ein Benutzername existiert und wenn ja, in welchen sozialen Netzwerken er vorkommt.

Eine Methode besteht darin, sich bei allen Social-Networking-Plattformen anzumelden (ich wette, Sie kennen nicht alle!) und dann den Benutzernamen auf jeder einzelnen zu testen.

Eine andere Methode besteht darin, eine Open-Source-Anwendung zu verwenden, die mit mehr Websites verbunden ist, als wir uns erinnern können, und gleichzeitig das Vorhandensein des Benutzernamens auf allen überprüft.

Dies dauert nur wenige Sekunden. Führen Sie verschiedene Tools aus, um alle zielbezogenen Informationen zu sammeln, die anschließend verknüpft und verwendet werden können.

Sehen wir uns einige der besten Open-Source-Intelligence-Tools für verschiedene Anwendungsfälle an.

OSINT-Tools für Cybersicherheit

1. Lampyre

Lampyre ist eine Premium-Anwendung, die exklusiv für OSINT entwickelt wurde. Es ist besonders vorteilhaft für Due Diligence, Cyber Threat Intelligence, strafrechtliche Ermittlungen und Finanzanalysen. Es kann auf Ihrem Computer installiert oder online ausgeführt werden.

Es analysiert automatisch mehr als 100 normalerweise aktualisierte Datenquellen, auf die Sie bei Bedarf über PC-Anwendungen oder API-Aufrufe über seine SaaS-Lösung Lighthouse zugreifen können, bei der Sie pro API-Anfrage bezahlen.

Die Tatsache, dass Lampyre ein Ein-Klick-Programm ist, ist sein Hauptverkaufsmerkmal.

Beginnen Sie mit einem einzelnen Datenpunkt, z. B. einer Firmenregistrierungsnummer, einem vollständigen Namen oder einer Telefonnummer, und Lampyre wird riesige Datenmengen sichten, um nützliche Informationen zu extrahieren.

Eigenschaften

- Big Data-Arrays bequem verarbeiten.

- Einsparung statistischer Daten, die einfach zu nutzen und auszuwerten sind.

- Erstellen zahlreicher Verbindungsdiagramme und Überlagern aller Ergebnisse auf einer Karte und Zeitskala.

- Der unglaubliche Vorteil der Zeitersparnis bei analytischen Jobs.

Vorteile

- Es gibt über 100 Datenquellen, die normalerweise aktualisiert werden.

- Importieren von Daten aus einer Datei als Vorbereitung für die Offline-Arbeit.

- Python-API für die schwierigsten Aufgaben.

- Es gab über 100 Anfragen zur Datenerhebung und -verarbeitung.

- Arbeiten Sie gleichzeitig mit Daten auf einer Karte, einem Diagramm und einer Tabelle.

- Auf die Daten kann mit einem einzigen Klick zugegriffen werden, ohne dass eine Registrierung oder zusätzliche Gebühren erforderlich sind.

Nachteile

- Interessanterweise scheint Lampyre bisher keine Nachteile zu haben.

AnzeigenPreise

Lampyre ist preiswert.

Sie können eine einjährige Demolizenz ausprobieren, bevor Sie sich für das Standardabonnement von 32 $/Monat entscheiden. Eine Jahresversion für 313 $ ist ebenfalls erhältlich.

Die Lighthouse-Mitgliedschaft bietet SaaS-Preise zwischen 3.25 und 130 US-Dollar pro Monat, basierend auf der Anzahl der getätigten Anrufe.

2. Maltego

Maltego ist ein Tool für Betriebssystemintelligenz und Computerforensik. Es ermöglicht eine effiziente Linkanalyse durch interaktives Data Mining mit reichhaltigen Visualisierungen.

Sie führt Online-Untersuchungen zu Zusammenhängen zwischen Daten aus verschiedenen Internetquellen durch. Es kann öffentlich verfügbare Informationen lokalisieren und Verbindungen zwischen Personen und Unternehmen aufdecken.

Eigenschaften

- Es handelt sich um eine Technologie, die Daten zu Ermittlungszwecken analysiert, sammelt und verknüpft.

- Es sammelt mühelos Informationen aus einer Vielzahl öffentlicher Quellen.

- Über eine einfache Benutzeroberfläche verknüpft und integriert es automatisch Informationen in einem Diagramm.

- Es führt Datenabfragen durch und verwendet Linkanalysen, um Verbindungen zwischen Quellen aufzudecken.

Vorteile

- Die Benutzeroberfläche ist ziemlich komplex, aber einfach zu verstehen.

- Hervorragend geeignet für die Darstellung komplizierter Netzwerke und Interaktionen, da es gut sichtbar ist.

- Hebt Verbindungen zwischen Datenpunkten nativ hervor – weitere Quellen können über die API hinzugefügt werden.

Nachteile

- Kleinere Unternehmen können die Premium-Versionen teuer finden.

AnzeigenPreise

Der Community-Plan ist für alle kostenlos, zusammen mit seinen Premium-Plänen sind unten aufgeführt:

- Pro – 999 $/Benutzer/Jahr.

- Preise für Enterprise- und Enterprise On-Premise-Pläne sind auf Anfrage erhältlich. Für weitere Informationen können Sie sich an das Maltego-Team wenden.

3. Aufklärung-Ng

Recon-ng ist ein Python-basiertes Web-Reconnaissance- und OSINT-Framework. Es kann den Prozess der Wissensaneignung automatisieren, indem es umfassend und schnell nach Open-Source-Inhalten im Internet recherchiert.

Es kombiniert nützliche Daten und stellt sie auf integrierte und leicht lesbare Weise bereit.

Das Dienstprogramm verfügt über eine modulbasierte interaktive Befehlszeilenschnittstelle. Seine autonomen Komponenten umfassen Aufklärung, Berichterstattung, Import, Ausbeutung und Entdeckung.

Eigenschaften

- Es ist eine umfassende Suite von Modulen zum Sammeln von Informationen. Es verfügt über eine Vielzahl von Modulen, mit denen Daten gesammelt werden können.

- Da es sich um ein kostenloses Open-Source-Tool handelt, können Sie es kostenlos herunterladen und verwenden.

- Es ist eines der grundlegendsten und nützlichsten Instrumente zur Durchführung von Aufklärung.

- Führt die Aufgabe eines Webanwendungs-/Website-Scanners aus.

- Seine interaktive Konsole hat viele wichtige Funktionen.

- Seine Benutzeroberfläche ist Metasploitable 1 und Metasploitable 2 sehr ähnlich, wodurch es sehr einfach zu bedienen ist.

- Es wird verwendet, um Daten zu sammeln und die Anfälligkeit von Webanwendungen zu bewerten.

- Es verwendet die Shodan-Suchmaschine, um IoT-Geräte zu scannen.

Vorteile

- Es hat eine ausgezeichnete Benutzeroberfläche.

- Eines der beliebtesten OSINT-Dienstprogramme mit einer starken Community.

Nachteile

- Es braucht Zeit, um alle seine Fähigkeiten vollständig zu verstehen und zu nutzen, weil sie so detailliert sind.

AnzeigenPreise

Die Nutzung ist für alle kostenlos.

4. Spinnenfuß

SpiderFoot ist ein kostenloses und Open-Source-Aufklärungsprogramm. Es wird normalerweise als Fingerabdruck mit der umfangreichsten OSINT-Sammlung bezeichnet.

Es kann Anfragen an mehr als 100 öffentliche Quellen senden und Daten über IP-Adressen, Domänennamen, Webserver, E-Mail-Adressen und andere Informationen sammeln.

Um mit der Verwendung von SpiderFoot zu beginnen, definieren Sie das Ziel und wählen Sie aus Hunderten von verschiedenen Fingerabdruckmodulen aus.

Eigenschaften

- Der Quellcode ist für jeden frei zugänglich, um daran mitzuwirken und ihn zu verbessern.

- Es ist in Bezug auf Code gut geschrieben, sodass Benutzer seine Funktionen besser erkunden, verstehen und verstehen können.

- Benutzer können nur Ziele festlegen und aus den über 100 Modulen auswählen, die SpiderFoot beim Sammeln von Daten und Erstellen des Profils unterstützen.

- Nach der Registrierung ist keine Installation oder zusätzliche Einrichtung erforderlich.

- Es ist auf Linux- und Windows-Betriebssystemen sowie in einer Cloud-Version verfügbar.

Vorteile

- Die Schnittstelle ist einfach und grundlegend.

- Fragt viele öffentliche Ressourcen ab – ideal für umfangreiche Datensammlungen.

- Neue Module bieten mehr Datenerfassungsquellen.

Nachteile

- Als „noindex“ bezeichnete Seiten werden nicht angezeigt, was eine unzureichende Darstellung des vollen Ausmaßes einer Angriffsfläche darstellt.

AnzeigenPreise

Sie können es mit dem kostenlosen Hobby-Plan verwenden und es bietet auch Premium-Pläne, die unten erwähnt werden:

- Freiberufler – 79 $ (monatlich in Rechnung gestellt) oder 749 $ (jährlich in Rechnung gestellt).

- Business – 249 $ (monatlich abgerechnet) oder 2,399 $ (jährlich abgerechnet).

- Enterprise – Preis auf Anfrage.

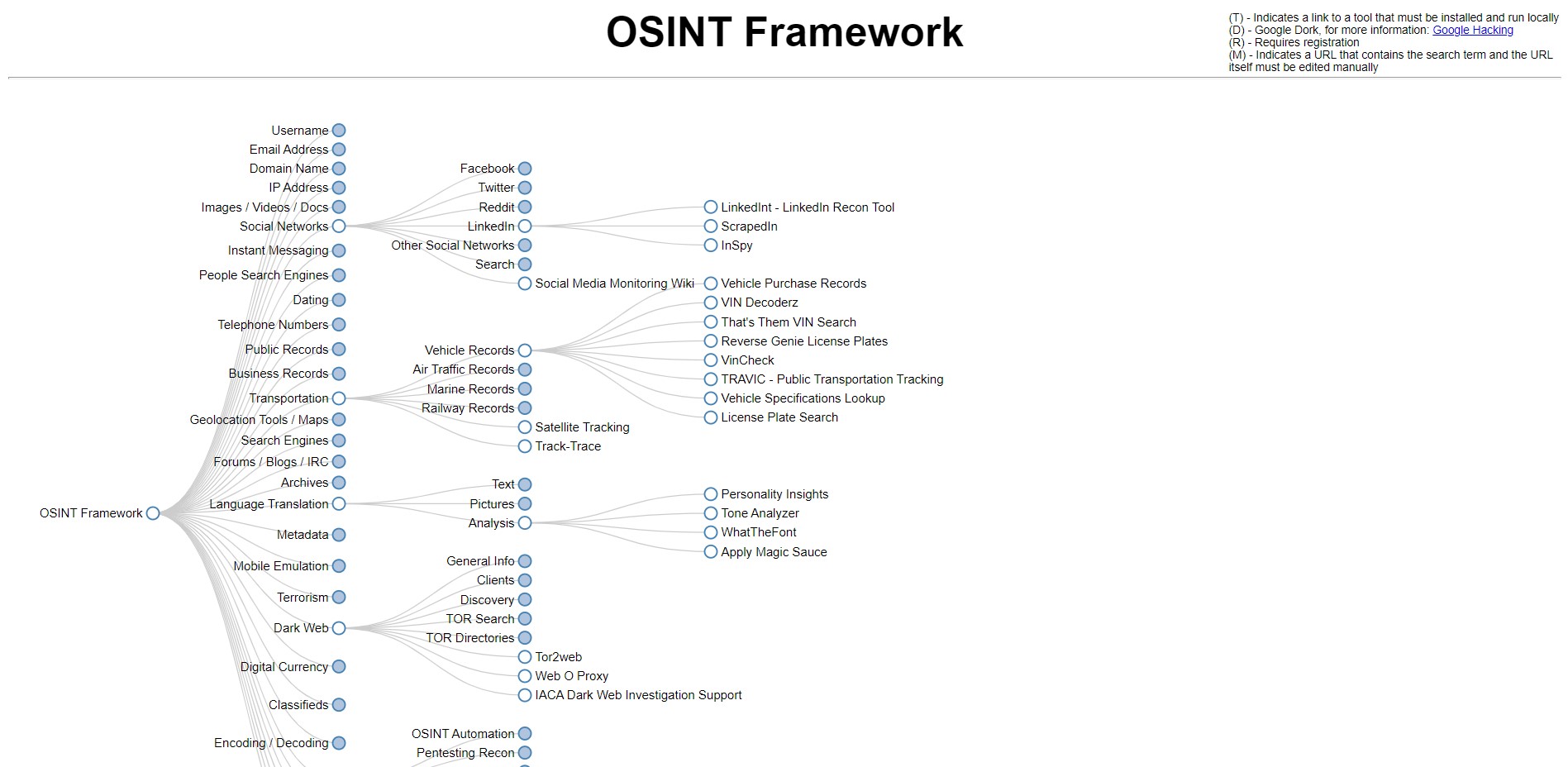

5. OSINT Framework

Wenn Sie Ihr ideales OSINT-Tool noch nicht gefunden haben (oder es nicht auf dieser Liste steht), weist Ihnen das OSINT-Framework den richtigen Weg.

Das OSINT-Framework ist normalerweise keine Software, sondern eine Sammlung von Tools, die Ihre OSINT-Arbeit erheblich vereinfachen.

Das OSINT-Framework liefert die Informationen in Form einer webbasierten interaktiven Mindmap, die die Informationen ästhetisch organisiert. Es ist beliebt bei Penetrationstestern und Cybersicherheitsforschern, die nach Tools für bestimmte Bereiche der Informationserfassung und -aufklärung suchen.

Mit diesem Framework können Sie durch mehrere kategorisierte OSINT-Tools navigieren.

Eigenschaften

- Die Tools und Websites, mit denen Informationen abgefragt werden, sind größtenteils kostenlos oder kostenlos.

- Es bietet eine Vielzahl von Methoden zum Sammeln von Daten zu einem bestimmten Ziel.

- Das OSINT-Framework ist ein grundlegendes webbasiertes Framework, das von Sicherheitsforschern und Testern verwendet wird, um digitale Spuren und Informationen zu sammeln.

- Es kategorisiert Nachrichtenquellen und ist in Themen und Ziele unterteilt.

Vorteile

- Das primäre Framework der OSINT-Community

- Hervorragende Ressource zum Entdecken neuer Datenerfassungstools.

- Werkzeuge können nach Kategorie sortiert werden.

Nachteile

- Es könnte für unerfahrene Benutzer, die mit OSINT nicht vertraut sind, einschüchternd sein.

AnzeigenPreise

Die Nutzung ist für alle kostenlos.

OSINT-Tools für soziale Medien

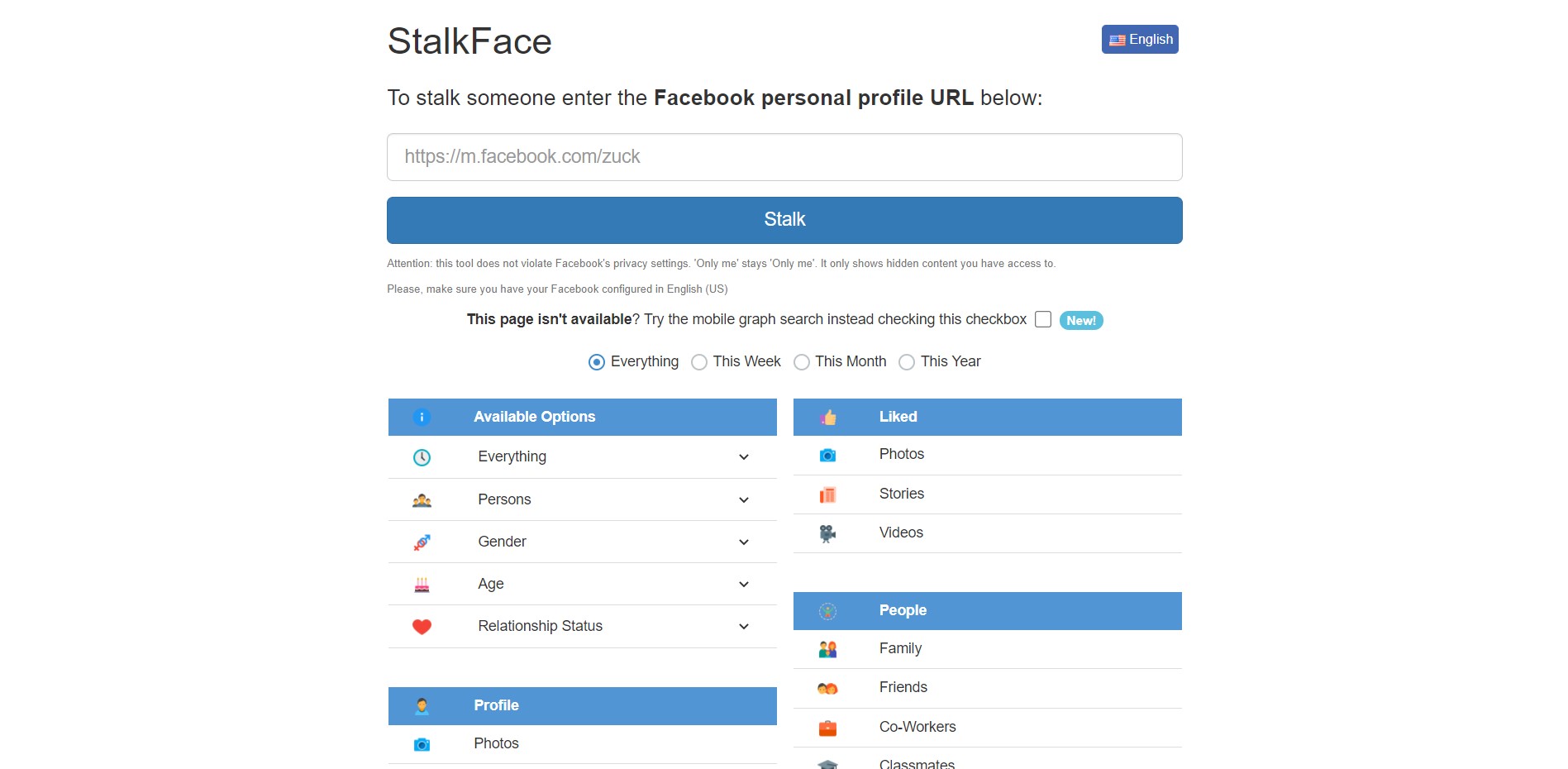

6. Stielgesicht

Facebook ist die bekannteste Social-Media-Site und kann jetzt fast universell von jedem genutzt werden.

StalkFace ist ein großartiges Tool, um ein Facebook-Profil zu untersuchen oder zu „stalken“. Sie können sogar Beiträge abrufen, die von einem Benutzer kommentiert oder mit „Gefällt mir“ markiert wurden.

Es nutzt Abfragen, um erweiterte Suchen auszuführen, die Facebook uns nicht mit der Standardsuche anzeigen kann.

Stellen Sie im Gegensatz zu dem, was der Name vermuten lässt, sicher, dass Sie es nur für ethische Zwecke verwenden.

Eigenschaften

Indem Sie einfach die Facebook-URL oder die Facebook-Foto-URL eingeben, können Sie Folgendes finden:

- Fotos

- Fotos markiert

- Geschichten gefallen

- Fotos gefallen

- Fotos kommentiert

- Seiten gefallen

Vorteile

- Bestes Tool, um ein Facebook-Profil zu erkunden.

Nachteile

- Es liefert keine guten Ergebnisse, wenn das Profil von Ihnen privat ist.

AnzeigenPreise

Die Nutzung ist für alle kostenlos.

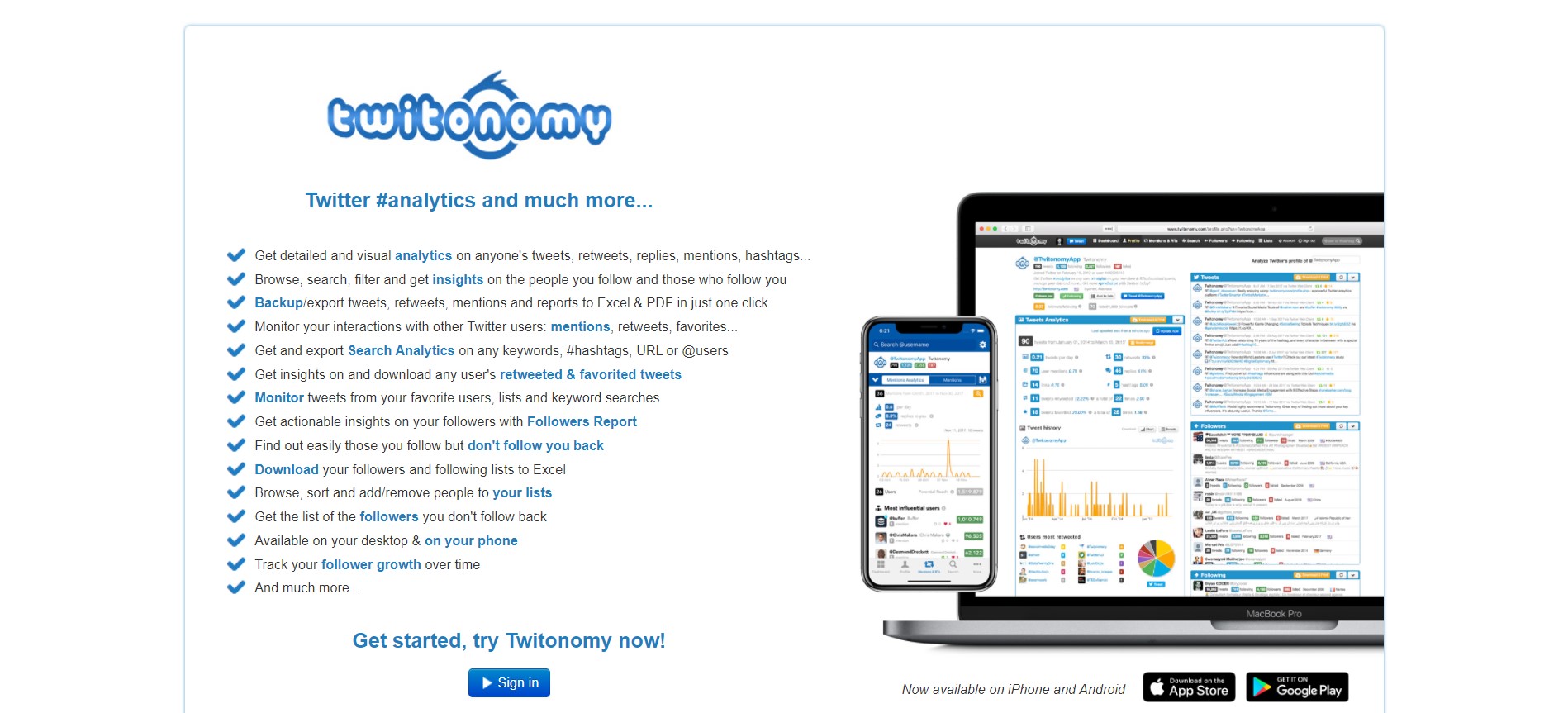

7. Twitonomy

Twitter ist ein weiterer bekannter Nachrichten- und Social-Networking-Dienst, der jede Minute etwa 350,000 Tweets generiert.

Twitonomy ist ein webbasiertes Analyseprogramm für soziale Medien, das Unternehmen umsetzbare Einblicke in alle ihre Twitter-Kontoaktivitäten bietet.

Es ermöglicht Benutzern, Interaktionen mit anderen Twitter-Benutzern durch Likes, Tweets, Retweets und andere Mittel zu verfolgen.

Eigenschaften

- Es bietet Leistungsdaten, ein Dashboard, konfigurierbare Berichte und Engagement-Überwachung.

- Visuelle Metriken sind für Tweets, Retweets, Erwähnungen, Antworten und Hashtags verfügbar.

- Organisationen können den Follower-Bericht verwenden, um Einblicke in ihre Follower zu gewinnen und eine Liste von Personen zu entdecken, die ihnen nicht zurückfolgen.

- Es ermöglicht Teams, Erwähnungen, Retweets, Tweets und Berichte in Excel- und PDF-Dateien zu exportieren und zu sichern.

Vorteile

- Kann unter anderem Ihre Hashtags, Erwähnungen, Tweets, Retweets, Kommentare und Likes erfassen und verfolgen.

- Mit seinen analytischen Studien generiert es Leads und unterstützt Marken beim Wachstum.

- Ermöglicht es Ihnen, Ihre Twitter-Inhalte und Interaktionstechniken zu optimieren.

Nachteile

- Stellen Sie auch Analysedaten für alte Tweets bereit, was zu falschen Daten in Berichten führt.

- Es gibt weniger Arten von Berichten.

AnzeigenPreise

Es bietet eine kostenlose Testversion und drei weitere Premium-Abonnements, die unten aufgeführt sind:

- 1-Monats-Plan mit allen Premium-Funktionen für 20 $.

- Monatsplan mit allen Premium-Funktionen für 19 $/Monat.

- 1-Jahres-Plan mit allen Premium-Funktionen für 199 $.

OSINT-Tools für Suchmaschinen

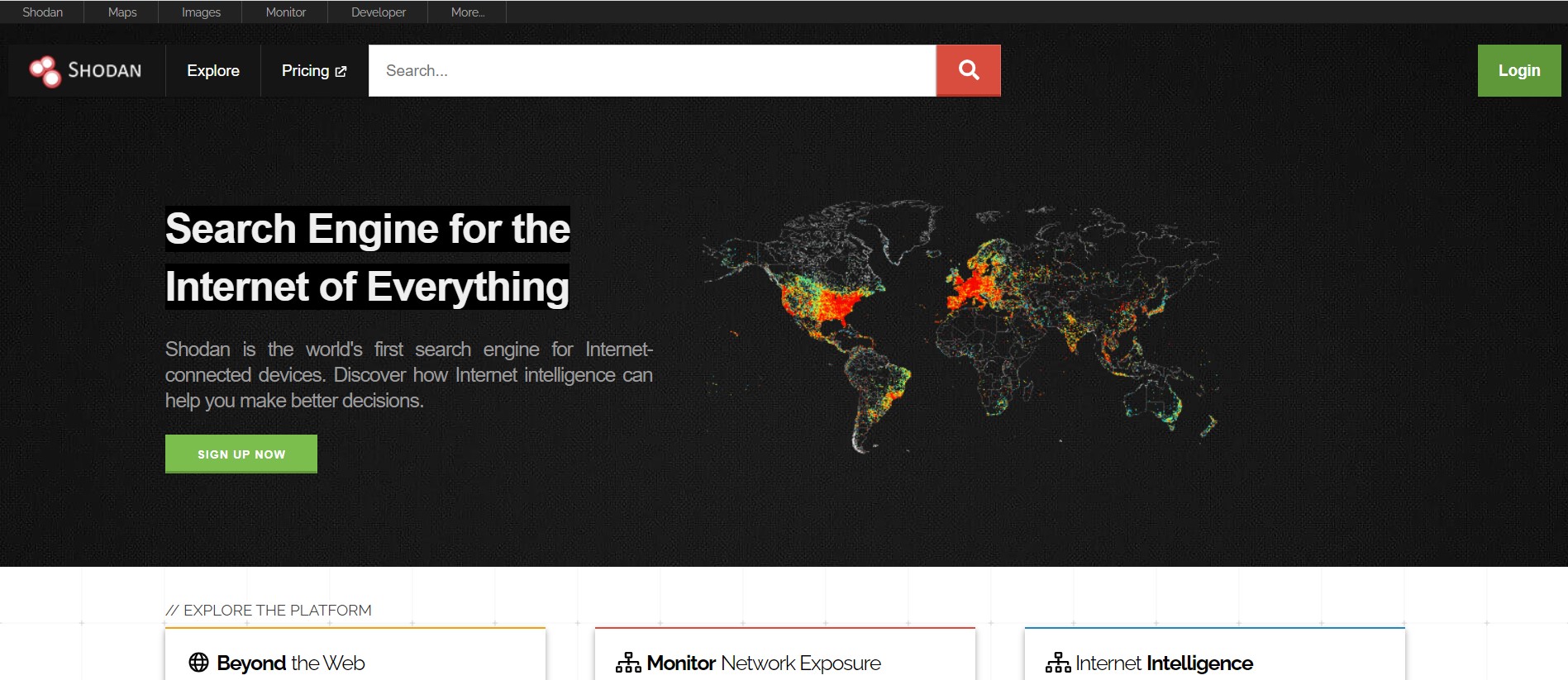

8. Shodan

Shodan war die erste Suchmaschine für vernetzte Geräte, manchmal auch als IoT-Gadgets bekannt. Shodan indiziert alles andere im Internet, während Google nur das Web indiziert.

Es kann Kameras, Server, Router, Überwachung, Ampeln, Smart-TVs, Kühlschränke und Autos erkennen, die mit dem Internet verbunden sind.

Diese IoT-Gadgets sind nicht immer durchsuchbar, aber Shodan hat eine Methode entwickelt, um Informationen über sie zu finden, einschließlich offener Ports und Schwachstellen. Es ist eines der wenigen, das in der Lage ist, in industriellen Steuerungssystemen vorherrschende Betriebstechnologien zu lokalisieren.

Daher ist Shodan auch ein wichtiges Werkzeug für die Cybersicherheit in der Branche.

Eigenschaften

- Es hilft bei der Überwachung der Netzwerksicherheit, indem es alle mit einem bestimmten Netzwerk verbundenen Geräte verfolgt.

- Es wird verwendet, um IoT-Geräte sowie ihre Hauptbenutzer zu lokalisieren.

- Mit Servern auf der ganzen Welt durchsuchen sie das Internet 24 Stunden am Tag, sieben Tage die Woche und liefern die aktuellsten Informationen.

- Shodan bietet einen Wettbewerbsvorteil, indem es bei der Durchführung empirischer Marktinformationen dient.

- Es ermöglicht die Integration mit anderen Technologien.

Vorteile

- Innerhalb von Shodan können Sie Ergebnisse exportieren und Berichte erstellen.

- Selbst technisch nicht versierte Personen finden es recht einfach zu bedienen.

- Hervorragende Benutzeroberfläche, die Metriken mit einer geografischen Karte anzeigt.

Nachteile

- Es ist ein Dienst, und im Gegensatz zu Google können Sie nicht mit seinem Innenleben herumspielen.

AnzeigenPreise

Es bietet drei Premium-Pläne, die unten erwähnt werden.

- Freiberufler – 59 $/Monat.

- Kleines Unternehmen – 299 $/Monat.

- Unternehmen – 899 $/Monat.

9. Google Dorks

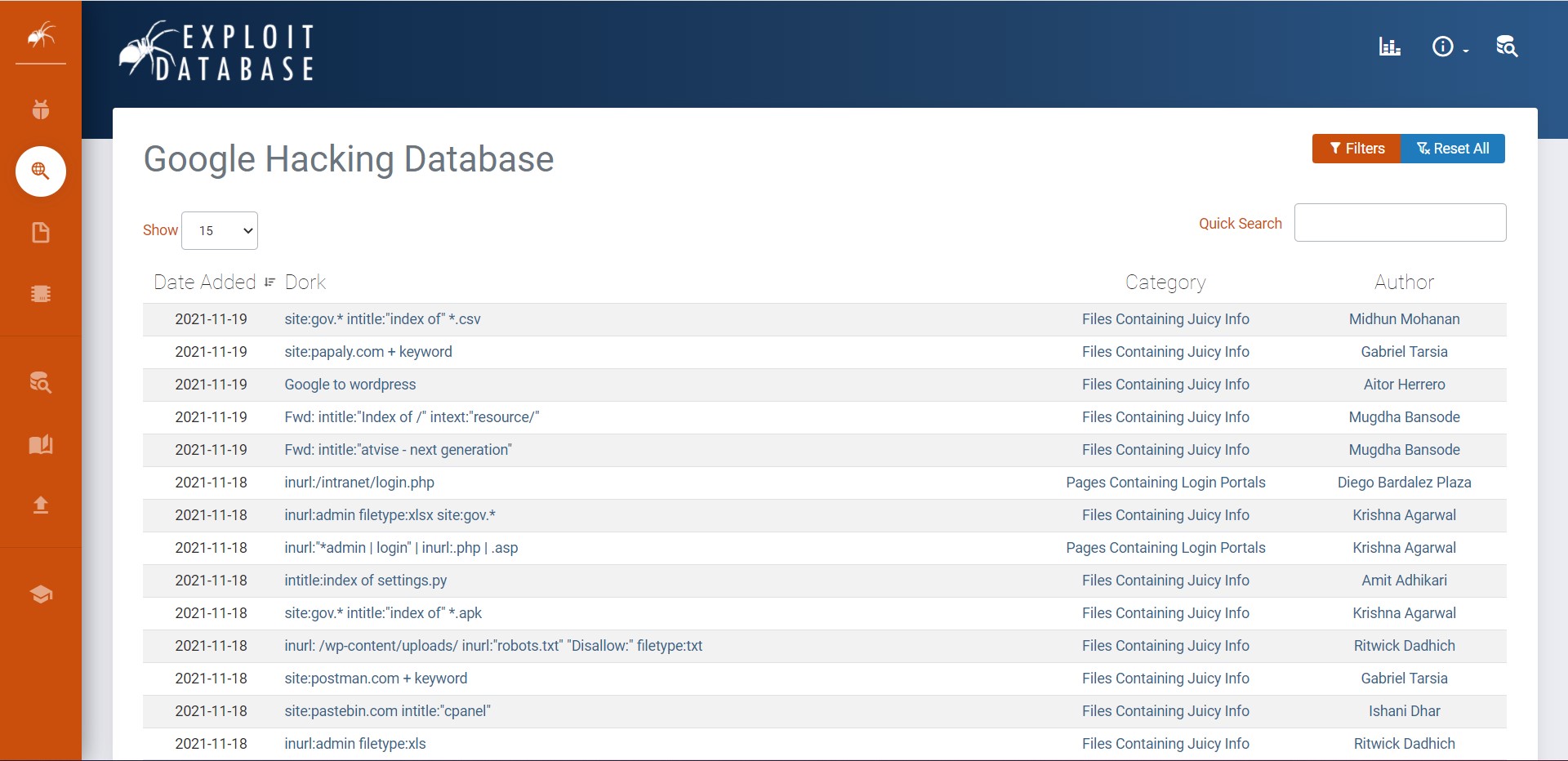

GHDB (Google Hacking Database), oft auch als Google Dorks bekannt, ist eine Datenbank mit Google-Suchanfragen, die versucht, öffentlich verfügbare Informationen zu finden.

Die Opfer stellen unabsichtlich vertrauliche Informationen ins Internet, wie z. B. ungeschützte Webkonsolen, offene Ports, Anmeldeportale, vertrauliche Ordner, offene Kameras, Dateien mit Benutzernameninformationen und alles andere, was versehentlich im Internet offengelegt wird.

Jeden Tag veröffentlicht die Google Dorks-Community eine Reihe anspruchsvoller Google-Suchphrasen.

Eigenschaften

- Es kann für die Netzwerkzuordnung verwendet werden, da Simple Dorks Subdomains findet.

- Google Dorks werden einer Vielzahl von Open-Source Network Intelligence Tools (OSNITS) und Suchmaschinen zur Verfügung gestellt.

- Es ist ein robustes OSINT-Tool, das sensible Informationen sammeln kann.

- Es ermöglicht Benutzern, tief in die Archive eines Servers einzudringen und Daten über verschiedene Argumente zu erhalten.

Vorteile

- Unterstützt von der großen Mehrheit der wissenschaftlichen Gemeinschaft.

- Wird ständig aktualisiert, um die neuesten Schwachstellentrends widerzuspiegeln.

- Um gefährdete Assets zu finden, werden einfache Suchoperatoren angewendet.

Nachteile

- Hacker können damit illegale Aktivitäten ausführen.

AnzeigenPreise

Die Nutzung ist für alle kostenlos.

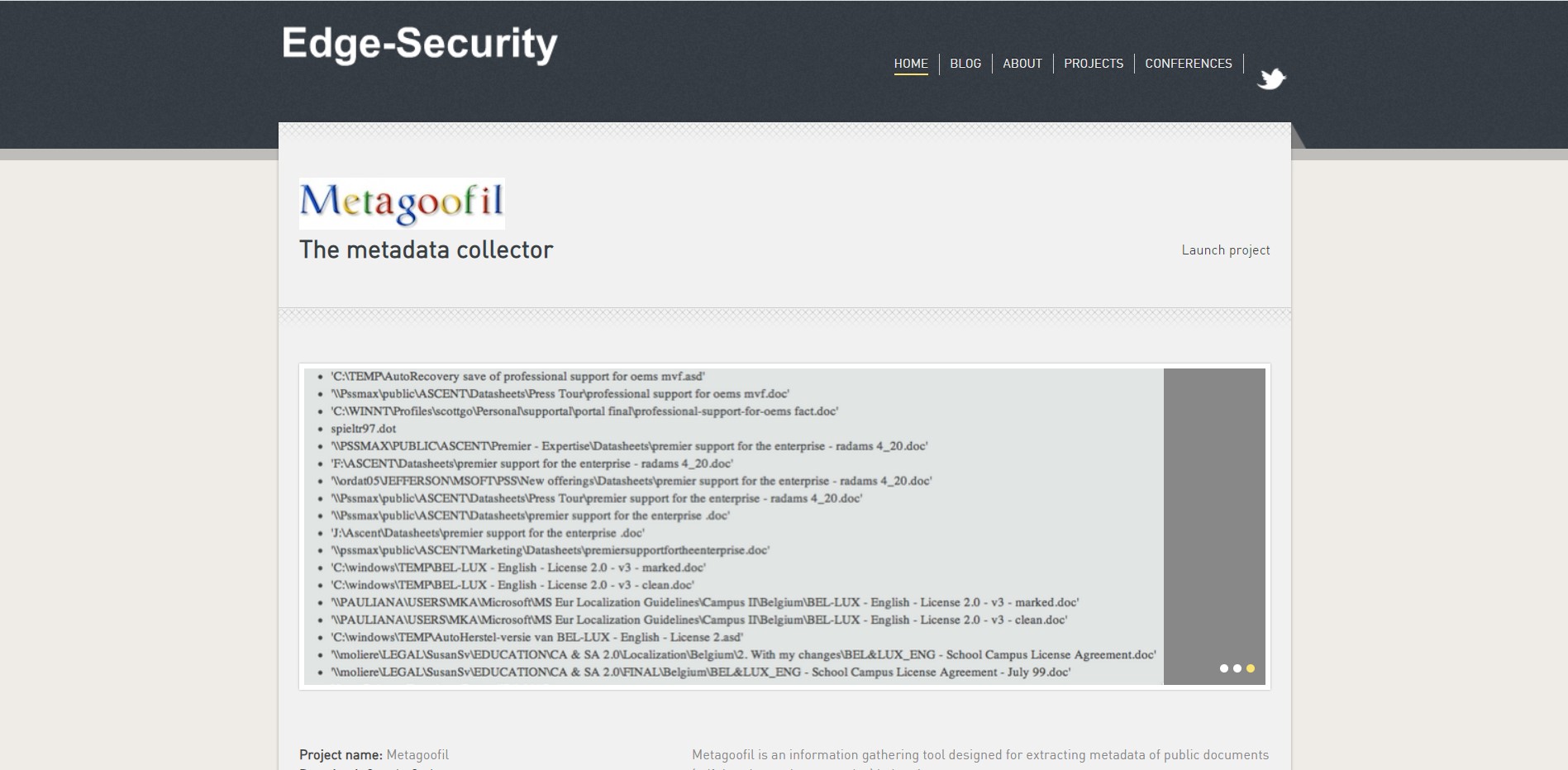

10 Metagoofil

Metagoofil ist eine auf Python basierende kostenlose passive Recon-Metadatensammlung. Es wird verwendet, um Informationen aus Dokumenten wie pdf, doc, xls, ppt, ODP und od zu extrahieren, die auf der Website des Ziels oder einer anderen öffentlichen Website entdeckt wurden.

Das Dienstprogramm findet die Dokumente mithilfe von Google, lädt sie dann auf das lokale Laufwerk herunter und extrahiert alle Metadaten.

Es untersucht die Metadaten dieser Dokumente und sammelt viele Daten. Es kann vertrauliche Informationen wie Benutzernamen, tatsächliche Identitäten, Softwareversionen, E-Mails und Pfade/Server lokalisieren.

Eigenschaften

- Es ermöglicht die Erkennung von Pfadinformationen, was bei der Kartierung von Netzwerken hilft.

- Es sucht und extrahiert Daten aus lokalen Dateien oder Dateien auf einer Webseite.

- Sein Repository kann einfach über die GitHub-Website geklont und installiert werden.

- Es kann auch MAC-Adressen aus einer Vielzahl von Dokumenten extrahieren.

Vorteile

- Software, die kostenlos und Open Source ist.

- Berichte können in vielen verschiedenen Formaten gespeichert werden, einschließlich PDF.

- Kann öffentliche Textdokumente innerhalb einer Domain automatisch entdecken und herunterladen.

- Filter können verwendet werden, um Benutzernamen, E-Mails und Passwörter zu kratzen.

Nachteile

- Datenvisualisierung ist ziemlich einfach.

- Hacker können Metagoofil verwenden, um Benutzernamen zu sammeln und einfachere Brute-Force-Angriffe durchzuführen.

AnzeigenPreise

Die Nutzung ist für alle kostenlos.

11 TinEye

TinEye ist ein Bild Suchmaschine, die umgekehrt arbeitet.

Sie können Fotos hochladen, um zu erfahren, wo sie aufgenommen wurden, wo sie verwendet wurden und ob geänderte Versionen existieren; Anstelle von Schlüsselwörtern, Metadaten oder Wasserzeichen wird eine Bilderkennungstechnologie verwendet.

Die TinEye-Studie weist darauf hin, dass das exakte Bild auch dann gefunden wird, wenn es verkleinert, beschnitten und modifiziert wurde. Wenn Sie jemals die Fernsehsendung Catfish gesehen haben, haben Sie gesehen, wie Menschen Fotos von Menschen gezeigt wurden, mit denen sie sich nicht unterhalten haben.

Es ist manchmal ein bisschen beängstigend. Wir leben jedoch in einem hochtechnologischen Zeitalter, in dem Dating-Apps, Live-Chats und andere Kontaktformen immer beliebter werden.

Wenn Sie sich also jemals gefragt haben, ob Ihnen jemand falsche Fotos schickt oder Sie „catfishing“, sehen Sie sich TinEye an.

Eigenschaften

- Umgekehrte Suche um herauszufinden, woher ein Bild stammt oder um mehr darüber zu erfahren.

- Untersuchen oder verfolgen Sie das Erscheinen eines Bildes im Internet.

- Identifizieren Sie Webseiten, die ein von Ihnen erstelltes Bild verwenden.

Vorteile

- Es ist einfach, ein Bild einzureichen und eine Suche zu starten.

- Es verfügt über eine große Datenbank mit über 41.9 Millionen Fotografien im Index.

- Es stehen mehrere Filteroptionen zur Verfügung, um den Wert Ihrer Suche zu erhöhen.

Nachteile

- Sie können Fotos nicht in großen Mengen hochladen; Stattdessen müssen Sie eine nach der anderen auswählen.

- Bei Ihrer Suche liefert keine der kostenlosen Funktionen ähnliche Fotoergebnisse.

- Die kostenlose Edition verfügt nicht über eine automatische Fotoüberwachungsfunktion.

AnzeigenPreise

Es bietet monatliche Abonnements ab 300 $ pro Monat.

Bei der ersten Suche kosten die ersten 5000 Fotos 0.12 $/Bild und die Bilder 5001–100000 0.09 $/Bild.

Die laufende Überwachung der ersten 500000 Fotos ist für 0.01 USD pro Bild jeden Monat verfügbar.

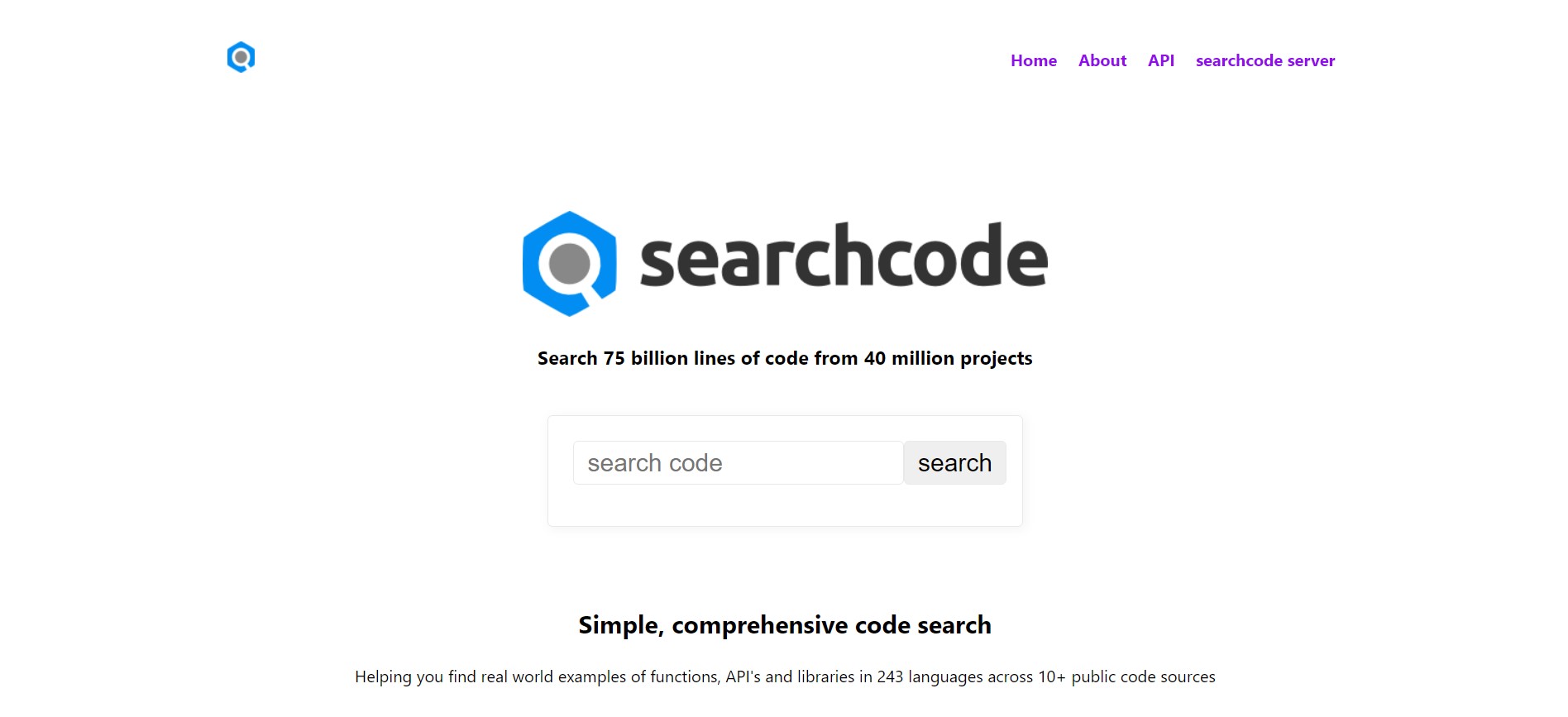

12 Suchcode

Searchcode ist eine einzigartige Suchmaschine, die nach Informationen in Open-Source-Code sucht. Entwickler können es verwenden, um Probleme mit der Zugänglichkeit sensibler Informationen im Code zu entdecken.

Die Suchmaschine funktioniert ähnlich wie Google, außer dass sie nicht Webserver indexiert, sondern innerhalb der Codezeilen in aktiven oder in Entwicklung befindlichen Apps nach Informationen sucht.

Ein Hacker kann die Suchergebnisse verwenden, um Benutzernamen, Schwachstellen oder Fehler im Code selbst zu finden.

Searchcode durchsucht Code-Repositorys wie GitHub, Bitbucket, Google Code, GitLab, CodePlex und andere. Sie können die Sprache auch nach ihrer Art filtern.

Eigenschaften

- Es ist eine webbasierte Code-Suchmaschine, die völlig kostenlos ist.

- Entwickler können Sonderzeichen für die Suche verwenden.

- Es ist möglich, Code für verschiedene Sprachen oder Repositories zu filtern.

- Sie können die Suchergebnisse verwenden, um Benutzernamen oder Schwachstellen im Code zu identifizieren.

Vorteile

- Es hat eine fantastische Benutzeroberfläche.

- Kann Points of Interest aus abgekratzten Open-Source-Projekten einfach identifizieren

- Filter erleichtern das Sortieren nach Sprache, Repository oder Begriff.

Nachteile

- Es hat eine Lernkurve, die neue Benutzer möglicherweise schwierig finden.

AnzeigenPreise

Die Nutzung ist für alle kostenlos.

Zusammenfassung

OSINT ist zu einem wichtigen Bestandteil sowohl öffentlicher als auch privater Organisationen und Regierungen geworden, die Informationen anbieten. Es kann Unternehmen auch dabei helfen, Informationen aus hochwertigen Informationen für die Basis zu sammeln und darauf basierend Entscheidungen zu treffen.

Unabhängig davon, ob Sie ein Forschungsprojekt, Wettbewerbsinformationen, Schwachstellenbewertung oder Bedrohungsanalyse durchführen, OSINT kann Ihnen dabei helfen, Zugriff auf einige der besten verfügbaren Daten der Welt zu erhalten. Und das meiste davon kostenlos.

Selbst wenn Sie nur eine Einzelperson sind, die sich Sorgen um ihre Privatsphäre macht, und erfahren möchten, welche persönlichen Informationen versehentlich durchgesickert sind, kann OSINT nützlich sein.

Trotz ihres hervorragenden Nutzens haben Open-Source-Intelligence-Tools auch eine dunkle Seite, die Hacker oder Personen, die an illegalen Aktivitäten beteiligt sind, ausnutzen können.

Es ist am besten, bei der Verwendung solcher Tools besonders vorsichtig zu sein und sicherzustellen, dass Sie sie nicht für illegale Zwecke verwenden.

Hinterlassen Sie uns einen Kommentar