ليس هناك شك في أن الإنترنت أصبح مكونًا لا غنى عنه في الحياة الحديثة. في كل دقيقة ، نرسل 197.6 مليون رسالة بريد إلكتروني ، وننفق 1.6 مليون دولار على الإنترنت ، وننزل أكثر من 415,000 تطبيق كمجتمع.

ومع ذلك ، على الرغم من أن استخدامنا المتزايد باستمرار للإنترنت يمنحنا خيارات اتصال وتعلم وتقنية غير محدودة ، إلا أنه يعرضنا أيضًا لعدد كبير من المخاطر المستندة إلى الويب.

قمنا بتجميع أحدث بيانات الأمان عبر الإنترنت من جميع أنحاء العالم لمساعدتك على فهم نطاق وشدة المخاطر التي تواجه شركتك. تستند هذه الأرقام إلى استطلاعات الرأي والمنشورات من طرف ثالث. لذلك دعونا نبدأ.

ما هو معدل تكرار الهجمات المستندة إلى الويب؟

وفقًا تحليل Verizon الأخير، تمثل هجمات تطبيقات الويب 26٪ من جميع الاختراقات ، مما يجعلها ثاني أكثر أنماط الهجوم شيوعًا.

ومع ذلك ، فإن البرامج ليست المصدر الوحيد للمخاطر على الإنترنت. نمت حركة البحث العالمية بشكل كبير في عام 2020 ، مع حدوث ارتفاعات في كثير من الأحيان أثناء عمليات الإغلاق الوبائي COVID-19.

الآن ، نظرًا لأن العالم يحتضن جلسات Hangout افتراضية ومنصات بث الأفلام لقضاء وقت الفراغ ، فضلاً عن تقنيات مؤتمرات الفيديو للتفاعل مع زملاء العمل عن بُعد ، فإن هذه المستويات العالية من استخدام الإنترنت العالمي لا تظهر أي علامات على التباطؤ.

بينما ساعد الإنترنت العديد من الشركات في الحفاظ على الإنتاجية أثناء انتقالها إلى العمل عن بُعد ، وفي الآونة الأخيرة ، العمل الهجين ، فإن اعتمادنا عليه جعله هدفًا قيمًا للمهاجمين ، الذين ركزوا جهودهم على استغلال نقاط ضعف الويب.

وفقًا لموقع SiteLock ، بناءً على ملف فحص 7 ملايين موقع، تتعرض مواقع الويب الآن إلى ما معدله 94 هجومًا يوميًا ويتم الوصول إليها بواسطة الروبوتات حوالي 2,608،XNUMX مرة كل أسبوع. يستخدم مجرمو الإنترنت هذه الروبوتات للبحث في مواقع الويب عن نقاط الضعف وتنفيذ أنماط هجوم بسيطة مثل رفض الخدمة الموزع (DDoS) واعتداءات حشو بيانات الاعتماد.

مع وجود العديد من برامج الروبوت المسؤولة عن البحث عن نقاط الضعف ، فليس من المفاجئ - على الرغم من أنه غير سار - أن ما يقدر بنحو 12.8 مليون موقع ويب في جميع أنحاء العالم مصابة ببرامج ضارة.

عناوين المواقع القائمة على تطبيق الويب

تستضيف البلدان العشرة الأولى غالبية عناوين URL عالية الخطورة ، وفقًا لـ أ تحليل حديث، هي:

- الولايات المتحدة الأميركية

- روسيا

- ألمانيا

- سنغافورة

- كوريا الجنوبية

- الدنمارك

- الصين

- اليابان

- كندا

- هولندا

تعد شبكات Botnets و keyloggers والمراقبة ومواقع البرامج الضارة والتصيد الاحتيالي وتجنب الوكيل ومجهولي الهوية والبريد العشوائي وبرامج التجسس والبرامج الإعلانية من بين عناوين URL عالية الخطورة المصنفة في هذا البحث.

فيما يلي أهم فئات المواقع التي تستضيف عناوين URL الضارة:

- البالغون (9.43٪ يستضيفون عنوان URL ضارًا)

- ترفيه (8.63٪)

- الطب (7.66٪).

- التصنيع (19.87٪)

- البرامج المشتركة / السيول (11.84٪)

- شبكات التواصل الاجتماعي (8.71٪)

- معدل ارتباط URL (5.81٪)

- أخرى (28.06٪)

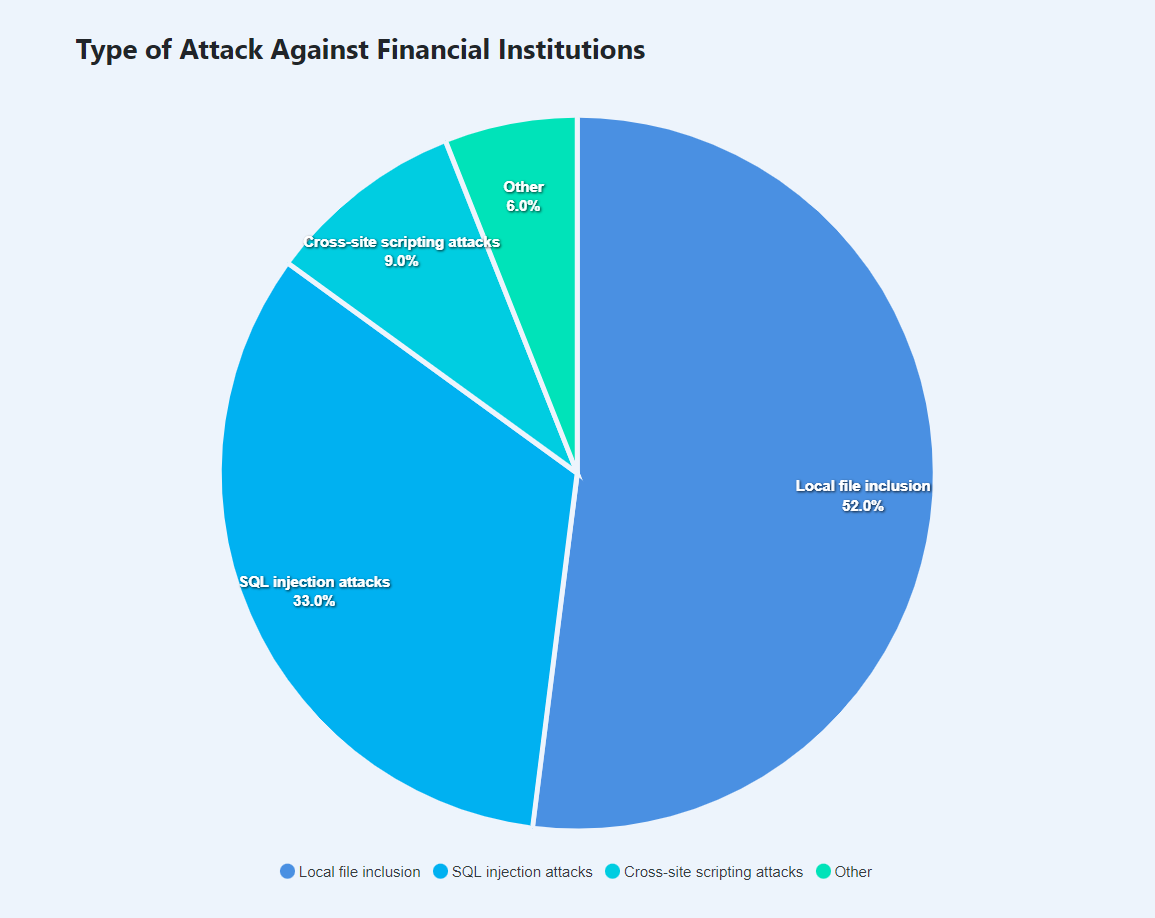

استهداف مؤسسة مالية بهجمات الويب

في عام 2020 ، تم تسجيل أكثر من 736 مليون هجوم على الويب ضد مؤسسات مالية ، من إجمالي 6.3 مليار هجوم على الويب في ذلك العام. كان تضمين الملفات المحلية هو النوع الأكثر شيوعًا من هجمات الويب ، حيث يمثل 52 بالمائة من جميع الهجمات ، تليها هجمات حقن SQL ، والتي تمثل 33 بالمائة. 9 في المئة من الاعتداءات كانت عبر مواقع البرمجة النصية.

البرامج الضارة المستندة إلى الويب

تتورط البرامج الضارة في أكثر من 70٪ من جميع عمليات اختراق النظام ، وتنتشر 32٪ من جميع البرامج الضارة عبر الإنترنت.

فيما يلي أهم المخاطر التي تم اكتشافها في مواقع الويب المصابة بالبرامج الضارة:

- التصيد (7٪)

- تشويه (6٪)

- الرسائل غير المرغوب فيها لتحسين محركات البحث (5٪)

- الباب الخلفي (65٪)

- قرصنة الملفات (48٪)

- طلب تقييم ضار (22٪)

- برنامج شل النصي (22٪)

- حاقن (21٪)

- أداة التشفير (<1٪)

التصيد على شبكة الإنترنت

بالإضافة إلى رفض الاستفسارات المتعلقة بالبرامج الضارة ، منعت تقنية أمان الويب الخاصة بـ Akamai أيضًا 6,258,597 طلبًا متعلقًا بالتصيد الاحتيالي وقدمت معلومات حول تجارب التصيد الخاصة بهم.

ووفقًا للبحث ، كانت المنصة ، والتمويل ، والخدمات العالمية ، ومكتب CIO ، وأقسام المبيعات والتسويق عبر الإنترنت ، بالإضافة إلى فرق الدعم والوسائط وفرق الناقل ، هي وحدات الأعمال الأكثر تعرضًا للتصيد الاحتيالي. على الرغم من أن هذا الرقم أقل من حجم الاستفسارات المتعلقة بالبرامج الضارة المرفوضة ، إحصائيات التصفح الآمن من Google تكشف أن هناك ما يقرب من 75 ضعف عدد مواقع التصيد على الإنترنت مثل مواقع البرامج الضارة.

هذا يؤكد حجم التهديد الذي تشكله هندسة اجتماعية: تمثل الاعتداءات الاجتماعية ، مثل التصيد الاحتيالي ، 25٪ من جميع الانتهاكات. يعد مستخدمو بريد الويب والبرامج كخدمة (SaaS) أهدافًا لمعظم جهود التصيد ، وفقًا لاستطلاع حديث ، يمثلون 34.7٪ من جميع محاولات التصيد الاحتيالي.

ارتفع معدل هجمات اختراق البريد الإلكتروني للأعمال (BEC) التي تم إطلاقها من خلال موفري بريد الويب المجاني بنسبة 11٪ في العام السابق ، من 61٪ إلى 72٪ ، وفقًا لنفس التقرير. تم استخدام Gmail من قبل أكثر من نصف أولئك الذين شنوا اعتداءات.

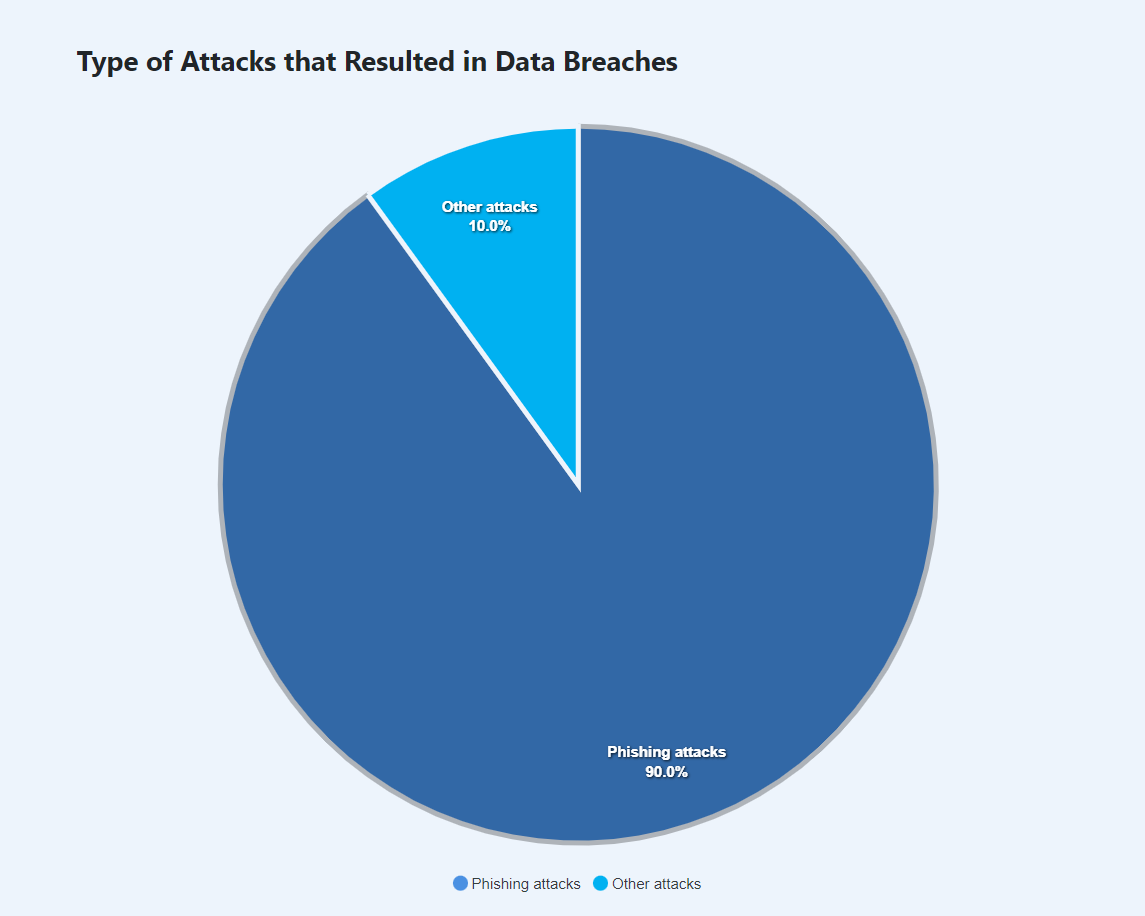

خروقات البيانات من هجمات التصيد الاحتيالي

90 في المائة من خروقات البيانات ناتجة عن هجمات التصيد الاحتيالي ، وفقًا للأمن السيبراني لعام 2021 من Cisco أبحاث اتجاهات التهديد. المستخدمون هم الحلقة الأضعف في سلسلة الأمان ، وبالتالي فإن العديد من الاعتداءات تركز عليهم. يستهدف المتسللون المشاعر الإنسانية أو عدم الكفاءة بشكل متكرر أكثر من عيوب النظام ، كما يتضح من شعبية مناهج الهندسة الاجتماعية.

A تكاليف خرق البيانات بمتوسط 4.24 مليون دولار. يوضح هذا الرقم التفاوت المتزايد باستمرار في التكلفة بين الشركات التي تستخدم أساليب أمان أكثر حداثة وتلك التي لا تستخدم. هذا يعني أن تكلفة خرق البيانات أقل بكثير بالنسبة للشركات التي لديها بنية أمنية رسمية مطبقة ، ولكنها قد تكون كارثية بالنسبة لتلك التي لا تفعل ذلك.

وفقًا للمسح نفسه ، تمثل الهجمات الخبيثة 52 في المائة من الانتهاكات ، وتكلف هذه الخروقات ما متوسطه 4.27 مليون دولار ، وهو أكثر من خرق البيانات المعتاد. نظرًا للطريقة التي تدمر بها برامج الفدية وهجمات البرامج الضارة المدمرة البيانات ، فإنها تكلف أكثر من الهجوم الضار المعتاد. الهجمات الخبيثة التي تمحو البيانات أو تدمرها تكلف في المتوسط 4.52 مليون دولار ، بينما تكلف هجمات برامج الفدية 4.44 مليون دولار في المتوسط.

وفي الختام

تتكون مجموعة من أسطح الهجوم وآليات التخفيف الدفاعية تطبيق ويب الأمان. حماية تطبيقات الويب بنهج واحد أو في طبقة واحدة من المكدس غير كافية. يمكن أن تكون الثغرات الأمنية في النظام الأساسي أو البروتوكولات مثل TCP أو HTTP ضارة بأمان التطبيق وتوافره مثل الاعتداءات على البرنامج نفسه.

لتحقيق مواتية تطبيق ويب الموقف الأمني ، مطلوب مجموعة كاملة من تدابير التخفيف. تجدر الإشارة إلى أن الاستراتيجية الشاملة تتطلب التنسيق عبر فرق الشبكة والأمن والعمليات والتطوير حيث أن كل منها يتحمل مسؤولية اللعب في حماية التطبيقات وبياناتها الهامة.

اترك تعليق