أظهر ظهور نماذج اللغة الكبيرة أن الخوارزميات في الوقت الحاضر أكثر من قادرة على محاكاة السلوك البشري عبر الإنترنت.

A دراسة من مارس 2023 كشف أن المشاركين لم يتمكنوا من التمييز بدقة بين النص البشري أو نص الذكاء الاصطناعي. يشعر الباحثون بالقلق من أن هذه النماذج يمكن أن تستخدم كأداة لأعمال خبيثة.

شركات مثل مایکروسافت نفذت حواجز حماية في الذكاء الاصطناعي الخاص بهم لمنع استخدامها في التضليل وأنواع أخرى من المخططات. ومع ذلك ، فإن العديد من هذه النماذج التوليدية مفتوحة المصدر أو مسربة ، مما يسمح لأي شخص باستخدام هذه النماذج لتحقيق مكاسب خاصة به.

من الصعب بشكل متزايد إثبات أن أي مستخدم تتفاعل معه على الإنترنت هو روبوت. منصات التواصل الاجتماعي مثل رديت و تیک تاک وضعوا بالفعل قواعد المجتمع التي تقيد تقديم محتوى AI.

نظرًا لأن حياتنا أصبحت أكثر اعتمادًا على التفاعلات عبر الإنترنت ، فمن المهم لهذه المنصات عبر الإنترنت إنشاء بروتوكولات يمكنها إثبات أن الحساب يديره إنسان.

في هذه المقالة ، سنشرح متطلبات مثل هذا البروتوكول وننظر في التطورات التي طورتها تطبيقات Web3 لحل مشكلة إثبات الشخصية.

ما هو دليل على الشخصية؟

إثبات الشخصية أو PoP هو نوع من البروتوكولات التي تمكن الشبكة من التحقق من أن إنسانًا حقيقيًا وراء حدث معين.

يمكن للأنظمة اللامركزية تنفيذ آليات PoP لمنع حدوث أي نشاط ضار.

ماذا يحدث عندما يكون ملف شبكة لامركزية يفتقر إلى وسيلة للتحقق من الإنسانية؟

يتمثل أحد أصعب تحديات Web3 في إيجاد طرق لمنع أ هجوم سيبيل. يحدث هذا النوع من التهديد عندما يجد المستخدم طريقة لاستخدام حسابات متعددة للحصول على ميزة غير عادلة في نظام أساسي أو شبكة.

على سبيل المثال ، يمكن للمهاجم إنشاء عدة حسابات مزيفة على منصة مثل Twitter أو Facebook. بعد الوصول إلى عدد كبير من الحسابات ، يمكن للمهاجم استخدام مدى وصوله لنشر معلومات مضللة أو التلاعب بالرأي العام.

أو في الشبكات التي تسمح لكل مستخدم بالتصويت ، يمكن للمهاجم إنشاء هويات مزيفة متعددة للتلاعب بالنتائج.

يمكن أن تمنع بروتوكولات إثبات الشخصية هجمات Sybil من خلال مطالبة الأفراد بإثبات أنهم بشر حقيقيون قبل السماح لهم بالمشاركة في شبكة.

تهديد نماذج الذكاء الاصطناعي على أساليب PoP الحالية

ربما تكون قد واجهت بالفعل نموذجًا أساسيًا من PoP مع خدمات الكشف عن الروبوتات مثل recaptcha. تضيف مواقع الويب هذه الاختبارات للتأكد من أن الشخص الذي يستخدم الخدمة هو إنسان حقيقي. غالبًا ما تتطلب منك إجراء اختبار يسهل على الإنسان حله ولكنه أصعب بكثير على أجهزة الكمبيوتر.

على سبيل المثال ، قد يطلب اختبار recaptcha الشائع من المستخدم تحديد جميع المربعات في الشبكة التي تحتوي على جسر أو علامة توقف أو سلالم.

ومع ذلك ، نظرًا لأن نماذج الذكاء الاصطناعي أصبحت أكثر تقدمًا في اكتشاف الصور ، فقد أصبحت هذه الأنواع من الاختبارات عفا عليها الزمن ببطء. تحتوي هذه الاختبارات أيضًا على قيد واحد مهم: حل الاختبار لا يثبت أنك مستخدم فريد.

يجب أن يكون لبروتوكول PoP المناسب والآمن طريقة لإثبات أن الملف الشخصي ينتمي إلى مستخدم فعلي وأن المستخدم غير قادر على إنشاء حسابات متعددة لنفسه.

في القسم التالي ، سنلقي نظرة أعمق على المتطلبات الرئيسية لإثبات آليات الشخصية وكيف يمكن أن تساعد هذه الخصائص في إنشاء هويات لامركزية عالمية.

متطلبات إثبات الشخصية

فيما يلي بعض الخصائص الرئيسية لإثبات مثالي لبروتوكول الشخصية.

- يجب أن قيمة البروتوكول خصوصية. يجب أن تكون آلية PoP قادرة على إبقاء المستخدم مجهول الهوية

- يجب أن يكون بروتوكول PoP أيضًا مقاومة الاحتيال. يجب ألا يتمكن المستخدمون من إنشاء ملفات تعريف متعددة على نفس النظام الأساسي.

- من أجل أن يحقق بروتوكول PoP التكيف العالمي ، يجب أن تكون الشبكة نفسها كذلك تحجيم و اللامركزية.

قبل أن ننظر في بعض التطبيقات الواعدة لبروتوكولات PoP التي تهدف إلى تحقيق جميع الخصائص المذكورة أعلاه ، دعنا نلقي نظرة على سلبيات بعض أشهر دليل على الشخصية.

أولاً ، دعنا نلقي نظرة على نهج اختبار تورينج. لقد واجهت بالتأكيد أحد هذه الاختبارات من قبل إذا كان عليك حل اختبار captcha عبر الإنترنت.

هل سبق لك أن لاحظت أن حل هذه الاختبارات أصبح أكثر تعقيدًا؟ وصل الذكاء الاصطناعي إلى نقطة أصبحت فيها اختبارات التحدي والاستجابة مثل فهم صورة مهمة تافهة الآن. يمكن للجهات الخبيثة أيضًا استخدام الخدمات التي تعتمد على فريق من المستخدمين البشريين الذين تم تعيينهم لحل هذه الاختبارات على نطاق واسع.

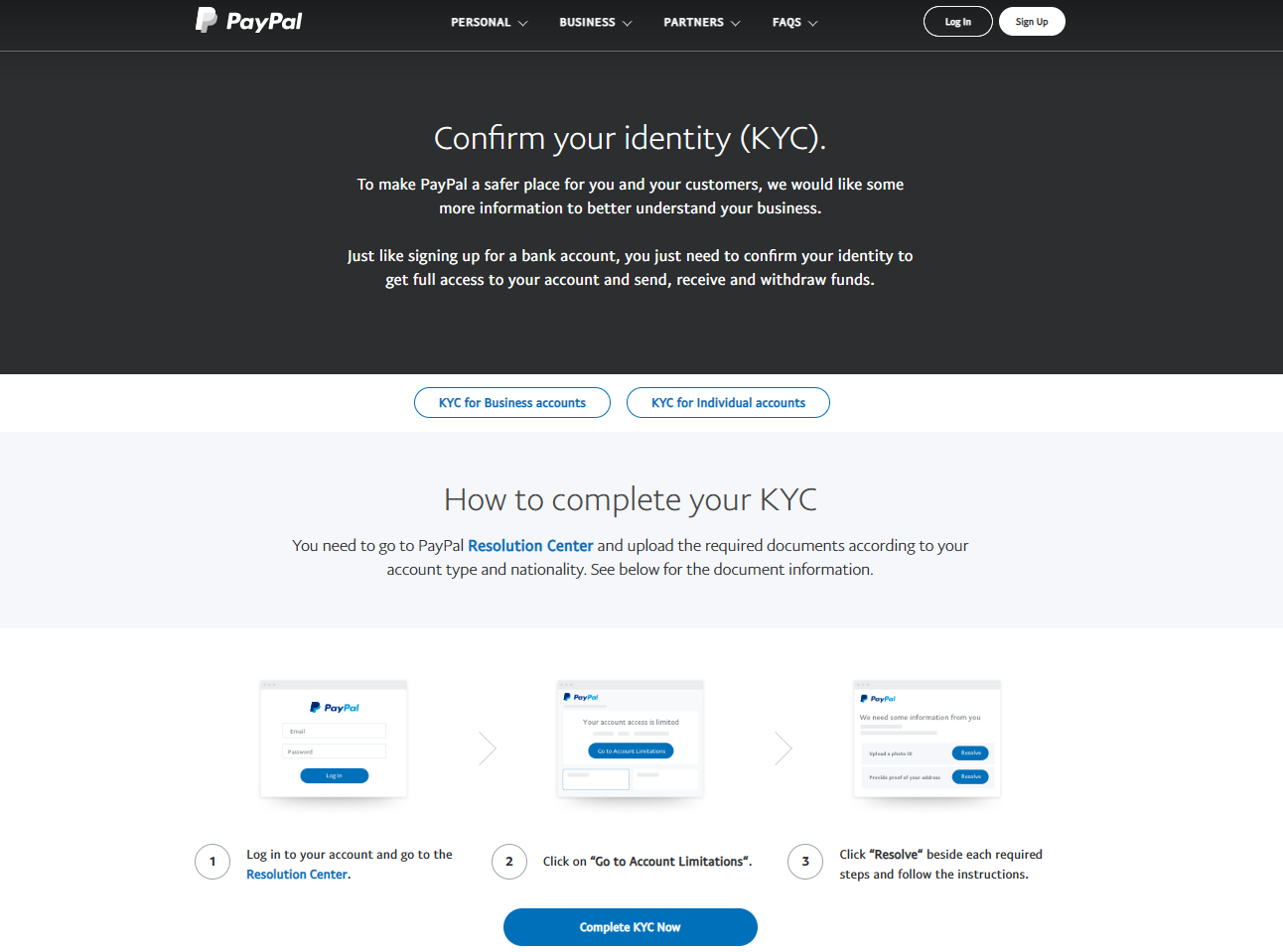

نهج PoP الشائع الآخر هو التحقق من الهوية. تتبع معظم المؤسسات المالية شكلاً من أشكال معايير KYC (اعرف عميلك) إدارة النشاط الاحتيالي أو الضار على نظامهم الأساسي.

افترض أنك تريد إنشاء حساب جديد في البنك المحلي الذي تتعامل معه. سيطلب منك البنك عادةً تقديم شكل من أشكال الهوية الحكومية. تستخدم منصات الوسائط الاجتماعية مثل Facebook و Twitter أيضًا شكلاً من أشكال التحقق من الهوية. تطلب هذه المنصات من المستخدمين التحقق من رقم هواتفهم المحمولة أو بريدهم الإلكتروني لمنع مستخدم واحد من إنشاء عشرات الحسابات على نظامهم الأساسي.

بينما تساعد هذه الطريقة في ردع الجهات الخبيثة ، لا تزال هناك طرق عديدة لتجاوز هذه الحدود. على سبيل المثال ، يمكن لممثل ضار استخدام تقنيات مثل انتحال الرسائل القصيرة للوصول إلى عدد كبير من الحسابات.

بالإضافة إلى ذلك ، يصعب تنفيذ تحديد "اعرف عميلك" عالميًا نظرًا لأنه لا يمتلك كل شخص معرفًا. حتى لو كان لدى الفرد بطاقة هوية ، لا تزال الهيئة المركزية تخزن هذه السجلات وتتحكم فيها.

الأساليب الممكنة لإثبات الشخصية

شبكة الثقة

نهج شبكة الثقة لإثبات الشخصية هو طريقة لامركزية للتحقق من الهوية.

في هذا النهج ، ينشئ المستخدمون هوياتهم الرقمية الخاصة ويديرونها من خلال إنشاء شهادات رقمية على منصة عامة. ثم ينتظر المستخدمون حتى يتم التحقق من هذه الشهادات من قبل أفراد آخرين في المجتمع موثوق بهم والتحقق منهم. هذه العملية تخلق "شبكة ثقة" تضمن هوية الفرد.

كلما زاد عدد الأفراد الذين يوقعون على شهادة المستخدم ، زادت الثقة والتحقق من هويتهم. يؤدي ذلك إلى إنشاء شبكة ثقة يمكن أن تساعد في التحقق من هوية الفرد عبر الإنترنت.

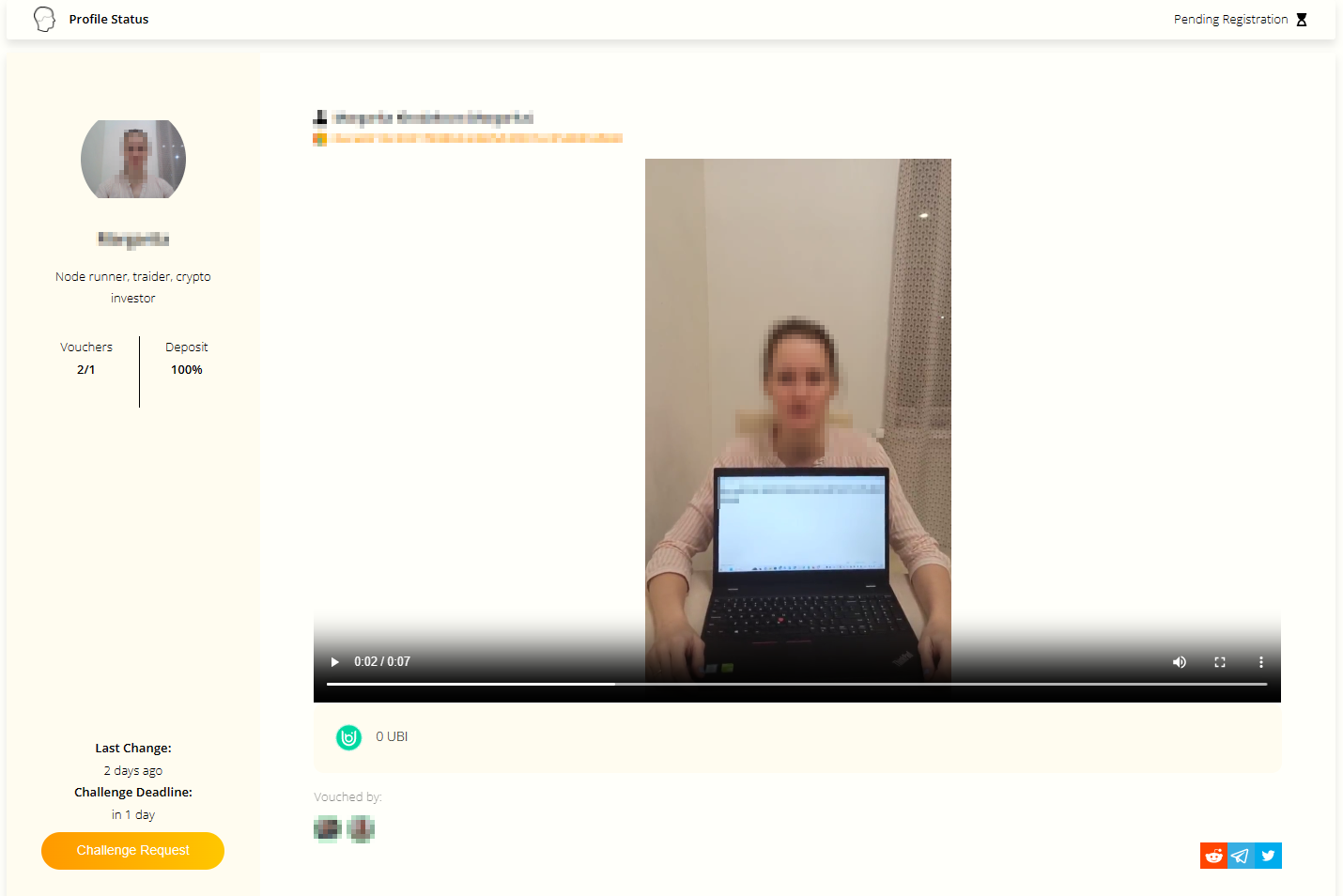

مشاريع مثل دليل على الإنسانية التركيز على بناء شبكات الثقة لـ Web3. يجب على المستخدمين تحميل مقطع فيديو لهم وهم يتحدثون بعنوان Ethereum مرئي بوضوح على جهاز أو ورقة. يجب على المستخدم إيداع عدد صغير من الرموز المميزة التي سيتم إرجاعها بمجرد أن يكفل المستخدم المسجل هويتك.

القياسات الحيوية

القياسات الحيوية هي طريقة مصادقة تعتمد على الخصائص البيولوجية الفريدة للفرد للتحقق من الهوية. نظرًا لأنه لا يمكن فقدان هذه الخصائص أو نسيانها ، يمكن استخدام القياسات الحيوية كطريقة موثوقة لإثبات الشخصية.

هناك عدة طرق للقياسات الحيوية بدرجات متفاوتة من الصعوبة في التنفيذ.

القياسات الحيوية لبصمات الأصابع يتضمن استخدام أنماط بصمات الأصابع الفريدة للفرد للتحقق من هويته. يتم قبول القياسات الحيوية لبصمات الأصابع على نطاق واسع كطريقة مناسبة لإثبات الشخصية في الإعدادات الحكومية والتجارية.

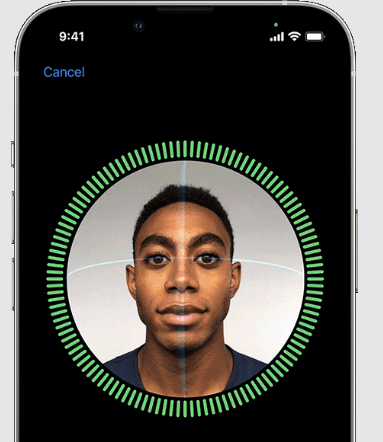

يمكن للمستخدمين أيضًا التحقق من هويتهم من خلال استخدام القياسات الحيوية للوجه. يمكن للمنصات استخدام تقنية التعرف على الوجه لمطابقة وجه المستخدم ببطاقة الهوية الصادرة عن الحكومة أو المستندات الأخرى. أظهر نجاح نظام Face ID من Apple جدوى القياسات الحيوية للوجه في الأجهزة المحمولة كبديل لرموز المرور والقياسات الحيوية لبصمات الأصابع.

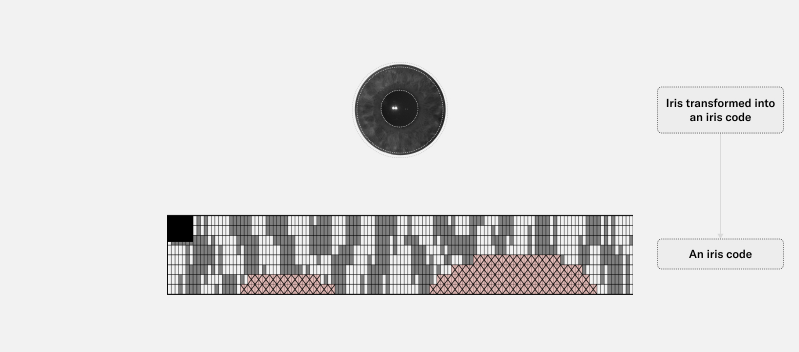

طريقة أخرى محتملة هي استخدام القياسات الحيوية للقزحية لمسح الأنماط الفريدة الموجودة في قزحية الفرد. يجادل الباحثون بأن القياسات الحيوية لقزحية العين أكثر دقة من التعرف على الوجوه والقياسات الحيوية لبصمات الأصابع. تعد أنماط القزحية فريدة من نوعها أكثر من بصمات الأصابع وتظل غير مقيدة نسبيًا مع تقدم العمر.

أحد التحذيرات في القياسات الحيوية لقزحية العين هو أن مسح قزحية العين يتطلب أجهزة متخصصة.

منصة الهوية الرقمية التي تركز على الخصوصية وورلدكوين تخطط لاستخدام أجهزة مخصصة تسمى "الجرم السماوي". يصدر الجهاز دليلًا على بيانات اعتماد الشخصية التي سيواجهها الذكاء الاصطناعي صعوبة في التزوير. يحافظ Orb أيضًا على أمان معلومات المستخدم عن طريق حذف جميع الصور بعد كل عملية تحقق.

وفي الختام

نظرًا لأن التطبيقات اللامركزية تجد المزيد من حالات الاستخدام الواقعية ، يحتاج المطورون إلى دمج طرق لمنع الجهات الخبيثة من الاستفادة من النظام. تُعد آليات إثبات الشخصية جزءًا أساسيًا من الحفاظ على هذه المنصات آمنة وموثوقة.

يجب أن تركز الأبحاث حول مناهج إثبات الشخصية أيضًا على خطر استخدام المهاجمين للذكاء الاصطناعي لخداع النظام. إذا كان للذكاء الاصطناعي القدرة على محاكاة وجه أي شخص وكلامه ، فقد تتعرض المنصات عبر الإنترنت لخطر تجاوزها من خلال ملفات تعريف احتيالية وخبيثة تتظاهر بأنها بشر حقيقيون.

ما رأيك هو أفضل طريقة للتعامل مع قضية الهويات الرقمية في عصر الذكاء الاصطناعي؟

اترك تعليق