جدول المحتويات[يخفي][يعرض]

أحدث الإنترنت ثورة في كل شيء من حولنا ، من التعليم إلى الرعاية الصحية إلى التفاعلات الحكومية إلى التواصل الاجتماعي ، والذي كان له التأثير الأكبر.

لقد غيرت كيفية تواصل الأفراد مع بعضهم البعض وكيفية إدارة الأعمال التجارية. مع استمرار العالم في الرقمنة ، تولد البيانات الرقمية من الأفراد والمعاملات التجارية كميات هائلة من البيانات.

سيوفر استغلال هذه المعلومات بشكل صحيح فرصًا لا حصر لها لشركات القطاعين العام والخاص لتحسين الإيرادات والعمل بشكل أكثر فعالية في العالم الرقمي الجديد.

يمكنك القيام بذلك دون انتهاك أي قوانين خاصة بحقوق النشر أو الخصوصية من خلال ذكاء مفتوح المصدر (OSINT).

على سبيل المثال ، المعلومات المتاحة للجمهور على مواقع الشبكات الاجتماعية والرسائل في منتديات المناقشة والمحادثات الجماعية وأدلة مواقع الويب غير الآمنة وأي معلومات يمكن الحصول عليها من خلال البحث عبر الإنترنت.

خلال مرحلة التحليل ، يتم استخدام أدوات OSINT لجمع المعلومات حول هدفها المحتمل. توظف برامج OSINT الذكاء الاصطناعي لتحديد المواد الحساسة على الإنترنت.

دعنا نستكشف هذا بالتفصيل.

ما هو ذكاء مفتوح المصدر؟

يسمى جمع المعلومات من المصادر العامة لاستخدامها في سياق الذكاء OSINT (استخبارات مفتوحة المصدر). اعتبارًا من اليوم ، نعيش في "العالم الرقمي" ، وسيكون تأثيره على حياتنا مفيدًا وضارًا.

توفر مجموعة متنوعة من المعلومات والبساطة التي يمكن للجميع الوصول إليها من خلال ميزتين من مزايا استخدام الإنترنت. أما المساوئ ، من ناحية أخرى ، فهي استغلال المعرفة وتخصيص وقت طويل لها.

يمكن أن تتخذ المعلومات عدة أشكال ، بما في ذلك الصوت والفيديو والصور والنصوص والملفات وما إلى ذلك. فيما يلي نظرة عامة عالية المستوى على فئات البيانات المتاحة على الإنترنت:

- تعد التقارير الحكومية والميزانيات والمؤتمرات والخطب كلها أمثلة على البيانات العامة.

- تعد مواقع الويب والمدونات ومنتديات المناقشة والوسائط الاجتماعية كلها أمثلة على موارد الإنترنت.

- الصور والتحليل المالي والصناعي وقواعد البيانات كلها أمثلة على البيانات التجارية.

- الصحف والمجلات والتلفزيون والراديو هي أمثلة على وسائل الإعلام.

- التقارير الفنية وبراءات الاختراع والسجلات التجارية والكتابات غير المنشورة والنشرات الإخبارية كلها أمثلة على الأدب الرمادي.

لماذا نحتاج OSINT؟

إن إدراك أن المعلومات متوفرة أمر واحد. الخطوة الثانية هي جمع المعلومات ، والخطوة الثالثة هي تحليل أو استخلاص المعلومات الاستخبارية منها.

يمكنك أيضًا الحصول على المعلومات يدويًا ، على الرغم من أن هذا سيتطلب وقتًا يمكن إنفاقه بشكل أفضل في المراحل الأخيرة.

يمكن أن تتيح لنا الأدوات الحصول على البيانات من مئات المواقع في دقائق ، مما يجعل خطوة التجميع أسهل. افترض أن الهدف هو تحديد ما إذا كان اسم المستخدم موجودًا ، وإذا كان الأمر كذلك ، فما هي شبكات التواصل الاجتماعي التي تظهر عليها.

تتمثل إحدى الطرق في تسجيل الدخول إلى جميع منصات الشبكات الاجتماعية (أراهن أنك لا تعرفها كلها!) ثم اختبار اسم المستخدم على كل منها.

هناك طريقة أخرى وهي استخدام تطبيق مفتوح المصدر متصل بمواقع أكثر مما يمكننا تذكره والتحقق من وجود اسم المستخدم على كل منهم في نفس الوقت.

يستغرق هذا بضع ثوان فقط. قم بتشغيل أدوات مختلفة لجمع جميع المعلومات المتعلقة بالهدف والتي يمكن توصيلها واستخدامها بعد ذلك.

دعنا نستكشف بعضًا من أفضل أدوات الذكاء مفتوحة المصدر لحالات الاستخدام المختلفة.

أدوات OSINT للأمن السيبراني

1. لامبير

Lampyre هو تطبيق متميز تم إنشاؤه حصريًا لـ OSINT. إنها مفيدة بشكل خاص للعناية الواجبة ، وذكاء التهديدات السيبرانية ، والتحقيق الجنائي ، والتحليلات المالية. يمكن تثبيته على جهاز الكمبيوتر الخاص بك أو تشغيله عبر الإنترنت.

يقوم تلقائيًا بتحليل 100+ من مصادر البيانات المحدّثة عادةً ، والتي يمكنك الوصول إليها عبر تطبيقات الكمبيوتر أو مكالمات API إذا لزم الأمر من خلال حل SaaS ، Lighthouse ، حيث تدفع لكل طلب API.

حقيقة أن برنامج Lampyre عبارة عن برنامج يعمل بنقرة واحدة هو ميزة البيع الأساسية له.

ابدأ بنقطة بيانات واحدة ، مثل رقم تسجيل الشركة أو الاسم الكامل أو رقم الهاتف ، وسيقوم لامباير بتفحص كميات هائلة من البيانات لاستخراج معلومات مفيدة.

المميزات

- معالجة مصفوفات البيانات الضخمة بطريقة مريحة.

- تخفيضات في البيانات الإحصائية سهلة الاستخدام والتقييم.

- إنشاء العديد من الرسوم البيانية المتصلة وفرض جميع النتائج على خريطة ومقياس زمني.

- فائدة لا تصدق تتمثل في توفير الوقت في الوظائف التحليلية.

الايجابيات

- يوجد أكثر من 100 مصدر بيانات يتم تحديثها عادةً.

- استيراد البيانات من ملف استعدادًا للعمل دون اتصال.

- Python API لأصعب الوظائف.

- كان هناك أكثر من 100 طلب لجمع البيانات ومعالجتها.

- في نفس الوقت ، العمل مع البيانات على الخريطة والرسم البياني والجدول.

- يمكن الوصول إلى البيانات بنقرة واحدة ، دون الحاجة إلى التسجيل أو رسوم إضافية.

سلبيات

- المثير للاهتمام ، لا يبدو أن لامبير لديه أي عيوب حتى الآن.

التسعير

سعر لامبير معقول.

يمكنك تجربة ترخيص تجريبي لمدة عام واحد قبل الالتزام بالاشتراك القياسي البالغ 32 دولارًا في الشهر. يتوفر أيضًا إصدار سنوي بقيمة 313 دولارًا أمريكيًا.

تقدم عضوية Lighthouse أسعار SaaS تتراوح من 3.25 دولارًا إلى 130 دولارًا شهريًا ، بناءً على عدد المكالمات التي تم إجراؤها.

2. Maltego

Maltego هي أداة لذكاء نظام التشغيل والطب الشرعي للكمبيوتر. إنه يتيح تحليل الارتباط الفعال من خلال التنقيب التفاعلي في البيانات مع المرئيات الغنية.

تجري تحقيقات عبر الإنترنت في الروابط بين البيانات من مصادر الإنترنت المختلفة. يمكنه تحديد موقع المعلومات المتاحة للجمهور والكشف عن الروابط بين الأشخاص والشركات.

المميزات

- إنها تقنية تحلل البيانات وتجمعها وتربطها لأغراض التحقيق.

- إنه يجمع المعلومات بسهولة من مجموعة متنوعة من المصادر العامة.

- من خلال واجهة مستخدم سهلة ، يقوم تلقائيًا بربط المعلومات ودمجها في رسم بياني.

- يقوم باستعلامات البيانات ويستخدم تحليل الارتباط للكشف عن الروابط بين المصادر.

الايجابيات

- الواجهة معقدة للغاية ، لكن من السهل فهمها.

- ممتاز لرسم الشبكات والتفاعلات المعقدة لأنه مرئي للغاية.

- يسلط الضوء أصلاً على الاتصالات بين نقاط البيانات - يمكن إضافة المزيد من المصادر من خلال API.

سلبيات

- يمكن للشركات الصغيرة أن تجد الإصدارات المتميزة باهظة الثمن.

التسعير

خطة المجتمع مجانية للجميع إلى جانب خططها المميزة مذكورة أدناه:

- Pro - 999 دولار / مستخدم / سنة.

- تتوفر أسعار خطط Enterprise & Enterprise On-Premise عند الطلب. يمكنك الاتصال بفريق Maltego لمزيد من المعلومات.

3. ريكون نغ

Recon-ng هو إطار عمل لاستطلاع الويب يستند إلى Python وإطار عمل OSINT. يمكنه أتمتة عملية اكتساب المعرفة من خلال البحث المكثف والسريع عن محتوى مفتوح المصدر على الإنترنت.

فهو يجمع بين البيانات المفيدة ويوفرها بطريقة متكاملة وسهلة القراءة.

تحتوي الأداة على واجهة سطر أوامر تفاعلية قائمة على الوحدة النمطية. تشمل مكوناته الذاتية الاستكشاف والإبلاغ والاستيراد والاستغلال والاكتشاف.

المميزات

- إنها مجموعة شاملة من وحدات جمع المعلومات. يحتوي على مجموعة متنوعة من الوحدات النمطية التي يمكن استخدامها لجمع البيانات.

- نظرًا لأنها أداة مجانية ومفتوحة المصدر ، يمكنك تنزيلها واستخدامها مجانًا.

- إنها واحدة من أكثر الأدوات الأساسية والمفيدة لإجراء الاستطلاع.

- يؤدي وظيفة ماسح ضوئي لتطبيق الويب / موقع الويب.

- تحتوي وحدة التحكم التفاعلية الخاصة بها على الكثير من الميزات المهمة.

- تشبه واجهة المستخدم الخاصة به إلى حد كبير metasploitable 1 و metasploable 2 ، مما يجعله سهل الاستخدام للغاية.

- يتم استخدامه لجمع البيانات وتقييم مدى ضعف تطبيقات الويب.

- يستخدم محرك بحث Shodan لفحص أجهزة إنترنت الأشياء.

الايجابيات

- لديه واجهة مستخدم ممتازة.

- واحدة من أكثر مرافق OSINT شيوعًا ، ولها مجتمع قوي.

سلبيات

- يستغرق الأمر وقتًا لفهم واستخدام جميع قدراته تمامًا لأنها مفصلة للغاية.

التسعير

إنه مجاني للاستخدام للجميع.

4. سبايدر فوت

SpiderFoot هو برنامج استطلاع مجاني ومفتوح المصدر. عادة ما يطلق عليه بصمات الأصابع مع مجموعة OSINT الأكثر أهمية.

يمكنه إرسال استعلامات إلى أكثر من 100 مصدر عام وجمع البيانات حول عناوين IP وأسماء المجالات وخوادم الويب وعناوين البريد الإلكتروني وغيرها من المعلومات.

لبدء استخدام SpiderFoot ، حدد الهدف واختر من بين مئات وحدات البصمات المختلفة.

المميزات

- شفرة المصدر متاحة مجانًا لأي شخص للمساهمة فيها وتحسينها.

- تمت كتابته بشكل جيد فيما يتعلق بالكود ، مما يسمح للمستخدمين باستكشاف ميزاته وفهمها وفهمها بشكل أفضل.

- يمكن للمستخدمين تحديد الأهداف والاختيار من بين أكثر من 100 وحدة تدعم SpiderFoot في جمع البيانات وبناء ملف التعريف.

- لا يتطلب أي تثبيت أو إعداد إضافي بمجرد التسجيل.

- وهي متوفرة على أنظمة تشغيل Linux و Windows ، وكذلك في إصدار سحابي.

الايجابيات

- الواجهة بسيطة وأساسية.

- يستعلم عن العديد من الموارد العامة - مثالي لجمع البيانات على نطاق واسع.

- توفر الوحدات الجديدة المزيد من مصادر جمع البيانات.

سلبيات

- لن تظهر الصفحات الموصوفة بـ "noindex" ، مما يوفر تمثيلًا غير كافٍ للحجم الكامل لسطح الهجوم.

التسعير

يمكنك البدء في استخدامه مع خطة Hobby ، وهي مجانية ، كما أنها توفر خططًا متميزة مذكورة أدناه:

- مترجم مستقل - 79 دولارًا (تدفع شهريًا) أو 749 دولارًا (تدفع سنويًا).

- الأعمال - 249 دولارًا (يتم السداد شهريًا) أو 2,399 دولارًا أمريكيًا (يتم الدفع سنويًا).

- المؤسسة - السعر عند الطلب.

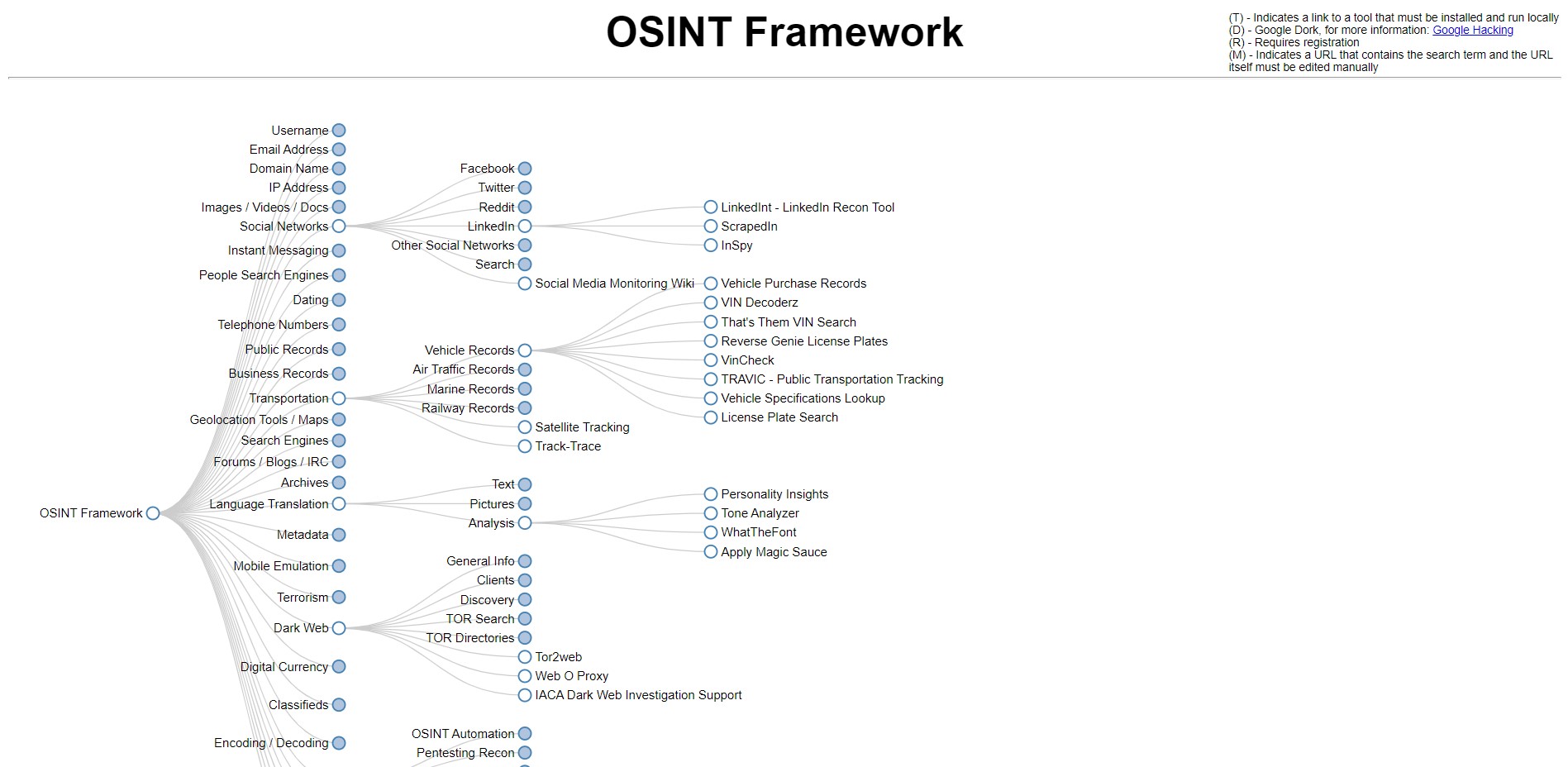

5. إطار عمل

إذا لم تجد بعد أداة OSINT المثالية (أو إذا لم تكن مدرجة في هذه القائمة) ، فسوف يوجهك OSINT Framework إلى الاتجاه الصحيح.

لا يعد إطار عمل OSINT جزءًا من البرامج عادةً ، ولكنه عبارة عن مجموعة من الأدوات التي ستجعل مهمة OSINT الخاصة بك أبسط بكثير.

يوفر إطار عمل OSINT المعلومات في شكل خريطة ذهنية تفاعلية على شبكة الإنترنت تنظم المعلومات بشكل جمالي. إنه شائع بين مختبري الاختراق والباحثين في الأمن السيبراني الذين يبحثون عن أدوات لمجالات معينة من جمع المعلومات والاستطلاع.

باستخدام هذا الإطار ، يمكنك التنقل عبر العديد من أدوات OSINT المصنفة.

المميزات

- الأدوات والمواقع التي تطبقها على معلومات الاستعلام مجانية إلى حد كبير أو بدون تكلفة.

- يقدم مجموعة متنوعة من الأساليب لجمع البيانات عن أي هدف معين.

- إطار عمل OSINT هو إطار عمل أساسي قائم على الويب يستخدمه باحثو ومختبرو الأمن لجمع الآثار والمعلومات الرقمية.

- يصنف مصادر الاستخبارات وينقسم إلى مواضيع وأهداف.

الايجابيات

- الإطار الأساسي لمجتمع OSINT

- مورد ممتاز لاكتشاف أدوات جديدة لجمع البيانات.

- يمكن فرز الأدوات حسب الفئة.

سلبيات

- قد يكون الأمر مخيفًا للمستخدمين المبتدئين الذين ليسوا على دراية بـ OSINT.

التسعير

إنه مجاني للاستخدام للجميع.

أدوات OSINT لوسائل التواصل الاجتماعي

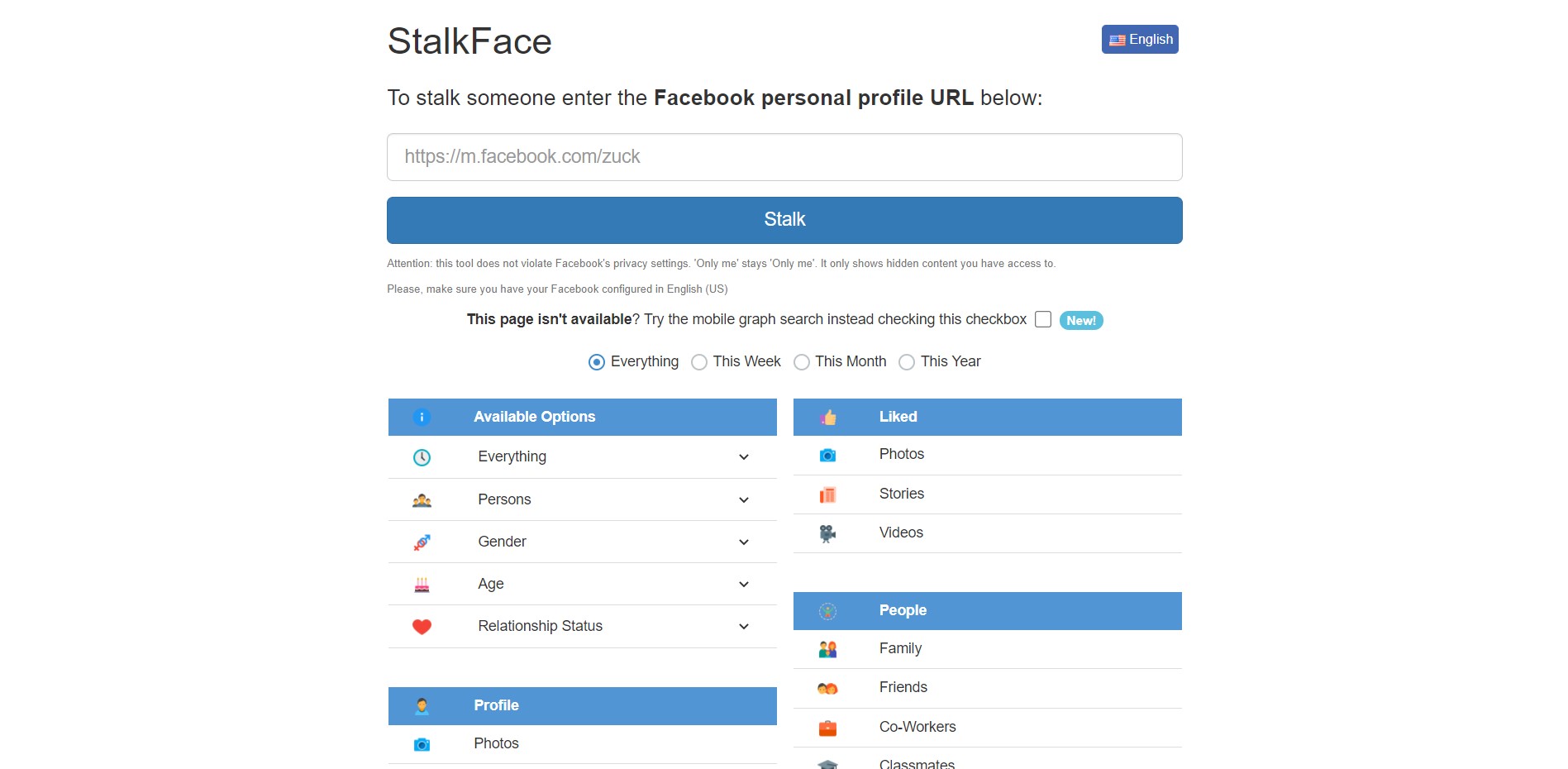

6. Stalkface

Facebook هو أشهر مواقع التواصل الاجتماعي ، وهو الآن عالميًا تقريبًا يمكن استخدامه من قبل الجميع.

StalkFace هي أداة رائعة للتحقيق في ملف تعريف Facebook أو "ملاحقته". يمكنك أيضًا سحب المشاركات التي تم التعليق عليها أو الإعجاب بها من قبل المستخدم.

إنها تستفيد من الاستعلامات لتنفيذ عمليات البحث المتقدمة التي لا يمكّننا Facebook من عرضها باستخدام البحث القياسي.

على عكس ما يوحي به الاسم ، تأكد من استخدامه للأغراض الأخلاقية فقط.

المميزات

بمجرد إدخال عنوان URL الخاص بـ Facebook أو عن طريق عنوان URL الخاص بالصورة على Facebook ، يمكنك العثور على:

- الصور

- تم وضع علامة على الصور

- أحب القصص

- أحب الصور

- علق الصور

- أحب الصفحات

الايجابيات

- أفضل أداة لاستكشاف ملف تعريف Facebook.

سلبيات

- لا يقدم نتائج جيدة عندما يكون الملف الشخصي خاصًا منك.

التسعير

إنه مجاني للجميع للاستخدام.

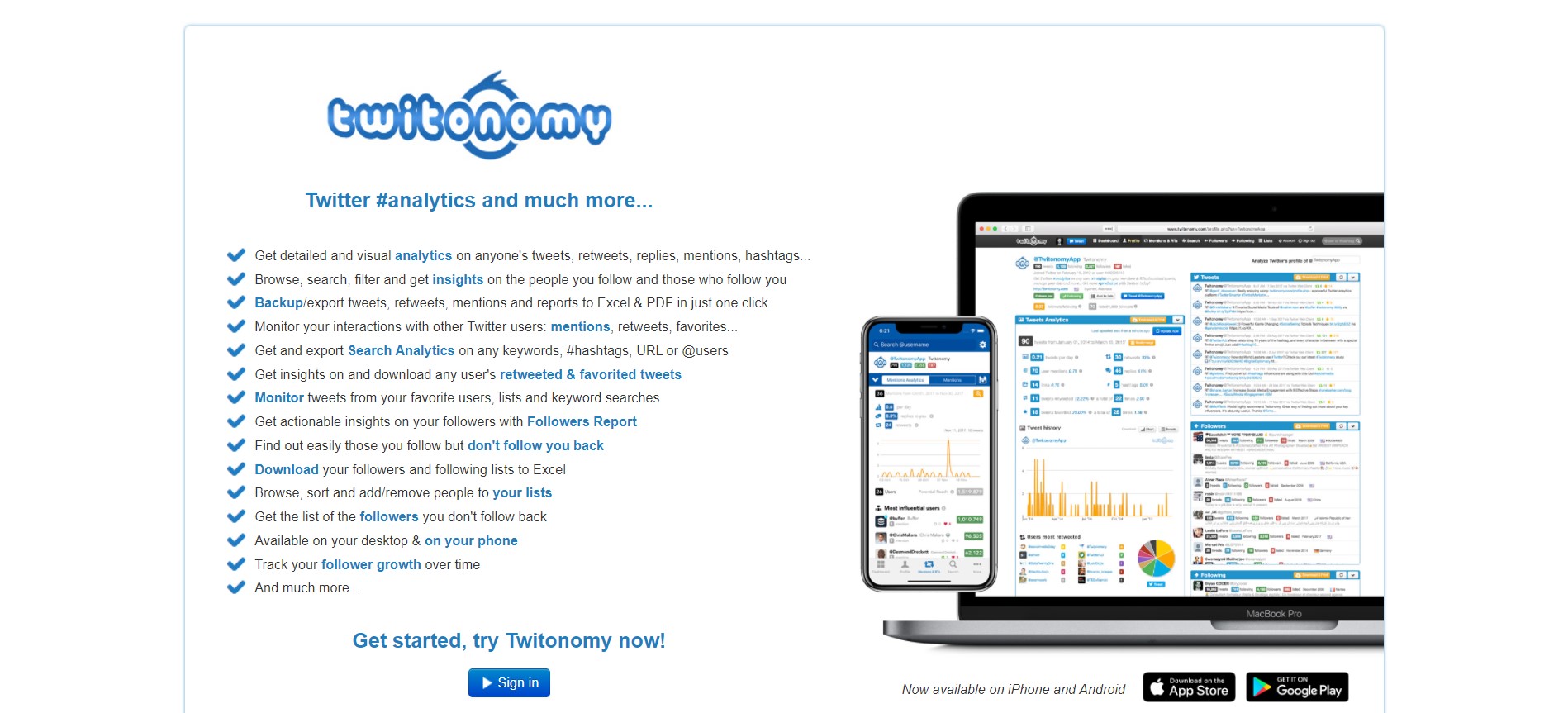

7. Twitonomy

Twitter هو خدمة إخبارية وشبكات اجتماعية أخرى مشهورة تنتج حوالي 350,000 تغريدة كل دقيقة.

Twitonomy هو برنامج لتحليل الوسائط الاجتماعية قائم على الويب يوفر للمؤسسات رؤى قابلة للتنفيذ في جميع أنشطة حسابات Twitter الخاصة بهم.

يسمح للمستخدمين بتتبع التفاعلات مع مستخدمي Twitter الآخرين من خلال الإعجابات والتغريدات والتغريدات والوسائل الأخرى.

المميزات

- يوفر بيانات الأداء ولوحة القيادة والتقارير القابلة للتكوين ومراقبة المشاركة.

- المقاييس المرئية متاحة للتغريدات والتغريدات والإشارات والاستجابات وعلامات التصنيف.

- يمكن للمؤسسات استخدام تقرير المتابعين لاكتساب رؤى حول متابعيهم واكتشاف قائمة بالأشخاص الذين لا يتابعونهم.

- إنه يمكّن الفرق من تصدير الإشارات ونسخها احتياطيًا ، وإعادة التغريد ، والتغريدات ، والتقارير إلى ملفات Excel و PDF.

الايجابيات

- يمكنه التقاط وتتبع علامات التجزئة والإشارات والتغريدات والتغريدات والتعليقات والإعجابات ، من بين أشياء أخرى.

- باستخدام دراساته التحليلية ، يولد عملاء متوقعين ويدعمون العلامات التجارية في النمو.

- يسمح لك بتحسين محتوى Twitter وتقنيات المشاركة.

سلبيات

- توفير بيانات تحليلية للتغريدات القديمة أيضًا ، مما يؤدي إلى بيانات غير صحيحة في التقارير.

- هناك أنواع أقل من التقارير.

التسعير

يوفر نسخة تجريبية مجانية وثلاثة اشتراكات مميزة أخرى مذكورة أدناه:

- خطة شهرية مع جميع الميزات المميزة مقابل 1 دولارًا.

- خطة شهرية مع جميع الميزات المميزة مقابل 19 دولارًا في الشهر.

- خطة لمدة عام مع جميع الميزات المتميزة مقابل 1 دولارًا.

أدوات OSINT لمحركات البحث

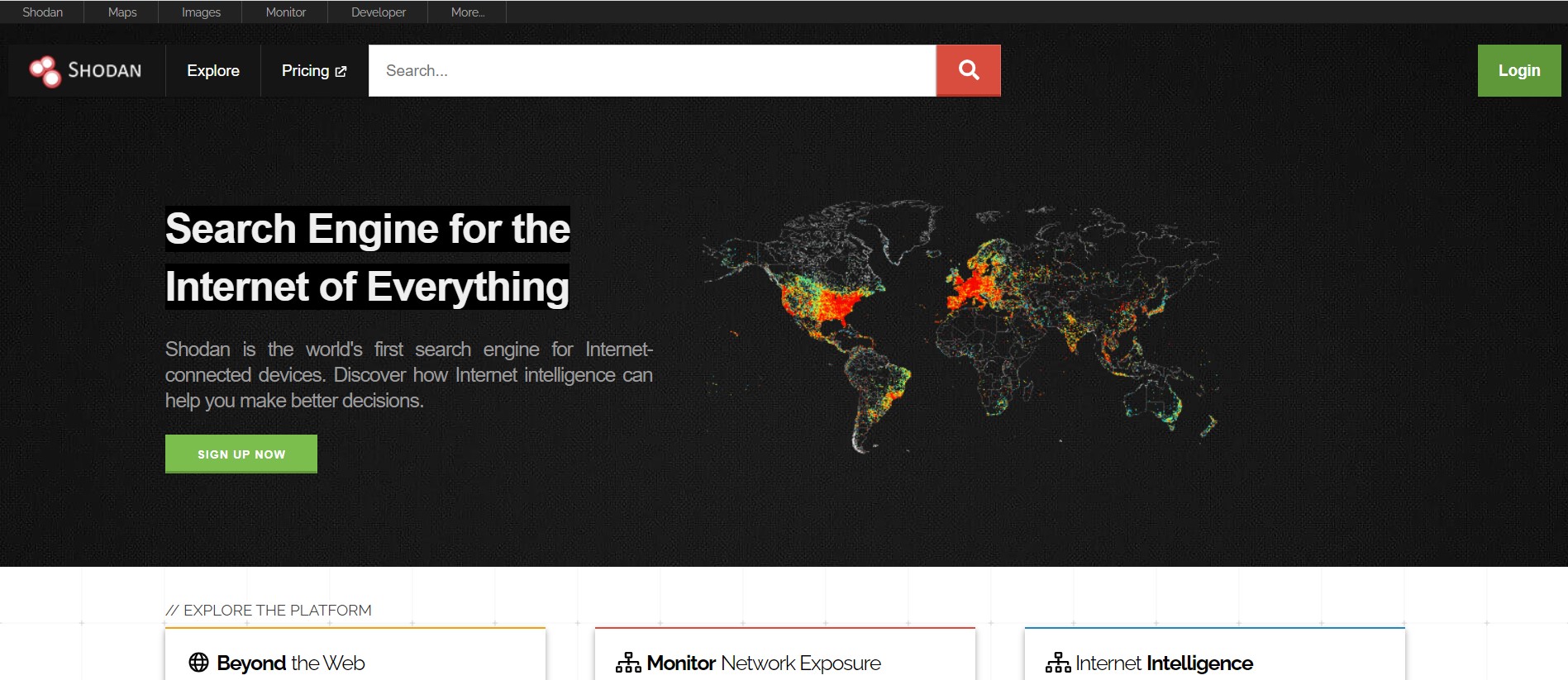

8. الحزام الأسود

كان Shodan أول محرك بحث للأجهزة المتصلة بالشبكة ، والمعروف أحيانًا باسم أدوات إنترنت الأشياء. يقوم Shodan بفهرسة كل شيء آخر على الإنترنت ، بينما يقوم Google بفهرسة الويب فقط.

يمكنه اكتشاف الكاميرات والخوادم وأجهزة التوجيه والمراقبة وإشارات المرور وأجهزة التلفزيون الذكية والثلاجات والسيارات المرتبطة بالإنترنت.

أدوات إنترنت الأشياء هذه ليست دائمًا قابلة للبحث ، ولكن Shodan ابتكر طريقة لتحديد موقع المعلومات عنها ، بما في ذلك المنافذ المفتوحة ونقاط الضعف. إنها واحدة من القلائل القادرة على تحديد موقع التقنيات التشغيلية السائدة في أنظمة التحكم الصناعية.

نتيجة لذلك ، تعد Shodan أيضًا أداة رئيسية للأمن السيبراني في الصناعة.

المميزات

- يساعد في مراقبة أمان الشبكة من خلال تتبع جميع الأجهزة المتصلة بشبكة معينة.

- يتم استخدامه لتحديد موقع أجهزة إنترنت الأشياء ، بالإضافة إلى مستخدميها الأساسيين.

- مع وجود الخوادم في جميع أنحاء العالم ، فإنهم يزحفون إلى الإنترنت 24 ساعة في اليوم ، سبعة أيام في الأسبوع ، ويقدمون أحدث المعلومات الاستخبارية.

- يوفر Shodan ميزة تنافسية من خلال الخدمة في تنفيذ استخبارات السوق التجريبية.

- يسمح بالتكامل مع التقنيات الأخرى.

الايجابيات

- يمكنك تصدير النتائج وإنشاء التقارير من داخل Shodan.

- حتى الأفراد غير التقنيين سيجدون أنه سهل الاستخدام.

- واجهة مستخدم ممتازة تعرض المقاييس بخريطة جغرافية.

سلبيات

- إنها خدمة ، وعلى عكس Google ، لا يمكنك العبث بأعمالها الداخلية.

التسعير

يقدم ثلاث خطط متميزة مذكورة أدناه.

- المستقل - 59 دولارًا في الشهر.

- الأعمال الصغيرة - 299 دولارًا في الشهر.

- الشركات - 899 دولارًا في الشهر.

9. جوجل dorks

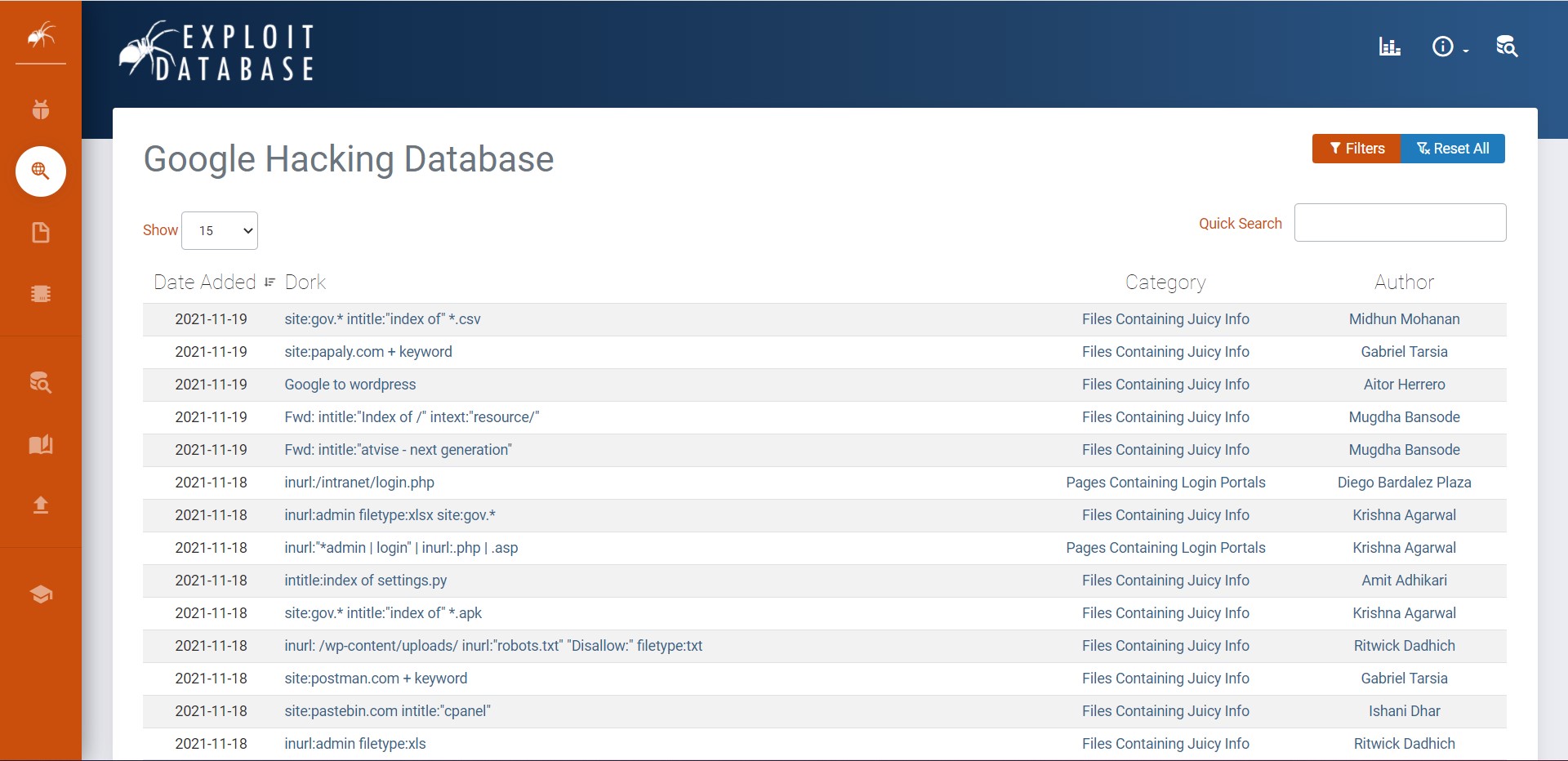

GHDB (قاعدة بيانات Google Hacking) ، المعروفة غالبًا باسم Google Dorks ، هي قاعدة بيانات لاستعلامات بحث Google التي تحاول تحديد موقع المعلومات المتاحة للجمهور.

وضع الضحايا عن غير قصد معلومات حساسة على الإنترنت ، مثل وحدات تحكم الويب بدون حماية ، والمنافذ المفتوحة ، وبوابات تسجيل الدخول ، والمجلدات الحساسة ، والكاميرات المفتوحة ، والملفات التي تحتوي على معلومات اسم المستخدم ، وأي شيء آخر يتم عرضه عن طريق الخطأ على الإنترنت.

كل يوم ، يقوم مجتمع Google Dorks بإصدار سلسلة من عبارات البحث المعقدة في Google.

المميزات

- يمكن استخدامه لرسم خرائط الشبكة لأن Simple Dorks يعثر على المجالات الفرعية.

- يتم توفير Google Dorks لمجموعة متنوعة من أدوات استخبارات الشبكة مفتوحة المصدر (OSNITS) ومحركات البحث.

- إنها أداة OSINT قوية قادرة على جمع المعلومات الحساسة.

- إنها تمكن المستخدمين من التعمق في أرشيفات الخادم والحصول على بيانات حول الحجج المختلفة.

الايجابيات

- بدعم من المجتمع العلمي الغالبية العظمى.

- يتم تحديثه دائمًا ليعكس أحدث اتجاهات الضعف.

- للعثور على الأصول المعرضة للخطر ، يتم تطبيق عوامل تشغيل بحث بسيطة.

سلبيات

- قد يستخدمه المتسللون لتنفيذ أنشطة غير مشروعة.

التسعير

إنه مجاني للجميع للاستخدام.

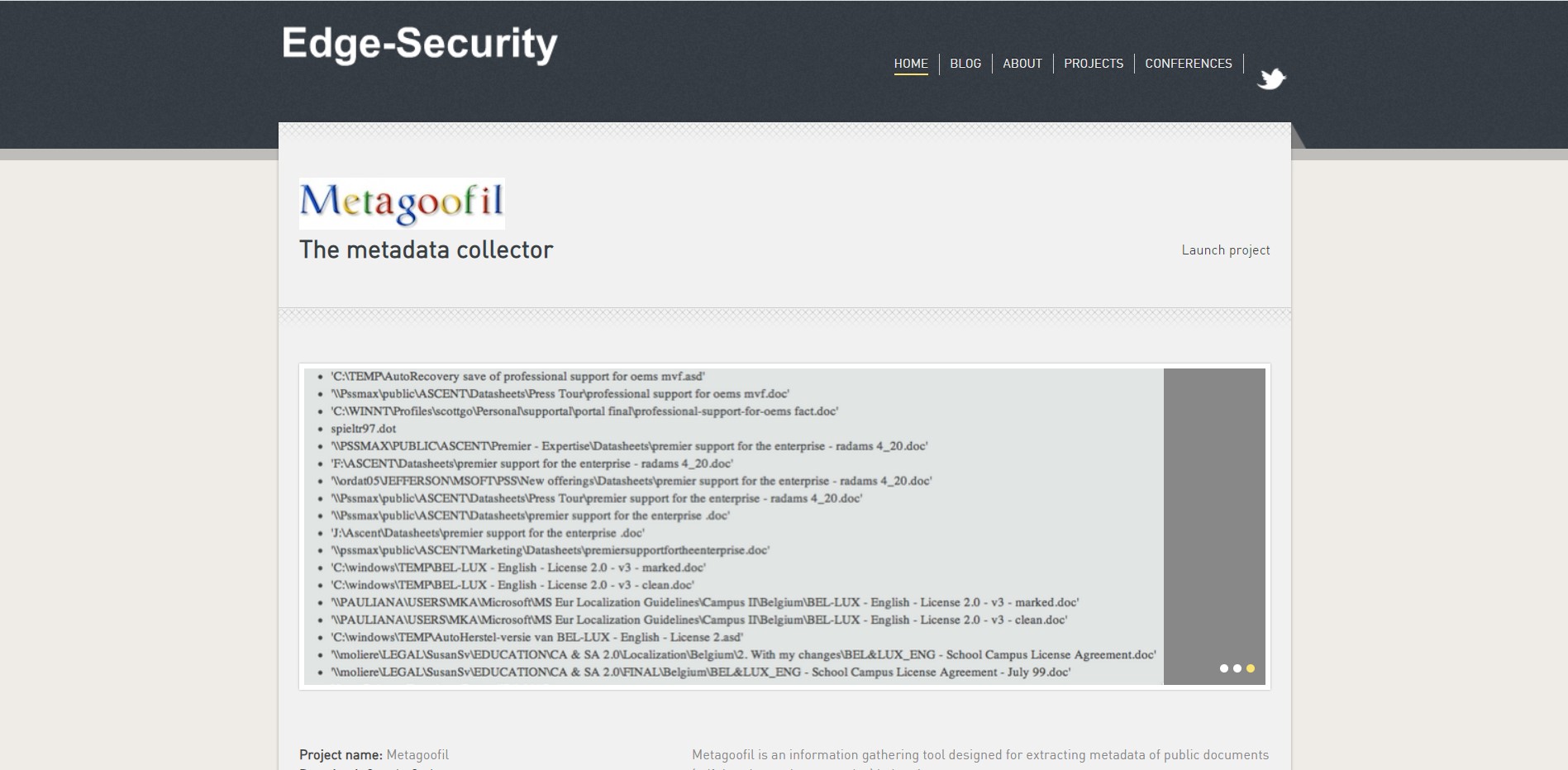

10 ميتاجوفيل

Metagoofil عبارة عن مجموعة بيانات وصفية مجانية تعتمد على لغة Python. يتم استخدامه لاستخراج المعلومات من مستندات مثل pdf و doc و xls و ppt و ODP و ods المكتشفة على موقع الهدف أو أي موقع عام آخر.

تحدد الأداة المستندات باستخدام Google ، ثم تقوم بتنزيلها على محرك الأقراص المحلي وتستخرج جميع البيانات الوصفية.

يفحص البيانات الوصفية لهذه المستندات ويجمع الكثير من البيانات. يمكنه تحديد موقع المعلومات الحساسة مثل أسماء المستخدمين والهويات الفعلية وإصدارات البرامج ورسائل البريد الإلكتروني والمسارات / الخوادم.

المميزات

- يسمح بالتعرف على معلومات المسار ، مما يساعد في رسم خرائط الشبكات.

- يبحث عن البيانات ويستخرجها من الملفات أو الملفات المحلية على صفحة ويب.

- يمكن استنساخ المستودع الخاص به وتثبيته بسهولة باستخدام موقع GitHub.

- يمكنه أيضًا استخراج عناوين MAC من مجموعة متنوعة من المستندات.

الايجابيات

- برنامج مجاني ومفتوح المصدر.

- يمكن حفظ التقارير بالعديد من التنسيقات المختلفة ، بما في ذلك PDF.

- يمكن اكتشاف وتنزيل المستندات النصية العامة داخل المجال تلقائيًا.

- يمكن استخدام عوامل التصفية لكشط أسماء المستخدمين ورسائل البريد الإلكتروني وكلمات المرور.

سلبيات

- تصور البيانات أساسي للغاية.

- يمكن للقراصنة استخدام Metagoofil لجمع أسماء المستخدمين والقيام بهجمات أسهل باستخدام القوة الغاشمة.

التسعير

إنه مجاني للجميع للاستخدام.

11 TinEye

TinEye هي صورة محرك بحث يعمل في الاتجاه المعاكس.

يمكنك تحميل الصور لمعرفة مكان التقاطها ، وأين تم استخدامها ، وما إذا كانت هناك نسخ تم تغييرها ؛ يتم استخدام تقنية التعرف على الصور بدلاً من الكلمات الرئيسية أو البيانات الوصفية أو العلامات المائية.

تشير دراسة TinEye إلى أنها ستجد الصورة الدقيقة حتى لو تم تقليصها واقتصاصها وتعديلها. إذا كنت قد شاهدت العرض التلفزيوني Catfish من قبل ، فقد رأيت كيف عُرض على الأشخاص صورًا لأشخاص ليسوا من الأشخاص الذين تحدثوا معهم.

إنه مخيف بعض الشيء في بعض الأحيان. ومع ذلك ، فنحن نعيش في عصر تكنولوجي عالي تزداد فيه شعبية تطبيقات المواعدة والمحادثات الحية وأشكال الاتصال الأخرى.

لذا ، إذا تساءلت يومًا ما إذا كان شخص ما يرسل لك صورًا مزيفة أو "يصطادك" ، تحقق من TinEye.

المميزات

- عكس البحث لمعرفة مصدر الصورة أو معرفة المزيد عنها.

- تحقق من ظهور صورة على الإنترنت أو تتبعه.

- حدد صفحات الويب التي تستخدم الصورة التي قمت بإنشائها.

الايجابيات

- من السهل تقديم صورة والبدء في البحث.

- يحتوي على قاعدة بيانات كبيرة تحتوي على أكثر من 41.9 مليون صورة في الفهرس.

- هناك العديد من خيارات التصفية المتاحة لتحسين قيمة البحث الخاص بك.

سلبيات

- لا يمكنك تحميل الصور بالجملة. بدلاً من ذلك ، يجب عليك تحديد واحد في كل مرة.

- في بحثك ، لن توفر أي من الميزات المجانية نتائج صور مماثلة.

- لا يحتوي الإصدار المجاني على وظيفة مراقبة الصور تلقائيًا.

التسعير

يوفر اشتراكات شهرية تبدأ من 300 دولار شهريًا.

للبحث الأول ، أول 5000 صورة هي 0.12 دولار / صورة ، والصور 5001-100000 هي 0.09 دولار / صورة.

المراقبة المستمرة لأول 500000 صورة متاحة مقابل 0.01 دولار لكل صورة كل شهر.

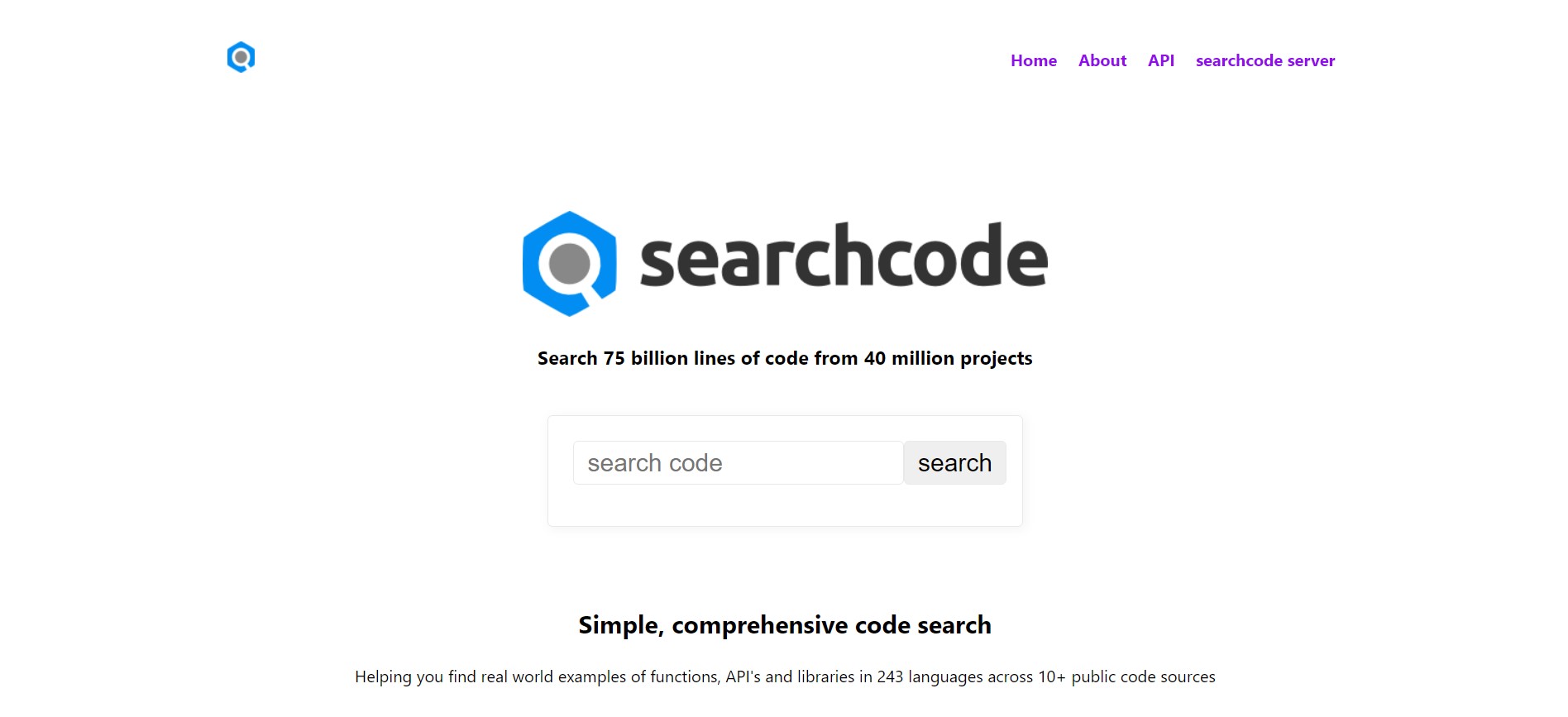

12 رمز البحث

Searchcode هو محرك بحث فريد من نوعه يسعى للحصول على معلومات استخبارية في كود مفتوح المصدر. يمكن للمطورين استخدامه لاكتشاف المشكلات المتعلقة بإمكانية الوصول إلى المعلومات الحساسة في التعليمات البرمجية.

يعمل محرك البحث بشكل مشابه لـ Google ، باستثناء أنه بدلاً من فهرسة خوادم الويب ، فإنه يبحث عن المعلومات داخل أسطر التعليمات البرمجية في التطبيقات النشطة أو في التطبيقات قيد التطوير.

يمكن للمتسلل استخدام نتائج البحث للعثور على أسماء مستخدمين أو نقاط ضعف أو أخطاء في الكود نفسه.

يبحث Searchcode في مستودعات الأكواد مثل GitHub و Bitbucket و Google Code و GitLab و CodePlex وغيرها. يمكنك أيضًا تصفية اللغة حسب نوعها.

المميزات

- إنه محرك بحث برمجي قائم على الويب مجاني تمامًا.

- يمكن للمطورين استخدام أحرف خاصة للبحث.

- من الممكن تصفية الكود للغات أو مستودعات مختلفة.

- يمكنك استخدام نتائج البحث لتحديد أسماء المستخدمين أو نقاط الضعف في الكود.

الايجابيات

- له واجهة مستخدم رائعة.

- يمكنه ببساطة تحديد نقاط الاهتمام من مشاريع مفتوحة المصدر مجردة

- تجعل المرشحات من السهل الفرز حسب اللغة أو المستودع أو المصطلح.

سلبيات

- يحتوي على منحنى تعليمي قد يجده المستخدمون الجدد صعبًا.

التسعير

إنه مجاني للجميع للاستخدام.

وفي الختام

أصبح OSINT مكونًا حيويًا لكل من المنظمات والحكومات التي تقدم الاستخبارات العامة والخاصة. يمكن أن يساعد أيضًا الشركات في جمع المعلومات الاستخبارية من المعلومات عالية الجودة إلى القاعدة واتخاذ القرارات بشأنها.

سواء كنت تجري مشروعًا بحثيًا أو استخبارات منافس أو تقييم نقاط الضعف أو تحليل التهديدات ، يمكن أن تساعدك OSINT في الوصول إلى بعض أفضل البيانات المتاحة في العالم. ومعظمها مجانًا.

حتى لو كنت مجرد فرد مهتم بشأن خصوصيته وترغب في معرفة المعلومات الشخصية التي تم تسريبها عن غير قصد ، يمكن أن يكون OSINT مفيدًا.

على الرغم من فائدتها الممتازة ، إلا أن أدوات الاستخبارات مفتوحة المصدر لها جانب مظلم أيضًا ، والذي قد يستغله المتسللون أو الأشخاص المتورطون في أنشطة غير قانونية.

من الأفضل توخي الحذر الشديد أثناء استخدام هذه الأدوات والتأكد من عدم استخدامها لأي أغراض غير قانونية.

اترك تعليق